Что такое TOR ransomware

Программа-вымогатель, известная как, TOR ransomware классифицируется как очень разрушительная угроза из-за возможного ущерба, который она может причинить. Вредоносное ПО для шифрования файлов — это не то, о чем слышал каждый человек, и если вы впервые сталкиваетесь с ним, вы узнаете, какой ущерб оно может нанести из первых рук. Когда файлы зашифрованы с использованием мощного алгоритма шифрования, вы не сможете открыть их, так как они будут заблокированы. Поскольку расшифровка файлов не всегда возможна, в дополнение к усилиям, которые требуются, чтобы вернуть все в нормальное состояние, вымогатель считается одной из самых опасных вредоносных программ.

Мошенники дадут вам возможность расшифровать файлы через свою утилиту расшифровки, вам просто нужно будет заплатить определенную сумму денег, но эта опция не предлагается по нескольким причинам. Прежде всего, оплата не гарантирует, что файлы будут расшифрованы. Почему люди, которые заблокировали ваши файлы в первую очередь, помогают вам восстановить их, когда ничто не мешает им просто взять ваши деньги. Эти деньги также пойдут на будущую деятельность этих мошенников. Вы действительно хотите поддержать вид преступной деятельности. И чем больше людей дают им денег, тем более прибыльным бизнесом становится вымогатель, и это привлекает все больше людей в отрасль. Вы можете снова оказаться в такой ситуации в будущем, поэтому инвестировать запрошенные деньги в резервное копирование было бы лучше, потому что потеря файла не была бы возможной. Если у вас есть опция резервного копирования, вы можете просто TOR ransomware завершить, а затем восстановить данные, не беспокоясь о их потере. И если вы запутались в том, как вам удалось приобрести программу-вымогатель, способы ее распространения будут объяснены далее в статье в абзаце ниже.

Как вы приобрели TOR ransomware

Файл, шифрующий вредоносное программное обеспечение, обычно использует основные методы распространения, такие как спам по электронной почте и вредоносные загрузки. Поскольку эти методы по-прежнему довольно популярны, это означает, что люди довольно небрежны, когда они используют электронную почту и загружают файлы. Существует некоторая вероятность того, что для заражения был использован более сложный метод, поскольку некоторые вымогатели используют их. Кибер-мошенникам не нужно прилагать много усилий, просто напишите простое электронное письмо, которое кажется несколько заслуживающим доверия, добавьте зараженный файл в электронное письмо и отправьте его будущим жертвам, которые могут подумать, что отправитель является кем-то заслуживающим доверия. Темы о деньгах обычно используются, поскольку пользователи с большей вероятностью будут заботиться об этих типах электронных писем, поэтому менее осторожны при их открытии. И если кто-то вроде Amazon должен был отправить человеку электронное письмо, что сомнительная активность была замечена в его аккаунте или покупке, владелец аккаунта может запаниковать, в результате стать небрежным и в конечном итоге открыть вложение. Чтобы защитить себя от этого, есть определенные вещи, которые вы должны делать при работе с электронной почтой. Во-первых, если вы не знаете отправителя, изучите их, прежде чем открывать вложенный файл. Если отправителем окажется кто-то, кого вы знаете, не спешите открывать файл, сначала тщательно проверьте адрес электронной почты. Электронные письма могут быть полны грамматических ошибок, которые, как правило, довольно очевидны. Другим очевидным признаком может быть ваше имя, которое нигде не используется, если, скажем, вы используете Amazon, и они должны были отправить вам электронное письмо, они не будут использовать универсальные приветствия, такие как Дорогой клиент / Участник / Пользователь, а вместо этого будут использовать имя, которое вы им дали. Некоторые вредоносные программы для кодирования данных могут также использовать слабые места на компьютерах для входа. Эти уязвимости в программном обеспечении обычно устраняются быстро после их обнаружения, так что они не могут быть использованы вредоносным программным обеспечением. К сожалению, как видно из широкого распространения вымогателей WannaCry, не все устанавливают эти патчи по тем или иным причинам. Поскольку многие вредоносные программы могут использовать эти уязвимости, важно регулярно обновлять программное обеспечение. Патчи могут устанавливаться автоматически, если вы находите эти оповещения раздражающими.

Что TOR ransomware делать

Вредоносное ПО с шифрованием файлов нацелено не на все файлы, а только на определенные типы, и они кодируются, как только они найдены. Если случайно вы не заметили ничего странного до сих пор, когда вы не можете открыть файлы, вы заметите, что что-то произошло. Проверьте расширения, добавленные в зашифрованные файлы, они помогут распознать данные шифруемого вредоносного ПО. К сожалению, может быть невозможно декодировать данные, если вредоносное ПО для кодирования файлов использует надежные алгоритмы шифрования. Если вы все еще не уверены в том, что происходит, все будет объяснено в записке о выкупе. Вам будет предложен дешифратор, очевидно, за цену, и мошенники будут утверждать, что использование любого другого способа разблокировки TOR ransomware файлов может повредить их. В заметке должна отображаться цена за программу расшифровки, но если это не так, вам придется использовать предоставленный адрес электронной почты, чтобы связаться с хакерами, чтобы узнать, сколько вам придется заплатить. По уже указанным причинам оплата мошенников не является рекомендуемым вариантом. Думайте о выполнении требований только тогда, когда вы попробовали все остальное. Также довольно вероятно, что вы просто забыли, что сделали копии своих файлов. Или, если удача на вашей стороне, кто-то мог бы разработать бесплатный дешифратор. Если вымогатель взломается, кто-то может бесплатно освободить дешифратор. Имейте это в виду, прежде чем вы даже подумаете о выполнении запросов. Было бы разумнее купить резервную копию на часть из них денег. Если вы где-то хранили свои файлы, вы можете восстановить их после удаления TOR ransomware вируса. Если вы теперь знакомы с программами-вымогателями, вы должны быть в состоянии избежать будущих программ-вымогателей. Придерживайтесь безопасных веб-сайтов, когда дело доходит до загрузок, обратите внимание на то, какой тип вложений электронной почты вы открываете, и поддерживайте свое программное обеспечение в актуальном состоянии.

Методы удаления TOR ransomware вируса

Чтобы прекратить программу-вымогатель, если она все еще присутствует в системе, используйте вредоносное ПО для шифрования файлов. При попытке вручную исправить TOR ransomware вирус вы можете нанести дополнительный вред, если вы не разбираетесь в компьютере. Использование антивредоносного программного обеспечения было бы проще. Утилита для удаления вредоносных программ предназначена для ухода за этими инфекциями, в зависимости от того, что вы выбрали, она может даже предотвратить заражение. Изучите, какая антивредоносная программа лучше всего соответствует тому, что вам нужно, загрузите ее и просканируйте свою систему на наличие угрозы после ее установки. Однако утилита удаления вредоносных программ не поможет вам в восстановлении данных, поскольку она не может этого сделать. Когда компьютер будет чист, начните регулярное резервное создание резервных систем данных.

Offers

Скачать утилитуto scan for TOR ransomwareUse our recommended removal tool to scan for TOR ransomware. Trial version of provides detection of computer threats like TOR ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите TOR ransomware, используя безопасный режим с поддержкой сети.

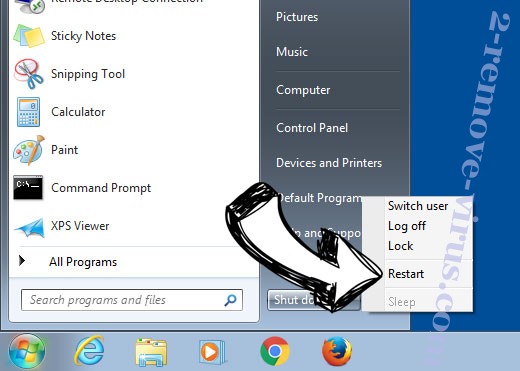

Удалить TOR ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления TOR ransomware

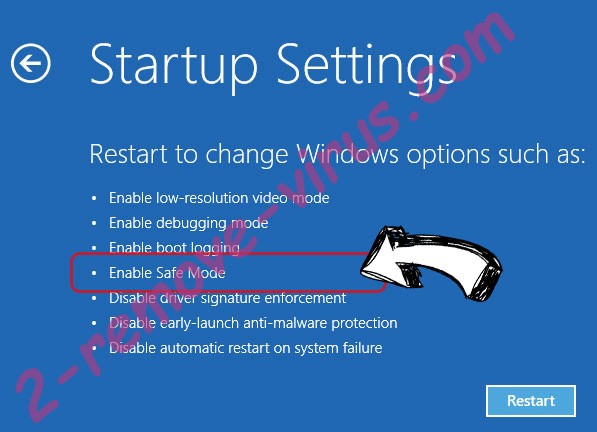

Удалить TOR ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

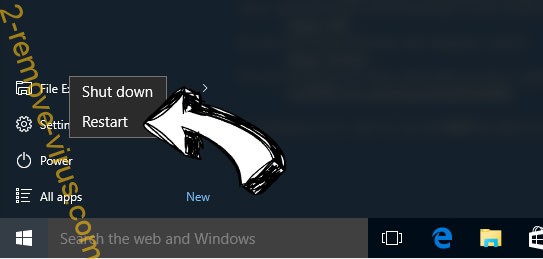

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления TOR ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

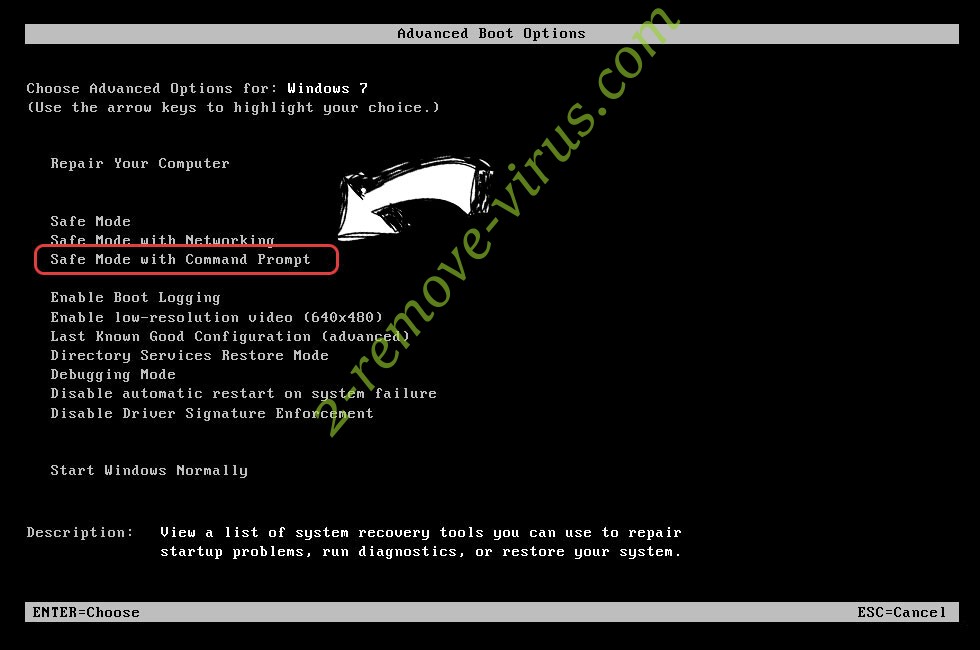

Удалить TOR ransomware из Windows 7/Windows Vista/Windows XP

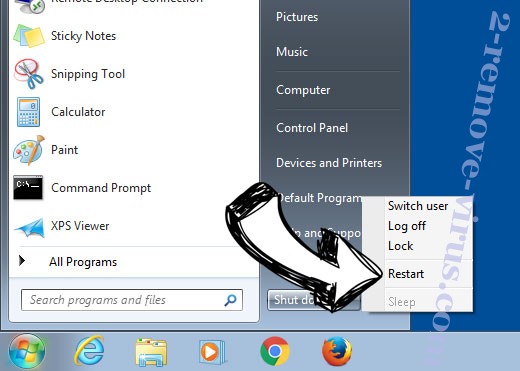

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

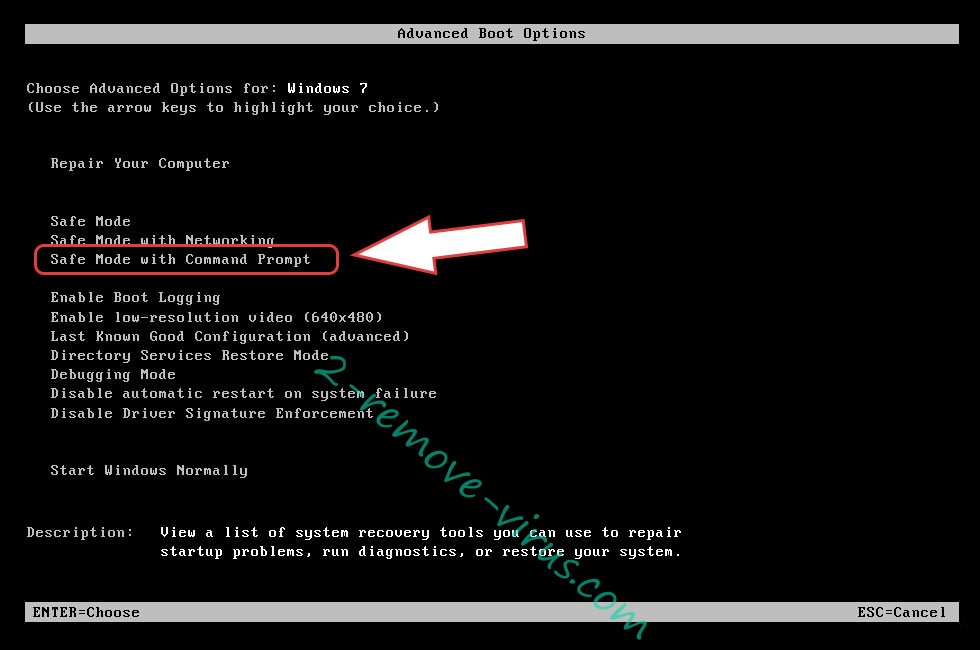

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

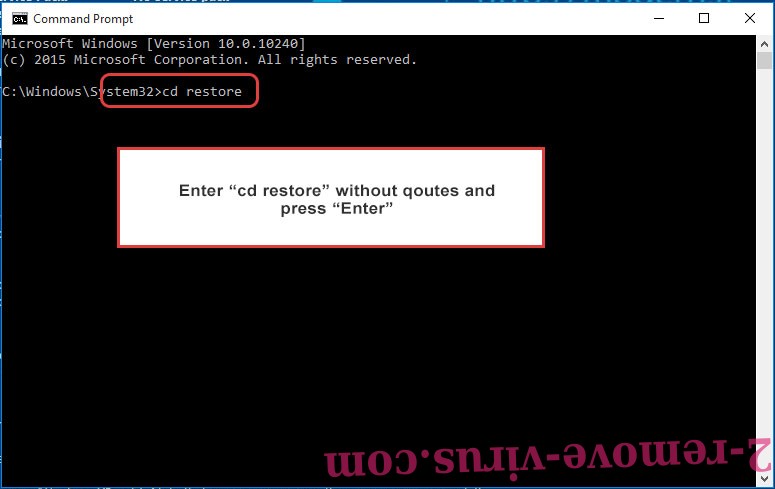

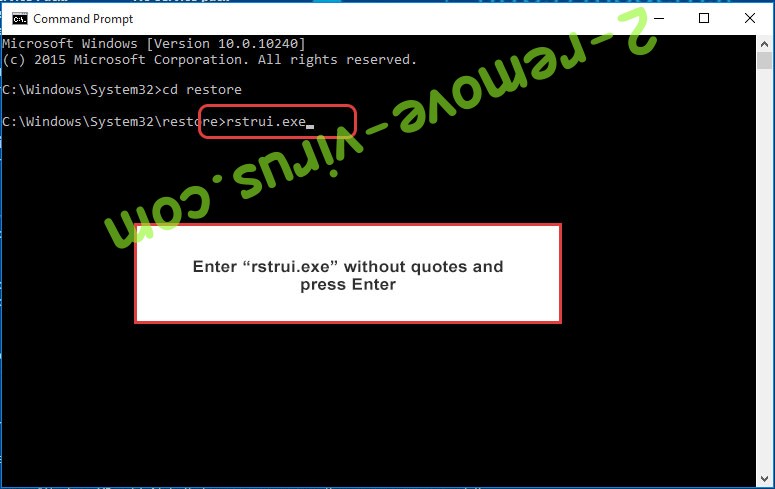

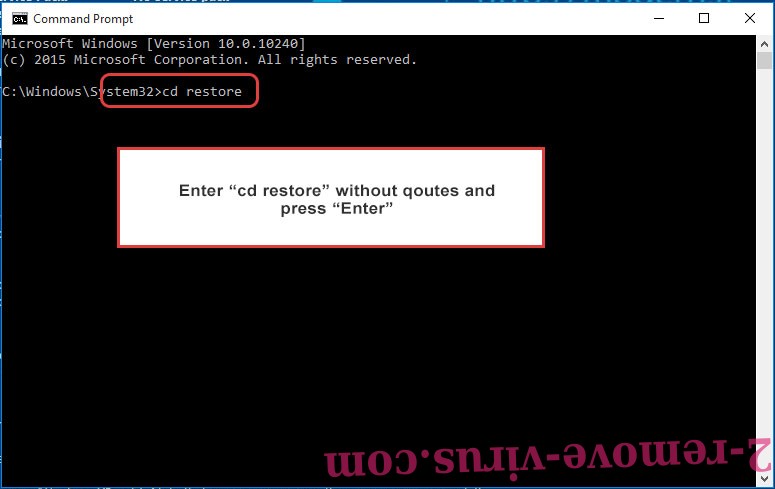

- Введите cd restore и нажмите Enter.

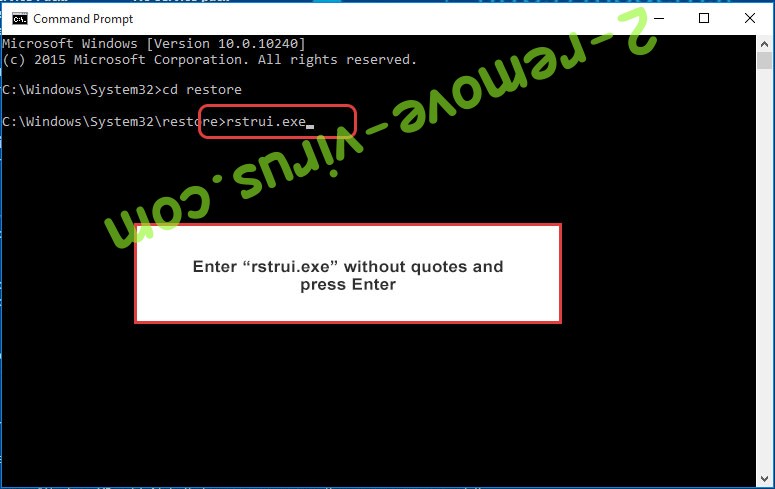

- Введите rstrui.exe и нажмите клавишу Enter.

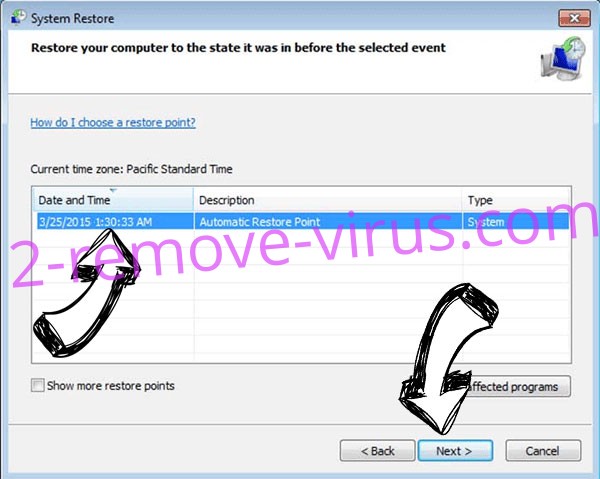

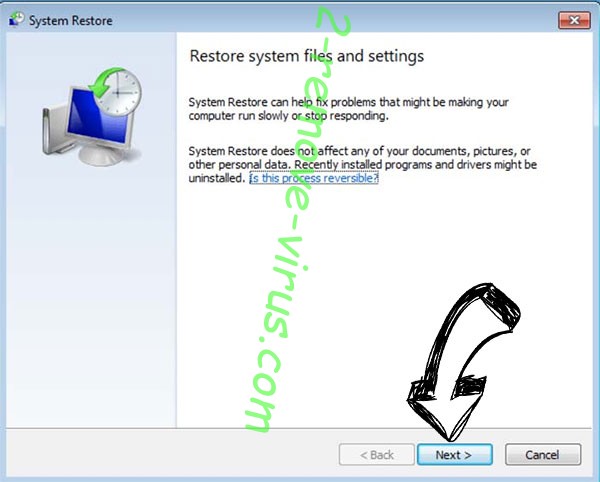

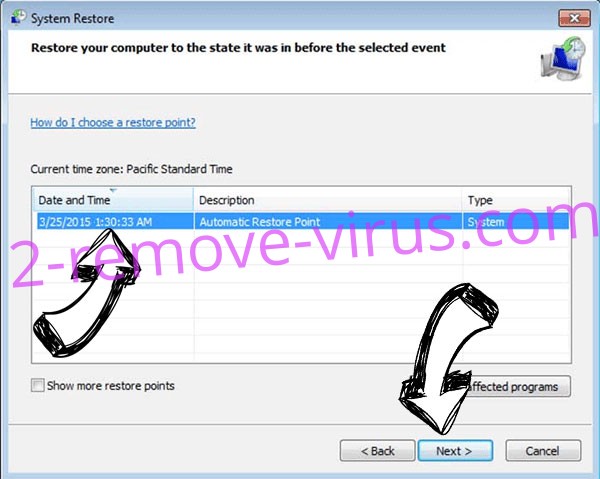

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

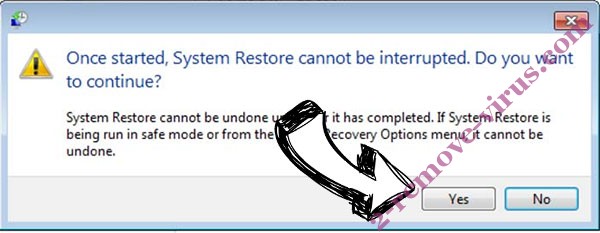

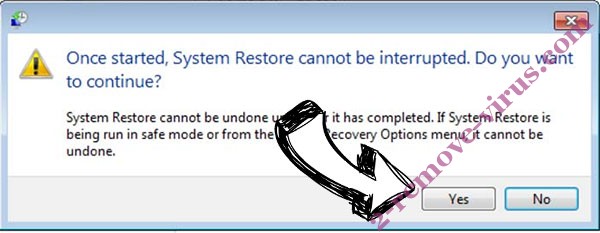

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

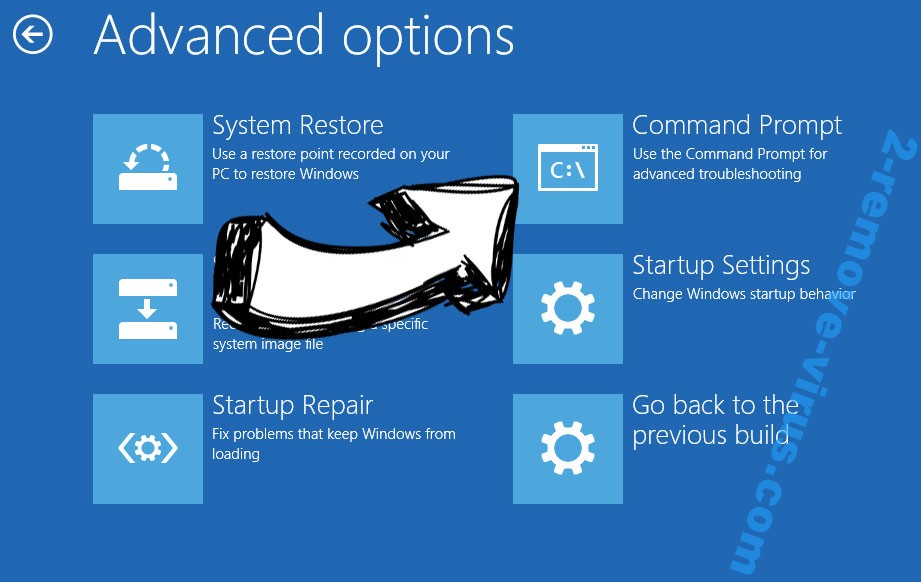

Удалить TOR ransomware из Windows 8/Windows 10

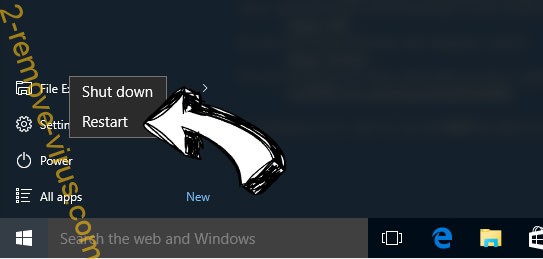

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.