О .U2K file Ransomware вирусе

.U2K file Ransomware программы-вымогатели классифицируются как опасное вредоносное программное обеспечение, поскольку заражение может иметь серьезные последствия. Возможно, вы никогда не сталкивались с ним раньше, и может быть особенно удивительно узнать, что он делает. Для шифрования используются надежные алгоритмы шифрования, и если он успешно шифрует ваши файлы, вы больше не сможете получить к ним доступ. Жертвы не всегда могут восстановить файлы, что является причиной того, что программы-вымогатели настолько вредны.

Дешифратор будет предложен вам мошенниками, но покупать его не предлагается. Предоставление запросов не всегда гарантирует расшифровку файла, поэтому есть вероятность, что вы можете просто тратить свои деньги. Не забывайте, что вы имеете дело с киберпреступниками, которые вряд ли потрудятся отправить вам дешифратора, когда у них есть возможность просто забрать ваши деньги. Эти деньги также будут финансировать будущие проекты вредоносного программного обеспечения. Вы действительно хотите быть сторонником преступной деятельности. Мошенники также понимают, что они могут зарабатывать легкие деньги, и когда жертвы платят выкуп, они делают индустрию вымогателей привлекательной для таких людей. Покупка резервной копии на требуемые деньги была бы гораздо лучшим выбором, потому что, если вы когда-нибудь снова окажетесь в такой ситуации, вы можете просто разблокировать .U2K file Ransomware данные из резервной копии, и их потеря не будет возможной. Затем вы можете перейти к восстановлению файлов после удаления .U2K file Ransomware вируса или аналогичных инфекций. Вы также можете быть не знакомы с методами распространения программ-вымогателей, и мы объясним наиболее частые способы в следующих параграфах.

Как распространяются программы-вымогатели

Наиболее типичные методы распространения программ-вымогателей включают в себя спам-письма, наборы эксплойтов и вредоносные загрузки. Поскольку многие люди не осторожны в том, как они используют свою электронную почту или откуда они загружают, распространителям вредоносных программ с шифрованием файлов не нужно придумывать более сложные способы. Тем не менее, некоторые вредоносные программы для шифрования данных могут использовать гораздо более сложные способы, которые требуют больше усилий. Преступникам не нужно много делать, просто напишите простое электронное письмо, которое кажется вполне подлинным, прикрепите зараженный файл к электронному письму и отправьте его возможным жертвам, которые могут поверить, что отправитель является кем-то законным. Вы часто будете сталкиваться с темами о деньгах в этих электронных письмах, потому что пользователи с большей вероятностью попадутся на эти типы тем. Если мошенники использовали известное название компании, такое как Amazon, люди могут открыть вложение, не задумываясь, поскольку мошенники могут просто сказать, что в учетной записи была сомнительная активность или была совершена покупка, и квитанция добавлена. Чтобы оградить себя от этого, есть определенные вещи, которые вы должны делать при работе с электронной почтой. Если отправитель не является тем, с кем вы знакомы, вам придется исследовать его, прежде чем открывать какие-либо из отправленных вложений. Не спешите открывать вложение только потому, что отправитель кажется законным, сначала вам нужно дважды проверить, соответствует ли адрес электронной почты реальному электронному письму отправителя. Грамматические ошибки также являются признаком того, что электронное письмо может быть не тем, что вы думаете. Другим заметным признаком может быть ваше имя, которое нигде не используется, если, скажем, вы являетесь пользователем Amazon, и они должны были отправить вам электронное письмо, они не будут использовать универсальные приветствия, такие как Дорогой клиент / Член / Пользователь, а вместо этого будут использовать имя, которое вы им предоставили. Слабые места в вашей системе Устаревшие программы также могут быть использованы в качестве пути к вашему компьютеру. Эти уязвимости в программах, как правило, исправляются быстро после их обнаружения, так что они не могут быть использованы вредоносным ПО. Однако, судя по дистрибутиву WannaCry, явно не все спешат устанавливать эти обновления. Очень важно, чтобы вы часто исправляли свои программы, потому что, если слабое место серьезное, вредоносное ПО может использовать его для входа. Постоянно беспокоиться об обновлениях может быть надоедливо, поэтому вы можете настроить их автоматическую установку.

Что он делает

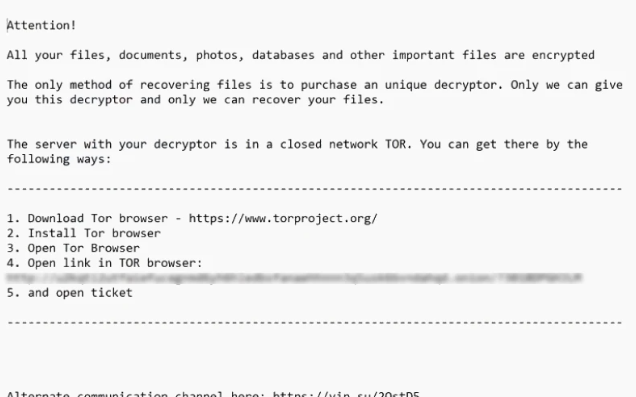

Файл, шифрующий вредоносное ПО, нацелен только на определенные файлы, и когда они будут найдены, они будут зашифрованы. Если вы изначально не осознавали, что что-то происходит, вы определенно будете знать, что что-то происходит, когда ваши файлы заблокированы. Проверьте расширения, прикрепленные к зашифрованным файлам, они должны отображать имя вымогателя. Некоторые программы-вымогатели могут использовать мощные алгоритмы шифрования, что сделает расшифровку данных очень сложной, если не невозможной. Уведомление о выкупе будет размещено на вашем рабочем столе или в папках с заблокированными файлами, в которых будет описано, что случилось с вашими файлами. Вам будет предложена программа расшифровки, за определенную цену, и кибер-мошенники будут утверждать, что использование другого способа восстановления данных может нанести им вред. Если в заметке не отображается сумма, которую вы должны заплатить, вам будет предложено отправить им электронное письмо, чтобы установить цену, поэтому то, что вы платите, зависит от того, насколько ценны ваши файлы. Как мы уже обсуждали, мы не рекомендуем платить за программу расшифровки, по причинам, которые мы уже указали. Оплата должна быть рассмотрена, когда все другие варианты терпят неудачу. Постарайтесь вспомнить, делали ли вы когда-либо резервные копии, возможно, некоторые из ваших данных действительно где-то хранятся. В некоторых случаях дешифраторы могут быть доступны бесплатно. Мы должны сказать, что иногда исследователи вредоносных программ могут разработать утилиту расшифровки, что означает, что вы можете восстанавливать файлы без необходимости оплаты. Рассмотрите этот вариант, и только когда вы уверены, что нет бесплатной утилиты для расшифровки, вы даже должны подумать об оплате. Использование части этих денег для покупки какой-то резервной копии может оказаться лучше. Если вы создали резервную копию своих самых важных файлов, вы просто устраняете вирусы .U2K file Ransomware , а затем восстанавливаете файлы. Если вы ознакомитесь с программами-вымогателями, предотвратить заражение не должно быть сложно. Придерживайтесь безопасных источников загрузки, будьте осторожны при работе с файлами, добавленными в электронные письма, и поддерживайте свое программное обеспечение в актуальном состоянии.

Способы исправления .U2K file Ransomware вируса

Чтобы избавиться от вредоносного ПО кодирования файлов, если оно все еще присутствует на компьютере, используйте кодировку данных вредоносной программы. Вручную исправить .U2K file Ransomware вирус может быть довольно сложно, потому что вы можете случайно нанести вред своему компьютеру. Вместо этого мы предлагаем вам использовать антивредоносное программное обеспечение, метод, который не будет подвергать опасности ваше устройство дальше. Это также может предотвратить проникновение будущих вредоносных программ для шифрования данных, а также помочь вам в удалении этого. Найдите надежную утилиту и, как только она будет установлена, просканируйте свое устройство, чтобы определить угрозу. Однако инструмент не способен восстановить ваши данные. Если программа-вымогатель была полностью устранена, восстановите файлы из резервной копии, а если у вас ее нет, начните использовать ее.

Offers

Скачать утилитуto scan for .U2K file RansomwareUse our recommended removal tool to scan for .U2K file Ransomware. Trial version of provides detection of computer threats like .U2K file Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .U2K file Ransomware, используя безопасный режим с поддержкой сети.

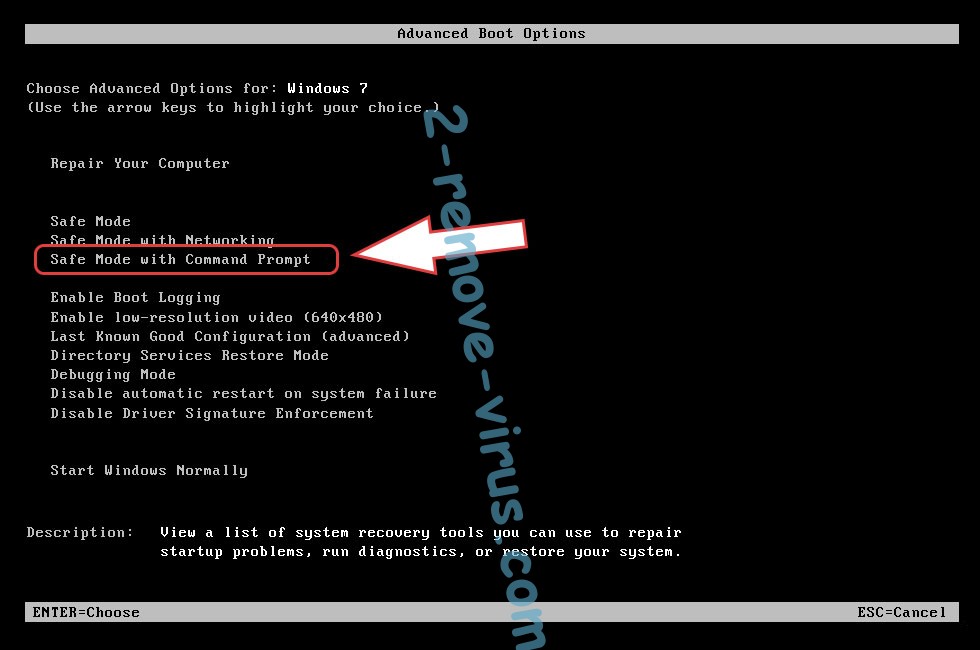

Удалить .U2K file Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .U2K file Ransomware

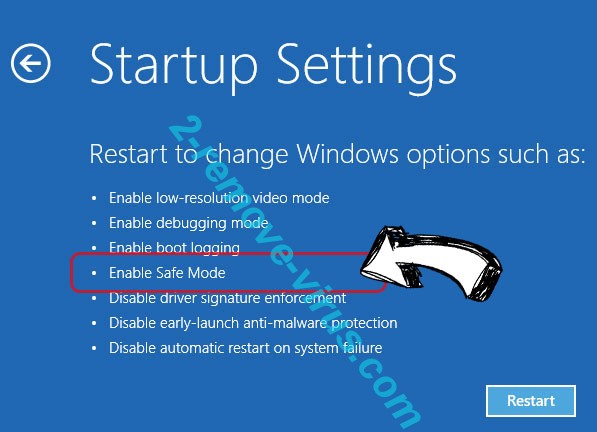

Удалить .U2K file Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .U2K file Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

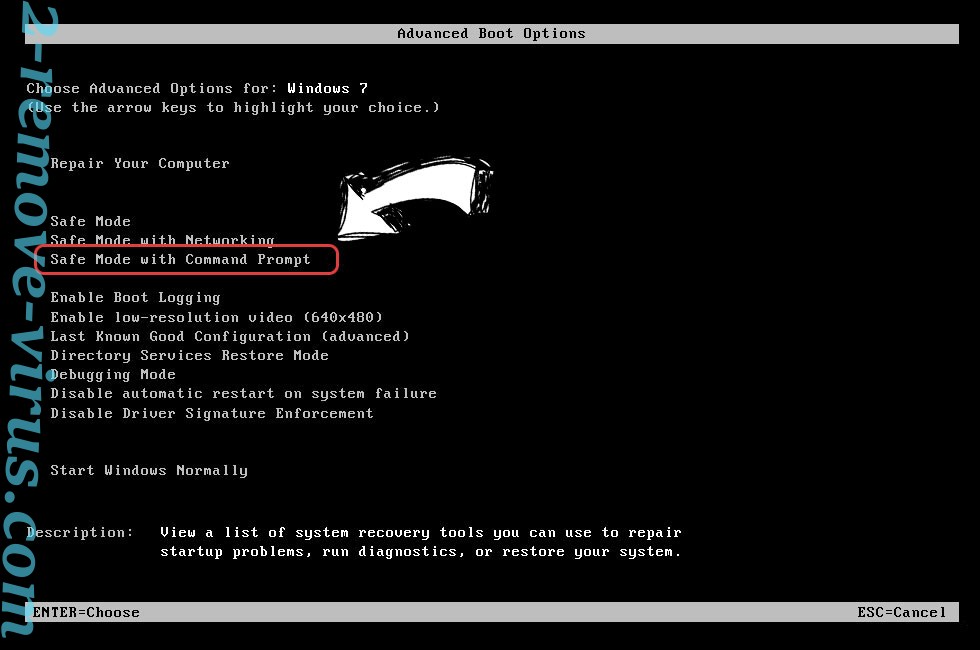

Удалить .U2K file Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

- Введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите клавишу Enter.

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

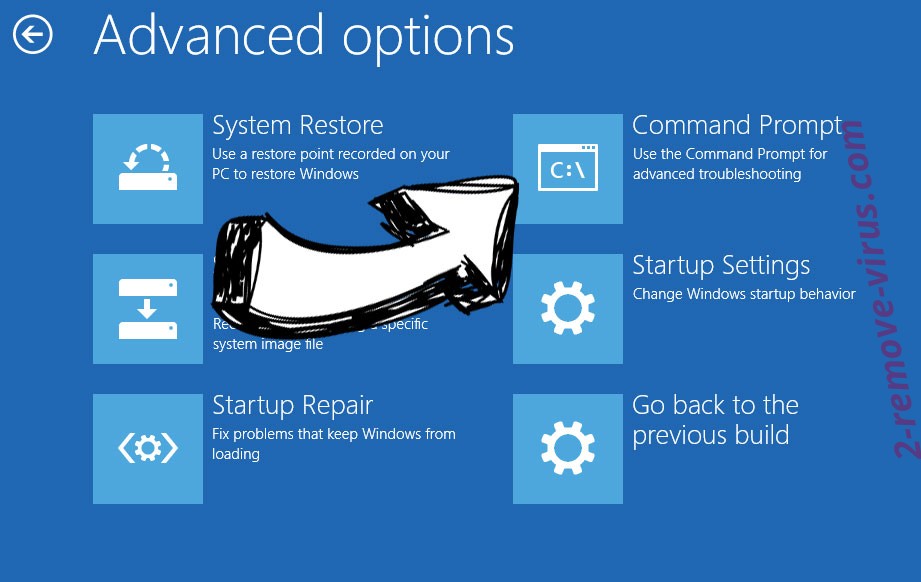

Удалить .U2K file Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

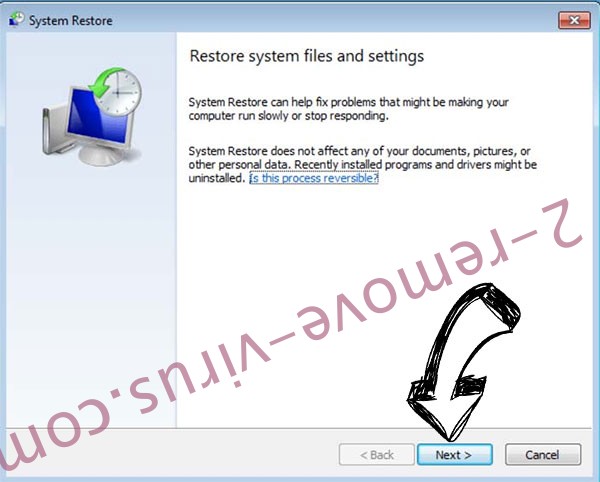

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.