Что такое вымогателей

Вымогателей известный как Velar ransomware классифицируется как серьезная инфекция, из-за количества повреждений он может сделать для вашей системы. Хотя вымогателей была широко освещенная тема, вы, возможно, пропустили его, таким образом, вы можете не знать о вреде он может сделать. Вы не сможете получить доступ к файлам, если кодирование вредоносного программного обеспечения заблокировало их, для чего используются надежные алгоритмы шифрования.

Поскольку расшифровка файлов невозможна во всех случаях, не говоря уже о времени и усилиях, которые требуется, чтобы вернуть все в нормальное русло, кодирование файлов вредоносного программного обеспечения считается очень опасной инфекцией. Вам будет предоставлена возможность восстановить файлы, если вы платите выкуп, но это не поощряется вариант. Расшифровка данных, даже если вы платите не гарантируется, так что ваши деньги могут быть просто впустую. Было бы наивно полагать, что преступники будут чувствовать себя обязанными помочь вам восстановить данные, когда они не должны. Во-вторых, ваши деньги будут также поддерживать их будущее вымогателей или других вредоносных проектов. Файл кодирования вредоносных программ уже стоимостью миллионы долларов для предприятий, вы действительно хотите, чтобы поддержать это. Люди также становятся все более привлекательными для всего бизнеса, потому что чем больше людей выполняют требования, тем выгоднее он становится. Рассмотрите возможность инвестирования этих денег в резервное копирование, потому что вы можете оказаться в ситуации, когда вы снова столкнетесь с потерей данных. Вы можете просто приступить к удалению Velar ransomware вируса без проблем. Вы также можете не знать, как распространяются данные, кодируя вредоносное программное обеспечение, и мы обсудим наиболее частые способы в приведенных ниже параграфах.

Способы распространения вымогателей

Довольно основные способы используются для распространения вымогателей, таких как спам-сообщения и вредоносные загрузки. Там, как правило, нет необходимости придумывать более сложные способы, поскольку многие пользователи не осторожны, когда они используют электронную почту и скачать что-то. Более сложные способы могут быть использованы также, хотя и не так часто. Преступникам не нужно делать много, просто написать общее письмо, что менее осторожные пользователи могут поддаваться, прикрепить зараженный файл к электронной почте и отправить его потенциальным жертвам, которые могут думать, отправитель кто-то законным. Эти письма обычно говорят о деньгах, потому что это деликатная тема, и люди, скорее всего, будет безрассудным при открытии писем говорить о деньгах. Хакеры любят притворяться от Amazon и уведомить вас, что была необычная активность в вашем аккаунте или какая-то покупка была сделана. Из-за этого, вы должны быть осторожны при открытии электронной почты, и обратите внимание на признаки того, что они могут быть вредоносными. Важно исследовать, знакомы ли вы с отправителем перед открытием вложения. Если отправитель оказывается кем-то, кого вы знаете, не спешите открывать файл, сначала осторожно проверьте адрес электронной почты. Эти вредоносные письма также часто полны грамматических ошибок. То, как вас встречают также может быть намек, как реальные компании, чья электронная почта является достаточно важным, чтобы открыть будет использовать свое имя, а не универсальные приветствия, как Уважаемый клиент / член. Вымогателей может также заразить с помощью определенных уязвимостей, найденных в компьютерных программах. Все программы имеют уязвимости, но, как правило, поставщики патч их, когда они найдены так, что вредоносные программы не могут воспользоваться его ввести. К сожалению, как показано на WannaCry вымогателей, не все устанавливает эти патчи, по той или иной причине. Очень важно, что вы установите эти патчи, потому что если уязвимость является серьезной, она может быть использована всеми типами вредоносного программного обеспечения. Если вы не хотите, чтобы вас беспокоили обновлениями, их можно настроить для автоматической установки.

Как он себя ведет

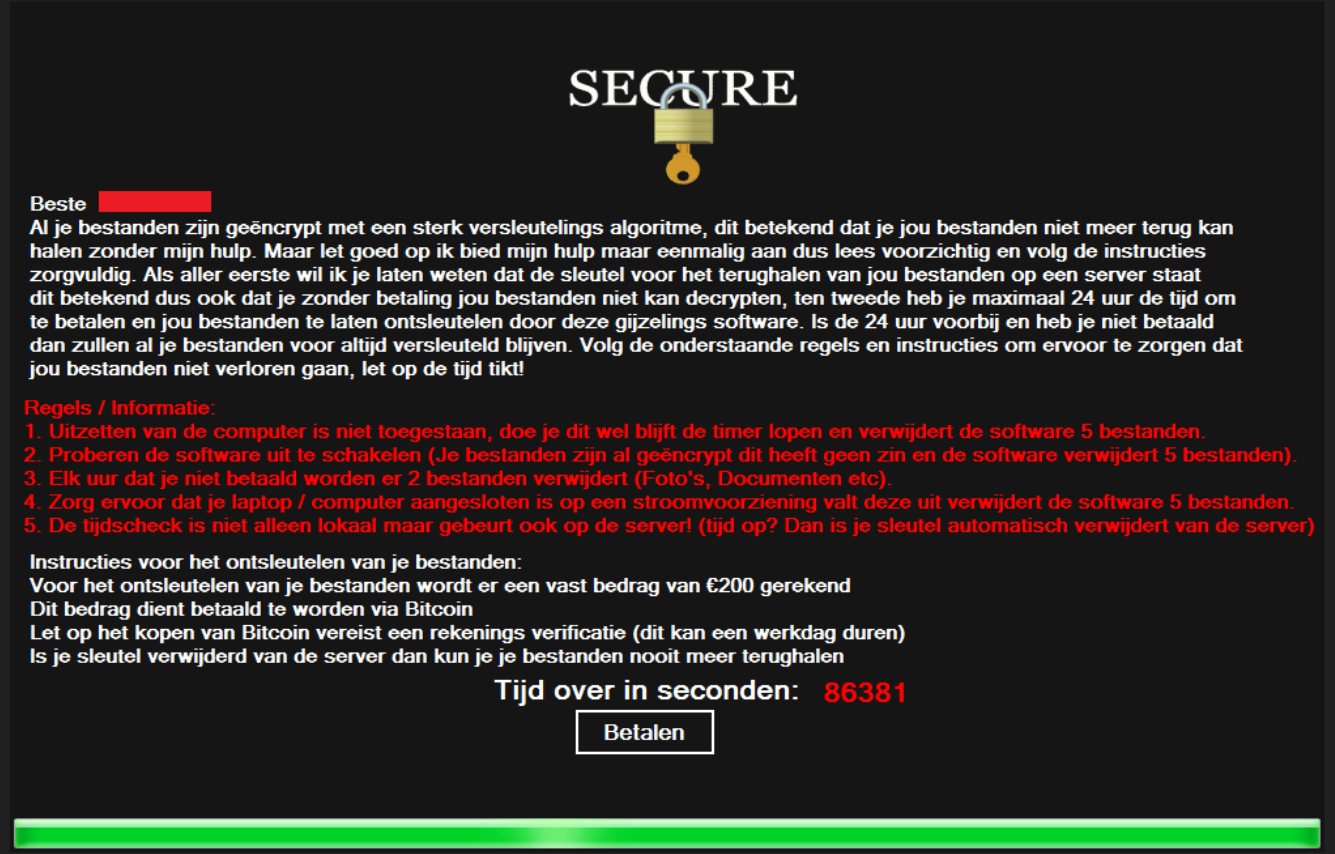

Если вымогателей заразит устройство, оно будет сканировать устройство для определенных типов файлов, и как только они были обнаружены, он будет шифровать их. Вы не сможете открыть файлы, так что даже если вы не заметите процесс шифрования, вы будете знать, что что-то не так в конце концов. Файлы, которые были затронуты будет иметь странное расширение файла, которые обычно помогают пользователям в признании того, какие вымогателей они имеют дело с. К сожалению, файлы могут быть постоянно закодированы, если вымогателей использовали мощные алгоритмы шифрования. Вы заметите записку о выкупе, помещенную в папки, содержащие ваши файлы, или она будет отображаться на вашем рабочем столе, и она должна объяснить, как можно восстановить файлы. Они предложат вам расшифровщик, который не будет бесплатным. В записке должна быть четко отображаться цена для расшифровщика, но если это не так, вам будет предложен способ связаться с мошенниками, чтобы установить цену. По уже указанным причинам оплата преступников не является предложенным вариантом. Попробуйте все возможные варианты, прежде чем даже думать о предоставлении в запросы. Возможно, вы просто забыли, что вы резервное копирование файлов. Или, если удача на вашей стороне, какой-то исследователь мог бы выпустить бесплатный расшифровщик. Если вымогателей расшифровывается, кто-то может быть в состоянии выпустить программное обеспечение для расшифровки бесплатно. Примите эту опцию во внимание, и только тогда, когда вы уверены, что нет свободного расшифровщика, если вы даже рассмотреть вопрос об соблюдении требований. Использование этой суммы для надежного резервного копирования может сделать больше пользы. И если резервное копирование является опцией, восстановление файлов должно быть выполнено после устранения Velar ransomware вируса, если он все еще присутствует на вашем компьютере. Теперь, когда вы знаете, какой ущерб может нанести этот тип угрозы, постарайтесь избежать его как можно больше. Убедитесь, что ваше программное обеспечение обновляется всякий раз, когда обновление выпущено, вы не открываете случайные вложения электронной почты, и вы доверяете только надежным источникам с вашей загрузкой.

Методы исправления Velar ransomware

анти-вредоносные утилиты будет необходимо, если вы хотите, чтобы данные кодирования вредоносной программы будет прекращена полностью. Если вы не опытны, когда дело доходит до компьютеров, непреднамеренные повреждения могут быть причинены вашему компьютеру при попытке исправить Velar ransomware вручную. Анти-вредоносное программное обеспечение будет более безопасным вариантом в этой ситуации. Программное обеспечение удаления вредоносных программ создается с целью заботиться об этих угрозах, это может даже остановить инфекцию. После того, как инструмент удаления вредоносных программ по вашему выбору был установлен, просто выполнить сканирование вашего компьютера и позволить ему избавиться от угрозы. Тем не менее, анти-вредоносное программное обеспечение не поможет вам в восстановлении файлов, поскольку он не в состоянии сделать это. После того, как кодирование данных вредоносных программ полностью прекращено, это безопасно использовать вашу систему снова.

Offers

Скачать утилитуto scan for Velar ransomwareUse our recommended removal tool to scan for Velar ransomware. Trial version of provides detection of computer threats like Velar ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Velar ransomware, используя безопасный режим с поддержкой сети.

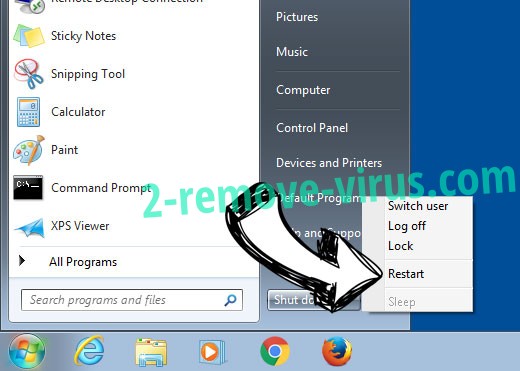

Удалить Velar ransomware из Windows 7/Windows Vista/Windows XP

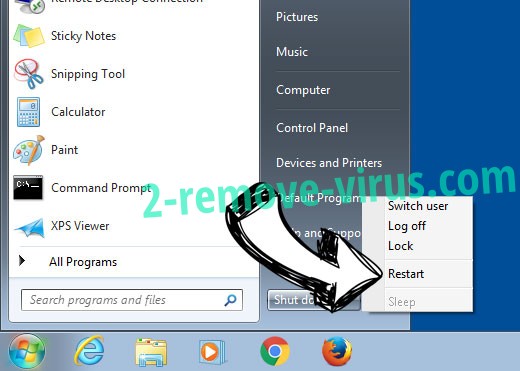

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

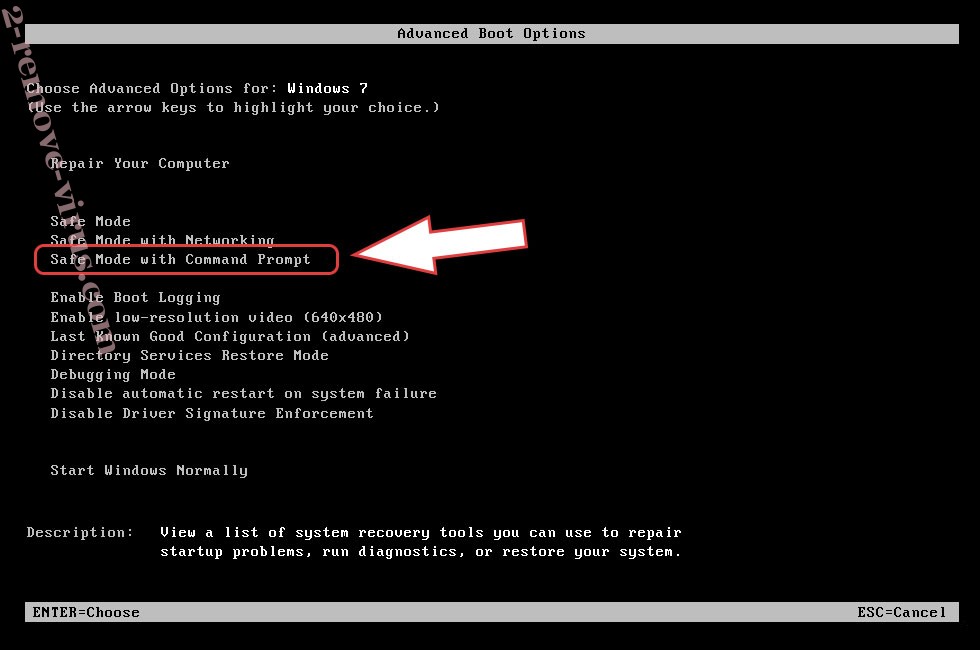

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Velar ransomware

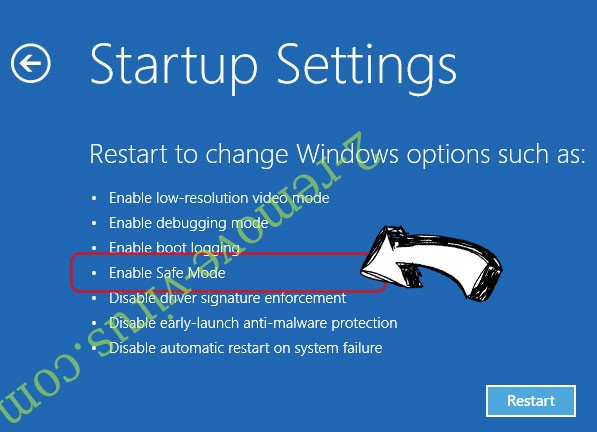

Удалить Velar ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Velar ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

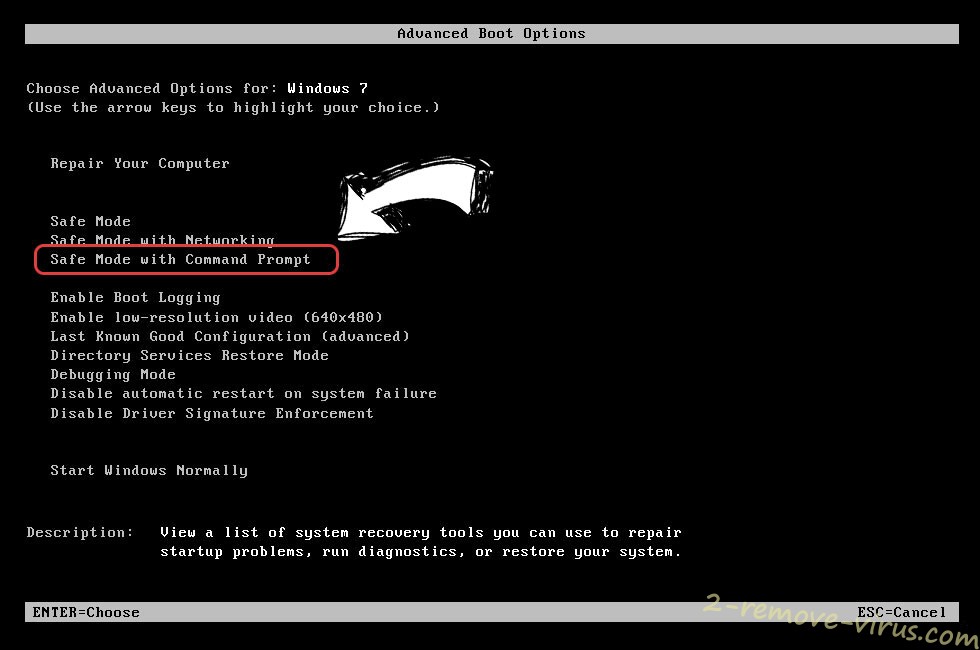

Удалить Velar ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

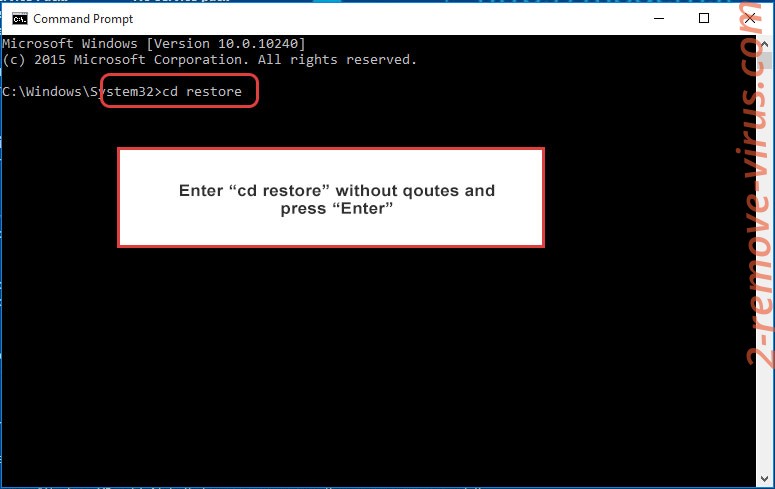

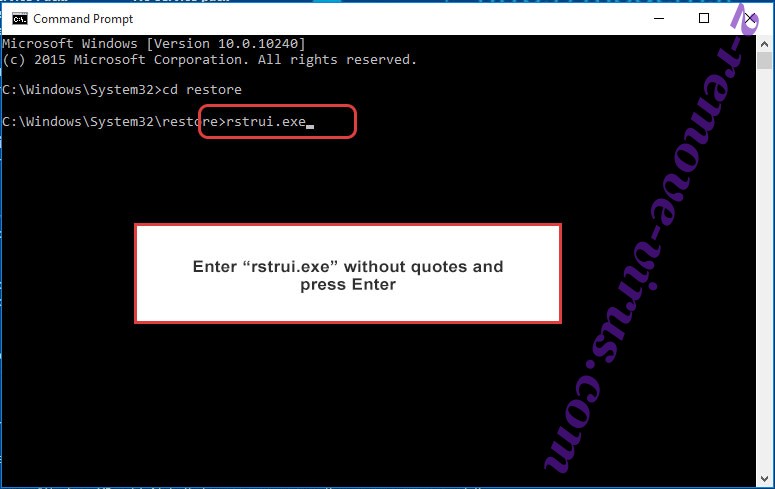

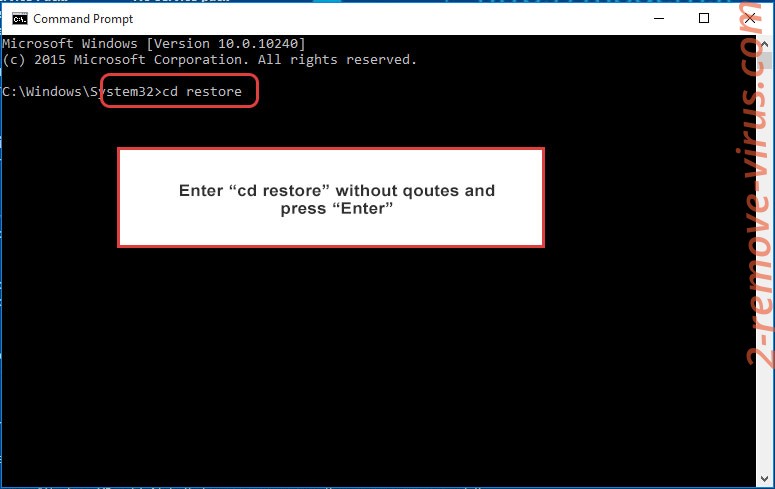

- Введите cd restore и нажмите Enter.

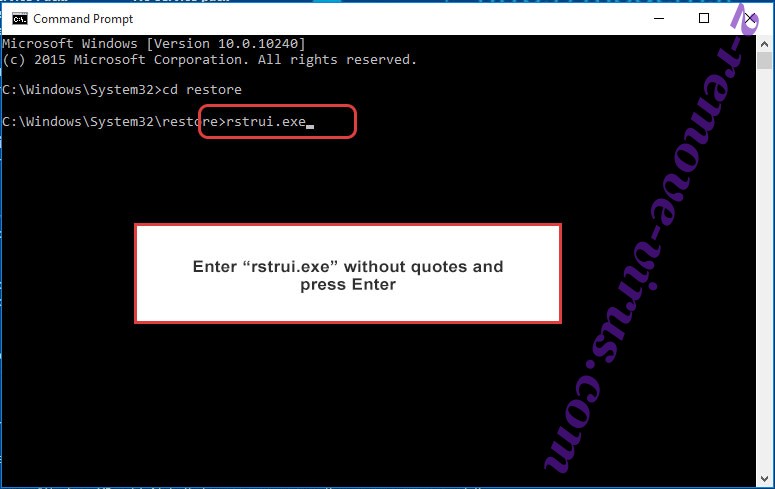

- Введите rstrui.exe и нажмите клавишу Enter.

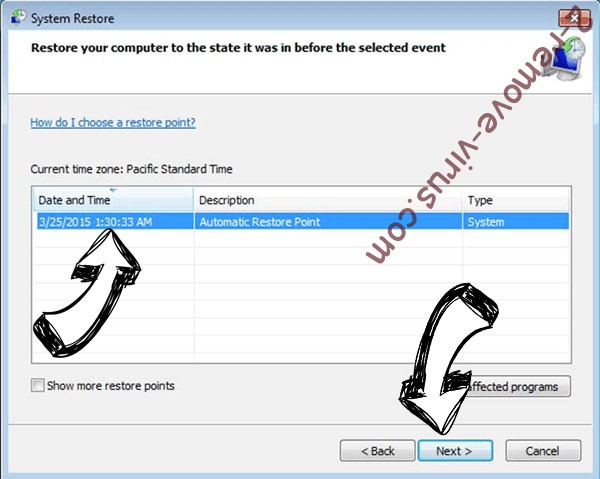

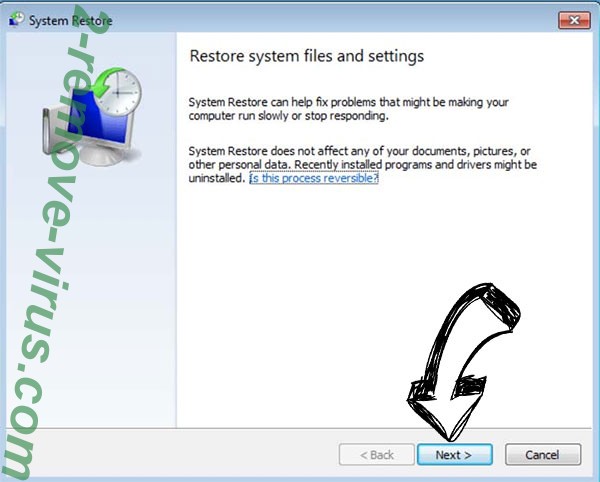

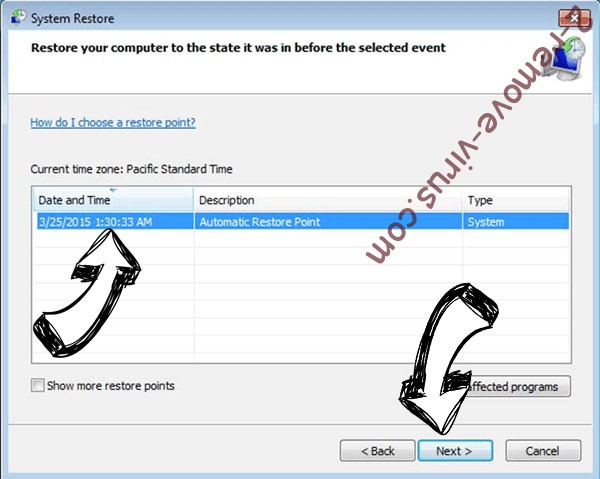

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

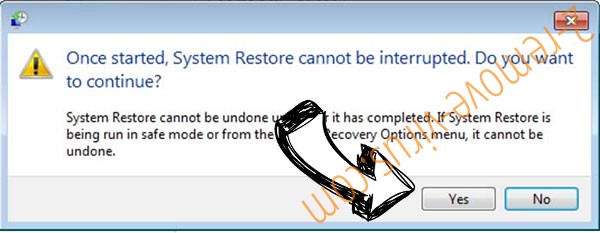

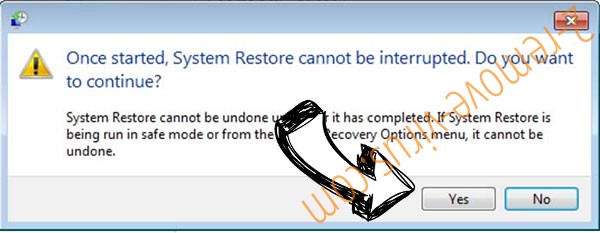

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Velar ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

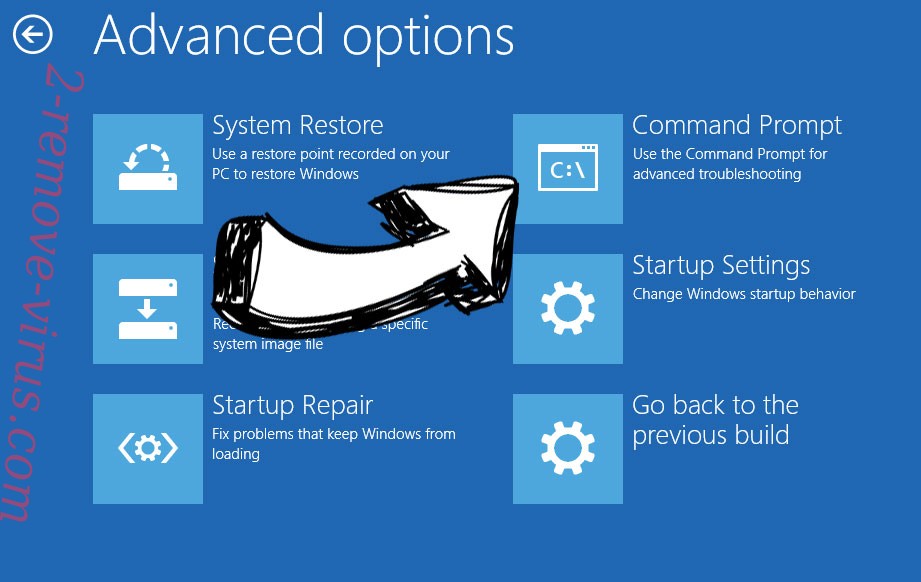

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.