Что можно сказать об этой инфекции

Программа-вымогатель, известная как WARLOCK DARK ARMY Ransomware , классифицируется как серьезная инфекция из-за количества повреждений, которые она может нанести вашему устройству. Хотя вымогатели широко освещались по этой теме, вы, возможно, пропустили ее, поэтому вы можете не знать, что заражение может означать для вашего устройства. Ransomware использует мощные алгоритмы шифрования для шифрования данных, и как только они будут заблокированы, вы не сможете их открыть. Программы-вымогатели классифицируются как очень вредная угроза, потому что расшифровка данных не всегда возможна. Кибер-мошенники предложат вам расшифровку, вам просто придется заплатить выкуп, но это не рекомендуемый вариант по нескольким причинам.

Вполне возможно, что ваши файлы не будут расшифрованы даже после оплаты, поэтому вы можете просто тратить свои деньги впустую. Имейте в виду, с кем вы имеете дело, и не ожидайте, что преступники будут чувствовать себя вынужденными отправить вам программу расшифровки, когда у них есть возможность просто взять ваши деньги. Будущая деятельность этих мошенников также будет финансироваться за счет этих денег. Вы действительно хотите быть сторонником преступной деятельности, которая наносит ущерб на миллиарды долларов. Когда жертвы платят, программы-вымогатели становятся все более и более прибыльными, тем самым привлекая больше людей, которые хотят заработать легкие деньги. Ситуации, когда вы можете потерять свои файлы, довольно часты, поэтому резервное копирование было бы лучшей инвестицией. Если резервное копирование было сделано до того, как вы поймали угрозу, вы можете просто исправить WARLOCK DARK ARMY Ransomware и перейти к разблокировке WARLOCK DARK ARMY Ransomware файлов. Вы можете найти информацию о наиболее частых методах распространения в следующем абзаце, если вы не уверены в том, как вредоносное ПО для шифрования данных даже попало в вашу систему.

Методы распространения программ-вымогателей

Заражение программами-вымогателями может произойти довольно легко, часто используя такие методы, как добавление вредоносных файлов в электронные письма, использование неисправленного программного обеспечения и размещение зараженных файлов на сомнительных платформах загрузки. Довольно много программ-вымогателей полагаются на пользователей, небрежно открывающих вложения электронной почты, и более сложные способы не обязательно нужны. Существует некоторая вероятность того, что для заражения был использован более сложный метод, так как некоторые вредоносные программы для шифрования файлов используют их. Хакерам не нужно много делать, просто напишите общее электронное письмо, в которое могут попасться менее осторожные пользователи, прикрепите зараженный файл к электронному письму и отправьте его сотням людей, которые могут подумать, что отправитель является кем-то заслуживающим доверия. Проблемы, связанные с деньгами, являются частой темой в этих электронных письмах, поскольку пользователи воспринимают их более серьезно и с большей вероятностью будут участвовать. Часто киберпреступники притворяются, что они из Amazon, а электронное письмо уведомляет вас о том, что в вашей учетной записи была подозрительная активность или была совершена покупка. Из-за этого вы должны быть осторожны при открытии электронных писем и следить за намеками на то, что они могут быть вредоносными. Перед открытием вложенного файла проверьте, кто является отправителем и можно ли ему доверять. Двойная проверка адреса электронной почты отправителя по-прежнему необходима, даже если вы знаете отправителя. Грамматические ошибки также очень часты. Другой типичной характеристикой является то, что ваше имя не используется в приветствии, если реальная компания / отправитель отправит вам электронное письмо, они определенно будут знать ваше имя и использовать его вместо универсального приветствия, например, Клиент или Участник. Вымогатель также может заразить, используя неисправленное компьютерное программное обеспечение. Эти слабые места, как правило, обнаруживаются специалистами по вредоносным программам, и когда поставщики узнают о них, они выпускают обновления, чтобы злонамеренные стороны не могли воспользоваться ими для повреждения систем вредоносным программным обеспечением. Однако, как доказали широко распространенные атаки программ-вымогателей, не все устанавливают эти обновления. Очень важно установить эти обновления, потому что, если слабое место достаточно серьезное, серьезные уязвимости могут быть легко использованы вредоносным программным обеспечением, поэтому убедитесь, что вы обновили все свои программы. Патчи могут устанавливаться автоматически, если вы находите эти уведомления надоедливыми.

Что можно сделать с файлами

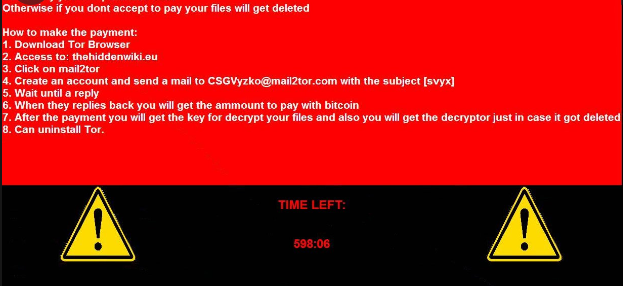

Вредоносная программа кодирования данных нацелена только на определенные файлы, и они шифруются после их обнаружения. Если случайно вы не заметили до сих пор, когда вы не можете получить доступ к файлам, вы увидите, что что-то не так. Вы будете знать, какие из ваших файлов были затронуты, потому что к ним будет прикреплено странное расширение. Во многих случаях расшифровка файлов может быть невозможна, поскольку алгоритмы шифрования, используемые в шифровании, не могут быть восстановлены. Уведомление о выкупе предупредит вас о том, что ваши данные были закодированы и что вам нужно делать дальше. Мошенники предложат вам использовать их платный дешифратор и угрожать, что другие методы могут привести к повреждению ваших файлов. Если цена за дешифратор не указана, вам придется связаться с хакерами по электронной почте. Очевидно, что платить выкуп не предлагается. Оплата должна быть вашим последним курсом действий. Также несколько вероятно, что вы просто забыли, что создали резервную копию своих файлов. Также возможно, что была доступна бесплатная программа расшифровки. Если специалист по вредоносным программам может взломать файл, шифрующий вредоносное ПО, может быть создан бесплатный дешифратор. Прежде чем вы решите заплатить, найдите дешифратора. Было бы разумнее купить резервную копию на часть этих денег. Если резервная копия была создана до заражения, вы можете восстановить данные после исправления WARLOCK DARK ARMY Ransomware вируса. В будущем, по крайней мере, постарайтесь убедиться, что вы избегаете вредоносного ПО для кодирования данных, и вы можете сделать это, ознакомившись с его способами распространения. По сути, вы должны поддерживать свое программное обеспечение в актуальном состоянии, загружать только из безопасных / законных источников, а не случайно открывать файлы, прикрепленные к электронным письмам.

Методы удаления WARLOCK DARK ARMY Ransomware вируса

Если он все еще присутствует на вашем компьютере, мы рекомендуем приобрести утилиту защиты от вредоносных программ, чтобы избавиться от него. Если вы попытаетесь удалить WARLOCK DARK ARMY Ransomware вирус вручную, это может привести к дальнейшему повреждению, так что это не рекомендуется. Вместо этого мы рекомендуем вам использовать программу удаления вредоносных программ, метод, который не подвергнет ваш компьютер опасности. Инструмент не только способен помочь вам позаботиться о заражении, но и может остановить проникновение вредоносных программ для кодирования файлов в будущем. Найдите, какая утилита защиты от вредоносных программ наиболее подходит для вас, установите ее и просканируйте свой компьютер, чтобы выявить заражение. Тем не менее, программа не способна восстанавливать файлы, поэтому не ожидайте, что ваши файлы будут восстановлены после очистки инфекции. Когда ваш компьютер будет свободен от заражения, начните регулярно создавать резервные копии ваших данных.

Offers

Скачать утилитуto scan for WARLOCK DARK ARMY RansomwareUse our recommended removal tool to scan for WARLOCK DARK ARMY Ransomware. Trial version of provides detection of computer threats like WARLOCK DARK ARMY Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите WARLOCK DARK ARMY Ransomware, используя безопасный режим с поддержкой сети.

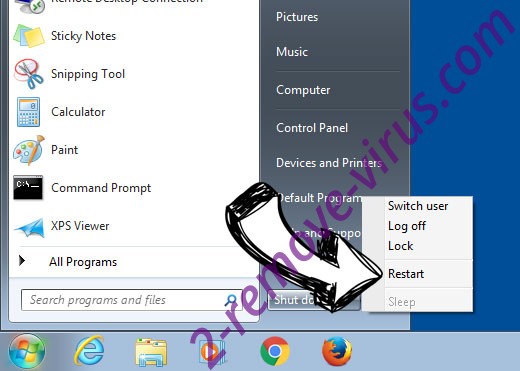

Удалить WARLOCK DARK ARMY Ransomware из Windows 7/Windows Vista/Windows XP

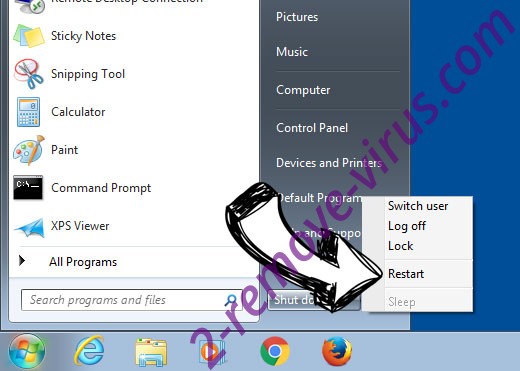

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

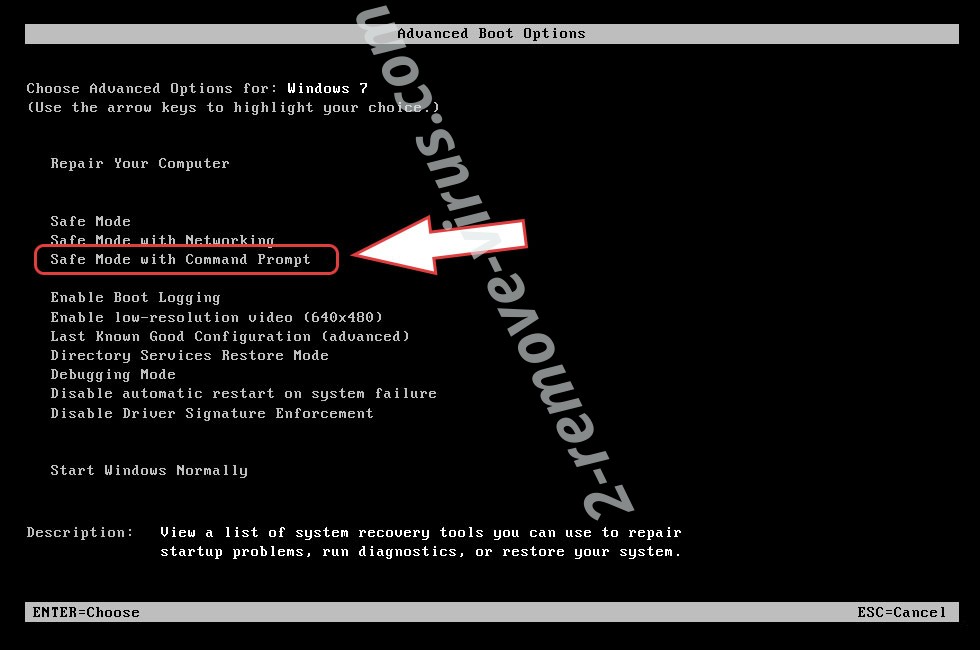

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления WARLOCK DARK ARMY Ransomware

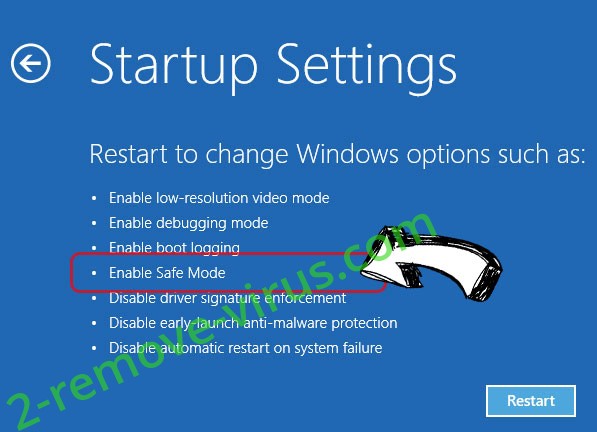

Удалить WARLOCK DARK ARMY Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления WARLOCK DARK ARMY Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

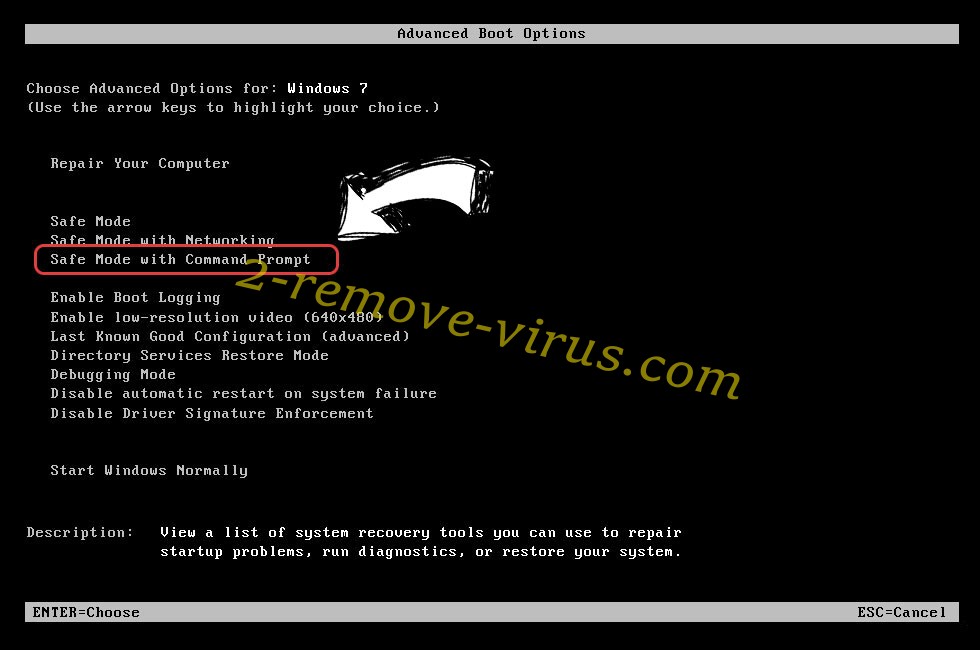

Удалить WARLOCK DARK ARMY Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

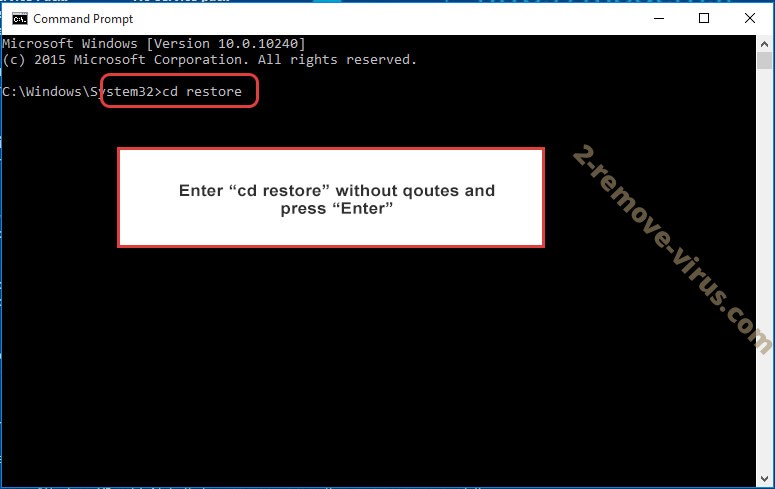

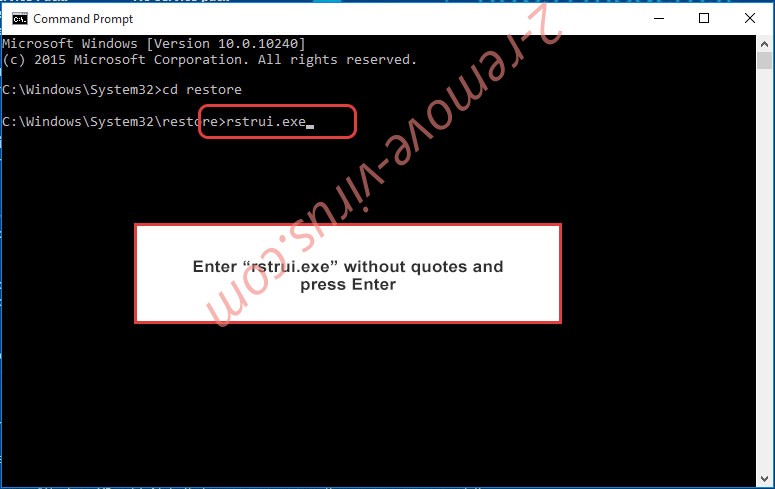

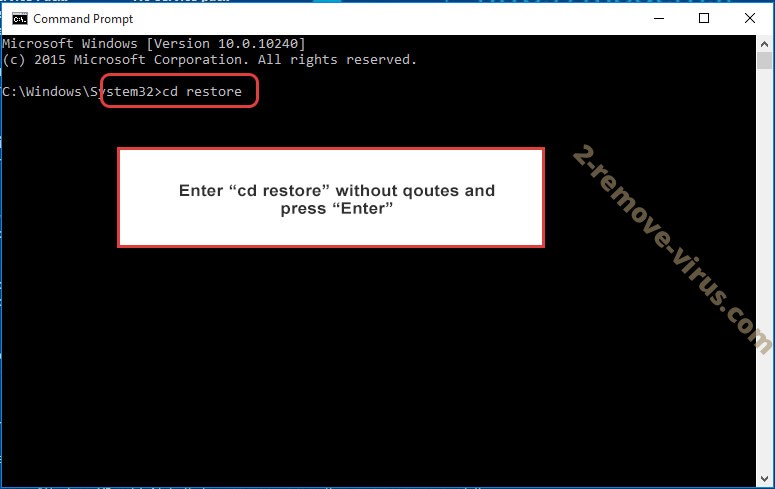

- Введите cd restore и нажмите Enter.

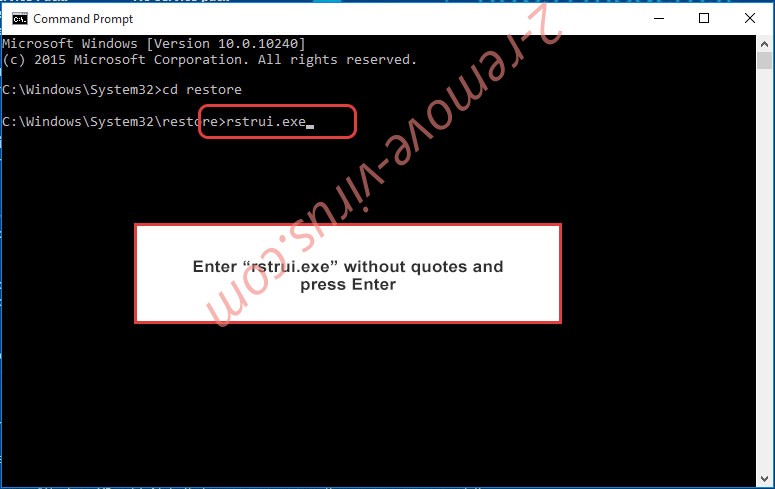

- Введите rstrui.exe и нажмите клавишу Enter.

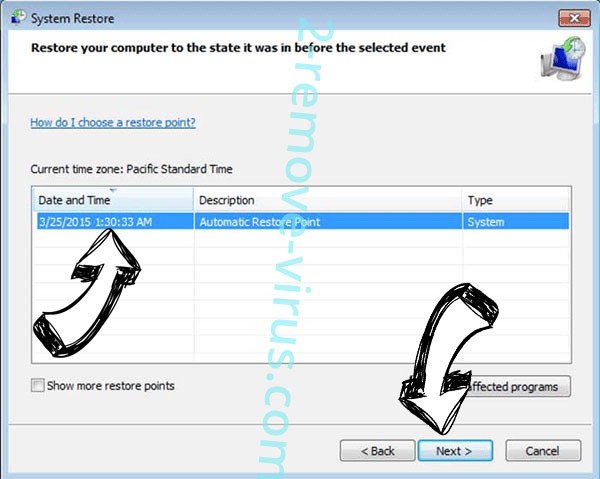

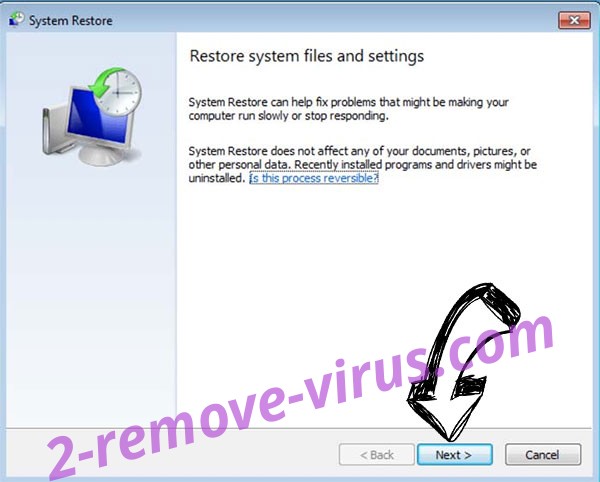

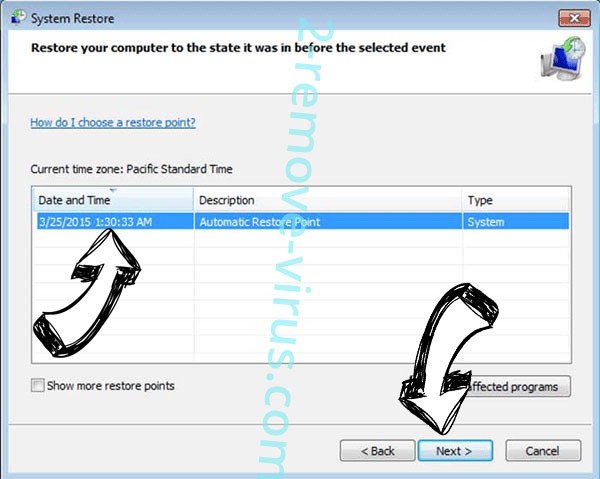

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

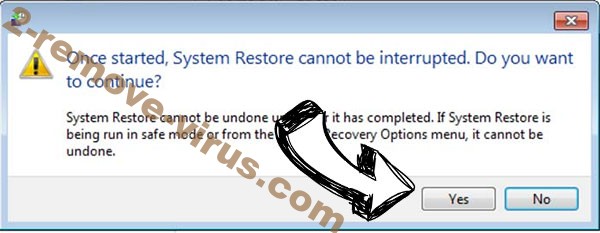

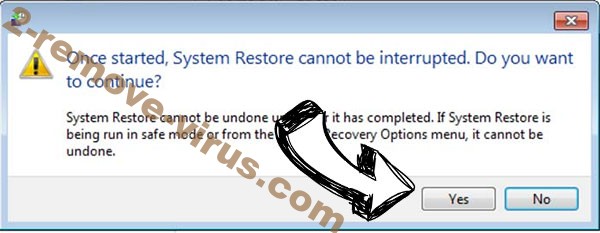

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить WARLOCK DARK ARMY Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

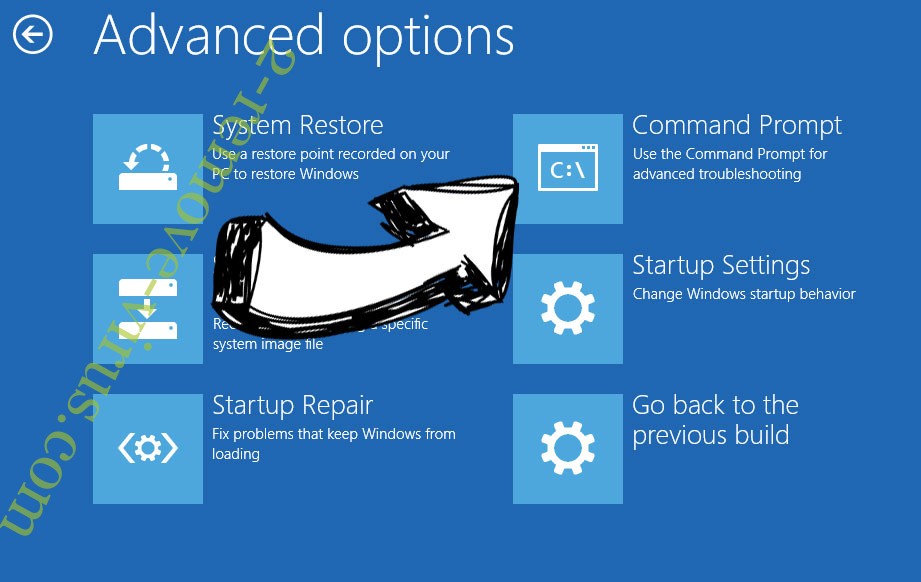

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.