Что можно сказать о WormLocker ransomware

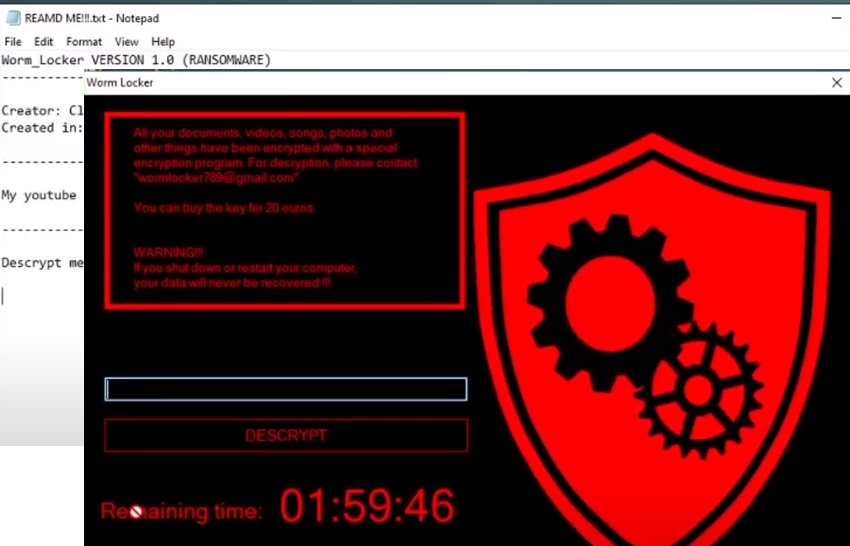

Вымогателей известный как WormLocker ransomware классифицируется как серьезная угроза, из-за суммы вреда, который он может сделать для вашей системы. Вымогателей не то, что каждый пользователь слышал, и если это ваш первый раз сталкиваются с ним, вы узнаете, как повреждения он может быть из первых рук. Ваши данные, возможно, были зашифрованы с помощью сильных алгоритмов шифрования, что делает вас не в состоянии получить к ним доступ больше. Поскольку расшифровка данных не всегда возможна, не говоря уже о усилиях, которые требуется, чтобы вернуть все в нормальное русло, кодирование данных вредоносных программ считается очень вредной инфекцией.

Преступники дадут вам возможность расшифровать файлы через их дешифратор, вам просто придется заплатить выкуп, но эта опция не предлагается по нескольким причинам. Прежде всего, оплата не обеспечит расшифровку файлов. Что мешает киберпреступникам просто взять ваши деньги, а не предоставлять инструмент расшифровки. Кроме того, заплатив вы бы финансирования кибер-мошенников будущих проектов. Шифрование данных вредоносного программного обеспечения уже стоит миллиарды для предприятий, вы действительно хотите, чтобы поддержать это. Люди также становятся все более и более привлекает к бизнесу, потому что количество людей, которые выполняют запросы сделать шифрование данных вредоносных программ весьма прибыльным бизнесом. Инвестирование денег, которые вы просили заплатить в резервное копирование может быть более разумным вариантом, потому что потеря файлов не будет возможность снова. Затем можно восстановить данные из резервного копирования после удаления WormLocker ransomware вируса или связанных с ним угроз. Вы также можете не знать, как вымогателей распространяется, и мы объясним наиболее распространенные методы ниже.

Как WormLocker ransomware распространяется

Вы часто можете встретить данные шифрования вредоносных программ, прикрепленных к электронной почте или на подозрительных веб-страниц загрузки. Поскольку многие люди небрежно о том, как они используют свою электронную почту или откуда они загружают, файл шифрования вредоносных программ распространителей не имеют необходимости использовать способы, которые являются более сложными. Более сложные методы могут быть использованы, а также, хотя они не так популярны. Кибер-преступники не нужно положить в много усилий, просто написать простое письмо, которое кажется довольно убедительным, добавить зараженный файл на электронную почту и отправить его на возможные жертвы, которые могли бы полагать, отправитель кто-то заслуживает доверия. Эти письма часто обсуждают деньги, потому что это деликатная тема, и люди, скорее всего, будет безрассудным при открытии писем упоминания денег. Преступники также предпочитают притворяться из Амазонки, и предупредить потенциальных жертв, что там была какая-то странная деятельность в их учетной записи, которая должна сделать пользователя менее осторожным, и они будут более склонны к открытию вложения. Будьте начеку для определенных вещей, прежде чем открывать файлы, прикрепленные к электронной почте. Прежде всего, если вы не знаете отправителя, исследуйте их перед открытием приложения. Проверка адреса электронной почты отправителя по-прежнему имеет важное значение, даже если вы знакомы с отправителем. Эти вредоносные письма также часто полны грамматических ошибок. Другим очевидным признаком может быть ваше имя отсутствует, если, скажем, вы используете Amazon, и они должны были отправить вам по электронной почте, они не будут использовать универсальные приветствия, как уважаемый клиент / член / пользователь, а вместо этого будет использовать имя, которое вы дали им. Инфекция может также быть сделано с помощью устарели компьютерного программного обеспечения. Слабые места в программном обеспечении, как правило, определены и производители программного обеспечения релиз исправления для их ремонта, так что злонамеренные стороны не могут использовать их для распространения своего вредоносного программного обеспечения. К сожалению, как видно из широкого WannaCry вымогателей, не все пользователи устанавливают исправления, по тем или иным причинам. Очень важно, чтобы вы установили эти патчи, потому что если уязвимость достаточно серьезна, серьезные уязвимости могут быть легко использованы вредоносными программами, поэтому убедитесь, что все ваши программы исправлены. Регулярно приставать об обновлениях может получить надоедливым, так что они могут быть настроены для установки автоматически.

Что вы можете сделать с вашими данными

Если вымогателей заражает ваш компьютер, он будет искать конкретные типы файлов и как только он определил их, он будет кодировать их. Даже если инфекция не была очевидной изначально, вы наверняка знаете, что-то не так, когда вы не можете открыть файлы. Файлы, которые были затронуты будет иметь странное расширение файла, который может помочь пользователям выяснить, данные кодирования вредоносного программного обеспечения имя. Если бы использовался мощный алгоритм шифрования, это могло бы сделать восстановление данных довольно трудным, если не невозможным. После завершения процесса шифрования на вашем устройстве будет размещено уведомление о выкупе, которое попытается прояснить, что произошло и как следует действовать. То, что они предложат вам, это использовать их расшифровки программного обеспечения, которое не придет бесплатно. Четкая цена должна быть показана в заметке, но если это не так, вам придется связаться с хакерами через их предоставленный адрес электронной почты, чтобы увидеть, сколько стоит расшифровка утилиты. По уже обсуждаемым причинам, платить преступникам не рекомендуется вариант. Когда все остальные варианты не помогут, только тогда вы должны даже рассмотреть вопрос о соблюдении запросов. Может быть, вы просто не помните, делая копии. Вы также можете обнаружить утилиту для декодирования данных бесплатно. Если программы-вымогатели можно расшифровать, исследователь вредоносных программ может быть в состоянии выпустить дешифратор бесплатно. Примите этот вариант во внимание, и только тогда, когда вы полностью уверены, что бесплатный дешифратор недоступен, если вы даже рассмотреть вопрос об оплате. Гораздо умнее инвестиций будет резервного копирования. И если резервное копирование является вариантом, восстановление файлов должно быть осуществлено после устранения WormLocker ransomware вируса, если он все еще остается на вашем компьютере. Ознакомиться с тем, как вымогателей распространяется так, что вы можете избежать его в будущем. Вам в первую очередь нужно всегда обновлять свои программы, только загружать из защищенных / законных источников и прекратить случайное открытие вложений электронной почты.

WormLocker ransomware Удаления

Получить программу удаления вредоносных программ, потому что это будет необходимо, чтобы получить вымогателей от вашей системы, если она все еще остается. При попытке вручную исправить вирус WormLocker ransomware вы можете привести к дополнительному вреду, если вы не осторожны или хорошо осведомлены, когда дело доходит до компьютеров. Утилита по борьбе с вредоносными программами будет поощряться выбор в этом случае. Программное обеспечение не только поможет вам справиться с инфекцией, но это может остановить будущее вымогателей от входа. Найдите, какое программное обеспечение для борьбы с вредоносными программами наиболее подходит для вас, установите его и уполномомочить его для выполнения сканирования вашего устройства для того, чтобы определить инфекцию. Следует сказать, что инструмент удаления вредоносных программ не в состоянии помочь восстановить файлы. После того, как шифрование данных вредоносных программ исчезло, это безопасно использовать ваш компьютер снова.

Offers

Скачать утилитуto scan for WormLocker ransomwareUse our recommended removal tool to scan for WormLocker ransomware. Trial version of provides detection of computer threats like WormLocker ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите WormLocker ransomware, используя безопасный режим с поддержкой сети.

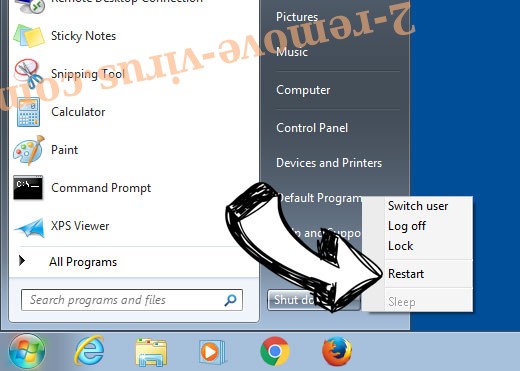

Удалить WormLocker ransomware из Windows 7/Windows Vista/Windows XP

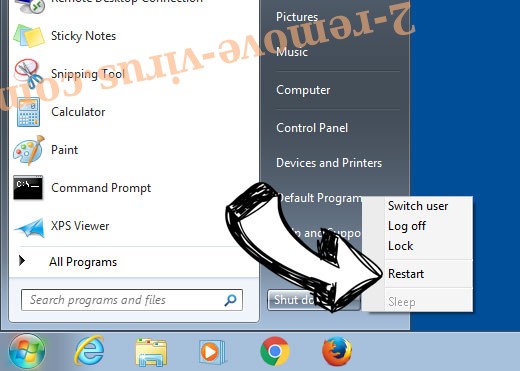

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

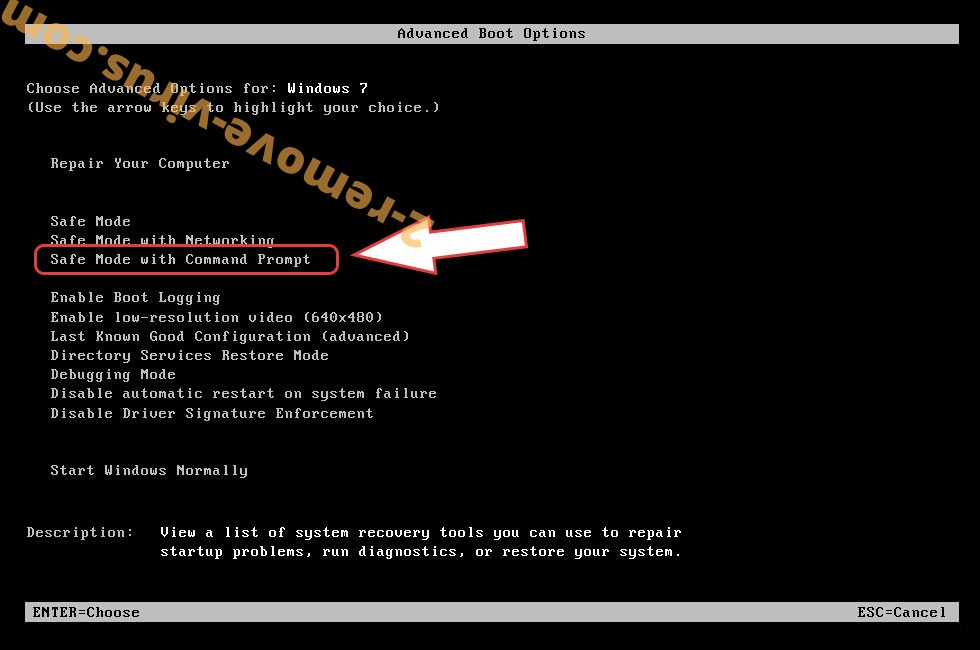

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления WormLocker ransomware

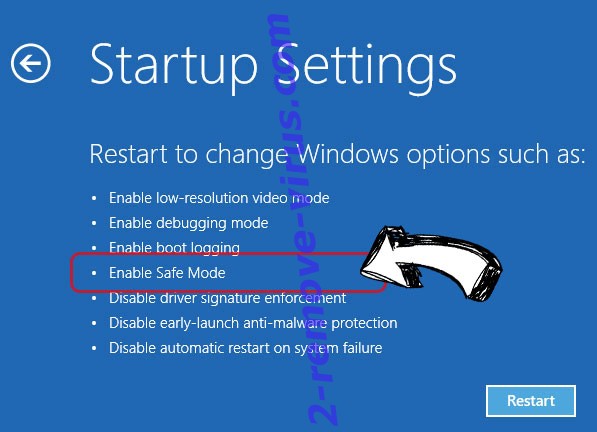

Удалить WormLocker ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления WormLocker ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

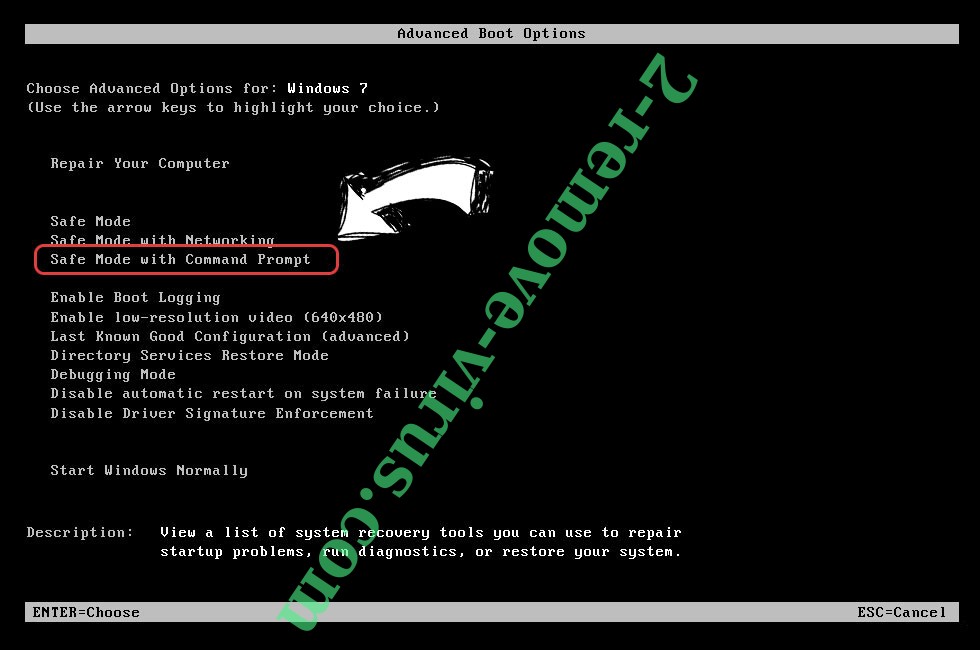

Удалить WormLocker ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

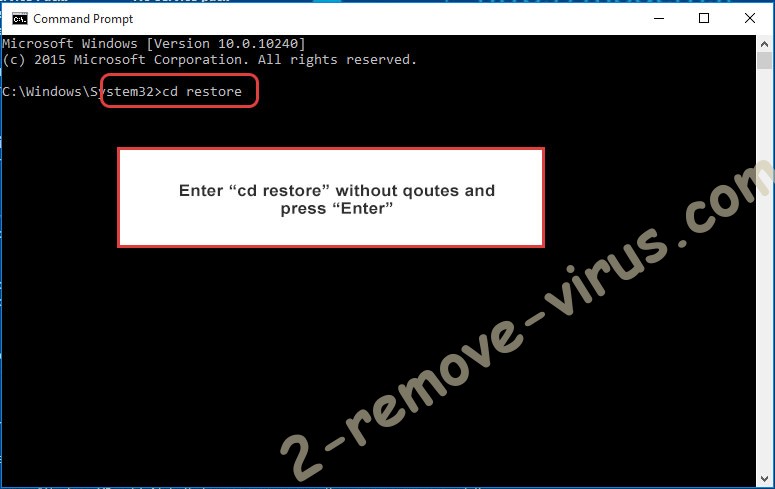

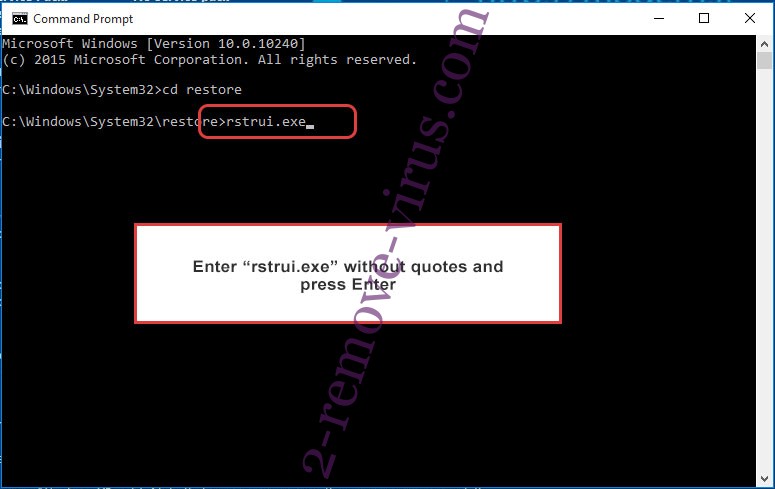

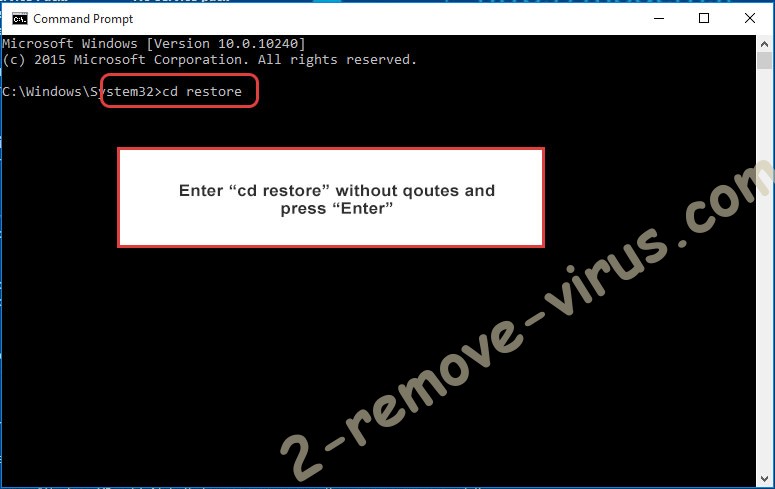

- Введите cd restore и нажмите Enter.

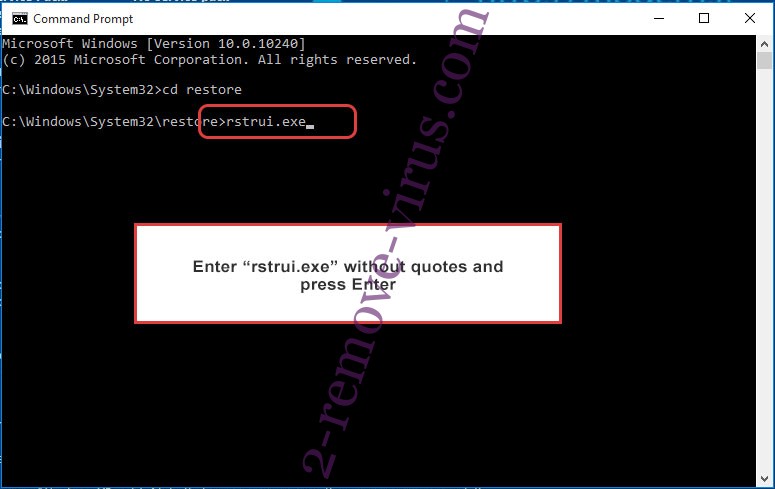

- Введите rstrui.exe и нажмите клавишу Enter.

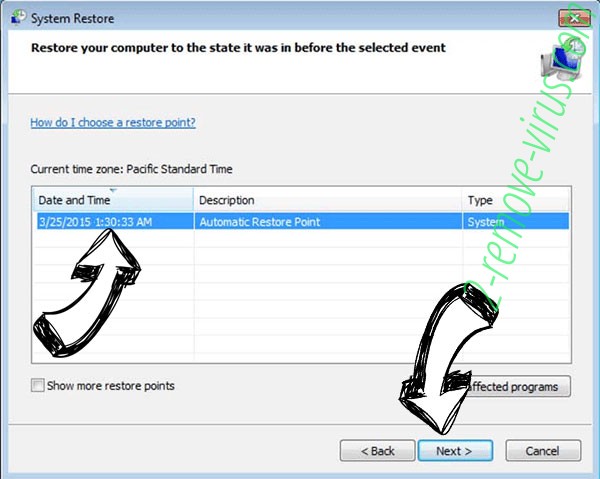

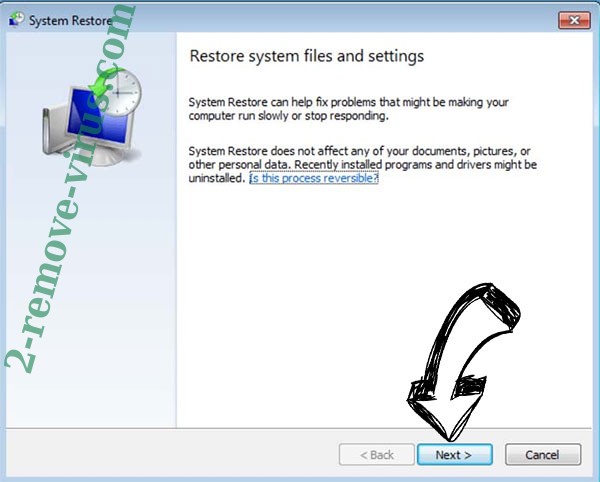

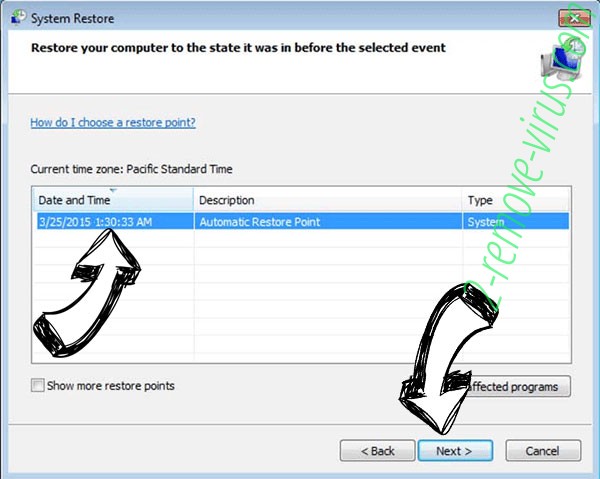

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

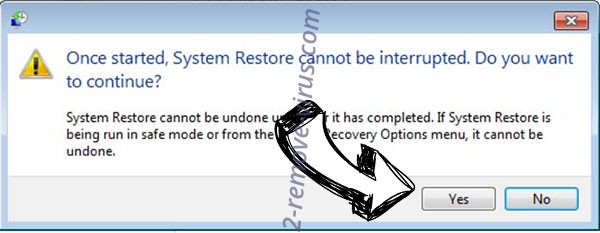

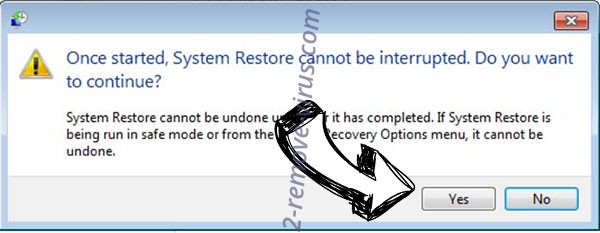

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить WormLocker ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

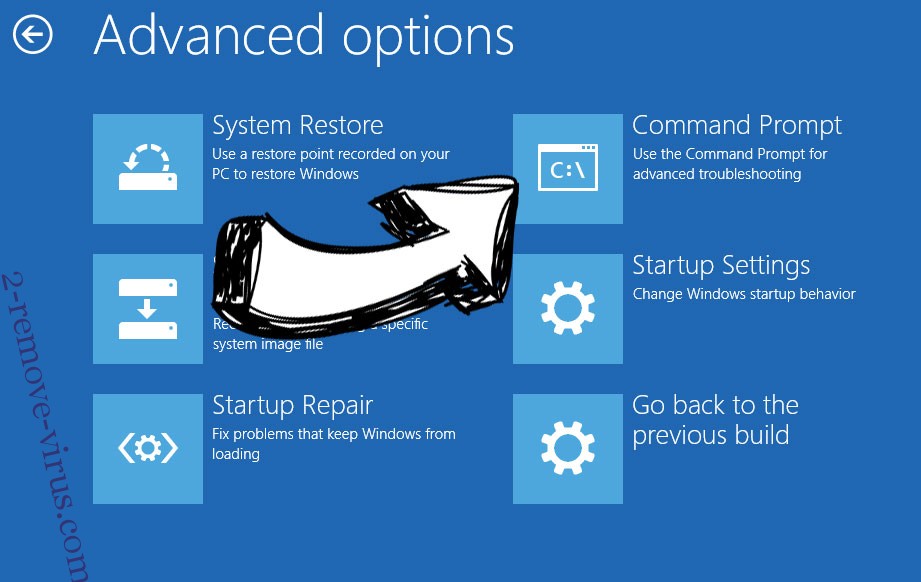

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.