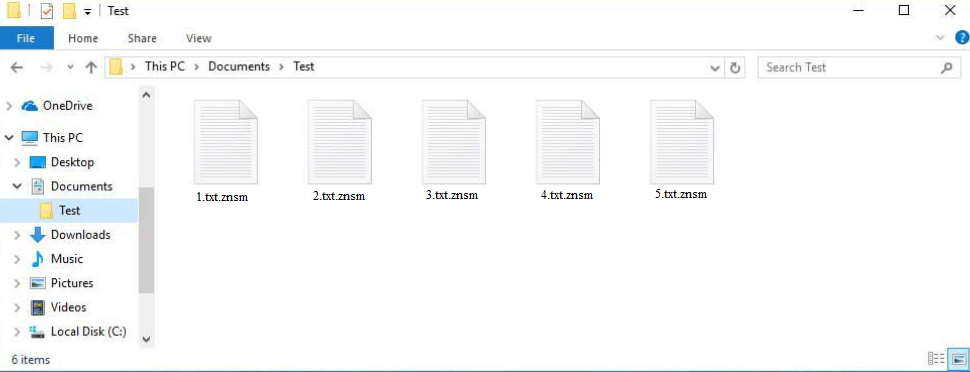

Znsm ransomware является одной из последних версий пресловутого вымогателя Djvu/STOP. После запуска на компьютере он переходит к шифрованию файлов. Ко всем зашифрованным файлам будет прикреплен .znsm, что позволяет легко определить, какие файлы были затронуты. Программа-вымогатель потребует, чтобы вы заплатили 980 долларов за дешифратор, чтобы восстановить ваши файлы после того, как они были зашифрованы. Если у вас нет резервной копии зашифрованных файлов, восстановление файлов может быть невозможным. Вот почему этот вымогатель так опасен. Даже выплата выкупа сопряжена со своими рисками и, как правило, не рекомендуется.

Znsm ransomware практически идентична любой другой версии, которую выпускают эти киберпреступники. Версии можно различать по расширениям, которые они добавляют в зашифрованные файлы. Этот добавляет .znsm, поэтому он называется Znsm ransomware . Все личные файлы, такие как фотографии, видео и документы, будут ориентированы на них. После шифрования к этим файлам будет прикреплен .znsm. image.jp, например, станет image.jpg.znsm при шифровании. К сожалению, вы не сможете открыть файлы с этим расширением.

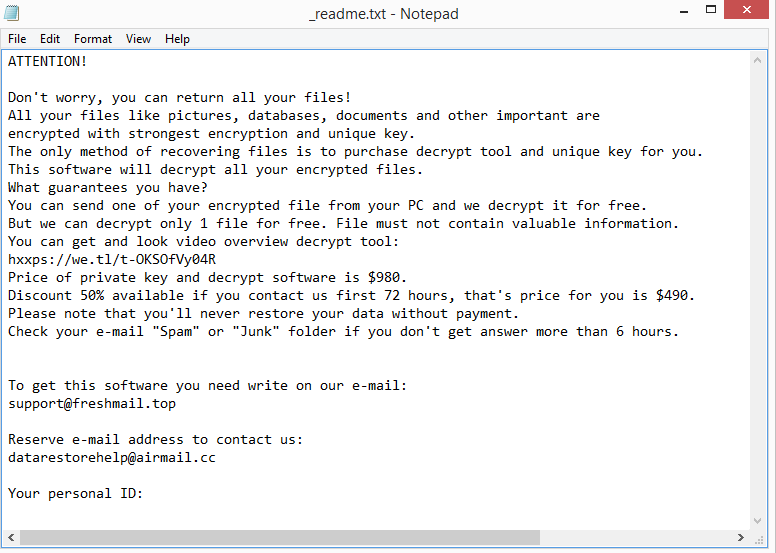

Чтобы отвлечь жертв от того, что происходит, пока вымогатель шифрует их файлы, он будет отображать поддельное окно обновления Windows. В _readme.txt записке о выкупе, которая опускается во все папки, содержащие зашифрованные файлы, есть инструкции о том, как получить дешифратор от киберпреступников. Несмотря на то, что записка довольно общая, в ней содержится вся соответствующая информация. Хотя в записке упоминается, что жертвы, которые свяжутся с злоумышленниками в течение первых 72 часов, получат скидку 50%, дешифратор обычно стоит 980 долларов.

Трудно сказать, является ли дисконтная часть правдой или нет, но платить выкуп, в целом, не очень хорошая идея, потому что есть много рисков. Самое главное, нет никаких гарантий, что вы действительно получите дешифратор, если заплатите. Имейте в виду, что вы имеете дело с киберпреступниками, и даже если вы заплатите им, они, вероятно, не будут чувствовать себя обязанными помочь вам. В прошлом многие жертвы платили за расшифровщиков, но никогда не получали их. Поэтому, хотя решение в конечном итоге остается за вами, мы настоятельно рекомендуем не уступать требованиям. Кроме того, ваши деньги будут использованы для финансирования дальнейшей преступной деятельности. Программы-вымогатели будут оставаться проблемой до тех пор, пока жертвы продолжают платить выкуп.

Восстановление файлов может быть затруднено, если у вас нет резервных копий ваших файлов. В настоящее время нет бесплатного Znsm ransomware дешифратора, и неясно, когда и даже будет ли он выпущен. Тот факт, что эта программа-вымогатель шифрует файлы с помощью онлайн-ключей, затрудняет исследователям вредоносных программ создание дешифратора. Все жертвы этого вымогателя имеют уникальные ключи, без которых дешифратор не работал бы. Не исключено, что ключи в конечном итоге будут выпущены, потому что это уже случалось раньше, но на данный момент бесплатный Znsm ransomware маловероятен. Если он будет выпущен, он будет размещен на NoMoreRansom .

Если у вас есть резервная копия, вы можете начать восстановление файлов, как только вы удалите Znsm ransomware их с компьютера. Поскольку Znsm ransomware это сложная вредоносная инфекция, мы не советуем вам пытаться удалить ее вручную. Вы можете принести больше вреда, чем пользы. Используйте хорошую антивирусную программу для удаления Znsm ransomware . После его полного удаления вы можете получить доступ к своей резервной копии, чтобы начать восстановление файлов. Стоит отметить, что если программа-вымогатель все еще присутствует на вашем компьютере при подключении к резервной копии, ваши резервные копии также будут зашифрованы.

Методы распространения программ-вымогателей

Заражение вредоносным ПО значительно чаще происходит, когда пользователи имеют плохие привычки в Интернете. Использование торрентов для пиратства контента, защищенного авторским правом, открытие нежелательных вложений электронной почты и нажатие на сомнительные объявления при посещении веб-сайтов с высоким риском — все это примеры плохих онлайн-привычек. Вы можете предотвратить заражение вредоносными программами в будущем, если потратите время на разработку лучших привычек.

Наиболее популярным методом, используемым злоумышленниками для распространения программ-вымогателей, является электронная почта. Киберпреступникам нужно только покупать просочившиеся адреса электронной почты с хакерских форумов и отправлять вредоносные электронные письма на эти адреса, что делает его очень трудоемким методом. Компьютеры пользователей заражаются, а их данные шифруются при открытии вложенных вредоносных файлов.

К счастью, вы сможете легко обнаружить вредоносные электронные письма, если вы знаете, что искать. Например, вредоносные электронные письма часто содержат грамматические и орфографические ошибки, несмотря на то, что Сандерс утверждает, что он от законных компаний. Попробуйте вспомнить, когда в последний раз вы получали электронное письмо от авторитетной компании, в котором были очевидные грамматические и орфографические ошибки.

Другим признаком являются такие слова, как Участник, Клиент, Пользователь и т. Д., Которые используются для обращения к вам, когда отправитель должен знать ваше имя. Имейте в виду, что имена автоматически включаются в электронные письма, когда компания-отправитель имеет ваше имя в файле. Но поскольку злоумышленники редко имеют доступ к личной информации, они используют общие слова.

Также важно отметить, что некоторые вредоносные электронные письма могут быть значительно более изощренными, поэтому рекомендуется всегда сканировать нежелательные вложения электронной почты с помощью антивредоносного программного обеспечения или такого сервиса, как VirusTotal .

Вредоносное ПО также часто распространяется с помощью торрентов. Ни для кого не секрет, что торрент-сайтам не хватает адекватной модерации, что упрощает злоумышленникам размещение торрентов с вредоносным ПО. Вредоносное ПО часто встречается в торрентах для известных фильмов, сериалов, видеоигр, программного обеспечения и т. Д. Поэтому использование торрентов для пиратства рискованно для вашего компьютера. Это также, по сути, кража контента.

Znsm ransomware удаление

Вам нужно использовать антивредоносное программное обеспечение для удаления Znsm ransomware с вашего компьютера, потому что это сложная инфекция. Вы рискуете непреднамеренно нанести больший ущерб, если попытаетесь сделать это вручную. Кроме того, если вы попытаетесь получить доступ к резервной копии, когда программа-вымогатель все еще активна, ваши файлы резервных копий также будут зашифрованы.

Как только антивредоносная программа полностью удалит инфекцию, вы можете получить доступ к своей резервной копии, чтобы начать восстановление файлов.

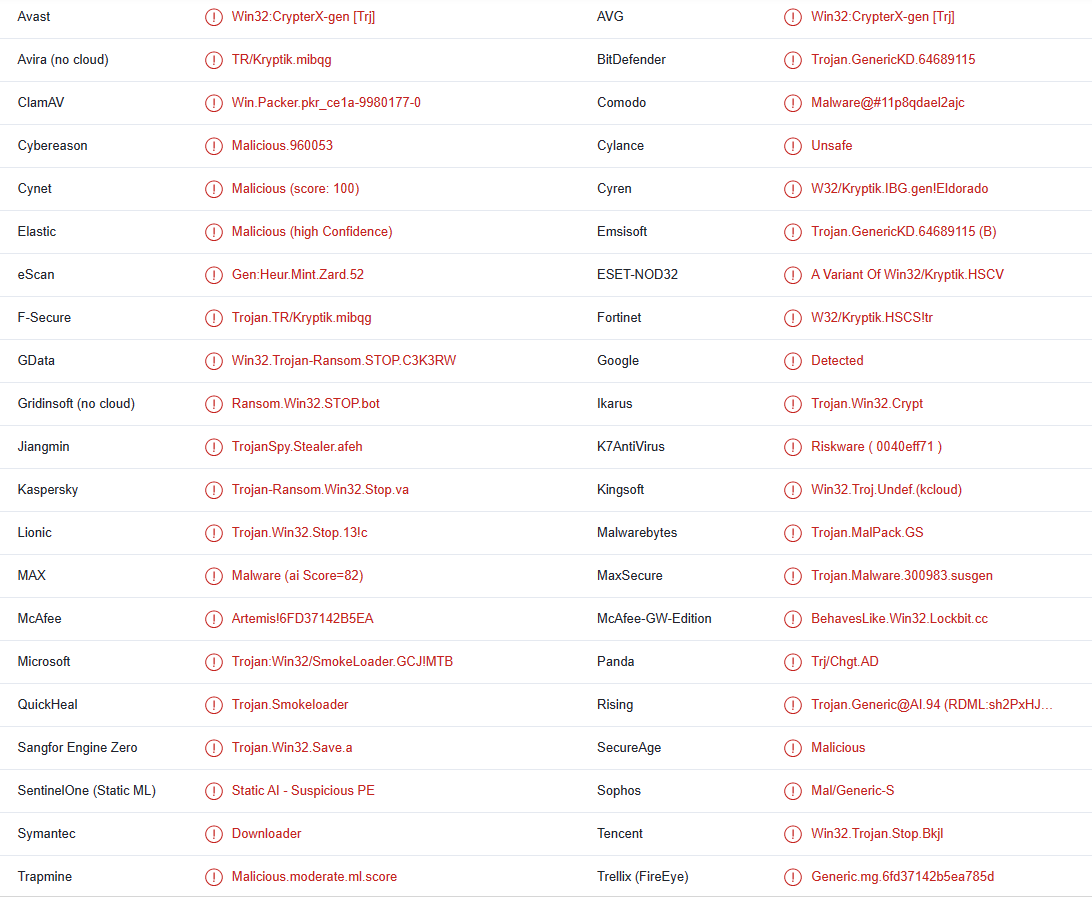

Znsm ransomware определяется как:

- Win32:CrypterX-gen [Trj] от Avast/AVG

- Trojan-Ransom.Win32.Stop.va Касперского

- Троянец:Win32/SmokeLoader.GCJ! MTB от Microsoft

- Выкуп.Win32.STOP.SMYXCLS.hp от TrendMicro

- Trojan.MalPack.GS by Malwarebytes

- Вариант Win32/Kryptik.HSCV от ESET

- Троянская программа Trojan.GenericKD.64689115 от BitDefender

Offers

Скачать утилитуto scan for Znsm ransomwareUse our recommended removal tool to scan for Znsm ransomware. Trial version of provides detection of computer threats like Znsm ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Znsm ransomware, используя безопасный режим с поддержкой сети.

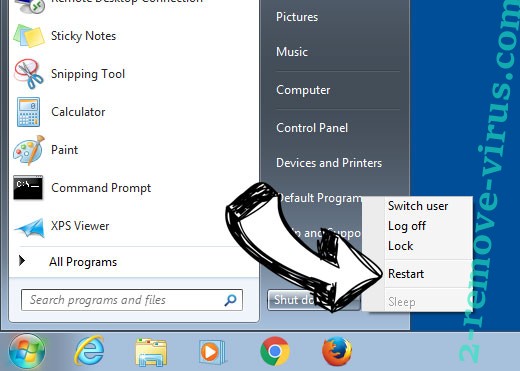

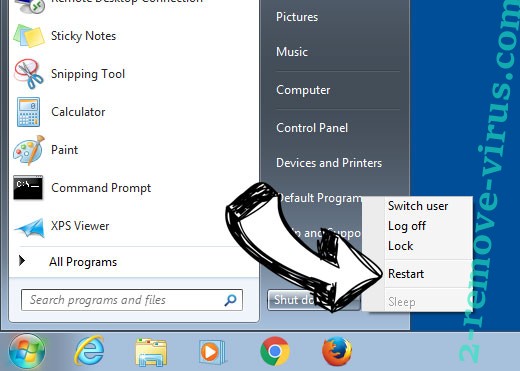

Удалить Znsm ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

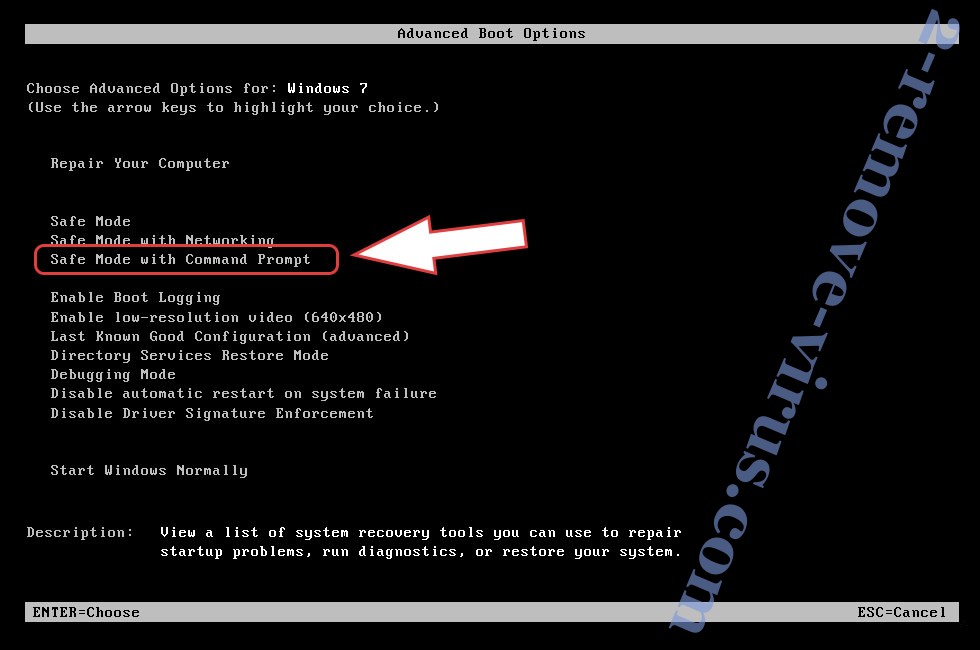

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Znsm ransomware

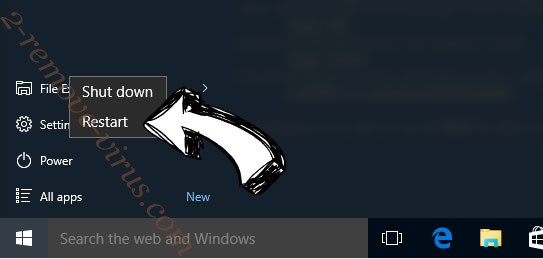

Удалить Znsm ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

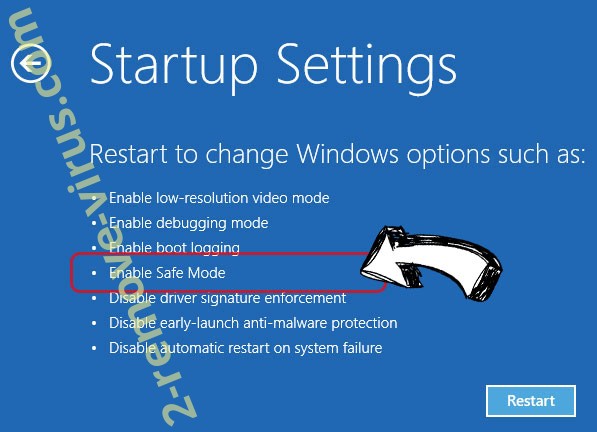

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Znsm ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить Znsm ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

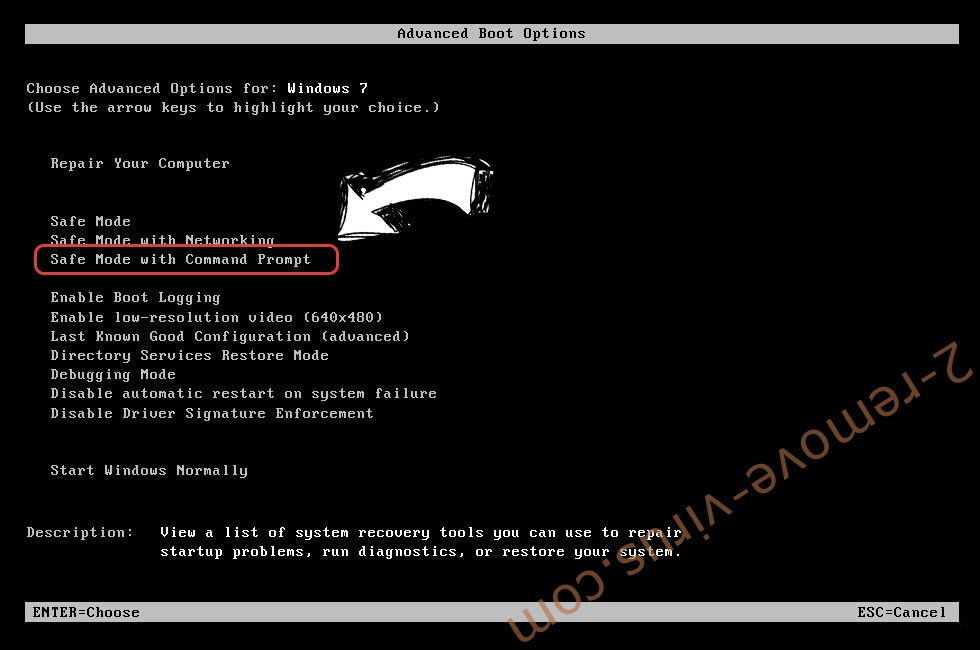

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

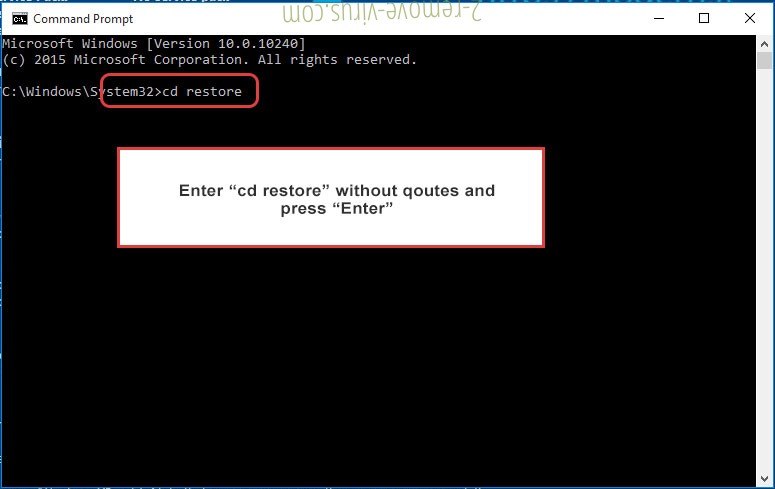

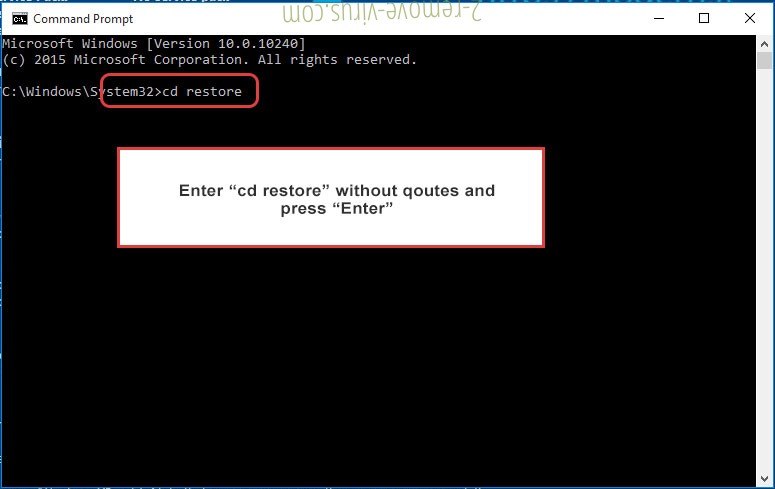

- Введите cd restore и нажмите Enter.

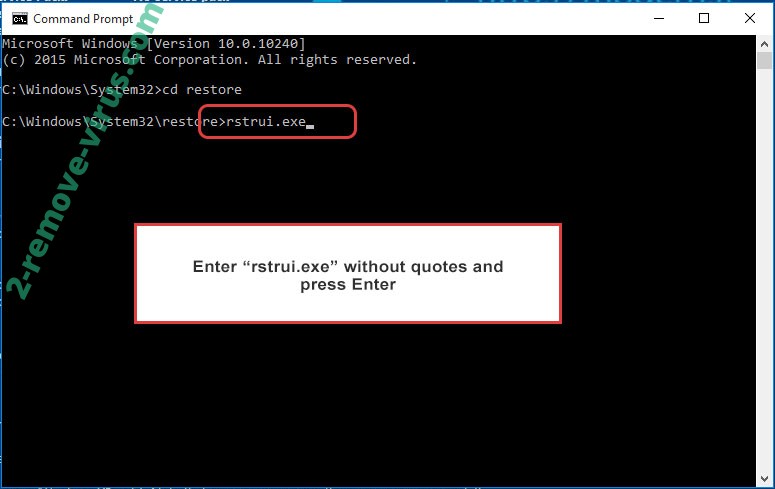

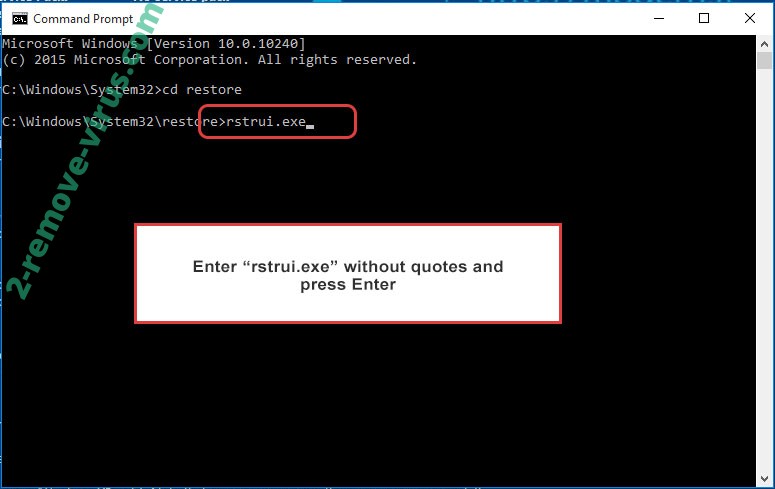

- Введите rstrui.exe и нажмите клавишу Enter.

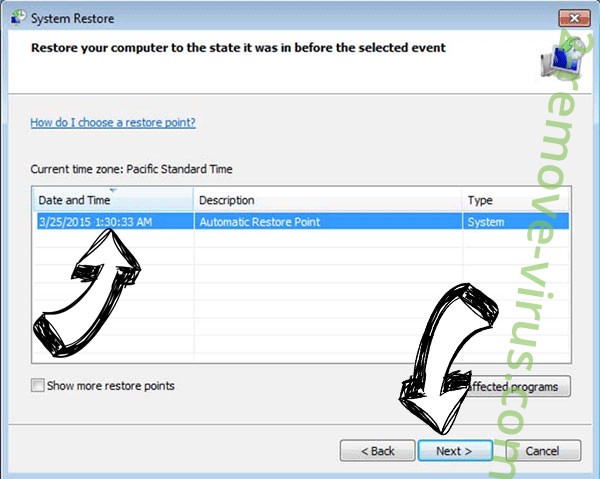

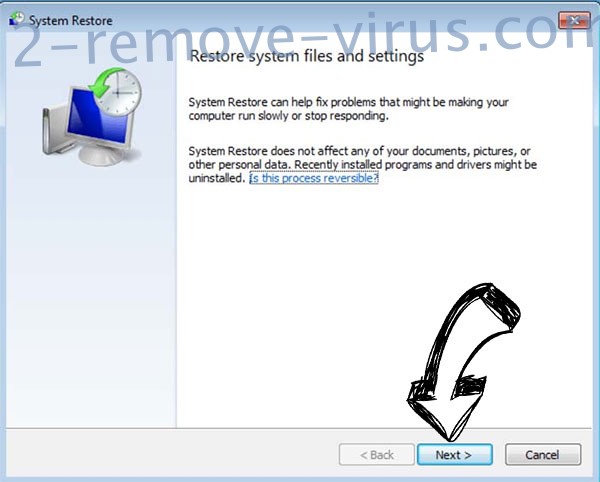

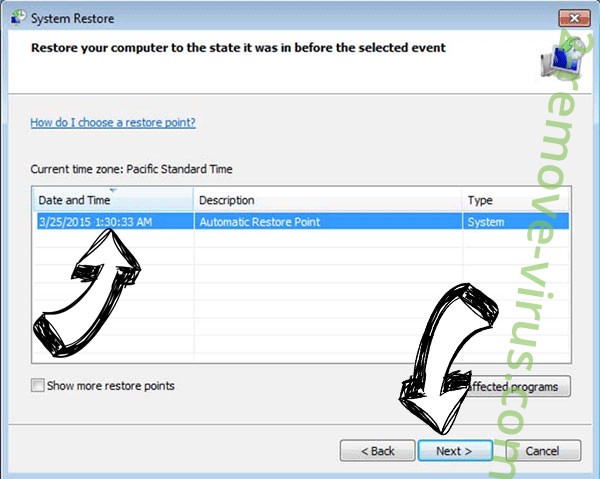

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

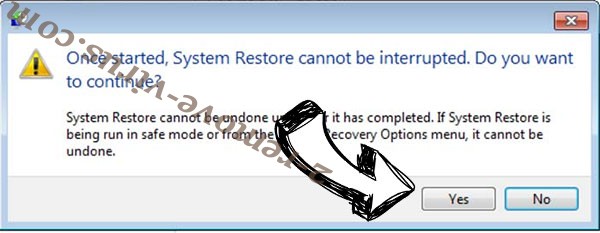

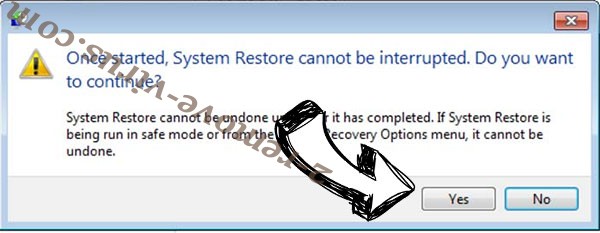

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Znsm ransomware из Windows 8/Windows 10

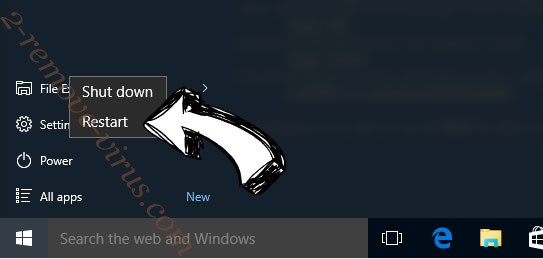

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

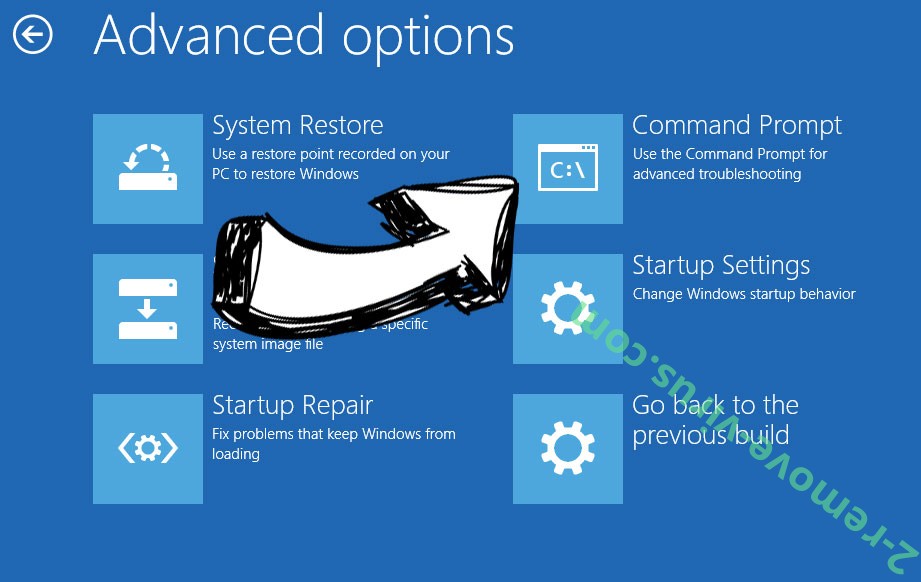

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.