Om ransomware

Den ransomware kallas .ColdLock file ransomware klassificeras som ett allvarligt hot, på grund av den mängd skador det kan orsaka. Det är troligt att det är första gången stöter på denna typ av skadliga program, i vilket fall kan du vara i för en stor överraskning. Starka krypteringsalgoritmer används för att kryptera dina filer, och om de krypterar dina filer kan du inte komma åt dem längre.

Anledningen till att detta skadliga program kategoriseras som hög nivå beror på att krypterade filer inte alltid är dekrypterbara. Det finns möjlighet att betala lösensumman för att få en dekryptering verktyg, men vi föreslår inte det. Det är möjligt att du inte kommer att få dina data dekrypteras även efter att ha betalat så att du bara kan slösa dina pengar. Vi skulle bli förvånade om cyberbrottslingar inte bara ta dina pengar och känner någon skyldighet att hjälpa dig. Dessa cyberbrottslingars framtida verksamhet skulle också finansieras med dessa pengar. Vill du verkligen stödja den typ av brottslig verksamhet. Och ju fler människor ger i kraven, desto mer av en lönsam verksamhet ransomware blir, och som lockar många människor till branschen. Överväg att investera som begärde pengar till backup istället eftersom du kan hamna i en situation där filförlust är en möjlighet igen. Om säkerhetskopiering gjordes innan du fick ett hot, kan du bara avsluta .ColdLock file ransomware virus och låsa upp .ColdLock file ransomware filer. Information om de vanligaste spridningsmetoderna kommer att tillhandahållas i stycket nedan, om du är osäker på hur filkodnings skadlig kodning lyckades infektera din dator.

Hur ransomware sprids

En datakodning malware kontaminering kan hända ganska lätt, ofta med hjälp av sådana metoder som att lägga malware-ridit filer till e-post, med utnyttja kit och hosting infekterade filer på tvivelaktiga nedladdningsplattformar. Eftersom många användare är slarviga om hur de använder sin e-post eller varifrån de laddar ner, ransomware distributörer inte har behovet av att använda metoder som är mer avancerade. Det är inte att säga mer avancerade metoder inte används alls, dock. Hackare skriver en ganska övertygande e-post, samtidigt låtsas vara från något pålitligt företag eller organisation, bifoga skadlig kod till e-post och skicka den till människor. Dessa e-postmeddelanden brukar tala om pengar eftersom det är ett känsligt ämne och användare är mer benägna att vara abrupt när du öppnar pengar relaterade e-postmeddelanden. Ganska ofta kommer du att se stora företagsnamn som Amazon används, till exempel, om Amazon mailade någon ett kvitto för ett köp som användaren inte kommer ihåg att göra, skulle han / hon öppna den bifogade filen omedelbart. Det ett par saker du bör ta hänsyn till när du öppnar filer läggs till e-post om du vill hålla ditt system säkert. Viktigast av allt, se om du känner avsändaren innan du öppnar filen läggs till i e-postmeddelandet, och om du inte känner igen dem, undersöka vilka de är. Gör inte misstaget att öppna den bifogade filen bara för att avsändaren verkar bekant för dig, måste du först kontrollera om e-postadressen matchar avsändarens faktiska e-post. Också, leta efter grammatiska fel, vilket kan vara ganska uppenbart. Ett annat ganska uppenbart tecken är bristen på ditt namn i hälsningen, om ett legitimt företag / avsändare skulle maila dig, skulle de definitivt veta ditt namn och använda den istället för en allmän hälsning, med hänvisning till dig som kund eller medlem. Vissa ransomware kan också använda svaga punkter i system för att infektera. Dessa sårbarheter identifieras normalt av malware specialister, och när leverantörer reda på dem, de släpper uppdateringar så att illvilliga parter inte kan dra nytta av dem att infektera system med skadliga program. Tyvärr, som kan ses av den utbredda WannaCry ransomware, inte alla installerar dessa korrigeringar, av olika skäl. Det är mycket viktigt att du installerar dessa uppdateringar för om en svag punkt är allvarlig, Allvarliga svaga punkter kan lätt användas av skadlig kod så se till att alla dina program uppdateras. Uppdateringar kan ställas in för att installeras automatiskt, om du inte vill besvära dig med dem varje gång.

Vad gör det

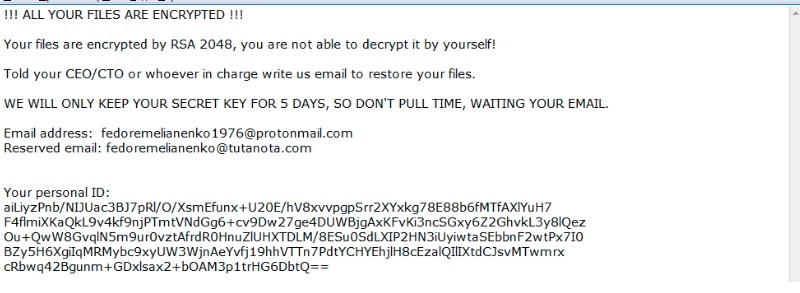

När ditt system blir förorenat med data kryptera skadlig kod, hittar du snart dina filer kodade. Även om det som hände inte var uppenbart från början, vet du säkert att något är fel när dina filer inte kan nås. Leta efter konstiga filnamnstillägg läggas till filer, borde de visa namnet på ransomware. Vissa data kryptera skadlig kod kan använda kraftfulla krypteringsalgoritmer, vilket skulle göra fil dekryptering mycket svårt, om inte omöjligt. En lösensumma anmälan kommer att placeras i mappar som innehåller dina data eller det kommer att dyka upp på skrivbordet, och det bör förklara att dina filer har låsts och hur du kan återställa dem. Om du lyssnar på skurkarna, kommer du att kunna återställa filer via deras dekryptera, som inte kommer att vara gratis. Om priset för en dekryptering programvara inte anges, skulle du behöva kontakta brottslingar, normalt via den adress de ger för att se hur mycket och hur man betalar. Vi har diskuterat detta förut, men vi tror inte att betala lösen är det största valet. Tänk bara på att ge efter för kraven när allt annat inte lyckas. Du kanske inte minns att du gjorde kopior. Eller kanske ett gratis dekrypteringsverktyg har utvecklats. Om ransomware är dekrypterbara, kanske någon kan släppa ett program som skulle låsa upp .ColdLock file ransomware filer gratis. Ta hänsyn till detta innan du ens tänka på att betala brottslingar. Att använda dessa pengar för säkerhetskopiering kan vara mer användbart. Om du hade gjort backup innan infektionen slog till, kan du låsa upp .ColdLock file ransomware filer när du .ColdLock file ransomware eliminerar helt. I framtiden, undvika ransomware så mycket som möjligt genom att bli medveten om hur det sprider sig. Se till att du installerar upp uppdateringen när en uppdatering blir tillgänglig, du öppnar inte slumpmässiga e-postbilagor och du litar bara på tillförlitliga källor med dina nedladdningar.

Metoder för att åtgärda .ColdLock file ransomware

Om filen kryptera skadlig kod stannar på ditt system, en anti-malware verktyg bör användas för att bli av med det. Att manuellt åtgärda .ColdLock file ransomware är inte en enkel process och kan leda till ytterligare skada på datorn. I stället skulle det inte utsätta enheten för fara med ett verktyg för borttagning av skadlig kod. Dessa typer av verktyg utvecklas med avsikt att upptäcka eller till och med blockera dessa typer av infektioner. Hitta och installera ett lämpligt verktyg, skanna din dator för att hitta infektionen. Programmet kan dock inte återställa dina data. När enheten har rengjorts bör normal datoranvändning återställas.

Offers

Hämta borttagningsverktygetto scan for .ColdLock file ransomwareUse our recommended removal tool to scan for .ColdLock file ransomware. Trial version of provides detection of computer threats like .ColdLock file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort .ColdLock file ransomware via felsäkert läge med nätverk.

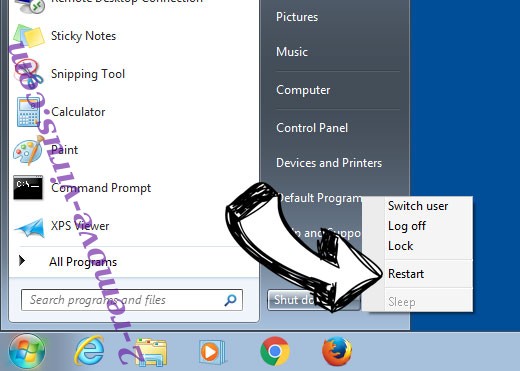

Ta bort .ColdLock file ransomware från Windows 7 och Windows Vista/Windows XP

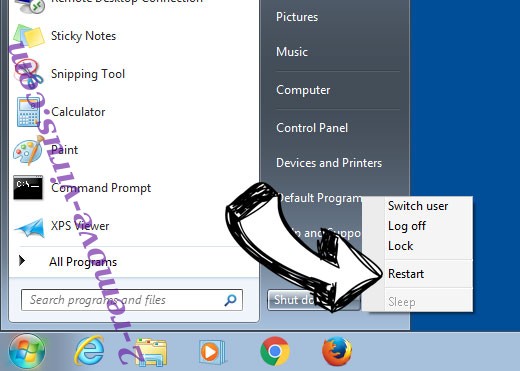

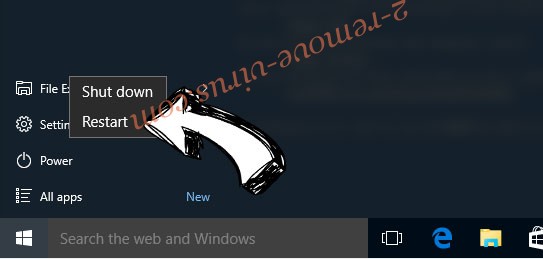

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort .ColdLock file ransomware

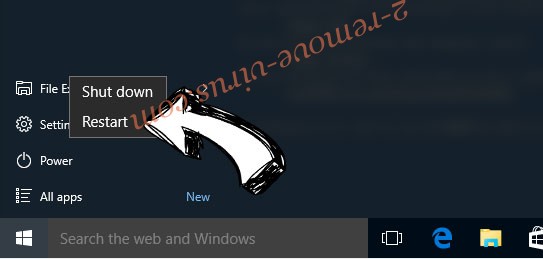

Ta bort .ColdLock file ransomware från Windows 8 och Windows 10

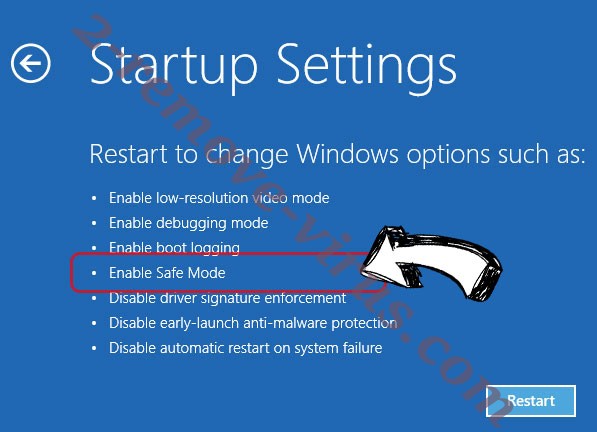

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort .ColdLock file ransomware

steg 2. Återställa dina filer med hjälp av Systemåterställning

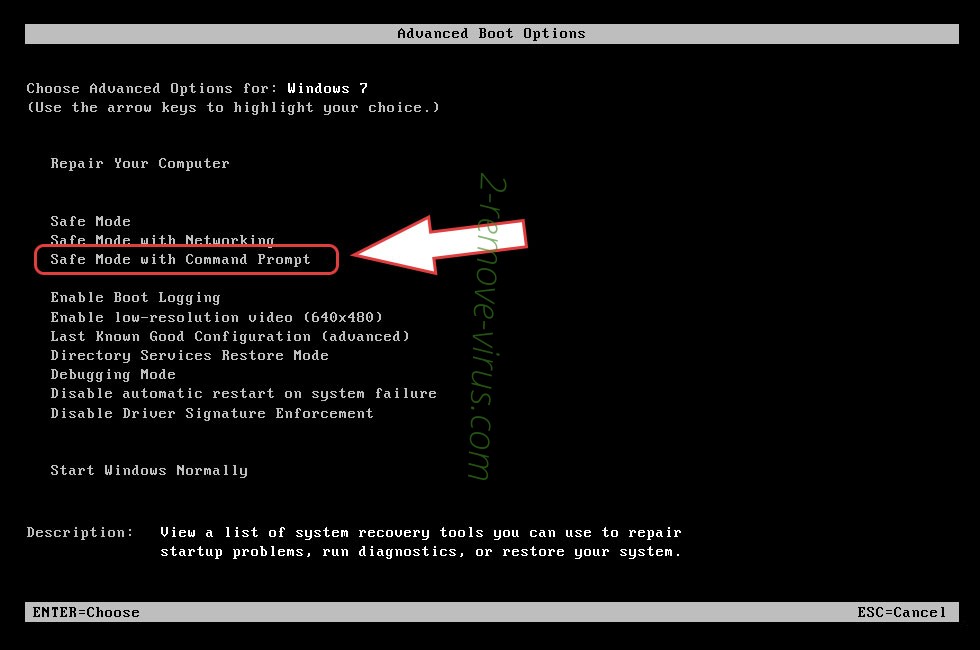

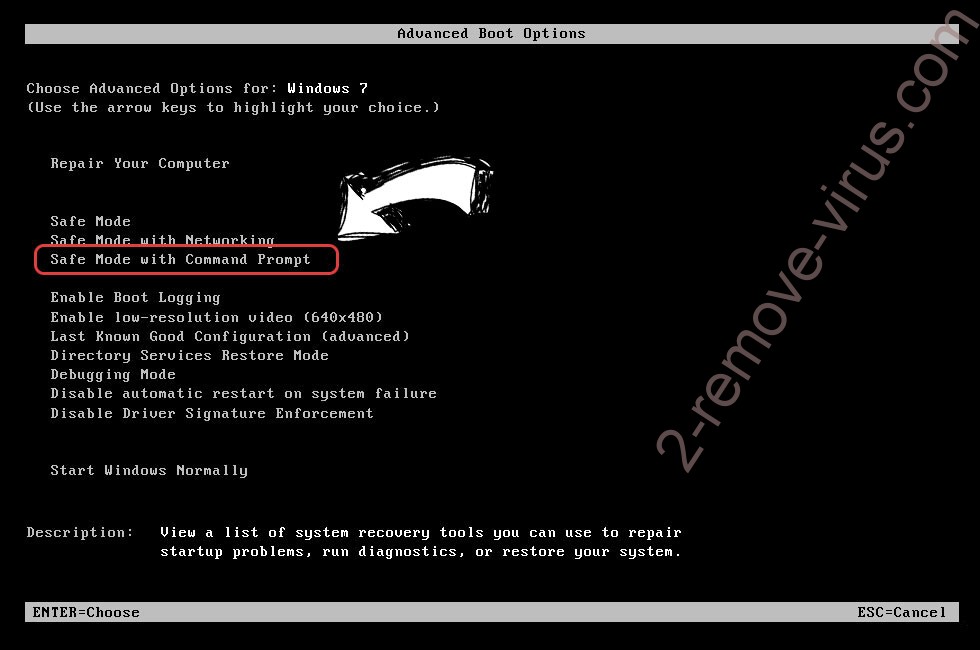

Ta bort .ColdLock file ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

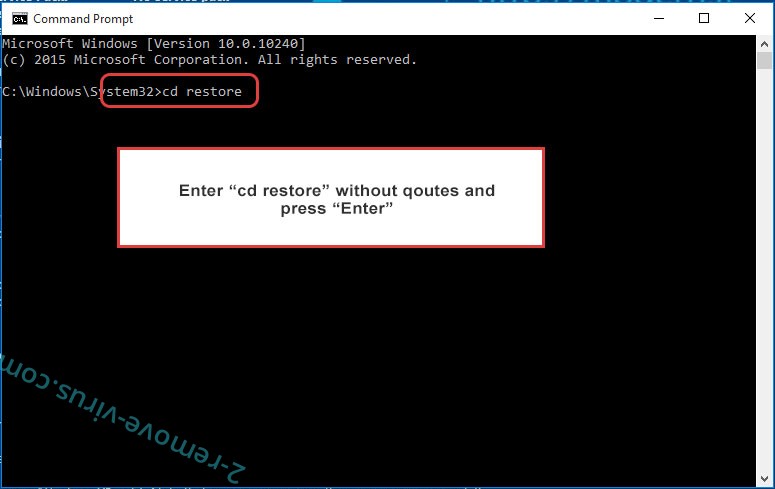

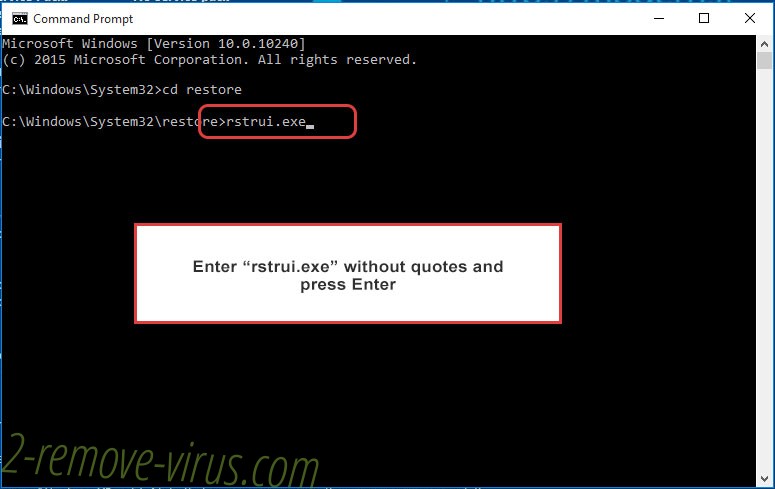

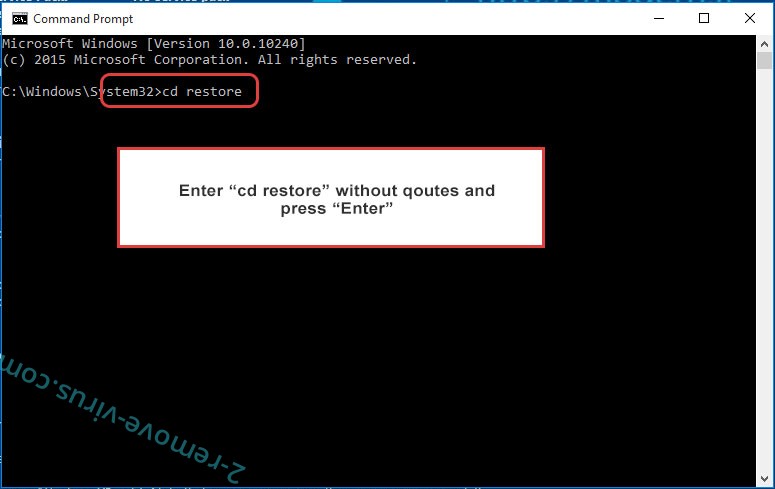

- Skriv cd restore och tryck Enter.

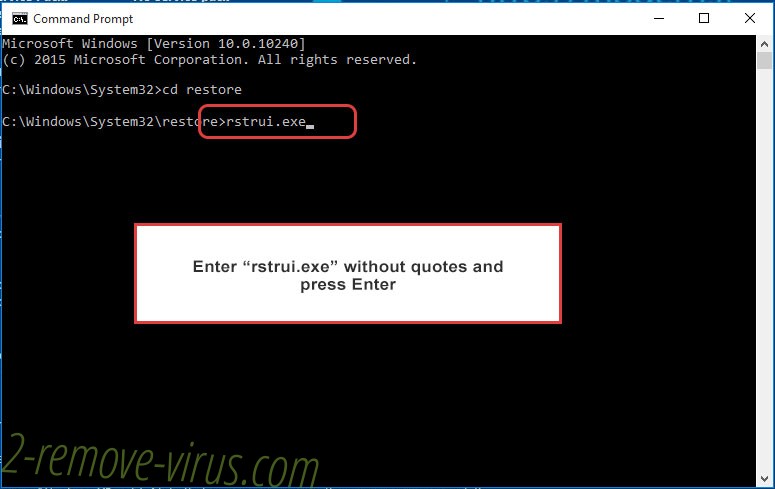

- Skriv rstrui.exe och tryck på RETUR.

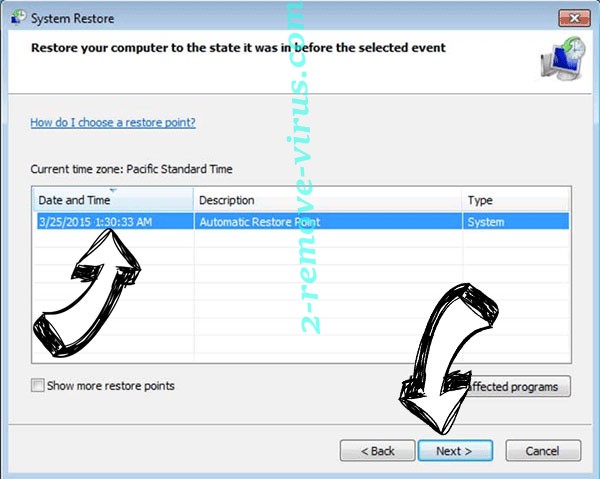

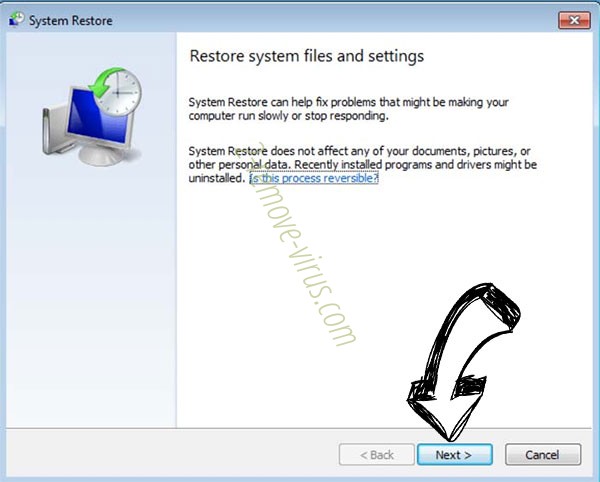

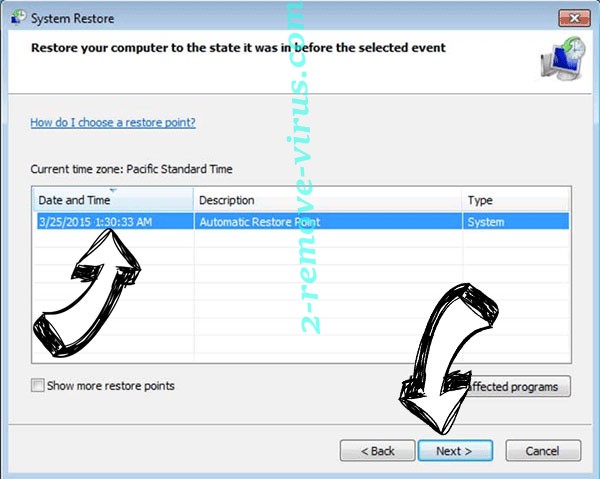

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

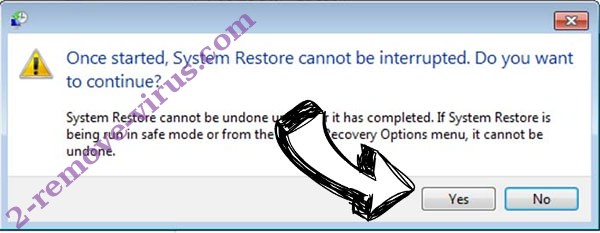

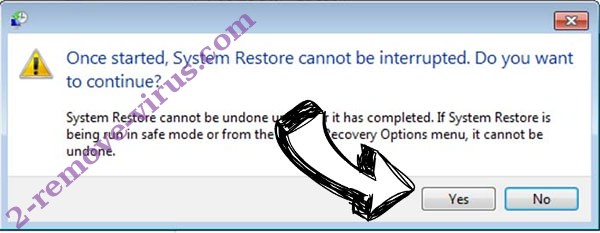

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

Ta bort .ColdLock file ransomware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

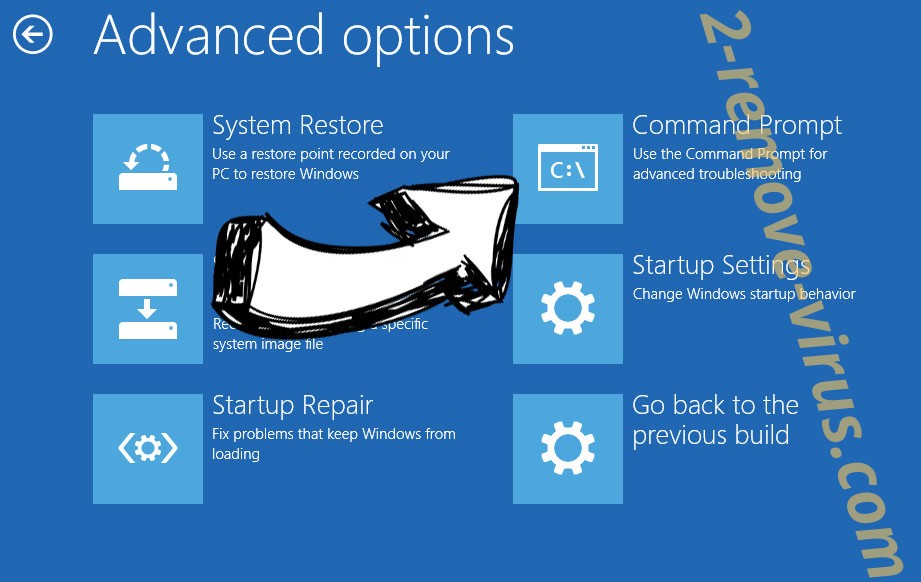

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.