LockBit 3.0 ransomware är en ny variant av LockBit ransomware. Den riktar sig till personliga filer, krypterar dem och utpressar sedan i huvudsak pengar från offren. Ransomware byter namn på alla krypterade filer till slumpmässiga teckensträngar, samt lägger till . HLJkNskOq. Om du ser den här förlängningen har dina filer tyvärr krypterats av LockBit 3.0 ransomware . Det finns för närvarande inget gratis sätt att återställa filer.

LockBit 3.0 ransomware riktar sig till företag och verksamheter. Så snart ransomware initieras på en dator börjar den kryptera alla filer. Den riktar sig till alla viktiga filer, inklusive foton, bilder, videor, dokument etc. Alla krypterade filer kommer att byta namn. Till exempel skulle text.txt bli [slumpmässiga tecken]. HLJkNskOq när den är krypterad. Som du förmodligen redan har märkt kommer du inte att kunna öppna någon av de krypterade filerna. För att återställa dem behöver du en speciell dekrypterare. Att få det kommer dock inte att vara lätt eftersom de enda som har det är cyberbrottslingar som använder denna ransomware.

Ransomware kommer också att släppa en text lösensedel som slutar på . README.txt. Anteckningen är ganska lång. Det förklarar att filer har krypterats och hur du kan återställa dem. De skadliga aktörerna som driver denna ransomware driver i huvudsak offren att köpa dekrypteraren med anteckningen. Anteckningen innehåller också mycket onödig information och skryt men kärnan i det är att offren måste betala 1 miljon dollar i lösen för att få en dekrypterare. Den begärda summan är i den högre änden när det gäller ransomware som riktar sig till företag.

I allmänhet rekommenderas aldrig att betala lösensumman. Mest för att det inte garanterar en fungerande dekrypterare. Det har tidigare förekommit fall där företag betalade lösen bara för att ta emot dekrypterare som faktiskt inte fungerar. Samma sak med vanliga användare, otaliga offer har inte fått sina dekrypterare. Det är viktigt att komma ihåg att ransomware-operatörer sätter pengar över allt annat. Det finns inget som hindrar dem från att helt enkelt ta pengarna och inte skicka en dekrypterare.

~~~ LockBit 3.0 the world’s fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

If you don’t pay the ransom, the data will be published on our TOR darknet sites. Keep in mind that once your data appears on our leak site, it could be bought by your competitors at any second, so don’t hesitate for a long time. The sooner you pay the ransom, the sooner your company will be safe.Tor Browser Links:

–Links for normal browser:

–>>>>> What guarantee is there that we won’t cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation. We are not a politically motivated group and we want nothing more than money. If you pay, we will provide you with decryption software and destroy the stolen data. After you pay the ransom, you will quickly make even more money. Treat this situation simply as a paid training for your system administrators, because it is due to your corporate network not being properly configured that we were able to attack you. Our pentest services should be paid just like you pay the salaries of your system administrators. Get over it and pay for it. If we don’t give you a decryptor or delete your data after you pay, no one will pay us in the future. You can get more information about us on Ilon Musk’s Twitter hxxps://twitter.com/hashtag/lockbit?f=live>>>>> You need to contact us and decrypt one file for free on TOR darknet sites with your personal ID

Download and install Tor Browser hxxps://www.torproject.org/

Write to the chat room and wait for an answer, we’ll guarantee a response from you. If you need a unique ID for correspondence with us that no one will know about, tell it in the chat, we will generate a secret chat for you and give you his ID via private one-time memos service, no one can find out this ID but you. Sometimes you will have to wait some time for our reply, this is because we have a lot of work and we attack hundreds of companies around the world.

Det bästa sättet att bekämpa ransomware är att ha säkerhetskopior av filer och en bra filåterställningsplan. När filer sparas någonstans säkert blir ransomware ett mycket mindre allvarligt problem. Både vanliga användare och företag bör göra säkerhetskopior regelbundet.

Hur infekterade LockBit 3.0 ransomware din dator?

Användare utsätter ofta sina datorer för skadlig kod genom att öppna oönskade e-postbilagor. Användare vars e-postadresser har läckt ut är vanligtvis mål för skadliga e-postmeddelanden. Lyckligtvis är e-postmeddelanden som innehåller skadlig kod mycket uppenbara. Skadliga e-postmeddelanden, till att börja med, har ofta stavnings- och grammatikfel. Misstagen är extremt uppenbara, även för icke-infödda engelsktalande, eftersom avsändare ofta låtsas vara från pålitliga företag. Skadliga e-postmeddelanden kan också hänvisa till användare som använder generiska termer som ”Användare”, ”Kund”, ”Medlem”, etc. Du har förmodligen märkt att när företag skickar e-post till sina kunder hänvisar de till dem med namn. Att använda generiska ord skulle se oprofessionellt ut i ett legitimt e-postmeddelande.

När du är ett specifikt mål kommer dock e-postmeddelandena inte att vara lika uppenbara. Hackares försök att infektera din dator med skadlig kod skulle vara mycket mer sofistikerade om de hade en del av din personliga information. Till exempel skulle ditt namn användas för att adressera dig, e-postmeddelandet skulle vara felfritt och det kan finnas viss information i det som skulle få e-postmeddelandet att se trovärdigt ut. Det är därför det rekommenderas att alltid skanna e-postbilagor (särskilt oönskade) med anti-malware-programvara eller VirusTotal innan du öppnar dem.

Om du får ett oönskat e-postmeddelande bör du också verifiera avsändarens e-postadress. Det finns en mycket stor möjlighet att e-postmeddelandet du får är skadligt eller skräppost om avsändaren påstår sig vara från ett känt / legitimt företag men e-postadressen ser ut att vara helt slumpmässig. Men även om en e-postadress verkar vara legitim bör du fortfarande leta upp avsändaren för att bekräfta att de är som de säger att de är.

Torrents används också ofta för att sprida skadlig kod. Eftersom många torrentwebbplatser ofta är dåligt reglerade är det inte svårt för skadliga aktörer att ladda upp torrenter med skadlig kod i dem. I synnerhet hittar du ofta skadlig kod i torrenter för upphovsrättsskyddat innehåll, mer specifikt filmer, tv-program och videospel. Om du piratkopierar regelbundet med torrenter kan det vara så du infekterade din dator med denna ransomware. Generellt sett rekommenderas det inte att ladda ner upphovsrättsskyddat innehåll gratis med torrents eftersom det inte bara sätter din dator i fara utan också i huvudsak uppgår till innehållsstöld.

När företag är riktade händer infektion vanligtvis när anställda öppnar skadliga bilagor. Ransomware kan också använda sårbarheter för att komma in, varför det är så viktigt att alltid installera nödvändiga uppdateringar.

LockBit 3.0 ransomware borttagning

Eftersom ransomware är en mycket komplex infektion så måste du använda anti-malware-programvara för att ta bort LockBit 3.0 ransomware från din dator. Om du försöker ta bort LockBit 3.0 ransomware manuellt och gör det felaktigt kan du sluta orsaka mer skada på din dator. Manuell LockBit 3.0 ransomware skulle vara en tråkig och lång process så det är inte bara säkrare att använda anti-malware utan också lättare.

När ransomware har tagits bort helt kan du ansluta till din säkerhetskopia för att börja återställa dina filer. Att återställa filer blir mycket svårare, om inte omöjligt om du inte har en säkerhetskopia. Om du inte har för avsikt att betala lösen är ditt enda alternativ att vänta på att en gratis dekrypterare släpps. Som vi redan diskuterat är det inte säkert om det skulle släppas men du bör fortfarande säkerhetskopiera dina krypterade filer och ibland kontrollera NoMoreRansom .

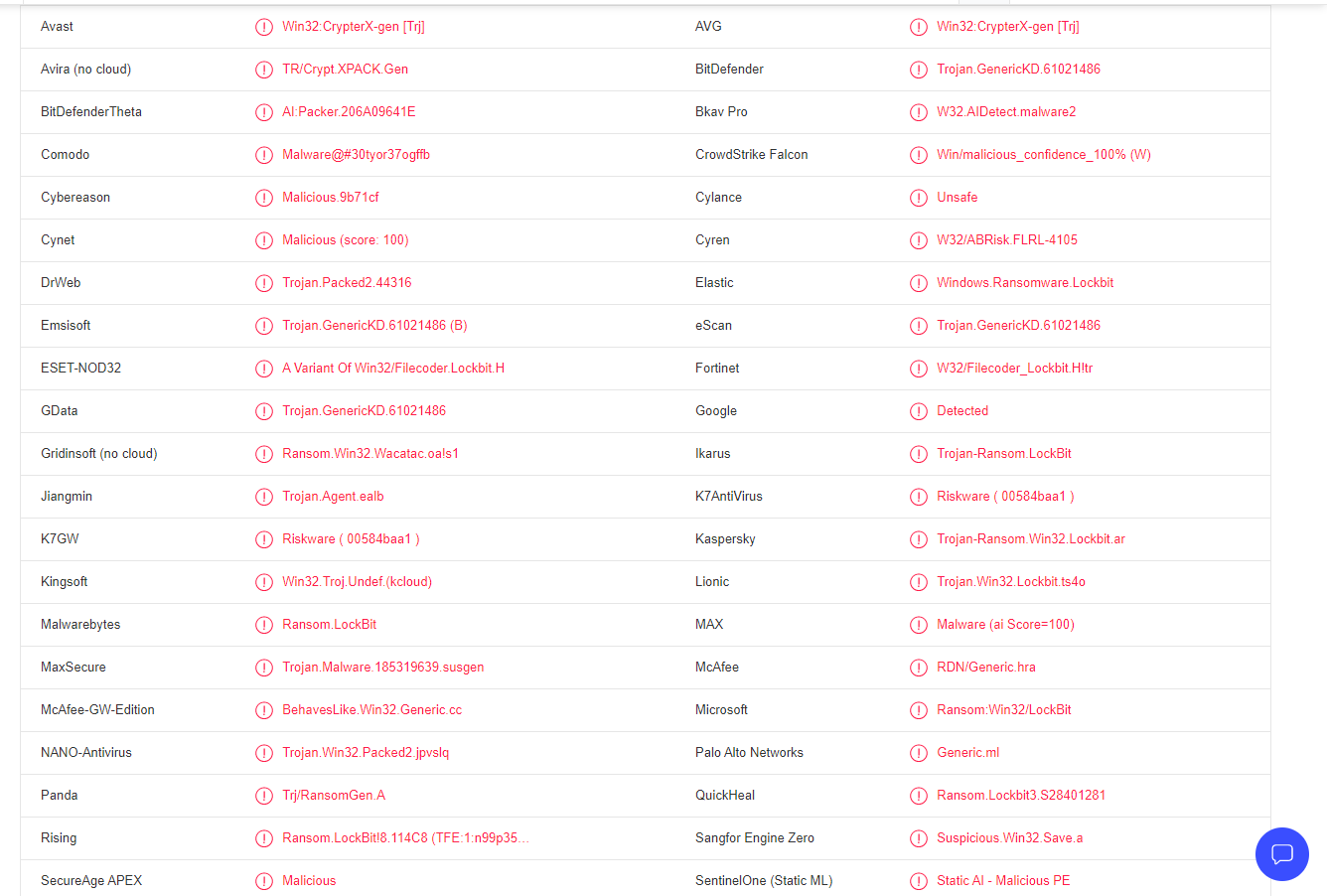

LockBit 3.0 ransomware detekteras som:

- Win32:CrypterX-gen [Trj] från Avast/AVG

- Trojan.GenericKD.61021486 (B) av Emsisoft

- En variant av Win32/Filecoder.Lockbit.H av ESET

- Ransom.LockBit av Malwarebytes

- Ransom.Win32.LOCKBIT.YXCGD av TrendMicro

- Trojan.GenericKD.61021486 av BitDefender

- Trojan-Ransom.Win32.Lockbit.ar av Kaspersky

- RDN/Generic.hra av McAfee

- Lösen:Win32/LockBit från Microsoft

- Trojan.Gen.MBT av Symantec