Cyberbrott kommer i olika former, en av de vanligaste Ransomware är , en typ av malwareinfektion som krypterar filer och kräver pengar i utbyte mot att dekryptera dem. , under de senaste fem eller så åren, har blivit en betydande Ransomware olägenhet för alla, inklusive enskilda användare, företag och organisationer, myndigheter och till och med vårdinstitutioner.

Den beräknade kostnaden för Ransomware attacker har överskridit 20 miljarder dollar bara under 2020, mer än dubbelt så mycket som 2018. Kostnaden för skador kommer bara att öka under de kommande åren, med fler och fler företag och organisationer som faller offer. Och med Ransomware -as-a-service (Raas) blir allmänt tillgänglig för alla som vill vända sig till denna typ av cyberbrott, Ransomware blev ett ännu större hot. Cyberbrottslingar kan nu bara hyra ut och Ransomware köpa tillgång till system för att lansera Ransomware på, samtidigt som de lägger minimal ansträngning och kräver lite skicklighet.

Medan vanliga användare fortfarande riskerar att bli offer för Ransomware attacker, är det företag och organisationer som har den största risken. Vanliga användare är vanligtvis offer för mycket generiska, ofta lätt påverkbara Ransomware attacker, men organisationer är riktade mot mycket specifika och sofistikerade Ransomware stammar. Insatserna är också mycket högre för de senare, eftersom Ransomware kraven ofta överstiger miljontals dollar.

Företag och organisationer står också inför ett annat problem, Ransomware gäng krypterar nu inte bara filer och orsakar betydande störningar i vardagliga operationer utan stjäl också data och hotar att släppa det offentligt om en lösensumma inte betalas. Många Ransomware har insläppt detta löfte och har faktiskt offentligt offentliggjord potentiellt känsliga uppgifter som stulits från företag som fattat beslutet att inte betala.

För enskilda användare innebär Ransomware undvikande att utveckla bättre surfvanor och inte delta i olagliga aktiviteter på Internet. För företag och organisationer är det dock mycket mer komplicerat.

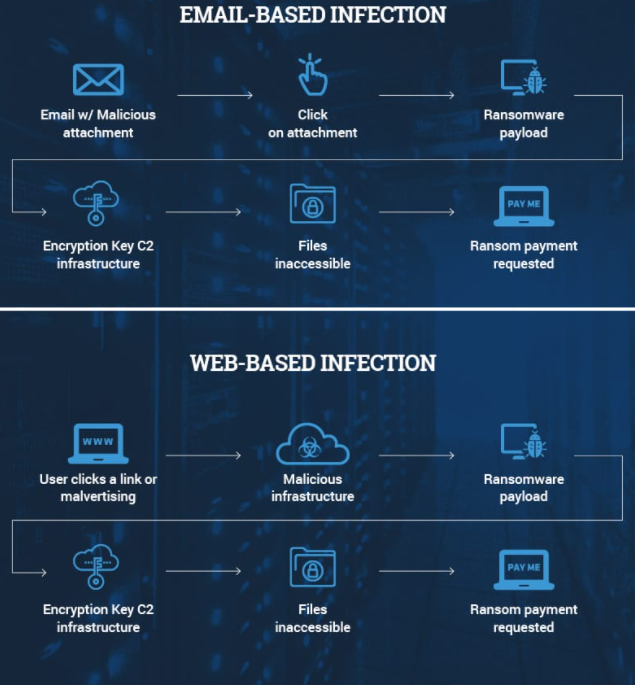

Nedan hittar du de metoder som Ransomware oftast används för att infektera system, som gäller både enskilda användare och större mål.

Piratkopiering av upphovsrättsskyddat innehåll

Det är ingen hemlighet att du kan få nästan alla typer av betald film, TV-serier, spel, programvara etc., gratis genom piratkopiering. Om du ska göra det eller inte är en annan fråga, men faktum är att det är möjligt. Och eftersom många väljer det här alternativet för att få sitt favoritinnehåll, skapar det det perfekta tillfället för skadliga aktörer att distribuera skadlig programvara. För att inte tala om det faktum att källor som har piratkopierat innehåll ofta är mycket dåligt reglerade, vilket gör det möjligt för cyberbrottslingar att enkelt distribuera sin skadliga programvara.

I de flesta fall plockar användare upp Ransomware via torrenter för underhållningsinnehåll och när de laddar ner mjukvarusprickor. Du kan inte lita på webbplatser som Pirate Bay eller program crack forum för att ge dig säkert innehåll när hela poängen med dessa plattformar är att ge tillgång till stulet innehåll. Majoriteten av torrentwebbplatser i synnerhet är notoriskt dåligt reglerade, vilket gör det möjligt för skadliga parter att enkelt ladda upp sitt skadliga innehåll på plattformarna.

Torrenter för populärt innehåll har oftare än inte dolt skadlig programvara i dem. Till exempel, när populära TV-serier Game of Thrones sändes, var torrenter för episoder ofta skadlig programvara. Detsamma kan sägas om alla mycket efterlängtade / populära filmer, TV-serier och videospel.

Förutom torrenter som innehåller skadlig programvara kan torrentwebbplatser själva ofta klassificeras som skadliga. Webbplatserna visar olika bedrägerier, inklusive falska virusvarningar, uppmaningar att ladda ner potentiellt farliga program och ”du har vunnit ett pris” -bedrägerier. Dessutom kan många torrentwebbplatser vara mer sårbara för utnyttjande av skadliga parter, vilket kan göra det möjligt för dem att initiera drive-by-nedladdningar.

Det enklaste sättet att undvika att plocka Ransomware upp och andra typer av malware infektioner från piratkopiering webbplatser är att inte torrent. Men om du inte är orolig för det faktum att du i huvudsak stjäl innehåll, har du åtminstone antivirusprogram installerade för när du oundvikligen slutar ladda ner skadlig programvara.

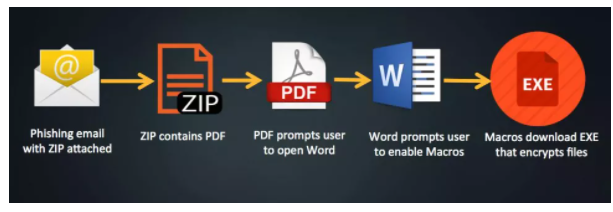

Bifogade filer via e-post

Malspam och deras bilagor är ett av de vanligaste sätten skadlig Ransomware programvara, särskilt distribueras. Detta gäller både vanliga användare och företagsnätverk. Olika sociala ingenjörstaktiker används för att lura användare att öppna e-postbilagor, vilket skulle initiera skadlig programvara. De skadliga bilagor finns i olika format, inklusive Word, Excel, PDF och ZIP.

Malspamkampanjer sträcker sig från mycket grundläggande till ganska sofistikerade, varav de senare vanligtvis har specifika mål, till exempel företag eller statliga institutioner. De generiska malspam-kampanjerna är mycket lätta att känna igen, så länge användarna inte rusar för att öppna oönskade e-postbilagor. De sofistikerade kan dock vara extremt svåra att upptäcka, att döma av de många företag och institutioner som har fallit offer.

Hur man undviker att bli smittad:

- kontrollera avsändarens e-postadress;

Avsändarens e-postadress bör vara det första du kontrollerar när du får ett oönskat e-postmeddelande med en bifogad fil eftersom det ofta är en stor giveaway. Om de inte har specifika mål Ransomware skickas e-postmeddelanden ofta från mycket generiska e-postadresser som består av slumpmässiga kombinationer av siffror och bokstäver. Men även om e-postadressen ser legitim ut, kontrollera alltid om den verkligen tillhör den avsändare som påstår sig vara.

- leta efter grammatik- och stavfel i oönskade e-postmeddelanden;

Oavsett om det är avsiktligt eller inte, innehåller malspam, phishing och andra skadliga e-postmeddelanden ofta mycket uppenbara grammatik- och stavfel. Om du får ett e-postmeddelande (särskilt om det är det allmänna automatiska) från ett företag vars tjänster du använder, kommer e-postmeddelandet inte att ha grammatik- / stavfel eftersom de ses som oprofessionella. Om du till exempel får ett e-postmeddelande med misstag från någon som påstår sig vara din bank, anser du att det är en stor röd flagga.

- notera hur e-postmeddelandet adresserar dig;

Du har förmodligen märkt att när ett företag vars tjänst du använder skickar dig ett e-postmeddelande, adresserar det dig med namn. Om du till exempel använder streamingtjänsten Netflix skulle de adressera dig med namnet på den huvudsakliga Netflix-användarprofilen. Om du har ett bankkonto hos till exempel Barclays kommer officiell korrespondens att adressera dig med ditt efternamn. Aldrig kommer generiska ord som ”Användare”, ”Medlem”, ”Kund”, etc., någonsin att användas för att adressera dig i legitima e-postmeddelanden av tjänster du använder. Om ett e-postmeddelande som använder generiska ord för att adressera dig ber dig att öppna en bifogad fil eftersom det är ett viktigt dokument bör du vara mycket försiktig.

- skanna e-postbilagor med antivirusprogram eller VirusTotal;

Vi rekommenderar starkt att du skannar alla e-postbilagor med antivirusprogram eller VirusTotal innan du öppnar dem. Du kan ladda upp e-postbilagan till VirusTotal, och det skulle visa dig om något av de tiotals antivirusprogram som upptäcker filen som skadlig.

- klicka inte på okända länkar.

I vissa fall innehåller e-postmeddelanden länkar i stället för e-postbilagor. Om du klickar på en skadlig länk kan du komma till en webbplats där skadlig programvara Ransomware som kan gömma sig.

Skadlig annonsering

Skadlig reklam, eller malvertising kort sagt, är också en taktik som används av Ransomware distributörer för att sprida sin skadliga programvara. Hur malvertisering fungerar är skadliga aktörer infoga skadlig kod i annonser och sedan använda legitima annonsnätverk för att visa dessa annonser för användare. Om användare interagerar med den skadliga annonsen omdirigeras de till en skadlig server som är värd för ett exploit kit, som sedan kan köras. Exploit kits är skadlig programvara som kontrollerar den infekterade enheten för sårbarheter att utnyttja. Genom att utnyttja ett säkerhetsproblem kan exploit kit i huvudsak tillåta att Ransomware komma in i en dator.

Skadliga annonser finns på helt legitima webbplatser, även om de vanligtvis snabbt upptäcks och tas bort. Tyvärr innebär detta att det inte alltid är säkert att interagera med annonser även på legitima webbplatser.

Hur man undviker att bli smittad:

- regelbundet installera uppdateringar;

För att förhindra att skadlig programvara drar nytta av sårbarheter, se till att installera uppdateringar regelbundet. När utvecklare blir medvetna om ett säkerhetsproblem som kan utnyttjas släpper de en uppdatering för att korrigera det. Allt du behöver göra är att installera det. Du kan aktivera automatiska uppdateringar i många fall, och vi rekommenderar starkt att du gör det.

- ha antivirusprogram och adblocker installerade;

Att ha antivirusprogram installerat är ett måste för att förhindra infektioner med skadlig kod, inklusive sådana som sprids via skadlig reklam. Ett tillförlitligt antivirusprogram kommer att förhindra infektioner som Ransomware att komma in eller göra någon skada. Att installera ett adblocker-tillägg är också en bra idé, eftersom det skulle blockera annonser och förhindra popup-fönster.

- undvika att interagera med annonser på högriskwebbplatser.

När du surfar på högriskwebbplatser är det en bra idé att inte klicka på några annonser, eftersom det finns en stor chans att de kommer att vara osäkra. Webbplatser som har piratkopierat innehåll, gratis streamingsidor och pornografiwebbplatser är bland de mest högrisk, så extra försiktighet bör iakttas när du besöker dem. Att åtminstone ha adblocker installerat rekommenderas.

Drive-by-nedladdningar

På samma sätt som malvertising innebär drive-by-nedladdningar att skadliga aktörer injicerar skadlig kod på webbplatser och sedan använder exploit-kit för att infektera datorer. Legitima webbplatser kan ibland äventyras och resultera i drive-by-nedladdningar men det är inte särskilt vanligt, eftersom det innebär att i huvudsak hacka webbplatserna och det är inte alltid så lätt när det vidtas tillräckliga skyddsåtgärder.

Dessa nedladdningar kan inträffa utan att användare märker något fel, det är vanligtvis tillräckligt att bara besöka webbplatsen för att nedladdningen ska börja. Detta kan leda till alla typer av infektioner, inklusive Ransomware .

Hur man undviker att bli smittad:

- har antivirusprogram installerade.

Att ha antivirusprogram installerat är ett måste för att förhindra infektioner med skadlig kod, inklusive sådana som sprids via skadlig reklam. Ett tillförlitligt antivirusprogram kommer att förhindra infektioner som Ransomware att komma in eller göra någon skada.

Fjärrskrivbordsprotokoll (RDP)

Remote Desktop Protocol, eller RDP kort sagt, är ett verktyg som gör det möjligt för användare att ansluta till en annan dator eller server med hjälp av en nätverksanslutning. Föga förvånande såg cyberbrottslingar en möjlighet att distribuera Ransomware via RDP. Det är för närvarande en av de mest använda infiltrationsmetoderna Ransomware av , särskilt när det gäller att infektera organisationer snarare än enskilda användare. De ökända familjerna Dharma och GandCrab Ransomware är kända för att utnyttja Remote Desktop Protocol för att infektera datorer.

Den största faran är att lämna en RDP-port öppen för Internet eftersom det i huvudsak tillåter vem som helst att ansluta till fjärrservern. Om en angripare kan ansluta till den har han/hon åtkomst till servern och kan utföra en mängd olika åtgärder, till exempel installation Ransomware . Cyberbrottslingar kan skanna Internet efter öppna RDP-portar, till vilka de sedan försöker logga in genom att antingen gissa autentiseringsuppgifterna eller använda stulna. När angriparen är i systemet fortsätter han / hon att inaktivera säkerhetssystem för att göra nätverket sårbart och sedan leverera nyttolasten aka installera Ransomware .

Hur man undviker att bli smittad:

- använda ett VPN;

Det rekommenderas starkt att använda ett VPN för att göra åtkomst till fjärrnätverk säker.

- har starka lösenord och möjliggör multifaktorautentisering;

Majoriteten av lyckade RDP-attacker inträffar på grund av svaga inloggningsuppgifter. Att skapa ett långt, slumpmässigt och viktigast av allt, unikt lösenord skulle förhindra angripare från att framgångsrikt utföra attacker via RDP. Men eftersom det alltid är möjligt att kompromissa med lösenord rekommenderas att möjliggöra multifaktorautentisering för att göra det svårare för obehöriga parter att logga in.

- använd en brandvägg för att begränsa vem som har åtkomst.

Du kan använda en brandvägg för att begränsa vilka IP-adresser eller vilket intervall av IP-adresser som har åtkomst till RDP.