Den ökända TeaBot-trojanen är tillbaka i Google Play-butiken efter att ha lyckats kringgå Googles säkerhetsåtgärder. TeaBot är en välkänd trojan som kan fånga upp SMS-meddelanden och inloggningsuppgifter, så att malware-operatörer kan komma åt / stjäla e-post, sociala medier och till och med bankkonton. Trojanen i sig är inte något ovanligt eftersom alla dess funktioner är ganska standard. Det som gör att TeaBot sticker ut är dess distributionsmetoder. Istället för att sprida via de vanliga metoderna som e-postmeddelanden, textmeddelanden, skadliga webbplatser etc., är TeaBot känt för att sprida med dropper-appar. Dessa appar är gjorda för att verka legitima endast för att leverera en skadlig nyttolast en gång på en enhet.

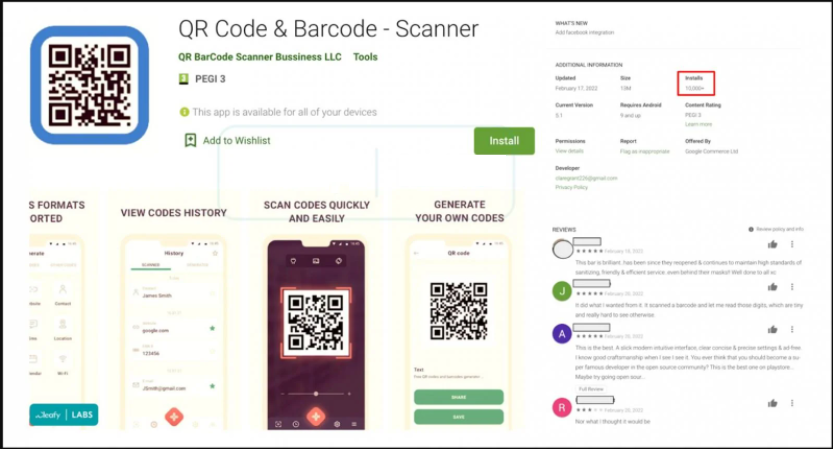

Dropper-appar som TeaBot är vanligtvis förklädda till verktygsappar som PDF-läsare, ficklampor, QR-kodskannrar etc. Användare som laddar ner sådana verktyg har vanligtvis bråttom och tar sig inte tid att titta på recensioner. Dessutom anses appbutiker som Google Play i allmänhet vara säkra platser att hämta appar från så att användarna släpper garden. Men tyvärr kan vissa skadliga aktörer kringgå alla säkerhetsåtgärder och få sina skadliga appar listade i appbutiker. Den här gången sågs TeaBot trojan förklädd till en QR Code & Barcode scanner app och kunde infektera mer än 10 000 enheter. Intressant nog levererar den skadliga appen faktiskt de utlovade funktionerna. Detta gör att trojanen kan förbli installerad länge eftersom användare inte kommer att försöka bli av med det eftersom det fungerar som utlovat.

Google Play Store har många säkerhetsåtgärder på plats som hjälper till att förhindra att skadliga appar listas i appbutiken. Dessa säkerhetsåtgärder inkluderar regelbundna genomsökningar för alla typer av skadligt beteende av appar i butiken. Men ibland lyckas en dropper-app lyssna på Google Play. Saken med TeaBot dropper-appar är att de inte är helt skadliga. Det finns inget som utlöser Google Plays säkerhetsåtgärder eftersom den skadliga nyttolasten levereras först efter att appen redan finns på enheten. När användare laddar ned appen uppmanas de att ladda ned en programuppdatering, även kallad skadlig nyttolast. Trojanen försöker sedan få behörighet för hjälpmedelstjänster. Användare måste manuellt ge appen behörighet. Om de skulle läsa behörighetslistan bör det orsaka misstankar men många användare rusar igenom dessa steg. När nyttolasten har tappats och utförts kan de skadliga aktörerna bakom den få fjärråtkomst till offrets enhet. I slutändan är den skadliga appen ute efter känslig information, mestadels inloggningsuppgifter och tvåfaktorsautentiseringsverktyg. Att skaffa denna typ av information skulle göra det möjligt för operatörer av skadlig kod att komma åt olika känsliga konton utan att användare ens noterar tills det kan vara för sent.

I allmänhet rekommenderas det fortfarande att bara ladda ner appar från officiella appbutiker. Men eftersom vissa appar kan kringgå säkerheten bör användarna fortfarande vara extra försiktiga, särskilt när de laddar ner verktygsappar. Det är en bra idé att kontrollera utvecklaren, läsa recensionerna, granska behörigheterna etc. Om en PDF-läsare begär tillgång till SMS är det något som inte stämmer med det.