Kötü niyetli uygulamaları özellikle Android telefonlar için oluşturulan bir süre için şimdi yayılması olmuştur. Bazıları cihazı kilitlemek ve hükümet tesisten gelmiş olduğunu iddia eden sahte bir bildirim ile kullanıcı mevcut. Diğerleri sadece telefona erişimini engellemek için aynı zamanda üzerinde depolanan dosyaları şifrelemek için yönetmek. Sessizce aygıt yönetici hakları edinebilir ve kullanıcı onların kilit ekran PIN değiştirerek kilit Android cihazlar için yeni bir tehdit bu makalede açıklanan.

Genellikle Android/Lockerpin.A adlandırılan ransomware uygulama sosyal mühendislik hileler kullanılarak yayılır. Porno videolar porno Droid denilen görüntülemek için bir uygulama olarak kılık değiştirmiş. Uygulama Google oyun mağaza, bunu elde etmek için tek yol üçüncü parti kaynaklar olduğu anlamına gelir üzerinden karşıdan yüklenemiyor. Kötü niyetli app çoğunlukla ABD’de bulunan aygıtlarını bozar, ancak, diğer ülkelerde de etkilenebilir.

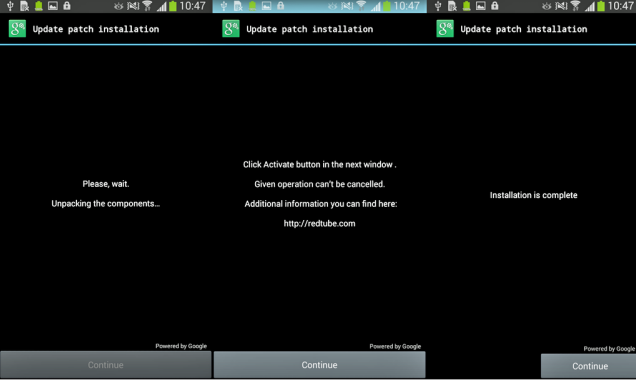

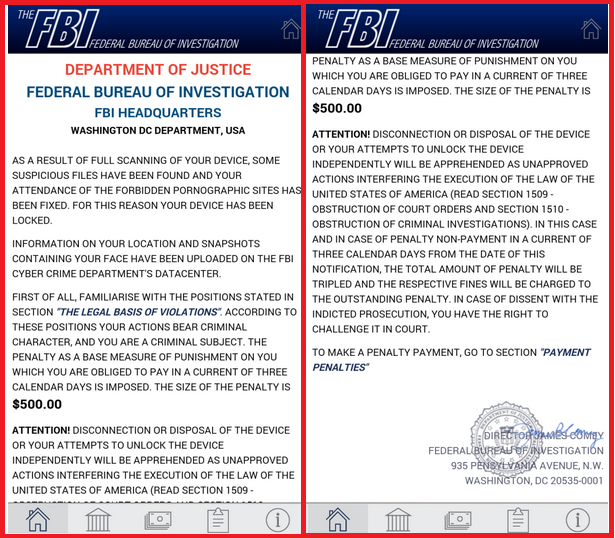

Bir kez kötü amaçlı yazılım yükleniyor, aygıt yönetici ayrıcalıkları sahte bir “düzeltme eki yüklemesini güncelleştirmek” penceresi ile harekete geçirmek pencere overlaying tarafından alır. Bu yükleme için kullanıcı kabul ederse, tehdit sessizce yönetici hakları elde eder. Kısa bir süre sonra da sözde FBI’dan gelen bir sahte uyarı kullanıcı yasak pornografik içerik görüntüleme için 500 $ ödemek zorunda iddia ediyor. Sahte bildirimi görüntülendikten sonra kötü amaçlı yazılım ekran kilitler ve kilit ekran PIN sıfırlar. Kullanıcı artık cihazın root yetkileri veya Android üzerinde saklanan tüm veri kaybına neden olur, sıfırlama Fabrika kalmadan erişebilir.

Başka bir belirtilmelidir bu enfeksiyonun kullanımı hiçbir zaman kullanılmış agresif savunma taktikleri önceki Android malware yönüdür. Kullanıcı aygıtı yönetici hakları ransomware için devre dışı bırakma girişiminde bulunursa, zaten kayıtlı geri arama işlevini kullanarak veya işlem yasak olduğunu iddia ediyor sahte bir pencere gösterilen ayrıcalıkları yeniden. Buna ek olarak, kötü amaçlı uygulama bile öldürmek Anti-virüs oluşum–dan uninstalling o kullanıcı önlemek için deneyebilirsiniz.

Başka bir belirtilmelidir bu enfeksiyonun kullanımı hiçbir zaman kullanılmış agresif savunma taktikleri önceki Android malware yönüdür. Kullanıcı aygıtı yönetici hakları ransomware için devre dışı bırakma girişiminde bulunursa, zaten kayıtlı geri arama işlevini kullanarak veya işlem yasak olduğunu iddia ediyor sahte bir pencere gösterilen ayrıcalıkları yeniden. Buna ek olarak, kötü amaçlı uygulama bile öldürmek Anti-virüs oluşum–dan uninstalling o kullanıcı önlemek için deneyebilirsiniz.

Aygıtı bir fabrika sıfırlama olmadan kilidini yalnızca kök olan veya PIN geri yükleyebilirsiniz bir MDM çözüm varsa mümkündür. Cihazın köklü Eğer kullanıcı Android Debug Bridge tarafından bağlanmak ve PIN kodunu içeren dosyayı silin. Ancak, USB hata ayıklama önceden bu başarılı olmak etkinleştirilmiş olması gerekir. Telefon kilidini açmak için aşağıdaki komut kümesini kullanılabilir:

- > db kabuk

- > su

- > rm /data/system/password.key

Kullanıcı bu komutları çalıştırır sonra şifre kilit perde kaldırılır ve aygıta erişmek mümkündür.

Sonuç olarak, özellikle diğer aygıtlarınızın yanı sıra Android yüklediğiniz yazılım dikkatli olmanız tavsiye etmek istiyorum. Bunlar güvenilir olabilir emin olmadığınız üçüncü parti kaynaklar kullanmayın. Kötü amaçlı programlar hangi güçlü anti-malware araçları bile en yeni ve en tehlikeli tehditlerine karşı koruma yetenekli olması son derece önemli olduğu anlamına gelir daha fazla ve daha sofistike alıyorsanız.