Yeni malware salgın

Windows’ta bir güvenlik açığını kullanan 150’den fazla ülkede fazla dikildi 200 000 bilgisayarlara bulaştırmak yönetilen sonra sadece geçen ay, WannaCry tüm dünyada manşetlere taşındı. Son birkaç gün içinde ilk ransomware salgını olduğuna inanılan başka bir yaygın saldırı gördük. Bu farklı isimler çeşitli vardır ama en çok Petya or NotPetya adlandırılır.

Petya olduğu bilinen bir için a süre ama onun geliştirici yaklaşık edilmiş ransomware neden denir NotPetya bazı tarafından katılımı, bu nedenle bu yeni saldırı engellendi. İlk bakışta, tipik ransomware gibi davranır, dosyaları şifreler ve sonra kurban onları geri ödeme sorar. Araştırmamız, gerçeği oldukça farklıdır. Araştırmacılar NotPetya değil aslında ransomware oldukça silecek malware olduğunu sonuca geldi. Ne bu değil para kazanmak içindir önerdiler, sistemleri yok etmek içindir.

Petya olduğu bilinen bir için a süre ama onun geliştirici yaklaşık edilmiş ransomware neden denir NotPetya bazı tarafından katılımı, bu nedenle bu yeni saldırı engellendi. İlk bakışta, tipik ransomware gibi davranır, dosyaları şifreler ve sonra kurban onları geri ödeme sorar. Araştırmamız, gerçeği oldukça farklıdır. Araştırmacılar NotPetya değil aslında ransomware oldukça silecek malware olduğunu sonuca geldi. Ne bu değil para kazanmak içindir önerdiler, sistemleri yok etmek içindir.

Ukrayna şirket başlangıç noktası olmuştur inanılan

Araştırmacılar çeşitli güvenlik şirketlerde Ukrayna, M.E.Doc, temel bir muhasebe yazılımı satıcısı yanlışlıkla binlerce bilgisayar enfeksiyon için liderliğindeki malware yayıldı inanıyoruz. Her ne kadar şirket kendisi bunu yalanladı, kötü amaçlı yazılım uzmanları şirket kesmek oldu ve kendi sunucularında virüs inanıyorum. Hackerlar bir kötü amaçlı yazılım güncelleştirmesi yayımladı ve onu yükleyen müşteriler NotPetya ile kendi bilgisayarlarına virüs bulaştırma kadar sona erdi. Kötü amaçlı yazılım sonra kimlik bilgilerini yerel ağlara ve bazı araçları kullanarak kazandı, aynı ağ üzerindeki bilgisayarlara yaymak başardı. Ayrıca WannaCry, EternalBlue, Eternalromance ile birlikte kullandığı yararlanma bu saldırıda de kullanılır bildirilmiştir. LAN üzerinden yalnızca Internet üzerinden yaymamak iyi haberdir. Bu, ancak, nasıl nerede virüslü şirketler M.E.Doc ile teması olmamıştır diğer ülkelere yayılmaya kötü amaçlı yazılım yönetilen soruyu da gündeme getiriyor.

NotPetya nasıl çalışır?

Özgün Petya ransomware gibi dosyaları tek birbiri ardına NotPetya şifrelemez. Yaptığı bu bilgisayarı yeniden başlatır ve sabit diskin ana dosya tablosu (MFT) şifreler ve ana önyükleme kaydı (MBR) düzgün çalışması yapamaz yapan şeydir. Petya kötü amaçlı kod kullanarak şifrelenmiş MBR kopyanın yerini alır ve bilgisayarınız önyükleme yapamaz. Bunun yerine, fidye notu görüntüler. Bu nerede Petya NotPetya farklıdır. Comae teknolojileri araştırmacı Matt Suiche, devletler gerekirse değişiklikleri ters olabilir böylece orijinal Petya ransomware disk şekilde şifreler. NotPetya, diğer yandan, disk kalıcı ve geri dönüşü olmayan hasar yapar.

Uzman NotPetya para kazanmak gerekiyordu değildir düşünüyorum, bu yok etmek içindir

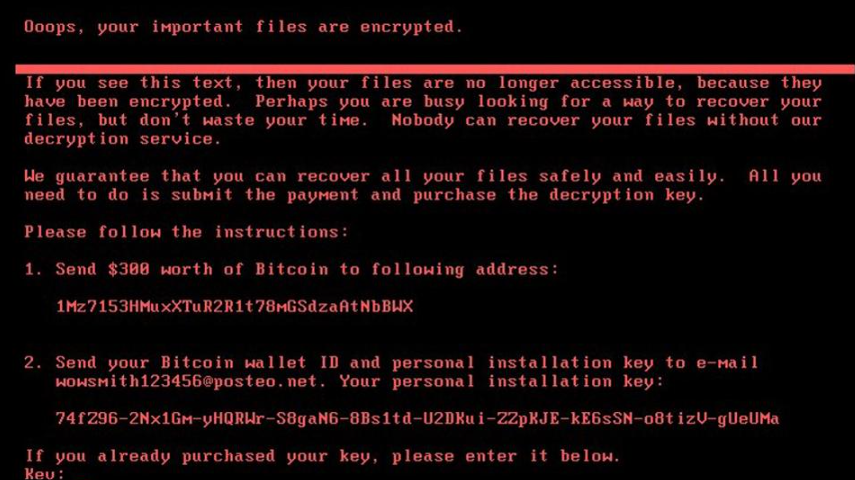

Tüm süreç tamamlandığında, belgili tanımlık bulaştırmak bilgisayar bir fidye notu gösterir. İleti dosyaları şifrelenir ve 300 dolarlık Bitcoin sağlanan adresi için ücret ödemeniz gerektiğini bildiriyor. Ne zaman kurban fidyeyi öder, onlar kendi ödeme kimliğini ve notta sağlanır, kişisel kurulum anahtarı wowsmith123456@posteo.net için göndermek gerekiyor. Ancak, Alman e-posta sağlayıcısı hacker ile temas göremeyeceğiniz anlamına gelir bu hesabın kapatılmasına karar verdi. Eğer ödeme yaparsanız, suçlular kim ödedi bilmenin hiçbir şekilde olurdu.

Neden değil ödemek gerekir tek neden bu değil. Kötü amaçlı yazılım içine daha fazla araştırma saldırının arkasındaki insanlar herhangi bir dosya geri yükleme gibi bir niyetim yok ortaya çıkardı. Sadece mümkün değildir. Yukarıda belirtilen yükleme anahtar ID şifre çözme sürecinin önemli bir parçasıdır. Kurban ve şifre çözme anahtarı hakkında bilgi depolar. Fidye notu bkz: Yükleme Kimliği NotPetya para kazanmak amacıyla değildi öneriyor sadece rastgele veridir.

Kötü amaçlı yazılım araştırmacılar şimdi NotPetya ransomware olarak değil ama temelde dosyalarınızı geri yüklemek için hiçbir şekilde yok eder bir silecek olarak kategorize vardır. Dosyalarınız şifreli bir kez aslında herhangi bir dosya sisteminde, silmez ise onları işe yaramaz bırakan, şifresini çözmek için bir yol yoktur. Ve bu kasıtlı olduğu düşünülmektedir. Bunun anlamı, enfeksiyon arkasında geliştiriciler para kazanmak için nişan değil.

Ukrayna kurban en büyük miktarda gibi görünüyor. Hükümet organizasyonu yöneten Chernobyl afet bölgesi çünkü onlarda kapamak aşağı tüm Windows bilgisayar el ile radyasyon izleme için geçmek zorunda bildirdi. Binbaşı Ukrayna enerji şirketleri de etkilenmiştir gibi görünüyor. Zor hit ve her şey orada başladı aslında Ukrayna aldı olduğuna göre bu inanılıyor hedefin ne bazı inanıyorum ulus devlet krizi edilmiş ülkesiydi.

Ne sen felaket sonuçları önlemek için yapmış olabilir?

Yedekleme. WannaCry saldırı bireysel kullanıcılar ve iş bir şey öğretti, yedekleme sahip olmanın önemi tek. Dosyaları, şifresini çözmek bir yolu yoktur göre ödeme olsa bile, bir sürü sorun kaydedilmiş tek şey başka bir yerde saklanıyor var. Nerede kötü amaçlı yazılım Internet üzerinde her köşede pusuda ama insanlar güvenlik dikkatli olmaktan uzak bir dünyada yaşıyoruz. Bu ne zaman kullanıcılar rapor dosyalarını şifreli ve yedek yok her gün kanıtlanmıştır.

Siber tehdit gerçek. Kim olursa olsun ana hedefi bu saldırı oldu, sana böyle bir şey olamaz bir şey değil ve bu nedenle dikkatli olun gerekmez anlamak önemlidir. Ve insanlar bunun farkında ve onlar kendilerini korumak için ellerinden gelen her şeyi yapıyoruz emin olun kadar sadece kötüye gidiyor.

Referanslar