ماذا يمكن أن يقال عن هذه الإصابة

رانسومواري Ghost ransomware هي البرمجيات الخبيثة خطورة الإصابة قد تكون نتائج خطيرة. بينما رانسومواري وقد تم الإبلاغ عنها على نطاق واسع في الموضوع، والمرجح أنها هي المرة الأولى الخاصة بك قيد التشغيل في ذلك، ولذلك قد تكون غير مدركين للإصابة بما قد يعني أن النظام الخاص بك. يتم استخدام خوارزميات تشفير قوية قبل رانسومواري لتشفير البيانات، ومجرد أنهم محبوسون، سيتم منع الوصول إليها. لفك تشفير البيانات ليس ممكناً دائماً، بالإضافة إلى الجهد المستغرق لإرجاع كل شيء إلى رانسومواري العادي، ويعتقد أن يكون عدوى ضارة جداً.

السيبرانية المجرمين سوف تعطيك الخيار لاستعادة الملفات بدفع الفدية، ولكن هذا الخيار لا يشجع لبضعة أسباب. قبل كل شيء، لن تضمن دفع ملف فك التشفير. نضع في اعتبارنا الذين كنت تتعامل مع، ولا نتوقع من المجرمين تشعر بأنها ملزمة بإرسال لك أداة فك تشفير عند أنها يمكن أن تأخذ فقط المال الخاص بك. يجب عليك أن تضع في الاعتبار أن هذه الأموال سوف تذهب إلى الأنشطة الإجرامية في المستقبل أيضا. هل تريد حقاً أن دعم شيء لا العديد من الملايين من الدولارات من الأضرار. الناس أيضا أن تصبح متزايدة تنجذب إلى هذه الصناعة نظراً للكمية من الناس الذين الامتثال للمطالب تقديم بيانات تشفير البرامج الضارة تجارة مربحة للغاية. استثمار المال الذي هو طالب منكم إلى احتياطية موثوقة سيكون أفضل لأنه إذا قمت بتشغيل أي وقت مضى إلى هذا النوع من الحالة مرة أخرى، ملف الخسارة سوف لا تقلق كما يمكنك فقط يمكن استعادتها من النسخة الاحتياطية. يمكن ثم ببساطة القضاء على Ghost ransomware واستعادة الملفات من حيث يتم الاحتفاظ بها. يمكنك أيضا لا يمكن دراية بأساليب التوزيع رانسومواري، وسوف نناقش الطرق الأكثر شيوعاً أدناه.

كيف تنتشر رانسومواري

طرق التوزيع رانسومواري الأكثر شيوعاً من خلال رسائل البريد الإلكتروني المتطفل واستغلال مجموعات والتنزيلات الخبيثة. كما نرى هذه الأساليب لا تزال تحظى بشعبية كبيرة، وهذا يعني أن الناس هم مهملاً جداً عند استخدام البريد الإلكتروني وتحميل الملفات. هناك إمكانية بعض أن كان يستخدم أسلوب أكثر تطورا للإصابة، كاستخدام بعض رانسومواري لهم. إضافة ملف ضار إلى بريد إلكتروني المحتالين عبر الإنترنت، كتابة بعض نوع النص، وزورا الدولة من شركة/منظمة ذات مصداقية. سوف تأتي عادة عبر موضوعات حول المال في تلك الرسائل، لأن الناس أكثر عرضه للسقوط لتلك الأنواع من المواضيع. وكثيراً ما مجرمي الإنترنت يتظاهر بأنه من الأمازون، مع البريد الإلكتروني تخبرك أن لوحظ نشاط مريب في حسابك أو تم إجراء عملية شراء. عند التعامل مع رسائل البريد الإلكتروني، وهناك بعض الإشارات إلى البحث عن إذا كنت ترغب في تأمين النظام الخاص بك. فمن الضروري التحقق من المرسل للتأكد من أنها كنت معروفة لكم ولذلك يمكن أن يكون موثوق به. لا على عجل لفتح المرفق لمجرد أن يبدو المشروعة، عليك أولاً التحقق من صحة إذا تطابق عنوان البريد الإلكتروني المرسل. تلك رسائل البريد الإلكتروني الضارة أيضا كثيرا ما مليئة بالأخطاء النحوية. دليل واضح آخر يمكن أن يكون الاسم الخاص بك لا تستخدم في أي مكان، إذا، يتيح القول أنك مستخدم الأمازون وكانوا يريدون إرسال بريد إلكتروني لك، وأنها لن تستخدم تحيات عالمية مثل عزيزي العميل/الأعضاء/المستخدم، وبدلاً من ذلك أن إدراج اسم قدمتموه لهم. كما يمكن استخدام نقاط الضعف في جهاز كمبيوتر للعدوى. ويأتي البرنامج مع بعض نقاط الضعف التي يمكن استخدامها للبرمجيات الخبيثة للوصول إلى جهاز كمبيوتر، ولكن التي يتم إصلاحها بواسطة المبدعين البرمجيات قريبا بعد أن وجدوا. ولسوء الحظ، كما ثبت من قبل رانسومواري واناكري، ليس كل الناس بتثبيت إصلاحات، لأسباب مختلفة. اقترح عليك دائماً تحديث البرامج الخاصة بك، عندما يتم الإفراج عن تصحيح. ويمكن تحديد بقع لتثبيت تلقائياً، إذا كنت لا ترغب في المتاعب نفسك معهم في كل مرة.

ماذا يفعل

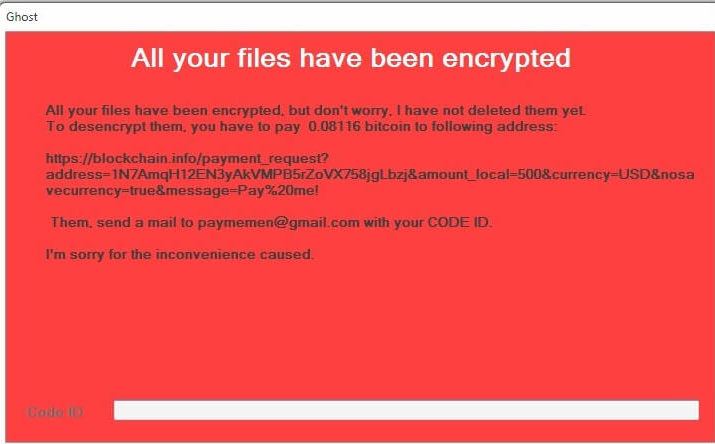

قريبا بعد البيانات يحصل تشفير البرامج الضارة في الجهاز الخاص بك، فإنه سيتم فحص الجهاز للحصول على أنواع معينة من الملفات ومتى كانت موجودة، فإنه سوف ترميز لهم. لن تتمكن من فتح الملفات الخاصة بك، وذلك حتى ولو لم تشاهد ما يحدث في البداية، عليك أن تعرف شيئا لا يصح في نهاية المطاف. ابحث عن ملحقات الملفات غريبة إضافة إلى الملفات التي تم تشفيرها، يجب عرض اسم الملف ترميز البرامج الضارة. للأسف، قد يتم تشفير الملفات بشكل دائم إذا تم استخدام خوارزمية تشفير قوية. بعد قد تم تشفير كافة الملفات، ستلاحظ إعلام فدية، التي ينبغي أن تجعل واضحة، إلى حد ما وما حدث وكيف يجب المضي. إذا كنت استمع إلى المحتالين عبر الإنترنت، سوف تكون قادرة على استعادة البيانات عن طريق البرامج فك التشفير الخاصة بهم، التي سيكون من الواضح أن لا تأتي مجاناً. المذكرة ينبغي أن يشرح بوضوح مقدار تكاليف ديكريبتور ولكن إذا لم يكن كذلك، سوف أعطيكم طريقة للاتصال بالمجرمين إعداد سعر. لقد ناقشنا هذا من قبل، لكن نحن لا توحي بالامتثال للطلبات. إلا نفكر في الدفع عندما كنت قد حاولت كل شيء. حاول استدعاء إذا قمت من أي وقت مضى بإجراء النسخ الاحتياطي، قد يتم تخزين الملفات الخاصة بك في مكان ما. وهناك أيضا بعض إمكانية أنه تم وضع أداة فك تشفير مجاناً. وينبغي أن نذكر أن الباحثين البرمجيات الخبيثة كل الآن وبعد ذلك قادرين على فك تشفير بيانات تشفير البرامج الضارة، مما يعني قد يمكنك استرداد البيانات مجاناً. قبل أن تقرر أن تدفع، ابحث عن ديكريبتور. استخدام هذا المبلغ للنسخ الاحتياطي قد يكون أكثر فائدة. إذا قمت بحفظ الملفات الخاصة بك في مكان ما، يمكنك الذهاب استعادتها بعد قيامك بإنهاء Ghost ransomware الفيروس. إذا كنت ترغب في تجنب البيانات تشفير البرامج الضارة في المستقبل، يصبح علم يعني احتمال عبر الذي قد يحصل في النظام الخاص بك. تحتاج أساسا إلى دائماً تحديث البرامج الخاصة بك، وتحميل فقط من مصادر مشروعة/صندوق الأمانات وليس عشوائياً بفتح ملفات تمت إضافتها إلى رسائل البريد الإلكتروني.

إزالة Ghost ransomware

الحصول على برنامج مكافحة البرامج ضارة نظراً لأنه سوف يلزم للتخلص من رانسومواري إذا أنه لا يزال هناك. إذا كان لديك القليل من المعرفة مع أجهزة الكمبيوتر، قد ينتهي بك الأمر دون قصد إيذاء النظام الخاص بك عند محاولة إصلاح Ghost ransomware الفيروسات يدوياً. ولذلك، ينبغي استخدام الأسلوب التلقائي. قد توقف أيضا رانسومواري المستقبل من الدخول، بالإضافة إلى مساعدة لك في التخلص من هذا واحد. حتى تحقق ما يطابق ما تحتاجه، تثبيته، قد أنها تفحص الكمبيوتر وحالما يقع رانسومواري، إنهاءه. نضع في اعتبارنا أن المقصود برامج مكافحة البرامج ضارة للتخلص من العدوى وليس للمساعدة في استرداد الملف. بمجرد تنظيف الكمبيوتر، ينبغي إعادة الاستخدام العادي للكمبيوتر.

Offers

تنزيل أداة إزالةto scan for Ghost ransomwareUse our recommended removal tool to scan for Ghost ransomware. Trial version of provides detection of computer threats like Ghost ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Ghost ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

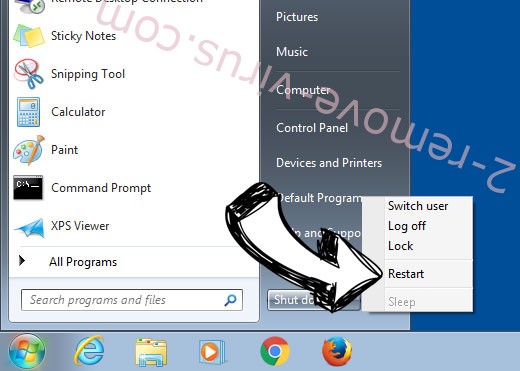

إزالة Ghost ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

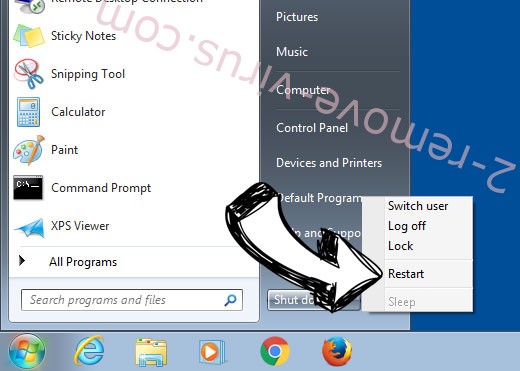

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

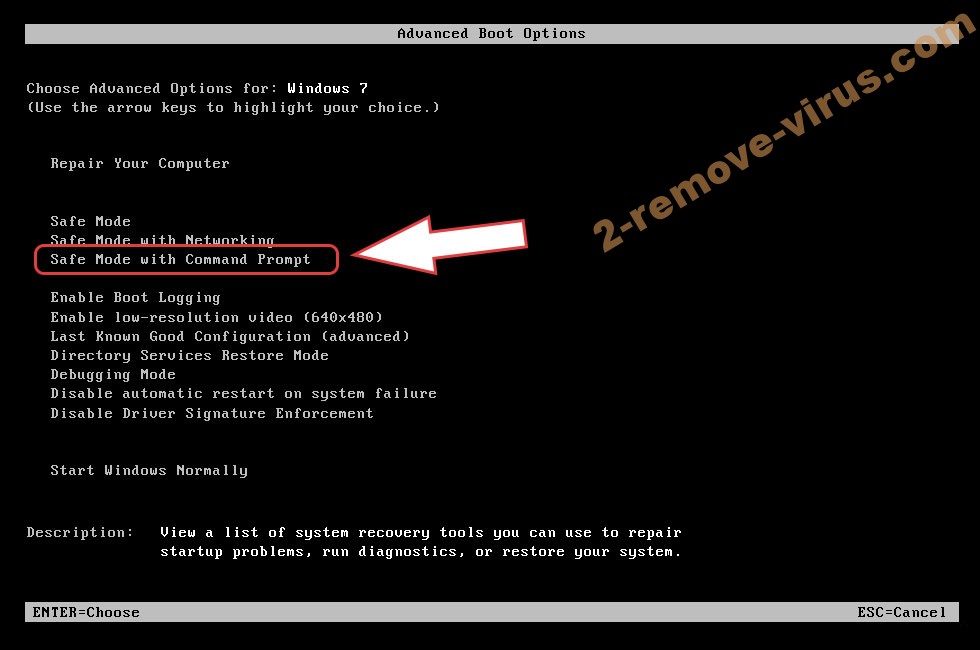

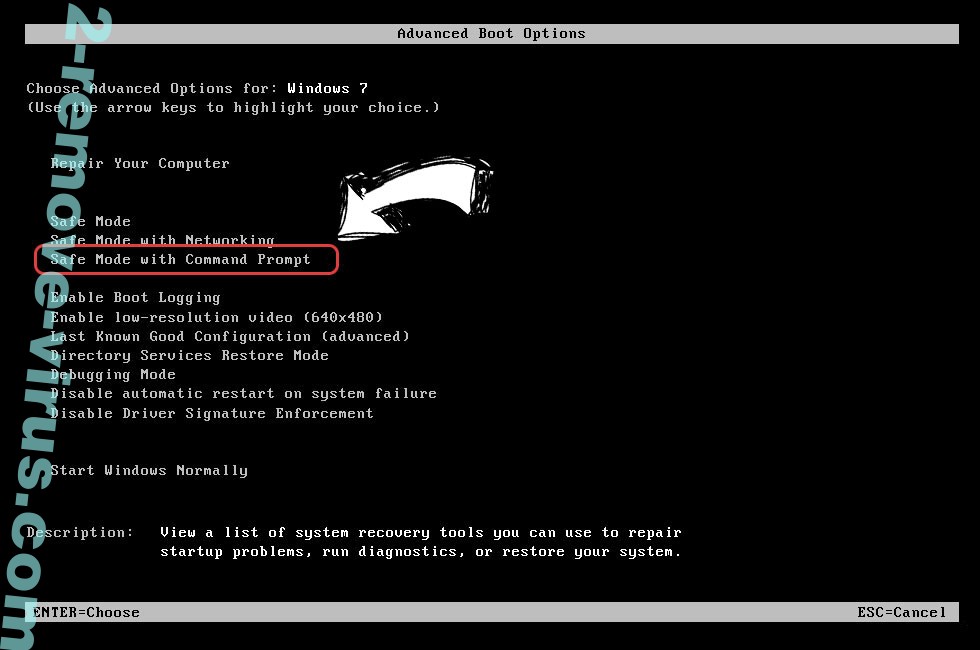

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Ghost ransomware

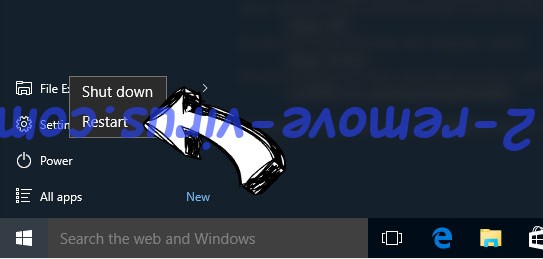

إزالة Ghost ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

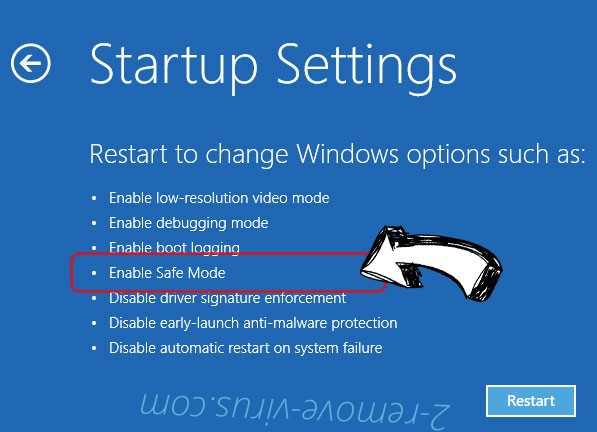

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Ghost ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Ghost ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

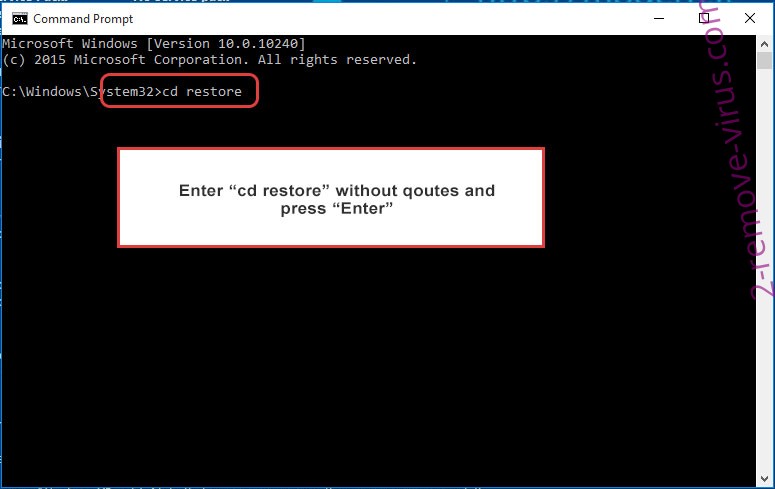

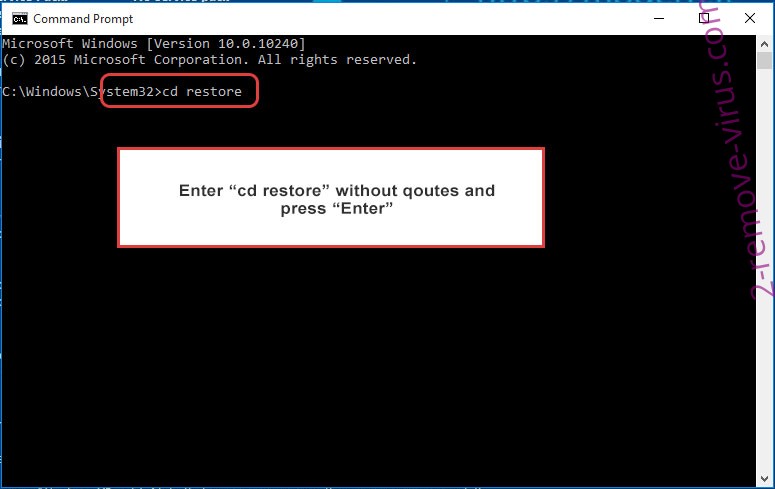

- اكتب في cd restore، واضغط على Enter.

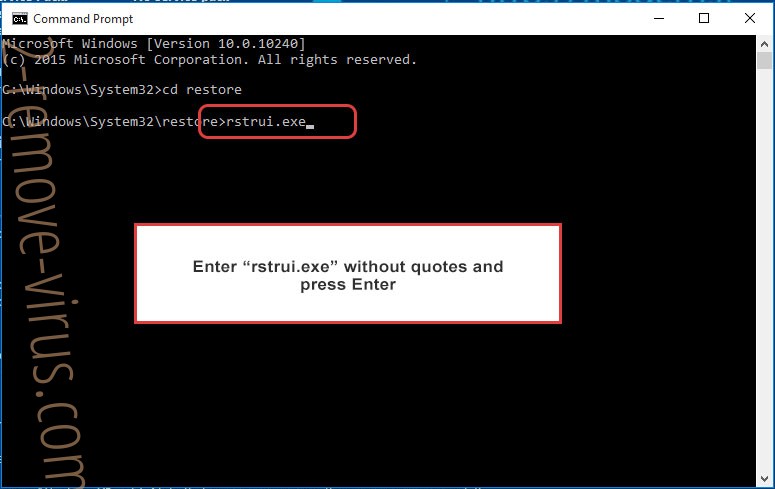

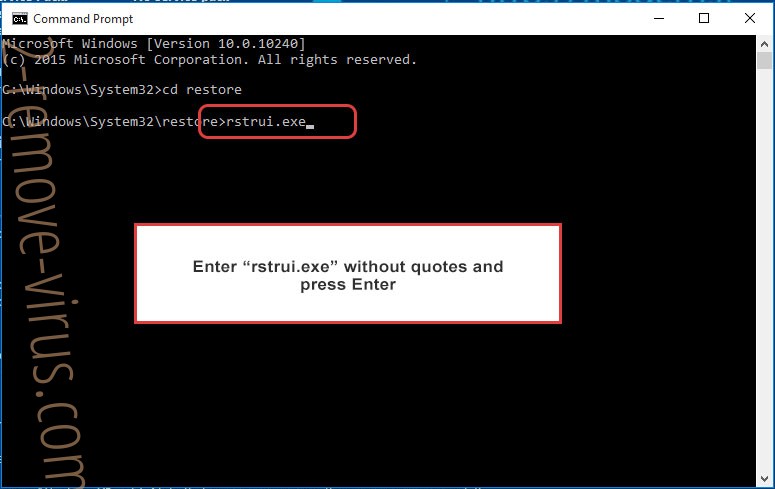

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

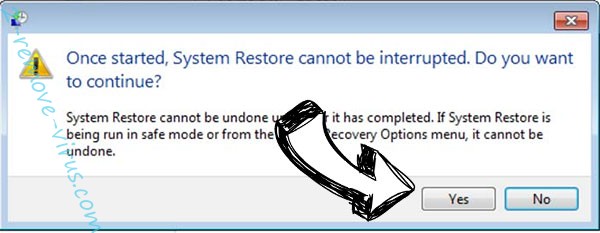

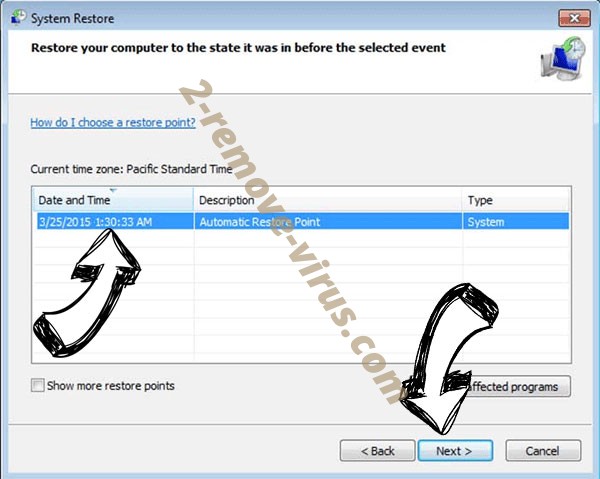

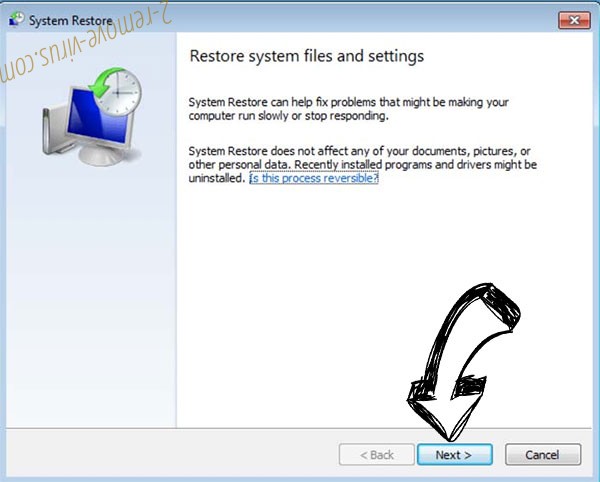

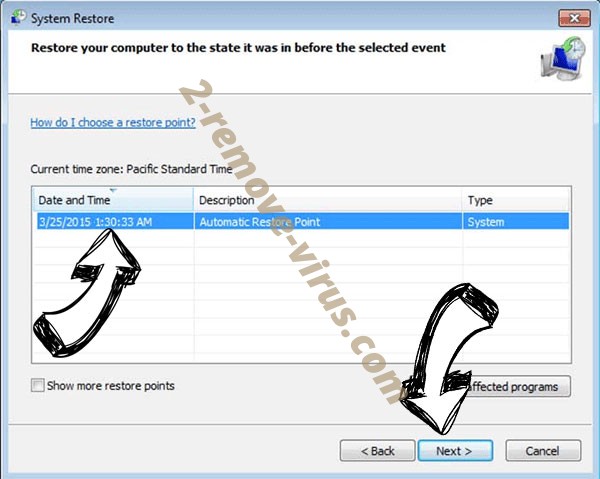

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

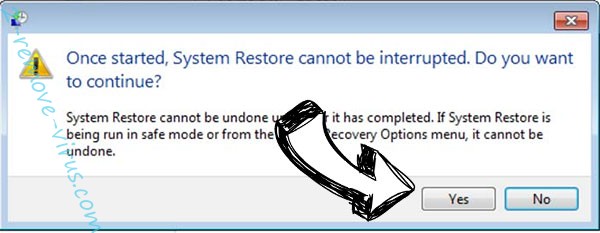

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Ghost ransomware من ويندوز 8/ويندوز

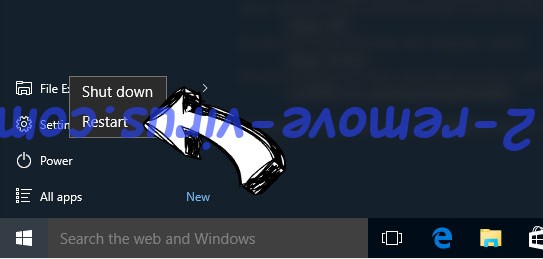

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

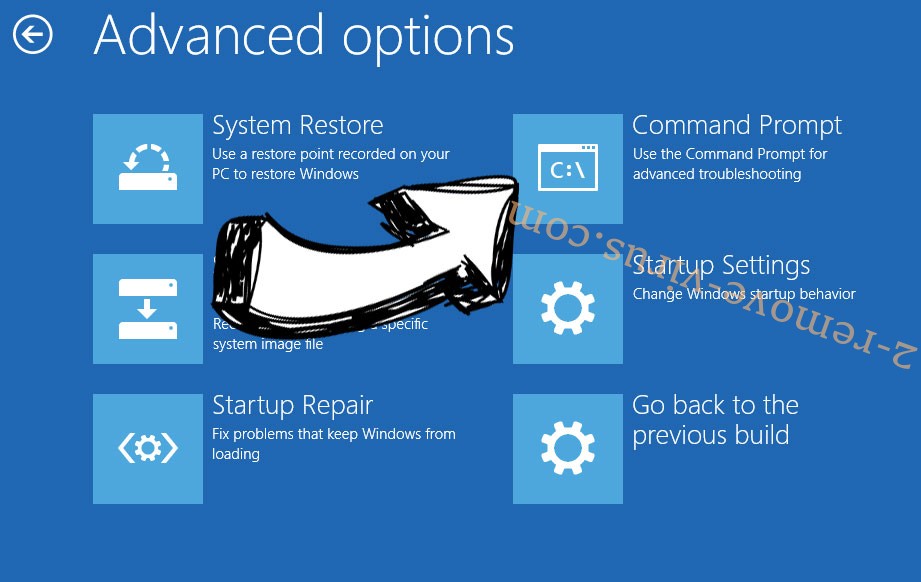

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.