حول Lightning Ransomware

رانسومواري المعروف باسم Lightning Ransomware يصنف كعدوى خطيرة، نظراً لمقدار الضرر الذي قد تفعل على الجهاز الخاص بك. لك أنت ربما ابدأ اصطدمت به من قبل، وقد يكون صدمة خاصة لمعرفة ماذا يفعل. رانسومواري يميل إلى استخدام خوارزميات تشفير قوية لتأمين الملفات، الذي يمنعك من الوصول إليها بعد الآن. الضحايا ليسوا دائماً قادراً على فك تشفير الملفات، وهو السبب لماذا يعتقد أن مثل هذه إصابة رفيع المستوى ملف تشفير البرامج الضارة.

كيف يتم توزيع Lightning Ransomware

ويسافر رانسومواري عادة عن طريق مرفقات البريد الإلكتروني المزعج والتنزيلات الخبيثة واستغلال مجموعات. أن هناك الكثير من المستخدمين الذين ليسوا حذراً حول كيفية استخدام البريد الإلكتروني، أو من حيث أنها تحميل، بيانات تشفير الموزعات البرمجيات الخبيثة لا تحتاج إلى التفكير في الطرق التي أكثر تفصيلاً. هذا لا يعني أن الموزعين لا تستخدم أساليب أكثر تطورا على الإطلاق، ومع ذلك. المجرمين كتابة البريد إلكتروني مقنعة إلى حد ما، حين يتظاهر ليكون من بعض شرعية الشركة أو المنظمة، وإرفاق الملف المصاب بالفيروس إلى البريد الإلكتروني وإرسالها. المواضيع المتعلقة بالمال يمكن غالباً ما تكون اصطدمت حيث الناس أكثر عرضه لفتح هذه الأنواع من رسائل البريد الإلكتروني. المحتالين مثل التظاهر بأن تكون من الأمازون وتنبيه لك أن النشاط غير عادي وقد لوحظ في الحساب الخاص بك أو بشراء. وبسبب هذا، يجب أن تكون حذراً حول فتح رسائل البريد الإلكتروني، والبحث عن علامات على أنها يمكن أن تكون ضارة. تحقق من المرسل للتأكد من أنه هو شخص كنت معتاداً. القيام لا من أمرنا بفتح الملف المرفق لمجرد أن المرسل يبدو المشروعة، تحتاج أولاً للتحقق إذا كان يطابق عنوان البريد الإلكتروني البريد الإلكتروني للمرسل الفعلي. تلك رسائل البريد الإلكتروني الضارة غالباً ما تكون أيضا مليئة بالأخطاء النحوية. قد تكون تحية تستخدم أيضا فكرة، كالشركات المشروعة التي تشمل البريد الإلكتروني الذي يجب فتح الاسم الخاص بك، بدلاً من تحية مثل عزيزي العميل/عضو. من الممكن أيضا الإصابة باستخدام برنامج كمبيوتر قديمة. البرمجيات جميع نقاط الضعف ولكن عموما، تصحيح البائعين لهم عند التعرف عليها حيث أن البرامج الضارة لا يمكن الاستفادة منه لتصيب. ومع ذلك، كما أثبتت الهجمات رانسومواري في جميع أنحاء العالم، ليس كل المستخدمين تثبيت تلك التحديثات. نظراً لأن العديد من البرامج الضارة قد تستخدم نقاط الضعف تلك من الأهمية بمكان أن كثيرا ما يتم تحديث البرامج الخاصة بك. يجري أزعجت باستمرار حول التحديثات قد تحصل مزعجة، حيث يمكن أن يكون إعداد لتثبيت تلقائياً.

كيف تتصرف Lightning Ransomware

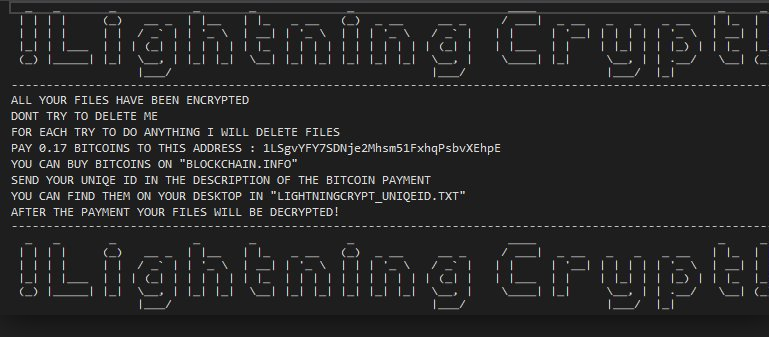

حالما البيانات ترميز يحصل برنامج ضار إلى الجهاز الخاص بك، سوف تفحص النظام الخاص بك لبعض أنواع الملفات، ومرة واحدة لقد وجد، فإنه سيتم تشفيرها. حتى إذا كان ما حدث لم يكن واضحا في البداية، فستعرف بالتأكيد هناك خطأ عندما لا يمكنك فتح الملفات الخاصة بك. ابحث عن ملحقات الملفات غريبة إضافة إلى الملفات التي تم تشفيرها، فإنها سوف تساعد في التعرف على رانسومواري التي لديك. وينبغي أن الجدير بالذكر، أنه قد يكون من المستحيل لفك تشفير البيانات إذا تم استخدام خوارزميات تشفير قوية. سترى إعلام فدية التي سيتم تحذيرك أن قد تم ترميز البيانات الخاصة بك، وكيف ينبغي لك المضي قدما. ما المجرمين سوف اقترح عليك أن تفعل هو شراء فائدتها فك التشفير مدفوعة الأجر، وتهدد أن إذا كنت تستخدم أسلوب آخر، قد ينتهي بك الأمر إلحاق الأذى بالبيانات الخاصة بك. إذا لم يتم تحديد ثمن ديكريبتور، سيكون لديك للاتصال المحتالين عبر الإنترنت عن طريق البريد الإلكتروني. وكما تعلمون، دفع ليس هو الخيار أن نختار. وينبغي دفع دورتك الأخيرة من العمل. حاول أن تذكر ما إذا كان أي وقت مضى إجراء النسخ الاحتياطي، ربما بعض الملفات الخاصة بك يتم تخزينها في مكان ما. أو، إذا كان الحظ على الجانب الخاص بك، ديكريبتور حرة يمكن أن تكون متاحة. إذا كانت البيانات ترميز البرامج الضارة كراكابل، أخصائي البرامج ضارة يمكن أن يكون قادرة على الإفراج عن برنامج الذي سوف فتح الملفات Lightning Ransomware مجاناً. أن أن تراعي قبل أن تفكر حتى تمتثل للمطالب. باستخدام جزء من هذه الأموال لشراء بعض نوع من النسخ الاحتياطي قد تفعل من الخير. وإذا كان النسخ الاحتياطي المتوفرة، يجب استعادة البيانات التي يتعين القيام بها بعد إزالة الفيروسات Lightning Ransomware، وإذا كان لا يزال على جهاز الكمبيوتر الخاص بك. في المستقبل, تأكد من يمكنك تجنب ملف ترميز برنامج ضار بقدر الإمكان قبل أن تصبح على بينه من أساليب التوزيع. تأكد من تحديث البرامج الخاصة بك كلما يتم إصدار تحديث، لا تفتح مرفقات البريد الإلكتروني العشوائي، ويمكنك فقط تحميل الأشياء من مصادر مشروعة.

إزالة Lightning Ransomware

إذا كان لا يزال الخبيثة ترميز البيانات، ينبغي استخدام أداة مكافحة البرامج ضارة للتخلص منه. إذا لم تكن على دراية بأجهزة الكمبيوتر، قد غير قصد يسبب أذى إضافي عند محاولة إصلاح الفيروس Lightning Ransomware باليد. بدلاً من ذلك، ونحن نشجع يمكنك استخدام أداة إزالة البرامج ضارة، وأسلوب الذي لن تعرض الكمبيوتر للخطر. هو الأداة قادرة على مساعدة كنت تأخذ الرعاية من التهديد، بل أنها يمكن أن توقف رانسومواري المستقبل من الحصول على. اختيار أداة إزالة البرامج الضارة التي يمكن أن أفضل صفقة مع الوضع الخاص بك، وتنفيذ تفحص كمبيوتر بكامل بمجرد تثبيته. ويجب علينا أن نذكر أن أداة إزالة البرامج الخبيثة ليست قادرة على فتح الملفات Lightning Ransomware. إذا كان الملف ترميز برنامج ضار قد ألغى تماما، استعادة البيانات الخاصة بك من حيث يتم الاحتفاظ بها المخزنة، وإذا لم يكن لديك ذلك، بدء استخدامه.

Offers

تنزيل أداة إزالةto scan for Lightning RansomwareUse our recommended removal tool to scan for Lightning Ransomware. Trial version of provides detection of computer threats like Lightning Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Lightning Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

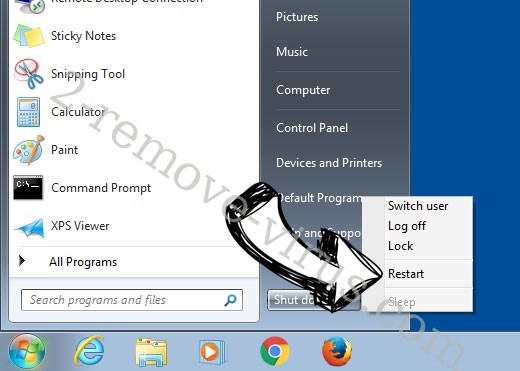

إزالة Lightning Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

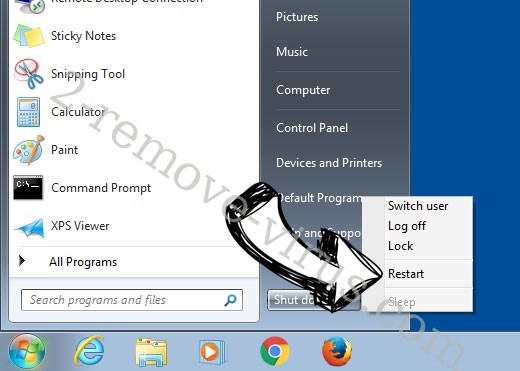

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

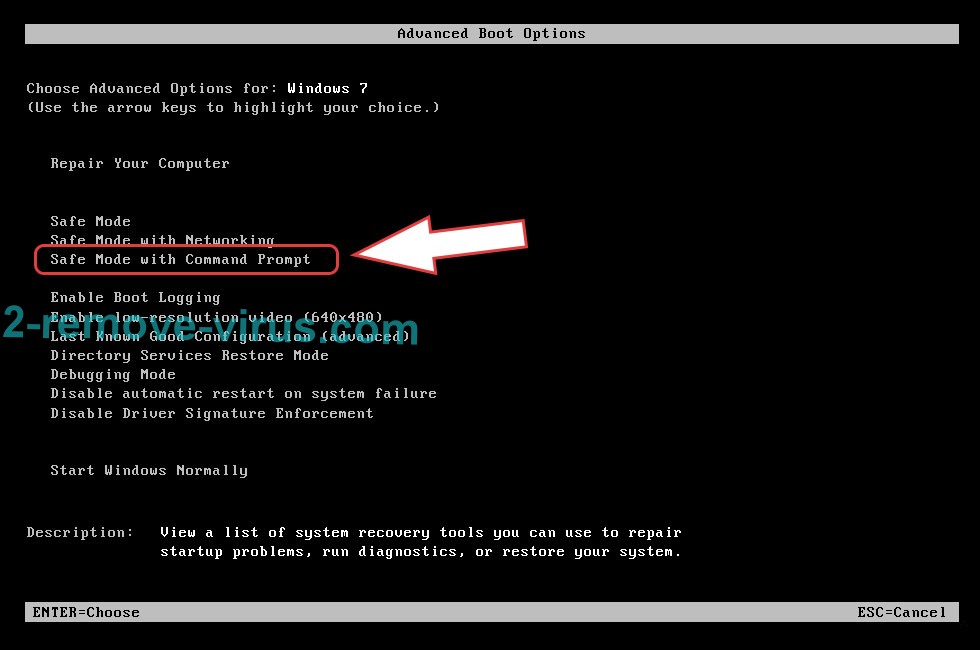

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Lightning Ransomware

إزالة Lightning Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

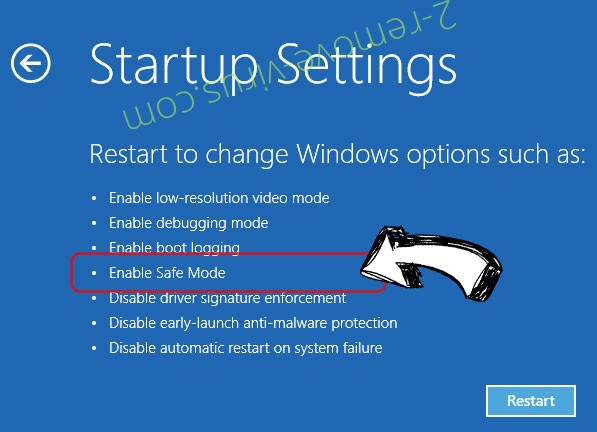

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Lightning Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Lightning Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

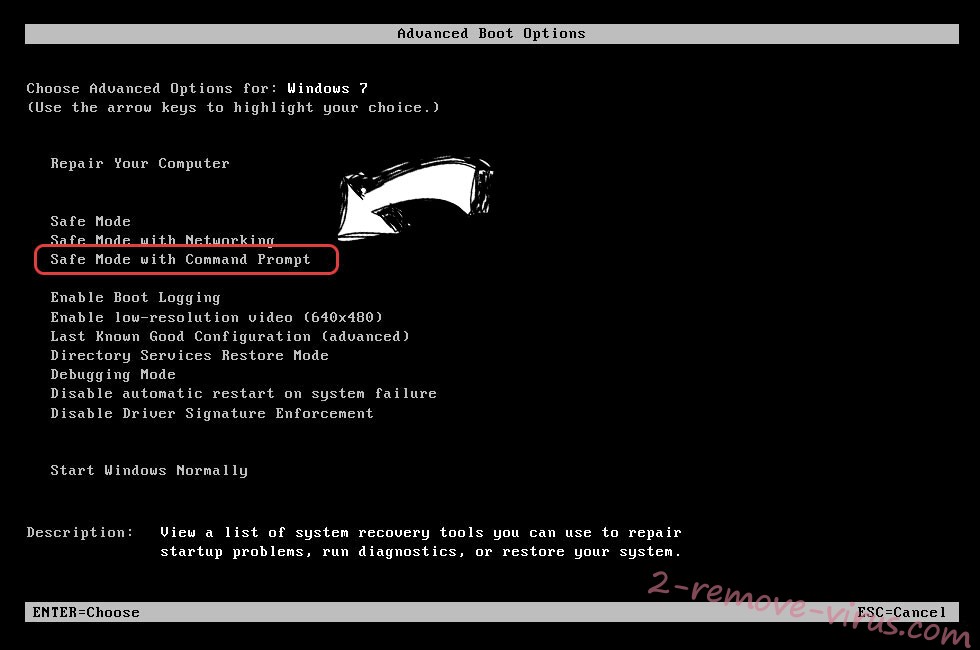

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

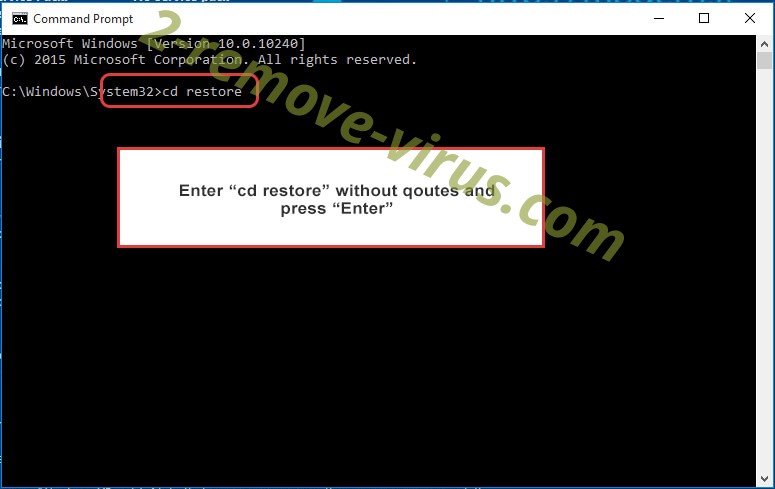

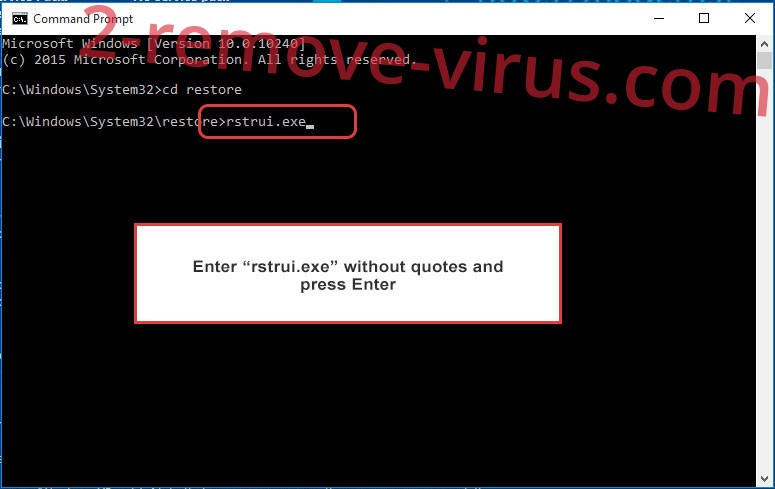

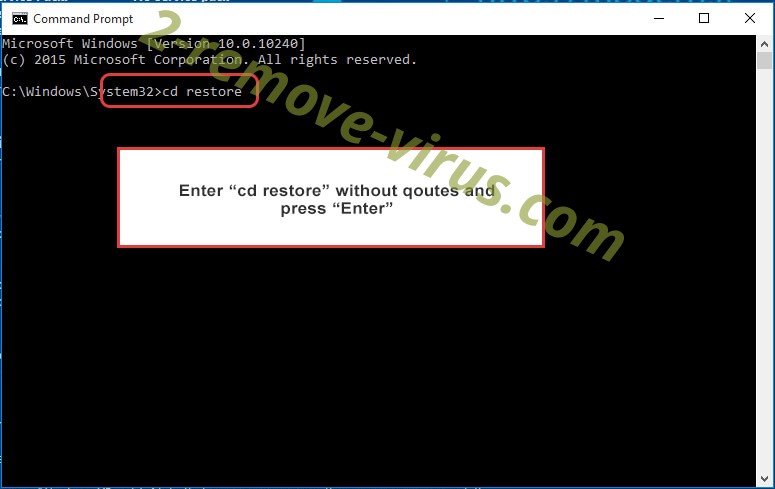

- اكتب في cd restore، واضغط على Enter.

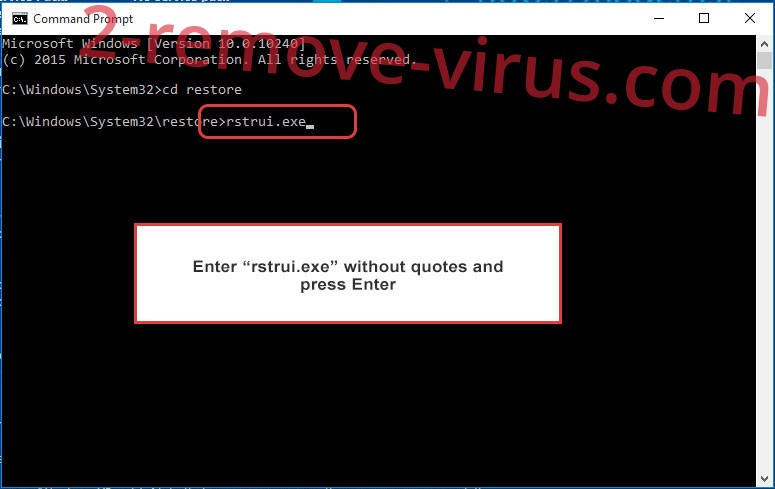

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

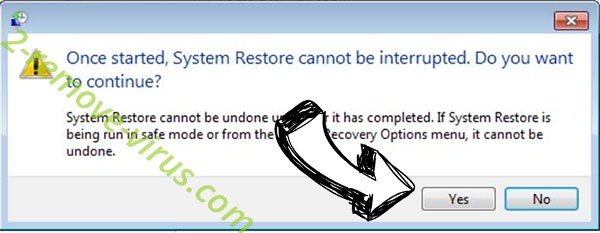

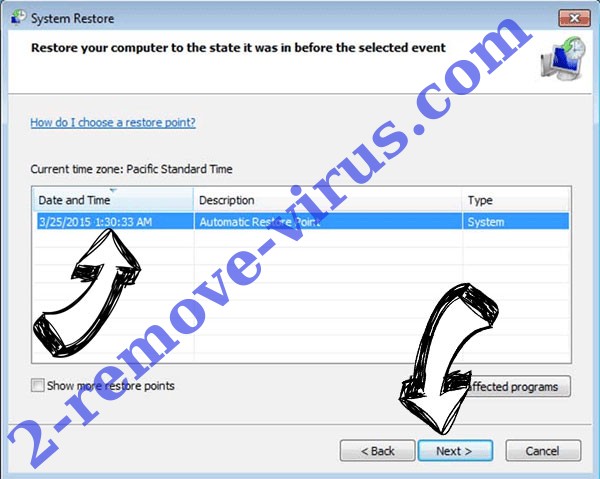

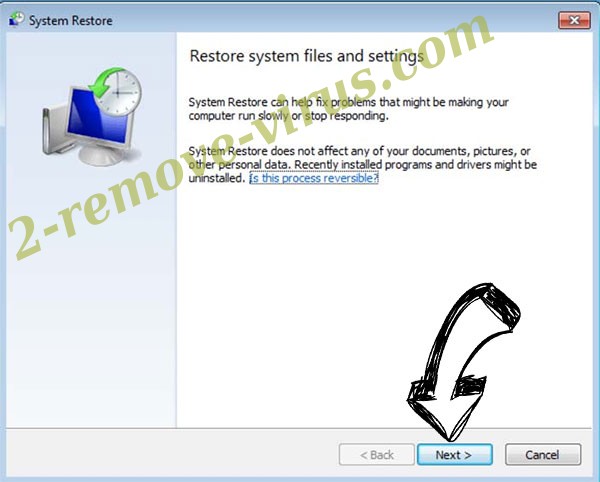

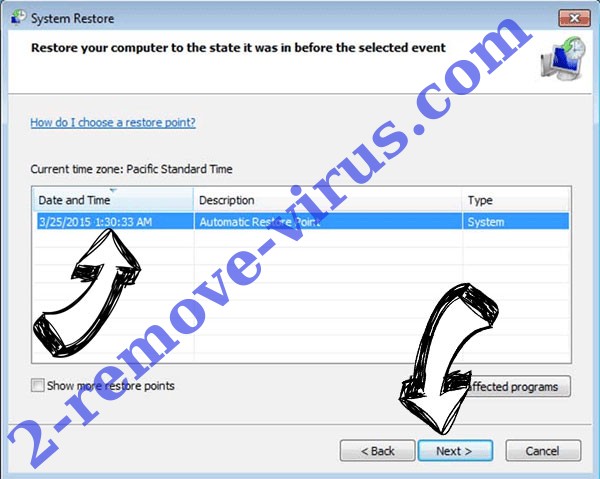

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

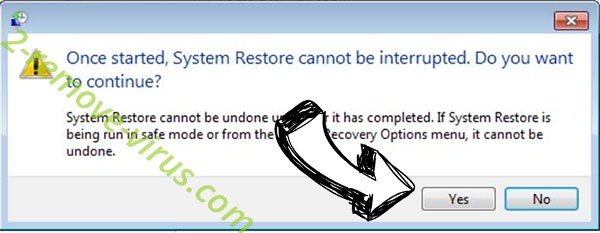

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Lightning Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

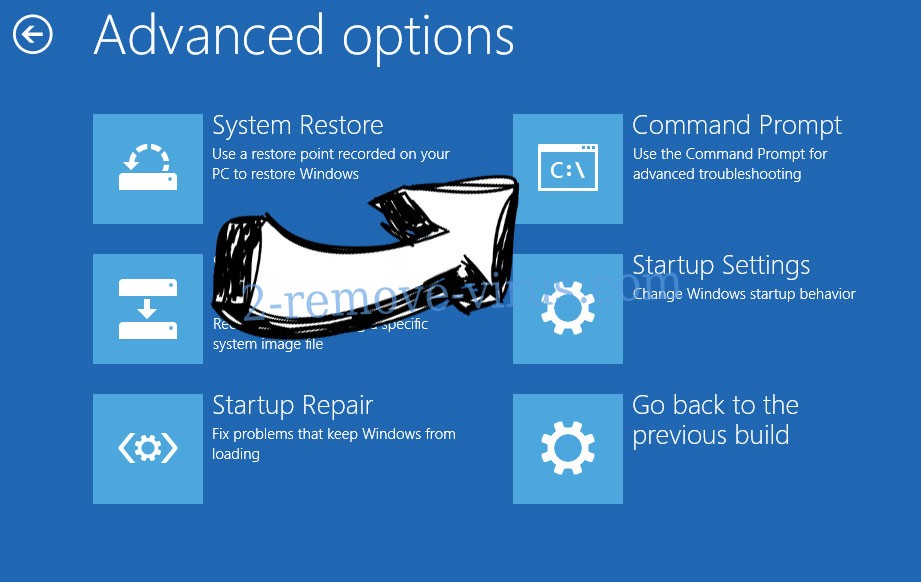

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.