حول هذا حصان طروادة

Torpig حصان طروادة خطرة، نشط منذ عام 2005. تهدف إلى ابتزاز المعلومات الشخصية والمالية من أجهزة كمبيوتر الضحية الخبيثة ويمكن أن تكون نوعا من الصعب التخلص من. وهو ينتشر أساسا عن طريق رسائل البريد الإلكتروني المزعج والجذور الخفية وأساساً يؤثر على أجهزة الكمبيوتر التي تشغل إصدارات أقدم من Windows. هذا خاصة طروادة سيئ السمعة في العالم من البرمجيات الخبيثة بسبب مدى نجاح/، كما تبين أنه سرق أكثر من 70 غيغابايت من المعلومات بحلول 2009. وقد سرقت Torpig معلومات تسجيل الدخول لحسابات أكثر من 8 آلاف من أكثر من 400 مؤسسة مختلفة، وأرقام بطاقات الائتمان فريدة أكثر من ألف من الناس في أكثر من 40 بلدا. هذه البيانات من عام 2009، و 9 سنوات يمكن تغيرت هذه الإحصاءات تماما جذريا.

يمكن أن يكون من الصعب جداً للكشف عن العدوى لأنه يمنع البرامج المضادة للفيروسات تعمل بشكل طبيعي. أنها لا تظهر أي علامات إلى الخارج لوجوده، كحصان طروادة تعمل في الخلفية، وتجنب الكشف. سوف نشرح في نهاية التقرير ما تحتاج إلى القيام به لإزالة Torpig من جهاز الكمبيوتر الخاص بك بنجاح. ولكن في الوقت نفسه، مواصلة القراءة لمعرفة بالضبط كيف ينتشر وماذا يفعل.

ماذا يفعل؟

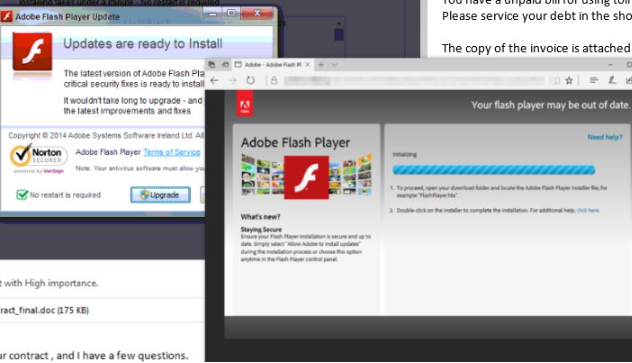

في البداية، كان أساسا انتشار حصان طروادة باستخدام رسائل البريد الإلكتروني الخادعة. بريد إلكتروني ملف.docx المرتبطة به، وإذا كان المستخدمين لفتحه وتمكين وحدات الماكرو، حصان طروادة سوف تبدأ عملها. هذه الأنواع من رسائل البريد الإلكتروني المتطفل بصفة عامة واضحة جداً والأرض في مجلد البريد المزعج. ومع ذلك، بعض المستخدمين لا تزال لديها الميل إلى فتح رسائل البريد الإلكتروني تماما بلا مبالاة، وهو ما سايبر المحتالين ويأمل. من أجل حماية نفسك من البرامج الضارة التي تنتشر عبر رسائل البريد الإلكتروني، هناك شيء واحد يمكنك القيام به. مسح الملف مع ماسحة البرمجيات الخبيثة قبل أن تقوم بفتحه، والتي ينبغي أن يوضح ما إذا كان يمكنك فتحها بأمان.

وكما هو معروف Torpig تنتشر عبر الجذور الخفية، ولكن المستخدمين مع الإصدارات الأحدث من Windows أو أولئك الذين يستخدمون أجهزة الكمبيوتر ماك آمنة من هذا. أن المستخدمين لا تلاحظ حتى تحميل طروادة نظراً لأنه يمكن أن يحدث دون الحاجة إلى القيام بأي شيء لهم. سيعاد توجيه المستخدمين إلى موقع ويب الذي ينتشر طروادة، وسوف تحميل تلقائياً. بعد الإصابة، أن إعادة تشغيل الكمبيوتر للضحية. سوف تعمل هذه الطريقة فقط مع الإصدارات الأقدم من Windows، مثل Windows XP، فيستا و 7.

وتهدف البرامج الضارة أساسا لسرقة المعلومات الشخصية. بيانات بطاقة الائتمان، تسجيلات الدخول، كلمات المرور، إلخ هي تستهدف الجميع. من الممكن أيضا أنه سيتم حذف بعض ملفات النظام المصابة، وسيتم منع الفيروسات من العمل بشكل طبيعي. حلول عام 2009، قد تمكنوا من سرقة أكثر من 70 غيغابايت من المعلومات من الضحايا، ولكن على مر السنين ربما اتخذ المزيد من المعلومات. وكثيراً ما تباع المعلومات المكتسبة بهذه الطريقة في كتل على الشبكة المظلمة.

إزالة Torpig

لا نوصي بإزالة تثبيت Torpig يدوياً لأنك قد لا تحصل على التخلص منه تماما، أو في نهاية المطاف القيام بالمزيد من الضرر لجهاز الكمبيوتر الخاص بك. ومع ذلك، سيتم إيقاف حصان طروادة مكافحة البرامج الضارة من العامل. وهكذا، سوف تحتاج لتشغيل جهاز الكمبيوتر في “الوضع الأمن”. اتبع التعليمات الواردة أدناه، وقم بتشغيل برنامج الأمن. مرة واحدة في الكشف عن، حذف Torpig فورا.

Offers

تنزيل أداة إزالةto scan for TorpigUse our recommended removal tool to scan for Torpig. Trial version of provides detection of computer threats like Torpig and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد