XXToffeeXx investigador de malware ha topado con un nuevo ransomware que se extiende por piratería de servicios de escritorio remoto. El ransomware, llamado RSAUtil, es actualmente undecryptable que significa que no hay ninguna manera de desencriptar archivos gratis. A pesar de ello, pagar el rescate no se recomienda el.

Como es típico para el ransomware, una vez que encripta tus archivos, exigirá que usted paga. Piratería de servicios de escritorio remoto no es generalmente de ransomware y métodos más básicos, tales como correos electrónicos spam o versiones falsas, se utilizan generalmente. En el caso de RSAUtil, le coloque un paquete de archivos en el equipo que ejecutará el ransomware. Hay una variedad de archivos que se encuentran en el paquete.

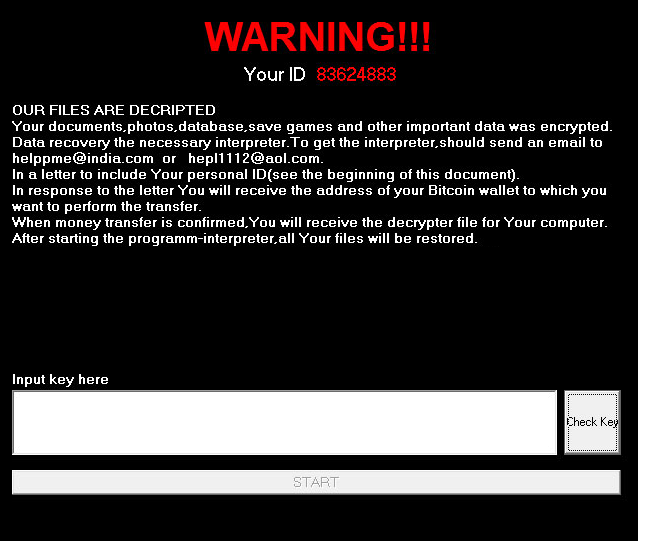

Un archivo CMD se Asegúrese de borrar todos los registros de eventos que elimina todos los rastros de los patrones de infección. Dos archivos, DontSleep_x64.exe y DontSleep_x64.ini, evitará que su equipo de ir a dormir para que el cifrado no se interrumpe. La nota de rescate está en el archivo How_return_files.txt y se colocará en todas las carpetas que han cifrado los archivos. Image.jpg es la imagen que se crearía como su escritorio. Contiene un mensaje que dice que todos los archivos se cifran e implica que deben email al desarrollador.

config.cfg es el archivo que se encarga de la codificación. Comprueba si tu ordenador ya ha sido codificado, establece el ID, el correo electrónico, la nota de rescate, las extensiones de archivo a archivos encriptados y la clave de cifrado pública, que se utiliza para cifrar los archivos. El archivo de SPAT.bat NE configura numerosas opciones de servicio de escritorio remoto. Este archivo esencialmente se asegurará de que no se pierda la conexión a escritorio remoto. Para iniciar el ransomware, el hacker tiene que ejecutar el fichero svchosts.exe. Buscará archivos y cifrarlos. Investigadores de malware tenga en cuenta que RSAUtil termina cifrar archivos ejecutables porque no tiene ninguna lista de tipos de archivo.

Cuando finalice todo el proceso de lanzamiento y el cifrado, se bloqueará la pantalla de la víctima y aparecerá un mensaje. Mostrar la identificación de la víctima y explicar que los archivos han sido encriptados. Se dará dos direcciones de correo electrónico, helppme@india.com y hepl1112@aol.com, y las víctimas se les pide para usar en contacto con los hackers. La cantidad que la víctima tendría que pagar no se menciona en el mensaje y se supone que se dará vía correo electrónico.

Nunca se recomienda cumplir con las exigencias del rescate y pagar el importe solicitado porque todavía estás tratando con los delincuentes cibernéticos. Hay muchos casos cuando los usuarios pagaron y aún no consiguió un método para descifrar sus archivos. Generalmente se recomienda que las víctimas inversión el dinero en conseguir la copia de seguridad fiable para que si pasara una situación similar, no habría ninguna necesidad de preocuparse acerca de cifrado de archivos. Y los investigadores de malware pueden ser capaces de desarrollar un descifrador en el futuro por lo que sus archivos no pueden ser perdidos después de todo.