Uusin versio TeslaCrypt ransomware on onnistuessaan tuhoamaan käyttäjän tietokoneeseen jonkin aikaa nyt. Virus käyttää RSA-4096 salaustekniikkaa lukita kohdennettu tietokoneen tiedostoja. Win-kaappi lisätä laajentamista kaikkiin salattuihin tiedostoihin. TeslaCrypt 3.0 on tunnetusti käyttävät kolme eri tiedostotyyppejä: .micro, .xxx ja .ttt. Jos kohdannut virus, joka .micro tiedostotunniste, voimme selventää että on reinkarnaatio TeslaCrypt.

Ei sana vielä siitä, miksi virus valitsee erilaisia laajennuksia eri tapauksissa, mutta ohjelma on lopulta sama. Se näyttää täsmälleen sama lunnaita merkille ja esitetään samat vaatimukset. Sinua pyydetään maksamaan lunnaita saada sopivaa avainta. Win-kaappi pyytää käyttäjää maksamaan bitcoin crypto valuuttaa, jonka avulla tapahtuman tehdä anonyymisti. Virus voi antaa sinulle määräaika olet suorittanut maksun. Koska olet tekemisissä rikolliset, ei ole mitään takeita siitä, että tiedot todella palauttaa. Lisäksi .micro tiedoston laajennus haittaohjelmien tiedostot voi jäädä järjestelmään, mikä tarkoittaa, että ohjelma voi reaktiivinen itse aika. Poista ransomware virustentorjuntaohjelmalla ja yritä palauttaa tiedostot itse.

TeslaCrypt 3.0 leviää pääasiassa troijalainen infektio kutsutaan Miuref.B. Tämä troijalainen voi tunkeutua järjestelmään monin tavoin. Useimmissa tapauksissa se kulkee kuin liitetiedosto roskapostin sähköpostiviestejä. Harhaanjohtavia sähköpostitse kertoo, että liitetiedosto on asiakirja jonkinlainen tehdä uskot, on tärkeää. Ennen seuraa ohjeita sähköpostiviestistä, varmista, se on luotettava. Tarkista, onko Lähettäjä joka hän väittää olevansa. Etsiä hänen nimensä, hän edustaa yritys ja sähköpostiosoite. Troijalainen, joka auttaa .micro tiedoston laajennus malware käyttää myös vioittuneet sivustoja tunkeutua käyttäjän tietokoneeseen. Verkkosivuilla, joka kuljettaa infektio automaattisesti siirtäisi haitallisen tiedoston järjestelmään. Tätä prosessia kutsutaan ajaa luona asennus. Voit olla turvallisella puolella, sinun pitäisi etsiä tietoja tuntematon verkkosivuilla ennen sitä. Jos toimialueen haittaohjelmia, käsitelty suojausraporteiksi ja käsitellyt ihmisiä. Olisi huomattava, että redirect linkki voi myös viedä sinut vaarantunut sivulle. Uudelleenohjaus linkkejä voi luetella yhden sivuston, mutta vie toiseen. Ole valikoiva ja luottamillesi ihmisille.

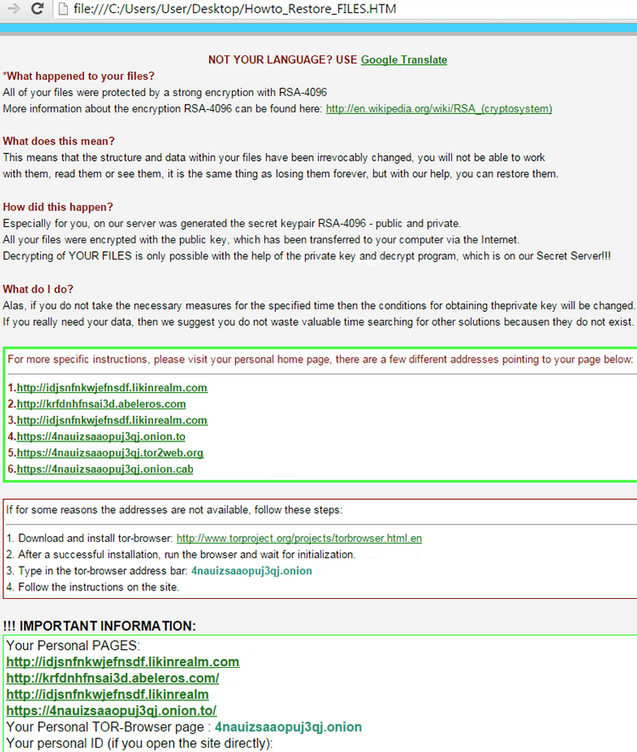

Kun tunkeutuu järjestelmään ransomware saada tietojen. Tämä tapahtuu yleensä, kun järjestelmä on kytketty pois päältä. Kun prosessi on valmis, virus näyttää lunnaita merkille työpöydällesi. TeslaCrypt 3.0 otsikot asiakirjan Howto_Restore_FILES. HTM. Muistiossa todetaan, miten ja miksi tiedostot on antanut .micro tiedostotunniste ja tilejä. Huomaat, että lähes kaikki tiedostot ja ohjelmat tietokoneesta ei voi avata. Viruksen vain säästää Järjestelmätiedot, joita tarvitaan tietokoneen toimimaan kunnolla. Kaikki asiakirjat, grafiikkatiedostot, videoita ja audios annetaan .micro-tiedostotunniste. Mukaan virus ainoa tapa palauttaa ne on käyttämällä salausavainta, jotka vain he voivat tuottaa. TeslaCrypt 3.0 kysytään maksaa lunnaat vastaanottamaan avain. Cyber rikolliset käyttävät tietyt varotoimenpiteet pitää itse jäljittää. Tämä sisältää pyytää käyttäjää maksamaan bitcoins ja TOR-selaimella. Ne antavat sinulle bitcoin-osoite, johon sinun on siirrettävä maksu. Henkilökohtainen TOR selaimen sivu ja tunnus luodaan puolestasi. Sinulle voidaan antaa lyhyt määräaika maksaa summa. Koskaan ei ole suositeltavaa noudattaa. Ei ole mitään takeita, että saat tiedot takaisin tai virus jää järjestelmään. Poista se itse varmistaa, että kaikki vioittuneet tiedostot poistetaan.

Ei poisto opas alla tämän kohdan avulla voit poistaa TeslaCrypt 3.0 .micro tiedostotunniste -version. Joudut käyttämään ammatillinen virustentorjuntaohjelma. Kun olet poistanut ransomware, voit palauttaa tiedostot decryptor nimeltä Shadow Explorer. Se löytyy täältä: shadowexplorer.com/downloads.html. Tapa estää tietojen menettämisen osalta vakoiluohjelmilta hyökkäykset on tehdä varmuuskopioita tiedostoista.

Micro tiedosto laajentaminen haittaohjelmien poisto-ohjeet

Poista .micro virus Windows XP

- Käynnistä tietokone uudelleen ja paina F8-näppäintä.

- Siirry Windowsin Lisäasetukset ja valitse vikasietotila verkottumista painamalla Enter.

- Tyyppi: https://www.2-remove-virus.com/download/ web-selaimen hakukenttään.

- SpyHunter Lataa ja asenna se tietokoneeseen.

- Järjestelmän antimalware Tool ja poistaa tartunnan saaneet tiedostot ja viruksia.

- Siirry Käynnistä-valikko ja valitse sitten Suorita.

- Kirjoita ”msconfig” kotona etsiä aisa ja valitse OK.

- Järjestelmän kokoonpanosovelluksen mene ”Käynnistys”-välilehti ja valitse vaihtoehto ”Poista kaikki”.

- Paina OK ja käynnistä tietokone.

Poista .micro virus polveutua Akkuna 7

- Uudestisyntynyt PC-tietokone ja paina F8-näppäintä.

- Siirry Windowsin Lisäasetukset ja valitse vikasietotila verkottumista painamalla Enter.

- Tyyppi: https://www.2-remove-virus.com/download/ web-selaimen hakukenttään.

- Lataa SpyHunter ja asennetaan tietokoneeseen.

- Järjestelmän antimalware-ohjelma ja poistaa tartunnan saaneet tiedostot ja viruksia.

Poista .micro virus Windows 8

- Siirry Käynnistä-valikkoon ja valitse Windows-näppäintä.

- Avaa web-selain.

- Tyyppi: https://www.2-remove-virus.com/download/ web-selaimen hakukenttään.

- Lataa SpyHunter ja asennetaan tietokoneeseen.

- Järjestelmän antimalware Tool ja poistaa tartunnan saaneet tiedostot ja viruksia.

Offers

Imuroi poistotyökaluto scan for .Micro File VirusUse our recommended removal tool to scan for .Micro File Virus. Trial version of provides detection of computer threats like .Micro File Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft tarkistustiedot WiperSoft on turvallisuus työkalu, joka tarjoaa reaaliaikaisen suojauksen mahdollisilta uhilta. Nykyään monet käyttäjät ovat yleensä ladata ilmainen ohjelmisto Intern ...

Lataa|Lisää

On MacKeeper virus?MacKeeper ei ole virus eikä se huijaus. Vaikka on olemassa erilaisia mielipiteitä ohjelmasta Internetissä, monet ihmiset, jotka vihaavat niin tunnetusti ohjelma ole koskaan käyt ...

Lataa|Lisää

Vaikka MalwareBytes haittaohjelmien tekijät ole tämän liiketoiminnan pitkän aikaa, ne muodostavat sen niiden innostunut lähestymistapa. Kuinka tällaiset sivustot kuten CNET osoittaa, että täm� ...

Lataa|Lisää