Hancock gezondheid, een ziekenhuis gevestigd in Greenfield (Indiana), maakte de beslissing om het betalen van een losgeld van $55.000 wanneer het slachtoffer van een ransomware-aanval. De aanval, die onmiddellijk werd opgemerkt door werknemers, vond plaats afgelopen donderdag en gecodeerde meer dan 1.400 bestanden op het systeem. Het ziekenhuis is echter snel gerust dat patiëntengegevens niet wordt ontcijferd.  SamSam ransomware bleek te zijn de beklaagde achter deze aanval, met de hackers, volgens het ziekenhuis CEO, gelegen in Oost-Europa. SamSam is bekend te richten op kwetsbare servers, en zodra het een machine is geïnfecteerd, het zich uitbreidt naar anderen op hetzelfde netwerk.

SamSam ransomware bleek te zijn de beklaagde achter deze aanval, met de hackers, volgens het ziekenhuis CEO, gelegen in Oost-Europa. SamSam is bekend te richten op kwetsbare servers, en zodra het een machine is geïnfecteerd, het zich uitbreidt naar anderen op hetzelfde netwerk.

Opgemerkt wordt dat werknemers niet spelen een rol bij het toestaan van de ransomware te voeren, zoals in geen malware geïnfecteerd e-mail werd geopend. Eerder kreeg de hackers toegang tot het systeem met behulp van de ziekenhuizen RAS-portaal, waar zij worden ingelogd met de referenties van de externe leverancier.

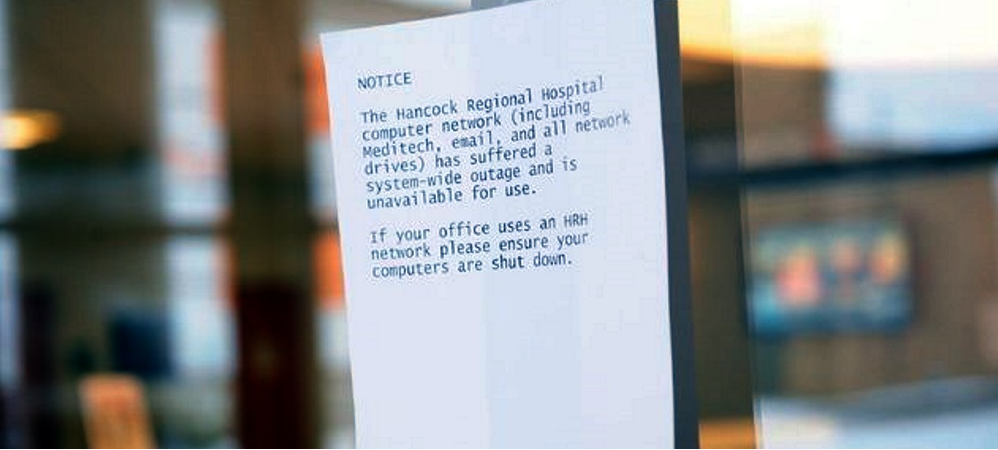

De werknemers merkte de infectie nadat heeft plaatsgevonden, maar het was al te laat om te stoppen met het beïnvloeden van het e-mailsysteem, elektronische medische dossiers en interne besturingssystemen.

Personeel had om over te schakelen naar pen en papier

reported van de lokale media die 1.400 bestanden werden getroffen en alle van hen werden hernoemd tot “I ‘m sorry”. Het ziekenhuis kreeg 7 dagen te betalen van een losgeld, als zij niet voldeed, bestanden permanent zou worden gecodeerd. Het gehele netwerk werd genomen door de IT-personeel en werknemers werden gevraagd om computers uitgeschakeld om te voorkomen dat verdere verspreiding te houden.

Het ziekenhuis was kunnen functioneren na de aanval, met personeel hoeft over te schakelen naar de pen-en-papier voor het bijhouden van medische dossiers. Het personeel had regelmatig praktijken zodat het niet te veel problemen veroorzaakt. Naar verluidt, apparatuur die wordt gebruikt voor de behandeling en diagnose werd niet beïnvloed, en patiënten waren waarschijnlijk verwittiging iets gaande.

Ondanks het feit dat back-ups, gaf het ziekenhuis in de eisen

Het ziekenhuis ontvangen eisen te betalen 4 Bitcoin, die op dat moment ter waarde van ongeveer $55.000 waren. Ondanks het feit dat back-up, het ziekenhuis uiteindelijk besloten om te betalen en door zaterdagochtend, ze zaten te wachten voor de aanvallers te houden van hun einde van de deal. Door maandag, alle bestanden zijn hersteld en systemen werden uitgevoerd.

Het ziekenhuis toegegeven dat back-up beschikbaar was, maar het kan dagen of zelfs weken hebben genomen om alles te herstellen. Dit leidde uiteindelijk tot het besluit om te betalen.

“Door de effectieve samenwerking van het technology-team van Hancock, een deskundige technologie consulting groep, en onze klinische team, Hancock was in staat om te herstellen van het gebruik van de computers, en op dit moment, er is geen bewijs dat elke patiënt informatie negatief was getroffen,”zei het ziekenhuis in een statement.

Vele cyberveiligheid specialisten en het recht handhaving agentschappen adviseren tegen het betalen van losgeld, want niet alleen is bestandsherstel niet gegarandeerd, de enorme hoeveelheden geld betaald alleen brandstof de malware industrie, aanmoedigen van meer hackers te wenden tot ransomware. Echter, omdat veel instellingen zijn niet bereid om te gaan met dit soort aanslagen, hebben ze geen keuze dan te voldoen. Helaas, dat alleen zet een doel op hun rug, omdat als ze eenmaal betaald, zijn ze waarschijnlijk opnieuw te betalen. Dus, het ziekenhuis, en een andere instelling die een losgeld, had betaald zal hebben te versterken hun veiligheid, kies eventueel een andere back-up optie.