Czy to poważne zakażenie

Ransomware znany jako .Verasto file virus jest klasyfikowany jako poważne zakażenie, ze względu na ilość szkody może zrobić na komputerze. Ty prawdopodobnie nigdy nie wpadł do niego przed, i dowiedzieć się, co robi może być szczególnie szokujące. Potężne algorytmy szyfrowania są używane do szyfrowania, a jeśli Twoje są rzeczywiście zablokowane, nie będzie można uzyskać do nich dostęp dłużej. Ransomware jest klasyfikowany jako wysoce szkodliwe zakażenie, ponieważ Odszyfrowywanie plików nie zawsze jest możliwe.

Cyberprzestępcy dadzą Ci możliwość odszyfrowywania plików za pomocą narzędzia odszyfrowywania, to po prostu trzeba zapłacić pewną ilość pieniędzy, ale ta opcja nie jest sugerowana z kilku powodów. Płacenie niekoniecznie zapewni, że Twoje pliki zostaną przywrócone, więc oczekiwać, że może po prostu tracić pieniądze. Nie spodziewaj się cyberzłodziei nie tylko zabrać swoje pieniądze i czuć obowiązek, aby pomóc w przywróceniu danych. Ponadto, płacąc będzie wspieranie przyszłych projektów (więcej ransomware i złośliwy program) tych oszustów. Czy naprawdę chcesz wspierać przemysł, który kosztuje wiele milionów dolarów dla przedsiębiorstw w szkodom. Ludzie są coraz bardziej przyciąga do całej branży, ponieważ im więcej ludzi płaci okupu, tym bardziej opłacalne staje. Może skończyć się w tego typu sytuacji ponownie, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby mądrzejszy, ponieważ nie trzeba się martwić o utratę plików. I można po prostu przystąpić do wypowiedzenia .Verasto file virus bez problemów. Jeśli nie masz pewności, jak masz zanieczyszczenia, wyjaśnimy najczęstsze metody rozprzestrzeniania się w następnym akapicie.

Jak uzyskać ransomware

Zazwyczaj można natknąć się plik szyfrujący złośliwy program dołączony do wiadomości e-mail lub na podejrzanych stronach pobierania. Ponieważ istnieje wiele użytkowników, którzy są zaniedbania na temat otwierania załączników e-mail lub pobierania plików ze źródeł, które są mniej wiarygodne, ransomware dystrybutorów nie mają konieczności stosowania bardziej skomplikowanych sposobów. Niemniej jednak, istnieją dane kodowania złośliwego oprogramowania, które korzystają z zaawansowanych metod. Przestępcy nie muszą robić wiele, po prostu napisać prosty e-mail, że mniej ostrożni użytkownicy mogą spaść na, dołączyć zanieczyszczony plik do wiadomości e-mail i wysłać go do setek osób, które mogą uwierzyć, że nadawca jest kimś wiarygodnym. Te e-maile często wymieniają pieniądze, ponieważ jest to wrażliwy temat i użytkownicy są bardziej podatne na impulsywny podczas otwierania pieniędzy związanych z e-maili. Dość często zobaczysz wielkich nazwisk, takich jak Amazon używane, na przykład, jeśli Amazon pocztą elektroniczną kogoś pokwitowania na zakup, że osoba nie pamięta, co, on/ona otworzyć załącznik na raz. Jeśli chcesz zabezpieczyć urządzenie, musisz sprawdzić pewne oznaki podczas otwierania e-maili. Sprawdź, czy znasz nadawcę przed otwarciem pliku dołączonego do wiadomości e-mail, a jeśli ich nie znasz, zbadaj, kim są. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się prawdziwy, najpierw musisz sprawdzić, czy adres e-mail jest zgodny. Te złośliwe wiadomości e-mail również często mają Błędy gramatyczne, które wydają się być dość oczywiste. Inną cechą charakterystyczną jest brak imienia i nazwiska w pozdrowienie, jeśli uzasadnione firmy/nadawcy były do Ciebie e-mail, to na pewno użyć nazwy zamiast ogólnego pozdrowienia, takich jak klient lub członek. Ransomware może również zainfekować za pomocą niezałatane słabe punkty Znalezione w programach komputerowych. Wszystkie programy mają słabe punkty, ale kiedy są identyfikowane, są regularnie załatane przez oprogramowanie sprawia, że malware nie może wykorzystać go do wejścia. Niestety, jak to widać przez powszechne WannaCry ransomware, nie wszyscy użytkownicy instalują aktualizacje, z jednego powodu lub innego. Ponieważ wiele złośliwego oprogramowania może używać tych słabych punktów jest krytyczne, że programy są często aktualizowane. Jeśli uważasz, że powiadomienia o aktualizacjach są kłopotliwe, możesz skonfigurować je do automatycznej instalacji.

Co robi

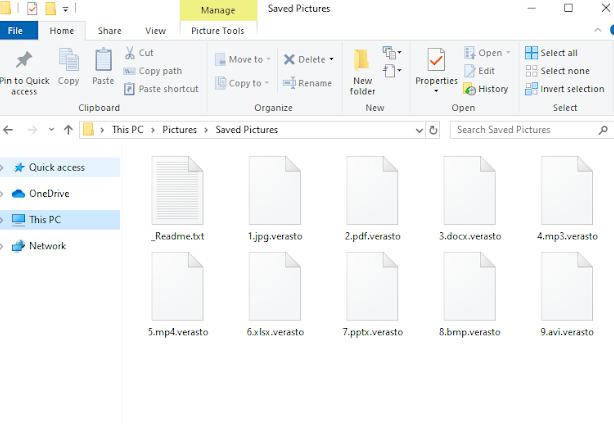

Ransomware jest przeznaczony tylko dla niektórych plików, a gdy są one zlokalizowane, będą szyfrowane. Możesz nie widzieć początkowo, ale kiedy nie możesz otworzyć plików, stanie się oczywiste, że coś się dzieje. Pliki, które zostały zakodowane będą miały dziwne rozszerzenie pliku, który często pomaga użytkownikom zidentyfikować, które mają ransomware. Potężne algorytmy szyfrowania mogły być używane do szyfrowania plików i istnieje możliwość, że mogą one być trwale zaszyfrowane. Okup notatki zostaną umieszczone w folderach zawierających pliki lub pojawi się na pulpicie, i powinien wyjaśnić, że pliki zostały zaszyfrowane i jak można je odzyskać. Co przestępcy zalecają zrobić, to kupić ich płatny program odszyfrowywania, i grozi, że jeśli używasz innej metody, może skończyć się uszkodzenia plików. Cena za program odszyfrowywania powinny być określone w nocie, ale jeśli nie jest, zostaniesz poproszony, aby wysłać je e-mail, aby ustawić cenę, więc to, co płacisz zależy od tego, ile cenisz swoje dane. Płacenie za narzędzie odszyfrowywania nie jest zalecaną opcją z powodów, które już wspomniano powyżej. Pomyśl tylko o płaceniu, gdy próbowałeś wszystkiego innego. Być może po prostu zapomniałeś, że zrobiłeś kopie swoich plików. Istnieje również pewne prawdopodobieństwo, że wolny odszyfrujący został opublikowany. Specjaliści od bezpieczeństwa są w niektórych przypadkach w stanie opracować Darmowe narzędzia odszyfrowywania, jeśli mogą złamać plik szyfrowania złośliwego oprogramowania. Spójrz w tej opcji i tylko wtedy, gdy masz pewność, że darmowy program odszyfrowywania nie jest dostępny, należy nawet pomyśleć o przestrzeganiu wymagań. Nie musisz się martwić, jeśli urządzenie zostało skażone ponownie lub rozbił się, jeśli zainwestowałeś część tej sumy w Backup. Jeśli Twoje najważniejsze pliki są przechowywane gdzieś, po prostu wyeliminować .Verasto file virus wirusa, a następnie odzyskać dane. W przyszłości należy unikać ransomware i można to zrobić poprzez zapoznanie się z jego sposobów dystrybucji. Upewnij się, że zainstalujesz aktualizację zawsze, gdy aktualizacja stanie się dostępna, nie otwieraj losowo plików dodanych do e-maili i pobierasz tylko rzeczy ze źródeł, które znasz za wiarygodne.

.Verasto file virus Usuwania

program anty-malware będzie konieczne, jeśli chcesz, aby plik szyfrowania złośliwego programu, aby poszedł całkowicie. Aby ręcznie naprawić .Verasto file virus wirusa nie jest łatwy proces i może prowadzić do dodatkowych szkód w systemie. Chodzenie z automatycznym rozwiązaniem byłoby znacznie lepszym wyborem. Oprogramowanie nie jest tylko w stanie pomóc dbać o zakażenie, ale może zatrzymać przyszły plik szyfrowanie złośliwego oprogramowania z wejściem. Po zainstalowaniu programu do usuwania złośliwego oprogramowania do wyboru, po prostu przeskanować komputer i jeśli zagrożenie zostanie znaleziony, pozwalają na jej zakończenie. Narzędzie nie może jednak przywrócić danych. Po całkowitym rozwiązaniu złośliwego oprogramowania do kodowania danych można bezpiecznie korzystać z urządzenia, a jednocześnie regularnie tworzyć kopie zapasowe plików.

Offers

Pobierz narzędzie do usuwaniato scan for .Verasto file virusUse our recommended removal tool to scan for .Verasto file virus. Trial version of provides detection of computer threats like .Verasto file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Verasto file virus w trybie awaryjnym z obsługą sieci.

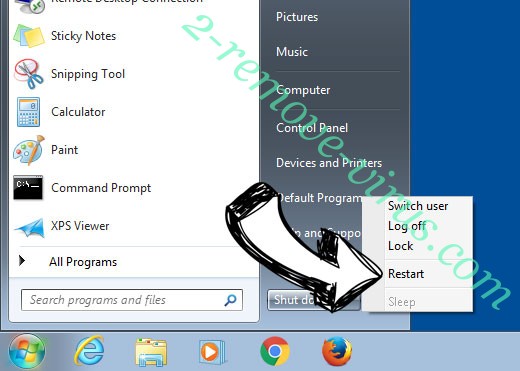

Usunąć .Verasto file virus z Windows 7/Windows Vista/Windows XP

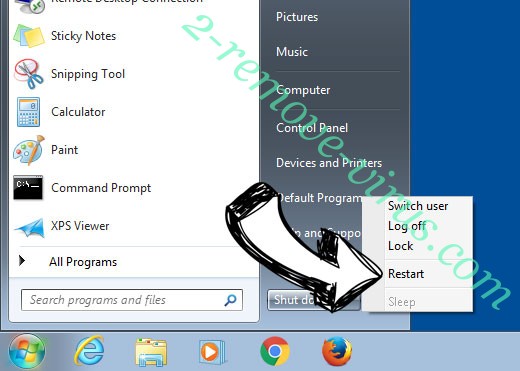

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

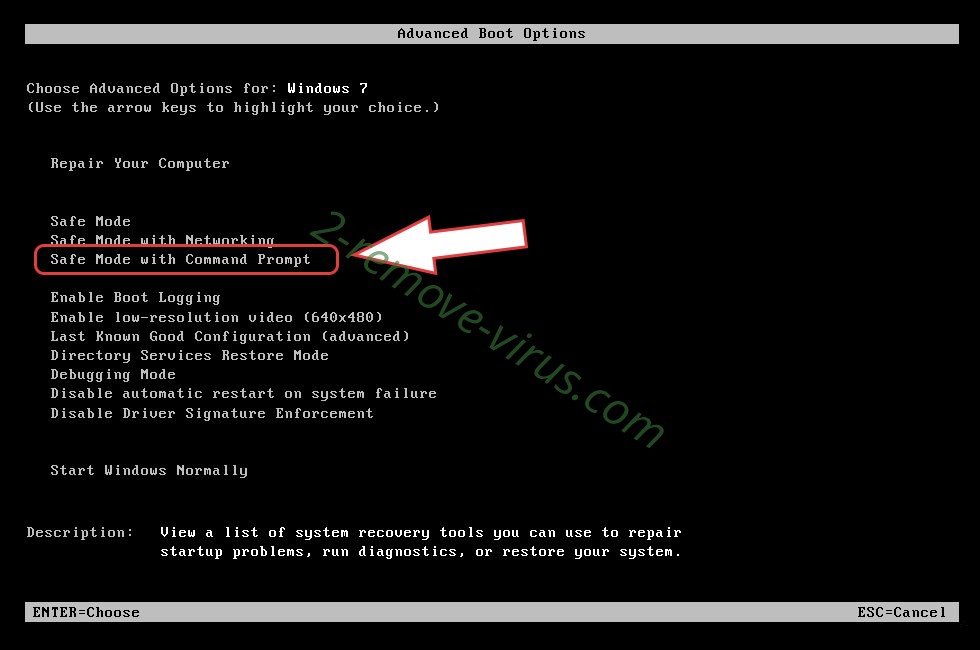

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Verasto file virus

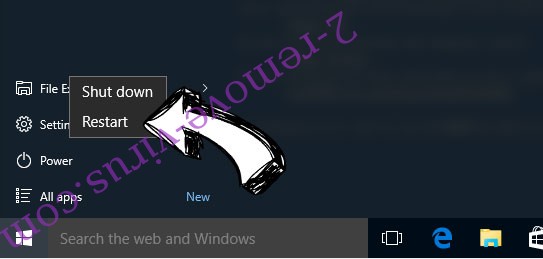

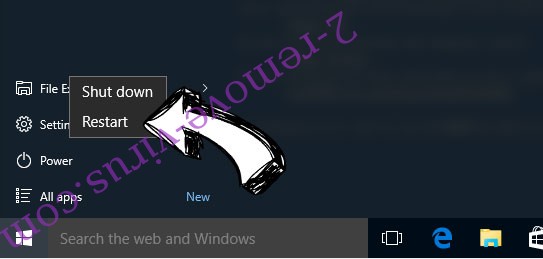

Usunąć .Verasto file virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

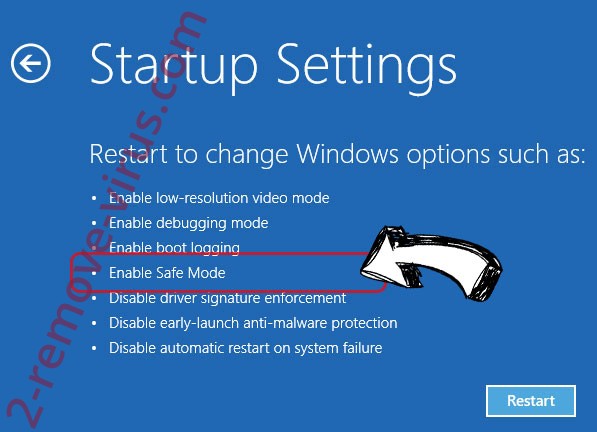

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Verasto file virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

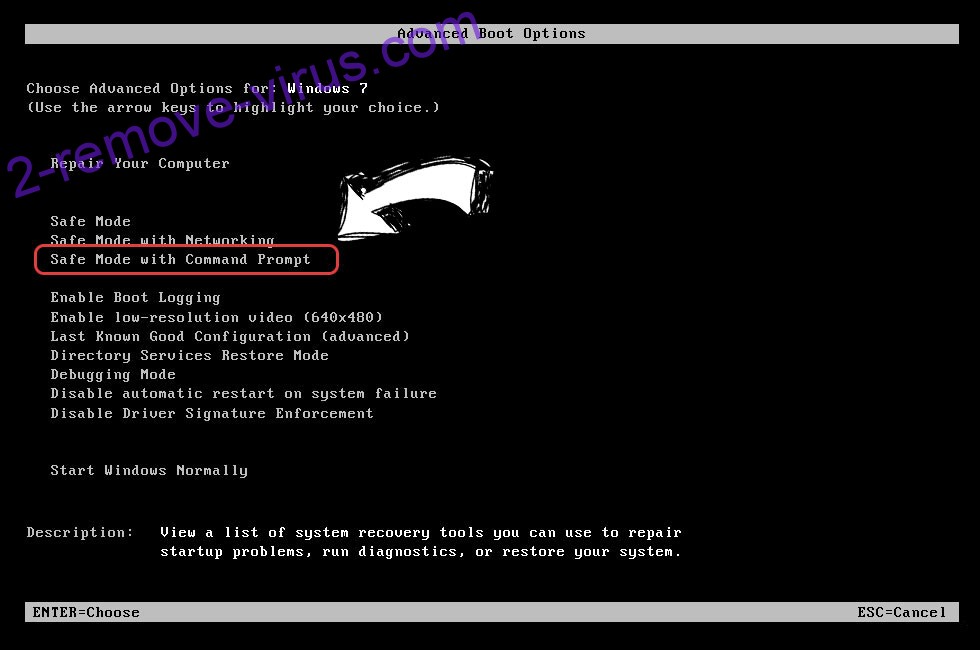

Usunąć .Verasto file virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

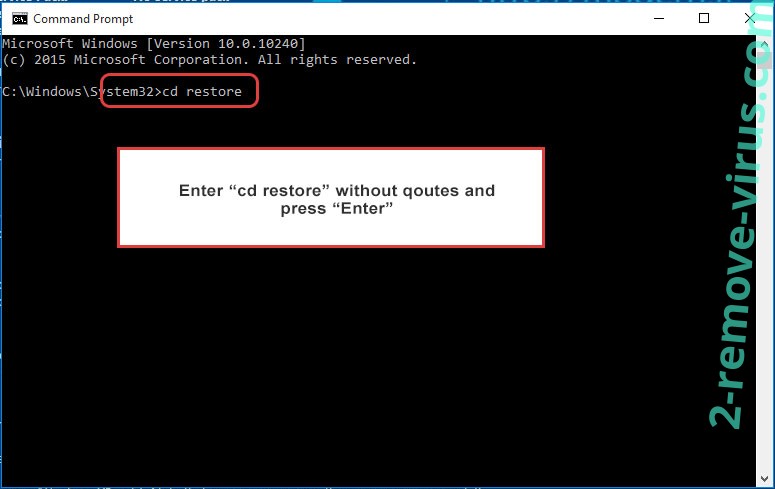

- Wybierz polecenie wiersza polecenia z listy.

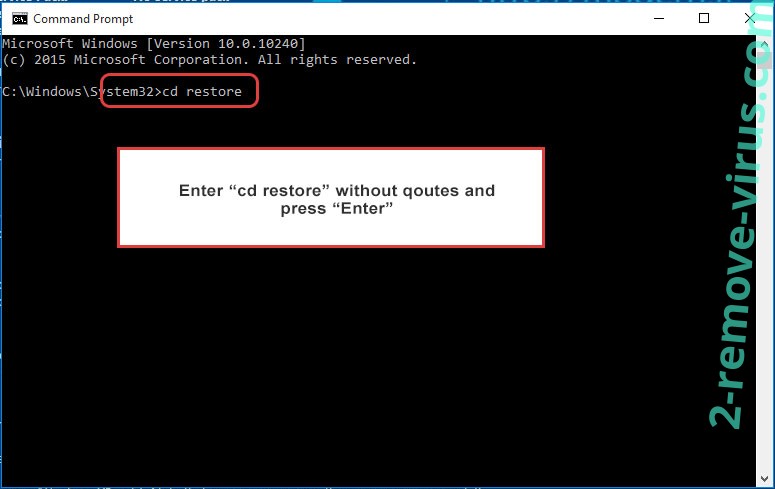

- Wpisz cd restore i naciśnij Enter.

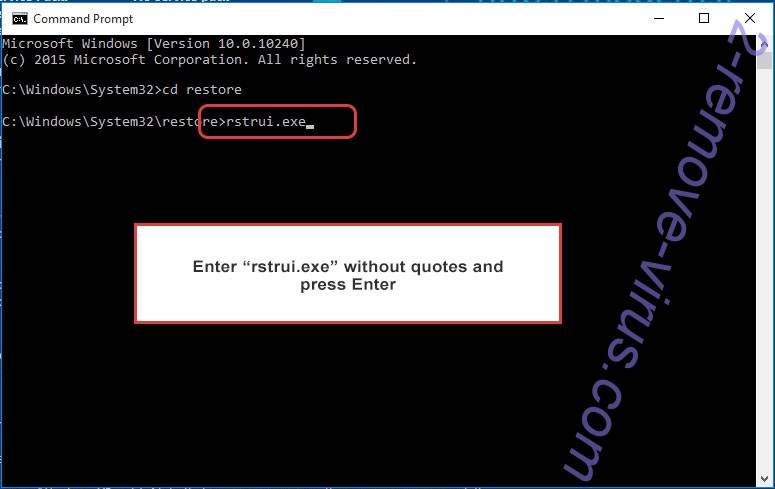

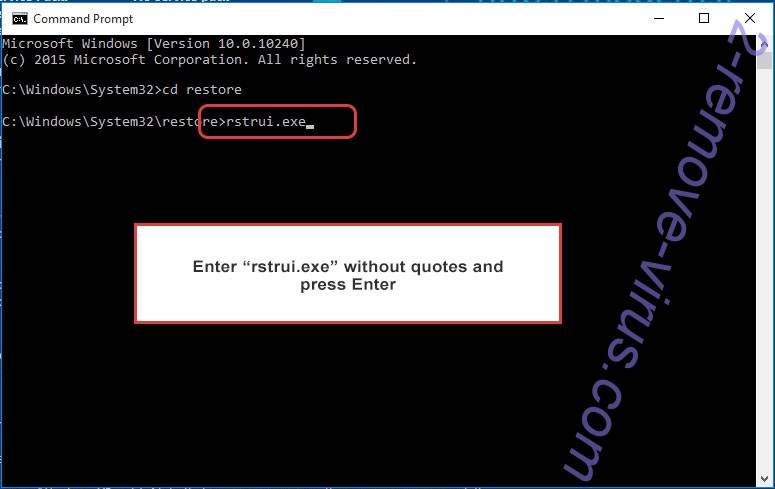

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

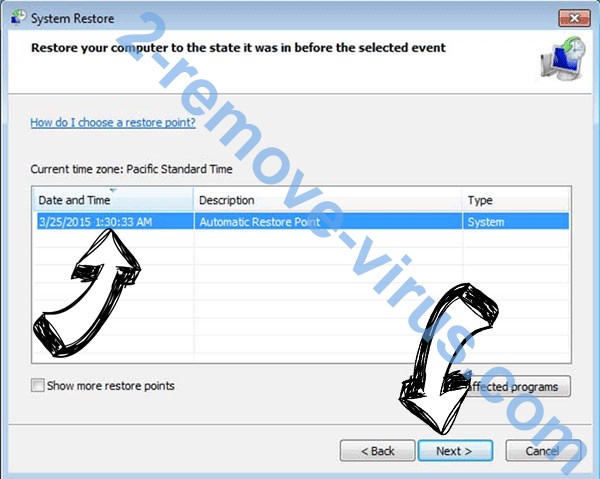

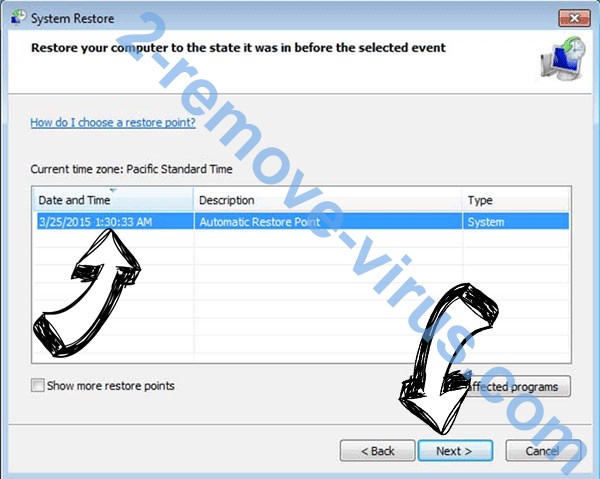

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

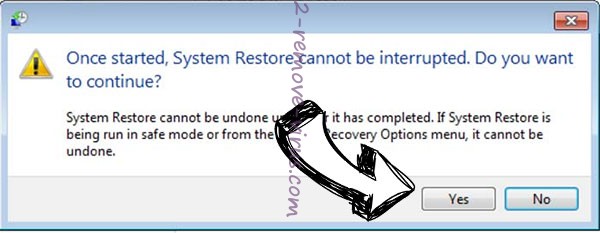

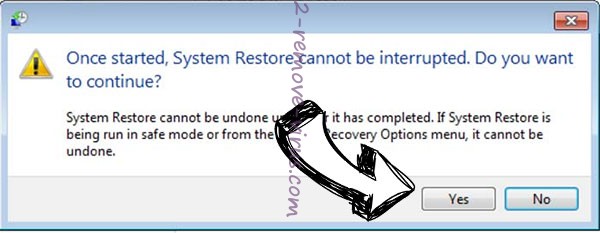

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

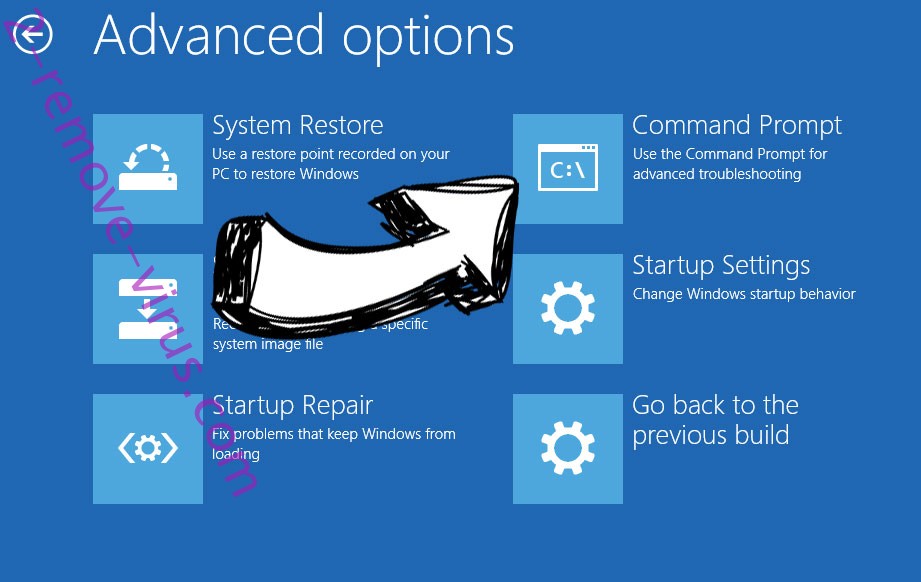

Usunąć .Verasto file virus z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

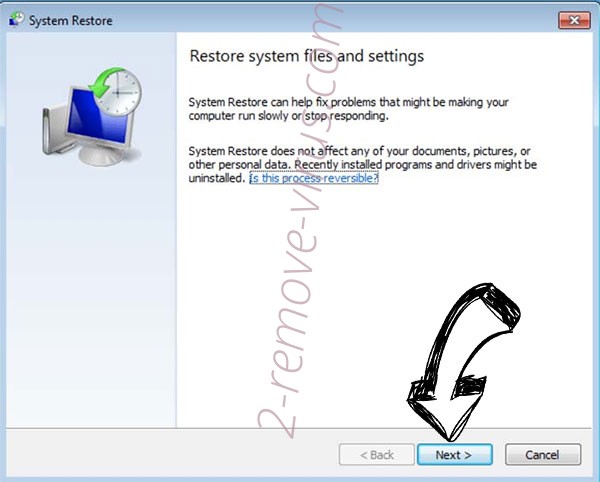

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.