هل هذا 6ix9 Ransomware فيروس خطير

يتم تصنيف انتزاع الفدية المعروفة 6ix9 Ransomware باسم تهديد شديد، وذلك بسبب الضرر المحتمل الذي قد يسببه. إذا كنت قد سمعت أبدا من هذا النوع من البرامج الضارة حتى الآن، قد تكون في لمفاجأة. يتم استخدام خوارزميات التشفير القوية لتشفير بياناتك ، وإذا كانت بياناتك مقفلة بالفعل ، فلن تتمكن من الوصول إليها لفترة أطول. الضحايا ليسوا دائما قادرين على فك تشفير الملفات، وهذا هو السبب في تشفير البيانات البرمجيات الخبيثة ويعتقد أن مثل هذه العدوى عالية المستوى. لديك خيار دفع الفدية ولكن لأسباب مختلفة ، ليست هذه هي الفكرة الأفضل.

لا يؤدي الاستسلام للمطالب تلقائيا إلى بيانات تم فك تشفيرها ، لذلك هناك احتمال أنك قد تنفق أموالك على لا شيء. ضع في اعتبارك أنك تتوقع أن يشعر المجرمون بأنهم ملزمون بمساعدتك في استعادة الملفات ، عندما لا يضطرون إلى ذلك. بالإضافة إلى ذلك، فإن أموال الفدية هذه ستمول برامج ضارة وبرامج ضارة لترميز البيانات في المستقبل. يكلف برنامج ترميز البيانات الخبيث بالفعل 5 مليارات دولار من الخسائر لشركات مختلفة في عام 2017 ، وهذا بالكاد مبلغ مقدر. الناس أصبحت أيضا تنجذب على نحو متزايد لهذه الصناعة لأن كمية من الناس الذين يستسلمون للطلبات جعل انتزاع الفدية عمل مربحة للغاية. استثمار هذا المال في النسخ الاحتياطي سيكون قرارا أكثر حكمة لأنه إذا واجهت أي وقت مضى هذا النوع من الوضع مرة أخرى ، هل يمكن أن مجرد فتح 6ix9 Ransomware الملفات من النسخ الاحتياطي وعدم القلق بشأن خسارتهم. إذا كان لديك خيار النسخ الاحتياطي المتاحة، يمكنك فقط إصلاح 6ix9 Ransomware ثم استرداد البيانات دون القلق بشأن فقدانها. إذا كنت تتساءل عن كيفية العدوى تمكنت من الدخول إلى جهاز الكمبيوتر الخاص بك، وسوف نشرح طرق التوزيع الأكثر شيوعا في الفقرة أدناه.

6ix9 Ransomware طرق التوزيع

في كثير من الأحيان ، ينتشر ترميز البيانات الخبيثة البرنامج من خلال رسائل البريد الإلكتروني غير المرغوبة ، ومجموعات استغلال والتنزيلات الخبيثة. عادة ما لا تكون هناك حاجة للتوصل إلى طرق أكثر تفصيلا لأن الكثير من الناس ليسوا حذرين عند استخدام رسائل البريد الإلكتروني وتنزيل شيء ما. هذا لا يعني أن أساليب أكثر تطورا لا تستخدم على الإطلاق ، ومع ذلك. المجرمين ببساطة لاستخدام اسم الشركة المعروفة، وكتابة بريد إلكتروني معقول، وإرفاق الملف التي تعاني من البرمجيات الخبيثة إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. نظرا لأن الموضوع حساس ، فإن المستخدمين يميلون أكثر إلى فتح رسائل البريد الإلكتروني المتعلقة بالمال ، وبالتالي قد تواجه هذه الأنواع من الموضوعات عادة. وإذا كان شخص ما يتظاهر بأنه Amazon هو إرسال بريد إلكتروني إلى مستخدم حول نشاط مشكوك فيه في حسابه أو عملية شراء ، فقد يصاب مالك الحساب بالذعر ، ويتحول إلى مهمل نتيجة لذلك وينتهي به الأمر إلى فتح المرفق. من أجل حماية نفسك من هذا ، هناك بعض الأشياء التي تحتاج إلى القيام بها عند التعامل مع رسائل البريد الإلكتروني. قبل فتح الملف المرفق، تحقق من هوية المرسل وما إذا كان يمكن الوثوق به. وإذا كنت على دراية بها ، والتحقق من عنوان البريد الإلكتروني للتأكد من أنه يطابق عنوان الشخص / الشركة المشروعة. أيضا ، ابحث عن الأخطاء في قواعد اللغة ، والتي يمكن أن تكون واضحة جدا. الطريقة التي يتم استقبالك بها يمكن أن تكون أيضا تلميحا ، فإن البريد الإلكتروني للشركة المشروعة المهم بما يكفي لفتحه سيتضمن اسمك في التحية ، بدلا من عميل أو عضو عالمي. يمكن أيضا استخدام نقاط الضعف على جهازك برنامج ضعيف كطريق لنظامك. جميع البرامج لديها نقاط ضعف ولكن عندما يتم تحديدها ، يتم إصلاحها عادة من قبل البائعين بحيث لا يمكن للبرامج الضارة الاستفادة منها للدخول. كما هو مبين من قبل WannaCry ، ومع ذلك ، ليس كل من هو بهذه السرعة لتثبيت هذه التحديثات لبرامجها. نظرا لأن العديد من البرامج الضارة تستخدم نقاط الضعف هذه ، فمن الضروري جدا تحديث برامجك في كثير من الأحيان. قد تزعجك التحديثات بانتظام ، لذلك يمكن إعدادها لتثبيتها تلقائيا.

ماذا يمكنك أن تفعل بشأن ملفاتك

عندما تصيب برامج الفدية جهازك، ستقوم بالمسح الضوئي لأنواع معينة من الملفات وتشفيرها بمجرد العثور عليها. حتى لو لم تكن العدوى واضحة منذ البداية ، فسوف يصبح من الواضح جدا أن شيئا ما ليس صحيحا عندما لا تتمكن من فتح ملفاتك. سيكون لجميع الملفات المشفرة ملحق يضاف إليها ، مما يساعد الأشخاص عادة على التعرف على البرامج الضارة التي يقومون بتشفير البيانات التي يتعاملون معها. وينبغي القول أنه قد يكون من المستحيل فك تشفير الملفات إذا تم استخدام خوارزميات تشفير قوية. إذا كنت لا تزال مرتبكا بشأن ما يحدث ، سيتم شرح كل شيء في إشعار الفدية. ما سيقترحه المجرمون عليك هو استخدام أداة فك التشفير المدفوعة ، والتحذير من أن الطرق الأخرى قد تؤدي إلى ضرر لبياناتك. إذا لم يتم تحديد سعر فك التشفير ، سيكون عليك الاتصال بالقراصنة ، عادة عبر عنوان البريد الإلكتروني المحدد لمعرفة المبلغ وكيفية الدفع. كما ناقشنا بالفعل ، نحن لا نقترح دفع ثمن فك التشفير ، لأسباب ناقشناها بالفعل. يجب أن يكون الدفع الملاذ الأخير. حاول أن تتذكر ربما كنت لا تذكر. كما يمكن أن يكون هناك فك تشفير مجاني. إذا تمكن أخصائي البرامج الضارة من اختراق البرنامج الضار لترميز الملفات، فقد يتم إصدار أداة مساعدة مجانية لفك التشفير. قبل أن تقوم باختيار الدفع، ابحث عن برنامج فك التشفير. لن تقلق إذا أصيب النظام الخاص بك مرة أخرى أو تحطمت إذا كنت استثمرت بعض من هذا المبلغ في شراء النسخ الاحتياطي مع هذا المال. إذا كان النسخ الاحتياطي متوفرا، فما عليك سوى إصلاح 6ix9 Ransomware الملفات ثم إلغاء 6ix9 Ransomware قفلها. الآن بعد أن كنت على بينة من مدى الضرر هذا النوع من العدوى يمكن أن يكون، بذل قصارى جهدكم لتجنب ذلك. تحتاج بشكل أساسي إلى تحديث البرنامج الخاص بك كلما تم إصدار تحديث ، فقط قم بتنزيله من مصادر آمنة / مشروعة وتوقف عن فتح مرفقات البريد الإلكتروني عشوائيا.

6ix9 Ransomware عزل

أداة إزالة البرامج الضارة سيكون البرنامج المطلوب أن يكون إذا كنت ترغب في التخلص من ملف ترميز البرمجيات الخبيثة إذا كان لا يزال على النظام الخاص بك. إذا لم تكن تواجهك عندما يتعلق الأمر بأجهزة الكمبيوتر، فقد يحدث ضرر غير مقصود للنظام عند محاولة إصلاح 6ix9 Ransomware الفيروس يدويا. استخدام أداة لمكافحة البرمجيات الخبيثة هو خيار أكثر ذكاء. هذه الأنواع من المرافق موجودة لغرض حماية جهاز الكمبيوتر الخاص بك من التلف هذا النوع من التهديد يمكن أن تفعل ، واعتمادا على الأداة المساعدة ، حتى منعهم من الدخول في المقام الأول. العثور على الأداة المساعدة إزالة البرامج الضارة التي هي الأكثر ملاءمة بالنسبة لك، وتثبيته والسماح لها لتنفيذ مسح جهازك من أجل تحديد العدوى. لا تتوقع أن يقوم برنامج إزالة البرامج الضارة باستعادة ملفاتك، لأنه غير قادر على القيام بذلك. عندما يكون النظام خاليا من العدوى، ابدأ بانتظام في نسخ ملفاتك احتياطيا.

Offers

تنزيل أداة إزالةto scan for 6ix9 RansomwareUse our recommended removal tool to scan for 6ix9 Ransomware. Trial version of provides detection of computer threats like 6ix9 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف 6ix9 Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة 6ix9 Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

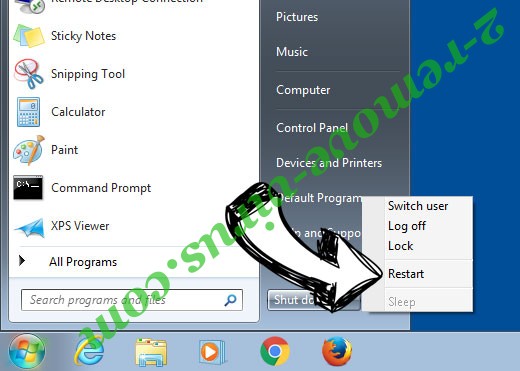

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

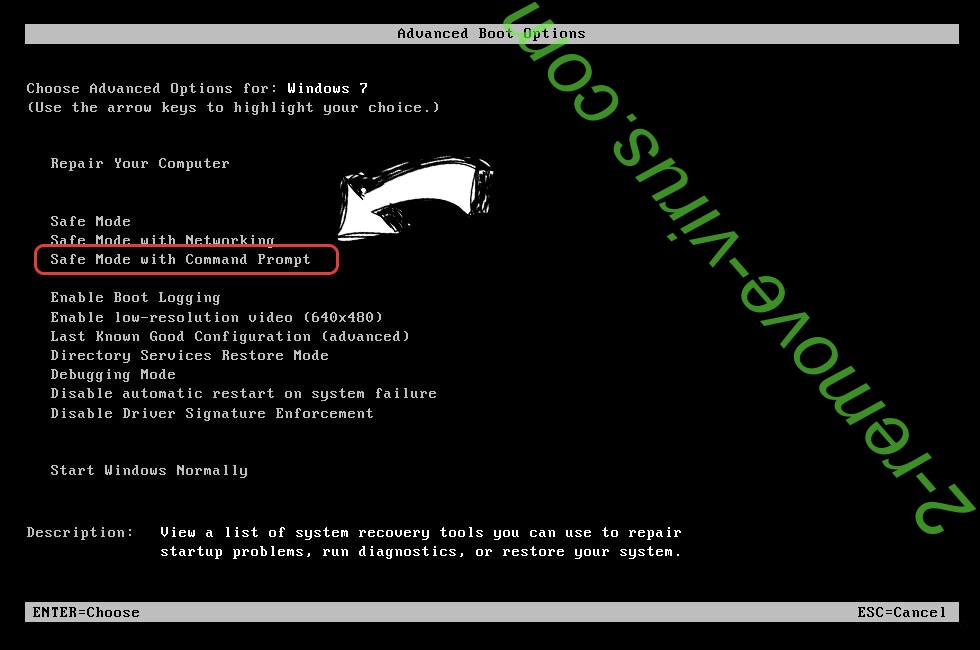

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة 6ix9 Ransomware

إزالة 6ix9 Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

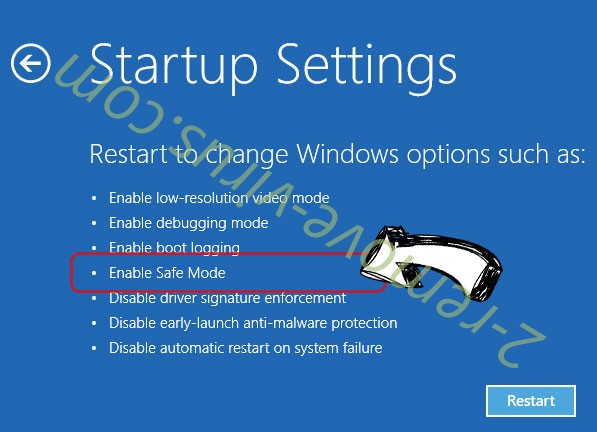

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف 6ix9 Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف 6ix9 Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

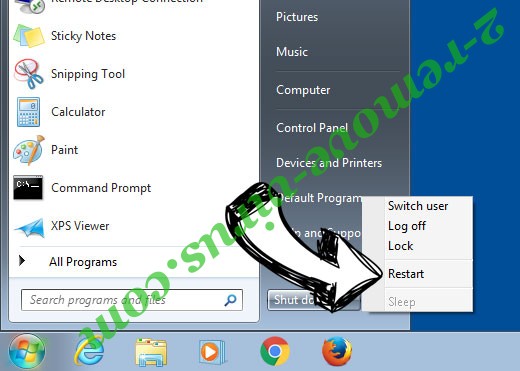

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

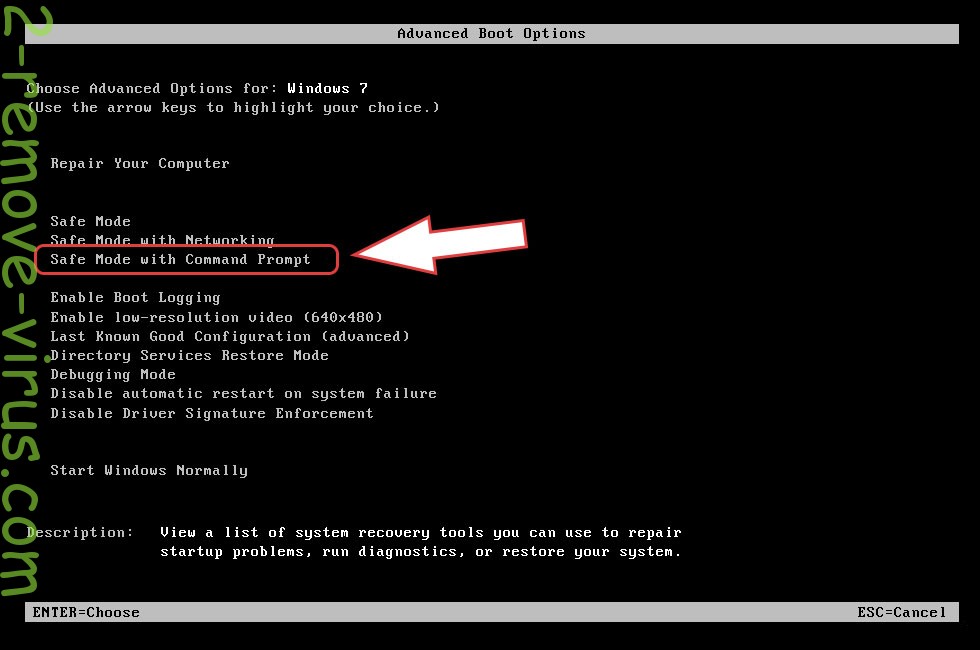

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

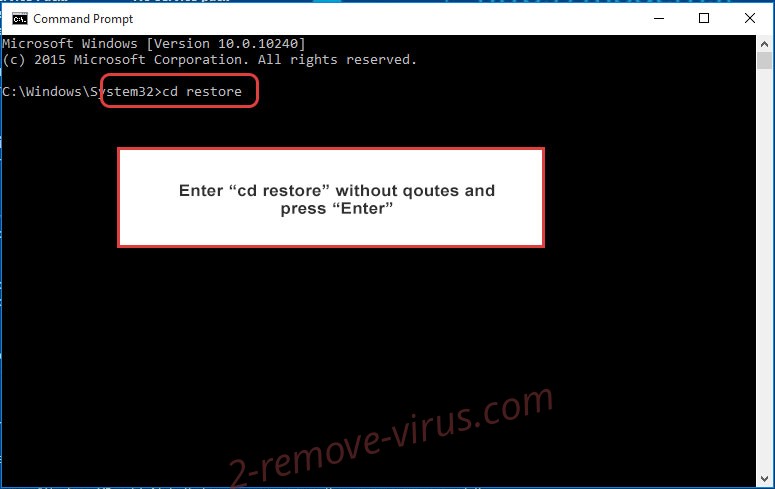

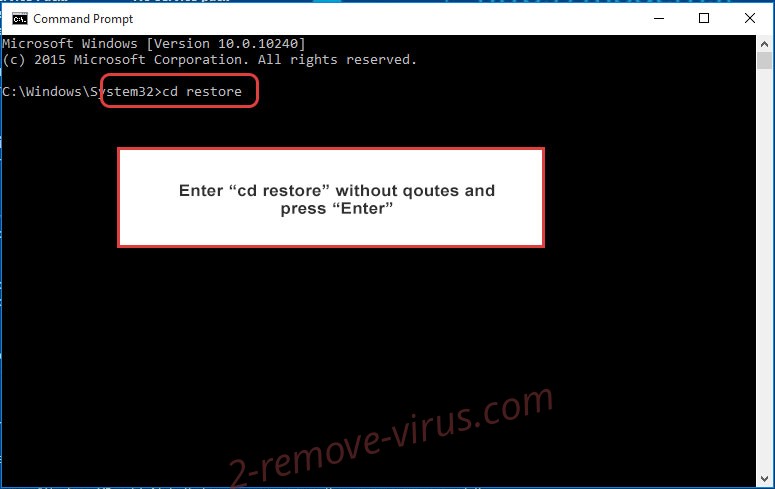

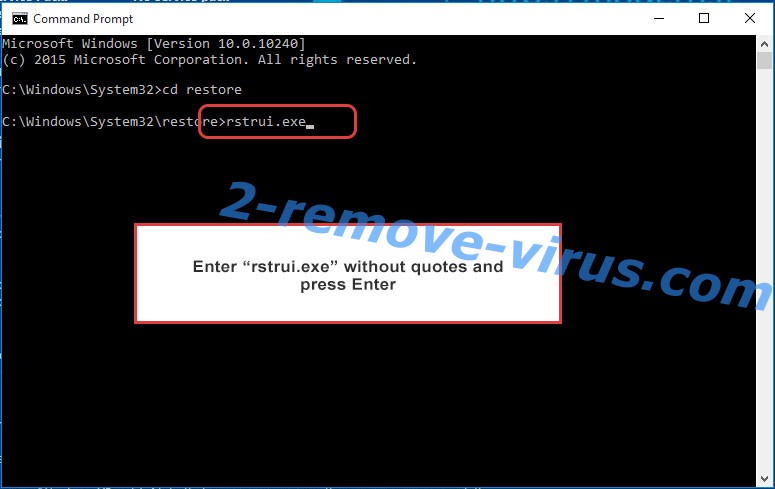

- اكتب في cd restore، واضغط على Enter.

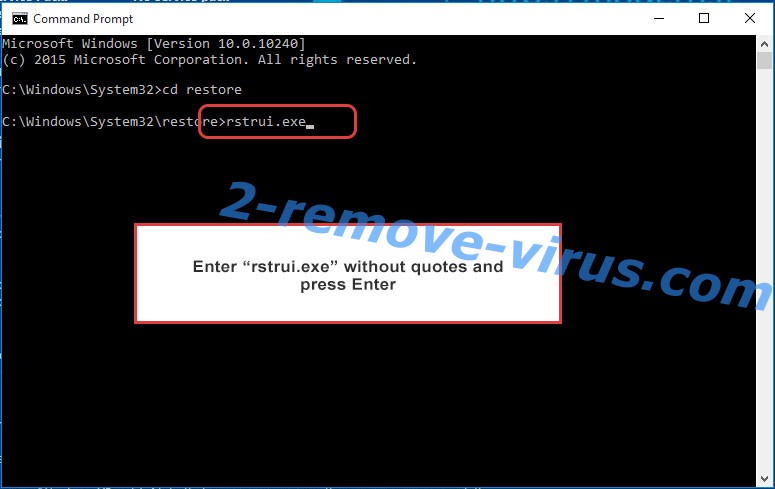

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

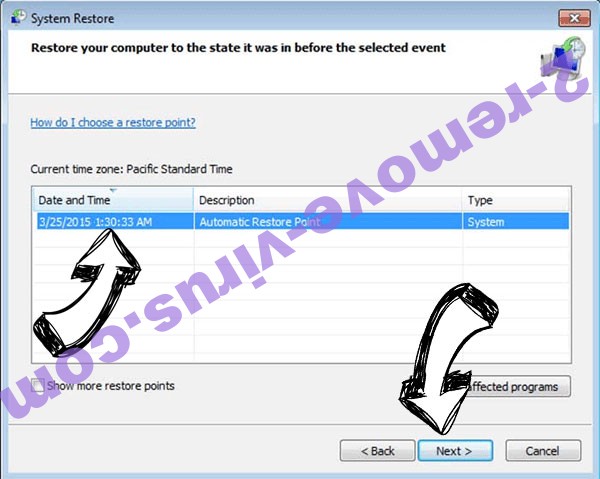

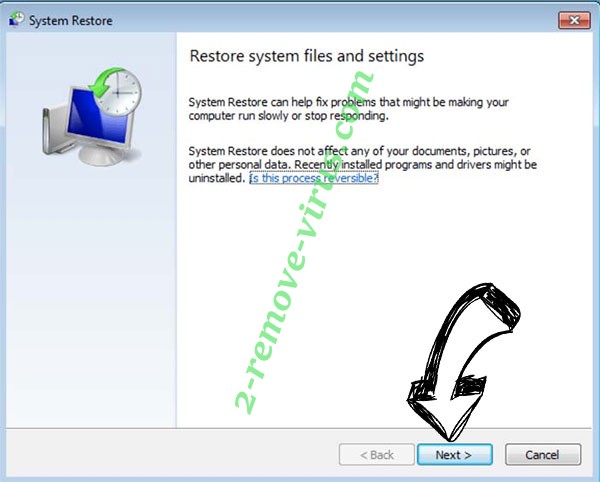

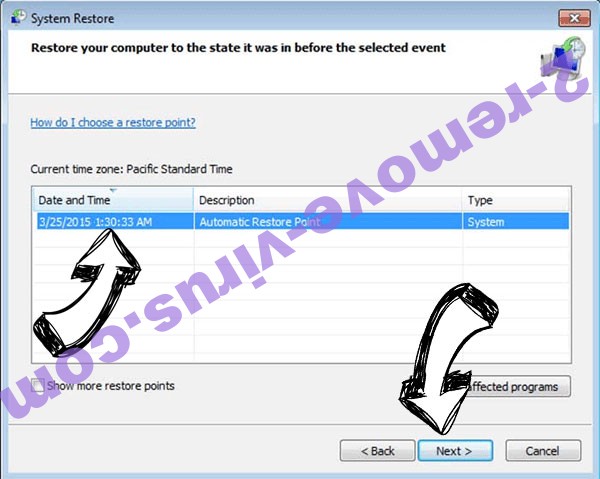

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

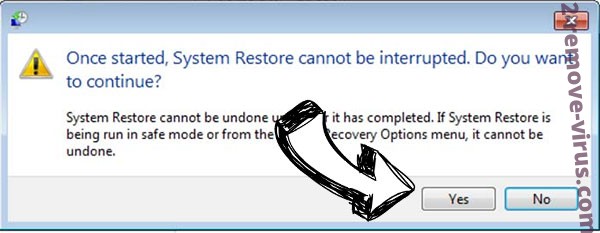

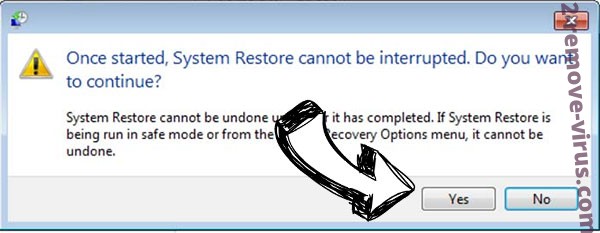

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف 6ix9 Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

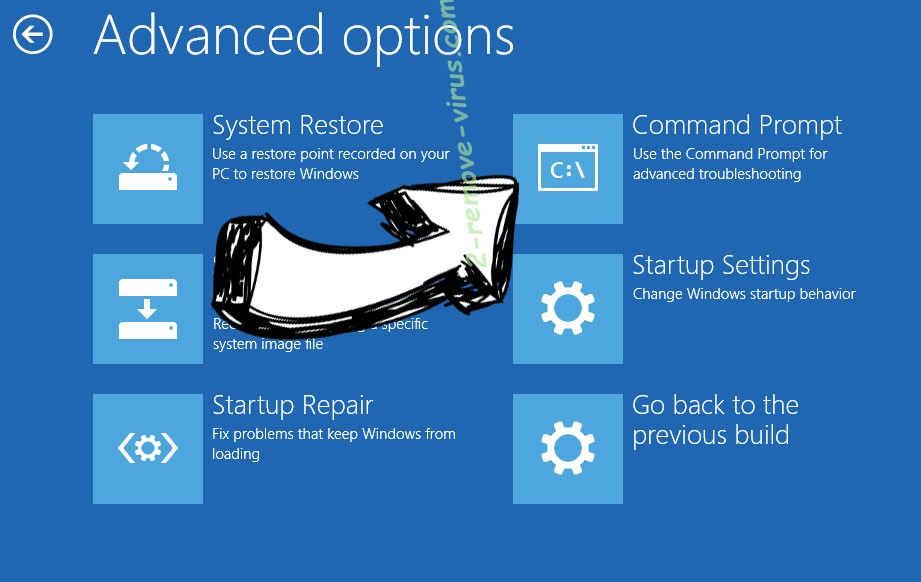

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.