ما هو 6y8dghklp Ransomware

6y8dghklp Ransomware يتم تصنيف برامج الفدية على أنها برامج ضارة خطيرة كما لو كان جهازك يحصل عليها ، فقد تواجه مشكلات خطيرة. من المحتمل أنك لم تواجه هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تفاجأ بشكل خاص. ربما تم ترميز ملفاتك باستخدام خوارزميات تشفير قوية ، مما يمنعك من فتح الملفات. نظرا لأن فك تشفير الملفات ليس ممكنا دائما ، بالإضافة إلى الوقت والجهد اللازمين لإعادة كل شيء إلى طبيعته ، يعتقد أن البرامج الضارة لترميز الملفات تعد عدوى خطيرة للغاية.

على نظام الاختبار الخاص بنا ، 6y8dghklp Ransomware قم بتشفير الملفات وتعديل أسماء ملفاتها. تم إلحاق الأسماء الأصلية بمعرف فريد مخصص للضحية ، وعنوان البريد الإلكتروني لمجرمي الإنترنت ، وامتداد “.6y8dghklp”. على سبيل المثال، ظهر ملف بعنوان “1.jpg” في البداية ك “1.jpg.id[9ECFA84E-3481]. [datarecoverycenterOPG@onionmail.org].6y8dghklp”.

لديك خيار دفع الفدية ولكن هذه ليست أفضل فكرة. من المحتمل أنك لن تحصل على بياناتك مقفلة حتى بعد الدفع حتى تضيع أموالك. قد يكون من السذاجة الاعتقاد بأن مجرمي الإنترنت سيشعرون بأنهم ملزمون بمساعدتك في استعادة البيانات ، عندما يمكنهم فقط أخذ أموالك. علاوة على ذلك ، ستدعم أموالك أيضا أنشطتهم المستقبلية ، مثل المزيد من برامج الفدية. تتسبب البرامج الضارة لترميز الملفات بالفعل في أضرار بمليارات الدولارات ، هل تريد حقا دعم ذلك.

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail datarecoverycenterOPG@onionmail.org

Write this ID in the title of your message –

In case of no answer in 24 hours write us to this e-mail:datarecoverycenterOPG2023@onionmail.org

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click ‘Buy bitcoins’, and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

وكلما زاد عدد الأشخاص الذين يمنحونهم المال ، أصبحت برامج الفدية التجارية مربحة ، وهذا يجذب الكثير من الناس إلى الصناعة. قد يكون استثمار الأموال المطلوبة منك في النسخ الاحتياطي خيارا أكثر حكمة لأن فقدان الملفات لن يكون مشكلة. إذا تم إجراء النسخ الاحتياطي قبل إصابة برامج الفدية بنظامك ، فيمكنك فقط إزالة 6y8dghklp Ransomware الفيروسات وإلغاء قفل 6y8dghklp Ransomware الملفات. إذا كنت لا تعرف ما هو برنامج الفدية ، فمن المحتمل أيضا أنك لا تعرف كيف تمكنت من إصابة جهازك ، ولهذا السبب يجب عليك قراءة الفقرة التالية بعناية.

!!!All of your files are encrypted!!!

To decrypt them send e-mail to this address: datarecoverycenterOPG@onionmail.org.

If we don’t answer in 24h., send e-mail to this address: datarecoverycenterOPG2023@onionmail.org

طرق انتشار برامج الفدية

تتضمن معظم طرق انتشار برامج الفدية النموذجية رسائل البريد الإلكتروني غير المرغوب فيها ومجموعات الاستغلال والتنزيلات الضارة. عادة ليس من الضروري التوصل إلى طرق أكثر تفصيلا لأن الكثير من الأشخاص مهملون جدا عند استخدام رسائل البريد الإلكتروني وتنزيل شيء ما. ومع ذلك ، هناك برامج الفدية التي تستخدم أساليب أكثر تطورا. لا يحتاج المحتالون إلى فعل الكثير ، ما عليك سوى كتابة بريد إلكتروني بسيط يمكن أن يقع فيه المستخدمون الأقل حرصا ، وإرفاق الملف المصاب بالبريد الإلكتروني وإرساله إلى الضحايا المحتملين ، الذين قد يعتقدون أن المرسل شخص جدير بالثقة. تعد المشكلات المتعلقة بالمال موضوعا شائعا في رسائل البريد الإلكتروني هذه نظرا لأن المستخدمين يميلون إلى التفاعل مع رسائل البريد الإلكتروني هذه. وإذا قام شخص مثل Amazon بإرسال بريد إلكتروني إلى مستخدم يفيد بملاحظة نشاط مشبوه في حسابه أو عملية شراء ، فقد يصاب صاحب الحساب بالذعر ، ويتحول إلى متسرع نتيجة لذلك وينتهي به الأمر بفتح الملف المضاف. هناك بعض الأشياء التي يجب أن تأخذها في الاعتبار عند فتح مرفقات البريد الإلكتروني إذا كنت تريد الحفاظ على أمان نظامك. تحقق من المرسل لمعرفة ما إذا كان شخصا تعرفه. حتى إذا كنت تعرف المرسل ، فلا تتعجل ، تحقق أولا من عنوان البريد الإلكتروني للتأكد من أنه شرعي. الأخطاء النحوية الواضحة هي أيضا علامة. قد تكون التحية المستخدمة أيضا دليلا ، فالبريد الإلكتروني الحقيقي للشركة المهم بما يكفي لفتحه سيتضمن اسمك في التحية ، بدلا من عميل أو عضو عالمي. نقاط الضعف على نظامك يمكن أيضا استخدام البرامج القديمة للإصابة. عادة ما يتم اكتشاف نقاط الضعف في البرامج ويقوم مطورو البرامج بإصدار تحديثات حتى لا تتمكن الأطراف الحاقدة من استغلالها لتلويث الأنظمة بالبرامج الضارة. كما أظهر WannaCry ، ومع ذلك ، لا يندفع الجميع لتثبيت هذه التصحيحات. المواقف التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هي سبب أهمية تحديث برامجك غالبا. إذا كنت تعتقد أن الإشعارات حول التحديثات غير مريحة ، فيمكنك إعدادها للتثبيت تلقائيا.

ماذا يفعل

سيتم ترميز ملفاتك بواسطة برامج الفدية بعد وقت قصير من إصابة جهازك. حتى لو لم تكن الإصابة واضحة منذ البداية ، فستعرف بالتأكيد أن شيئا ما ليس صحيحا عندما لا تفتح الملفات كما ينبغي. ستعرف الملفات التي تأثرت لأنه سيتم إضافة امتداد غريب إليها. قد تستخدم بعض البرامج الضارة لتشفير الملفات خوارزميات تشفير قوية ، مما يجعل فك تشفير البيانات أمرا صعبا للغاية ، إن لم يكن مستحيلا. بعد تشفير جميع البيانات ، سيتم وضع مذكرة فدية على جهاز الكمبيوتر الخاص بك ، والتي ستحاول توضيح ما حدث وكيف يجب عليك المتابعة. إذا كنت تعتقد أن المحتالين ، فستتمكن من استعادة الملفات من خلال أداة فك التشفير الخاصة بهم ، والتي من الواضح أنها لن تأتي مجانا. يجب أن تظهر الملاحظة سعر أداة فك التشفير ولكن إذا لم يكن الأمر كذلك ، فسيتعين عليك إرسال بريد إلكتروني إلى المتسللين من خلال عنوانهم المحدد. من الواضح أن دفع الفدية لا يتم تشجيعه. يجب أن تفكر فقط في الدفع كملاذ أخير. حاول أن تتذكر ما إذا كنت قد قمت بعمل نسخة احتياطية من أي وقت مضى ، فربما يتم تخزين بعض بياناتك بالفعل في مكان ما. قد تتمكن أيضا من تحديد موقع أداة فك التشفير مجانا. هناك بعض الباحثين في البرامج الضارة القادرين على فك تشفير برامج الفدية ، وبالتالي قد يطلقون برنامجا مجانيا. قبل أن تقرر الدفع ، ضع في اعتبارك هذا الخيار. قد يؤدي استخدام هذه الأموال للحصول على نسخة احتياطية موثوقة إلى تحقيق المزيد من الفائدة. إذا تم إنشاء نسخة احتياطية قبل حدوث الإصابة، يمكنك استرداد الملفات بعد إنهاء 6y8dghklp Ransomware الفيروس. الآن بعد أن أدركت مدى خطورة برامج الفدية ، حاول تجنبها قدر الإمكان. التزم بمواقع الويب الشرعية عندما يتعلق الأمر بالتنزيلات ، وانتبه إلى نوع مرفقات البريد الإلكتروني التي تفتحها ، وحافظ على تحديث برامجك.

طرق لمحو 6y8dghklp Ransomware الفيروس

ستكون أداة إزالة البرامج الضارة ضرورية إذا كنت تريد إنهاء البرامج الضارة لترميز البيانات بالكامل. لإصلاح الفيروس يدويا 6y8dghklp Ransomware ليست عملية سهلة وقد ينتهي بك الأمر إلى الإضرار بنظامك عن طريق الخطأ. سيكون برنامج إزالة البرامج الضارة هو الخيار الموصى به في هذه الحالة. يتم تطوير هذه الأنواع من الأدوات المساعدة بهدف اكتشاف أو حتى إيقاف هذه الأنواع من التهديدات. ابحث عن أداة مساعدة موثوقة وقم بتثبيتها ، وافحص جهاز الكمبيوتر الخاص بك بحثا عن الإصابة. ومع ذلك ، فإن البرنامج غير قادر على استعادة بياناتك. بعد إنهاء برنامج الفدية بالكامل ، من الآمن استخدام نظامك مرة أخرى.

Offers

تنزيل أداة إزالةto scan for 6y8dghklp RansomwareUse our recommended removal tool to scan for 6y8dghklp Ransomware. Trial version of provides detection of computer threats like 6y8dghklp Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف 6y8dghklp Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

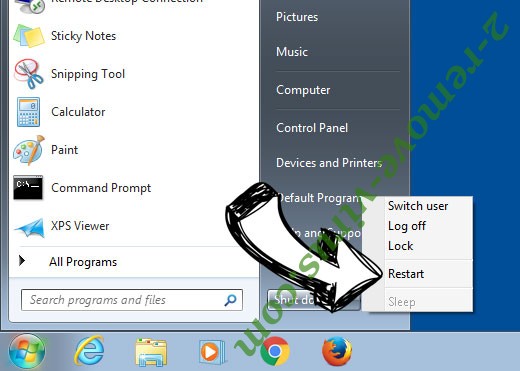

إزالة 6y8dghklp Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

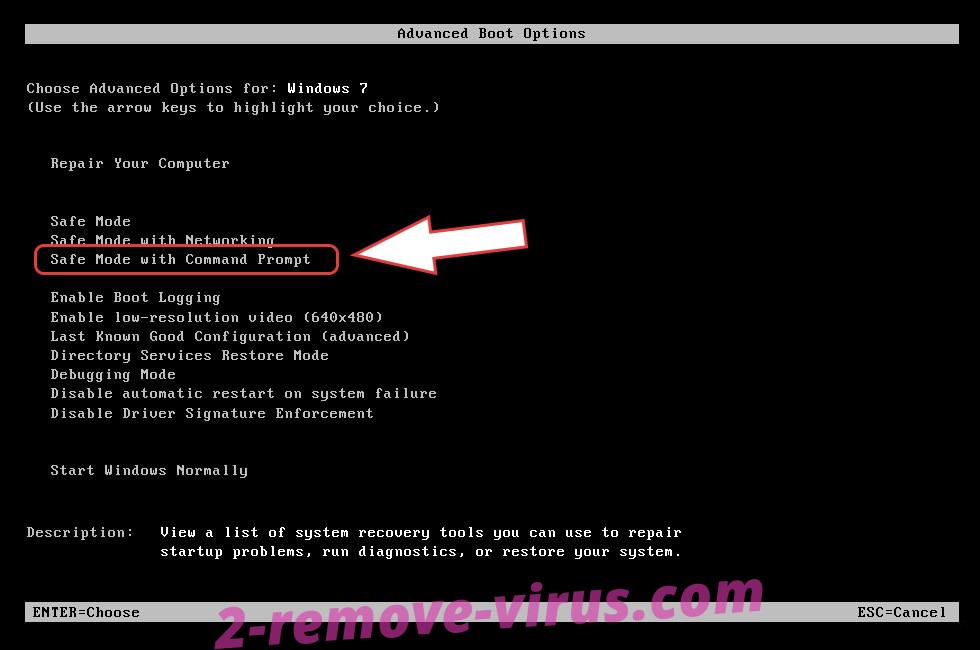

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة 6y8dghklp Ransomware

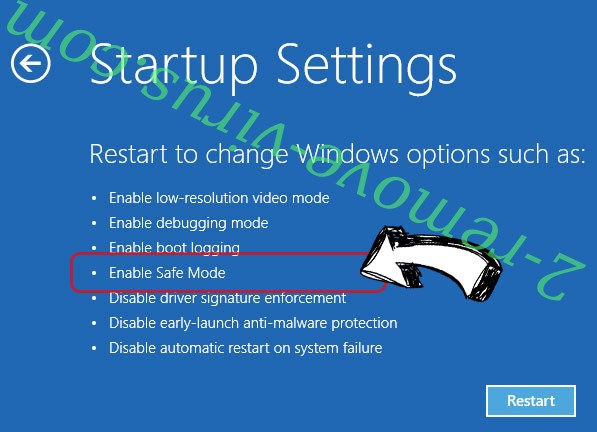

إزالة 6y8dghklp Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف 6y8dghklp Ransomware

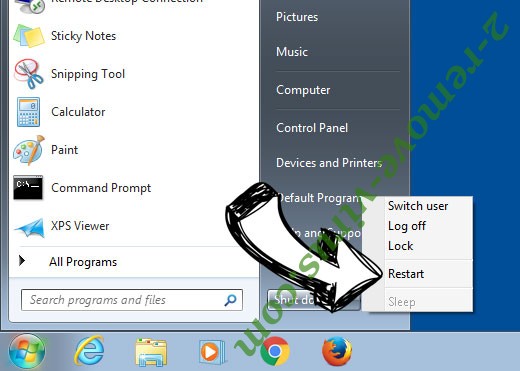

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف 6y8dghklp Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

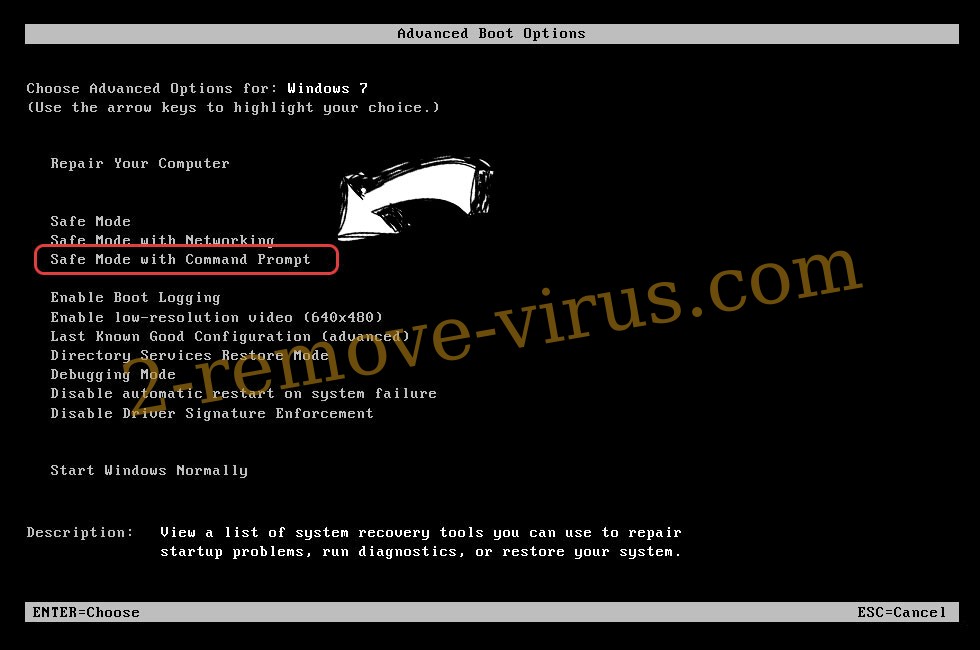

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

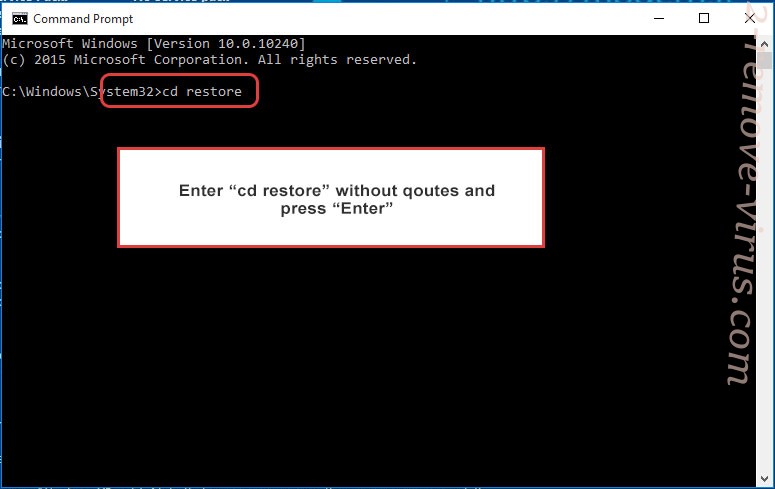

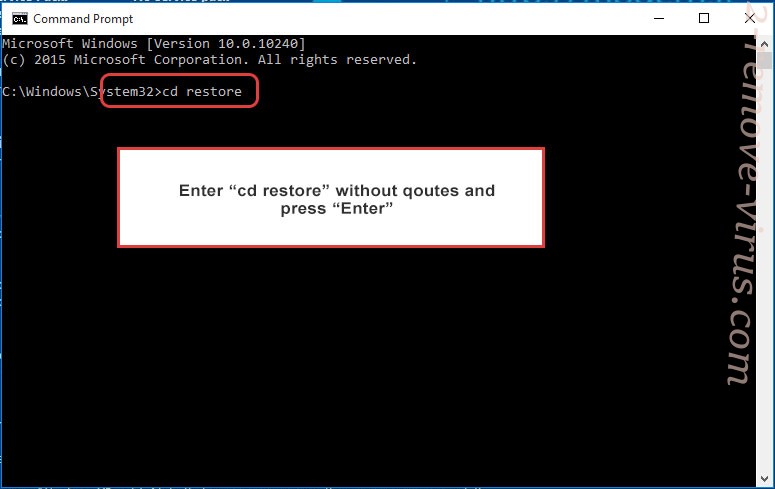

- اكتب في cd restore، واضغط على Enter.

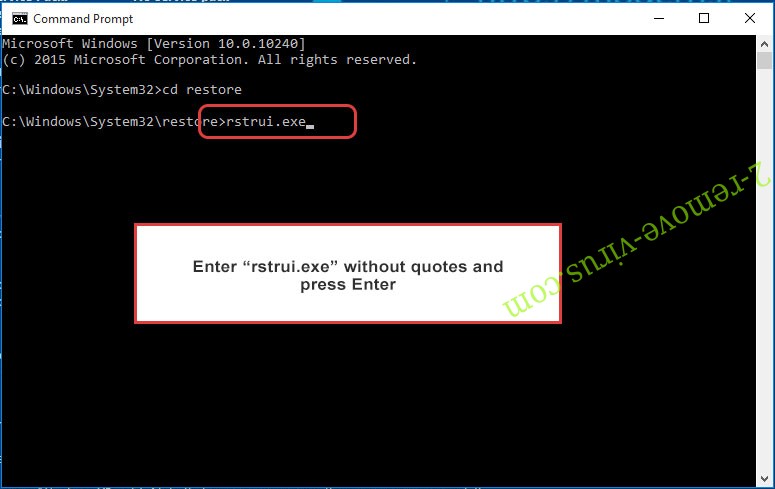

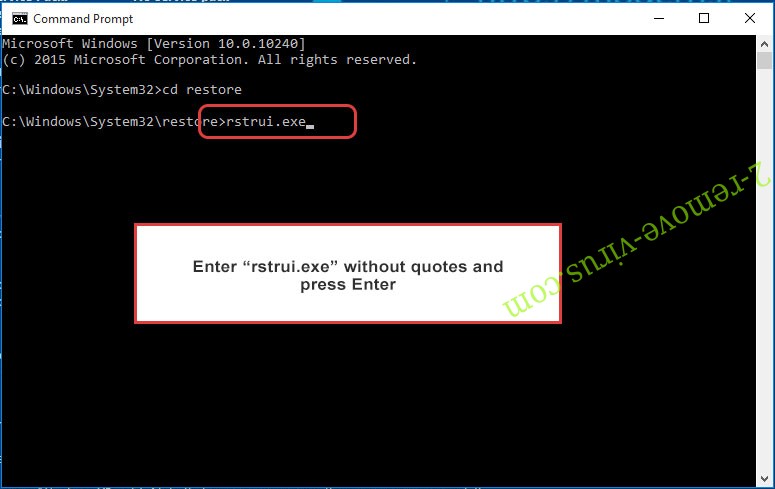

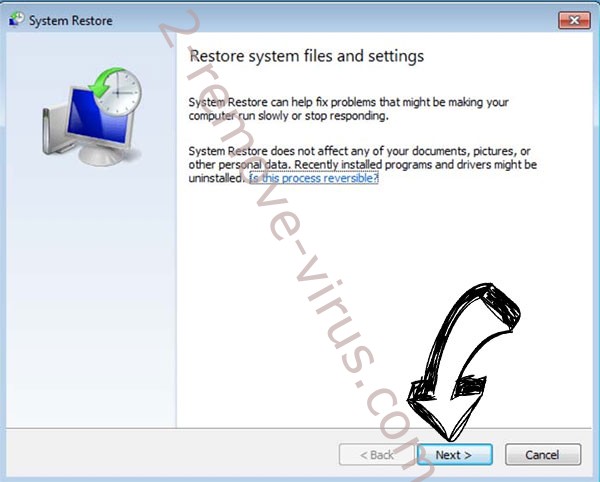

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

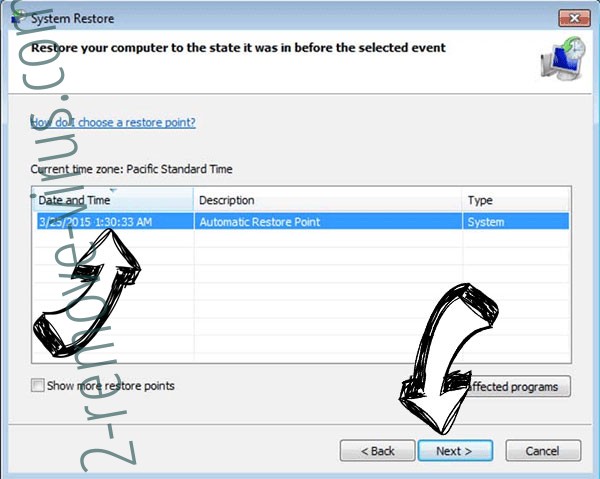

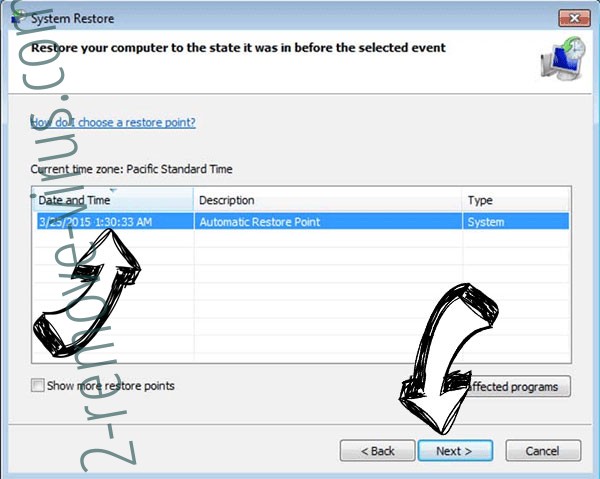

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

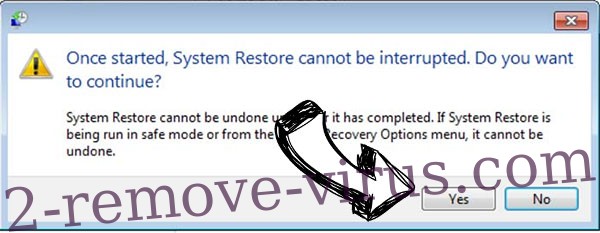

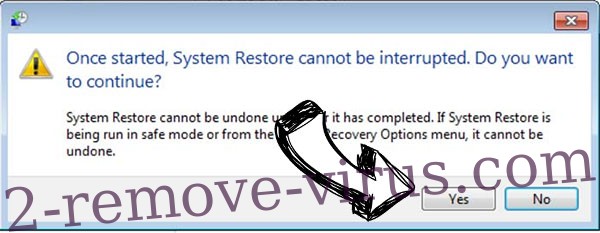

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

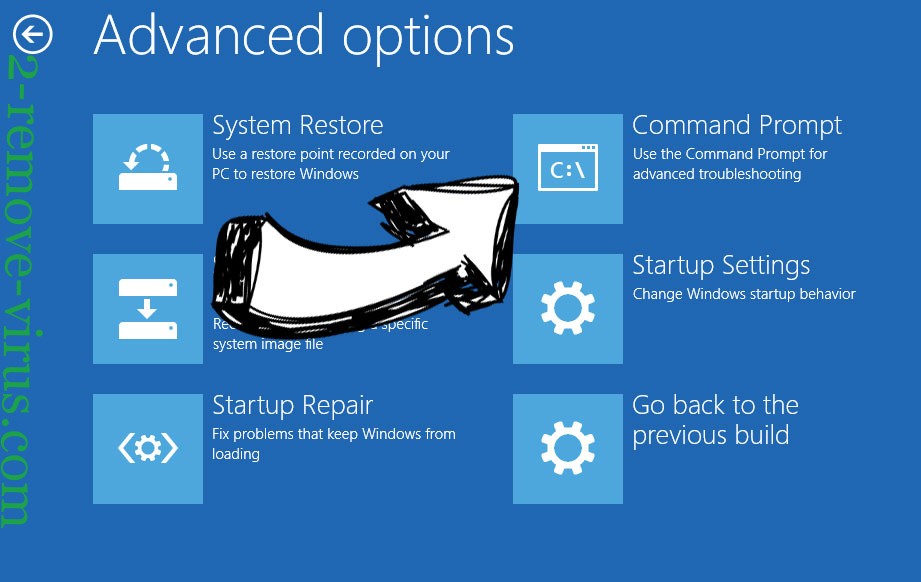

حذف 6y8dghklp Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.