ماذا يمكن أن يقال عن هذا الفيروس Bbii

Bbii ransomware هي برامج ضارة من شأنها تشفير بياناتك. إذا لم تكن قد سمعت أبدا عن هذا النوع من البرامج الضارة حتى الآن ، فقد تكون في حالة صدمة. إذا تم استخدام خوارزمية تشفير قوية لتشفير ملفاتك ، فلن تتمكن من فتحها حيث سيتم قفلها. نظرا لأن فك تشفير البيانات غير ممكن في جميع الحالات ، بالإضافة إلى الجهد الذي يتطلبه الأمر لإعادة كل شيء إلى طبيعته ، يعتقد أن برامج الفدية تشكل تهديدا ضارا للغاية.

سيتم أيضا عرض عليك شراء أداة فك تشفير مقابل مبلغ معين من المال ، ولكن هذا الخيار غير مقترح لسببين. هناك الكثير من الحالات التي لا يؤدي فيها دفع الفدية إلى استعادة الملف. لا تنس من تتعامل معه ، ولا تتوقع من المجرمين أن يكلفوا أنفسهم عناء إعطائك أداة فك تشفير عندما يكون لديهم خيار أخذ أموالك فقط. بالإضافة إلى ذلك ، من خلال الدفع ، ستقوم بتمويل المشاريع المستقبلية لمجرمي الإنترنت. تكلف برامج الفدية بالفعل الملايين للشركات ، هل تريد حقا دعم ذلك. كما أصبح الناس ينجذبون بشكل متزايد إلى العمل بأكمله لأنه كلما زاد عدد الأشخاص الذين يدفعون الفدية ، كلما أصبحت أكثر ربحية. فكر في استثمار الأموال المطلوبة في النسخ الاحتياطي بدلا من ذلك لأنك قد ينتهي بك الأمر في موقف تواجه فيه فقدان الملف مرة أخرى. يمكنك بعد ذلك ببساطة القضاء على Bbii واستعادة البيانات. وإذا لم تكن متأكدا من كيفية تمكنك من الحصول على برامج الفدية ، مناقشة طرق توزيعها في الفقرة أدناه في الفقرة أدناه.

كيفية تجنب عدوى الفدية

معظم طرق تشفير البيانات الشائعة لنشر البرامج الضارة هي من خلال رسائل البريد الإلكتروني غير المرغوب فيها ومجموعات الاستغلال والتنزيلات الضارة. تعتمد الكثير من برامج الفدية على الأشخاص الذين يفتحون مرفقات البريد الإلكتروني بلا مبالاة ولا يضطرون إلى استخدام طرق أكثر تفصيلا. يمكن استخدام طرق أكثر تفصيلا أيضا ، على الرغم من أنها ليست شائعة. يحتاج المتسللون ببساطة إلى الادعاء بأنهم من شركة شرعية ، وكتابة بريد إلكتروني عام ولكنه معقول إلى حد ما ، وإضافة الملف المليء بالبرامج الضارة إلى البريد الإلكتروني وإرساله إلى الضحايا في المستقبل. عادة ما تصادف موضوعات حول المال في رسائل البريد الإلكتروني هذه ، لأن هذه الأنواع من الموضوعات الحساسة هي ما من المرجح أن يقع فيه الناس. إذا استخدم المتسللون اسم شركة مثل Amazon ، فقد يفتح الأشخاص المرفق دون التفكير حيث يمكن للمتسللين فقط القول إنه تم ملاحظة نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء وتم إرفاق الإيصال. لهذا السبب ، تحتاج إلى توخي الحذر بشأن فتح رسائل البريد الإلكتروني ، والبحث عن علامات على أنها قد تكون ضارة. من المهم أن تتحقق مما إذا كنت على دراية بالمرسل قبل المتابعة لفتح المرفق. إذا تبين أن المرسل شخص تعرفه ، فلا تتسرع في فتح الملف ، فتحقق أولا بحذر من عنوان البريد الإلكتروني. أيضا ، كن على اطلاع على الأخطاء في القواعد النحوية ، والتي عادة ما تميل إلى أن تكون صارخة إلى حد ما. سمة أخرى شائعة هي عدم وجود اسمك في التحية ، إذا كان شخص ما يجب عليك بالتأكيد فتح بريده الإلكتروني هو إرسال بريد إلكتروني إليك ، فمن المؤكد أنه سيعرف اسمك ويستخدمه بدلا من تحية عالمية ، مثل العميل أو العضو. يمكن أيضا استخدام نقاط الضعف في النظام بواسطة برنامج ضار لتشفير البيانات للوصول إلى جهاز الكمبيوتر الخاص بك. تحتوي جميع البرامج على نقاط ضعف ولكن عندما يتم اكتشافها ، عادة ما يتم إصلاحها من قبل البائعين بحيث لا يمكن للبرامج الضارة استخدامها لدخول النظام. لسوء الحظ ، كما يتضح من انتشار WannaCry ransomware على نطاق واسع ، لا يقوم الجميع بتثبيت هذه الإصلاحات ، لأسباب مختلفة. يوصى بتحديث البرنامج بشكل متكرر، كلما تم إصدار تحديث. يمكن تثبيت التحديثات تلقائيا، إذا وجدت أن هذه التنبيهات مزعجة.

كيف تتصرف

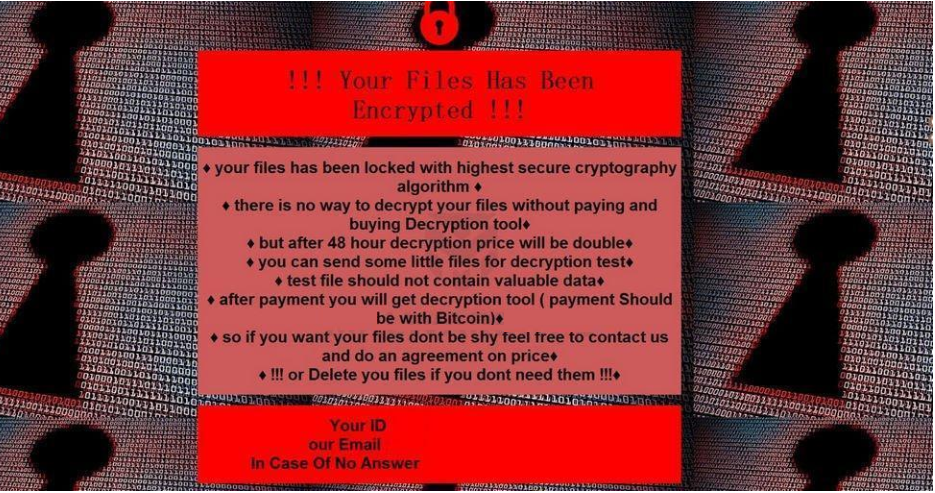

عندما تصيب البرامج الضارة لتشفير البيانات جهازك ، ستجد قريبا بياناتك مشفرة. إذا لم تدرك في البداية شيئا ما يحدث ، فستعرف بالتأكيد أن هناك شيئا ما عندما لا تتمكن من فتح ملفاتك. ابحث عن امتدادات الملفات الغريبة المضافة إلى الملفات التي تم تشفيرها ، فهي ستساعد في التعرف على برامج الفدية التي لديك. لسوء الحظ ، قد يكون من المستحيل فك تشفير البيانات إذا تم استخدام خوارزميات تشفير قوية. إذا كنت لا تزال غير متأكد مما يحدث ، شرح كل شيء في إشعار الفدية. سيقترحون عليك أداة فك تشفير ، والتي ستكلفك. يجب أن تشرح الملاحظة بوضوح مقدار تكاليف فك التشفير ، ولكن إذا لم يكن الأمر كذلك ، اقتراح عنوان بريد إلكتروني للاتصال بالمحتالين لإعداد سعر. للأسباب التي ناقشناها بالفعل ، لا نقترح دفع الفدية. فكر بعناية في جميع خياراتك ، حتى قبل التفكير في شراء ما يقدمونه. حاول أن تتذكر ربما يكون النسخ الاحتياطي متاحا ولكنك نسيت ذلك. يمكن أن تكون أداة فك التشفير المجانية خيارا أيضا. يستطيع أخصائيو الأمن بين الحين والآخر إطلاق برامج فك التشفير مجانا ، إذا تمكنوا من كسر برامج الفدية. خذ هذا الخيار في الاعتبار وفقط عندما تكون متأكدا من عدم توفر برنامج فك تشفير مجاني ، يجب أن تفكر في الامتثال للمطالب. عملية شراء أكثر ذكاء ستكون نسخة احتياطية. إذا تم إجراء النسخ الاحتياطي قبل غزو العدوى ، فيمكنك المتابعة إلى استعادة البيانات بعد إزالة تثبيت فيروس Bbii. إذا تعرفت على طرق توزيع البرامج الضارة لترميز الملفات ، فلن يكون تجنب هذا النوع من العدوى أمرا صعبا. يجب عليك في المقام الأول تحديث برنامجك دائما ، وتنزيله فقط من مصادر آمنة / مشروعة والتوقف عن فتح الملفات المرفقة برسائل البريد الإلكتروني عشوائيا.

كيفية القضاء على فيروس Bbii

إذا كان الجهاز لا يزال موجودا على جهازك، فإننا نشجع على تنزيل أداة إزالة البرامج الضارة لإنهائه. إذا حاولت إلغاء تثبيت Bbii يدويا ، فقد ينتهي بك الأمر إلى إتلاف جهازك بشكل أكبر حتى لا يوصى بذلك. لمنع التسبب في المزيد من الضرر ، استخدم أداة مساعدة لإزالة البرامج الضارة. لن تساعدك الأداة على التعامل مع التهديد فحسب ، بل قد تمنع البرامج الضارة لتشفير البيانات في المستقبل من الدخول. اختر أداة مكافحة البرامج الضارة التي يمكنها التعامل بشكل أفضل مع موقفك ، وقم بفحص جهاز الكمبيوتر الخاص بك بحثا عن الإصابة بمجرد تثبيته. لسوء الحظ ، لا تستطيع أداة مكافحة البرامج الضارة مساعدتك. عندما يكون الكمبيوتر نظيفا، ابدأ في عمل نسخة احتياطية من بياناتك بانتظام.

Offers

تنزيل أداة إزالةto scan for .BbiiUse our recommended removal tool to scan for .Bbii. Trial version of provides detection of computer threats like .Bbii and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Bbii باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Bbii من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

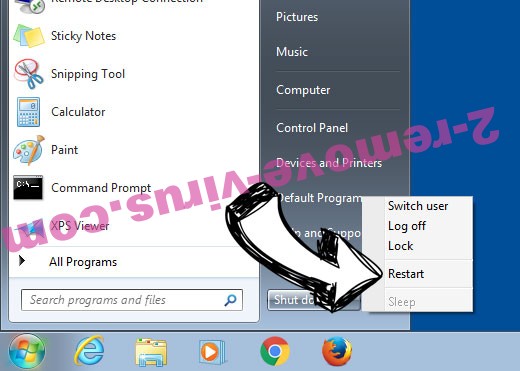

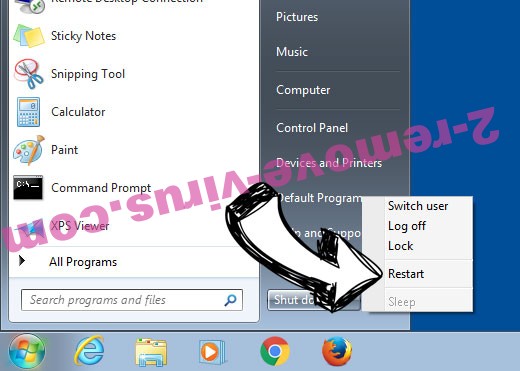

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

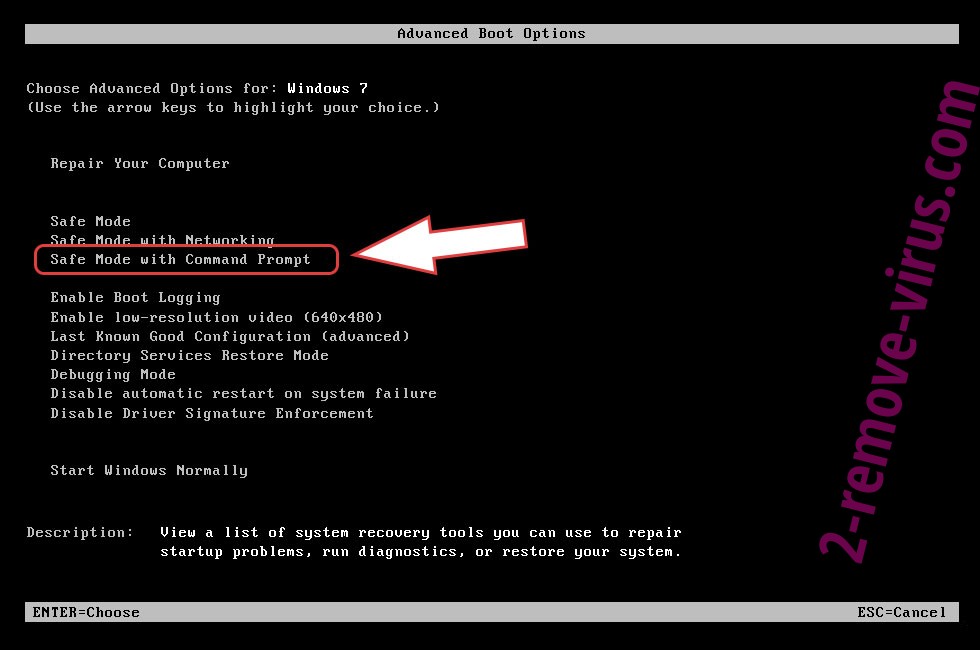

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Bbii

إزالة .Bbii من ويندوز 8/ويندوز

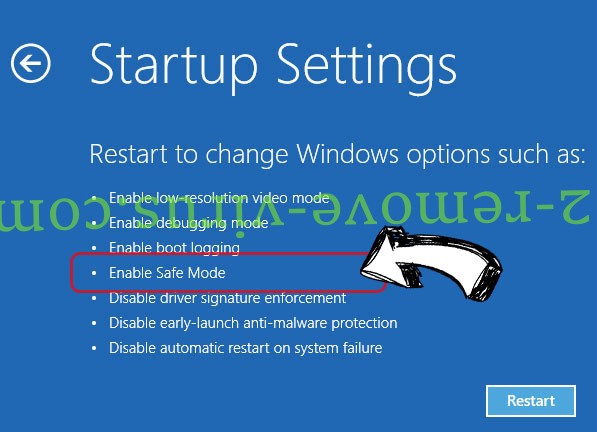

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Bbii

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .Bbii من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

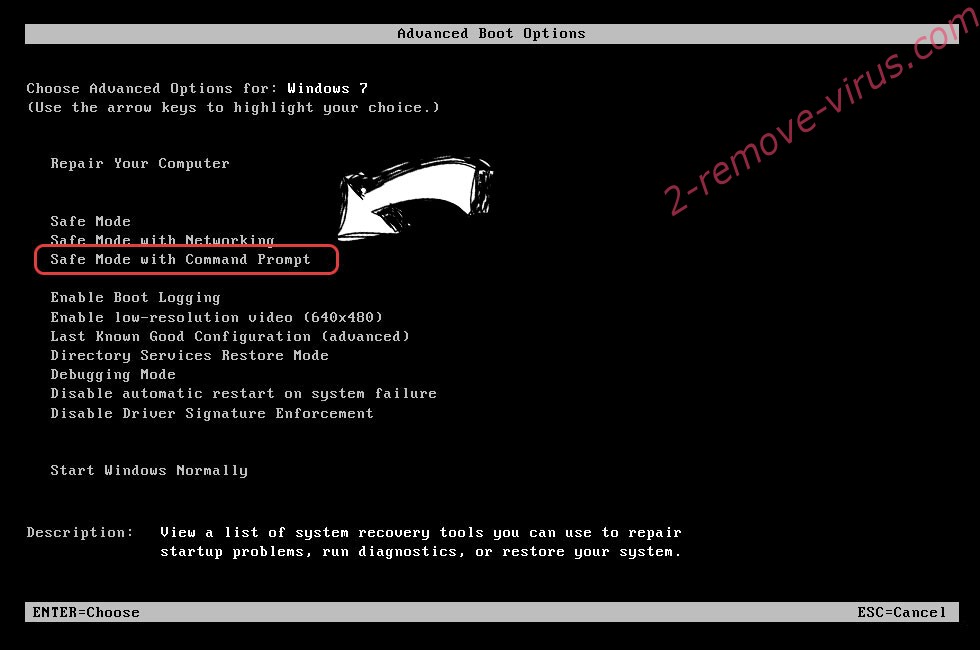

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

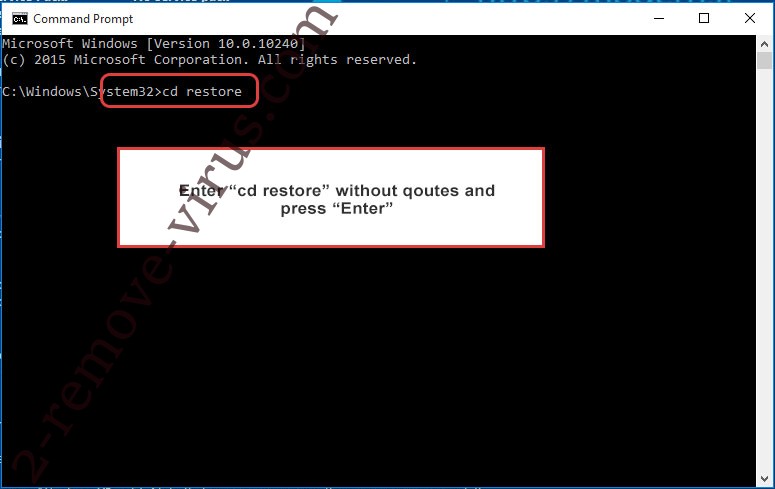

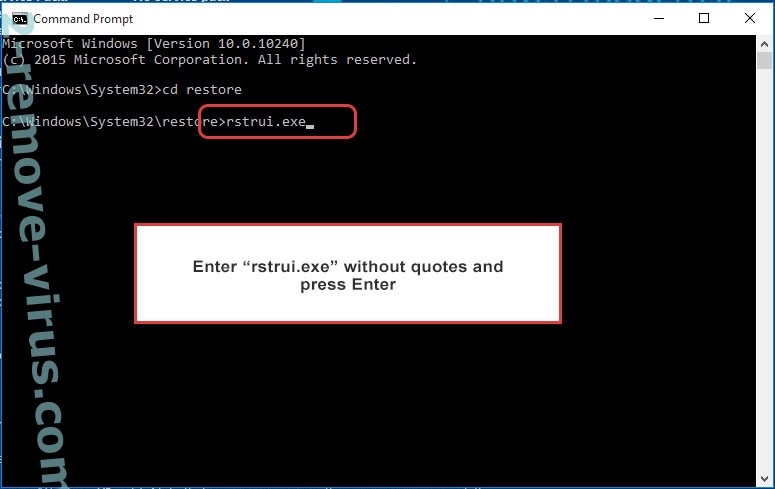

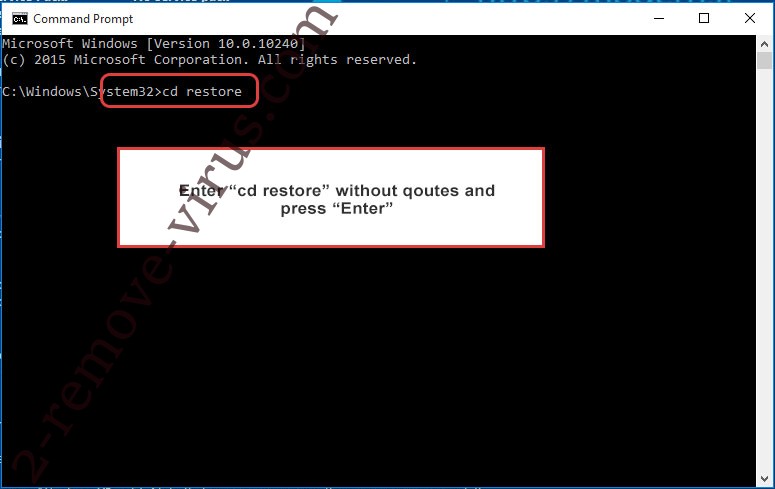

- اكتب في cd restore، واضغط على Enter.

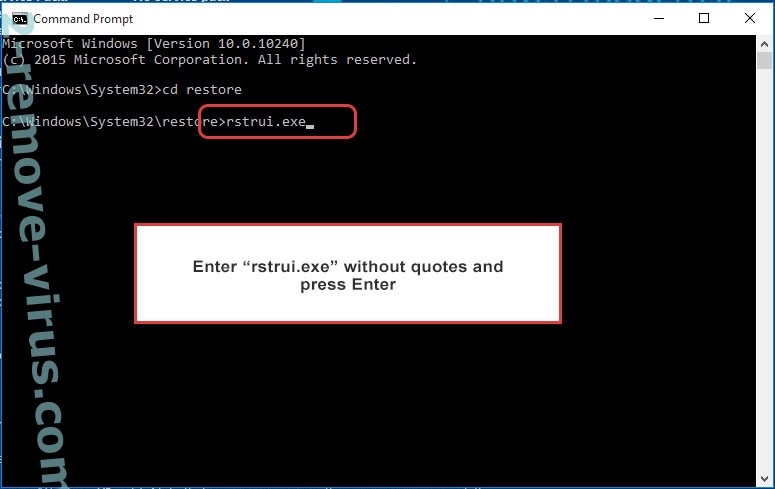

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

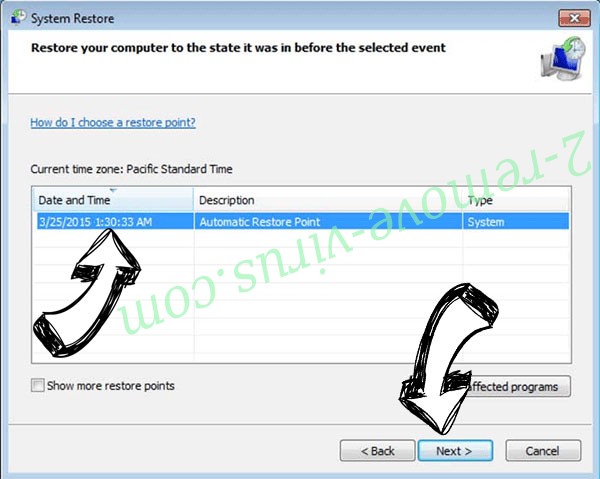

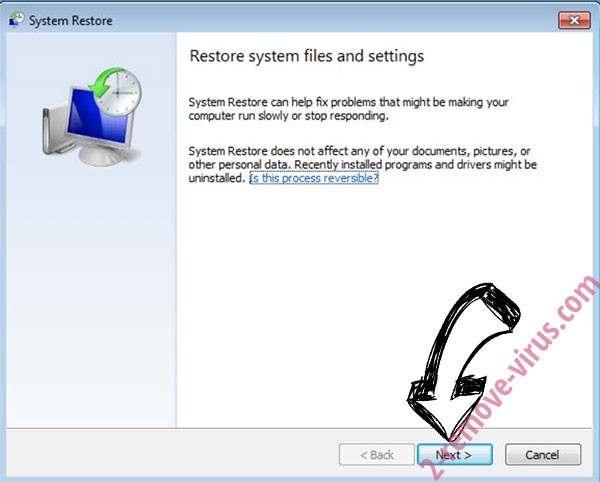

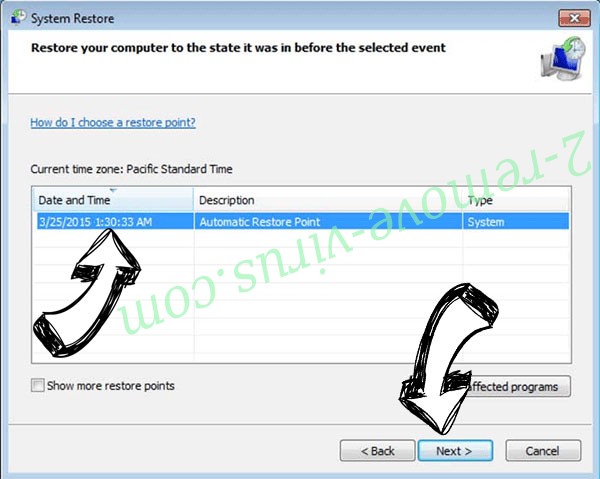

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

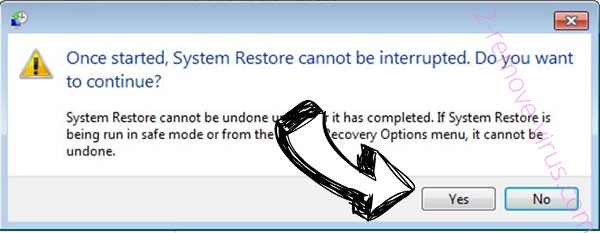

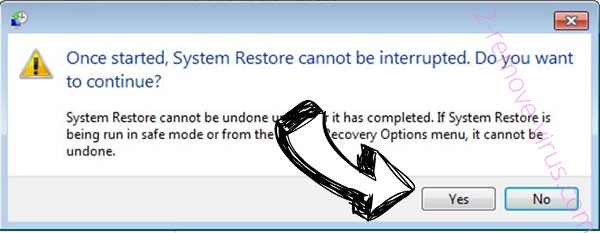

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Bbii من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

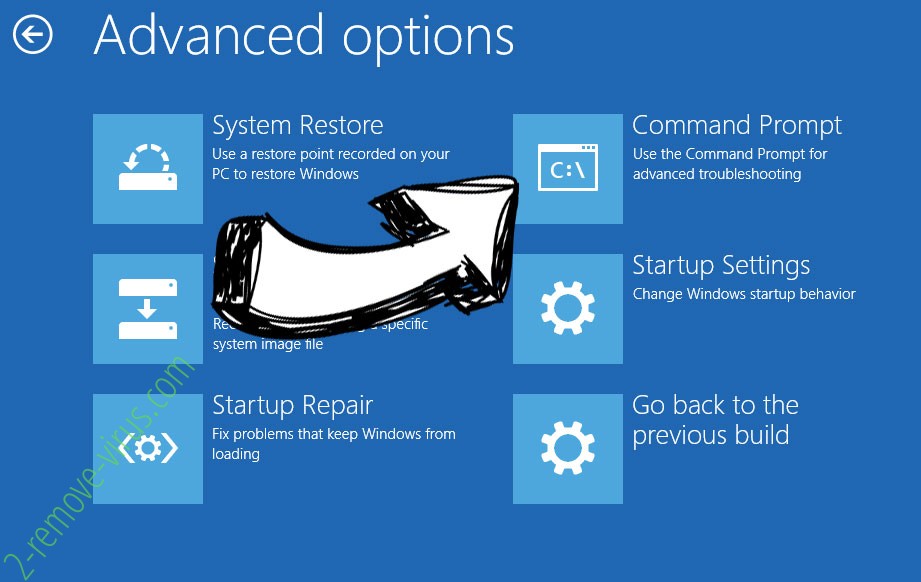

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.