ما هو BENTLEY ransomware الفيروس

يتم تصنيف انتزاع الفدية المعروفة BENTLEY ransomware على أنها تهديد خطير ، بسبب مقدار الضرر الذي قد يسببه. من المحتمل أنك لم تصادف برامج الفدية من قبل ، وفي هذه الحالة ، قد تفاجأ بشكل خاص. يتم استخدام خوارزميات التشفير القوية من قبل انتزاع الفدية لتشفير الملفات ، وبمجرد قفلها ، لن تتمكن من فتحها. الضحايا ليس لديهم دائما خيار استعادة الملفات، وهذا هو السبب ملف ترميز البرمجيات الخبيثة أمر خطير جدا.

المجرمين سوف تعطيك فك التشفير ولكن شرائه ليست أفضل فكرة. هناك احتمال أن البيانات الخاصة بك لن تحصل على فك تشفير حتى بعد دفع حتى أموالك قد تضيع فقط. لا تتوقع من مجرمي الإنترنت أن لا يأخذوا أموالك فقط ويشعروا بأي التزام بمساعدتك. بالإضافة إلى ذلك ، فإن أموالك ستدعم أيضا مشاريع البرامج الضارة المستقبلية. ملف ترميز البرمجيات الخبيثة فعلت بالفعل ما قيمته 5 مليارات دولار من الأضرار التي لحقت الشركات في عام 2017، وهذا تقدير فقط. الناس أصبحت أيضا أكثر وأكثر جذبا للأعمال التجارية لأنه كلما زاد عدد الناس الامتثال للطلبات، وأكثر ربحية يصبح. استثمار الأموال التي يطلب منك في النسخ الاحتياطي موثوق بها سيكون من الأفضل لأنه إذا كنت تأتي من أي وقت مضى عبر هذا النوع من الوضع مرة أخرى، كنت ملف الخسارة لن تقلق لك منذ يمكنك فقط استعادتها من النسخ الاحتياطي. يمكنك ببساطة إنهاء BENTLEY ransomware دون مشاكل. إذا كنت لا تعرف ما هو انتزاع الفدية، قد لا تعرف كيف تمكنت من إصابة النظام الخاص بك، وفي هذه الحالة قراءة بعناية الفقرة أدناه.

كيف BENTLEY ransomware ينتشر

قد تشاهد عموما ترميز البيانات الخبيثة المرفقة رسائل البريد الإلكتروني أو على صفحة تحميل المشبوهة. لأن الناس يميلون إلى أن يكونوا مهملين إلى حد ما عندما يفتحون رسائل البريد الإلكتروني وتنزيل الملفات ، فغالبا ما لا تكون هناك حاجة لأولئك الذين يوزعون برامج ضارة لترميز الملفات لاستخدام طرق أكثر تعقيدا. هذا لا يعني أن الموزعين لا يستخدمون طرقا أكثر تعقيدا على الإطلاق . جميع المجرمين بحاجة إلى القيام به هو استخدام اسم الشركة الشهيرة، وكتابة بريد إلكتروني مقنعة، وإرفاق الملف المصاب إلى البريد الإلكتروني وإرساله إلى ضحايا المستقبل. غالبا ما يتم استخدام الموضوعات المتعلقة بالمال لأن المستخدمين أكثر عرضة لفتح رسائل البريد الإلكتروني هذه. يفضل المجرمون أيضا التظاهر بأنهم من Amazon ، وتحذير الضحايا المحتملين من أنه كان هناك بعض النشاط غير العادي الذي لوحظ في حسابهم ، مما سيجعل المستخدم أقل حراسة وسيكونون أكثر عرضة لفتح المرفق. وبسبب هذا، تحتاج إلى توخي الحذر بشأن فتح رسائل البريد الإلكتروني، والبحث عن علامات على أنها قد تكون ضارة. إذا لم يكن المرسل شخصا على دراية به ، قبل فتح أي شيء أرسله إليك ، فنظر إليه. وإذا كنت تعرفهم ، فتحقق من عنوان البريد الإلكتروني للتأكد من أنه هم بالفعل. ابحث عن الأخطاء النحوية أو الاستخدام ، والتي عادة ما تكون واضحة جدا في هذه الأنواع من رسائل البريد الإلكتروني. يجب عليك أيضا أن تحيط علما كيف تتم مخاطبتك، إذا كان المرسل الذي كان لديك عمل من قبل، وأنها سوف تحية دائما لك باسمك، بدلا من عميل عام أو عضو. كما يمكن استخدام نقاط ضعف البرامج العتيقة للتلويث. يتم العثور على نقاط الضعف في البرامج بشكل عام ويطلق البائعون تحديثات بحيث لا يمكن لمنشئي البرامج الضارة استغلالها لنشر برامجهم الضارة. لسوء الحظ ، كما قد يتضح من انتشار WannaCry ransomware ، لا يقوم الجميع بتثبيت هذه الإصلاحات ، لسبب أو لآخر. نظرا لأن الكثير من البرامج الضارة تستخدم نقاط الضعف هذه ، فمن الأهمية بمكان تحديث برامجك في كثير من الأحيان. يمكنك أيضا إجراء تثبيت التحديثات تلقائيا.

ماذا يمكنك أن تفعل بشأن ملفاتك

عندما تلوث البيانات التي تقوم بتشفير البرامج الضارة النظام الخاص بك، فإنها ستستهدف أنواع ملفات محددة وترميزها بمجرد العثور عليها. قد لا تلاحظ في البداية ولكن عندما لا يمكن فتح الملفات الخاصة بك، سوف تدرك أن شيئا ما قد حدث. جميع الملفات المتأثرة سيكون لها ملحق ملف غريب، والتي يمكن أن تساعد المستخدمين على معرفة اسم الملف ترميز البرمجيات الخبيثة. ولابد من الإشارة إلى أن استعادة الملفات قد تكون مستحيلة إذا كان ملف ترميز البرمجيات الخبيثة تستخدم خوارزمية تشفير قوية. بعد الانتهاء من عملية التشفير، ستجد إشعارا بالفدية، والذي يجب أن يوضح، إلى حد ما، ما حدث لبياناتك. سوف يتم عرض برنامج فك التشفير ، بسعر واضح ، وسوف يحذر المجرمون من استخدام أساليب أخرى لأنه قد يضر بهم. يجب أن تحدد المذكرة سعر أداة فك التشفير ولكن إذا لم يكن الأمر كذلك ، سيكون عليك إرسال بريد إلكتروني إلى المجرمين عبر عنوانهم المقدم. وكما ذكرنا أعلاه، لا نعتقد أن دفع الفدية فكرة جيدة. عندما يكون أي من الخيار الآخر لا يساعد، وعندئذ فقط يجب عليك حتى النظر في دفع. ربما أنت فقط لا تتذكر عمل الدعم هناك أيضا بعض الاحتمال بأن برنامج فك التشفير المجاني قد تم نشره. يمكن للمتخصصين في مجال الأمن في بعض الأحيان الإفراج عن decryptors مجانا، إذا كان انتزاع الفدية هو فك التشفير. النظر في ذلك قبل أن تفكر حتى في دفع المحتالين. قد يكون استخدام هذا المبلغ للنسخ الاحتياطي أكثر فائدة. وإذا كان النسخ الاحتياطي متوفرا، يمكنك استعادة الملفات من هناك بعد إنهاء BENTLEY ransomware الفيروس، إذا كان لا يزال يسكن جهاز الكمبيوتر الخاص بك. في المستقبل، على الأقل في محاولة للتأكد من تجنب انتزاع الفدية قدر الإمكان من خلال أن تصبح مألوفة مع كيفية انتشاره. على أقل تقدير ، توقف عن فتح مرفقات البريد الإلكتروني بشكل عشوائي ، والحفاظ على تحديث برنامجك ، والتمسك بمصادر التنزيل الحقيقية.

كيفية إزالة BENTLEY ransomware الفيروسات

إذا كان لا يزال موجودا على جهاز الكمبيوتر الخاص بك، سيكون لديك للحصول على أداة إزالة البرمجيات الخبيثة لإنهاء ذلك. يمكن أن يكون من الصعب جدا لإصلاح BENTLEY ransomware الفيروسات يدويا لأنك قد ينتهي عن غير قصد القيام الضرر لنظامك. وبالتالي ، فإن اختيار الطريقة التلقائية سيكون ما نقترحه. قد يساعد أيضا على وقف هذه الأنواع من العدوى في المستقبل، بالإضافة إلى مساعدتك على التخلص من هذا واحد. العثور على أداة إزالة البرامج الضارة التي تناسب ما تحتاجه، وتثبيته ومسح جهازك من أجل تحديد التهديد. ومع ذلك، لن يتمكن البرنامج من استعادة الملفات، لذا لا تندهش من بقاء ملفاتك مشفرة. بعد إزالة البرامج الضارة لتشفير البيانات تماما، من الآمن استخدام الكمبيوتر مرة أخرى.

Offers

تنزيل أداة إزالةto scan for BENTLEY ransomwareUse our recommended removal tool to scan for BENTLEY ransomware. Trial version of provides detection of computer threats like BENTLEY ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف BENTLEY ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة BENTLEY ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

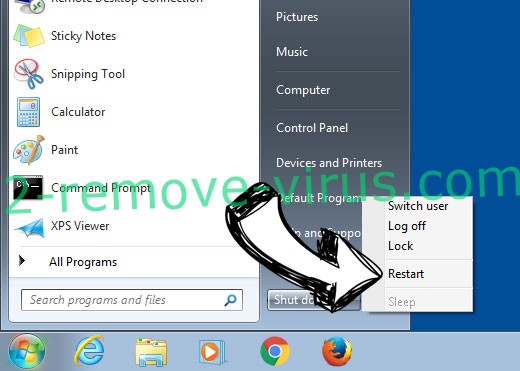

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة BENTLEY ransomware

إزالة BENTLEY ransomware من ويندوز 8/ويندوز

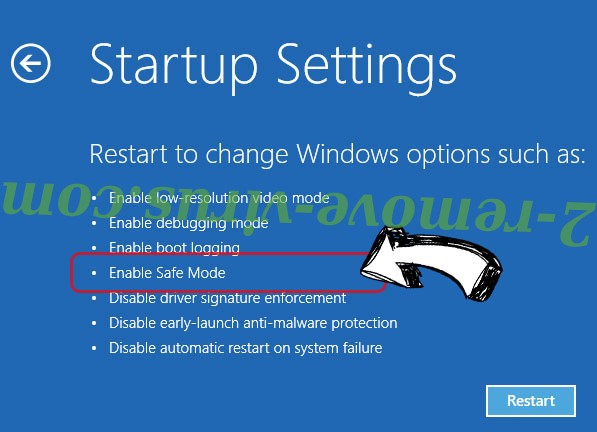

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

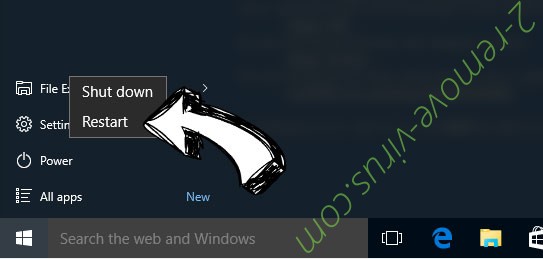

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف BENTLEY ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

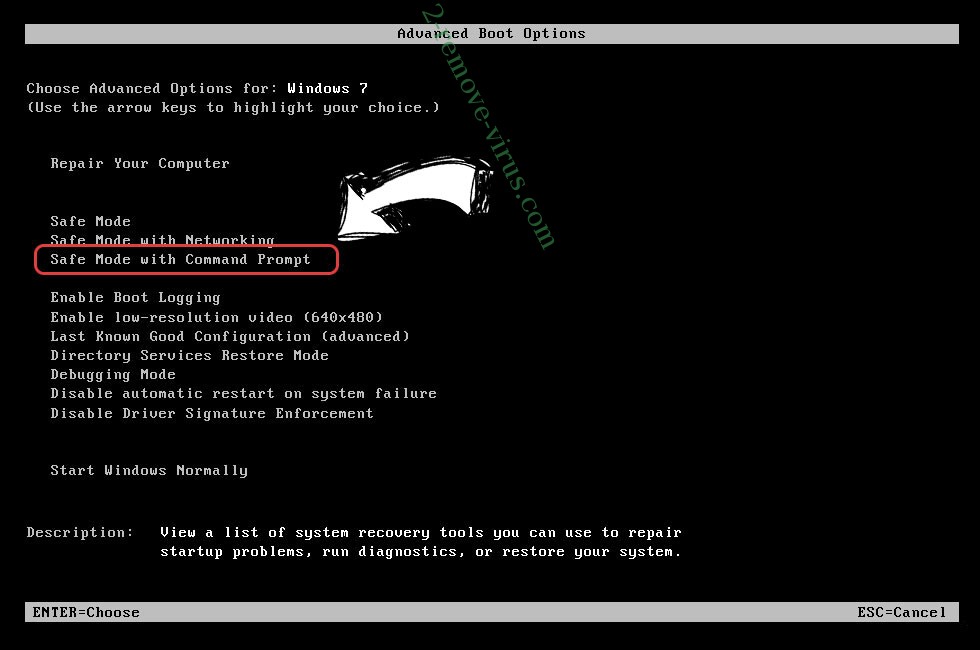

حذف BENTLEY ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

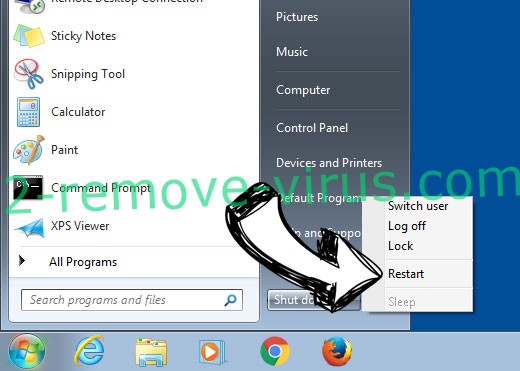

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

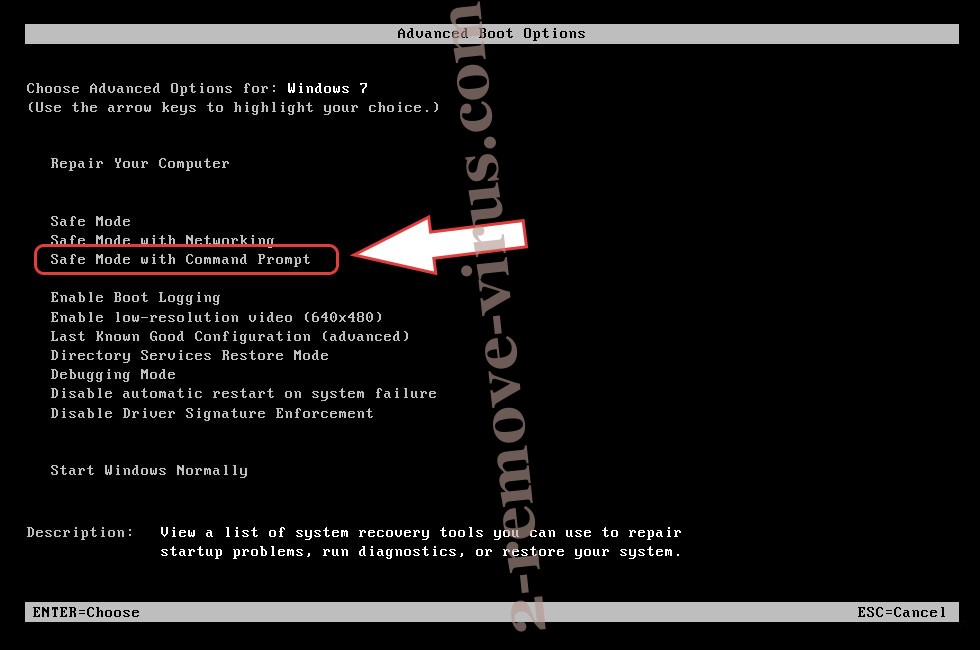

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

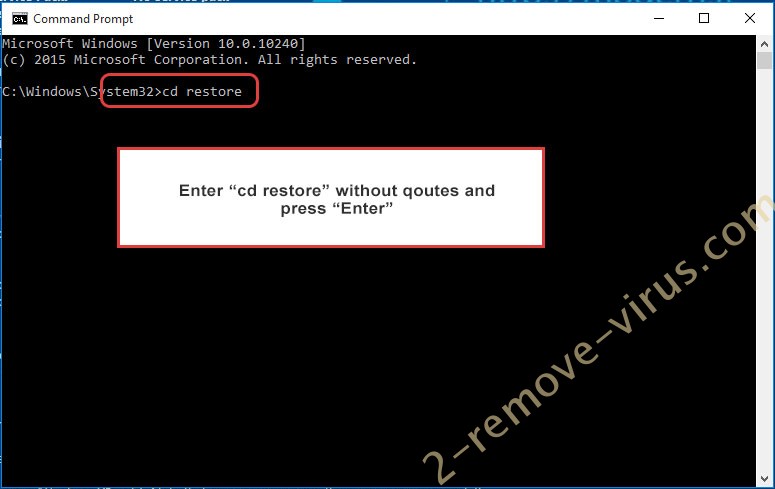

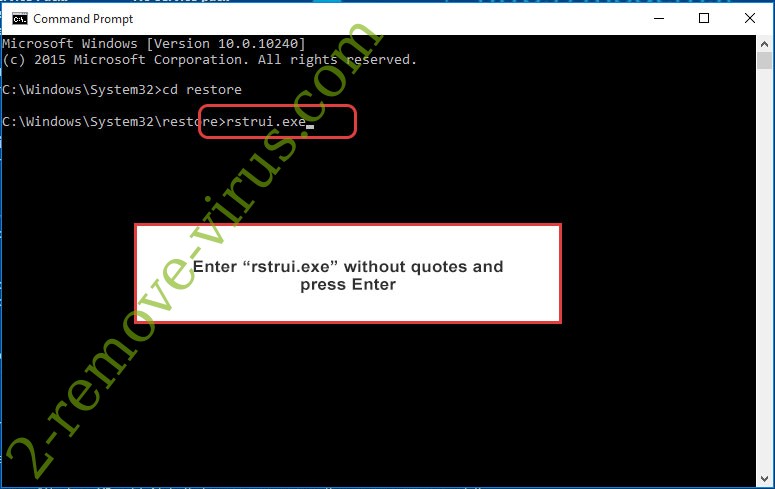

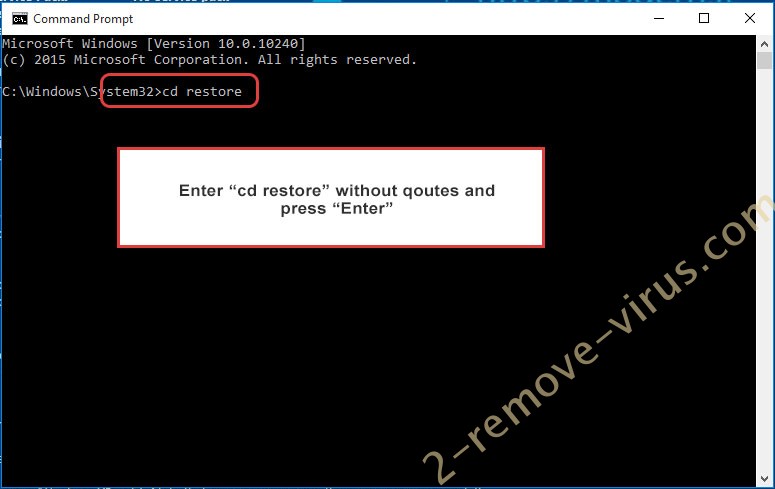

- اكتب في cd restore، واضغط على Enter.

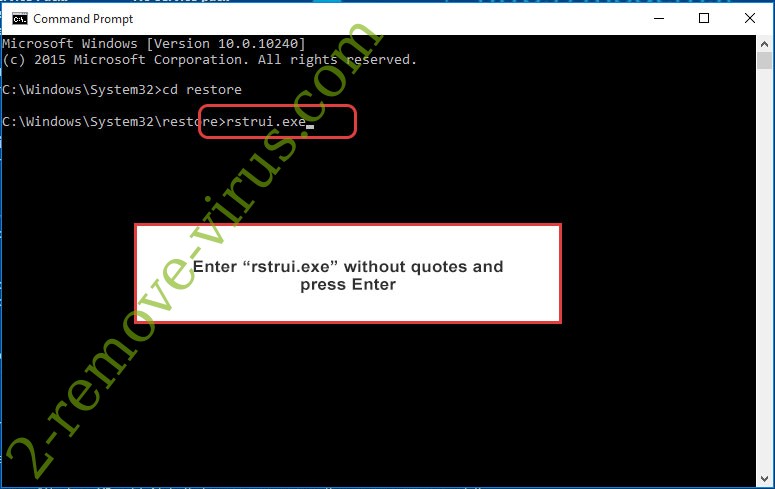

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

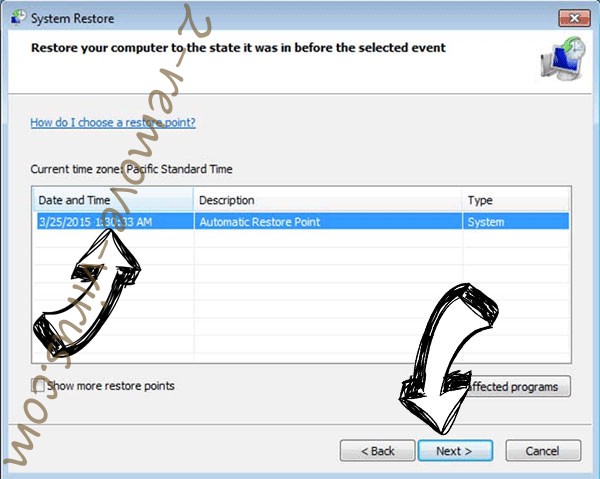

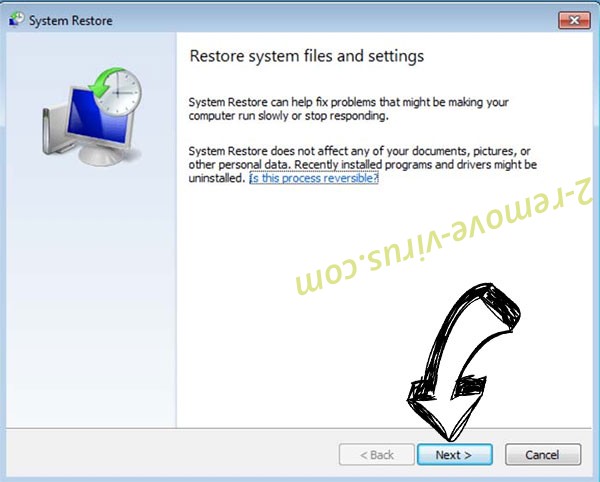

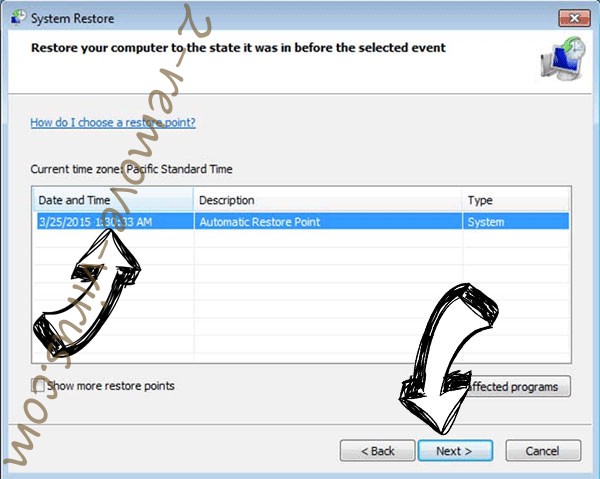

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

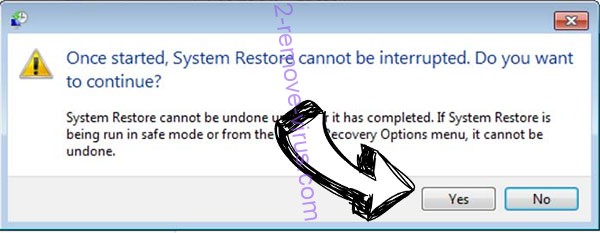

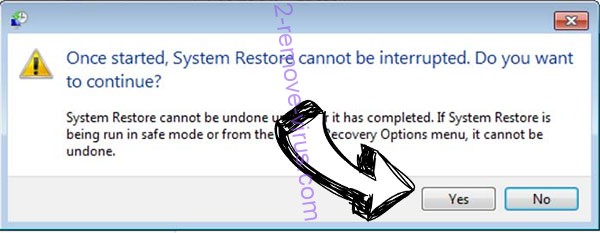

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف BENTLEY ransomware من ويندوز 8/ويندوز

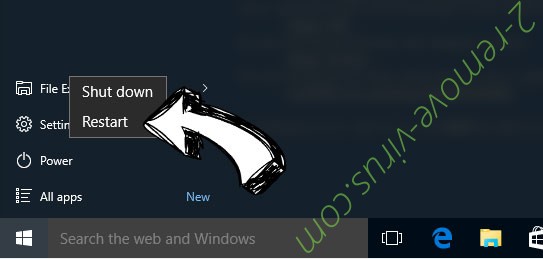

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

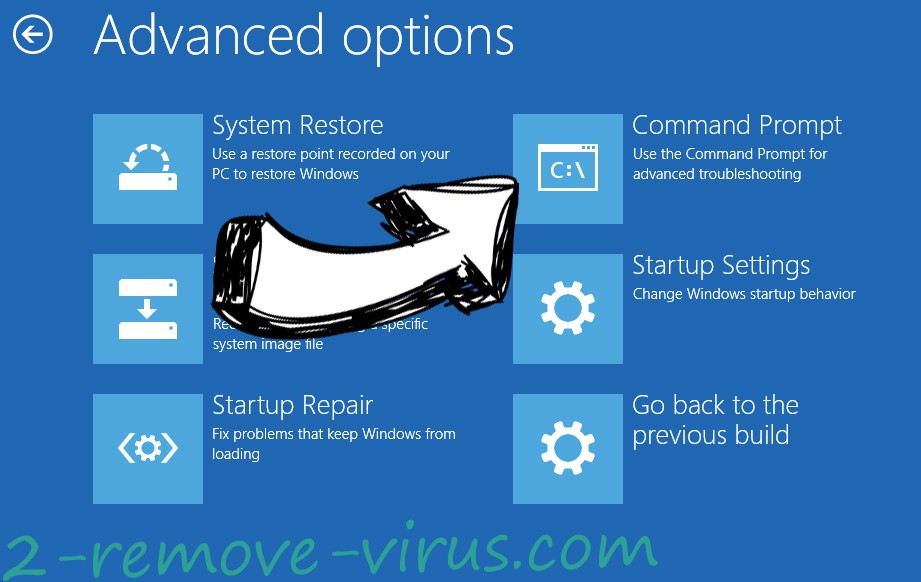

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.