حول BG85 ransomware فيروس

BG85 ransomware ويعتبر عدوى شديدة، والمعروفة باسم انتزاع الفدية أو البرمجيات الخبيثة تشفير الملفات. إذا كنت قد سمعت أبدا من هذا النوع من البرامج الخبيثة حتى الآن، كنت في لمفاجأة. يتم استخدام خوارزميات التشفير القوية لتشفير الملفات ، وإذا كانت خوارزمياتك مؤمنة بالفعل ، فلن تتمكن من الوصول إليها لفترة أطول. وهذا يجعل انتزاع الفدية عدوى خطيرة جدا أن يكون على جهاز الكمبيوتر الخاص بك لأنه قد يؤدي إلى فقدان الملفات بشكل دائم.

سيتم توفير خيار فك تشفير الملفات إذا دفعت الفدية ، ولكن هذا ليس الخيار المقترح. أولاً وقبل كل شيء، لن يضمن الدفع استعادة الملفات. نضع في اعتبارنا أن كنت تتعامل مع المحتالين الانترنت الذين لن يشعر ملزمة لاستعادة الملفات الخاصة بك عندما يمكن أن تأخذ فقط أموالك. كما أن أنشطة المجرمين في المستقبل ستحظى بدعم تلك الأموال. هل تريد فعلا لدعم شيء أن يفعل العديد من الملايين من الدولارات في الضرر. المحتالين ندرك أيضا أنها يمكن أن تجعل من السهل المال، وعندما يدفع الضحايا الفدية، أنها تجعل صناعة انتزاع الفدية جذابة لتلك الأنواع من الناس. الحالات التي يمكن أن ينتهي بك في نهاية المطاف فقدان الملفات هي نموذجية بدلا من ذلك قد يكون أفضل بكثير من الاستثمار النسخ الاحتياطي. يمكنك ثم متابعة استرداد الملف بعد القضاء على BG85 ransomware الفيروس أو الإصابات ذات الصلة. سيتم توفير تفاصيل حول أساليب ينتشر الأكثر شيوعا في الفقرة أدناه، إذا كنت غير متأكد حول كيفية ترميز البيانات الخبيثة برنامج تمكن من إصابة النظام الخاص بك.

أساليب توزيع رانسومواري

مرفقات البريد الإلكتروني، مجموعات استغلال والتنزيلات الخبيثة هي أساليب انتشار انتزاع الفدية الأكثر شيوعا. الكثير من انتزاع الفدية تعتمد على الناس على عجل فتح مرفقات البريد الإلكتروني وليس هناك حاجة بالضرورة أساليب أكثر تفصيلا. ويمكن استخدام أساليب أكثر تفصيلاً أيضاً، وإن لم يكن ذلك في كثير من الأحيان. المحتالون كتابة بريد إلكتروني مقنع جدا، في حين استخدام اسم شركة معروفة أو منظمة، إرفاق البرمجيات الخبيثة إلى البريد الإلكتروني وإرسالها إلى الناس. المستخدمين هم أكثر ميلا لفتح رسائل البريد الإلكتروني ذات الصلة بالمال، وبالتالي فإن هذه الأنواع من المواضيع غالبا ما تستخدم. يتظاهر المتسللون أيضًا عادة بأنهم من Amazon ، ويحذرون الضحايا المحتملين من بعض الأنشطة المشبوهة في حساباتهم ، والتي من شأنها أن تشجع المستخدم على الفور على فتح المرفق. كن على اطلاع على بعض العلامات قبل فتح مرفقات البريد الإلكتروني. إذا كنت غير معتاد على المرسل، فنظر في الأمر. وإذا كنت على دراية بها، تحقق من عنوان البريد الإلكتروني للتأكد من أنها في الواقع لهم. الأخطاء النحوية أيضاً متكررة جداً. الطريقة التي يتم استقبالك بها يمكن أن تكون أيضًا تلميحًا ، حيث أن الشركات الحقيقية التي يعد بريدها الإلكتروني مهمًا بما يكفي لفتحها ستشمل اسمك ، بدلاً من التحيات مثل عزيزي العميل / العضو. قد تستخدم أيضًا نقاط ضعف البرنامج قديمة من قبل برامج الفدية لدخول جهاز الكمبيوتر الخاص بك. يتم تحديد نقاط الضعف هذه بشكل عام من قبل المتخصصين في الأمان ، وعندما يصبح صانعو البرامج على علم بها ، فإنهم يصدرون بقعًا لإصلاحها بحيث لا يمكن للأطراف الضارة استغلالها لنشر برامجها الضارة. ومع ذلك ، ليس الجميع سريعًا في إعداد تلك التحديثات ، كما يمكن رؤيته من هجوم WannaCry ransomware. من الأهمية بمكان أن تقوم بتصحيح البرنامج بانتظام لأنه إذا كانت نقطة الضعف خطيرة بما فيه الكفاية ، فقد يتم استخدام نقاط الضعف الشديدة من قبل البرامج الضارة لذلك تأكد من تحديث جميع البرامج الخاصة بك. قد يكون الاضطرار باستمرار إلى تثبيت التحديثات مزعجة ، لذلك قد يتم إعدادها لتثبيتها تلقائيًا.

كيف تتصرف

عندما تتمكن البرامج الضارة من الوصول إلى جهازك، ستجد ملفاتك مشفرة قريبًا. لن تتمكن من فتح الملفات، لذلك حتى لو كنت لا تدرك ما يحدث في البداية، سوف تعرف شيئا خاطئا في نهاية المطاف. تحقق من التمديدات المضافة إلى الملفات المشفرة ، يجب أن يعرضوا اسم رانسومواري. كان من الممكن ترميز ملفاتك باستخدام خوارزميات تشفير قوية، مما قد يعني أنه لا يمكنك فك تشفيرها. في مذكرة، سوف يشرح مجرمو الإنترنت ما حدث لملفاتك، ويقترحون لك طريقة لفك تشفيرها. طريقتهم المقترحة ينطوي عليك شراء decryptor بهم. يجب أن تظهر المذكرة بوضوح سعر decryptor ولكن إذا لم يكن ذلك ، فإنه سوف تعطيك عنوان بريد إلكتروني للاتصال المجرمين لتحديد السعر. لأسباب تمت مناقشتها بالفعل، دفع المجرمين ليس الخيار المشجّع. جرّب كل خيار آخر من الخيارات المحتمل، قبل أن تفكر حتى في الامتثال للطلبات. ربما لا تتذكر إنشاء نسخ يمكن أن يكون فك التشفير المجاني خيارًا أيضًا. قد تكون برامج فك التشفير المجانية متاحة ، إذا كان شخص ما قادرًا على كسر برامج الفدية. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من عدم وجود decryptor الحرة، يجب عليك حتى التفكير في دفع. استثمار أذكى سيكون الدعم. في حال كنت قد قدمت نسخة احتياطية قبل حدوث العدوى، ببساطة إزالة BG85 ransomware ثم فتح BG85 ransomware الملفات. يمكنك حماية جهاز الكمبيوتر الخاص بك من البيانات تشفير البرمجيات الخبيثة في المستقبل واحدة من الطرق للقيام بذلك هو أن تصبح على بينة من وسائل انتشار المحتمل. تأكد من تثبيت التحديث كلما توفر تحديث، ولا تفتح الملفات المضافة عشوائيًا إلى رسائل البريد الإلكتروني، ولا تثق في المصادر الآمنة إلا مع التنزيلات.

BG85 ransomware ازاله

إذا كان لا يزال موجوداً على جهاز الكمبيوتر الخاص بك، سوف تكون هناك حاجة إلى أداة إزالة البرامج الضارة لإنهاء ذلك. إذا لم تكن من ذوي الخبرة عندما يتعلق الأمر أجهزة الكمبيوتر، قد يكون الضرر العرضي قد تسبب في النظام الخاص بك عند محاولة إصلاح BG85 ransomware الفيروس باليد. استخدام برنامج مكافحة البرمجيات الخبيثة سيكون أقل بكثير من المزعجة. كما قد يساعد على وقف هذه الأنواع من العدوى في المستقبل، بالإضافة إلى مساعدتك على التخلص من هذا واحد. لذا تحقق من ما يطابق احتياجاتك ، ثبته ، تفحص جهازك وتأكد من التخلص من البرامج الضارة المشفرة في الملف ، إذا كان لا يزال موجودًا. للأسف ، مثل هذا البرنامج لن يساعد في فك تشفير البيانات. إذا كنت متأكدا من النظام الخاص بك هو نظيفة، انتقل فتح BG85 ransomware الملفات من النسخ الاحتياطي.

Offers

تنزيل أداة إزالةto scan for BG85 ransomwareUse our recommended removal tool to scan for BG85 ransomware. Trial version of provides detection of computer threats like BG85 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف BG85 ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة BG85 ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

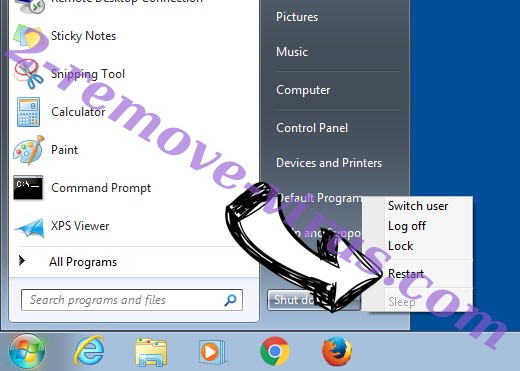

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة BG85 ransomware

إزالة BG85 ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

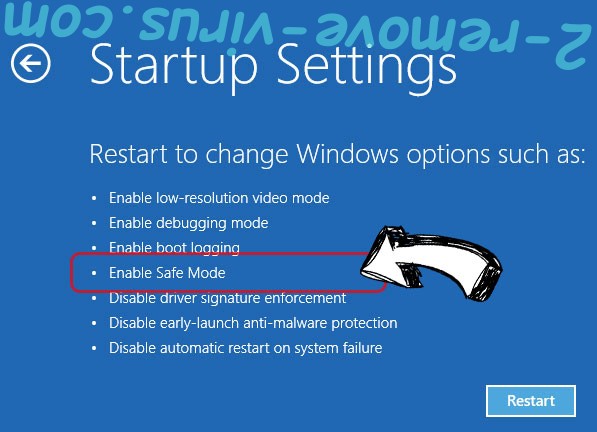

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف BG85 ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف BG85 ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

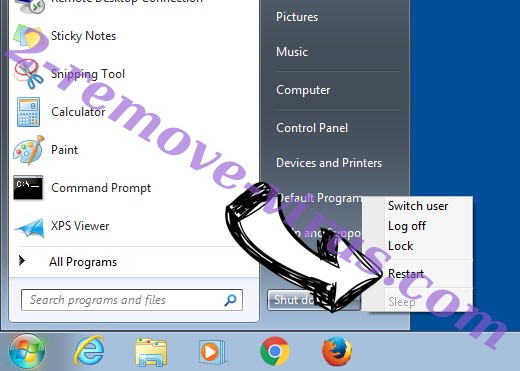

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

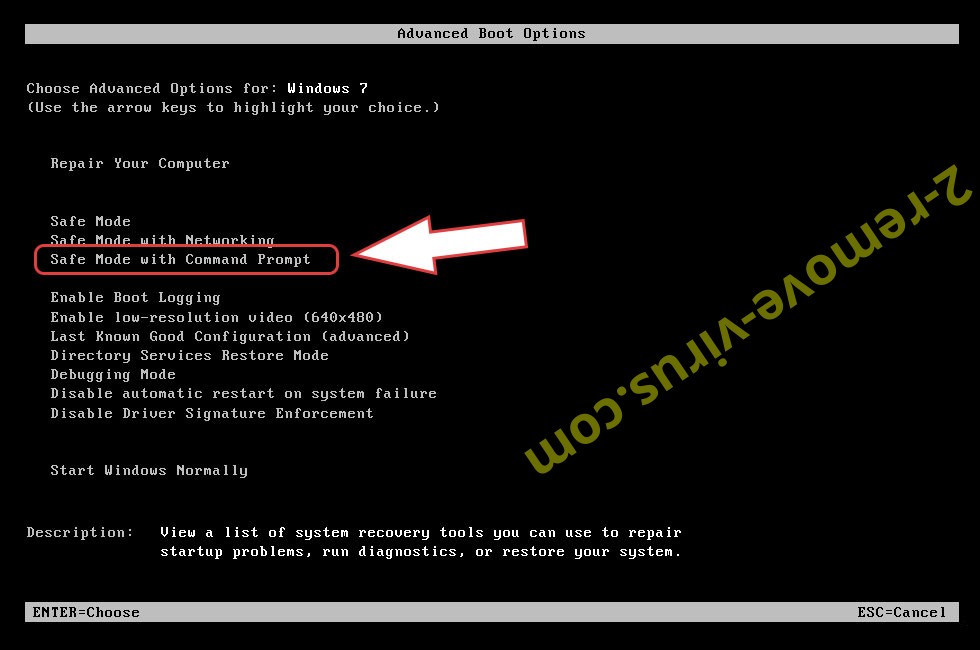

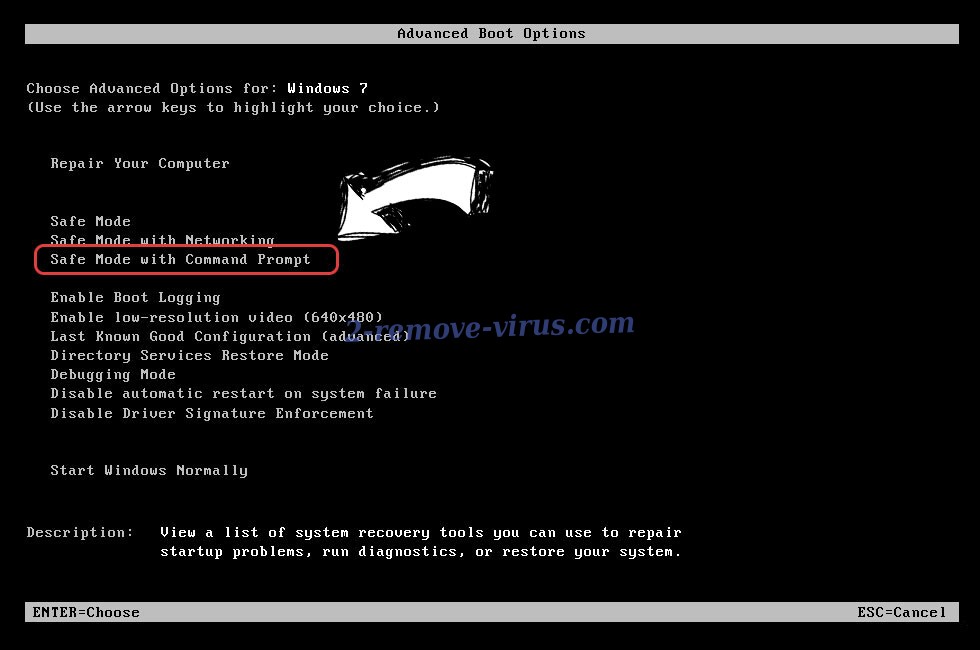

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

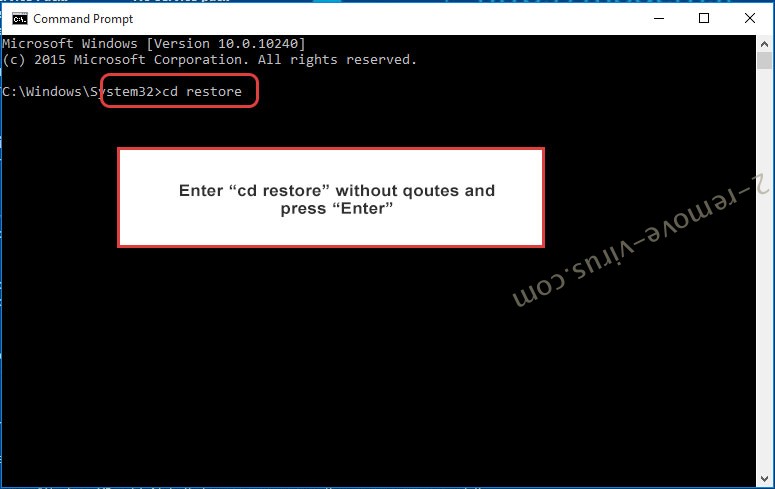

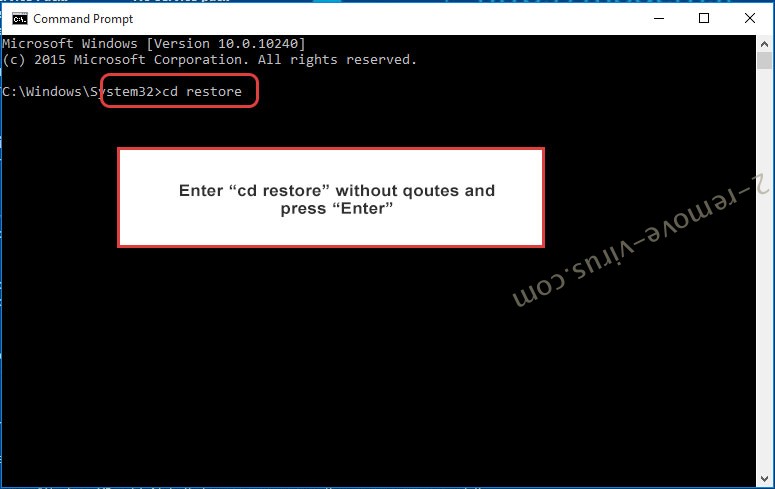

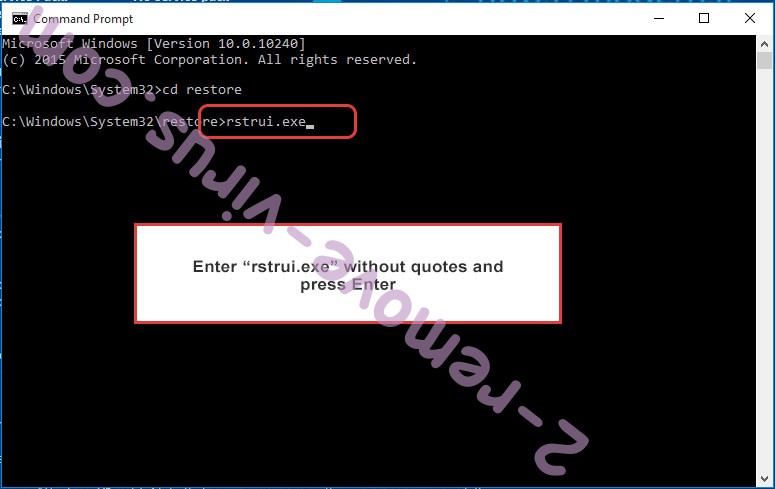

- اكتب في cd restore، واضغط على Enter.

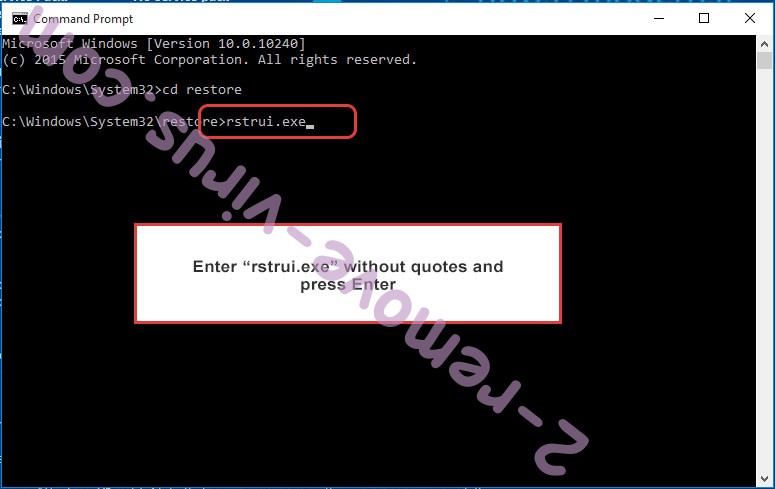

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

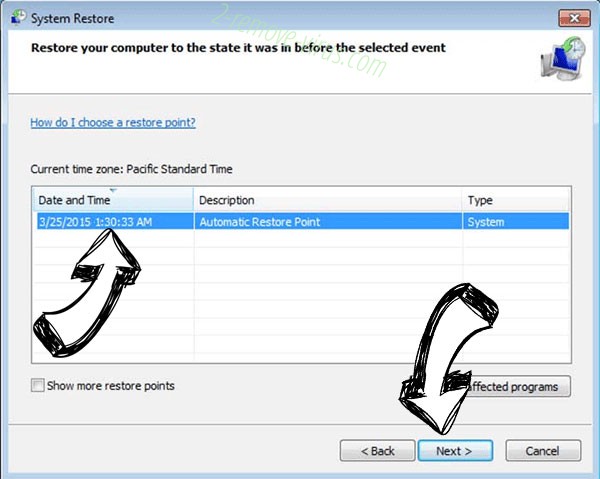

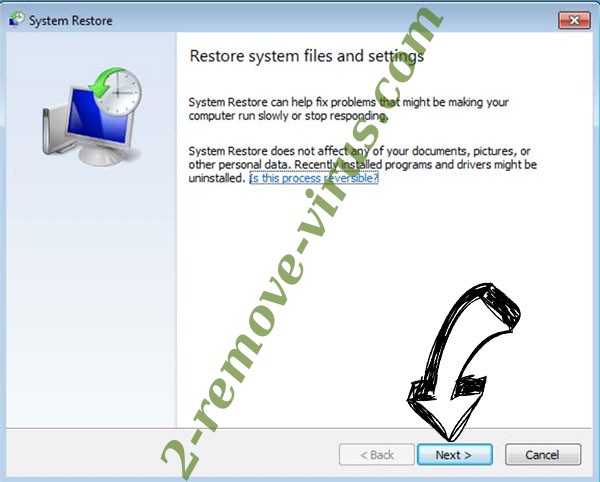

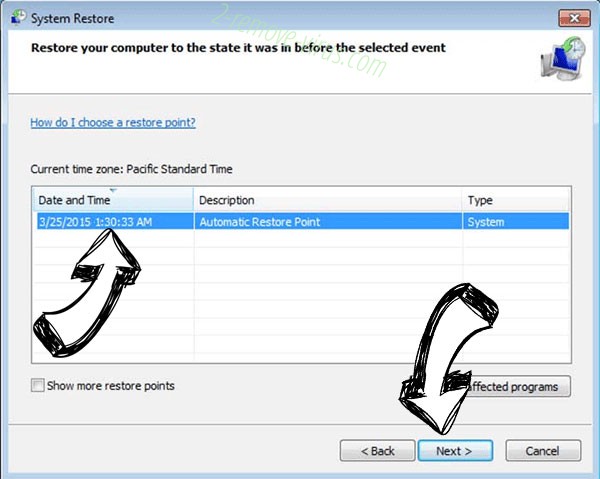

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

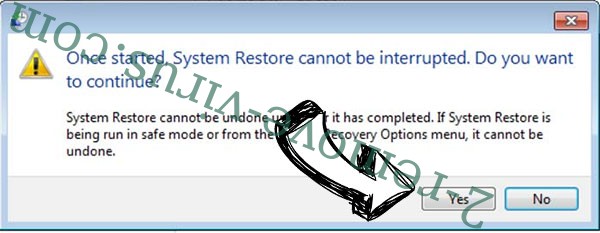

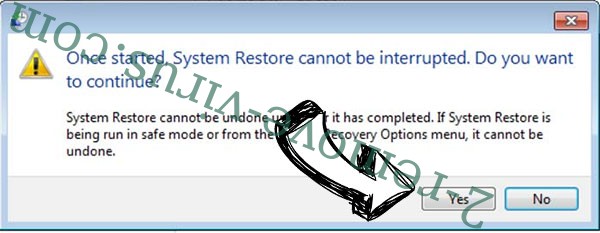

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف BG85 ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

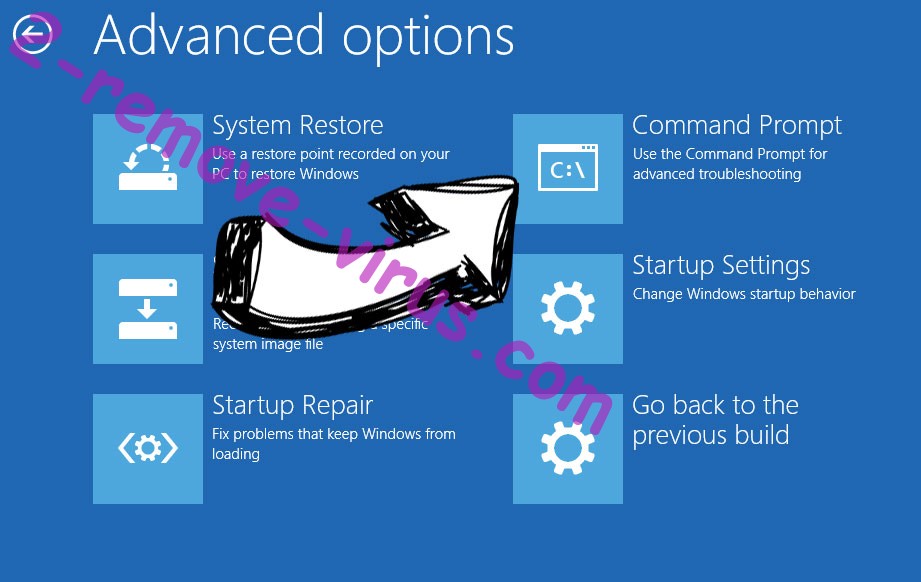

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.