ما يمكن قوله عن Bip ransomware

انتزاع الفدية المعروفة بأنها Bip ransomware تشكل تهديدا خطيرا، نظرا لكمية الضرر الذي قد يسببه. أنت ربما لم تأتي عبر من قبل ، وربما يكون من المستغرب بشكل خاص أن نرى ما تفعله. لن تكون الملفات متوفرة إذا تم تشفيرها بواسطة برنامج ضار ترميز البيانات، والذي يستخدم عادة خوارزميات تشفير قوية. السبب في أن هذه البرامج الضارة يعتقد أن تشكل تهديدا خطيرا هو أنه ليس من الممكن دائما لاستعادة الملفات. كما سيتم عرض عليك شراء decryptor مقابل مبلغ معين من المال ، ولكن هذا ليس خيارًا مقترحًا لعدد قليل من الأسباب.

هناك الكثير من الحالات التي لا يؤدي فيها دفع الفدية إلى استعادة الملفات. لا تتوقع من المجرمين أن لا يأخذوا أموالك فقط ويشعرون بأي التزام بمساعدتك. ومن شأن هذا المال أن يمول أيضا مشاريع البرمجيات الخبيثة في المستقبل. هل تريد فعلا لدعم شيء أن يفعل مليارات الدولارات في الضرر. الناس أيضا أصبحت أكثر وأكثر جذبا لرجال الأعمال لأن كمية من الناس الذين يمتثلون للمطالب جعل البيانات تشفير البرامج الخبيثة مربحة للغاية. استثمار المبلغ الذي يطلب منك في النسخ الاحتياطي موثوق بها سيكون أفضل لأنه إذا واجهت أي وقت مضى هذا النوع من الوضع مرة أخرى، هل يمكن أن مجرد فتح Bip ransomware البيانات من النسخ الاحتياطي ولا تقلق بشأن خسارتها. إذا تم إجراء النسخ الاحتياطي قبل أن يمسك العدوى، يمكنك إزالة Bip ransomware الفيروس فقط والمضي قدما لفتح Bip ransomware الملفات. قد لا تكون على دراية أيضًا بطرق انتشار برامج الفدية، وسنشرح الطرق الأكثر شيوعًا في الفقرات أدناه.

كيف ينتشر انتزاع الفدية

يمكنك عادة رؤية ترميز البيانات الخبيثة المرفقة رسائل البريد الإلكتروني كمرفق أو على موقع التحميل المشبوهة. يعتمد عدد كبير من البرامج الضارة ترميز الملفات على المستخدمين على عجل فتح مرفقات البريد الإلكتروني ولا تحتاج إلى استخدام طرق أكثر تطورا. هذا لا يعني أن الموزعين لا يستخدمون أساليب أكثر تطورا على الإطلاق ، ومع ذلك. كل ما يجب فعله هو إرفاق ملف ضار برسالة إلكترونية ، وكتابة نص معقول ، والادعاء زورا بأنه من شركة / منظمة جديرة بالثقة. سوف تواجه عادة مواضيع حول المال في تلك الرسائل الإلكترونية ، لأن تلك الأنواع من المواضيع الحساسة هي ما الناس أكثر عرضة للوقوع. غالبًا ما ترى أسماء كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon بريدًا إلكترونيًا مع إيصال لشراء لا يتذكر المستخدم إجراءه ، فلن يتردد في فتح الملف المرفق. عندما كنت تتعامل مع رسائل البريد الإلكتروني، وهناك بعض الأشياء التي يجب البحث عن إذا كنت تريد أن حارس جهاز الكمبيوتر الخاص بك. تحقق مما إذا كنت تعرف المرسل قبل فتح المرفق الذي أرسله، وإذا لم يكن معروفًا لك، فتحقق منه بعناية. وإذا كنت على دراية بها، راجع عنوان البريد الإلكتروني للتأكد من أنها حقا لهم. هذه الرسائل الإلكترونية الخبيثة هي أيضا في كثير من الأحيان الكامل من الأخطاء النحوية. علامة بارزة أخرى يمكن أن يكون اسمك غائب ، إذا ، دعونا نقول لك استخدام الأمازون وكانوا على البريد الإلكتروني الخاص بك ، فإنها لن تستخدم تحيات عالمية مثل عزيزي العميل / عضو / المستخدم ، وبدلا من ذلك سوف تدرج الاسم الذي قدمت لهم. قد تستخدم أيضًا نقاط الضعف على جهازك برامج الضعفاء كمسار لجهازك. عادة ما يتم إصلاح هذه الثغرات الأمنية في البرامج بسرعة بعد العثور عليها بحيث لا يمكن استخدامها من قبل البرامج الضارة. ومع ذلك ، إذا حكمنا من خلال انتشار WannaCry ، من الواضح أن الجميع ليسوا سريعين في تحديث برامجهم. يتم تشجيعك على تثبيت تحديث كلما تم توفيره. يمكن تعيين بقع لتثبيت تلقائيا، إذا وجدت تلك التنبيهات مزعج.

ماذا يمكنك أن تفعل بشأن البيانات الخاصة بك

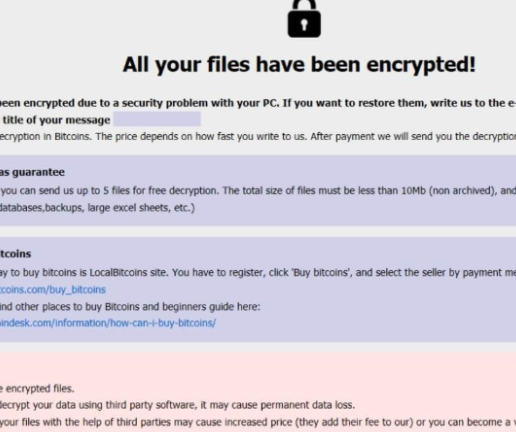

عندما يصبح النظام الخاص بك ملوثة مع ترميز الملفات البرمجيات الخبيثة، وسوف تجد قريبا الملفات المشفرة. في البداية، قد لا يكون واضحاً بشأن ما يجري، ولكن عندما لا يمكن فتح ملفاتك كالمعتاد، ستعرف على الأقل أن هناك خطأ ما. جميع الملفات المشفرة سيكون لها ملحق المرفقة بها، والتي يمكن أن تساعد الناس معرفة اسم الملف ترميز البرمجيات الخبيثة. يمكن استخدام خوارزميات التشفير القوية لترميز الملفات، مما قد يعني أنه لا يمكنك فك تشفيرها. سيتم وضع مذكرة فدية في المجلدات التي تحتوي على الملفات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وأنه يجب أن توضح أن الملفات الخاصة بك قد تم تأمين وكيف يمكن استعادتها. لن يكون مفكّر فك التشفير المقترح مجانيًا بالطبع. يجب تحديد مبلغ الفدية في المذكرة ، ولكن في بعض الحالات ، يطلب من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، قد يتراوح من بعض عشرات الدولارات إلى بضع مئات ربما. للأسباب التي ناقشناها أعلاه، نحن لا نشجع دفع الفدية. وينبغي أن يكون تقديم الطلبات الملاذ الأخير. حاول أن تتذكر ربما كنت لا تذكر. قد يكون أيضاً فك التشفير المجاني متوفراً. إذا كان أخصائي البرمجيات الخبيثة يمكن أن الكراك انتزاع الفدية، وقال انه / انها قد الافراج عن decryptors الحرة. ضع هذا في الاعتبار قبل أن تفكر حتى في دفع المحتالين عبر الإنترنت. إذا كنت تستخدم بعض من هذا المبلغ لشراء النسخ الاحتياطي، لن يتم وضع في هذا النوع من الوضع مرة أخرى لأن الملفات الخاصة بك سيتم حفظها في مكان آمن. إذا قمت بإنشاء نسخة احتياطية قبل الإصابة، قد تقوم باستعادة الملفات بعد إزالة تثبيت Bip ransomware الفيروسات. تصبح مألوفة مع كيفية انتشار انتزاع الفدية بحيث يمكنك تجنب ذلك في المستقبل. تأكد من تحديث برنامجك كلما توفر تحديث، ولا تفتح مرفقات بريد إلكتروني عشوائية، ولا تثق إلا بمصادر آمنة مع التنزيلات.

Bip ransomware ازاله

إذا كان انتزاع الفدية لا يزال قائما، ينبغي استخدام أداة لمكافحة البرمجيات الخبيثة لإنهائه. إصلاح الفيروس يدويا Bip ransomware ليست عملية بسيطة، وربما يؤدي إلى مزيد من الضرر على جهازك. إذا كنت لا تريد التسبب في ضرر إضافي، استخدم برنامج إزالة البرامج الضارة. البرنامج ليس فقط قادرة على مساعدتك على رعاية العدوى ، ولكن يمكن أن تمنع البيانات في المستقبل ترميز البرامج الضارة من الدخول. بمجرد تثبيت برنامج مكافحة البرامج الضارة، فقط قم بمسح جهازك وإذا تم التعرف على التهديد، اسمح له بالتخلص منه. ضع في اعتبارك أن الأداة المساعدة لمكافحة البرامج الضارة لا تملك القدرات اللازمة لاستعادة بياناتك. بمجرد تنظيف الكمبيوتر، يجب استعادة استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for Bip ransomwareUse our recommended removal tool to scan for Bip ransomware. Trial version of provides detection of computer threats like Bip ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Bip ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

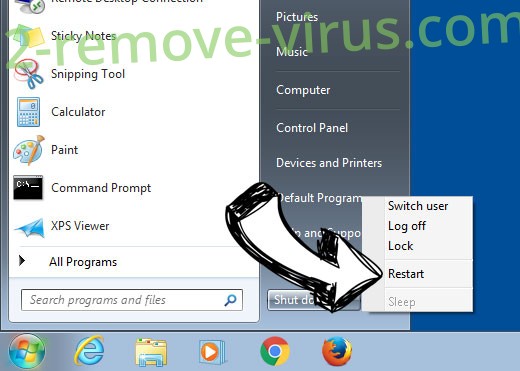

إزالة Bip ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

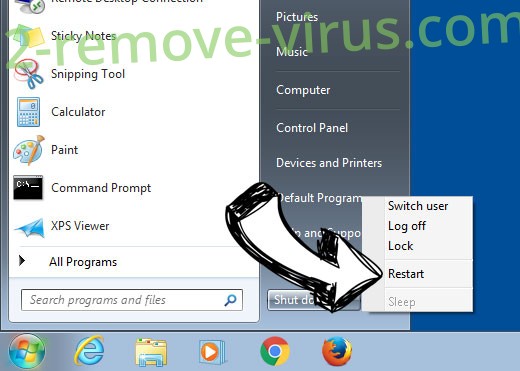

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

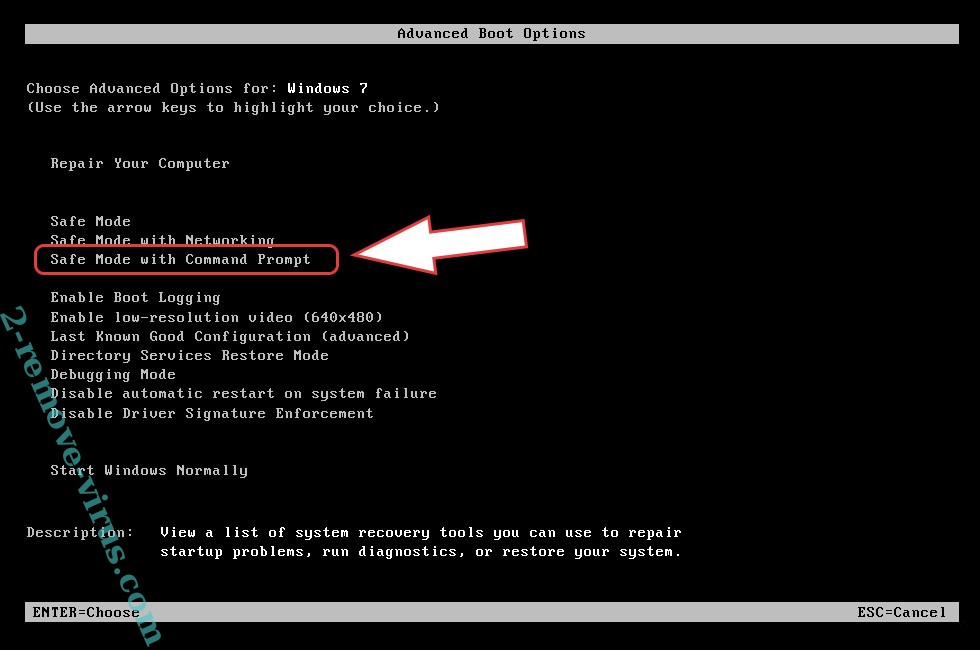

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Bip ransomware

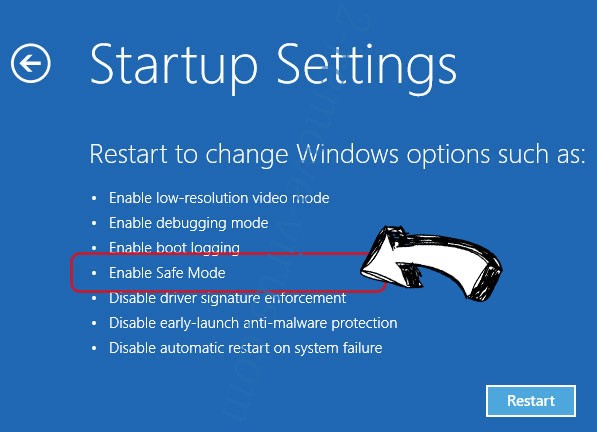

إزالة Bip ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Bip ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

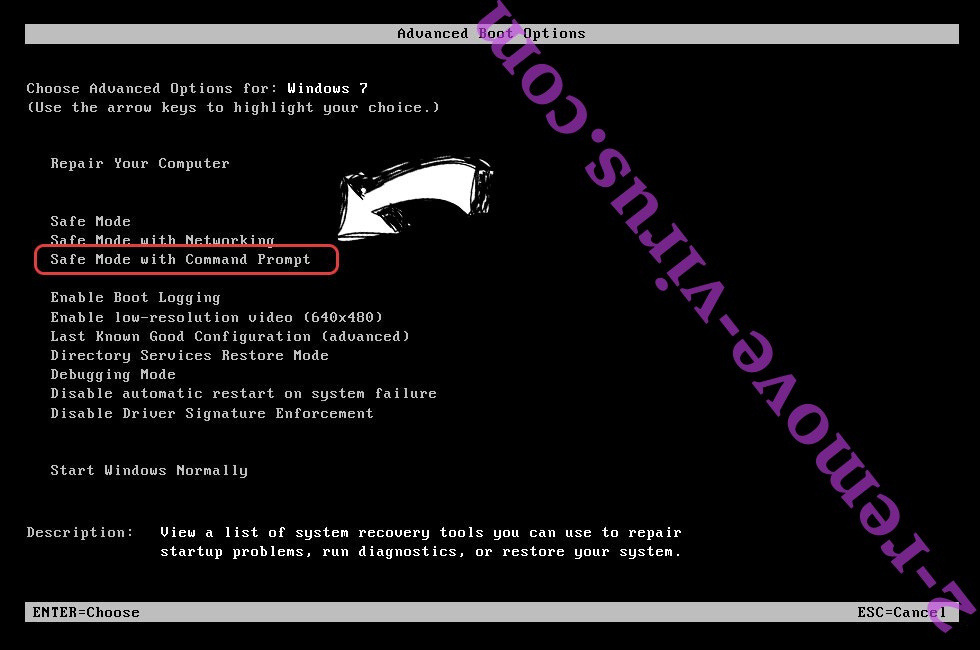

حذف Bip ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

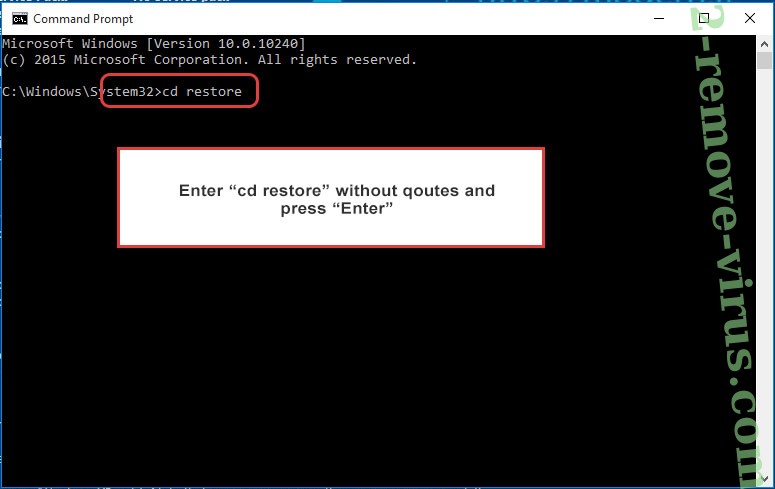

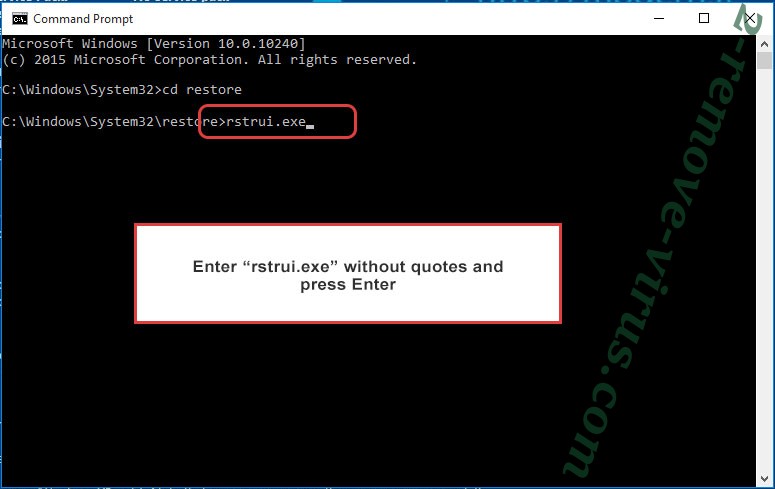

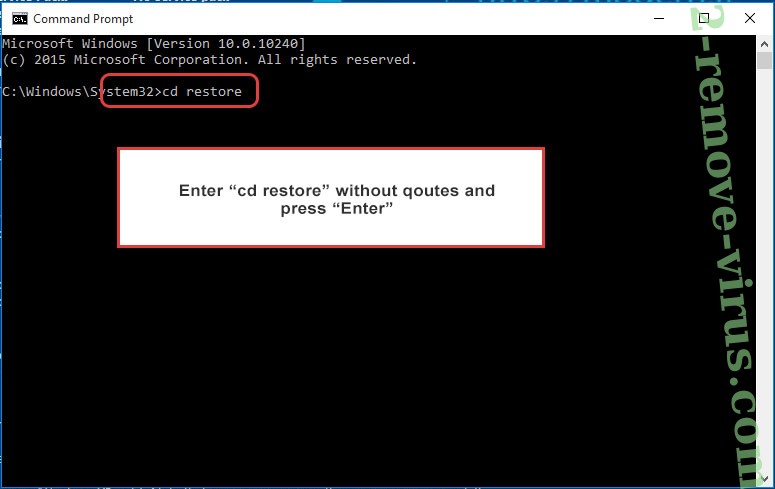

- اكتب في cd restore، واضغط على Enter.

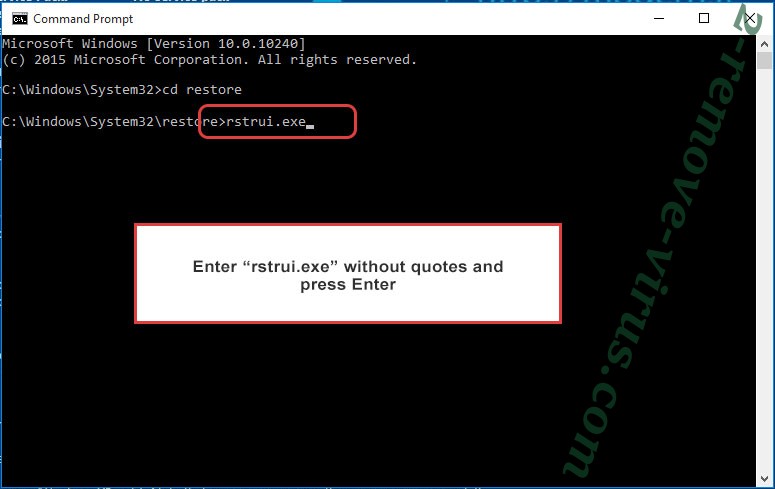

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

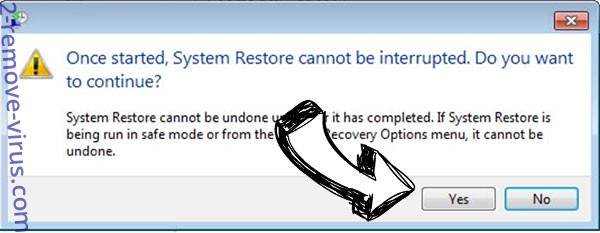

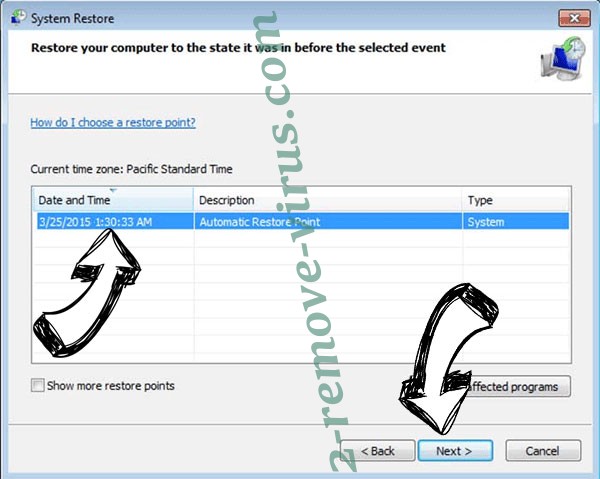

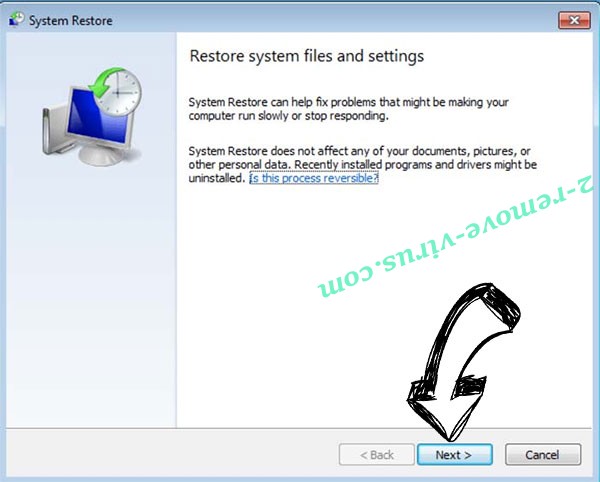

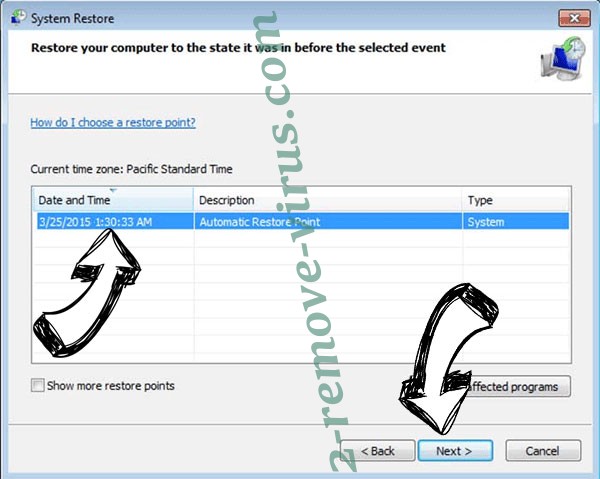

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

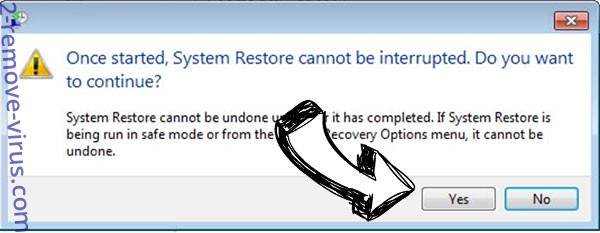

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Bip ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

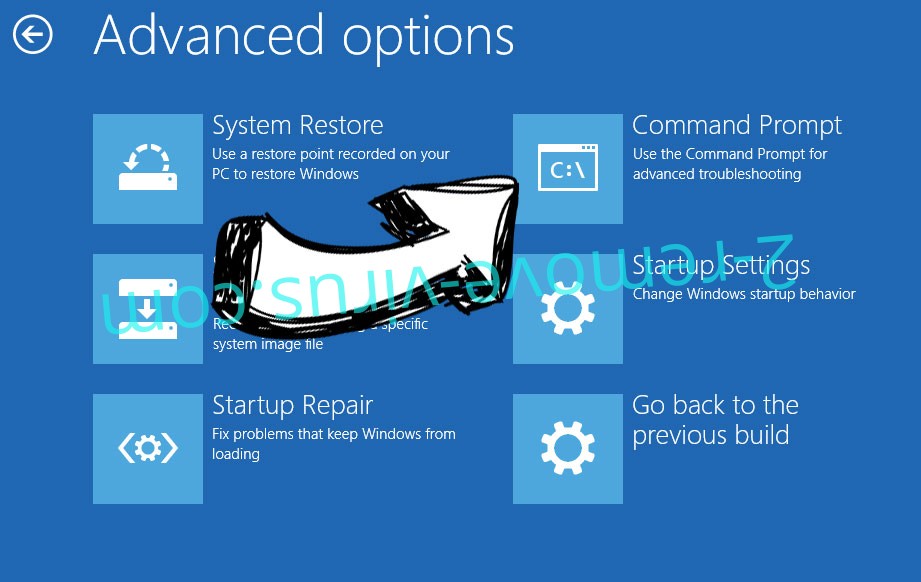

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.