هل هذه عدوى حادة

وتصنف انتزاع الفدية المعروفة .Caley ransomware باسم عدوى خطيرة، وذلك بسبب كمية الضرر الذي قد يسببه. البيانات تشفير البرمجيات الخبيثة ليست شيئا الجميع قد واجهت من قبل ، وإذا كنت قد واجهت للتو الآن ، وسوف تتعلم مدى الضرر الذي يمكن أن يسبب مباشرة. تستخدم Ransomware خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد قفلها ، لن تتمكن من فتحها.

ويعتبر هذا أن تكون عدوى خطيرة جدا لأن الملفات المقفلة انتزاع الفدية ليست دائما فك تشفير. سوف تحصل على خيار دفع الفدية لفك التشفير ولكن هذه ليست الفكرة الأكثر حكمة. ملف فك التشفير حتى لو كنت تدفع ليست مضمونة حتى تتمكن من مجرد نهاية الانفاق أموالك من أجل لا شيء. نضع في اعتبارنا أن كنت تتوقع أن المحتالين السيبرانية سوف يشعر ملزمة لمساعدتك في استرداد الملفات، عندما لم يكن لديك ل. بالإضافة إلى ذلك ، فإن هذا المال يساعد في المستقبل انتزاع الفدية ومشاريع البرامج الضارة. هل تريد حقا لدعم هذا النوع من النشاط الإجرامي الذي يفعل مليارات من الضرر. وكلما زاد عدد الضحايا الذين يدفعون، كلما أصبح الأمر أكثر ربحية، زاد بالتالي عدد الناس الذين ينجذبون إليها. استثمار هذا المال في النسخ الاحتياطي موثوق بها سيكون من الأفضل لأنه إذا كنت وضعت من أي وقت مضى في هذا النوع من الوضع مرة أخرى ، فإنك لن تحتاج إلى القلق بشأن فقدان الملف كما يمكنك فقط استردادها من النسخ الاحتياطي. يمكنك بعد ذلك ببساطة إنهاء .Caley ransomware البيانات واستعادتها. إذا لم تكن متأكدًا من كيفية حصولك على التلوث ، فسنوضح طرق الانتشار الأكثر شيوعًا في الفقرة التالية.

طرق توزيع رانسومواري

عادةً ما تنتشر البيانات التي تقوم بتشفير البرامج الضارة من خلال مرفقات البريد الإلكتروني غير المرغوب فيها والتنزيلات الضارة ومجموعات الاستغلال. نظرًا لوجود الكثير من الأشخاص الذين هم مهملون في فتح مرفقات البريد الإلكتروني أو تنزيل الملفات من مصادر مشكوك فيها ، لا يتعين على موزعي برامج الفدية التفكير في طرق أكثر تعقيدًا. ويمكن استخدام طرق أكثر تطورا كذلك، على الرغم من أنها ليست شعبية. قراصنة كتابة بريد إلكتروني مقنع جدا، في حين تستخدم اسم شركة أو منظمة معروفة، إرفاق البرمجيات الخبيثة إلى البريد الإلكتروني وإرسالها. هذه الرسائل غالبا ما تذكر المال لأنه نظرا لحساسية الموضوع ، والناس هم أكثر عرضة لفتحها. في كثير من الأحيان سترى أسماء كبيرة مثل الأمازون المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon بريدًا إلكترونيًا مع إيصال لشراء لا يتذكر المستخدم صنعه ، فسيفتح الملف المرفق على الفور. عندما تتعامل مع رسائل البريد الإلكتروني ، هناك بعض الأشياء التي يجب البحث عنها إذا كنت ترغب في حماية جهاز الكمبيوتر الخاص بك. تحقق مما إذا كنت تعرف المرسل قبل فتح الملف الذي تمت إضافته إلى البريد الإلكتروني، وإذا لم يكن مألوفًا لك، فتحقق منه بعناية. لا تعجل لفتح المرفق لمجرد أن المرسل يبدو حقيقيا ، أولا سيكون لديك لمضاعفة التحقق مما إذا كان عنوان البريد الإلكتروني يطابق البريد الإلكتروني الفعلي للمرسل. كن على اطلاع على الأخطاء النحوية الواضحة ، فهي في كثير من الأحيان صارخة. يجب عليك أيضًا التحقق من كيفية مخاطبتك ، إذا كان المرسل هو الذي يعرف اسمك ، فسيتضمن اسمك دائمًا في الترحيب. يمكن أن يصيب الملف الذي يقوم بتشفير البرامج الضارة أيضًا باستخدام نقاط الضعف غير المصححة الموجودة في برامج الكمبيوتر. يتم إصلاح نقاط الضعف هذه في البرامج بشكل عام بسرعة بعد اكتشافها بحيث لا يمكن للبرامج الضارة استخدامها. ومع ذلك ، لسبب أو لآخر ، لا يقوم الجميع بتثبيت هذه التحديثات. من المهم أن تقوم بتصحيح برنامجك بانتظام لأنه إذا كانت مشكلة عدم الحصانة خطيرة ، فقد يتم استخدامها من قبل البرامج الضارة. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا وجدت تلك التنبيهات مزعجة.

كيف يُفعل

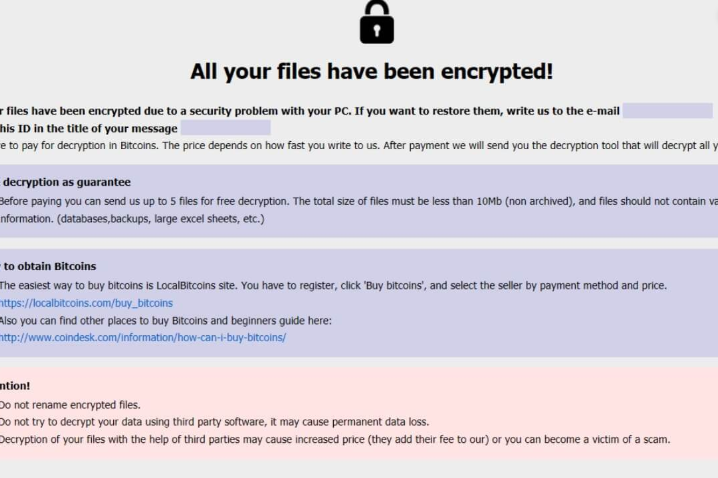

بمجرد أن يدخل برنامج الفدية إلى جهاز الكمبيوتر الخاص بك ، سيبحث عن أنواع معينة من الملفات وبمجرد العثور عليها ، سيرمزها. لن يكون الوصول إلى ملفاتك متاحًا، لذا حتى إذا لم تلاحظ عملية التشفير، ستعرف في النهاية. الملفات التي تم تشفيرها سيكون لها ملحق ملف غريب ، والذي يساعد عادة المستخدمين على التعرف على برامج الفدية التي لديهم. قد تكون بياناتك مشفرة باستخدام خوارزميات تشفير قوية، وهناك احتمال أن يتم تأمينها بشكل دائم. بعد تشفير جميع الملفات، سيتم وضع إشعار فدية على جهاز الكمبيوتر الخاص بك، والذي يجب أن يوضح، إلى حد ما، ما حدث وكيف يجب عليك المتابعة. سيقترحون عليك برنامج فك تشفير، والذي لن يأتي مجاناً. يجب أن تعرض الملاحظة بوضوح سعر أداة فك التشفير ولكن إذا لم تفعل ذلك ، فستمنحك طريقة للاتصال بالمجرمين لإعداد سعر. كما تعلمون بالفعل ، والدفع ليس هو الخيار الذي نقترحه. الدفع يجب أن يكون الملاذ الأخير. حاول أن تتذكر ما إذا كنت قد قمت بالنسخ الاحتياطي من أي وقت مضى، فقد يتم تخزين ملفاتك في مكان ما. أو ، إذا كان الحظ على الجانب الخاص بك ، يمكن أن يكون برنامج فك التشفير مجانا المتاحة. قد يتمكن الباحثون من البرامج الضارة من فك تشفير برامج الفدية ، وبالتالي يمكنهم تطوير أداة مجانية. قبل اتخاذ قرار بالدفع، ابحث عن أداة فك تشفير. قد يكون استخدام هذا المبلغ للنسخ الاحتياطي أكثر فائدة. إذا قمت بإنشاء نسخة احتياطية قبل الإصابة، يمكنك المتابعة إلى استرداد الملف بعد إنهاء .Caley ransomware الفيروس. في المستقبل، في محاولة للتأكد من تجنب انتزاع الفدية ويمكنك أن تفعل ذلك عن طريق التعرف على نفسك كيف ينتشر. على أقل تقدير ، لا تفتح مرفقات البريد الإلكتروني يسارًا ويمينًا ، وتحديث برامجك ، وتنزيلها فقط من مصادر تعرف أنك يمكن أن تثق بها.

.Caley ransomware ازاله

إذا كان لا يزال انتزاع الفدية لا يزال، يجب استخدام برنامج مكافحة البرامج الضارة لإنهاء ذلك. الإصلاح .Caley ransomware يدوياً ليست عملية سهلة وقد يؤدي إلى ضرر إضافي لجهاز الكمبيوتر الخاص بك. الذهاب مع الخيار التلقائي سيكون خيارا أفضل بكثير. يتم إجراء هذه الأنواع من البرامج بقصد الكشف عن أو حتى الوقاية من هذه الأنواع من العدوى. اختر أداة مكافحة البرامج الضارة التي تناسب ما تحتاجه بشكل أفضل ، وتنزيلها ، والسماح لها بمسح جهازك ضوئيًا للخطر بمجرد تثبيته. لا تتوقع أن تساعدك أداة مكافحة البرامج الضارة في استرداد الملفات ، لأنها لن تكون قادرة على القيام بذلك. إذا تم إنهاء البيانات التي تقوم بتشفير البرنامج الضار بشكل كامل، فاستعد ملفاتك من المكان الذي تحتفظ به مخزنًا، وإذا لم يكن لديك، فابدأ في استخدامه.

Offers

تنزيل أداة إزالةto scan for .Caley ransomwareUse our recommended removal tool to scan for .Caley ransomware. Trial version of provides detection of computer threats like .Caley ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Caley ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Caley ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

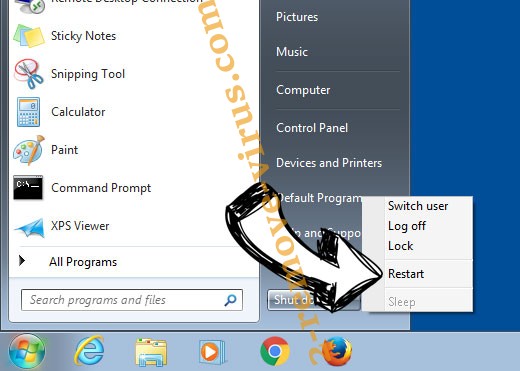

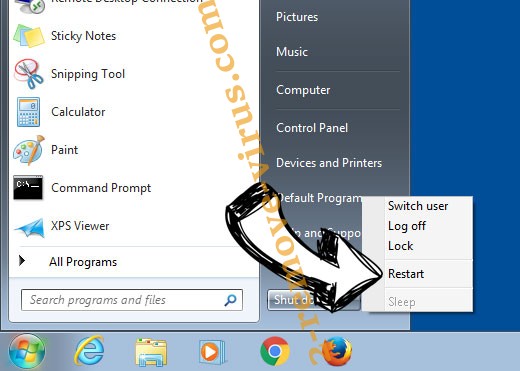

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

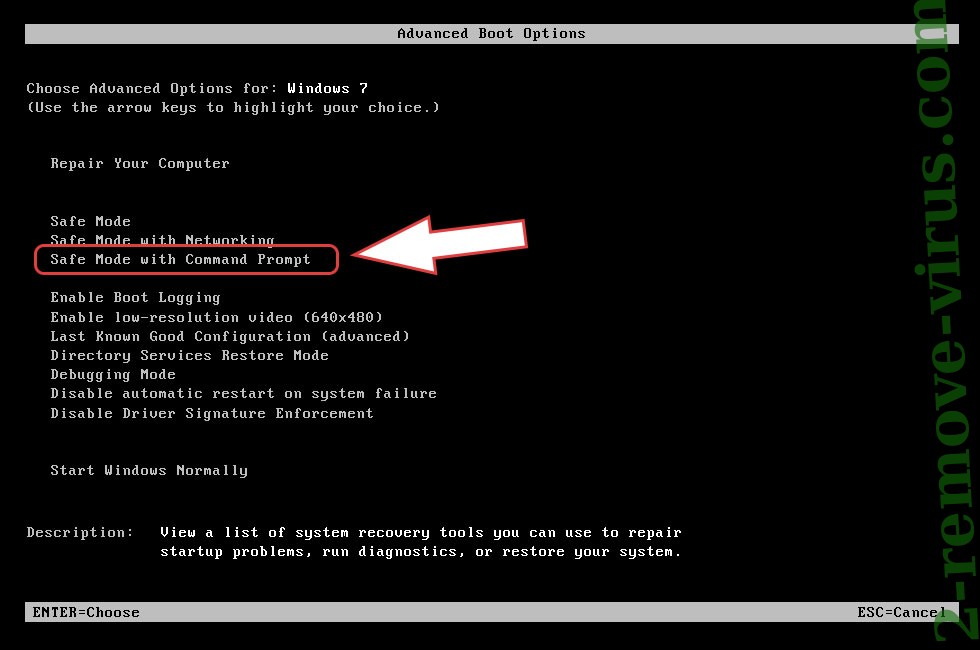

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Caley ransomware

إزالة .Caley ransomware من ويندوز 8/ويندوز

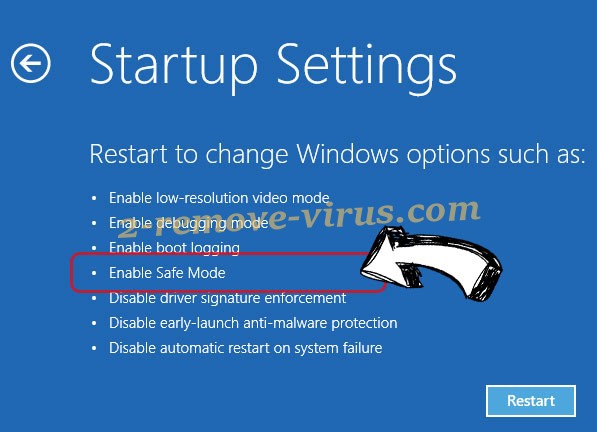

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Caley ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .Caley ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

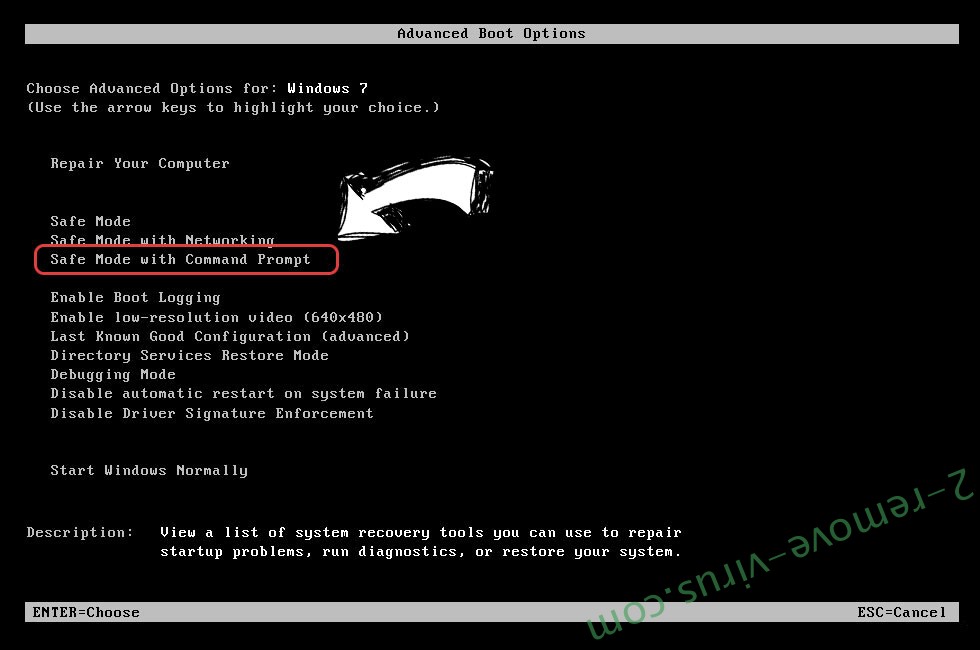

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

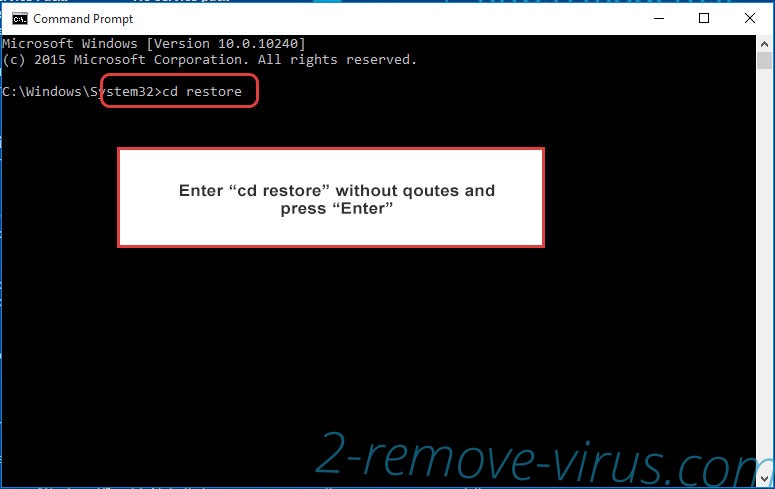

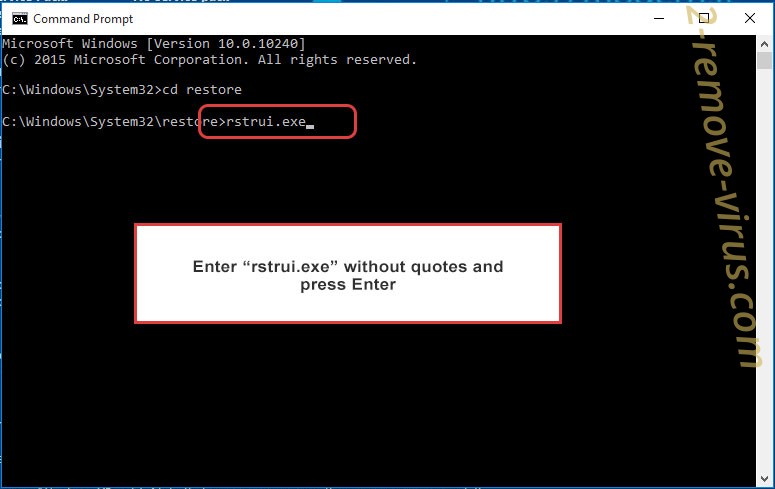

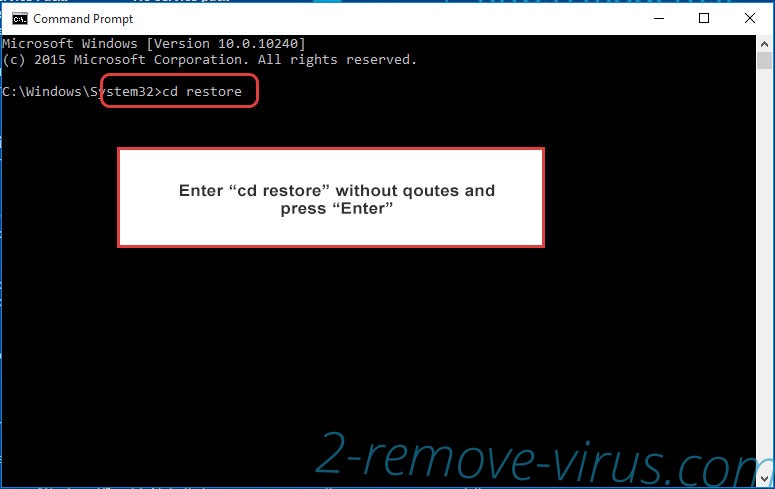

- اكتب في cd restore، واضغط على Enter.

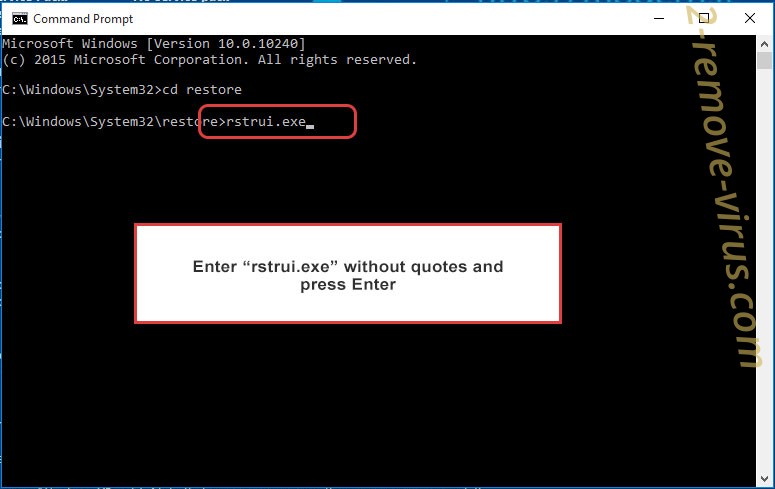

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

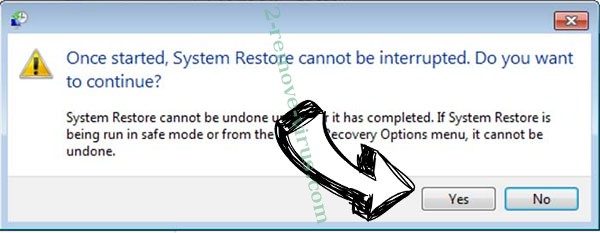

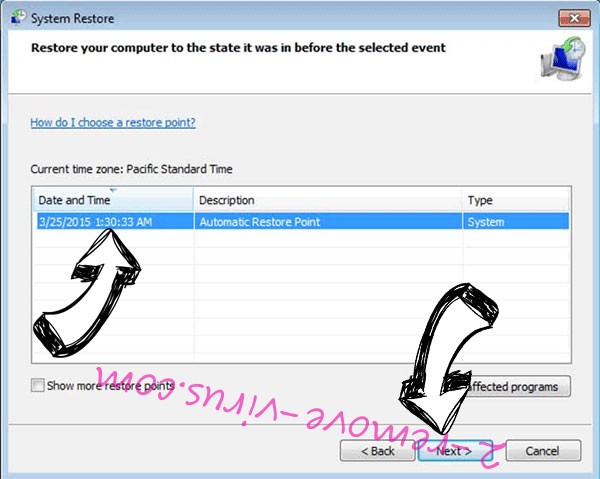

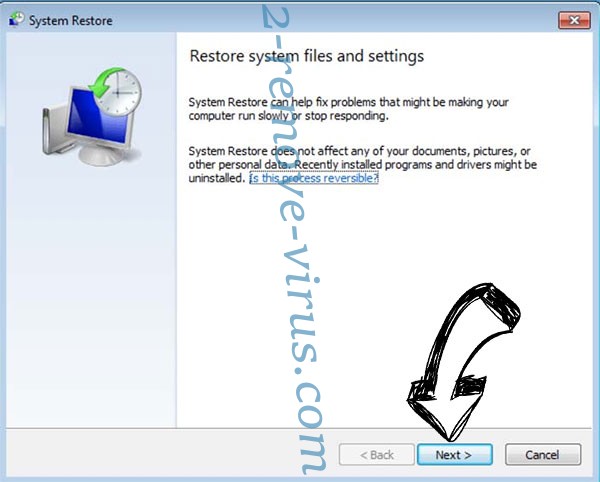

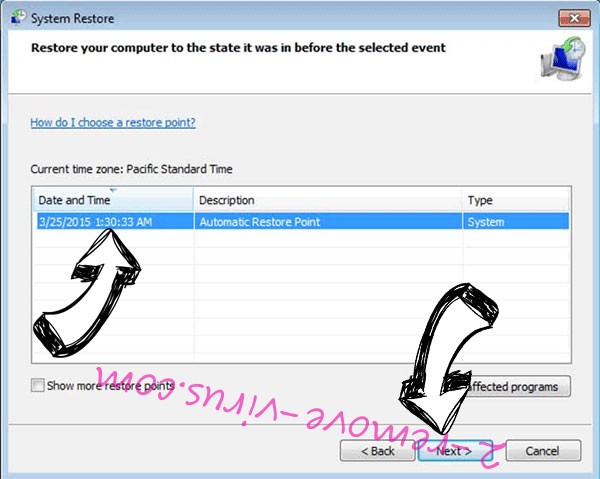

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

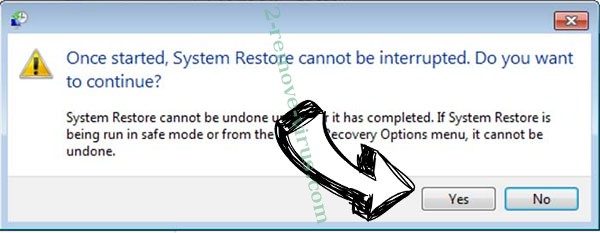

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Caley ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

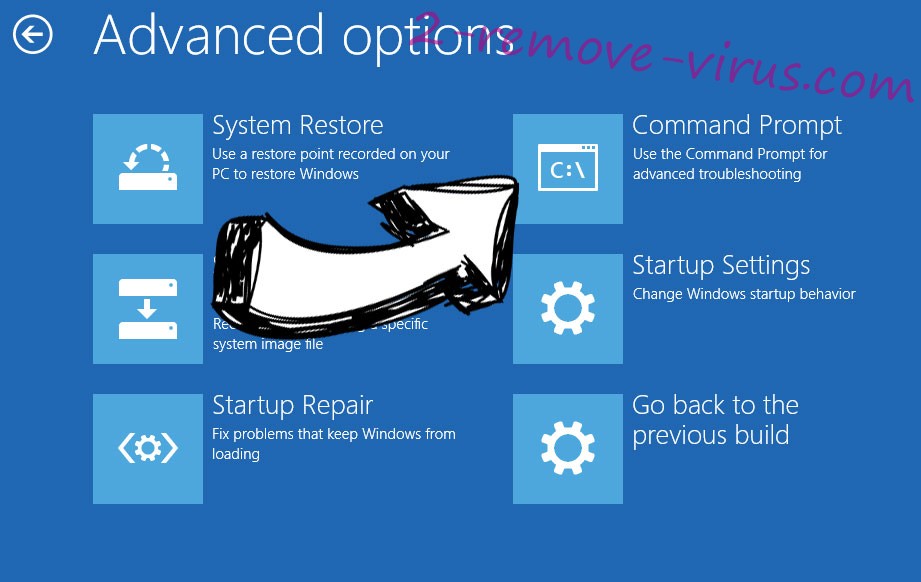

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.