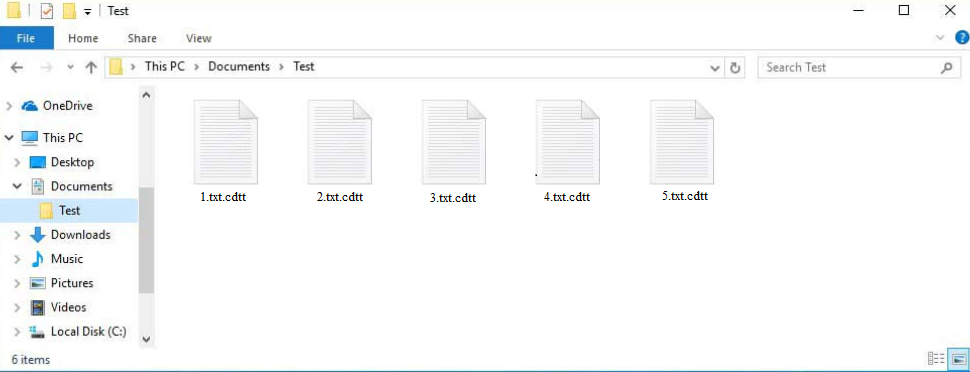

Cdtt ransomware هي برامج ضارة لتشفير الملفات من عائلة Djvu ransomware. إنه جزء خطير جدا من البرامج الضارة لأنه يقوم بتشفير الملفات الشخصية. بمجرد تشفير الملفات ، لا يكون استردادها ممكنا دائما. يمكن التعرف على برنامج الفدية هذا من خلال ملحق .cdtt الذي يضيفه إلى الملفات المشفرة.

بمجرد بدء تشغيل برنامج الفدية ، سيبدأ تشفير الملفات على الفور. يستهدف بشكل أساسي الملفات الشخصية ، بما في ذلك الصور ومقاطع الفيديو والمستندات وما إلى ذلك. ستعرف على الفور الملفات التي تأثرت لأنه سيتم إضافة ملحق الملف .cdtt إليها. لن تتمكن أيضا من فتحها.

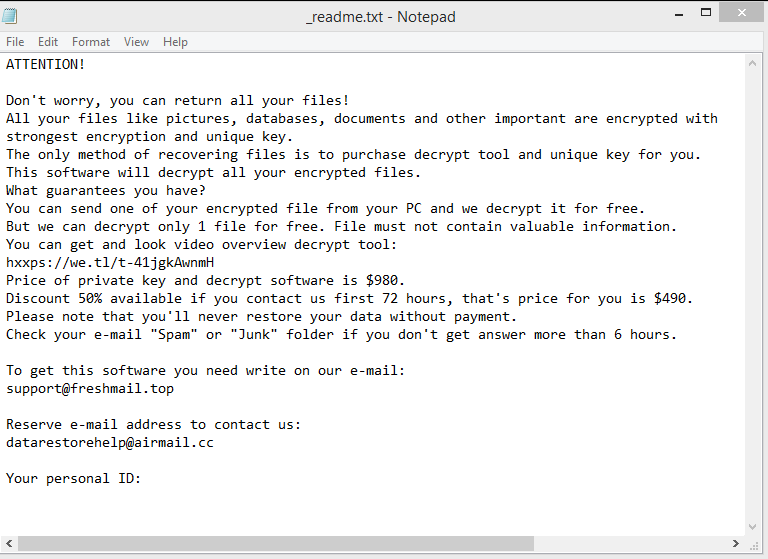

عندما يتم تشفير جميع الملفات ، Cdtt ransomware سيتم إسقاط مذكرة فدية _readme.txt في جميع المجلدات التي تحتوي على ملفات مشفرة. توضح الملاحظة أنه تم تشفير الملفات وأنك لن تتمكن من استعادتها بدون أداة فك تشفير. لسوء الحظ ، هذا صحيح جزئيا. لفك تشفير الملفات ، تحتاج إلى أداة فك تشفير. يقدم لك مشغلو برنامج الفدية هذا أداة فك التشفير مقابل 980 دولارا. تذكر المذكرة أيضا خصما بنسبة 50٪ للضحايا الذين يتصلون بهم خلال أول 72 ساعة.

نحن لا نشجعك بشدة على دفع الفدية لعدة أسباب. بادئ ذي بدء ، لا توجد ضمانات بأنك ستتلقى وحدة فك تشفير بعد الدفع. ضع في اعتبارك أنك تتعامل مع مجرمي الإنترنت ، ولا يوجد ما يجبرهم على الحفاظ على نهايتهم من الصفقة. لم يتلق العديد من الضحايا في الماضي أجهزة فك التشفير الخاصة بهم على الرغم من دفع الفدية. علاوة على ذلك ، سيتم استخدام أموالك في أنشطة ضارة في المستقبل. طالما أن المستخدمين يدفعون الفدية ، فستظل برامج الفدية سائدة.

إذا قمت بعمل نسخة احتياطية من ملفاتك قبل تشفيرها ، فيجب أن تكون قادرا على استعادة ملفاتك دون أي مشاكل. ومع ذلك ، تحتاج أولا إلى الإزالة Cdtt ransomware من جهاز الكمبيوتر الخاص بك باستخدام برنامج مكافحة البرامج الضارة. فقط عندما لا تكون برامج الفدية موجودة ، يمكنك الوصول إلى نسختك الاحتياطية والبدء في استعادة ملفاتك.

إذا لم يكن لديك نسخة احتياطية من ملفاتك ، فقد يكون خيارك الوحيد هو الانتظار حتى يتم إصدار برنامج فك تشفير مجاني Cdtt ransomware . لمساعدة الضحايا على استعادة ملفاتهم ، يتمكن باحثو البرامج الضارة أحيانا من تطوير برامج فك تشفير مجانية. ومع ذلك ، ليس من الممكن دائما. هناك ملف free Djvu/STOP ransomware decryptor by Emsisoft لكنه لا يعمل على إصدارات Djvu الأحدث مثل Cdtt ransomware . في هذه الحالة ، لا يمكن فك التشفير المجاني Cdtt ransomware إلا إذا قام مشغلو البرامج الضارة بتحرير المفاتيح عبر الإنترنت التي تم استخدامها لتشفير البيانات. حتى ذلك الحين ، من غير المرجح أن يكون جهاز فك التشفير.

تجدر الإشارة أيضا إلى أنه إذا كنت تبحث عن أداة فك تشفير مجانية Cdtt ransomware ، فقد تواجه العديد من البرامج المزيفة. إذا لم تتمكن من العثور على برنامج فك تشفير على موقع مثل NoMoreRansom ، فمن المحتمل أنه غير موجود. قد يؤدي تنزيل برنامج فك التشفير الخاطئ إلى حدوث إصابات إضافية بالبرامج الضارة.

Cdtt ransomware كيف أصابت جهاز الكمبيوتر الخاص بك؟

إذا كانت لديك عادات تصفح سيئة ، فمن المرجح أن تواجه برامج ضارة. هذا هو الحال بشكل خاص إذا قمت بتنزيل محتوى محمي بحقوق الطبع والنشر عبر السيول ، وفتح مرفقات بريد إلكتروني غير مألوفة ، والنقر فوق روابط عشوائية ، والتفاعل مع الإعلانات ، وما إلى ذلك. إذا كنت ترغب في تقليل مخاطر مواجهة البرامج الضارة ، فتعرف على كيفية انتشار البرامج الضارة وتطوير عادات تصفح أفضل.

واحدة من أكثر الطرق شيوعا التي تدخل بها البرامج الضارة إلى أجهزة كمبيوتر المستخدمين هي عبر مرفقات البريد الإلكتروني. يتلقى المستخدمون بريدا إلكترونيا يبدو أنه مرسل من شركة / مؤسسة معروفة ، وعندما يفتحون مرفقه ، يمكن للبرامج الضارة المخفية بداخله بدء عملياته الضارة وبدء تشغيلها. عادة ما يتم إجراء هذه الأنواع من رسائل البريد الإلكتروني لتظهر وكأنها مرسلة من قبل شركات شرعية ، كما تستخدم أسماء الشركات المعروفة لجعل المستلم يقلل من حذره. ومع ذلك ، نظرا لأن رسائل البريد الإلكتروني تستهدف مئات إن لم يكن آلاف المستخدمين في وقت واحد ، فهي عامة جدا وبالتالي يسهل التعرف عليها.

في العديد من رسائل البريد الإلكتروني الضارة العامة ، واحدة من أكثر العلامات التي يمكن التعرف عليها هي الأخطاء النحوية / الإملائية. إذا لاحظت أخطاء واضحة جدا في ما يفترض أن يكون بريدا إلكترونيا احترافيا ، فمن المحتمل أن تكون علامة على أن البريد الإلكتروني إما غير مرغوب فيه أو ضار. علامة أخرى هي البريد الإلكتروني الذي يخاطبك ك “مستخدم” ، “عضو” ، “عميل” ، وما إلى ذلك عندما يجب أن يعرف المرسل اسمك. يمكن للمرسلين الضارين الادعاء بأنهم من شركات شرعية تستخدم خدماتها ولكن ليس لديهم حق الوصول إلى معلوماتك الشخصية ، لذلك يضطرون إلى استخدام كلمات عامة لمخاطبتك. عندما ترسل إليك شركة تستخدم خدماتها بريدا إلكترونيا ، فإنها ستخاطبك دائما بالاسم لأنها تجعل البريد الإلكتروني يبدو أكثر شخصية.

تجدر الإشارة إلى أنه عندما تكون الأهداف مستخدمين محددين والجهات الفاعلة الخبيثة لديها معلومات معينة ، يمكن أن يكون البريد الإلكتروني الضار أكثر تعقيدا. وبالتالي ، كإجراء وقائي ، يوصى دائما بفحص مرفقات البريد الإلكتروني غير المرغوب فيها باستخدام برنامج مكافحة الفيروسات أو VirusTotal .

غالبا ما يتم توزيع البرامج الضارة عبر السيول ، وتحديدا من خلال السيول للمحتوى الترفيهي (الأفلام والمسلسلات التلفزيونية وألعاب الفيديو وما إلى ذلك). عادة ما تكون مواقع التورنت سيئة التنظيم ، مما يسمح للجهات الفاعلة الضارة بتحميل السيول التي تحتوي على برامج ضارة. إذا كنت تستخدم السيول لتنزيل محتوى محمي بحقوق الطبع والنشر ، فأنت لا تسرق المحتوى بشكل أساسي فحسب ، بل تعرض أيضا جهاز الكمبيوتر والبيانات للخطر.

Cdtt ransomware عزل

إنها إصابة معقدة للغاية بالبرامج الضارة ، ولهذا السبب يجب ألا تحاول إزالتها Cdtt ransomware يدويا. ما لم تكن تعرف بالضبط ما يجب القيام به ، فقد ينتهي بك الأمر إلى التسبب في أضرار إضافية لجهاز الكمبيوتر الخاص بك. يوصى باستخدام برنامج جيد لمكافحة البرامج الضارة.

بمجرد الحذف Cdtt ransomware باستخدام برنامج مكافحة البرامج الضارة ، يمكنك الوصول إلى النسخة الاحتياطية والبدء في استعادة ملفاتك. ضع في اعتبارك أنه إذا كانت برامج الفدية لا تزال موجودة عند الاتصال بالنسخة الاحتياطية ، فستصبح الملفات التي تم نسخها احتياطيا مشفرة أيضا.

إذا لم يكن لديك نسخة احتياطية ، فإن خيارك الوحيد هو انتظار توفر أداة فك تشفير مجانية Cdtt ransomware . ومع ذلك ، كما ذكرنا بالفعل ، ما إذا كان سيتم إصداره ليس مؤكدا. إذا أصبح متاحا ، فسيظهر على NoMoreRansom .

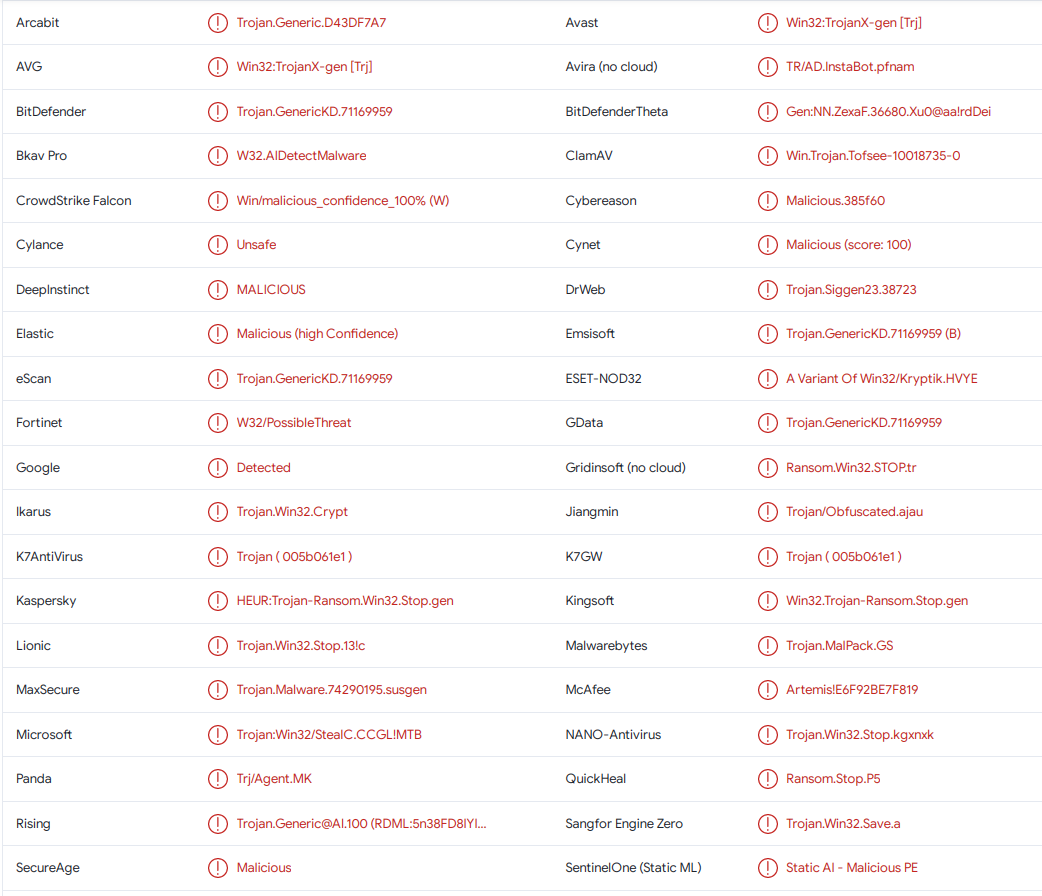

Cdtt ransomware تم اكتشافه على النحو التالي:

- Win32 : طروادة X الجنرال [Trj] بواسطة AVG / أفاست

- حصان طروادةKD.71169959 بواسطة BitDefender

- HEUR:طروادة – Ransom.Win32.Stop.gen من قبل كاسبيرسكي

- طروادة : Win32 / StealC.CCGL! MTB من مايكروسوفت

- البديل من Win32 / Kryptik.HVYE بواسطة ESET

- Trojan.MalPack.GS بواسطة التقيم

- Trojan.Win32.PRIVATELOADER.YXEAKZ بواسطة تريند مايكرو

تنزيل أداة إزالةto scan for Cdtt ransomwareUse our recommended removal tool to scan for Cdtt ransomware. Trial version of provides detection of computer threats like Cdtt ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version. More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Offers

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد