ما هو انتزاع الفدية

[Cleverhorse@ctemplar.com].HORSELIKER هو ملف تشفير البرمجيات الخبيثة المعروفة باسم الفدية في القصير. إذا كنت قد سمعت أبدا من هذا النوع من البرامج حتى الآن ، قد يكون في حالة صدمة. إذا خوارزمية التشفير القوية كانت تستخدم لتشفير البيانات الخاصة بك, سوف تكون قادر على فتح لهم كما أنها سوف تكون مقفلة. ترميز ملف البرامج الضارة ويعتقد أن تكون واحدة من أخطر البرمجيات الخبيثة مثل ملفات فك التشفير قد يكون من المستحيل. هناك أيضا خيار شراء decryptor من مجرمي الإنترنت ولكن لأسباب مختلفة, ليست أفضل فكرة. قبل أي شيء آخر ، ودفع لن يضمن أن الملفات المستعادة. سيكون من السذاجة أن تعتقد أن المحتالين سوف تشعر بد أن المعونة لكم في استعادة البيانات, عندما لم يكن لديك إلى. وبالإضافة إلى ذلك, بدفع, هل سيكون دعم مستقبل البرمجيات الخبيثة المشاريع. هل حقا ترغب في دعم هذا النوع من النشاط الإجرامي الذي لا بمليارات من الضرر. وأكثر الناس يتوافق مع مطالب أكثر من تجارة مربحة الفدية يصبح ، و أن يجذب نحو متزايد المزيد من الناس على هذه الصناعة. استثمار الأموال التي يتم طلبها منك إلى نوع من النسخ الاحتياطي قد يكون أكثر حكمة الخيار لأنك لن تحتاج للقلق حول فقدان الملف مرة أخرى. يمكنك ثم ببساطة القضاء على [Cleverhorse@ctemplar.com].HORSELIKER الفيروسات واستعادة البيانات. الفدية طرق التوزيع قد لا تكون مألوفة بالنسبة لك, وسوف نشرح الطرق الأكثر شيوعا أدناه.

الفدية توزيع الطرق

ملف ترميز البرمجيات الخبيثة عادة ما ينتشر عن طريق البريد المزعج مرفقات البريد الإلكتروني غير المرغوب تنزيل استغلال مجموعات. لأن المستخدمين تميل إلى أن تكون جميلة الإهمال عند فتح رسائل البريد الإلكتروني وتحميل الملفات, انها في كثير من الأحيان ليس من الضروري الفدية الموزعين إلى استخدام أكثر تفصيلا الأساليب. قد من الممكن أيضا أن أسلوب أكثر تطورا يستخدم العدوى ، كما أن بعض الفدية لا تستخدم لهم. المجرمين ببساطة استخدام الشهيرة اسم الشركة كتابة عامة ولكن إلى حد ما ذات مصداقية البريد الإلكتروني ، إضافة البرمجيات الخبيثة التي تعاني من ملف إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. المواضيع حول المال وعادة ما تستخدم لأن الناس هم أكثر عرضة لفتح هذه الأنواع من رسائل البريد الإلكتروني. المحتالين عبر الإنترنت يفضلون أن أدعي أن يكون من أمازون و أحيطكم علما بأن نشاط غير عادي لوحظ في حسابك أو تم شراء. لديك للبحث عن علامات معينة عند فتح رسائل البريد الإلكتروني إذا كنت ترغب في تأمين الجهاز الخاص بك. فمن الضروري أن التحقيق المرسل لمعرفة ما إذا كانوا معروفين لك و لو انهم موثوق بها. حتى إذا كنت تعرف المرسل ، يجب أن لا تتعجل ، أولا التحقق من عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان تعلمون أن تنتمي إلى هذا الشخص/الشركة. تلك رسائل البريد الإلكتروني الخبيثة أيضا في كثير من الأحيان الأخطاء النحوية التي تميل إلى أن يكون من السهل جدا أن نرى. كبير آخر فكرة يمكن أن يكون اسمك لا تستخدم في أي مكان إذا دعونا نقول كنت أحد العملاء الأمازون و كانت لإرسال بريد إلكتروني ، وأنها لن تستخدم تحيات مثل عزيزي العميل/عضو/المستخدم ، وبدلا من أن إدراج اسم لديك المقدمة لهم. ومن الممكن أيضا للحصول على البيانات ترميز البرامج الخبيثة استخدام خارج التاريخ البرامج على جهازك أن تصيب. يأتي البرنامج مع نقاط الضعف التي يمكن استخدامها لتصيب جهاز كمبيوتر ولكن عموما, برنامج صناع التصحيح لهم. ومع ذلك ، على نطاق واسع الفدية الهجمات أثبتت ليس الجميع بتثبيت تلك البقع. أنت تشجع على تثبيت تحديث كلما صدر. بقع يمكن تثبيت تلقائيا, إذا كنت تجد تلك التنبيهات المزعجة.

ماذا يمكنك أن تفعل حيال البيانات الخاصة بك

عندما يكون جهازك بالعدوى ، سيكون الهدف محدد أنواع الملفات و تشفيرها مرة واحدة انهم وجدت. الملفات الخاصة بك لا يمكن الوصول إليها, لذلك حتى لو كنت لا تلاحظ عملية التشفير ، عليك أن تعرف شيئا ما خطأ في نهاية المطاف. التحقق من ملفات غريبة امتداد وأضاف أنهم يجب عرض اسم ترميز البيانات البرمجيات الخبيثة. في كثير من الحالات ، ملف فك التشفير قد يكون من المستحيل لأن خوارزميات التشفير المستخدمة في التشفير يمكن أن تكون غير قابلة للاستعادة. ملاحظة فدية سوف يشرح ما حدث إلى البيانات الخاصة بك. سيطلب منك دفع مبلغ معين من المال في مقابل فك البيانات من خلال البرامج الخاصة بهم. ملاحظة يجب أن وضوح عرض سعر برنامج فك التشفير ولكن إذا لم يحدث ذلك, سوف تعطيك عنوان البريد الإلكتروني في الاتصال المجرمين إلى إعداد الأسعار. للأسباب التي ذكرناها أعلاه ، دفع لا خيار البرمجيات الخبيثة يوصي أخصائيو. تنظر فقط الامتثال لمطالب عندما كنت قد حاولت كل البدائل الأخرى. حاول أن تتذكر ما إذا كان لديك أي وقت مضى احتياطية من الملفات الخاصة بك قد تكون مخزنة في مكان ما. بعض الفدية, مجانا decryptors قد تكون وجدت. هناك بعض البرامج الضارة والمتخصصين القادرين على فك تشفير الملف من البرامج الضارة ، وبالتالي يمكن إنشاء أداة مجانية. النظر في ذلك قبل دفع الفدية حتى يعبر عقلك. باستخدام هذا المبلغ من أجل النسخ الاحتياطي قد يكون أكثر فائدة. إذا كنت قد احتياطيا معظم الملفات الأساسية, أنت فقط محو [Cleverhorse@ctemplar.com].HORSELIKER الفيروس ومن ثم استعادة البيانات. يمكنك تأمين جهاز الكمبيوتر الخاص بك من ملفات ترميز البرامج الضارة في المستقبل واحدة من الطرق للقيام بذلك هو أن تصبح على بينة من المحتمل يعني عبر التي قد تصيب جهازك. أساسا لديك للحفاظ على هذا البرنامج تحديث فقط تحميل من آمن/مصادر مشروعة وليس عشوائيا فتح الملفات المرفقة برسائل البريد الإلكتروني.

[Cleverhorse@ctemplar.com].HORSELIKER إزالة

إذا كان ترميز البيانات من البرامج الضارة يبقى على الجهاز الخاص بك ، ونحن نشجع تحميل برامج مكافحة البرمجيات الخبيثة إلى إنهائه. عند محاولة إصلاح يدويا [Cleverhorse@ctemplar.com].HORSELIKER الفيروس الذي يمكن أن يسبب مزيدا من الضرر إذا لم تكن الكمبيوتر والدهاء. بدلا من ذلك نحن نشجع استخدام برنامج إزالة البرامج الضارة, طريقة التي لن تضر النظام الخاص بك أيضا. الأداة المساعدة ليست فقط قادرة على مساعدتك في التعامل مع العدوى ، ولكن يمكن أيضا منع مماثلة من الدخول في المستقبل. مرة واحدة كنت قد قمت بتثبيت برنامج إزالة البرامج الضارة, فقط تفحص جهازك والسماح للقضاء على التهديد. لكن المؤسف أنه قد تكون إزالة البرامج الضارة البرامج لن تساعدك في استعادة البيانات كما أنها ليست قادرة على القيام بذلك. عند جهاز الكمبيوتر الخاص بك خالية من العدوى ، تبدأ بانتظام احتياطية من الملفات الخاصة بك.

Offers

تنزيل أداة إزالةto scan for [Cleverhorse@ctemplar.com].HORSELIKERUse our recommended removal tool to scan for [Cleverhorse@ctemplar.com].HORSELIKER. Trial version of provides detection of computer threats like [Cleverhorse@ctemplar.com].HORSELIKER and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف [Cleverhorse@ctemplar.com].HORSELIKER باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

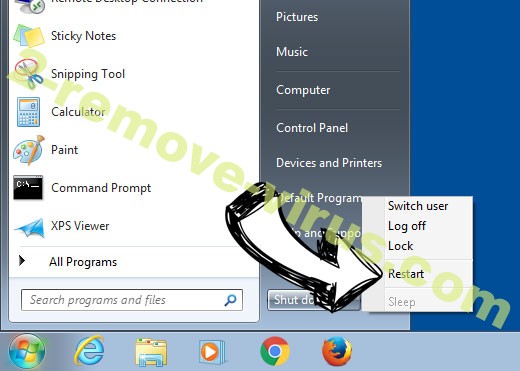

إزالة [Cleverhorse@ctemplar.com].HORSELIKER من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/10/remove-ci-282-boot-options.jpg)

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة [Cleverhorse@ctemplar.com].HORSELIKER

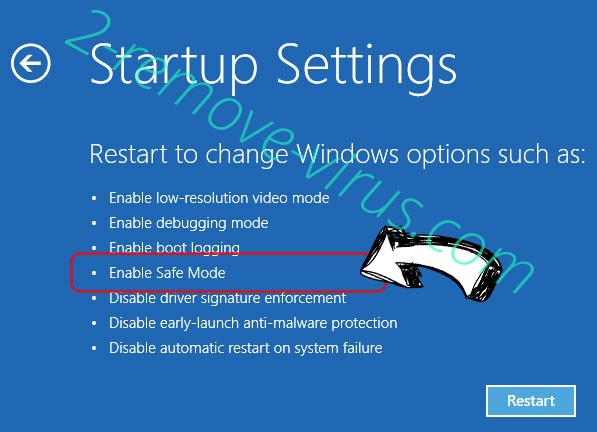

إزالة [Cleverhorse@ctemplar.com].HORSELIKER من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف [Cleverhorse@ctemplar.com].HORSELIKER

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

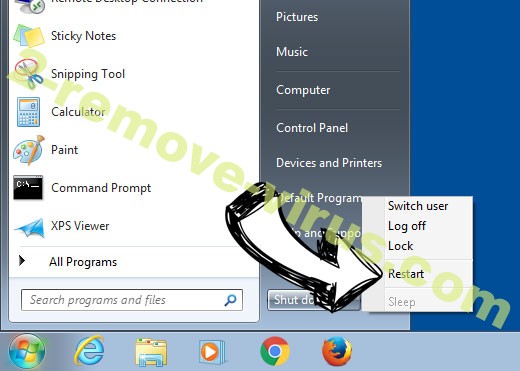

حذف [Cleverhorse@ctemplar.com].HORSELIKER من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

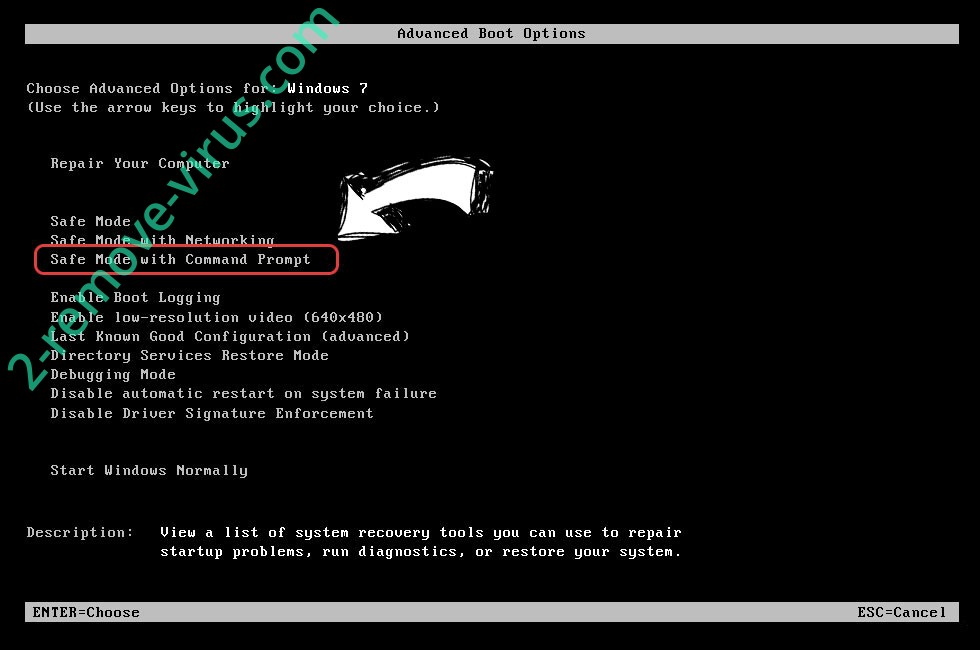

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)

حذف [Cleverhorse@ctemplar.com].HORSELIKER من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

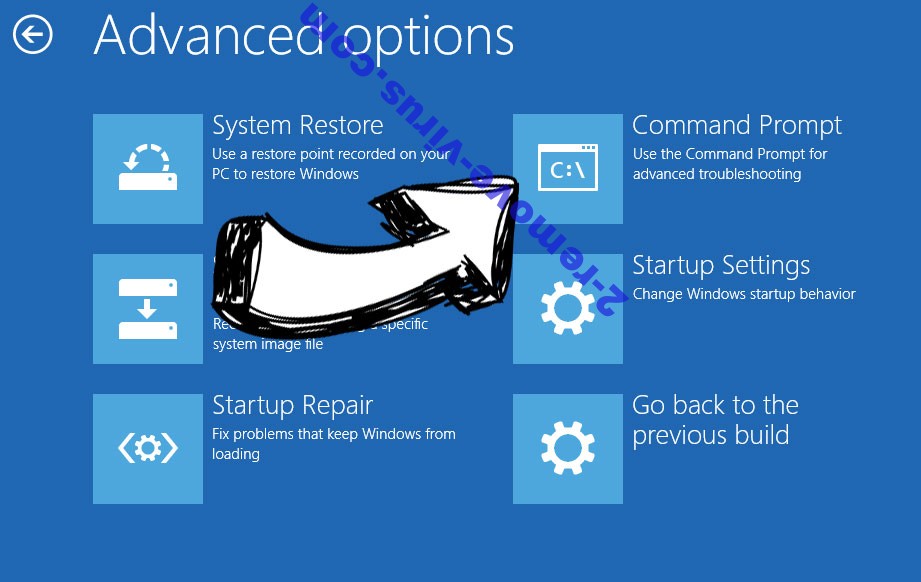

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-restore-init.jpg)

- اختر نقطة استعادة قبل الإصابة.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)