تكون رسائل البريد الإلكتروني هذه الشرعية؟

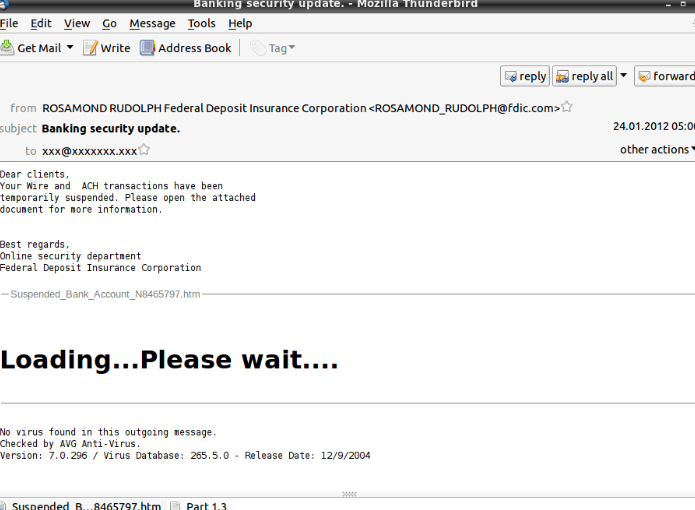

Client Requirements Email Virus يشير إلى نوع معين من رسائل البريد الإلكتروني التي تدعي أن تكون من الشركات المشروعة من أجل تصيب المستخدمين مع البرمجيات الخبيثة لوكيبوت. هذه الأنواع من البريد المزعج حملات شائعة جداً ولكن بعضها أكثر إقناعاً من الآخرين. بعض قد الأحمال من الأخطاء النحوية وتظهر في أي وسيلة مشروعة، في حين أن الآخرين سوف ننظر لذلك يمكن أن ينخدع الحقيقي أنه حتى الخبراء للوهلة الأولى.

ويدعي أنه من شركة محاماة رسالة بريد إلكتروني خاص نشر لوكيبوت ويسألك أن العملاء تحميل/قراءة متطلبات العملاء من أجل المضي قدما في عقد. البريد الإلكتروني يحتوي على جميع المعلومات المعتادة، بما في ذلك مختلف وسائل الاتصال، لجعلها تبدو أكثر واقعية. حتى الناس الذين ليس لديهم عمل مع مكتب محاماة خاص أن قد تكون غريبة يكفي لفتح المرفقات، وإذا فعلوا ذلك، تثبيت البرامج الضارة على الكمبيوتر.

أنه من الأهمية بمكان أن المستخدمين حذراً جداً عند التعامل مع الارتباطات والمرفقات الموجودة في رسائل البريد الإلكتروني لأنه يمكن أن يكون أخفى جميع أنواع الأنشطة الضارة. لحسن الحظ، هناك بعض الإشارات التي يمكن أن تشير إلى البرامج الضارة.

كيفية اكتشاف البريد المزعج الخبيثة حملة رسائل البريد الإلكتروني؟

معظم رسائل البريد الإلكتروني هذه تكتب سيئة، فمن الواضح جداً أنها خبيثة. أولاً وقبل كل شيء، أنها تحتوي على الكثير من أخطاء النحوية. وهذا واحد من العلامات الأكثر تعبيراً، على الرغم من أن بعض الناس يعتقدون أن أخطاء عن قصد. فإنه يمكن استخدامها كنظام لتصفية الناس، منذ إذا كان شخص يمكن تجاوز بريد إلكتروني مهني خطية ولا تكون مشبوهة، وأنها سوف تكون أكثر عرضه للوقوع في الفخ. الأخطاء النحوية ليست علامة فقط، ومع ذلك.

إذا كان المرسل هو يدعون أنهم من بعض الشركات المشروعة منهم أنت عميل، تحقق سواء التي تتم معالجتها بواسطة الاسم. عند مراسلة العملاء والشركات دائماً استخدام الأسماء في الترحيب. إذا كنت ترى “عزيزي العميل”، عضو أو مستخدم أو شيئا من هذا القبيل، ينبغي أن يكون مدعاة للشك. يتم إدراج أسماء تلقائياً حتى إذا كنت أنت موجهة بطريقة عامة، أنت يمكن أن يكون التعامل مع رسالة البريد إلكتروني ضارة.

طريقة سريعة معرفة ما إذا كان المرسل في الواقع الذين يقولون أنهم للتحقق من عنوان البريد الإلكتروني. وبشكل عام، عناوين البريد الإلكتروني المزعج وهمية من الواضح جداً. ومع ذلك، قد تستخدم حملات البريد المزعج أكثر تفصيلاً عناوين الحقيقي يبحث أكثر. كل ما عليك القيام به هو التحقق من ما إذا كان البريد الإلكتروني فعلا ينتمي إلى شركة المرسل المطالبات من. جوجل لبحث سريع يجب أن تساعدك مع ذلك.

وأخيراً، قبل فتح مرفقات البريد الإلكتروني، يجب فحص لهم دائماً مع ماسح ضوئي من البرامج ضارة. هذا وسوف أقول لكم كل شيء تحتاج لمعرفته، بغض النظر عن مدى شرعية قد تبدو رسالة البريد الإلكتروني.

Offers

تنزيل أداة إزالةto scan for Client Requirements Email VirusUse our recommended removal tool to scan for Client Requirements Email Virus. Trial version of provides detection of computer threats like Client Requirements Email Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.