ما هو .com ransomware الفيروسات

الفدية المعروف .com ransomware يتم تصنيفها على أنها عدوى حادة ، بسبب الأضرار المحتملة يمكن أن يسبب. إذا الفدية كان غير معروف حتى الآن, قد يكون في حالة صدمة. البيانات تشفير البرامج الضارة يستخدم خوارزميات التشفير القوية لتشفير البيانات ، ومرة واحدة يتم تأمين الخاص بك الوصول إليها سيتم منعها. سبب هذه البرامج الضارة هو تصنيفها على أنها عالية المستوى لأنه ليس من الممكن دائما لاستعادة الملفات. سوف تعطى لك خيار دفع فدية decryptor ولكن هذا ليس الخيار نقترح. إعطاء إلى الطلبات لن بالضرورة ضمان أن البيانات الخاصة بك سيتم استردادها ، لذلك هناك احتمال أن كنت قد يكون مجرد إضاعة المال الخاص بك. نضع في اعتبارنا أن كنت تتوقع أن مجرمي الإنترنت سوف تشعر بد أن تساعدك في استعادة البيانات, عندما يمكن أن تأخذ أموالك. أن المال أيضا تمويل الأنشطة المستقبلية من هذه المحتالين. هل تريد حقا أن تكون مؤيدة من النشاط الإجرامي الذي لا ضرر تبلغ قيمتها مليارات الدولارات. المحتالين أيضا يدركون أنهم يمكن أن تجعل من السهل المال و المزيد من الضحايا تتوافق مع طلبات أكثر جاذبية البيانات تشفير البرمجيات الخبيثة يصبح لهذه الأنواع من الناس. حالات حيث قد تفقد الملفات الخاصة بك بدلا نموذجية لذلك أفضل بكثير الشراء قد يكون النسخ الاحتياطي. إذا كان لديك نسخة احتياطية خيار متاح يمكنك فقط إزالة .com ransomware الفيروس ومن ثم استعادة البيانات دون أن تشعر بالقلق من فقدان لهم. يمكنك أن تجد معلومات عن كيفية حماية جهاز الكمبيوتر من عدوى في الفقرة التالية ، في حال كنت غير متأكد حول كيفية انتزاع الفدية تمكنت من إصابة النظام الخاص بك.

إعطاء إلى الطلبات لن بالضرورة ضمان أن البيانات الخاصة بك سيتم استردادها ، لذلك هناك احتمال أن كنت قد يكون مجرد إضاعة المال الخاص بك. نضع في اعتبارنا أن كنت تتوقع أن مجرمي الإنترنت سوف تشعر بد أن تساعدك في استعادة البيانات, عندما يمكن أن تأخذ أموالك. أن المال أيضا تمويل الأنشطة المستقبلية من هذه المحتالين. هل تريد حقا أن تكون مؤيدة من النشاط الإجرامي الذي لا ضرر تبلغ قيمتها مليارات الدولارات. المحتالين أيضا يدركون أنهم يمكن أن تجعل من السهل المال و المزيد من الضحايا تتوافق مع طلبات أكثر جاذبية البيانات تشفير البرمجيات الخبيثة يصبح لهذه الأنواع من الناس. حالات حيث قد تفقد الملفات الخاصة بك بدلا نموذجية لذلك أفضل بكثير الشراء قد يكون النسخ الاحتياطي. إذا كان لديك نسخة احتياطية خيار متاح يمكنك فقط إزالة .com ransomware الفيروس ومن ثم استعادة البيانات دون أن تشعر بالقلق من فقدان لهم. يمكنك أن تجد معلومات عن كيفية حماية جهاز الكمبيوتر من عدوى في الفقرة التالية ، في حال كنت غير متأكد حول كيفية انتزاع الفدية تمكنت من إصابة النظام الخاص بك.

كيف الفدية انتشار

مرفقات البريد الإلكتروني, استغلال مجموعات و التنزيلات الضارة هي طرق التوزيع عليك أن تكون حذرا حول أكثر. تماما عدد كبير من البيانات تشفير البرامج الضارة تعتمد على الناس بلا مبالاة فتح مرفقات البريد الإلكتروني و أساليب أكثر تطورا ليست ضرورية. أكثر تفصيلا أساليب يمكن استخدامها كذلك ، وإن لم يكن في كثير من الأحيان. كل المحتالين تحتاج إلى القيام به هو استخدام الشهيرة اسم الشركة كتابة مقنعة البريد الإلكتروني إرفاق الملف المصاب إلى البريد الإلكتروني وإرسالها إلى ضحايا في المستقبل. بسبب حساسية الموضوع ، مستخدمين أكثر ميلا إلى فتح رسائل البريد الإلكتروني بالذكر المال ، وبالتالي هذه الأنواع من المواضيع في كثير من الأحيان قد تكون واجهتها. إذا المتسللين استخدام اسم شركة مثل أمازون الناس أسفل الدفاع قد فتح المرفق بدون تفكير السيبرانية المحتالون قد أقول نشاط مشبوه لوحظ في الحساب أو تم شراء واستلام هو المرفقة. هناك بضعة أشياء يجب أن تأخذ في الاعتبار عند فتح الملفات المرفقة برسائل البريد الإلكتروني إذا كنت ترغب في الحفاظ على جهاز الكمبيوتر الخاص بك محمية. انظر إذا كنت تعرف المرسل قبل فتح الملف إضافة إلى البريد الإلكتروني, و إذا كنت لا تعرف ، ننظر إليها بعناية. سوف لا تزال بحاجة إلى التحقيق في عنوان البريد الإلكتروني, حتى إذا كان المرسل غير مألوفة بالنسبة لك. الأخطاء النحوية هي أيضا علامة على أن البريد الإلكتروني قد لا يكون ما تعتقد. آخر القاسم المشترك هو اسمك لا تستخدم في التحية إذا كان المشروع شركة/المرسل إلى البريد الإلكتروني لك ، فإنها بالتأكيد استخدام اسمك بدلا من عالمي تحية مثل العملاء أو الأعضاء. كما من الممكن أيضا أن الفدية لا تحديث البرنامج على النظام الخاص بك للدخول. تلك الثغرات هي عادة تحديدها من قبل البرمجيات الخبيثة الباحثين و عند الباعة معرفة لهم ، يطلقون تحديثات بحيث البرمجيات الخبيثة الكتاب لا يمكن استغلالها إلى تلوث الأجهزة مع البرامج الخبيثة. للأسف, كما يمكن أن ينظر إليه على نطاق واسع من WannaCry الفدية ، ليس كل الناس وتثبيت التحديثات ، لأسباب مختلفة. من الضروري جدا أن تقوم بتثبيت هذه التحديثات لأنه إذا ثغرة خطيرة, البرمجيات الخبيثة قد تستخدم للحصول على. التحديثات يجوز أيضا إلى تثبيت تلقائيا.

ماذا يمكنك أن تفعل حيال البيانات الخاصة بك

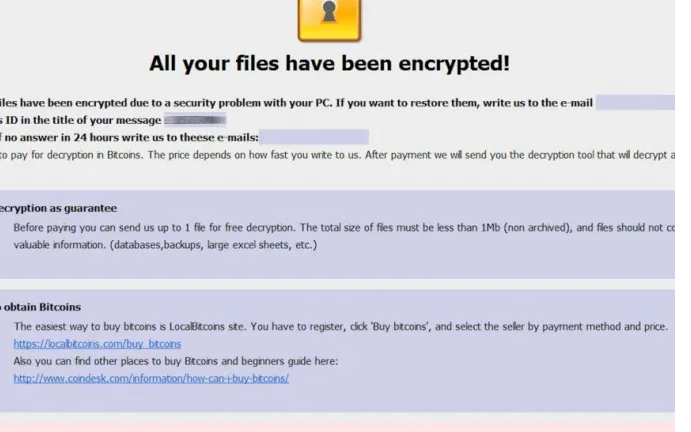

إذا كانت البيانات ترميز برنامج خبيث يصيب جهاز الكمبيوتر الخاص بك, أنها سوف تفحص جهازك عن ملف معين أنواع مرة واحدة وقد وجدت منهم ، فإنه سيتم قفل لهم. لو عن طريق الصدفة كنت لم ألحظ أي شيء غريب حتى الآن, عندما كنت غير قادر على فتح الملفات ، أصبح من الواضح أن شيئا ما قد حدث. عليك أن تدرك أن جميع الملفات المتأثرة غير عادية امتداد أضاف إليها و التي ربما ساعدت في التعرف على الفدية. إذا كانت البيانات تشفير البرمجيات الخبيثة تنفيذ خوارزمية التشفير القوية ، قد جعل ملف فك التشفير يحتمل أن يكون من المستحيل. ملاحظة فدية سيتم وضعها في المجلدات التي تحتوي على البيانات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك ، يجب أن يشرح التي تم تشفير الملفات الخاصة بك وكيف يمكن استعادتها. ما سوف نقدم لك هو استخدام decryptor التي لا تأتي مجانا. ملاحظة يجب أن يشرح بوضوح كم برنامج فك التشفير التكاليف ولكن إذا كان هذا ليس هو الحال, سوف تعطيك وسيلة الاتصال المتسللين إلى وضع السعر. للأسباب التي سبق المحدد ، مع المحتالين ليس الخيار الموصى به. عندما كنت قد حاولت كل الخيارات الأخرى ، عندها فقط يجب أن نفكر بشأن دفع. ربما نسيت أن كنت قد احتياطيا الملفات الخاصة بك. أو ربما مجانية برامج فك التشفير هو متاح. إذا كان ترميز ملف البرامج الضارة هو decryptable, البرمجيات الخبيثة المتخصصة قد تكون قادرة على إطلاق برنامج فتح .com ransomware الملفات مجانا. قبل أن تقرر الدفع, البحث عن برنامج فك التشفير. باستخدام طلب المال موثوق النسخ الاحتياطي يمكن أن تفعل أكثر من جيدة. و إذا كان النسخ الاحتياطي هو متاح ، يمكنك استعادة الملفات من هناك بعد إصلاح .com ransomware الفيروس إذا كان لا يزال يعيش النظام الخاص بك. إذا كنت على دراية الآن مع الفدية ، تجنب هذا النوع من العدوى لا ينبغي أن يكون مشكلة كبيرة. تحتاج أساسا للحفاظ على هذا البرنامج تحديث فقط تحميل من تأمين/مصادر مشروعة ووقف عشوائيا فتح الملفات المرفقة برسائل البريد الإلكتروني.

.com ransomware إزالة

إذا كان الملف ترميز البرمجيات الخبيثة لا تزال في نظام إزالة البرامج الضارة البرنامج سوف تكون هناك حاجة إلى التخلص منه. قد يكون من الصعب جدا إصلاح يدويا .com ransomware الفيروس بسبب خطأ قد يؤدي إلى مزيد من الضرر. مضاد البرامج الضارة الأداة سيكون الخيار الموصى به في هذه الحالة. هذا البرنامج هو مفيد على النظام لأنه لن تضمن فقط للتخلص من هذا المرض ولكن أيضا وضع حد مماثلة من محاولة الحصول على. اختيار وتركيب بالثقة برنامج فحص جهاز الكمبيوتر الخاص بك لتحديد نوع العدوى. ومع ذلك ، فإن الأداة سوف لا تكون قادرة على استعادة البيانات, لذلك لا نتوقع البيانات الخاصة بك إلى استعادتها بعد التهديد قد ولى. عندما يكون الجهاز الخاص بك خالية من العدوى ، تبدأ بشكل روتيني النسخ الاحتياطي للبيانات الخاصة بك.

Offers

تنزيل أداة إزالةto scan for .com ransomwareUse our recommended removal tool to scan for .com ransomware. Trial version of provides detection of computer threats like .com ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .com ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .com ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

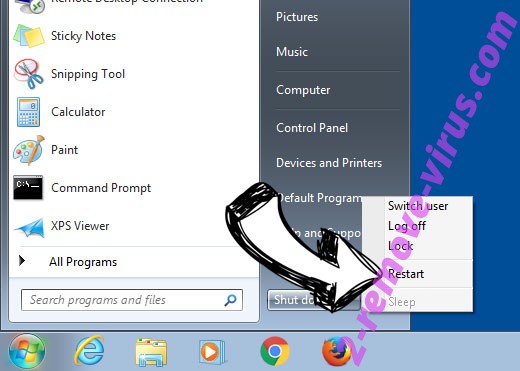

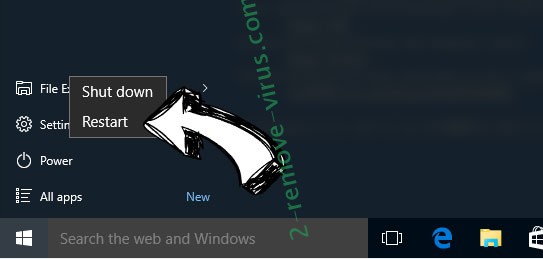

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

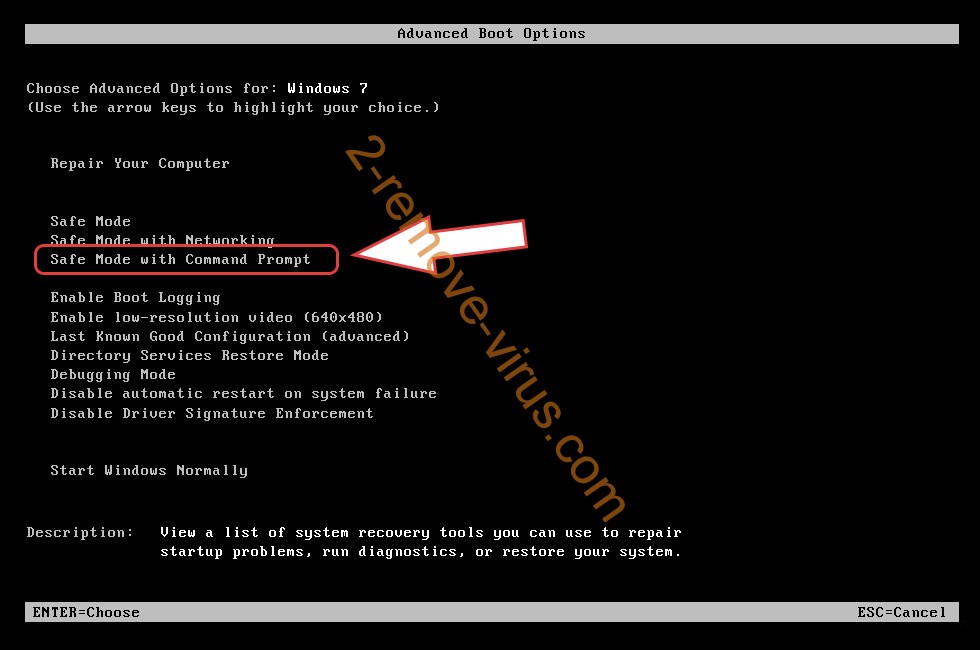

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .com ransomware

إزالة .com ransomware من ويندوز 8/ويندوز

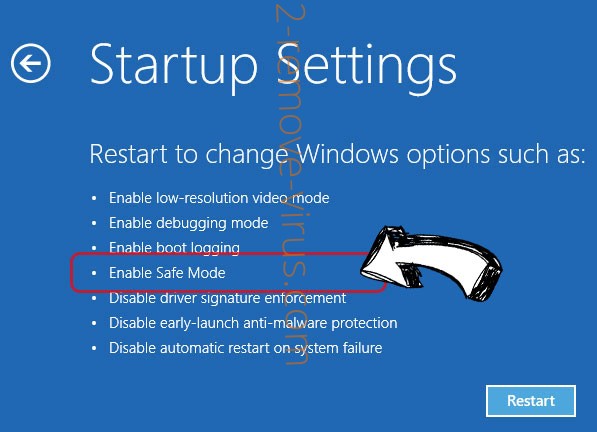

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .com ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .com ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

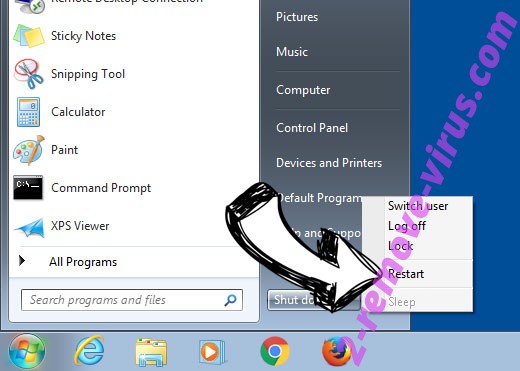

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

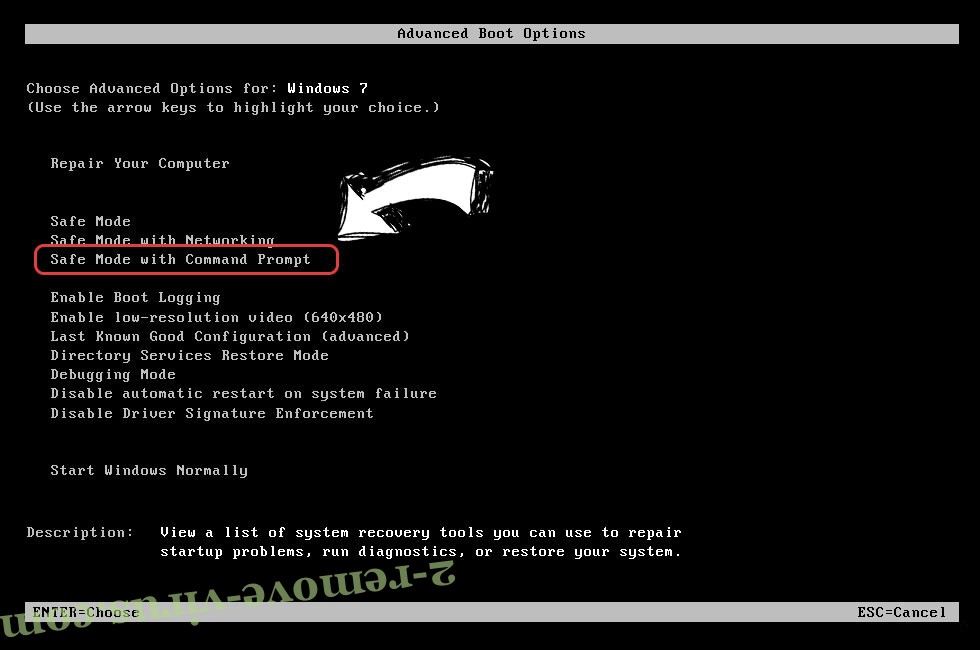

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

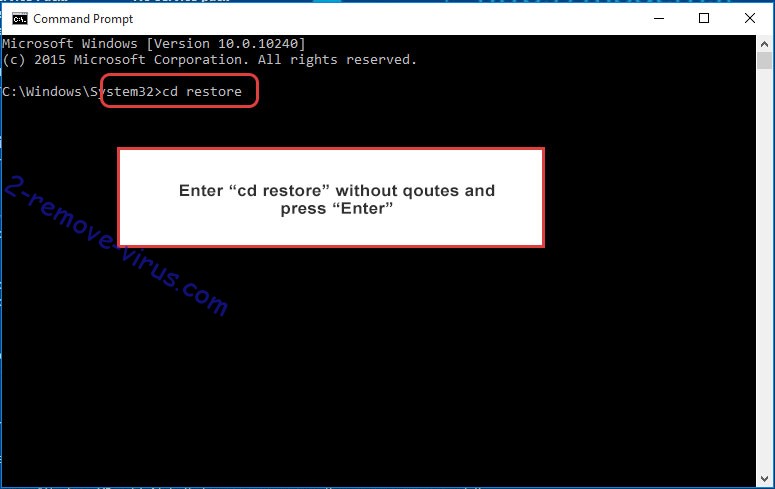

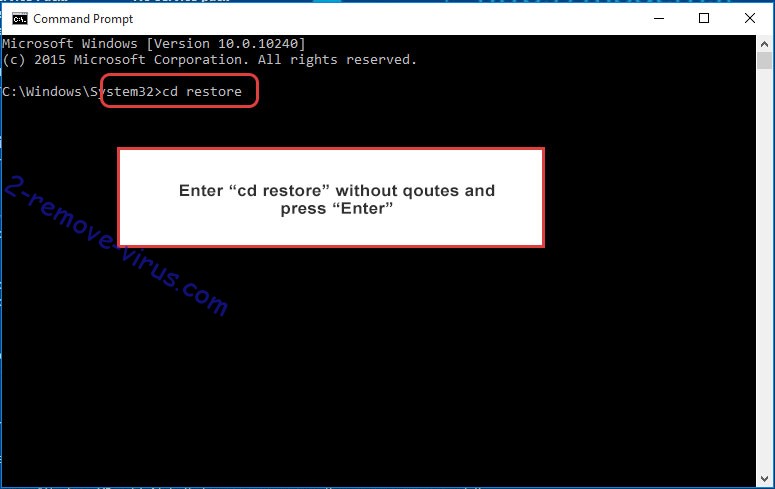

- اكتب في cd restore، واضغط على Enter.

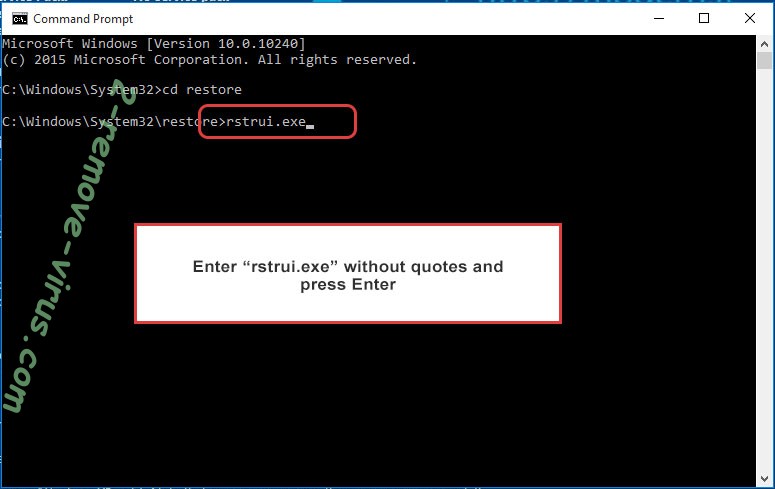

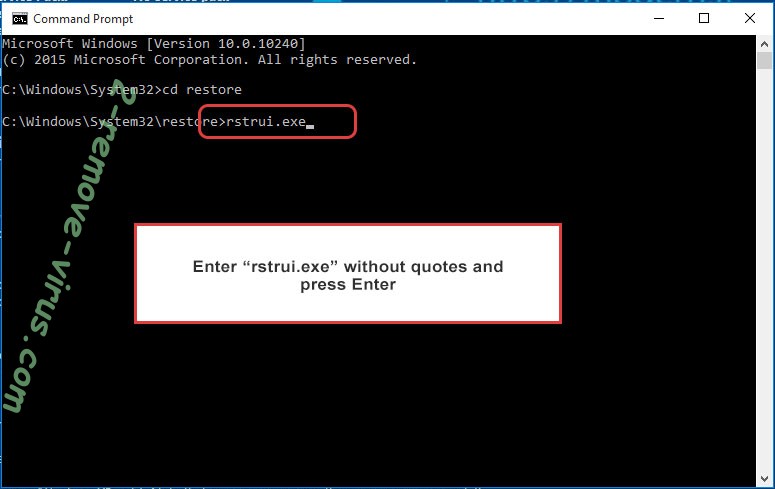

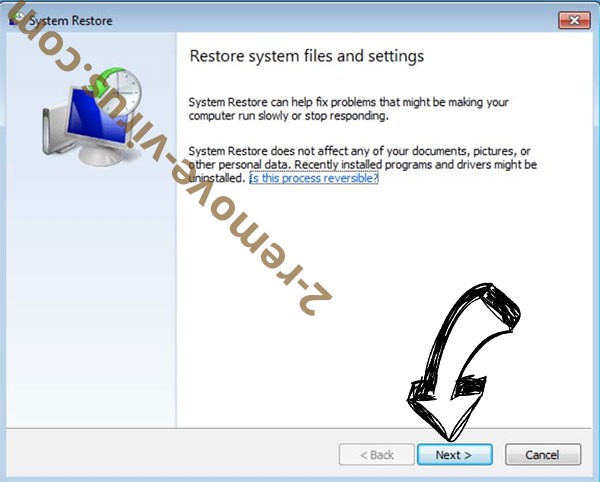

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

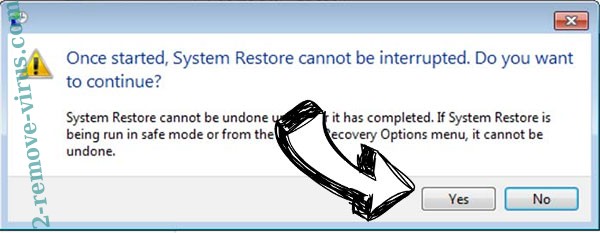

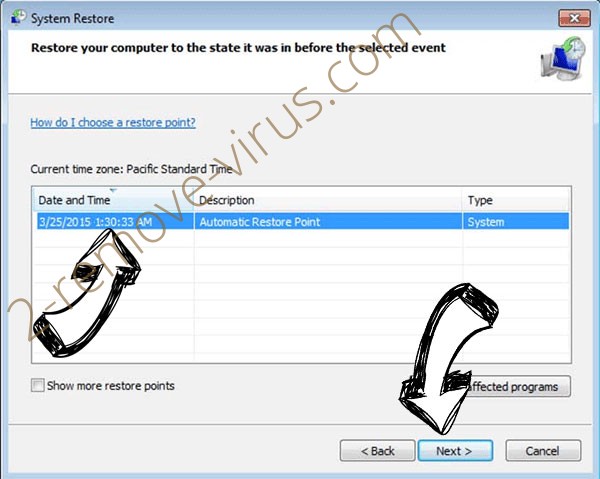

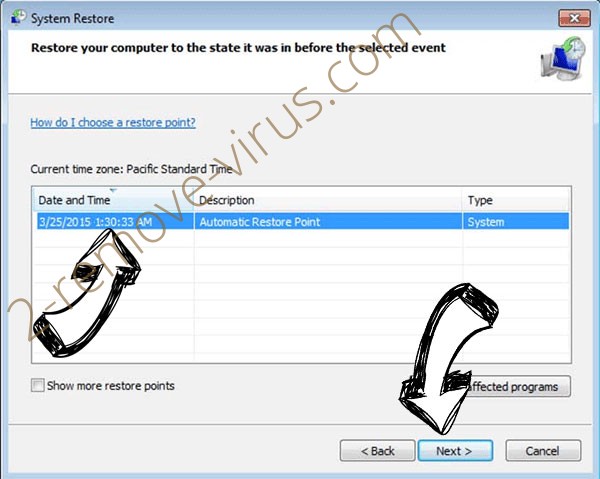

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

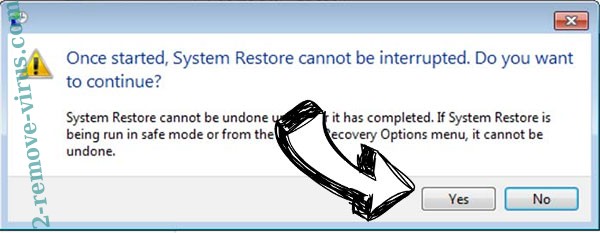

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .com ransomware من ويندوز 8/ويندوز

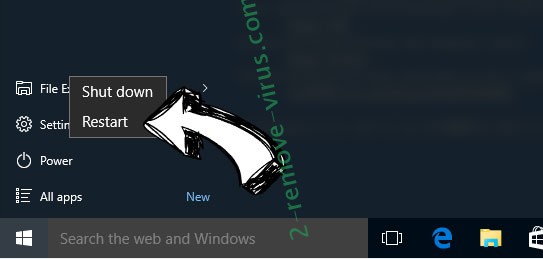

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

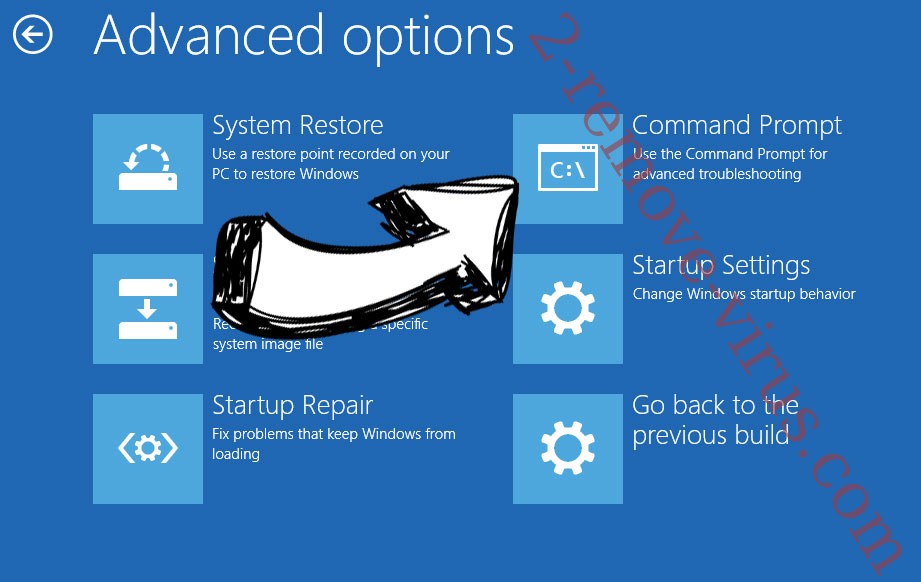

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.