هل هذا .CONTI file ransomware فيروس شديد

ويقال إن الفدية المعروفة باسم .CONTI file ransomware عدوى ضارة جداً، وذلك بسبب الضرر المحتمل الذي يمكن أن تفعله لجهاز الكمبيوتر الخاص بك. من المحتمل أن تكون هذه هي المرة الأولى التي تخوض فيها عدوى من هذا النوع ، وفي هذه الحالة ، قد تكون في صدمة كبيرة. لن يمكن الوصول إلى الملفات إذا تم ترميزها بواسطة ملفات تشفير البرامج الضارة ، والتي تستخدم عادة خوارزميات تشفير قوية. ويعتقد أن رانسومواري لتكون واحدة من التهديدات الأكثر ضررا هل يمكن أن يكون منذ فك تشفير الملف قد يكون من المستحيل.

سيتم تزويدك بخيار استرداد الملفات إذا دفعت الفدية ، ولكن هذا ليس الخيار الموصى به. هناك الكثير من الحالات التي لم يتم فيها استعادة الملفات حتى بعد دفع الفدية. لماذا يساعدك الأشخاص المسؤولون عن تشفير ملفك على استردادهم عندما لا يكون هناك شيء يمنعهم من مجرد أخذ أموالك. وبالإضافة إلى ذلك، سوف تذهب أموالك نحو انتزاع الفدية في المستقبل والبرمجيات الخبيثة. هل تريد حقا أن تدعم شيئا أن يفعل مليارات الدولارات في الضرر. الناس أيضا أصبحت على نحو متزايد منجذبة إلى الأعمال التجارية برمتها لأن كمية من الناس الذين يعطون في طلبات جعل ملف تشفير البرمجيات الخبيثة مربحة جدا. قد ينتهي بك الأمر في هذا النوع من الوضع مرة أخرى ، لذلك فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون أكثر حكمة لأنك لن تحتاج إلى القلق بشأن فقدان بياناتك. ويمكنك فقط محو .CONTI file ransomware دون قلق. إذا لم تكن قد واجهت البيانات ترميز البرمجيات الخبيثة من قبل ، قد لا تعرف كيف تمكنت من الوصول إلى النظام الخاص بك ، وهذا هو السبب في قراءة بعناية الفقرة أدناه.

كيف هو انتشار انتزاع الفدية

يتم توزيع رانسومواري بشكل عام من خلال مرفقات البريد الإلكتروني غير المرغوب فيها والتنزيلات الضارة ومجموعات الاستغلال. نظرًا لأن المستخدمين يميلون إلى الإهمال تمامًا عند التعامل مع رسائل البريد الإلكتروني وتنزيل الملفات ، فلا توجد في كثير من الأحيان حاجة لأولئك الذين ينشرون برامج ضارة ترميز البيانات لاستخدام طرق أكثر تفصيلاً. من الممكن أيضًا استخدام طريقة أكثر تفصيلاً للعدوى ، حيث تستخدمها بعض برامج ترميز البيانات الضارة. كل المجرمين يجب أن يفعلوا هو الادعاء أنهم من شركة جديرة بالثقة ، وكتابة بريد إلكتروني معقول ، وإرفاق الملف الذي تعصف به البرامج الضارة إلى البريد الإلكتروني وإرساله إلى ضحايا المستقبل. غالبًا ما تناقش رسائل البريد الإلكتروني هذه المال نظرًا لحساسية الموضوع ، يكون الأشخاص أكثر عرضة لفتحها. في كثير من الأحيان سترى أسماء الشركات الكبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسل Amazon إلى شخص ما إيصالًا عن عملية شراء لم يقم بها المستخدم ، فلن يتردد في فتح الملف المرفق. عندما تتعامل مع رسائل البريد الإلكتروني ، هناك بعض العلامات التي يجب البحث عنها إذا كنت ترغب في حماية جهاز الكمبيوتر الخاص بك. أولاً وقبل كل شيء، إذا كنت لا تعرف المرسل، فابحث فيه قبل فتح الملف المرفق. حتى لو كنت تعرف المرسل ، لا تتسرع ، تحقق أولا ً من عنوان البريد الإلكتروني للتأكد من مطابقته للعنوان الذي تعرفه ينتمي إلى هذا الشخص / الشركة. الأخطاء النحوية هي أيضا شائعة جدا. يحيط علما كيف يخاطبك المرسل، إذا كان مرسلًا كان لديك عمل معه من قبل، فسيستخدم دائمًا اسمك في الترحيب. من الممكن أيضًا أن تستخدم برامج الفدية غير المحدثة على جهازك للعدوى. يحتوي البرنامج على بعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة للوصول إلى جهاز ، ولكن البرامج تجعل إصلاحها بعد وقت قصير من العثور عليها. كما ثبت WannaCry ، ومع ذلك ، لا يندفع الجميع لتثبيت تلك التحديثات. من المهم أن تقوم بتصحيح البرامج بانتظام لأنه إذا كانت مشكلة عدم الحصانة خطيرة ، فيمكن استخدامها من قبل جميع أنواع البرامج الضارة. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا كنت لا ترغب في عناء معهم في كل مرة.

ماذا يمكنك أن تفعل بشأن ملفاتك

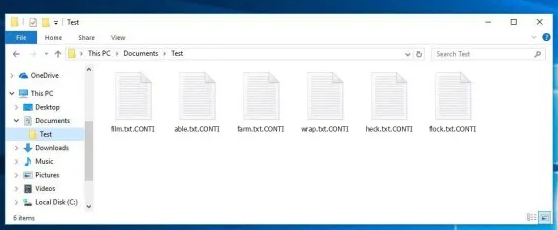

ستبدأ البرامج الضارة لترميز البيانات في البحث عن أنواع معينة من الملفات بمجرد تثبيتها، وسيتم تشفيرها بسرعة بعد تحديد موقعها. لن تتمكن من فتح ملفاتك ، لذلك حتى إذا لم تلاحظ عملية التشفير ، فستعرف في النهاية. ابحث عن ملحقات ملفات غريبة تمت إضافتها إلى الملفات ، فهي ستساعد في التعرف على برامج الفدية. في كثير من الحالات، قد لا يكون فك تشفير الملف ممكنًا لأن خوارزميات التشفير المستخدمة في التشفير قد لا تكون قابلة للراحة. سيتم وضع إشعار فدية على سطح المكتب أو في مجلدات تحتوي على ملفات مقفلة ، والتي ستعلمك عن تشفير الملف وكيفية المتابعة. فك التشفير المقترح لن يأتي مجانا، بطبيعة الحال. يجب عرض سعر واضح في الملاحظة ولكن إذا لم يكن كذلك ، سيكون عليك إرسال بريد إلكتروني إلى المحتالين عبر عنوانهم المقدم. الدفع مقابل فك التشفير ليس ما نوصي به للأسباب التي تمت مناقشتها بالفعل. حتى قبل التفكير في الدفع ، حاول جميع الخيارات الأخرى أولاً. ربما كنت قد نسيت أن كنت قد قدمت النسخ الاحتياطي لملفاتك. أو ربما هناك فك تشفير مجاني. إذا كان انتزاع الفدية هو فك تشفير، يمكن لأخصائي البرامج الضارة أن تكون قادرة على الافراج عن أداة من شأنها أن فتح .CONTI file ransomware الملفات مجانا. قبل أن تختار الدفع، انظر إلى هذا الخيار. لن يكون لديك ما يدعو للقلق إذا كنت من أي وقت مضى في نهاية المطاف في هذه الحالة مرة أخرى إذا كنت استثمرت جزءا من هذا المال في النسخ الاحتياطي. إذا قمت بالنسخ الاحتياطي قبل الإصابة، فقد تنتقل إلى استرداد الملف بعد حذف .CONTI file ransomware الفيروس. الآن بعد أن كنت على بينة من مدى الضرر الذي يمكن أن يسببه هذا النوع من التهديد، في محاولة لتجنب ذلك قدر الإمكان. تأكد من تثبيت التحديث كلما كان التحديث متاحًا ، ولا تفتح مرفقات البريد الإلكتروني عشوائيًا ، ولا تقوم بتنزيل الأشياء إلا من مصادر تعرف أنها شرعية.

طرق إنهاء .CONTI file ransomware الفيروسات

إذا كان لا يزال موجودا على جهازك، نوصي بالحصول على أداة لمكافحة البرامج الضارة لإنهاء ذلك. الإصلاح .CONTI file ransomware يدويًا ليس عملية سهلة ويمكن أن يؤدي إلى ضرر إضافي لجهازك. استخدام أداة مكافحة البرامج الضارة سيكون أقل إزعاجا بكثير. يتم إنشاء أداة إزالة البرامج الضارة لرعاية هذه الأنواع من التهديدات ، اعتمادًا على التي اخترتها ، قد تمنع حتى العدوى. بمجرد تثبيت برنامج مكافحة البرامج الضارة من اختيارك ، ما عليك سوى تنفيذ فحص أداتك وإذا تم العثور على التهديد ، فاسمح لها بإزالتها. ومع ذلك، فإن البرنامج غير قادر على استعادة بياناتك. إذا كان الملف ترميز البرامج الضارة هو ذهب تماما، استرداد البيانات من النسخ الاحتياطي، وإذا لم يكن لديك ذلك، والبدء في استخدامه.

Offers

تنزيل أداة إزالةto scan for .CONTI file ransomwareUse our recommended removal tool to scan for .CONTI file ransomware. Trial version of provides detection of computer threats like .CONTI file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .CONTI file ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

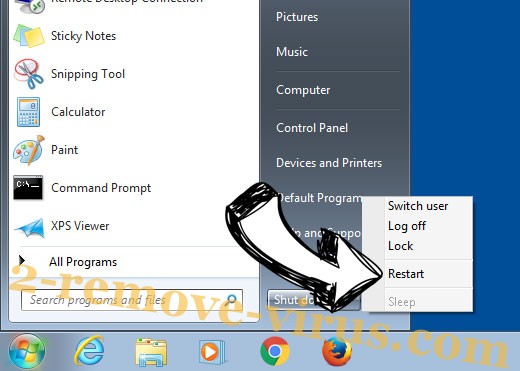

إزالة .CONTI file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

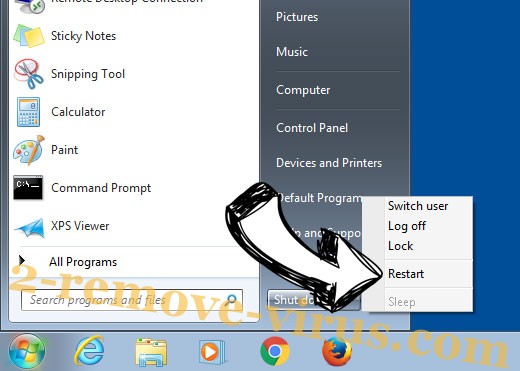

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

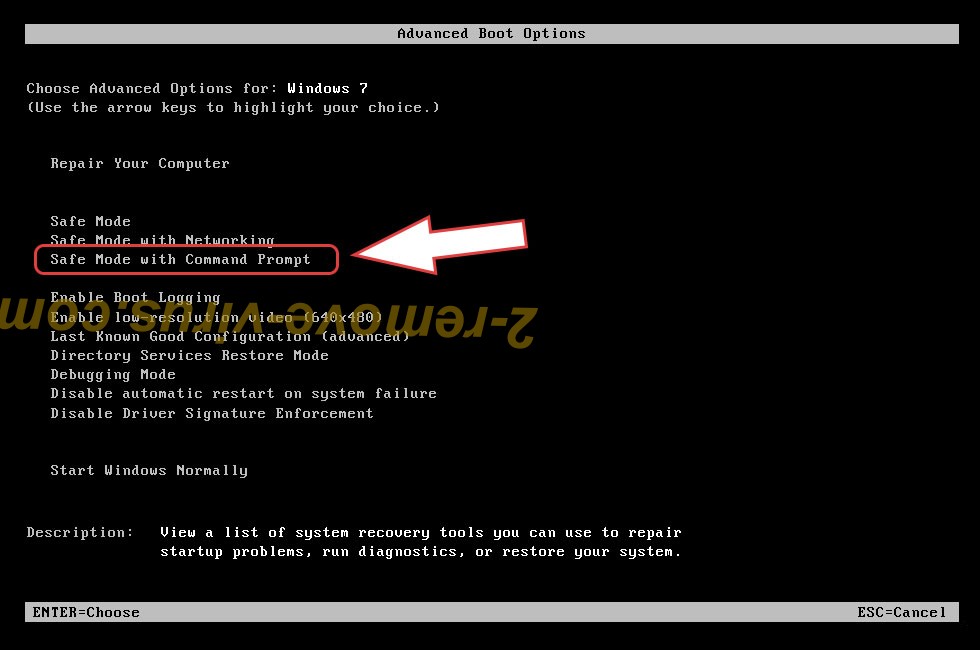

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .CONTI file ransomware

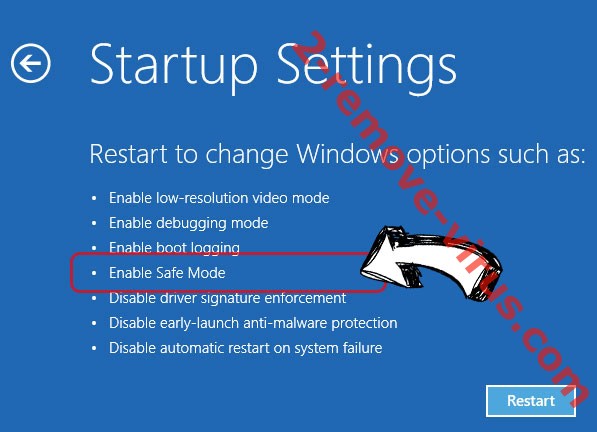

إزالة .CONTI file ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .CONTI file ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

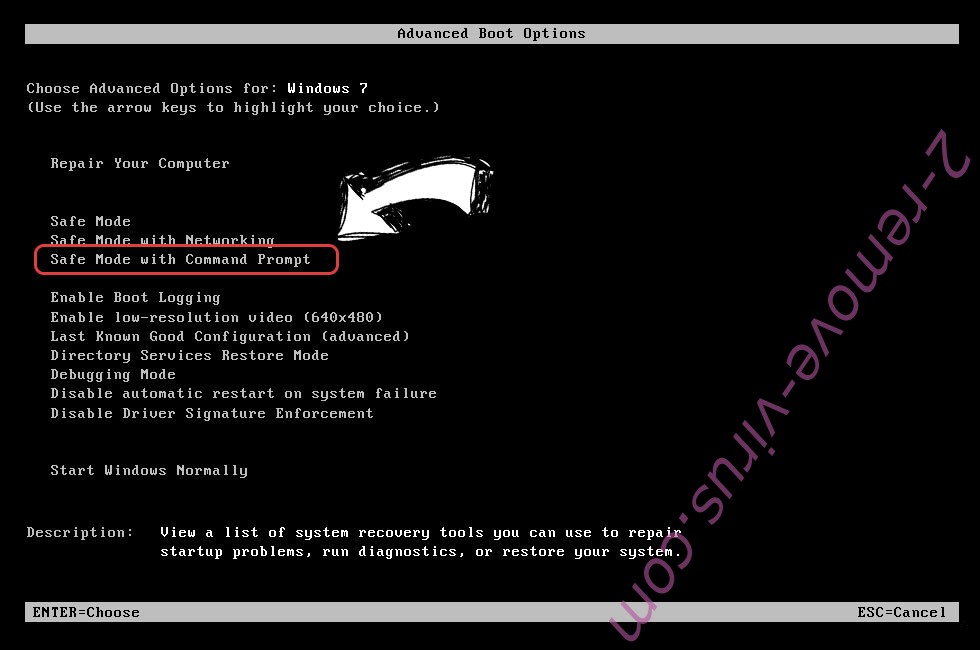

حذف .CONTI file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

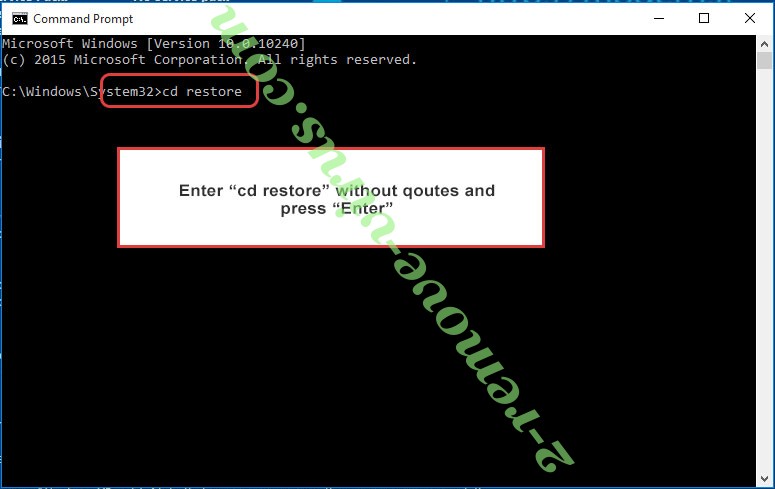

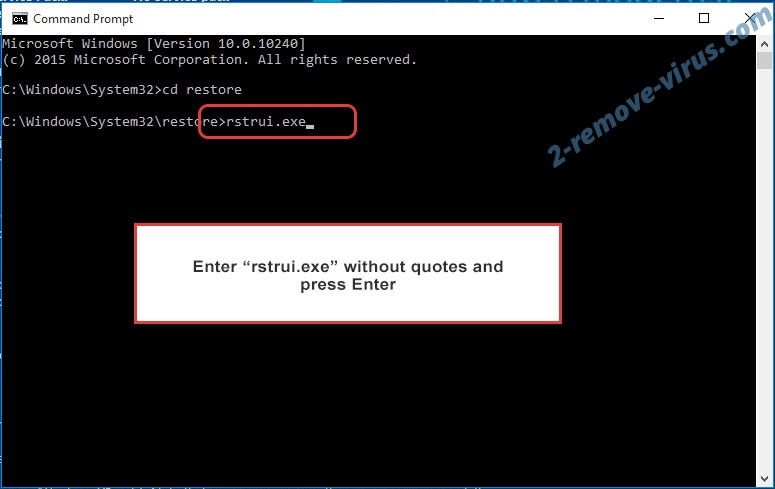

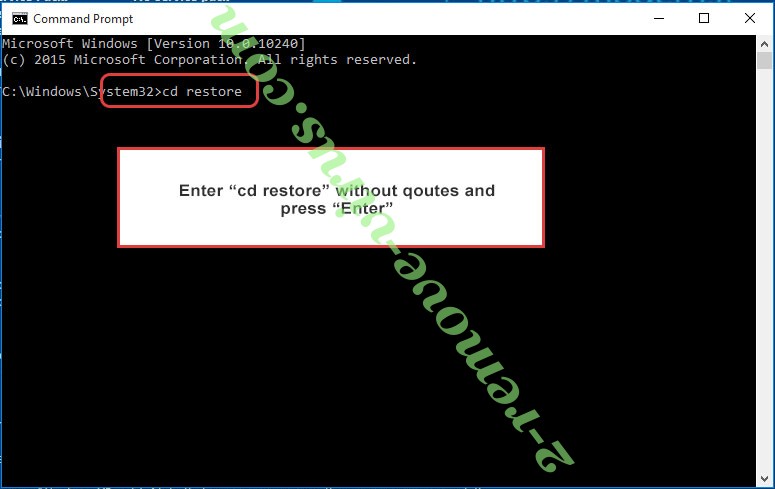

- اكتب في cd restore، واضغط على Enter.

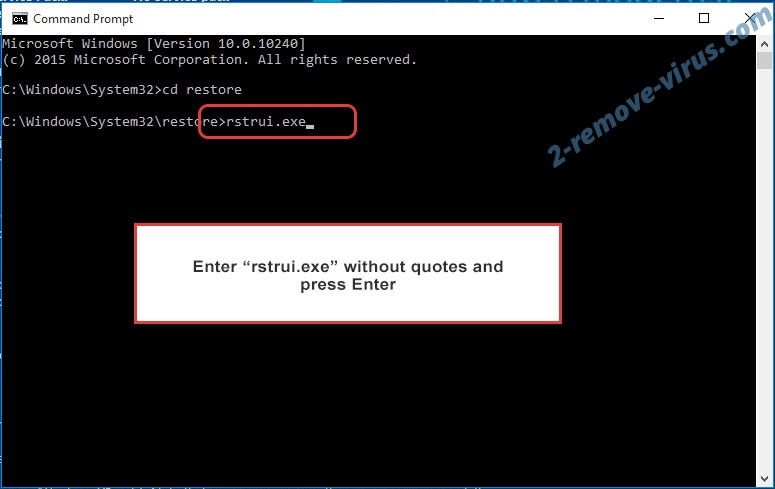

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

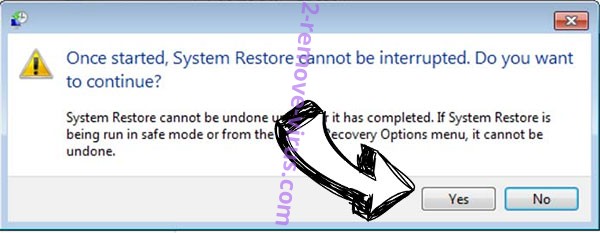

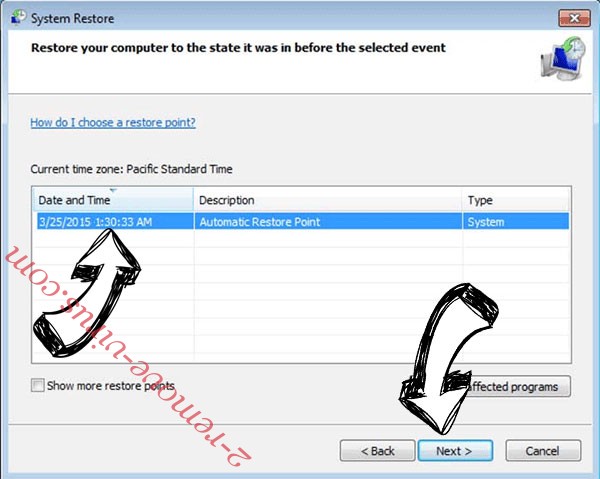

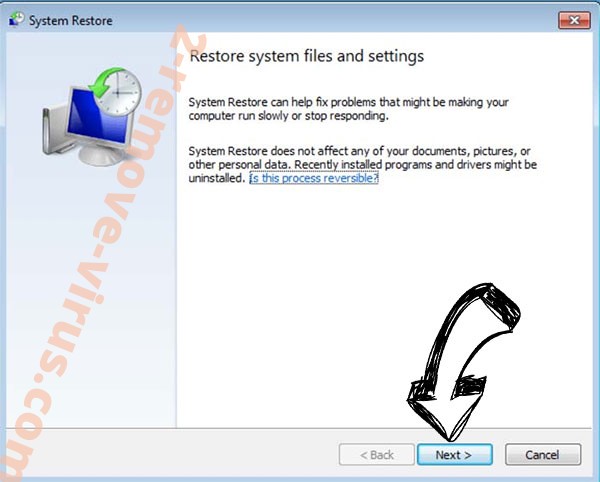

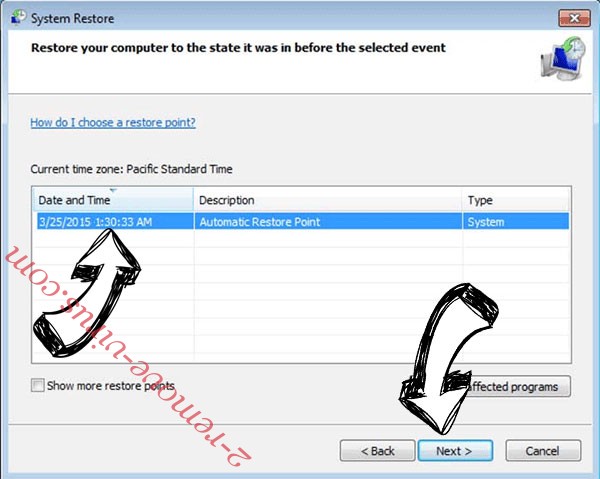

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

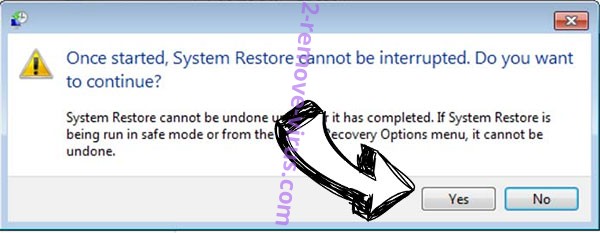

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .CONTI file ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

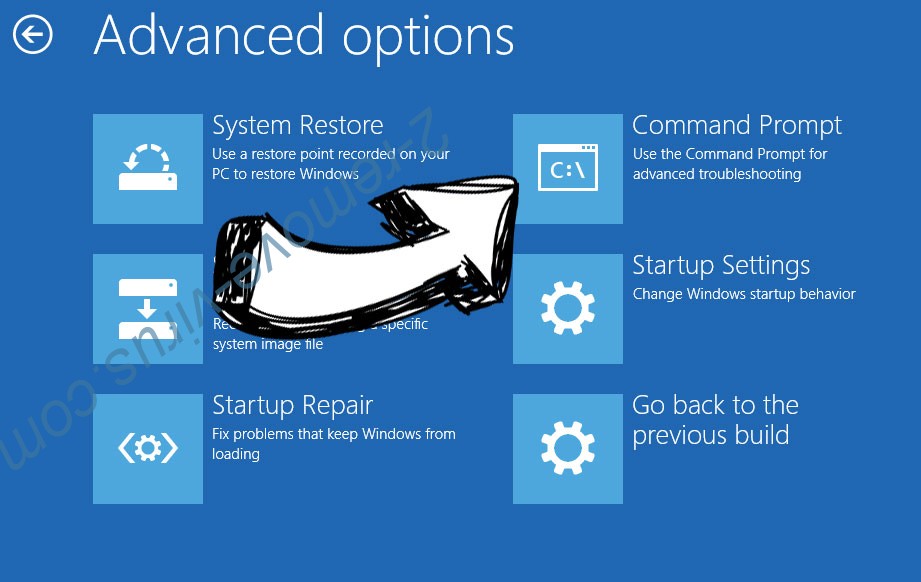

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.