حول CONTI ransomware الفيروس

ويقال إن الفدية المعروفة بأنها CONTI ransomware تشكل تهديداً خطيراً، نظراً للضرر المحتمل الذي قد يلحقه بحاسوبك. من المحتمل أنك لم تصادف هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تكون في مفاجأة كبيرة. بمجرد تشفير الملفات باستخدام خوارزمية تشفير قوية ، لن تتمكن من فتحها لأنها ستكون مؤمنة. لأن فك تشفير الملف ليس ممكنًا دائمًا ، ناهيك عن الجهد الذي يتطلبه الأمر لإعادة كل شيء إلى طبيعته ، يعتقد أن برامج الفدية واحدة من أخطر البرامج الضارة هناك.

هناك أيضًا خيار شراء فك التشفير من المجرمين ولكن لأسباب سنذكرها أدناه ، هذه ليست أفضل فكرة. هناك الكثير من الحالات التي لم يتم فيها إعطاء أداة فك التشفير حتى بعد دفع الفدية. نضع في اعتبارنا الذين كنت تتعامل مع، ولا نتوقع المحتالين السيبرانية لعناء أن نرسل لك برنامج فك التشفير عندما يمكن أن تأخذ فقط أموالك. بالإضافة إلى ذلك ، من خلال إعطاء المطالب ، سوف تدعم مشاريع البرامج الضارة المستقبلية. هل تريد في الواقع لدعم الصناعة التي لا بالفعل الملايين من الأضرار التي لحقت الشركات. المحتالون يدركون أيضا أنها يمكن أن تجعل من السهل المال، والمزيد من الضحايا الامتثال للطلبات، والبيانات أكثر جاذبية تشفير برنامج الخبيثة يصبح لتلك الأنواع من الناس. استثمار الأموال التي يطلب منك في نوع من النسخ الاحتياطي قد يكون خيارا أفضل لأن فقدان الملف لن يكون مشكلة. يمكنك بعد ذلك ببساطة إلغاء تثبيت CONTI ransomware الفيروسات واستعادة البيانات. سيتم توفير معلومات حول طرق الانتشار الأكثر شيوعًا في الفقرة التالية ، في حال لم تكن متأكدًا من كيفية وصول الملف الذي يقوم بتشفير البرامج الضارة إلى جهازك.

كيف CONTI ransomware ينتشر

عادة ما ينتشر ملف ترميز البرامج الضارة من خلال أساليب مثل مرفقات البريد الإلكتروني والتنزيلات الضارة ومجموعات الاستغلال. كما نرى هذه الأساليب لا تزال تستخدم ، وهذا يعني أن الناس مهملون جدا عند استخدام البريد الإلكتروني وتحميل الملفات. ومع ذلك ، يمكن نشر بعض ترميز البيانات البرامج الضارة باستخدام أساليب أكثر تفصيلاً ، والتي تتطلب المزيد من الوقت والجهد. المحتالين السيبرانية إرفاق ملف مصاب إلى بريد إلكتروني، وكتابة نوع من النص، والادعاء زورا أن تكون من شركة جديرة بالثقة / منظمة. بسبب حساسية الموضوع ، يكون المستخدمون أكثر عرضة لفتح رسائل البريد الإلكتروني التي تذكر المال ، وبالتالي يتم استخدام هذه الأنواع من الموضوعات بشكل شائع. القراصنة أيضا عادة التظاهر بأنهم من الأمازون، ونقول للضحايا المحتملين أن هناك بعض النشاط غير عادية في حسابهم، والتي يجب أن تشجع على الفور شخص لفتح المرفق. هناك بعض العلامات التي يجب عليك البحث عنها قبل فتح مرفقات البريد الإلكتروني. أولاً وقبل كل شيء، إذا كنت لا تعرف المرسل، فابحث عنهم قبل فتح المرفق. ستظل بحاجة إلى التحقق من عنوان البريد الإلكتروني، حتى إذا كنت تعرف المرسل. أخطاء قواعد اللغة واضحة هي أيضا علامة. قد تكون الطريقة التي يتم استقبالك بها أيضًا دليلًا ، فالبريد الإلكتروني لشركة شرعية مهم بما يكفي لفتحه سيتضمن اسمك في التحية ، بدلاً من عميل عالمي أو عضو. قد يتم أيضًا استخدام الثغرات الأمنية في برنامج النظام غير المعتّر كمسار للجهاز. تأتي البرامج مع نقاط ضعف يمكن استخدامها لتلويث جهاز كمبيوتر ولكن يتم تصحيحها بانتظام من قبل البائعين. كما ثبت WannaCry ، ومع ذلك ، لا يندفع الجميع لتثبيت تلك التحديثات. نظرًا لأن الكثير من البرامج الضارة تستخدم نقاط الضعف هذه ، فمن المهم تحديث البرامج في كثير من الأحيان. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا كنت لا ترغب في المتاعب نفسك معهم في كل مرة.

كيف CONTI ransomware يُقدّر

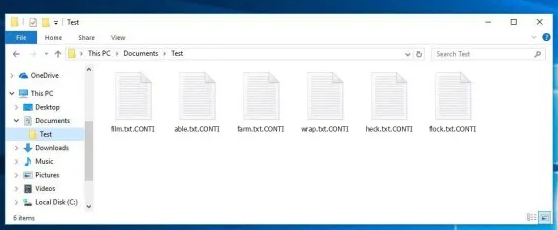

سوف تبدأ رانسومواري تبحث عن أنواع معينة من الملفات بمجرد أن يحصل في النظام، وأنها سوف تكون مشفرة بمجرد أن يتم التعرف عليها. حتى لو لم تكن العدوى واضحة من البداية ، فسوف تعرف بالتأكيد أن هناك خطأ ما عندما لا يمكن الوصول إلى ملفاتك. ستعرف أي من ملفاتك تأثرت لأنه سيتم إضافة ملحق غير عادي إليها. لسوء الحظ ، قد يكون فك تشفير الملفات مستحيلًا إذا استخدمت البرامج الضارة ترميز البيانات خوارزمية تشفير قوية. ستوضح ملاحظة الفدية ما حدث وكيف يجب عليك المتابعة لاسترداد بياناتك. ما سوف مجرمي الإنترنت تشجيع لكم القيام به هو شراء فك التشفير المدفوعة، وتحذير من أنك يمكن أن تضر الملفات الخاصة بك إذا كنت تستخدم طريقة مختلفة. يجب أن تظهر المذكرة سعر أداة فك التشفير ولكن إذا لم يكن الأمر كذلك ، سيكون عليك الاتصال بالمحتالين عبر الإنترنت من خلال عنوان البريد الإلكتروني الخاص بهم لمعرفة كم تكاليف برنامج فك التشفير. وللأسباب التي ناقشناها بالفعل، فإننا لا نشجع على دفع الفدية. فكر فقط في الاستسلام للمطالب عندما تحاول جميع البدائل الأخرى. ربما كنت قد نسيت للتو أن كنت قد قدمت نسخا من الملفات الخاصة بك. أداة فك التشفير الحرة يمكن أيضا أن يكون خيارا. يجب أن نقول أن المتخصصين في البرامج الضارة بين الحين والآخر قادرون على إطلاق أداة فك التشفير ، مما يعني أنه يمكنك العثور على أداة فك تشفير مجانًا. قبل اتخاذ قرار بالدفع، ابحث عن جهاز فك التشفير. إذا كنت تستخدم بعض من هذا المال للنسخ الاحتياطي ، فلن يتم وضعك في هذا النوع من المواقف مرة أخرى حيث يمكنك دائمًا الوصول إلى نسخ من هذه الملفات. إذا تم تخزين الملفات الأساسية في مكان ما، يمكنك فقط إلغاء تثبيت CONTI ransomware الفيروس ثم استرداد البيانات. في المستقبل، وتجنب انتزاع الفدية ويمكنك أن تفعل ذلك عن طريق التعرف على نفسك كيف ينتشر. على أقل تقدير ، توقف عن فتح مرفقات البريد الإلكتروني بشكل عشوائي ، وابق برامجك محدثة ، وتنزيلها فقط من مصادر تعرف أنها آمنة.

CONTI ransomware ازاله

إذا كان انتزاع الفدية لا يزال في الكمبيوتر، سيكون لديك للحصول على أداة إزالة البرامج الضارة لإنهاء ذلك. عند محاولة إصلاح CONTI ransomware الفيروس يدوياقد يسبب المزيد من الضرر إذا لم تكن الشخص الأكثر ذكاء الكمبيوتر. لذلك ، فإن اختيار الطريقة التلقائية سيكون فكرة أكثر ذكاءً. تم تصميم أداة إزالة البرامج الضارة لرعاية هذه التهديدات ، بل قد تمنع العدوى. اختر برنامج إزالة البرامج الضارة الذي يناسب ما تحتاجه، وانفذ فحصًا كاملًا للكمبيوتر بمجرد تثبيته. للأسف ، لن تساعد هذه المرافق على استرداد الملفات. إذا كنت متأكدًا من أن جهاز الكمبيوتر الخاص بك نظيف، فاستعد الملفات من النسخ الاحتياطي، إذا كان لديك.

Offers

تنزيل أداة إزالةto scan for CONTI ransomwareUse our recommended removal tool to scan for CONTI ransomware. Trial version of provides detection of computer threats like CONTI ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف CONTI ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة CONTI ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

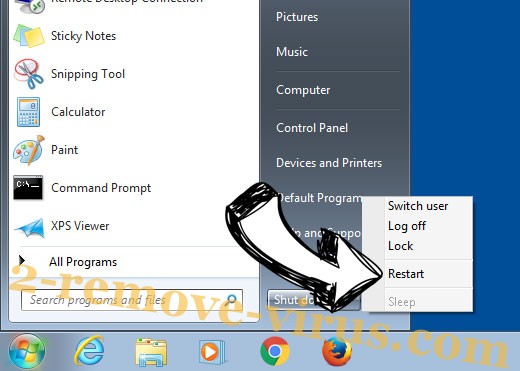

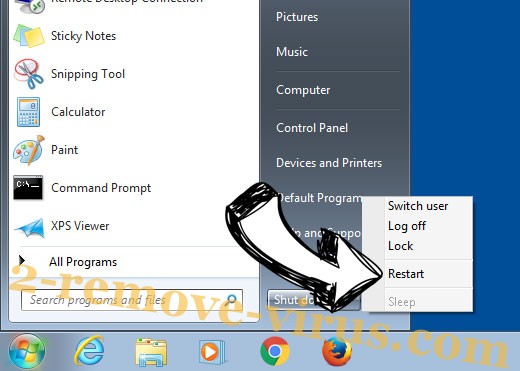

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

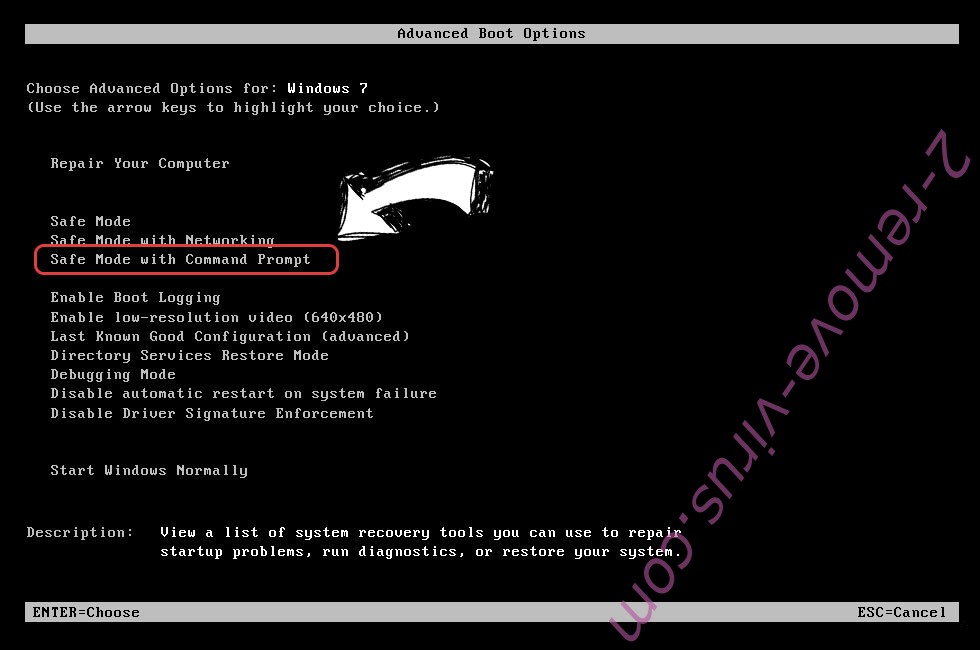

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

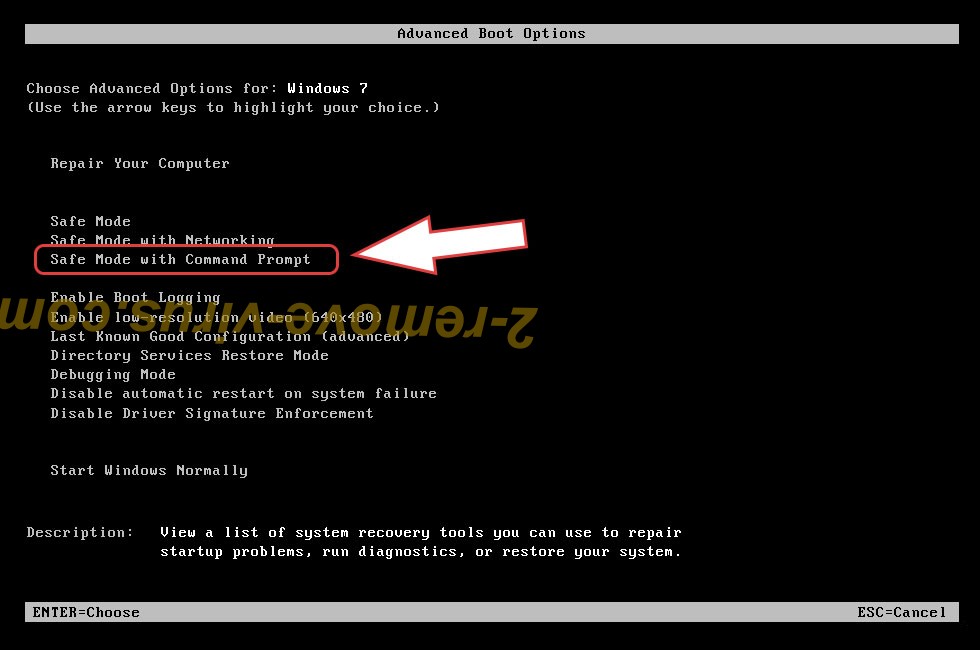

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة CONTI ransomware

إزالة CONTI ransomware من ويندوز 8/ويندوز

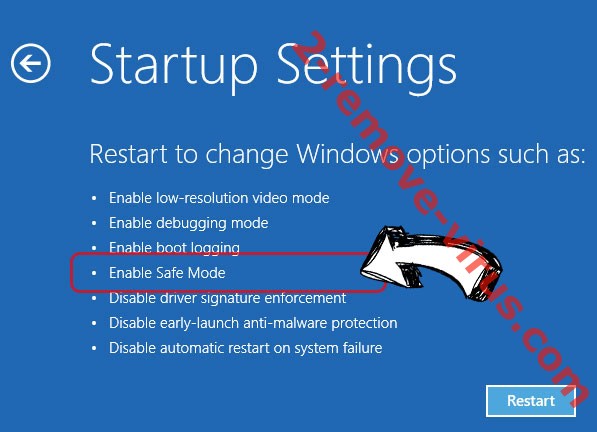

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف CONTI ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف CONTI ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

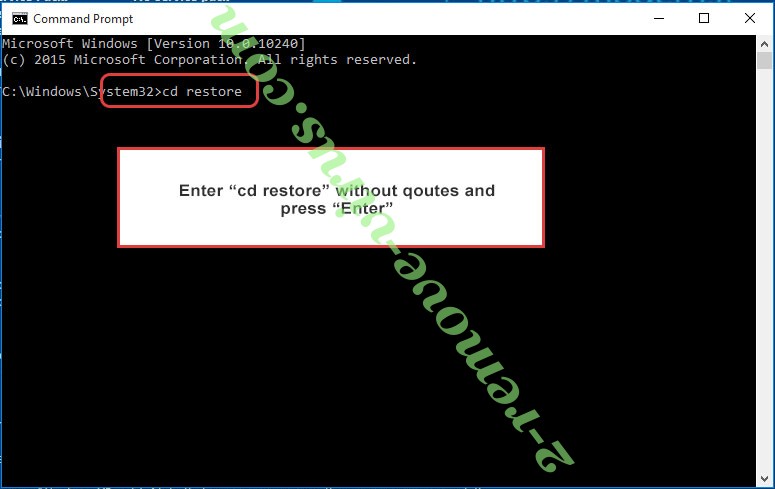

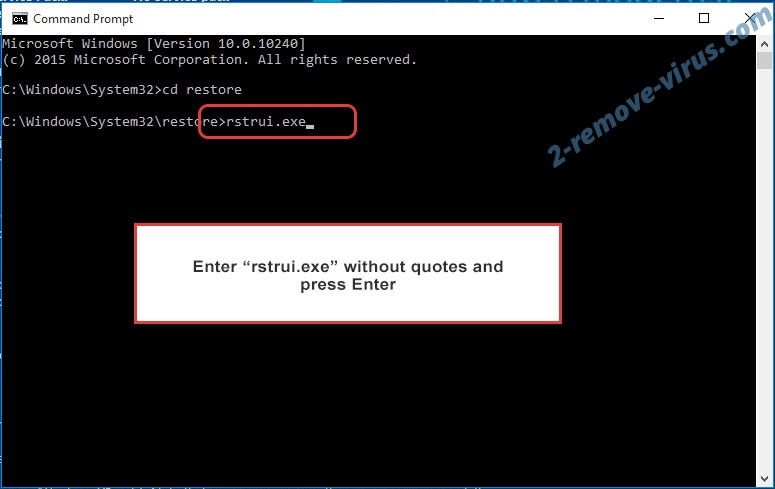

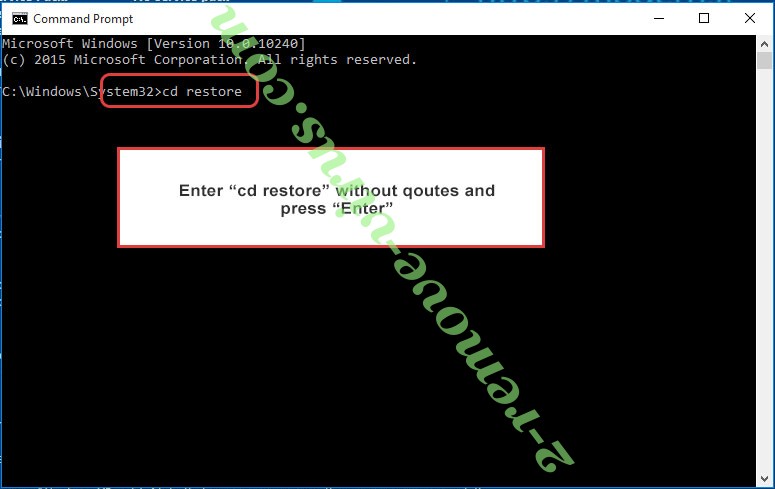

- اكتب في cd restore، واضغط على Enter.

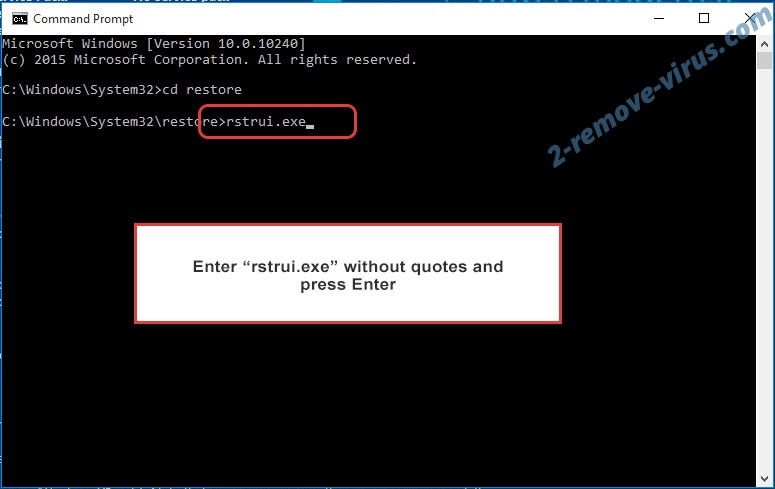

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

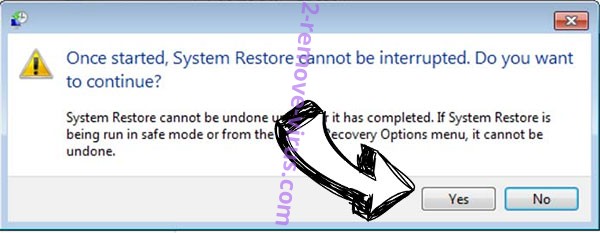

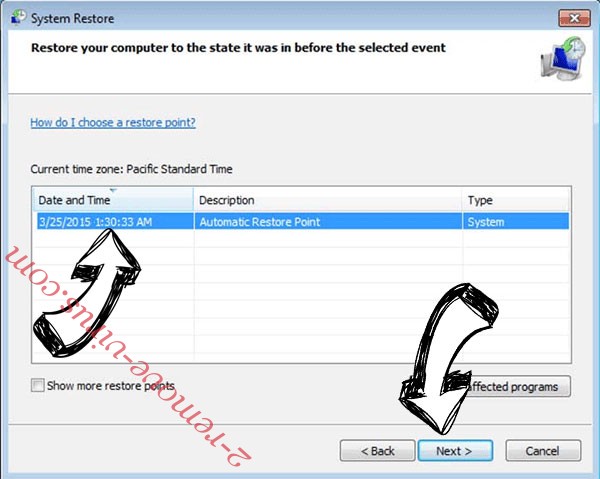

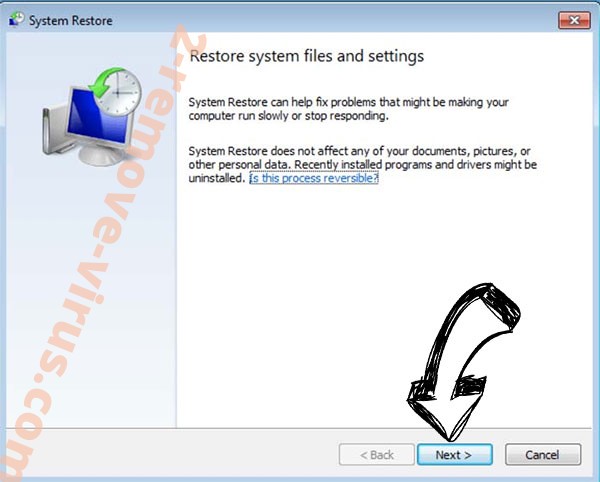

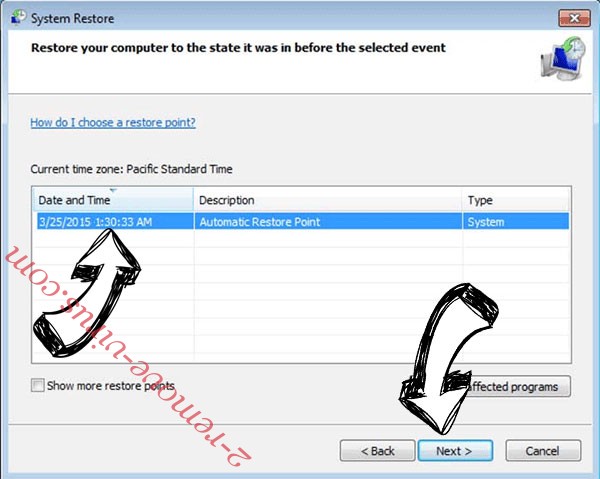

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

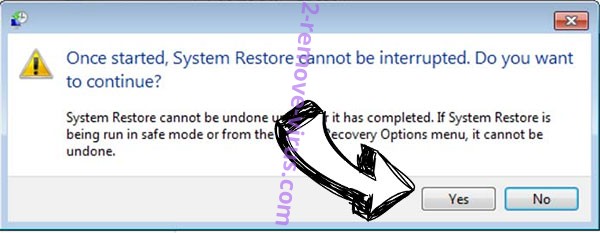

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف CONTI ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

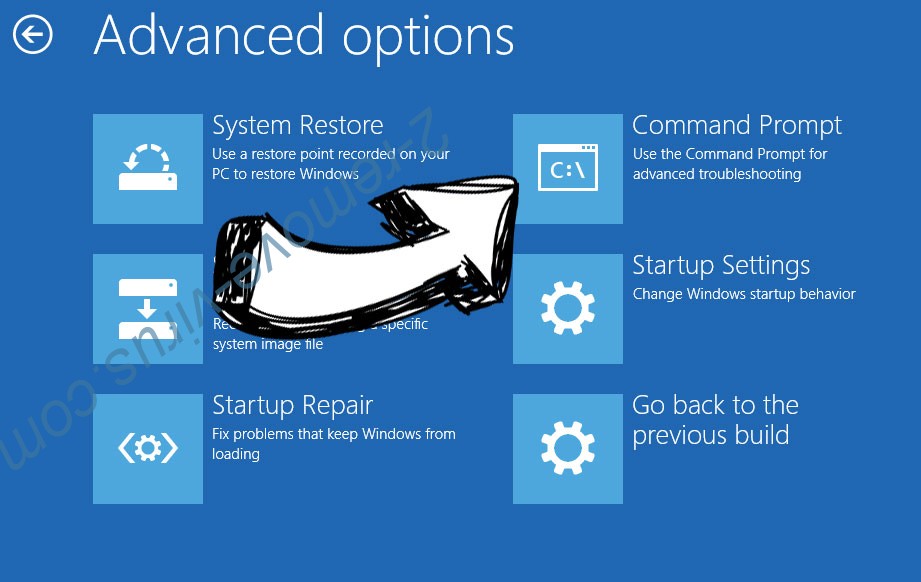

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.