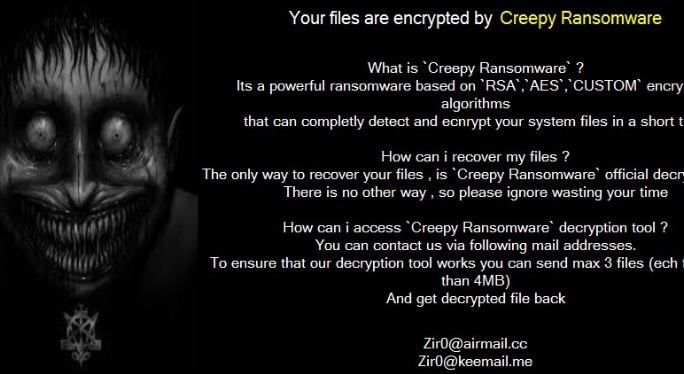

حول Creepy ransomware الفيروس

وتصنف انتزاع الفدية المعروفة باسم Creepy ransomware تهديد شديد، وذلك بسبب مقدار الضرر الذي يمكن أن تفعله لجهاز الكمبيوتر الخاص بك. في حين أن انتزاع الفدية كان موضوعًا مغطى على نطاق واسع ، فقد تكون قد فاتك ذلك ، لذلك قد لا تعرف الضرر الذي يمكن أن يفعله. يستخدم تشفير البيانات البرمجية الضارة خوارزميات تشفير قوية لتشفير البيانات، وبمجرد تنفيذ العملية، لن تتمكن بعد الآن من الوصول إليها. الضحايا ليس لديهم دائما خيار استرداد الملفات، وهذا هو السبب في انتزاع الفدية ويعتقد أن يكون مثل هذه العدوى عالية المستوى.

المحتالين السيبرانية سوف تعطيك أداة فك التشفير ولكن لا ينصح شرائه. الدفع لا يضمن دائما فك تشفير الملف، لذلك هناك احتمال أن كنت قد يكون مجرد الهين أموالك. سيكون من السذاجة الاعتقاد بأن المجرمين الذين أغلقوا البيانات الخاصة بك في المقام الأول سوف يشعرون بأنهم ملزمون بمساعدتك على استعادة البيانات ، عندما يمكنهم فقط أخذ أموالك. وعلاوة على ذلك، فإن المال الذي تقدمه تذهب نحو تمويل المزيد من انتزاع الفدية في المستقبل والبرامج الضارة. هل تريد في الواقع لدعم الصناعة التي تفعل بالفعل الملايين من الأضرار التي لحقت الشركات. يدرك الناس أيضًا أنهم يستطيعون كسب أموال سهلة ، وكلما زاد عدد الضحايا الذين يقدمون الطلبات ، كلما أصبحت البرامج الضارة لترميز البيانات أكثر جاذبية لتلك الأنواع من الأشخاص. استثمار المبلغ المطلوب منك في النسخ الاحتياطي سيكون أفضل لأنه إذا كنت من أي وقت مضى وضعت في هذا النوع من الحالات مرة أخرى ، قد مجرد فتح Creepy ransomware البيانات من النسخ الاحتياطي وفقدانها لن يكون احتمالا. يمكنك بعد ذلك المتابعة إلى استرداد الملف بعد مسح Creepy ransomware التهديدات ذات الصلة أو التهديدات ذات الصلة. يمكنك العثور على تفاصيل حول كيفية تأمين جهازك من هذا التهديد في الفقرة التالية، إذا لم تكن متأكدًا من كيفية تمكن برنامج ترميز الملف الضار من إصابة جهازك.

كيف حصلت على انتزاع الفدية

تستخدم البيانات التي تقوم بتشفير البرامج الضارة بشكل عام طرقًا بسيطة للانتشار، مثل البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة. نظرًا لأن هذه الأساليب لا تزال مستخدمة ، فهذا يعني أن الأشخاص مهملون جدًا عند استخدام البريد الإلكتروني وتنزيل الملفات. ومع ذلك، قد يتم توزيع بعض برامج الفدية باستخدام طرق أكثر تفصيلاً، والتي تحتاج إلى مزيد من الوقت والجهد. كل المجرمين القيام به هو إضافة ملف مصاب إلى البريد الإلكتروني ، وكتابة نوع من النص ، والدولة زورا أن تكون من شركة مشروعة / منظمة. هذه الرسائل الإلكترونية عادة ما أذكر المال لأن هذا هو موضوع حساس والمستخدمين هم أكثر عرضة للتهور عند فتح رسائل البريد الإلكتروني المتعلقة بالمال. المحتالين السيبرانية أيضا في كثير من الأحيان التظاهر ليكون من الأمازون، وتنبيه الضحايا المحتملين حول بعض النشاط الغريب في حساباتهم، والتي من شأنها أن تجعل المستخدم أقل حراسة وانهم سوف تكون أكثر ميلا لفتح المرفق. كن على اطلاع على علامات معينة قبل فتح الملفات المضافة إلى رسائل البريد الإلكتروني. قبل فتح الملف المرفق، ابحث في مرسل البريد الإلكتروني. حتى لو كنت تعرف المرسل ، يجب أن لا تتسرع ، أولا التحقيق في عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الذي تعرف أنه ينتمي إلى هذا الشخص / الشركة. الأخطاء النحوية هي أيضا علامة على أن البريد الإلكتروني قد لا يكون ما تعتقده. علامة أخرى واضحة جدا هو عدم وجود اسمك في تحية، إذا كان شخص البريد الإلكتروني الذي يجب أن تفتح بالتأكيد كان لبريد إلكتروني لك، فإنها بالتأكيد استخدام اسمك بدلا من تحية عالمية، ومخاطبا لك كعميل أو عضو. ويمكن أيضا أن تحدث العدوى باستخدام برامج حاسوبية قديمة. عادة ما يتم العثور على نقاط الضعف هذه من قبل الباحثين الأمنيين ، وعندما يكتشف منشئو البرامج عنها ، فإنهم يطلقون بقعًا لإصلاحها بحيث لا يمكن للأطراف الحاقدة الاستفادة منها لتوزيع برامجها الضارة. لسوء الحظ ، كما ثبت من قبل انتزاع الفدية WannaCry ، ليس كل المستخدمين تثبيت الإصلاحات ، لسبب أو لآخر. يقترح تثبيت تحديث كلما أصبح متاحًا. يمكن تثبيت التحديثات تلقائيًا ، إذا وجدت هذه التنبيهات مزعجة.

ماذا يمكنك أن تفعل بشأن بياناتك

رانسومواري يستهدف فقط ملفات specif، وعندما تكون موجودة، وأنها سوف تكون مقفلة. في البداية ، قد يكون مربكًا فيما يتعلق بما يحدث ، ولكن عندما لا يمكن فتح ملفاتك كالمعتاد ، ستعرف على الأقل أن هناك شيئًا غير صحيح. الملفات التي تأثرت سيكون لها ملحق ملف غريب ، والتي تساعد الناس عادة في التعرف على انتزاع الفدية التي لديهم. تجدر الإشارة إلى أنه ليس من الممكن دائمًا فك تشفير البيانات إذا تم استخدام خوارزميات تشفير قوية. بعد إغلاق كافة الملفات، ستلاحظ ملاحظة فدية، والتي ستحاول توضيح ما حدث لملفاتك. سيتم اقتراح فك التشفير ، مقابل المال بوضوح ، وسيحذر المتسللون من عدم استخدام طرق أخرى لأنه قد يضربهم. يجب أن يظهر سعر واضح في الملاحظة ولكن إذا لم يكن كذلك ، سيكون عليك استخدام عنوان البريد الإلكتروني المحدد للاتصال بالمحتالين عبر الإنترنت لمعرفة كم يكلف برنامج فك التشفير. لقد ناقشنا هذا من قبل ولكن، لا نعتقد أن دفع الفدية هو فكرة جيدة. وينبغي التفكير في الامتثال للطلبات عند فشل جميع الخيارات الأخرى. ربما كنت لا تذكر فقط إنشاء نسخ. قد تتمكن أيضًا من العثور على برنامج لإلغاء قفل Creepy ransomware الملفات مجانًا. في بعض الأحيان الباحثين البرمجيات الخبيثة قادرة على تكسير انتزاع الفدية، مما يعني أنك قد تجد أداة فك التشفير مجانا. النظر في هذا الخيار وفقط عندما كنت متأكدا من عدم وجود برنامج فك التشفير مجانا، يجب أن تفكر حتى في دفع. يمكن أن يكون استخدام المبلغ المطلوب للحصول على نسخة احتياطية موثوقة فكرة أكثر ذكاءً. إذا تم إجراء النسخ الاحتياطي قبل غزو العدوى، فقد تنتقل إلى استرداد الملف بعد إزالة Creepy ransomware الفيروس. الآن بعد أن كنت على بينة من مدى الضرر الذي قد يسببه هذا النوع من العدوى، في محاولة لتجنب ذلك قدر الإمكان. يجب عليك في المقام الأول تحديث البرامج الخاصة بك كلما تم إصدار تحديث ، والتنزيل فقط من مصادر آمنة / مشروعة والتوقف عن فتح مرفقات البريد الإلكتروني عشوائيًا.

Creepy ransomware ازاله

إذا كان لا يزال موجودا على النظام الخاص بك، ونحن نشجع الحصول على أداة مكافحة البرامج الضارة لإنهائه. قد يكون من الصعب جداً إصلاح الفيروس يدوياً Creepy ransomware لأنك قد ينتهي إتلاف جهاز الكمبيوتر الخاص بك عن غير قصد. وذلك لتجنب التسبب في مزيد من الضرر، انتقل مع الأسلوب التلقائي، ويعرف أيضا باسم أداة مكافحة البرمجيات الخبيثة. هذه الأنواع من البرامج موجودة لغرض حماية جهازك من الضرر الذي يمكن أن يفعله هذا النوع من التهديد ، واعتمادا على البرنامج ، حتى منعهم من الدخول. لذا ابحث في ما يطابق ما تحتاجه ، وتثبيته ، وتنفيذ مسح ضوئي للنظام وتأكد من التخلص من برنامج ترميز البيانات الضارة. لا تتوقع أن تساعدك أداة إزالة البرامج الضارة في استرداد الملفات ، لأنها غير قادرة على القيام بذلك. بعد أن تختفي العدوى، تأكد من الحصول على النسخ الاحتياطي والنسخ الاحتياطي بانتظام جميع البيانات الأساسية.

Offers

تنزيل أداة إزالةto scan for Creepy ransomwareUse our recommended removal tool to scan for Creepy ransomware. Trial version of provides detection of computer threats like Creepy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Creepy ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Creepy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

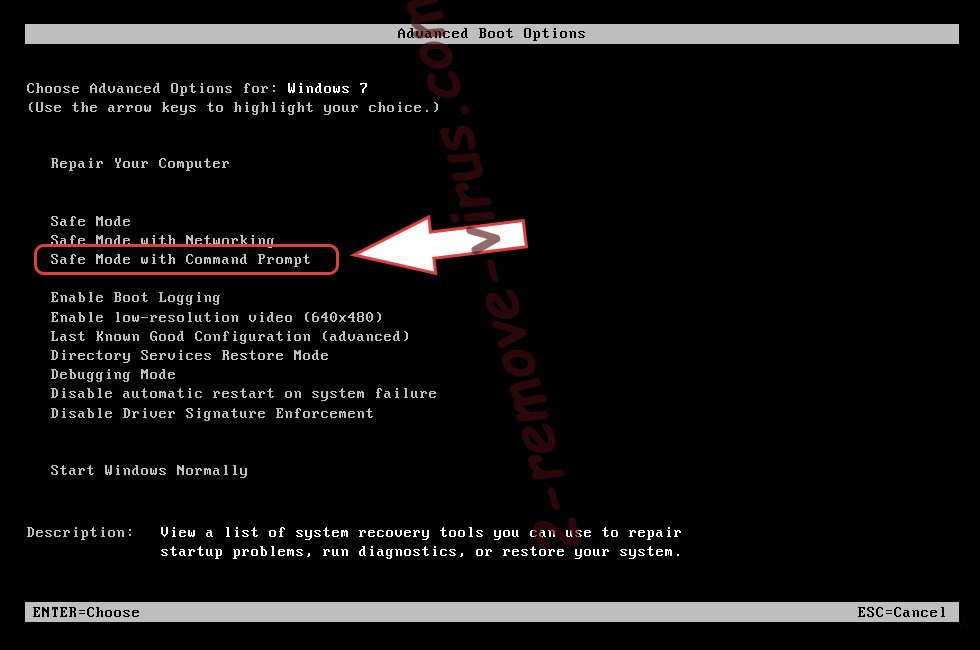

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Creepy ransomware

إزالة Creepy ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

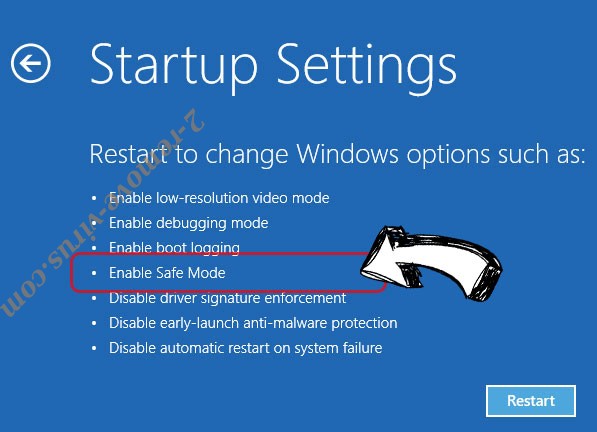

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Creepy ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Creepy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

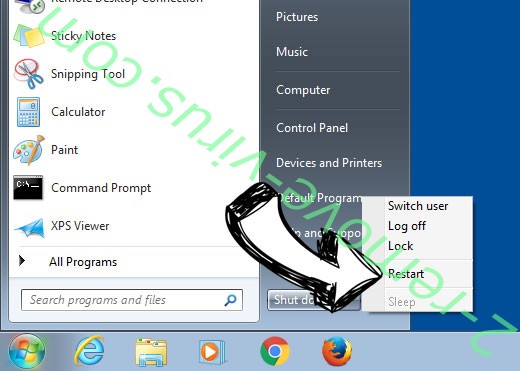

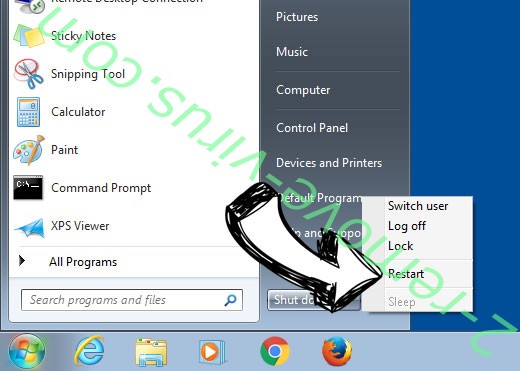

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

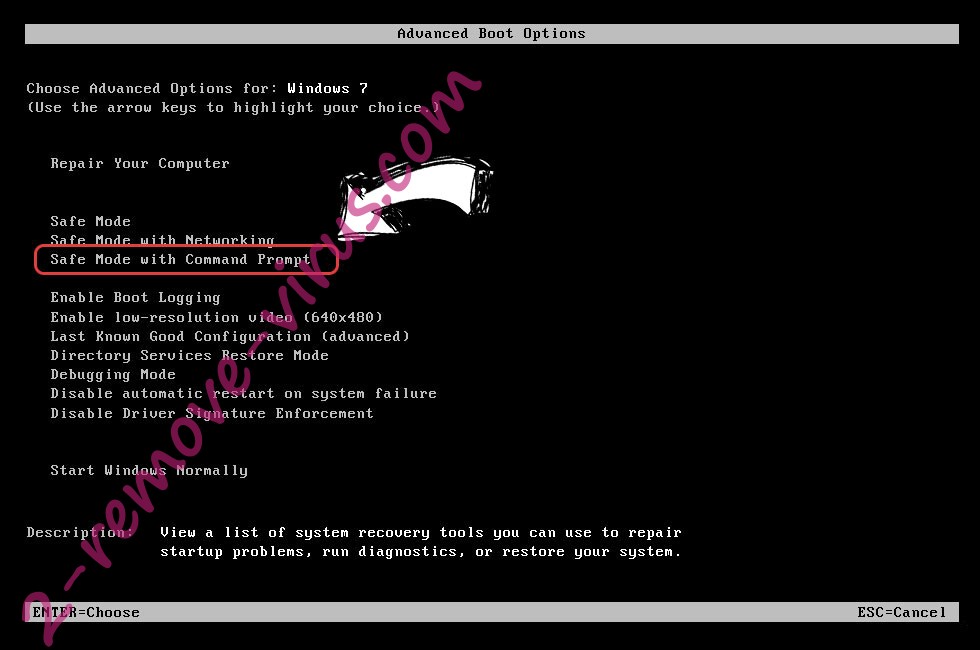

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

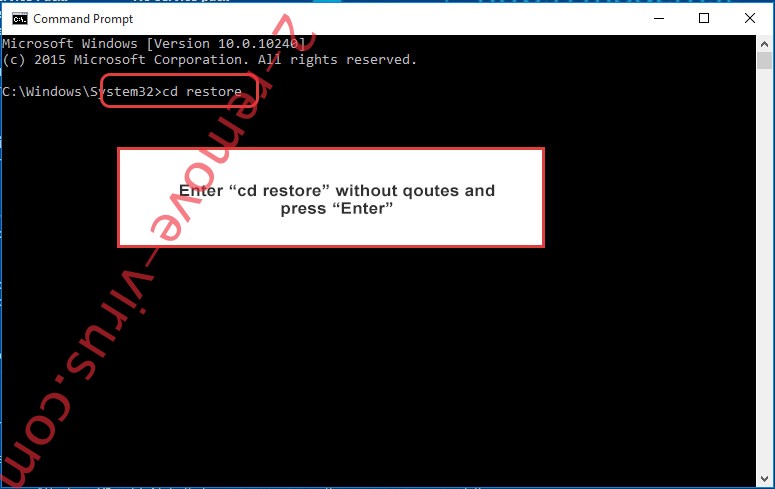

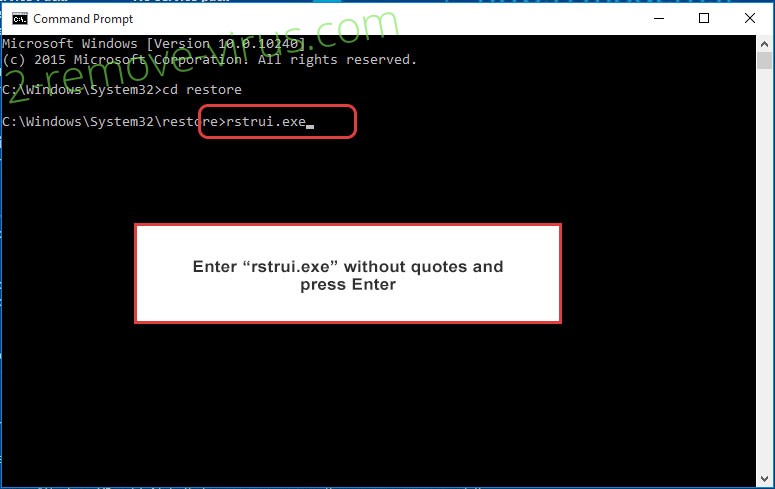

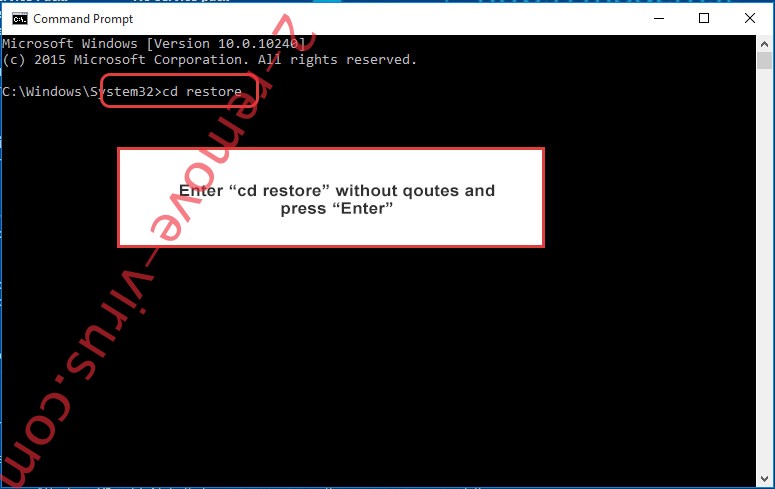

- اكتب في cd restore، واضغط على Enter.

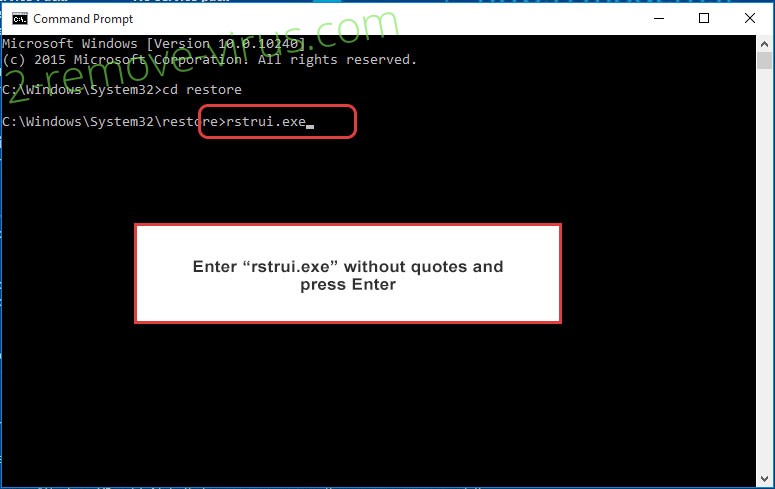

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

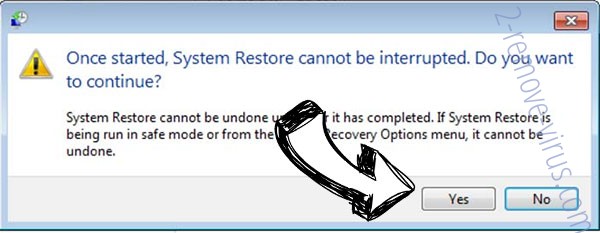

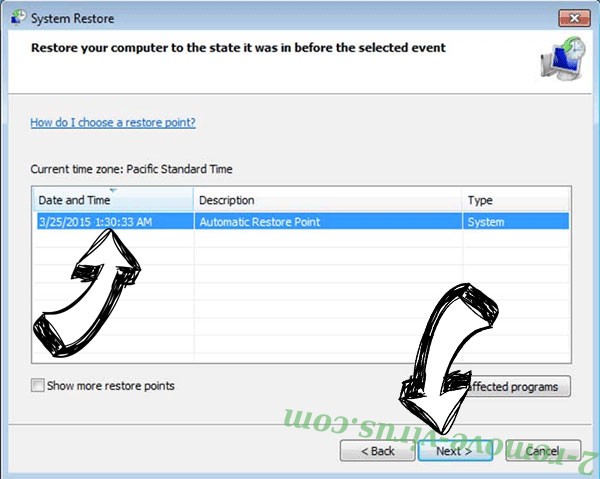

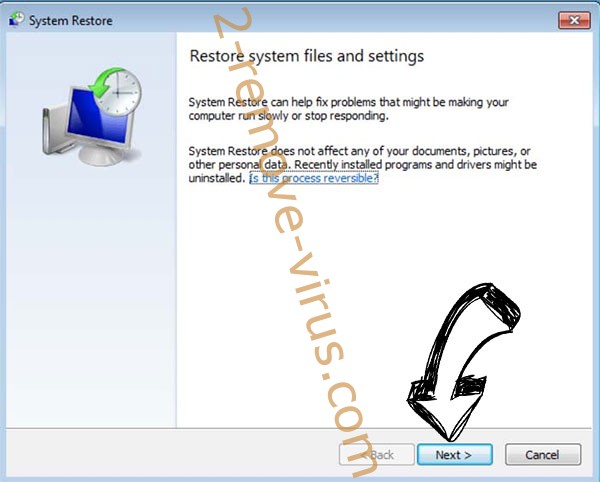

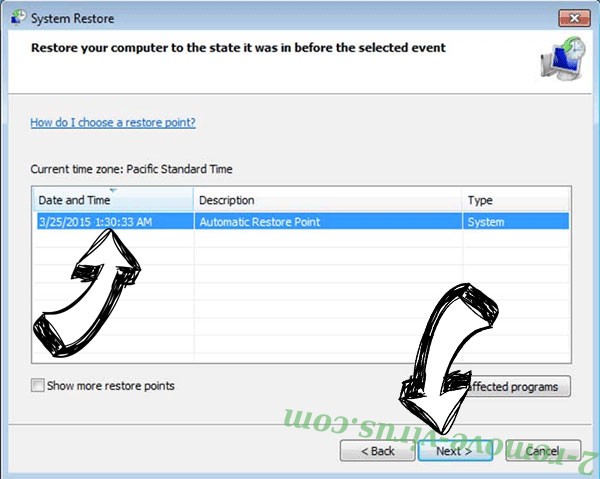

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

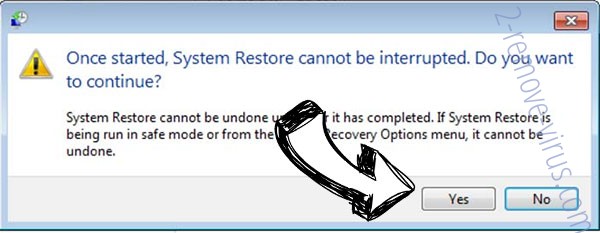

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Creepy ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

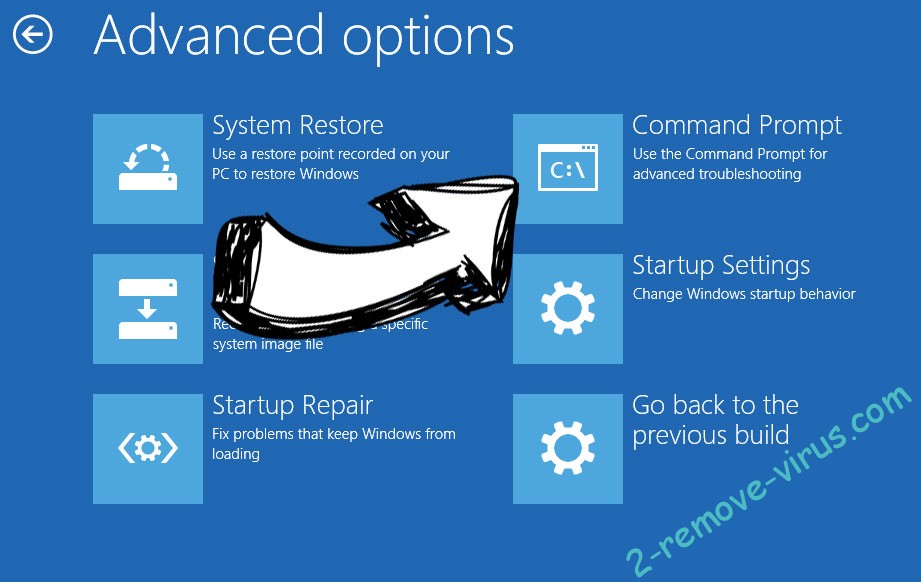

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.