هل هذه عدوى خطيرة

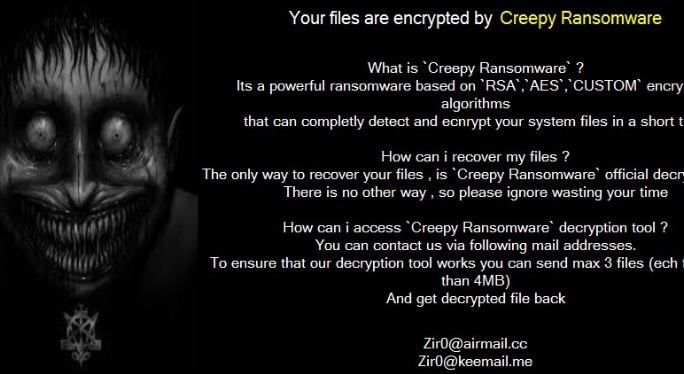

.Creepy ransomware هو عدوى شديدة جدا، والمعروفة أيضا باسم انتزاع الفدية أو ملف تشفير البرمجيات الخبيثة. إذا لم تكن قد سمعت من هذا النوع من البرامج الضارة حتى الآن ، فأنت في لصدمة. يتم استخدام خوارزميات التشفير القوية عن طريق تشفير البرامج الضارة لتشفير الملفات ، وبمجرد تأمينها ، سيتم منع وصولك إليها. لأن ضحايا انتزاع الفدية تواجه فقدان الملف الدائم، وهذا النوع من العدوى من خطورة كبيرة أن يكون. سوف تحصل على خيار دفع الفدية ولكن هذه ليست أفضل فكرة.

فك تشفير البيانات حتى لو كنت تدفع غير مضمونة حتى أموالك قد تضيع فقط. سنكون مصدومين إذا لم يأخذ المجرمون أموالك فقط وشعروا بأي التزام بمساعدتك. كما سيتم تمويل أنشطة المجرمين في المستقبل من تلك الأموال. ترميز البيانات البرمجيات الخبيثة بالفعل مليارات الدولارات في الضرر ، هل تريد حقا أن تدعم ذلك. كما أصبح الناس ينجذبون بشكل متزايد إلى هذه الصناعة لأنه كلما زاد عدد الضحايا الذين يدفعون الفدية، كلما أصبحت أكثر ربحية. فكر في استثمار الأموال المطلوبة في النسخ الاحتياطي بدلاً من ذلك لأنك قد ينتهي بك الأمر في موقف تواجه فيه فقدان البيانات مرة أخرى. هل يمكن أن يصلح ببساطة .Creepy ransomware دون قلق. إذا لم تكن متأكدًا من كيفية حصولك على التلوث، سيتم شرح الطرق الأكثر شيوعًا لانتشاره في الفقرة أدناه.

كيف ينتشر انتزاع الفدية

وتستخدم أساليب أساسية جدا لتوزيع الملفات ترميز البرامج الضارة ، مثل البريد الإلكتروني غير المرغوب ة والتنزيلات الخبيثة. غالبًا ما لا تكون هناك حاجة للتوصل إلى طرق أكثر تفصيلاً نظرًا لأن العديد من الأشخاص مهملون جدًا عندما يستخدمون رسائل البريد الإلكتروني وتنزيل الملفات. هناك بعض الاحتمالات التي تم استخدام طريقة أكثر تطورا للعدوى، وبعض انتزاع الفدية لا استخدامها. كل ما يحتاجه المتسللون هو إضافة ملف ضار إلى بريد إلكتروني ، وكتابة نص معقول ، والتظاهر بأنهم من شركة / منظمة حقيقية. بسبب حساسية الموضوع ، يكون المستخدمون أكثر عرضة لفتح رسائل البريد الإلكتروني التي تتحدث عن المال ، وبالتالي غالبًا ما يتم استخدام هذه الأنواع من الموضوعات. المحتالون أيضا في كثير من الأحيان التظاهر ليكون من الأمازون، وتحذير الضحايا المحتملين أن هناك بعض النشاط غير عادية في حساباتهم، والتي من شأنها أن تجعل المستخدم أقل حذرا وأنها ستكون أكثر عرضة لفتح المرفق. وذلك لحماية نفسك من هذا، هناك بعض الأشياء التي تحتاج إلى القيام به عند التعامل مع رسائل البريد الإلكتروني. تحقق من المرسل للتأكد من أنه شخص تعرفه. حتى لو كنت تعرف المرسل ، لا تتسرع ، تحقق أولاً من عنوان البريد الإلكتروني للتأكد من أنه حقيقي. رسائل البريد الإلكتروني أيضا عادة تحتوي على أخطاء النحوي، والتي تميل إلى أن تكون ملحوظة جدا. سمة شائعة أخرى هي اسمك لا يستخدم في التحية ، إذا كانت الشركة المشروعة / المرسل إلى البريد الإلكتروني لك ، فإنها بالتأكيد تعرف اسمك واستخدامه بدلا ً من تحية نموذجية ، في إشارة إليك كعميل أو عضو. من الممكن أيضًا لـ ransomware استخدام برامج غير محدثة على جهاز الكمبيوتر الخاص بك لتصيب. يأتي البرنامج مع بعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة للوصول إلى جهاز كمبيوتر ، ولكن البائعين إصلاحها بمجرد اكتشافها. ومع ذلك ، بالحكم على توزيع WannaCry ، من الواضح أنه ليس من الواضح أن الجميع يندفع لتثبيت هذه التحديثات. من المهم جدًا تثبيت تلك البقع لأنه إذا كانت نقطة الضعف خطيرة بما فيه الكفاية ، فإن جميع أنواع البرامج الضارة يمكن أن تستخدمها. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا كنت لا ترغب في عناء معهم في كل مرة.

ماذا يفعل

عندما يصبح جهازك ملوثًا، ستجد ملفاتك مشفرة قريبًا. حتى لو لم يكن الوضع واضحًا منذ البداية ، فستعرف بالتأكيد أن هناك شيئًا غير صحيح عندما لا يمكن الوصول إلى ملفاتك. جميع الملفات المشفرة سيكون لها ملحق الملف، الذي يساعد الناس في تحديد انتزاع الفدية التي لديهم. قد تستخدم بعض البيانات التي تقوم بتشفير البرامج الضارة خوارزميات تشفير قوية ، مما يجعل فك تشفير البيانات صعبًا للغاية ، إن لم يكن مستحيلًا. ستكشف مذكرة الفدية أن بياناتك قد تم تأمينها وكيف يمكنك استردادها. وفقا للمحتالين، فإن الطريقة الوحيدة لاستعادة البيانات الخاصة بك من خلال فك التشفير، والتي من الواضح أنها لن تأتي مجانا. يجب إظهار سعر واضح في الملاحظة ولكن إذا لم يكن كذلك ، فيجب عليك استخدام عنوان البريد الإلكتروني المعطى للاتصال بالمحتالين عبر الإنترنت لمعرفة كم تبلغ تكاليف فك التشفير. شراء برنامج فك التشفير ليس الخيار المقترح ، لأسباب حددناها بالفعل. عندما كنت قد حاولت جميع البدائل الأخرى، وعندئذ فقط يجب عليك أن تنظر حتى في دفع. حاول أن تتذكر ما إذا كنت قد قمت مؤخرًا بعمل نسخ من الملفات ولكن نسيتها. من الممكن أيضًا نشر برنامج فك تشفير مجاني. قد تتوفر أجهزة فك تشفير مجانية ، إذا كان الملف الذي يقوم بتشفير البرامج الضارة دخل في الكثير من الأنظمة وتمكن باحثو البرامج الضارة من اختراقه. قبل أن تقرر الدفع، انظر إلى هذا الخيار. لن يكون لديك ما يدعو للقلق إذا كنت من أي وقت مضى في نهاية المطاف في هذه الحالة مرة أخرى إذا كنت استثمرت جزءا من هذا المبلغ في شراء النسخ الاحتياطي مع هذا المال. إذا كنت قد حفظت الملفات الأكثر قيمة، يمكنك فقط حذف .Creepy ransomware الفيروس ومن ثم المضي قدما إلى استعادة البيانات. في محاولة لتفادي ملف تشفير البرامج الخبيثة في المستقبل ، واحدة من الطرق للقيام بذلك هو أن تصبح على بينة من الوسائل التي قد تحصل في النظام الخاص بك. تأكد من تثبيت التحديث كلما أصبح التحديث متاحًا، ولم تقم بفتح مرفقات البريد الإلكتروني عشوائيًا، وتثق فقط في المصادر المشروعة في التنزيلات.

.Creepy ransomware ازاله

وذلك لإنهاء انتزاع الفدية إذا كان لا يزال موجودا على الكمبيوتر، وسوف تكون هناك حاجة إلى أداة إزالة البرامج الضارة أن يكون. إن الإصلاح يدويًا .Creepy ransomware ليس عملية سهلة وقد يؤدي إلى مزيد من الضرر لجهازك. استخدام أداة مكافحة البرامج الضارة هو قرار أكثر ذكاء. تم تصميم برنامج إزالة البرامج الضارة لرعاية هذه العدوى، فإنه قد يمنع حتى عدوى. بمجرد تثبيت برنامج مكافحة البرامج الضارة الذي تختاره ، ما عليك سوى مسح الأداة وتفويضها للقضاء على العدوى. للأسف، مثل هذا البرنامج لن يساعد على استرداد الملفات. بمجرد تنظيف النظام الخاص بك، يجب استعادة الاستخدام العادي للكمبيوتر.

Offers

تنزيل أداة إزالةto scan for .Creepy ransomwareUse our recommended removal tool to scan for .Creepy ransomware. Trial version of provides detection of computer threats like .Creepy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Creepy ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Creepy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

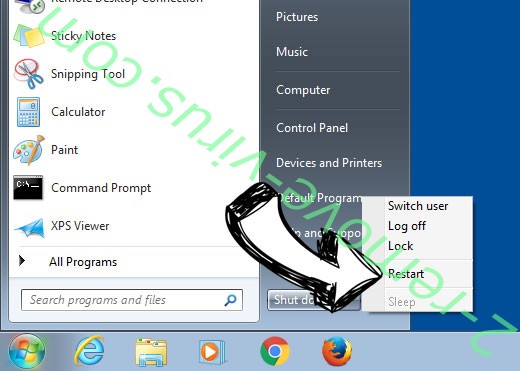

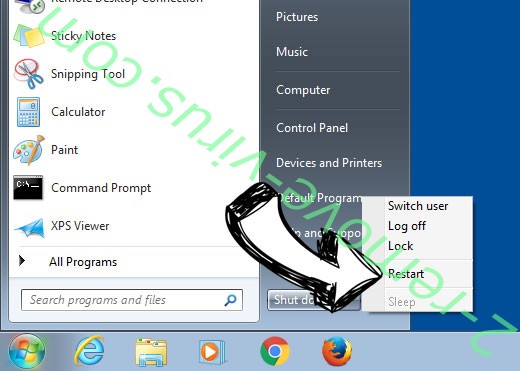

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

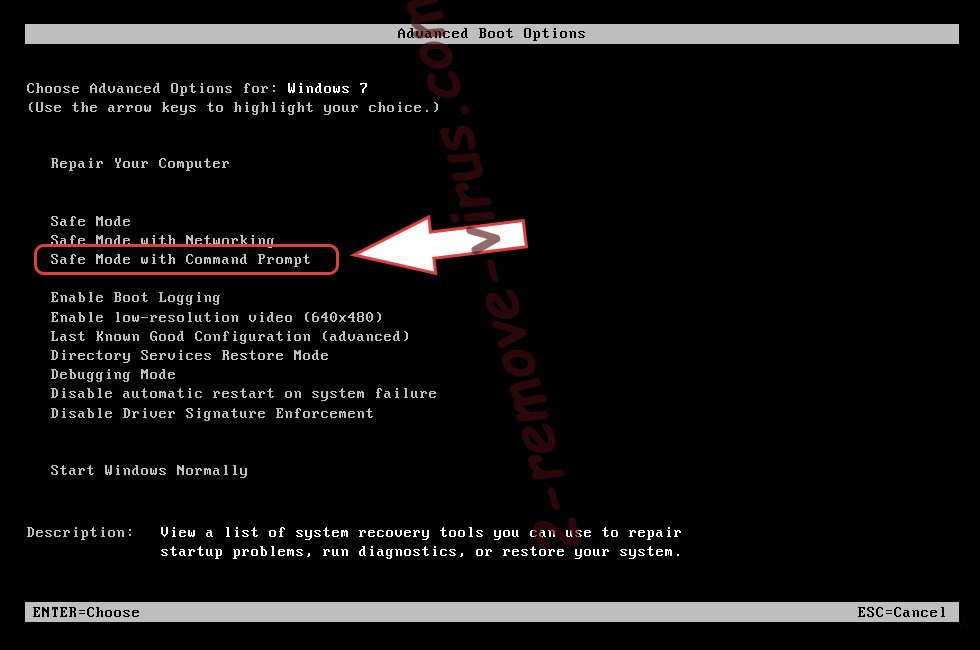

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Creepy ransomware

إزالة .Creepy ransomware من ويندوز 8/ويندوز

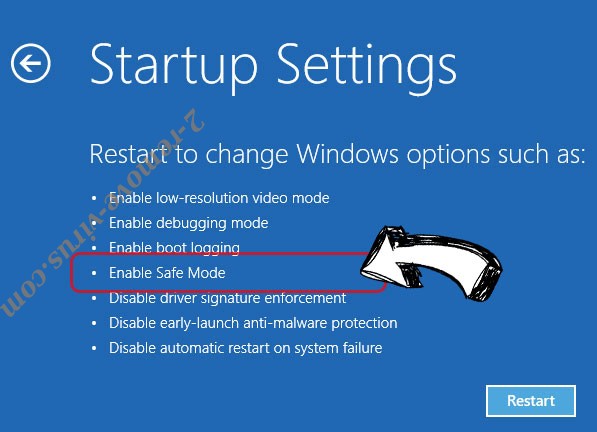

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Creepy ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .Creepy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

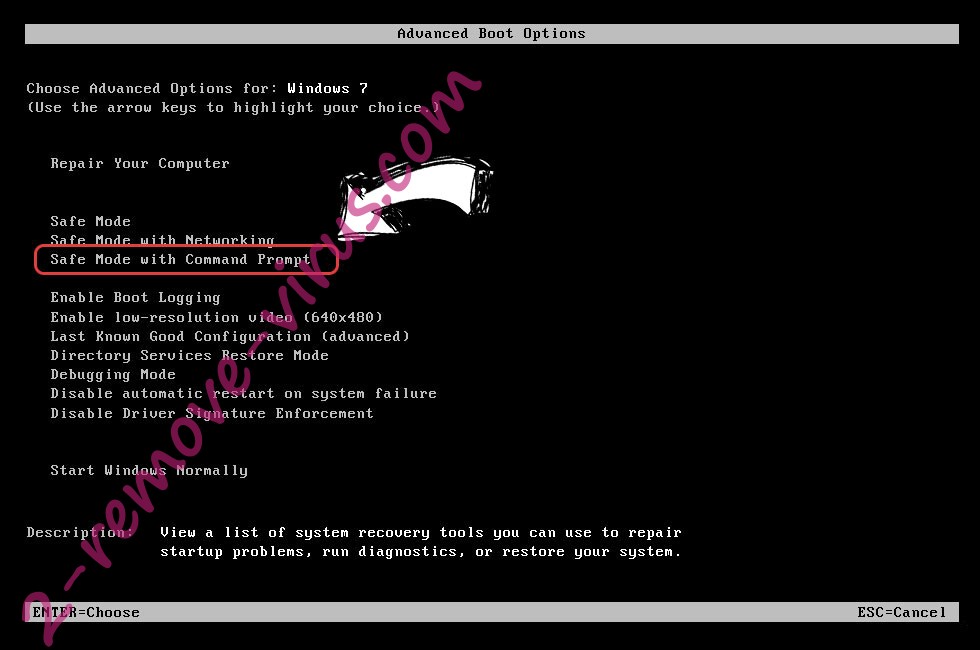

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

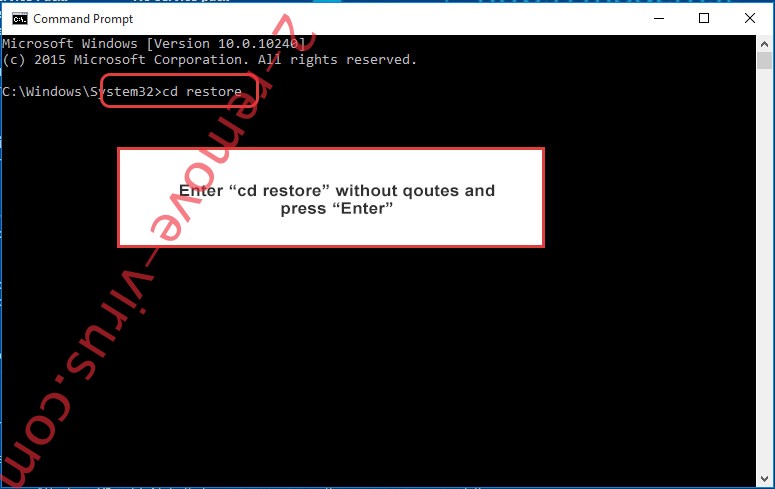

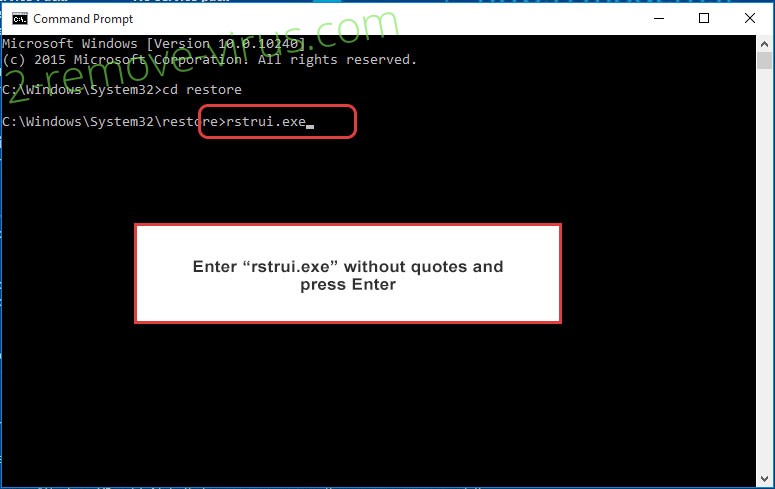

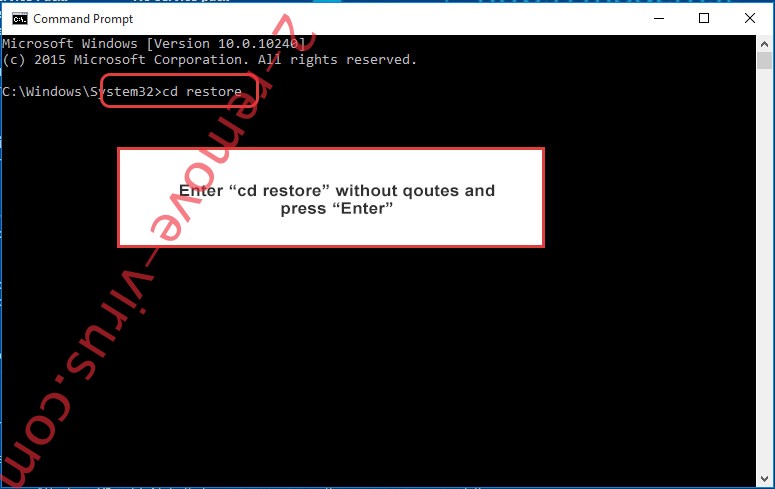

- اكتب في cd restore، واضغط على Enter.

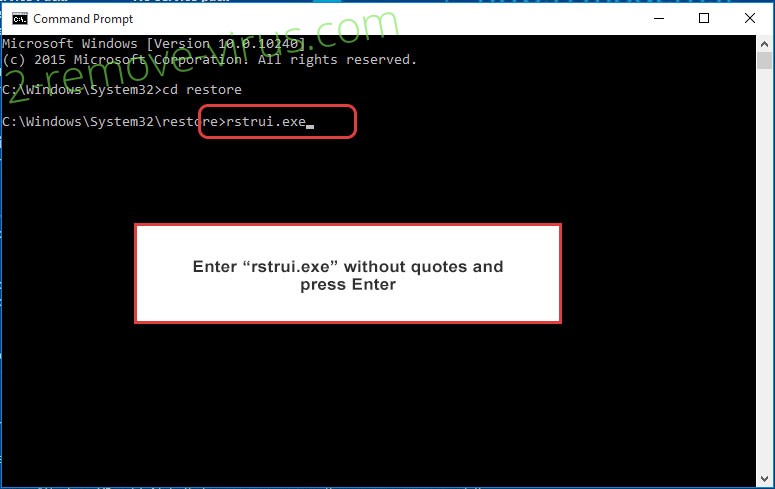

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

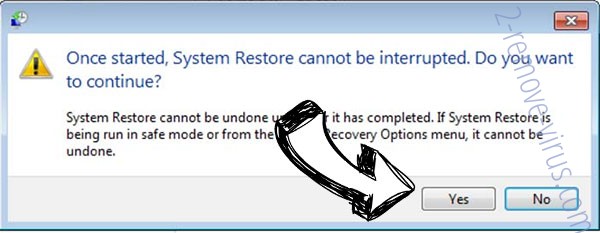

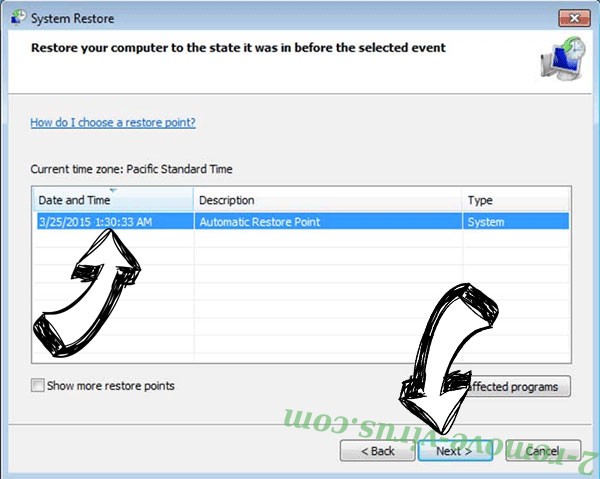

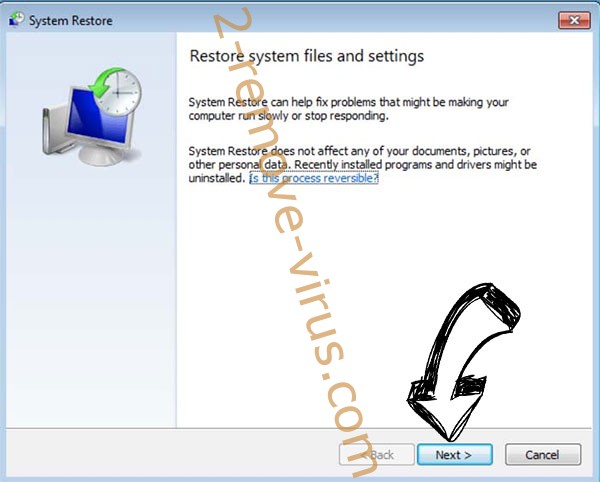

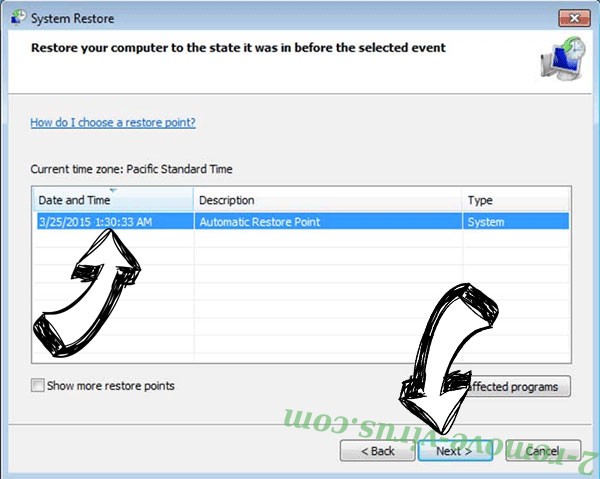

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

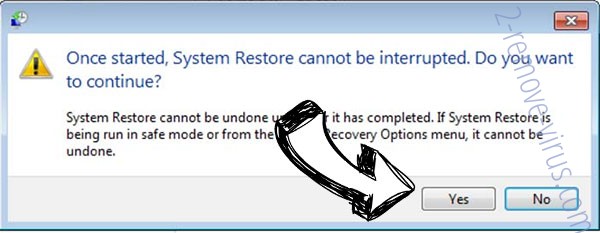

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Creepy ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

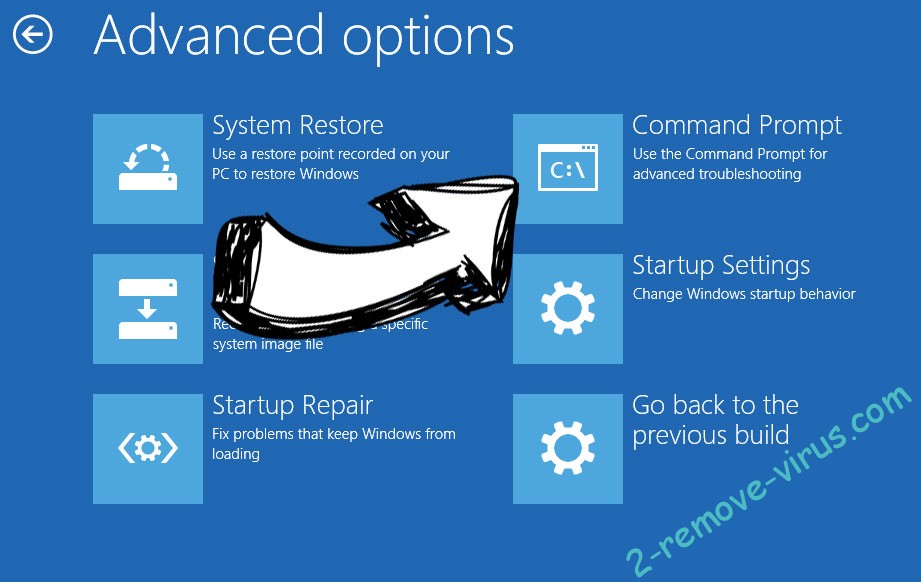

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.