ما هو CRYPTER v2.40 Ransomware

يتم تصنيف برامج الفدية المعروفة باسم CRYPTER v2.40 Ransomware عدوى شديدة ، بسبب مقدار الضرر الذي قد تسببه لجهازك. برامج الفدية ليست شيئا واجهه الجميع من قبل ، وإذا كانت هذه هي المرة الأولى التي تواجهها فيها ، فستتعلم مدى الضرر الذي يمكن أن تحدثه مباشرة. تستخدم البرامج الضارة لتشفير الملفات خوارزميات تشفير قوية لتشفير البيانات ، وبمجرد قفلها ، سيتم منع وصولك إليها. تشفير البيانات برنامج ضار ضار جدا لأن استعادة الملفات غير ممكنة في كل حالة.

سيتم منحك خيار فك تشفير الملفات إذا دفعت الفدية ، ولكن هذا ليس الخيار المشجع. فك تشفير البيانات حتى لو كنت تدفع غير مضمون لذلك قد ينتهي بك الأمر إلى إهدار أموالك. لماذا يساعدك الأشخاص المسؤولون عن تشفير بياناتك في استعادتها عندما يمكنهم فقط أخذ المال. بالإضافة إلى ذلك ، ستذهب هذه الأموال إلى برامج الفدية المستقبلية أو بعض البرامج الضارة الأخرى. هل تريد حقا دعم هذا النوع من النشاط الإجرامي الذي يلحق أضرارا بمليارات الدولارات. كما أصبح الناس ينجذبون بشكل متزايد إلى الأعمال التجارية لأن كمية الأشخاص الذين يدفعون الفدية تجعل برامج الفدية مربحة للغاية. سيكون استثمار هذه الأموال في نسخة احتياطية موثوقة قرارا أفضل بكثير لأنه إذا صادفت هذا النوع من المواقف مرة أخرى ، فيمكنك فقط فتح CRYPTER v2.40 Ransomware الملفات من النسخة الاحتياطية وعدم القلق بشأن خسارتها. إذا كان لديك خيار نسخ احتياطي متاح ، فيمكنك فقط إلغاء تثبيت CRYPTER v2.40 Ransomware الفيروس ثم استعادة البيانات دون القلق بشأن فقدانها. وإذا كنت تتساءل كيف تمكنت البرامج الضارة لتشفير البيانات من إتلاف جهازك ، فسوف نوضح طرق توزيعها في الفقرة التالية.

كيف يتم CRYPTER v2.40 Ransomware الانتشار

مرفقات البريد الإلكتروني ومجموعات الاستغلال والتنزيلات الضارة هي طرق توزيع برامج الفدية الأكثر شيوعا. بالنظر إلى أن هذه الطرق لا تزال شائعة إلى حد ما ، فهذا يعني أن المستخدمين مهملون جدا عند استخدام البريد الإلكتروني وتنزيل الملفات. هذا لا يعني أن الأساليب الأكثر تطورا لا تستخدم على الإطلاق. يضيف المحتالون الإلكترونيون ملفا مصابا إلى بريد إلكتروني ، ويكتبون نصا شبه معقول ، ويذكرون زورا أنه من شركة / منظمة ذات مصداقية. عادة ما تتحدث رسائل البريد الإلكتروني هذه عن المال لأنه بسبب حساسية الموضوع ، يكون الناس أكثر عرضة لفتحها. عادة ، يتظاهر المتسللون بأنهم من Amazon ، حيث ينبهك البريد الإلكتروني إلى وجود نشاط غريب في حسابك أو تم إجراء عملية شراء. لهذا السبب ، عليك أن تكون حذرا بشأن فتح رسائل البريد الإلكتروني ، والبحث عن علامات على أنها قد تكون ضارة. تحقق من المرسل لمعرفة ما إذا كان شخصا تعرفه. وإذا كنت تعرفهم ، فتحقق من عنوان البريد الإلكتروني للتأكد من أنهم هم حقا. أيضا ، كن على اطلاع على الأخطاء النحوية ، والتي تميل عموما إلى أن تكون واضحة إلى حد ما. دليل آخر واضح يمكن أن يكون اسمك غائبا ، إذا ، دعنا نقول أنك تستخدم Amazon وكانوا يرسلون إليك بريدا إلكترونيا ، فلن يستخدموا تحيات نموذجية مثل عزيزي العميل / العضو / المستخدم ، وبدلا من ذلك سيستخدمون الاسم الذي أعطيتهم به. يمكن أيضا استخدام نقاط الضعف على جهاز الكمبيوتر الخاص بك البرامج القديمة كمسار إلى النظام الخاص بك. يأتي البرنامج مع نقاط ضعف يمكن استغلالها عن طريق تشفير الملفات والبرامج الضارة ولكن عادة ما يتم إصلاحها عندما يصبح البائع على دراية بها. ومع ذلك ، كما أظهرت هجمات الفدية واسعة النطاق ، ليس كل الناس يقومون بتثبيت هذه البقع. من الأهمية بمكان أن تقوم بتحديث برامجك بانتظام لأنه إذا كانت نقطة الضعف خطيرة ، فيمكن استغلال نقاط الضعف الخطيرة بسهولة بواسطة البرامج الضارة ، لذا تأكد من تحديث جميع برامجك. يمكنك أيضا اختيار تثبيت التحديثات تلقائيا.

CRYPTER v2.40 Ransomware ماذا تفعل

بمجرد دخول برامج الفدية إلى نظامك ، ستبحث عن أنواع معينة من الملفات وبمجرد تحديدها ، ستقوم بترميزها. حتى لو لم يكن ما حدث واضحا في البداية ، فسيصبح من الواضح إلى حد ما أن شيئا ما ليس صحيحا عندما لا يتم فتح الملفات كالمعتاد. سيكون للملفات التي تم تشفيرها امتداد مرفق بها ، مما يساعد الأشخاص عادة في التعرف على برامج الفدية التي لديهم. كان من الممكن استخدام خوارزميات تشفير قوية لتشفير بياناتك ، وهناك احتمال أن يتم قفلها بشكل دائم. بعد تشفير جميع الملفات ، ستجد إشعارا بالفدية ، والذي سيحاول توضيح ما حدث لملفاتك. وفقا للمجرمين ، ستتمكن من فك تشفير الملفات عبر برنامج فك التشفير الخاص بهم ، والذي لن يكون مجانيا. إذا لم يتم ذكر مبلغ الفدية على وجه التحديد ، فسيتعين عليك استخدام عنوان البريد الإلكتروني المقدم للاتصال بالمحتالين لمعرفة المبلغ ، والذي قد يعتمد على قيمة ملفاتك. للأسباب التي ذكرناها بالفعل ، لا نقترح دفع الفدية. جرب كل خيار ممكن آخر ، قبل أن تفكر في الاستسلام للمطالب. ربما نسيت أنك قمت بعمل نسخة احتياطية من ملفاتك. أو ، إذا كان الحظ إلى جانبك ، فقد يكون شخص ما قد أصدر أداة فك تشفير مجانية. إذا كانت برامج الفدية قابلة للاختراق ، فقد يتمكن باحث البرامج الضارة من إصدار برنامج من شأنه فتح CRYPTER v2.40 Ransomware الملفات مجانا. قبل أن تقرر الدفع ، ابحث في أداة فك التشفير. إذا كنت تستخدم بعض هذه الأموال في النسخ الاحتياطي ، فلن تواجه فقدانا محتملا للملفات مرة أخرى حيث يمكنك دائما الوصول إلى نسخ من هذه الملفات. في حال كنت قد قمت بعمل نسخة احتياطية قبل الإصابة ، فما عليك سوى إزالة CRYPTER v2.40 Ransomware الملفات ثم إلغاء قفلها CRYPTER v2.40 Ransomware . في المستقبل ، تأكد من تجنب برامج الفدية قدر الإمكان من خلال التعرف على طرق توزيعها. التزم بمصادر التنزيل الآمنة ، وكن يقظا عند التعامل مع الملفات المرفقة برسائل البريد الإلكتروني ، وتأكد من تحديث البرامج.

طرق الإزالة CRYPTER v2.40 Ransomware

ستكون الأداة المساعدة لمكافحة البرامج الضارة برنامجا ضروريا إذا كنت ترغب في التخلص من برامج الفدية في حالة وجودها على جهازك. لإصلاح CRYPTER v2.40 Ransomware الفيروسات يدويا ليست عملية سهلة ويمكن أن ينتهي بك الأمر إلى الإضرار بنظامك عن طريق الصدفة. إذا ذهبت مع الخيار التلقائي ، فسيكون خيارا أكثر ذكاء. يمكن أن يساعد أيضا في إيقاف هذه الأنواع من العدوى في المستقبل ، بالإضافة إلى مساعدتك في إزالة هذه الأنواع. ابحث عن أداة مساعدة مناسبة ، وبمجرد تثبيتها ، افحص جهازك بحثا عن التهديد. لسوء الحظ ، يقوم برنامج إزالة البرامج الضارة بفتح CRYPTER v2.40 Ransomware الملفات. بعد التخلص من برامج الفدية الضارة تماما ، يمكنك استخدام جهاز الكمبيوتر الخاص بك بأمان مرة أخرى ، مع الاحتفاظ بنسخة احتياطية من بياناتك بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for CRYPTER v2.40 RansomwareUse our recommended removal tool to scan for CRYPTER v2.40 Ransomware. Trial version of provides detection of computer threats like CRYPTER v2.40 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف CRYPTER v2.40 Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة CRYPTER v2.40 Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

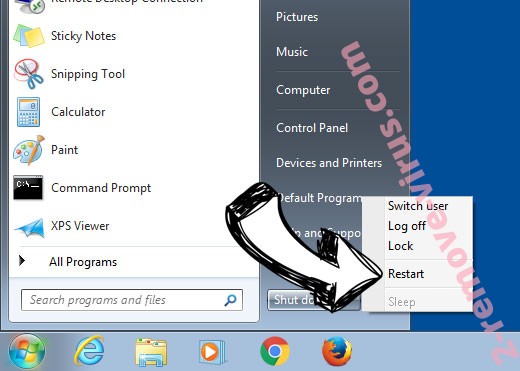

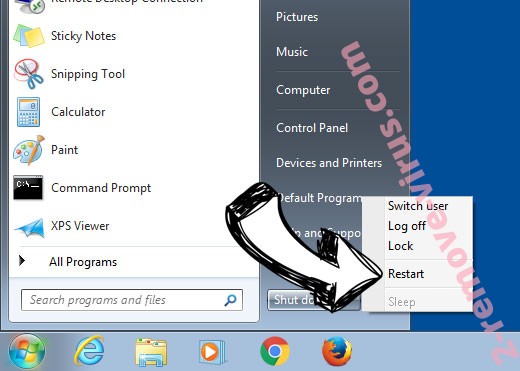

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

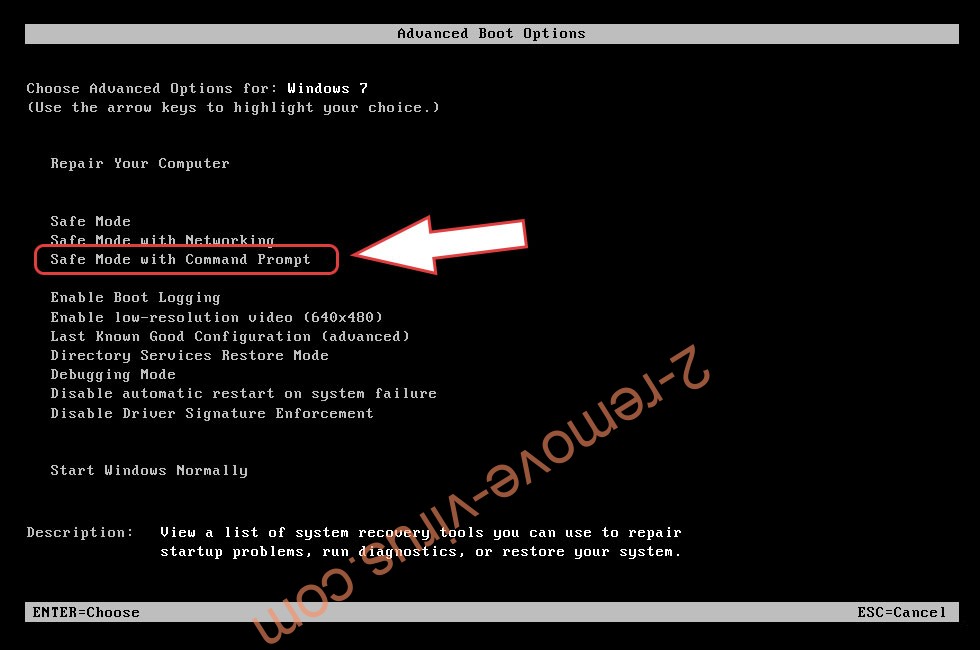

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة CRYPTER v2.40 Ransomware

إزالة CRYPTER v2.40 Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

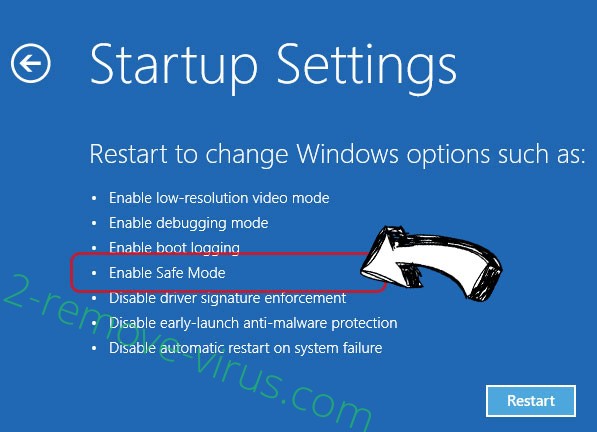

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف CRYPTER v2.40 Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف CRYPTER v2.40 Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

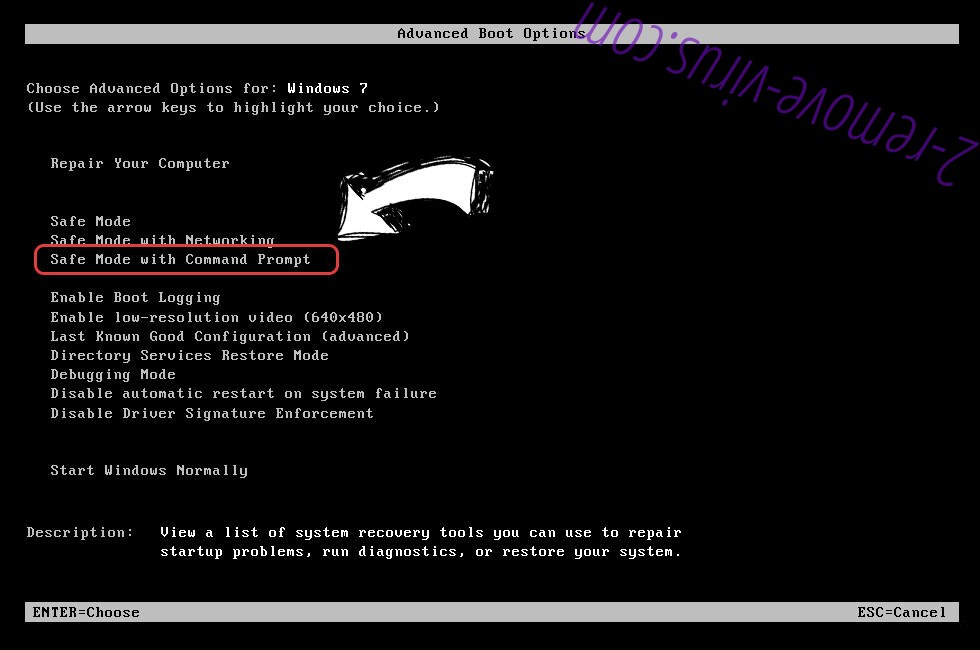

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

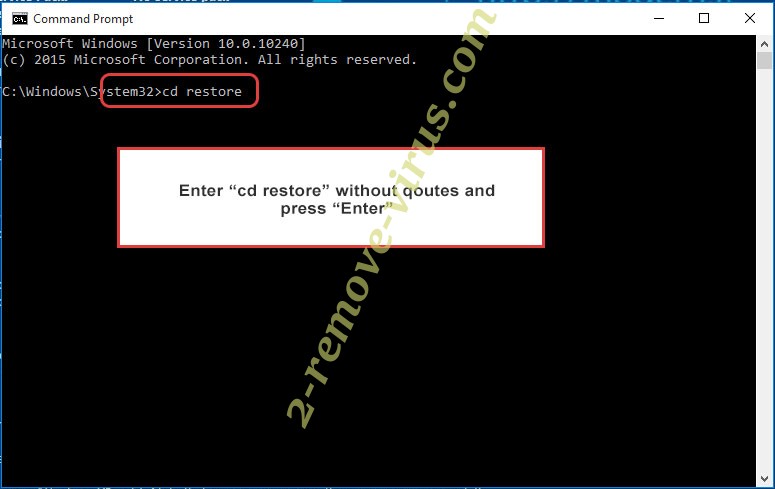

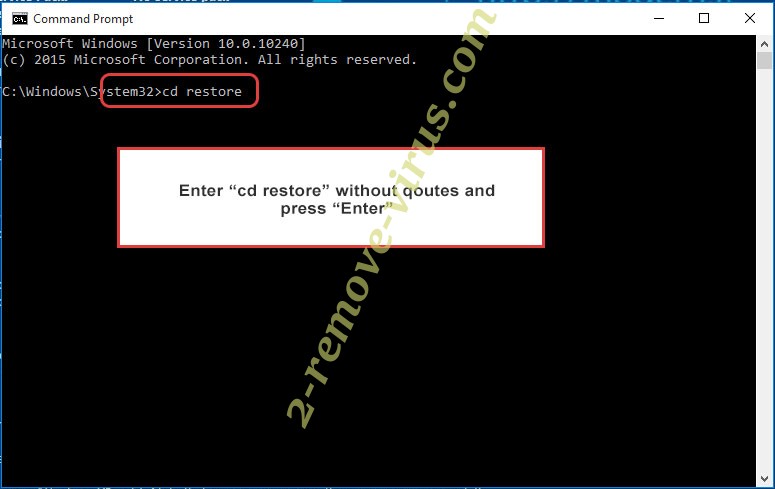

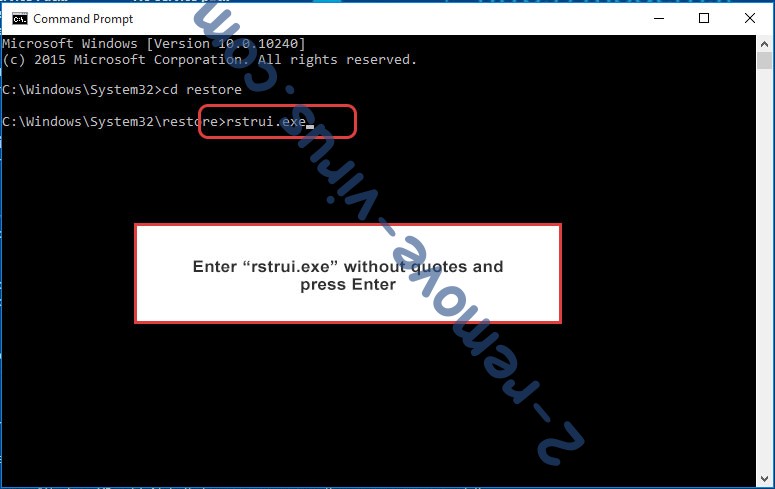

- اكتب في cd restore، واضغط على Enter.

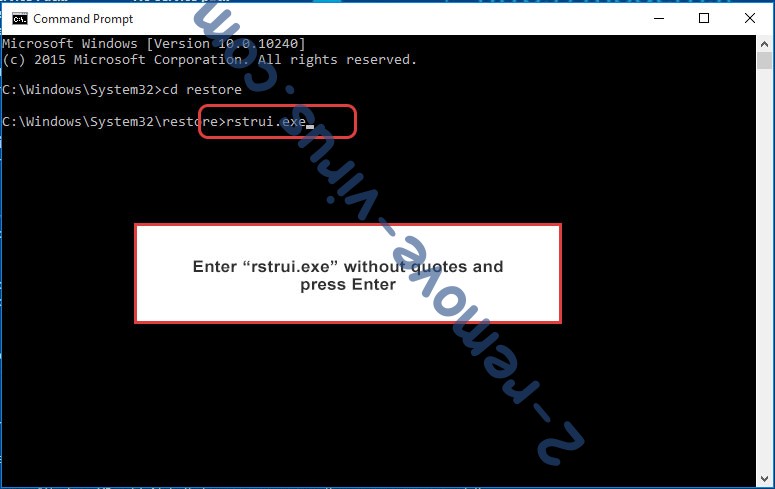

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

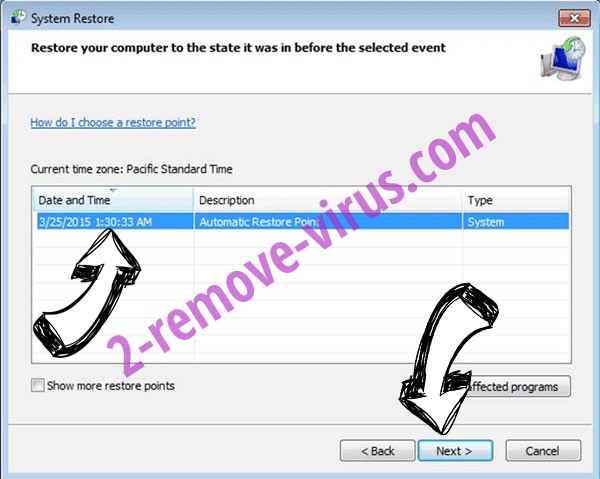

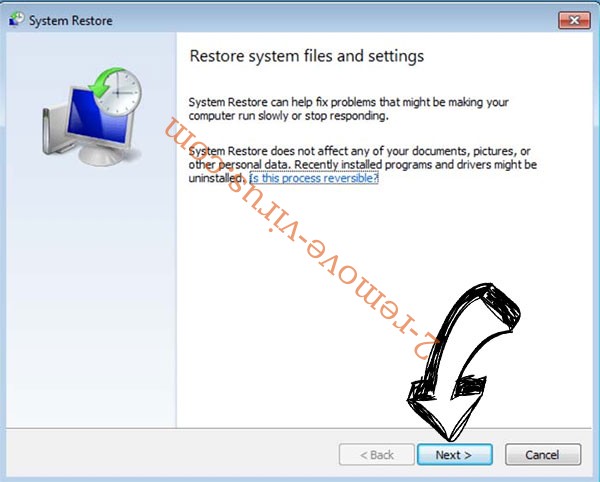

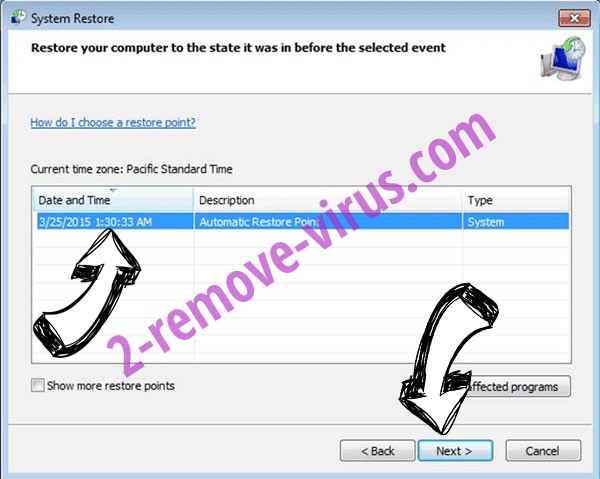

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

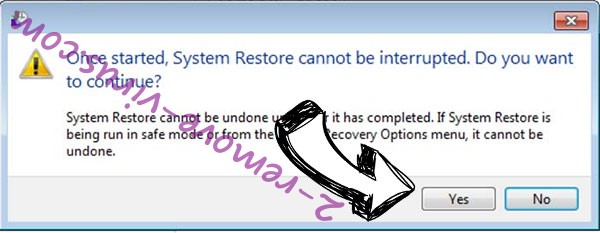

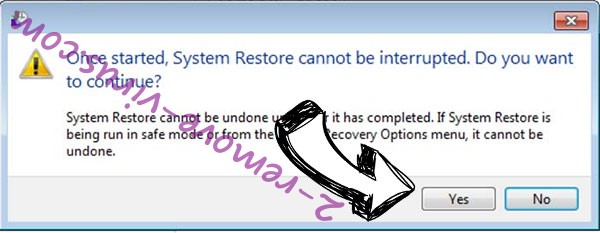

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف CRYPTER v2.40 Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

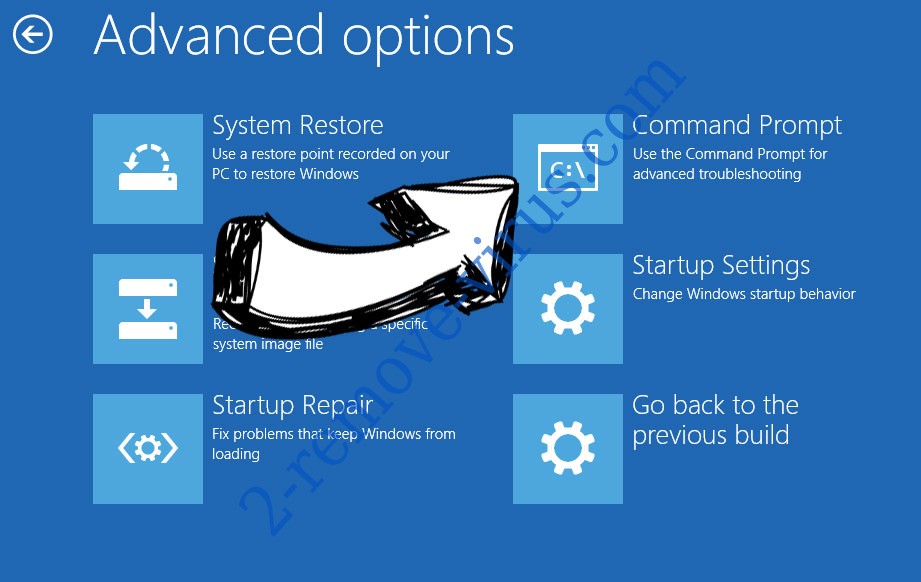

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.