عن Ctpl ransomware

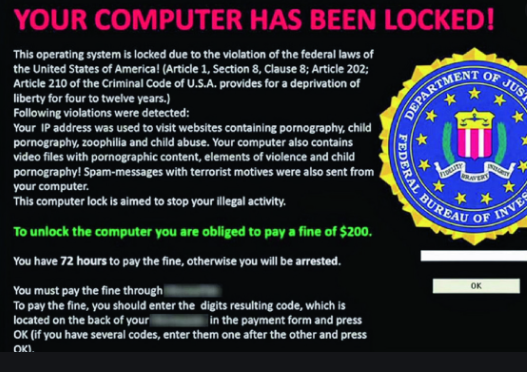

انتزاع الفدية المعروفة كما Ctpl ransomware تصنف على أنها عدوى خطيرة، وذلك بسبب الضرر المحتمل الذي قد تفعله لجهاز الكمبيوتر الخاص بك. أنت ربما لم تصادفه من قبل ، ومعرفة ما يفعله قد يكون صادمًا بشكل خاص. يستخدم رانسومواري خوارزميات تشفير قوية لتشفير البيانات، وبمجرد الانتهاء من تنفيذ العملية، سوف تكون غير قادر على فتحها. ويعتقد أن رانسومواري واحدة من أخطر الالتهابات التي يمكن أن تواجهها لأن استعادة الملف ليس بالضرورة ممكن في جميع الحالات.

سيتم اقتراح أداة فك التشفير لك من قبل المحتالين ولكن لا ينصح بشرائه. لا يضمن فك تشفير البيانات حتى بعد الدفع حتى تتمكن من إنفاق أموالك مقابل لا شيء. النظر في ما هو وقف مجرمي الإنترنت من مجرد أخذ أموالك. وبالإضافة إلى ذلك، عن طريق دفع لك أن يكون تمويل المشاريع (المزيد من برامج الفدية الخبيثة) من هؤلاء المجرمين. هل تريد حقا أن تكون مؤيدا للنشاط الإجرامي. والمزيد من الناس يدفعون، وأكثر ربحية يحصل، وبالتالي رسم المزيد من المحتالين الذين يتم إغراء من المال السهل. قد يتم وضعك في هذا النوع من الوضع مرة أخرى في المستقبل ، لذلك سيكون من الأفضل استثمار الأموال المطلوبة في النسخ الاحتياطي لأنك لن تحتاج إلى القلق بشأن فقدان بياناتك. إذا تم إجراء النسخ الاحتياطي قبل البيانات ترميز البرمجيات الخبيثة المصابة جهازك، يمكنك إزالة Ctpl ransomware الفيروس فقط والمضي قدما في استرداد الملف. إذا لم تكن متأكداً من كيفية حصولك على التلوث، سنناقش طرق التوزيع الأكثر شيوعاً في الفقرة التالية.

Ctpl ransomware أساليب الانتشار

مرفقات البريد الإلكتروني، مجموعات استغلال والتنزيلات الخبيثة هي أساليب توزيع انتزاع الفدية الأكثر شيوعا. نظراً لأن هذه الطرق لا تزال شعبية إلى حد ما ، وهذا يعني أن المستخدمين مهملون جدًا عند استخدام البريد الإلكتروني وتنزيل الملفات. هذا لا يعني أن الموزعين لا يستخدمون طرقًا أكثر تفصيلاً على الإطلاق . المحتالون كتابة بريد إلكتروني مقنع إلى حد ما، في حين يتظاهرون بأنهم من بعض الشركات أو المنظمات جديرة بالثقة، إرفاق البرمجيات الخبيثة إلى البريد الإلكتروني وإرسالها. عادة ما تتحدث رسائل البريد الإلكتروني هذه عن المال لأن هذا موضوع حساس والمستخدمون أكثر عرضة للتسرع عند فتح رسائل البريد الإلكتروني التي تتحدث عن المال. إذا استخدم المحتالون اسم شركة مثل Amazon ، فقد يفتح الناس المرفق دون التفكير حيث قد يقول المحتالون أنه تم ملاحظة نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء ويتم إرفاق الإيصال. لحماية نفسك من هذا، هناك بعض الأشياء التي تحتاج إلى القيام به عند التعامل مع رسائل البريد الإلكتروني. إذا لم تكن على دراية بالمرسل، فنظر في الأمر. وإذا كنت تعرفها، فراجع عنوان البريد الإلكتروني للتأكد من مطابقتها لعنوان الشخص/الشركة الحقيقي. يمكن أن تكون رسائل البريد الإلكتروني مليئة بالأخطاء النحوية ، والتي تميل إلى أن تكون سهلة الانتباه. يحيط علما كيف يتم التعامل معك، إذا كان المرسل الذي يعرف اسمك، وأنها سوف تستخدم دائما اسمك في تحية. ومن الممكن أيضا لانتزاع الفدية لاستخدام نقاط الضعف في النظم للدخول. يأتي البرنامج مع بعض نقاط الضعف التي يمكن استخدامها للبرامج الضارة للوصول إلى جهاز ، ولكن يتم إصلاحها من قبل منشئي البرامج بعد وقت قصير من اكتشافهم. ومع ذلك ، إذا حكمنا من خلال توزيع WannaCry ، من الواضح أن الجميع ليسوا سريعين في تثبيت تلك التحديثات لبرامجهم. من المستحسن تحديث البرامج، كلما توفر تحديث. قد يُسمح أيضًا بتثبيت التحديثات تلقائيًا.

ماذا يمكنك أن تفعل حيال ملفاتك

سيتم تشفير ملفاتك بمجرد أن تدخل برامج الفدية إلى جهازك. لن تتمكن من فتح الملفات، لذلك حتى إذا لم تلاحظ عملية التشفير، ستعرف في نهاية المطاف. ستلاحظ أن جميع الملفات المشفرة لها ملحقات غريبة مرفقة بها ، وأنه ربما ساعد على التعرف على الملف تشفير البرمجيات الخبيثة. قد يتم استخدام خوارزمية تشفير قوية، مما يجعل فك تشفير الملف مستحيلاً. إذا كنت لا تزال مرتبكة حول ما يجري، سيتم شرح كل شيء في مذكرة الفدية. سيتم عرض أداة فك التشفير مقابل المال. يتم تحديد مبالغ الفدية بشكل واضح بشكل عام في المذكرة ، ولكن في بعض الأحيان ، يطلب المجرمون من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، لذلك يعتمد ما تدفعه على مقدار قيمتك لبياناتك. وكما ذكرنا أعلاه، فإننا لا نشجع على التطرق إلى المطالب. إذا كنت متأكدا من أنك تريد أن تدفع، يجب أن يكون الملاذ الأخير. ربما نسيت أنك قمت بـ نسخ ملفاتك احتياطيًا أو، إذا كان الحظ على الجانب الخاص بك، يمكن أن تكون متاحة فك التشفير الحرة. قد يكون برنامج فك التشفير المجاني متاحًا ، إذا كان برنامج الفدية مصابًا بالعديد من الأنظمة وكان أخصائيو البرامج الضارة قادرين على فك تشفيره. ننظر في هذا الخيار وفقط عندما كنت على يقين من عدم وجود decryptor الحرة، يجب عليك حتى النظر في الامتثال للمطالب. قد يكون استخدام المال المطلوب للحصول على نسخة احتياطية ذات مصداقية فكرة أكثر حكمة. إذا كنت قد قدمت نسخة احتياطية قبل ضرب التلوث، فقط إنهاء Ctpl ransomware ثم فتح Ctpl ransomware الملفات. قد تحمي الكمبيوتر من ترميز البيانات البرامج الضارة في المستقبل واحدة من الطرق للقيام بذلك هو أن تصبح على بينة من الوسائل التي قد تحصل في جهازك. على أقل تقدير، توقف عن فتح مرفقات البريد الإلكتروني يميناً ويساراً، وقم بتحديث برنامجك، والتزم بمصادر التنزيل المشروعة.

كيفية إزالة Ctpl ransomware الفيروس

أداة لمكافحة البرمجيات الخبيثة سيكون من الضروري إذا كنت تريد أن تذهب البرمجيات الخبيثة ترميز البيانات تماما. قد يكون من الصعب جداً إصلاح Ctpl ransomware الفيروس يدوياً لأن خطأ يمكن أن يؤدي إلى مزيد من الضرر. وذلك لمنع التسبب في المزيد من المتاعب، واستخدام برنامج لمكافحة البرمجيات الخبيثة. هذا البرنامج مفيد أن يكون على الجهاز لأنه قد لا فقط التخلص من هذا التهديد ولكن أيضا منع واحد من الحصول على في المستقبل. حتى اختيار أداة، وتثبيته، ومسح النظام وبمجرد العثور على البيانات تشفير البرامج الضارة، وإنهائه. الأداة المساعدة غير قادرة على استعادة البيانات الخاصة بك، ومع ذلك. إذا كان الفدية ذهب تماما، واستعادة البيانات من النسخ الاحتياطي، وإذا لم يكن لديك ذلك، والبدء في استخدامه.

Offers

تنزيل أداة إزالةto scan for Ctpl ransomwareUse our recommended removal tool to scan for Ctpl ransomware. Trial version of provides detection of computer threats like Ctpl ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Ctpl ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Ctpl ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

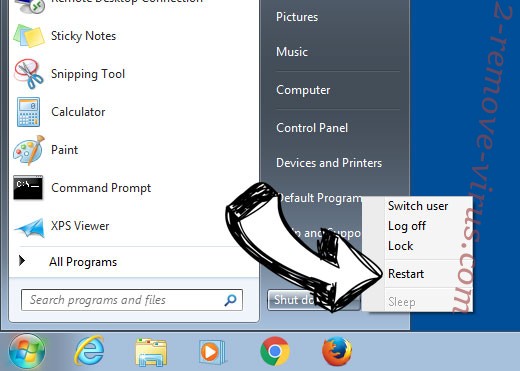

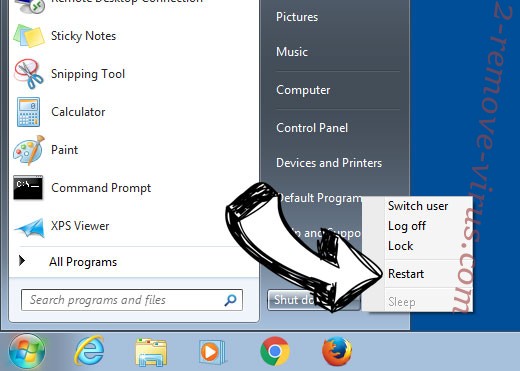

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

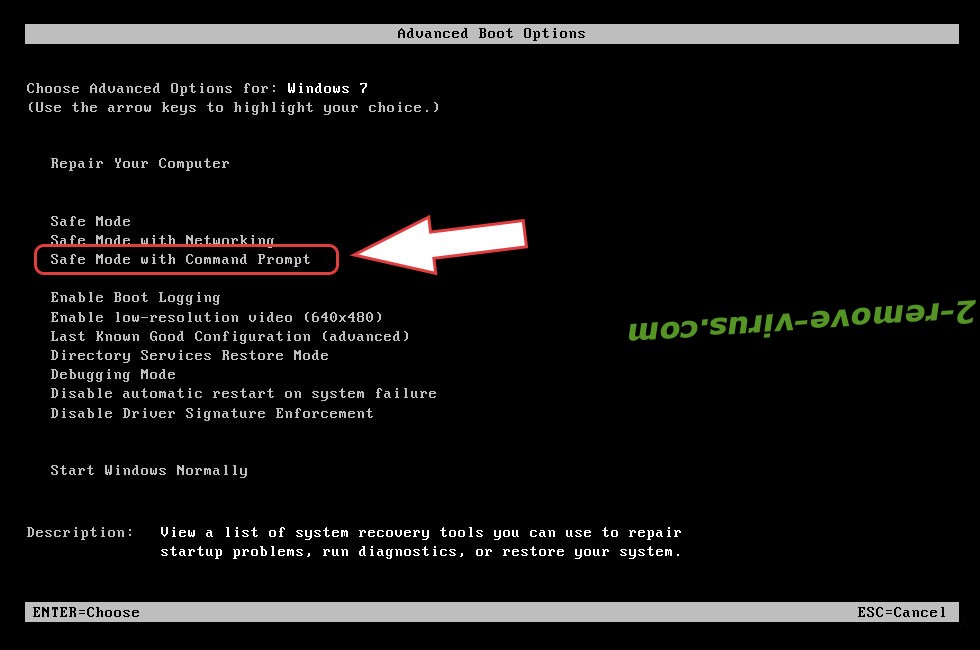

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Ctpl ransomware

إزالة Ctpl ransomware من ويندوز 8/ويندوز

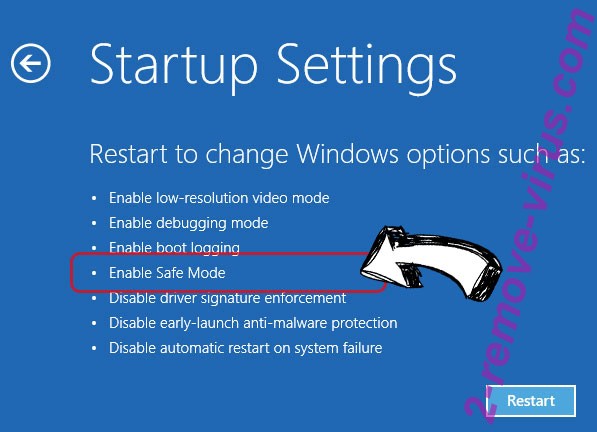

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Ctpl ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Ctpl ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

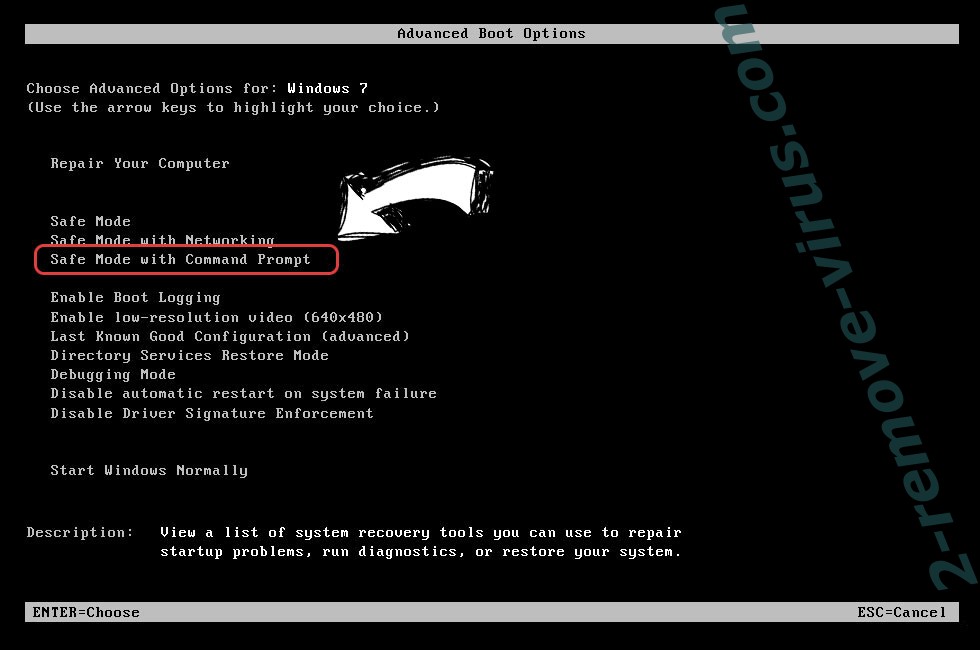

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

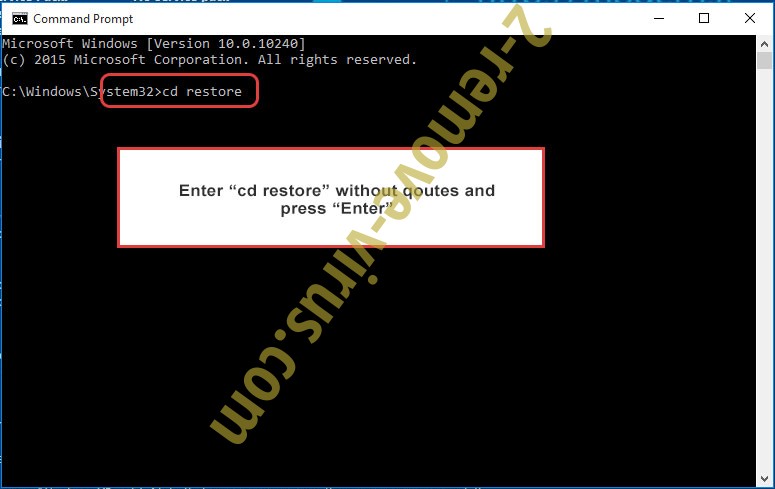

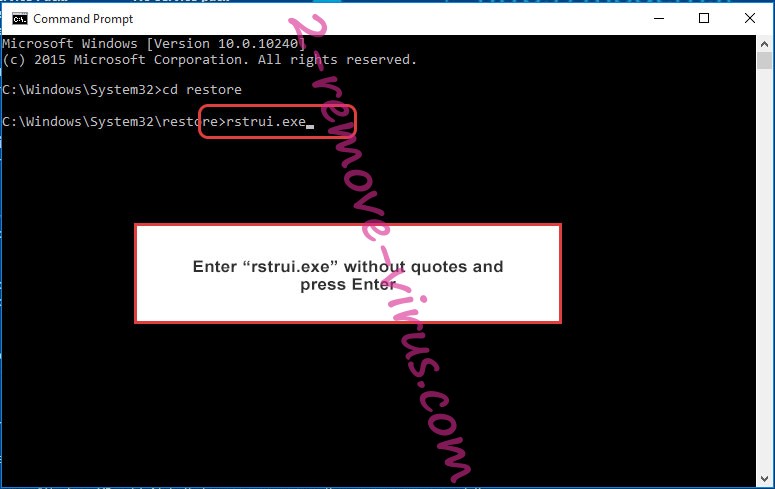

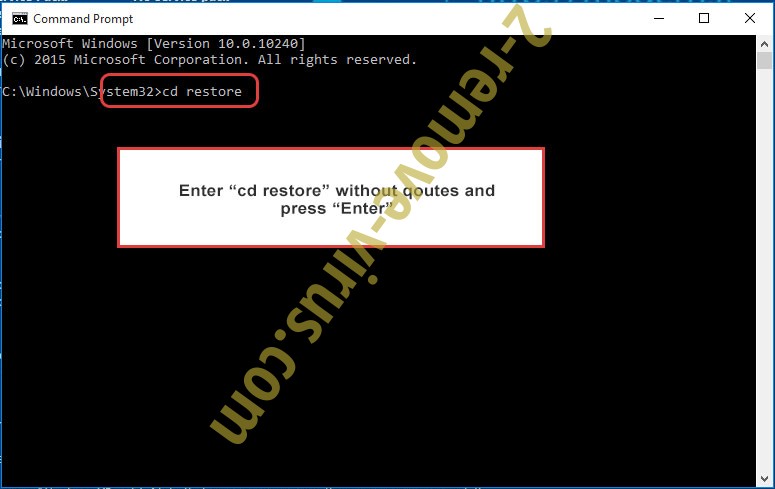

- اكتب في cd restore، واضغط على Enter.

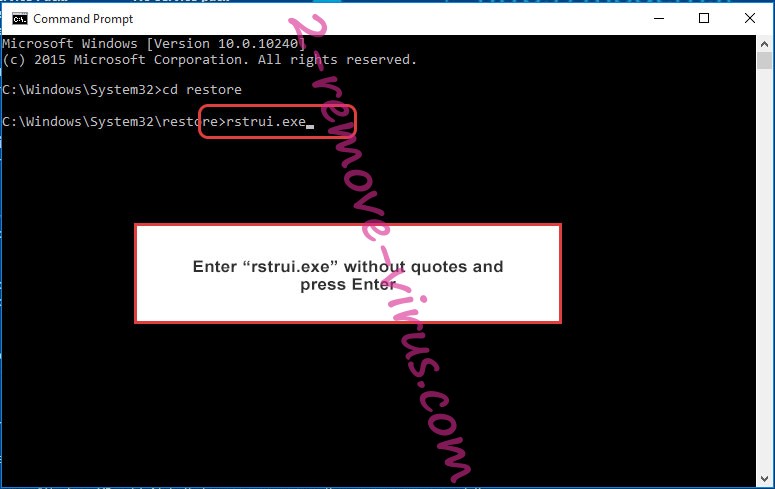

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

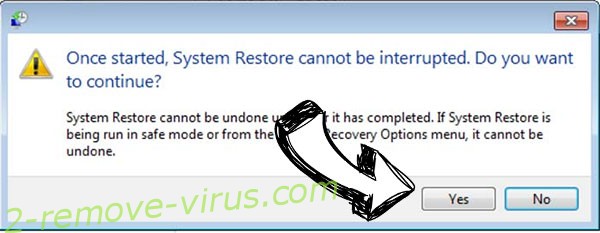

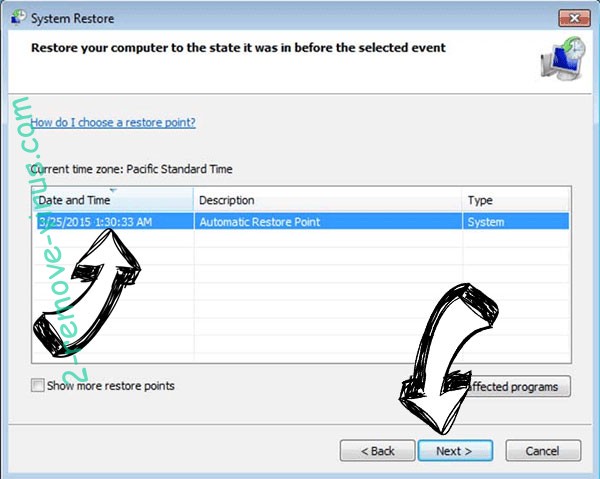

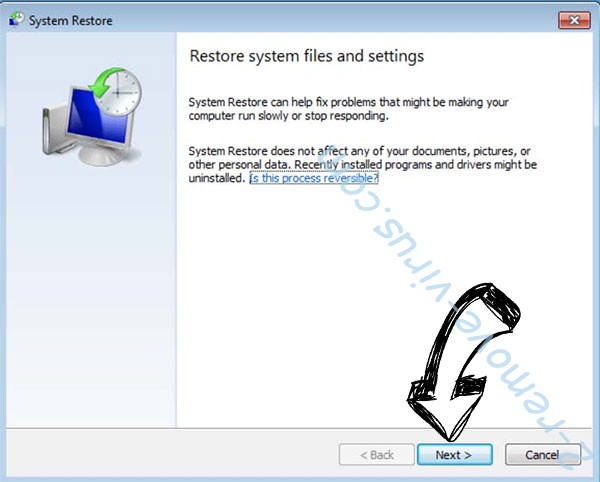

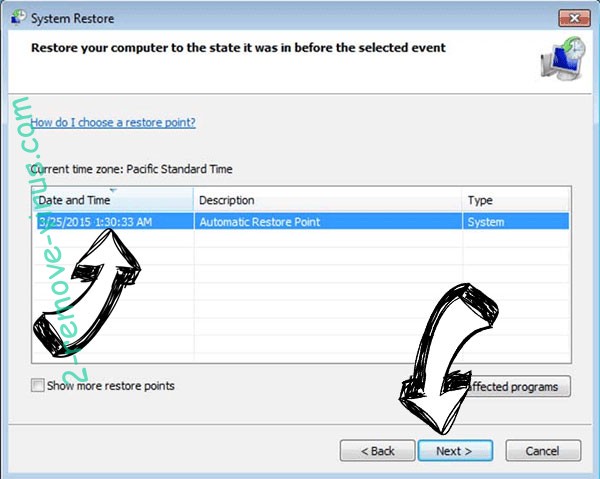

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

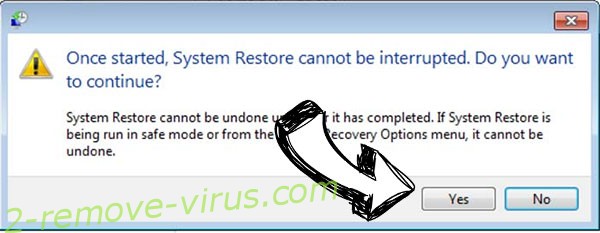

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Ctpl ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

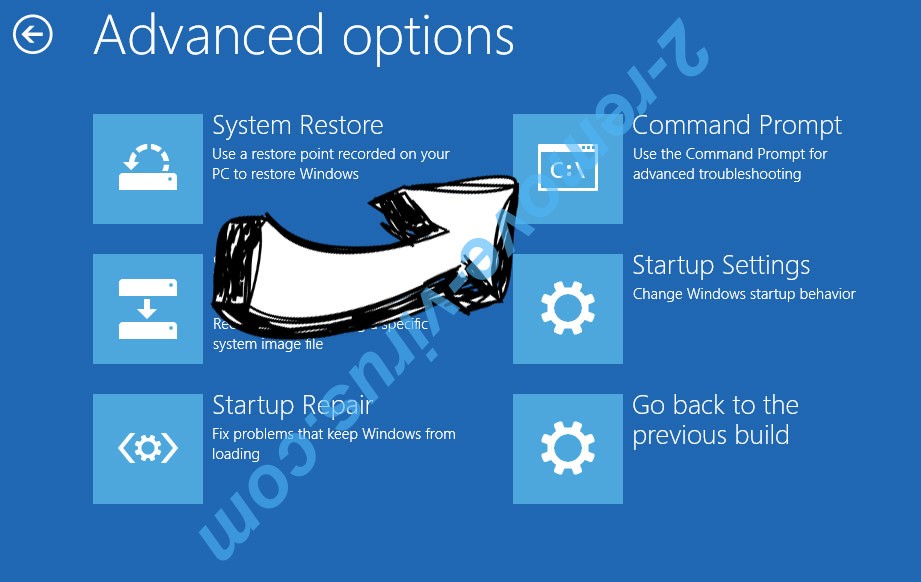

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.