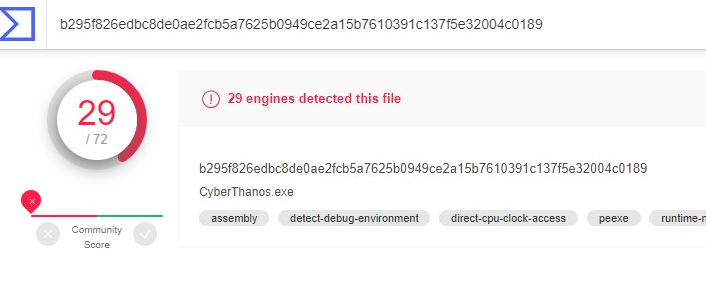

هل هذا CyberThanos فيروس خطير

وتصنف انتزاع الفدية المعروفة باسم CyberThanos عدوى ضارة جدا، وذلك بسبب كمية الضرر الذي يمكن أن تفعله للنظام الخاص بك. رانسومواري ليست شيئا واجه الجميع من قبل، وإذا كنت قد واجهت للتو الآن، سوف تتعلم بسرعة كم من الضرر يمكن أن تفعله. لن تتمكن من فتح بياناتك إذا تم ترميزها بواسطة ملفات تشفير البرامج الضارة ، والتي تستخدم خوارزميات تشفير قوية للعملية.

لا يتوفر للضحايا دائمًا خيار استعادة البيانات ، وهذا هو السبب في أن تشفير البيانات للبرنامج الضار ضار جدًا. سوف تحصل على خيار دفع الفدية لأداة فك التشفير ولكن هذا ليس بالضبط الخيار الذي نقترحه. بادئ ذي بدء ، قد تكون مجرد اضع أموالك من أجل لا شيء لأن الدفع لا يؤدي دائمًا إلى فك تشفير البيانات. لماذا الناس الذين أقفلالبيانات الخاصة بك في المقام الأول تساعدك على استعادتها عندما يمكن أن مجرد اتخاذ المال الذي تدفعه لهم. هذا المال سيذهب أيضا إلى الأنشطة المستقبلية لهؤلاء المحتالين. ترميز البيانات الخبيثة البرنامج بالفعل مليارات الدولارات في الضرر ، هل تريد حقا لدعم ذلك. وكلما زاد عدد الأشخاص الذين يعطونهم المال ، كلما أصبح المزيد من برامج الفدية التجارية المربحة ، ومن المؤكد أن هذا النوع من المال سيجذب مختلف المحتالين. قد يكون استثمار الأموال التي يطلب منك دفعها إلى النسخ الاحتياطي خيارًا أفضل لأنك لن تحتاج إلى القلق بشأن فقدان البيانات مرة أخرى. ويمكنك فقط محو CyberThanos الفيروس دون قلق. سنناقش كيف ينتشر انتزاع الفدية وكيفية تجنبها في الفقرة أدناه.

رانسومواري انتشار الطرق

يمكن أن تصيب البرامج الضارة لترميز الملف جهازك بسهولة كبيرة ، وعادة ً ما تستخدم طرقًا بسيطة مثل إرفاق الملفات الملوثة برسائل البريد الإلكتروني ، والاستفادة من البرامج غير المصححة واستضافة الملفات المصابة على منصات التنزيل المشكوك فيها. نظرًا لأن الأشخاص مهملون تمامًا عندما يفتحون رسائل البريد الإلكتروني وتنزيل الملفات ، فلا توجد عادةً حاجة إلى موزعي برامج الفدية لاستخدام طرق أكثر تفصيلاً. ويمكن أيضا استخدام طرق أكثر تفصيلا، وإن لم يكن ذلك بنفس التواتر. يكتب المجرمون بريدًا إلكترونيًا مقنعًا جدًا ، أثناء استخدام اسم شركة أو منظمة معروفة ، قم بإرفاق الملف المصاب بالبريد الإلكتروني وإرساله. المشاكل المتعلقة بالمال هي موضوع شائع في رسائل البريد الإلكتروني هذه نظرًا لأن المستخدمين يميلون إلى التفاعل مع رسائل البريد الإلكتروني هذه. في كثير من الأحيان سترى أسماء الشركات الكبيرة مثل الأمازون المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon بريدًا إلكترونيًا مع إيصال لشراء لم يقم به المستخدم ، فإنه سيفتح الملف المرفق في وقت واحد. عندما تتعامل مع رسائل البريد الإلكتروني، هناك علامات معينة للبحث عنها إذا كنت ترغب في تأمين جهازك. من الضروري أن تحقق من المرسل لمعرفة ما إذا كان مألوفًا لك أم لا وبالتالي يمكن الوثوق به. حتى إذا كنت تعرف المرسل ، لا تتسرع ، تحقق أولاً في عنوان البريد الإلكتروني للتأكد من أنه شرعي. هذه الرسائل الإلكترونية الضارة هي أيضا في كثير من الأحيان كاملة من الأخطاء النحوية. يجب عليك أيضًا أن تحيط بك بالطريقة التي يخاطبك بها المرسل، إذا كان مرسلًا يعرف اسمك، فسوف يحييك دائمًا باسمك، بدلاً من عميل أو عضو نموذجي. من الممكن أيضًا للبرامج الضارة لترميز البيانات استخدام برامج قديمة على جهاز الكمبيوتر الخاص بك للعدوى. يأتي البرنامج مع نقاط الضعف التي يمكن استخدامها لإصابة جهاز كمبيوتر ولكن يتم تصحيحها بانتظام من قبل البائعين. لسوء الحظ ، كما يمكن أن نرى من قبل انتشار WannaCry انتزاع الفدية ، وليس كل من يثبت تلك البقع ، لسبب أو لآخر. نوصي بتحديث البرامج الخاصة بك، كلما تم توفير تحديث. يمكن تثبيت بقع تلقائيا، إذا كنت لا تريد أن المتاعب نفسك معهم في كل مرة.

كيف يتصرف

سيتم تشفير بياناتك بمجرد وصول برامج الفدية إلى النظام الخاص بك. إذا كنت في البداية لم تدرك شيئا يحدث ، فسوف تعرف بالتأكيد شيء ما حتى عندما لا يمكن فتح الملفات الخاصة بك. ابحث عن ملحقات ملفات غريبة مرفقة بالملفات التي تم تشفيرها ، يجب أن تظهر اسم البرامج الضارة لترميز البيانات. في كثير من الحالات، قد لا يكون فك تشفير البيانات ممكنًا لأن خوارزميات التشفير المستخدمة في التشفير قد يكون من الصعب جدًا، إن لم يكن من المستحيل فك تشفيرها. بعد اكتمال عملية التشفير، سوف تجد مذكرة فدية، والتي يجب أن تشرح، إلى حد ما، ما حدث وكيف يجب أن تستمر. تتضمن الطريقة التي ينصحون بها دفع ثمن برنامج فك التشفير الخاص بهم. يجب أن تظهر المذكرة ثمن فك التشفير ولكن إذا لم يكن الأمر كذلك ، سيكون عليك استخدام عنوان البريد الإلكتروني المقدم للاتصال بالمحتالين لمعرفة المبلغ الذي سيتعين عليك دفعه. للأسباب التي ذكرناها من قبل، نحن لا نشجع على دفع الفدية. حتى قبل النظر في دفع ، حاول جميع الخيارات الأخرى أولا. ربما كنت قد نسيت ببساطة أن كنت قد قدمت نسخا من الملفات الخاصة بك. أو، إذا كان الحظ على الجانب الخاص بك، قد يكون بعض المتخصصين البرمجيات الخبيثة الافراج عن فك التشفير مجانا. إذا كانت البيانات التي تقوم بتشفير البرامج الضارة قابلة للاختراق، فقد يتمكن أخصائي البرامج الضارة من إصدار أداة من شأنها إلغاء قفل CyberThanos الملفات مجانًا. قبل اتخاذ قرار بالدفع، فكر في هذا الخيار. قد يكون استخدام هذا المبلغ للحصول على نسخة احتياطية موثوقبها فكرة أكثر حكمة. إذا تم إجراء النسخ الاحتياطي قبل غزو العدوى، فقد تقوم باستعادة الملفات بعد إزالة CyberThanos الفيروس. إذا كنت تعرف نفسك مع كيفية انتزاع الفدية، يجب أن تكون قادرة على تجنب التهديدات المستقبلية من هذا النوع. على أقل تقدير ، توقف عن فتح مرفقات البريد الإلكتروني يمينًا ويسارًا ، وابق برنامجك محدثًا ، وتنزيلفقط من مصادر تعرف أنك تثق بها.

كيفية إنهاء CyberThanos

إذا كنت ترغب في التخلص تمامًا من الملف الذي يقوم بتشفير البرامج الضارة ، فسيلزم استخدام أداة لإزالة البرامج الضارة. عند محاولة إصلاح الفيروس يدويًا، CyberThanos قد تتسبب في مزيد من الضرر إذا لم تكن حذرًا أو متمرسًا عندما يتعلق الأمر بأجهزة الكمبيوتر. بدلاً من ذلك، لن يؤدي استخدام أداة إزالة البرامج الضارة إلى تعريض جهازك للخطر. ويمكن أن يساعد أيضا في وقف هذه الأنواع من العدوى في المستقبل، بالإضافة إلى مساعدتك على إزالة هذا واحد. العثور على برنامج موثوق بها، وبمجرد تثبيته، مسح جهازك للعدوى. ومع ذلك ، فإن الأداة المساعدة غير قادرة على استعادة البيانات ، لذلك لا تتوقع استرداد بياناتك بمجرد القضاء على التهديد. إذا تم إنهاء انتزاع الفدية بالكامل، استعادة الملفات من النسخ الاحتياطي، وإذا لم يكن لديك، والبدء في استخدامه.

Offers

تنزيل أداة إزالةto scan for CyberThanosUse our recommended removal tool to scan for CyberThanos. Trial version of provides detection of computer threats like CyberThanos and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف CyberThanos باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة CyberThanos من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة CyberThanos

إزالة CyberThanos من ويندوز 8/ويندوز

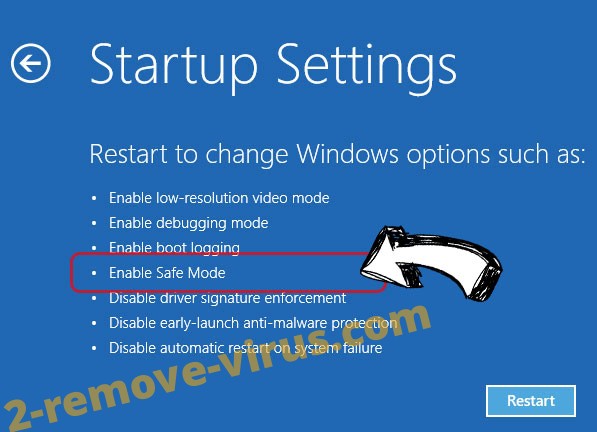

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف CyberThanos

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف CyberThanos من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

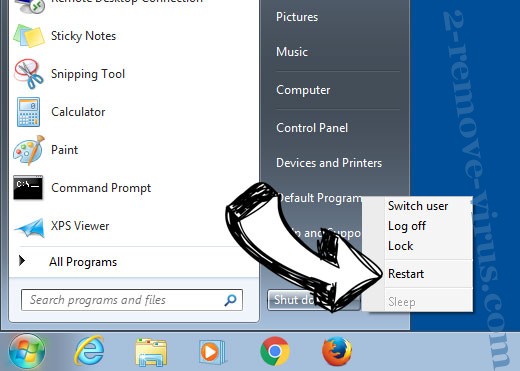

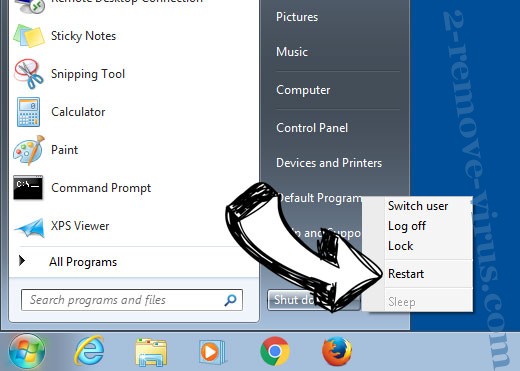

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

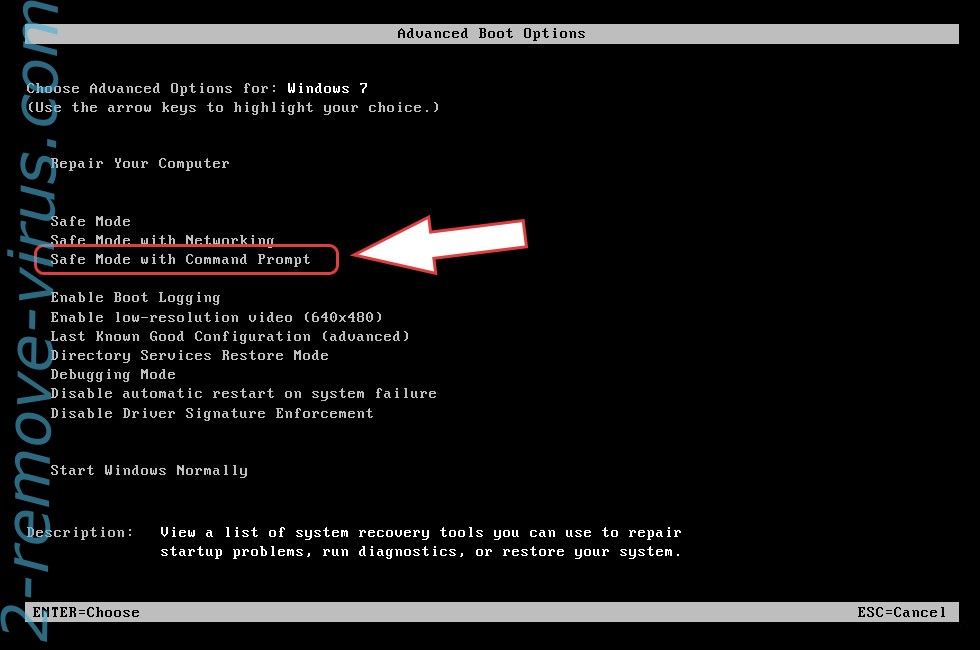

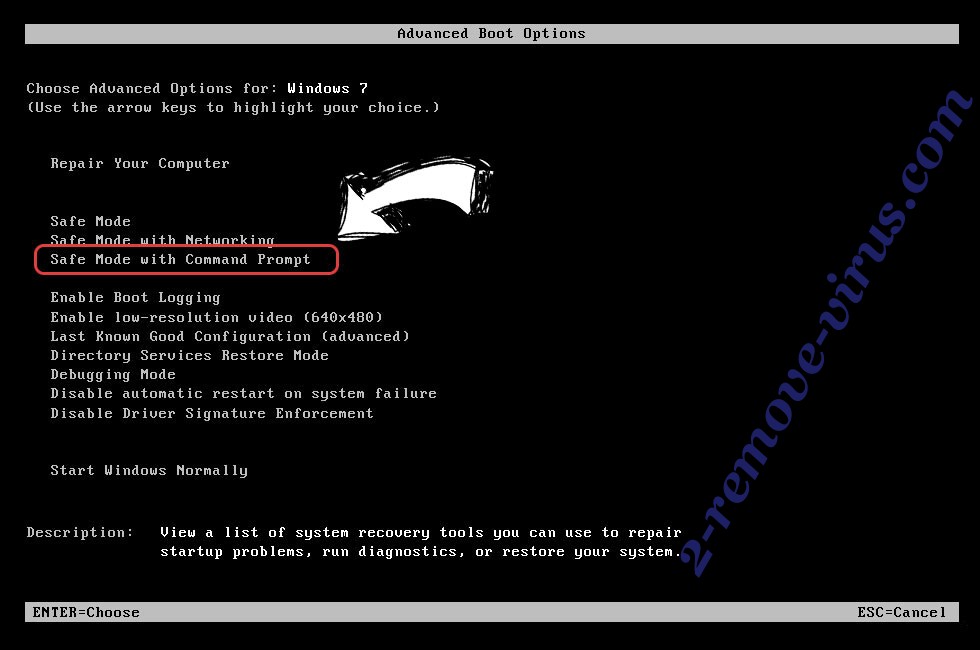

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

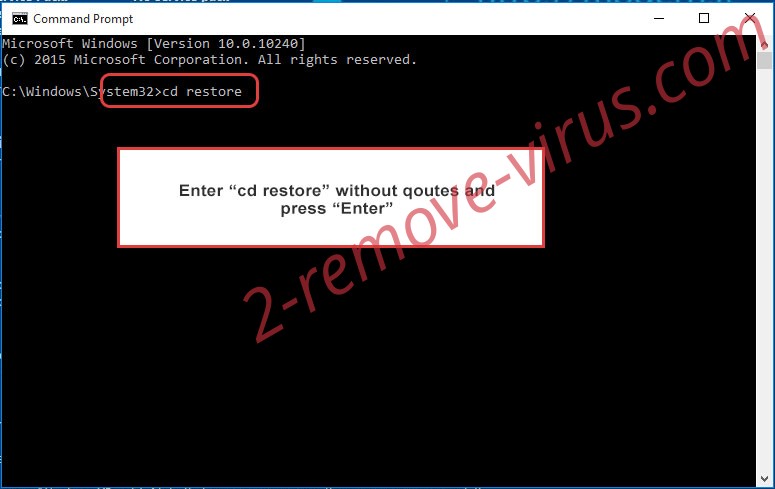

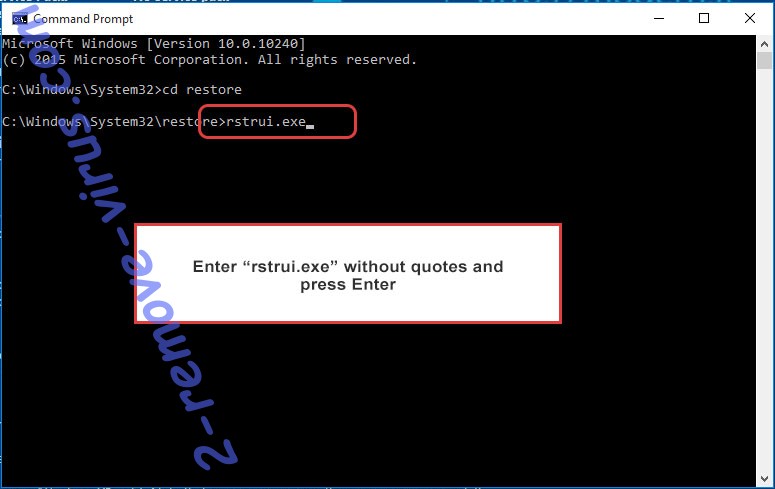

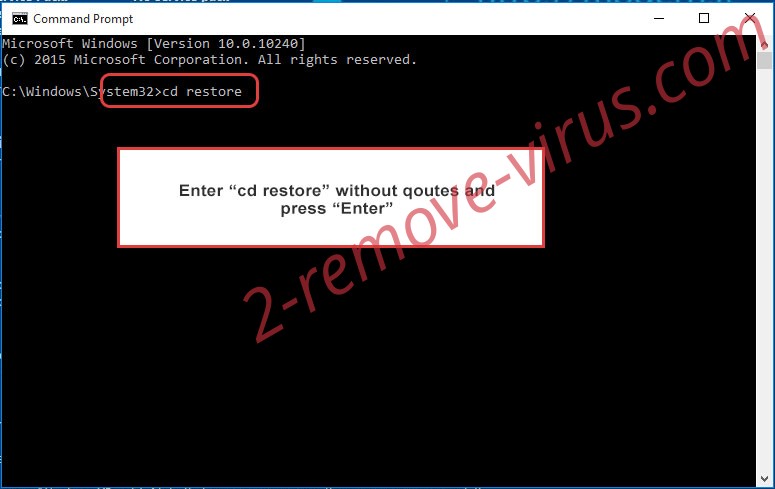

- اكتب في cd restore، واضغط على Enter.

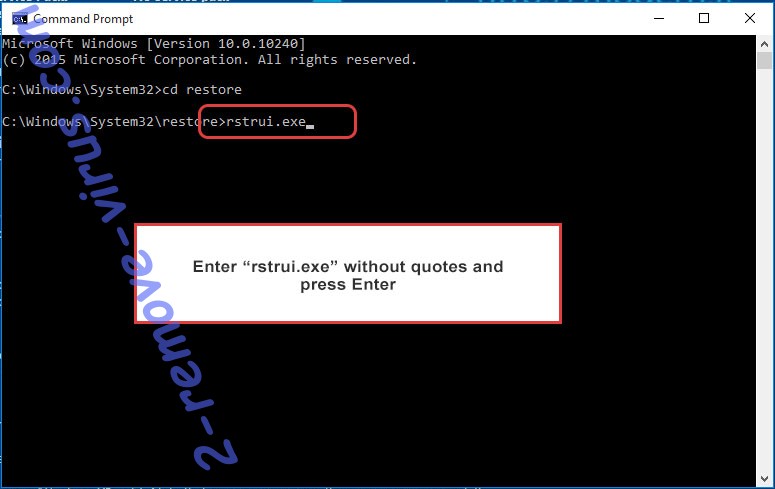

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

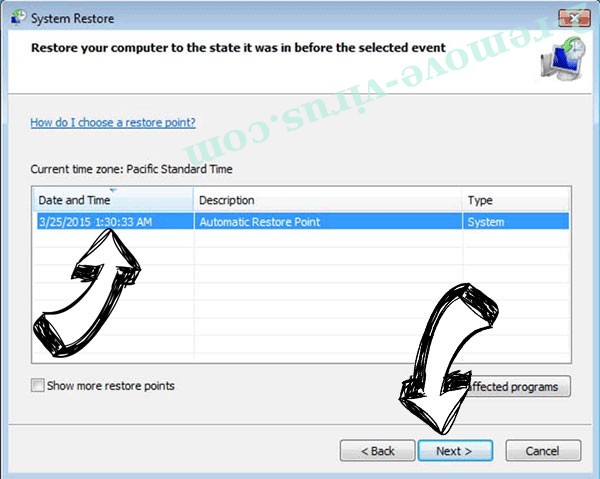

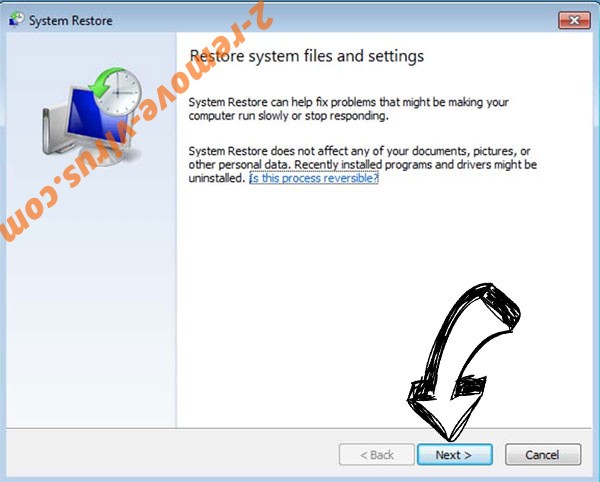

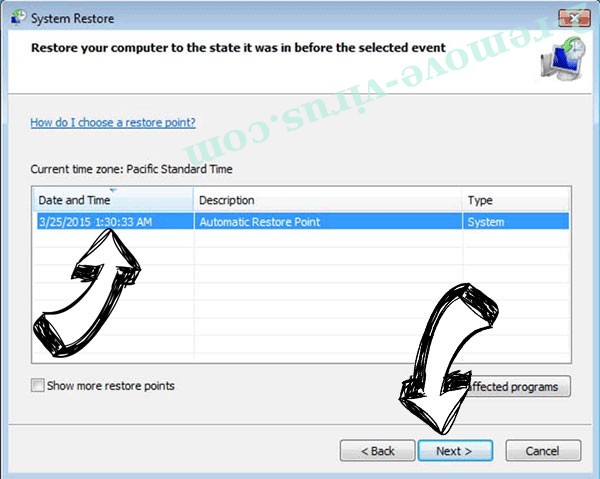

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

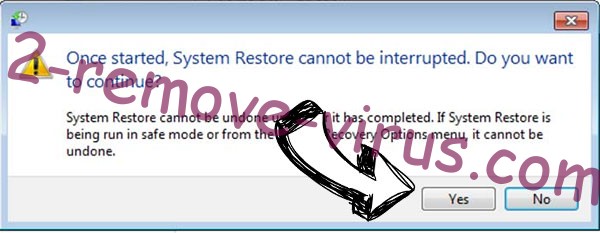

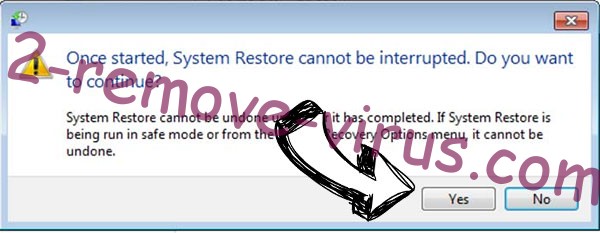

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف CyberThanos من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

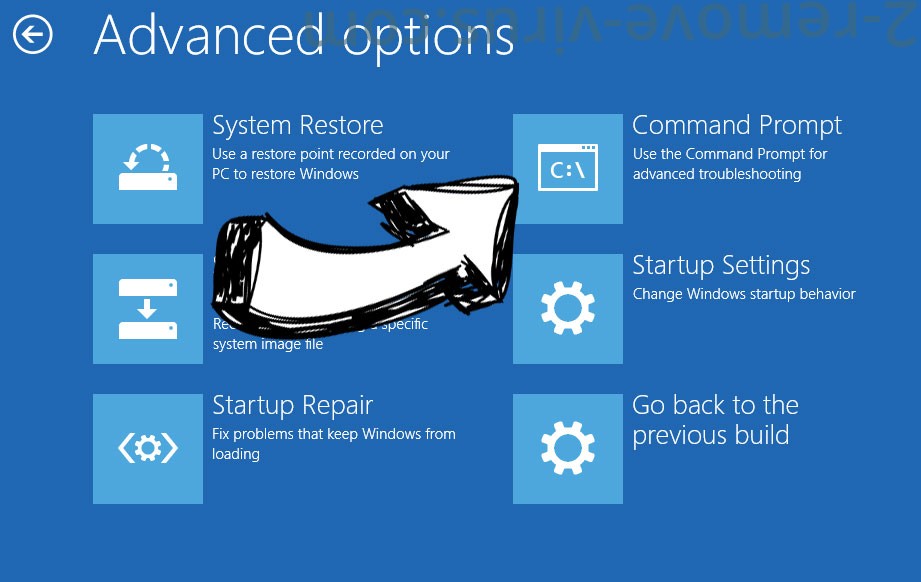

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.