ما هو انتزاع الفدية

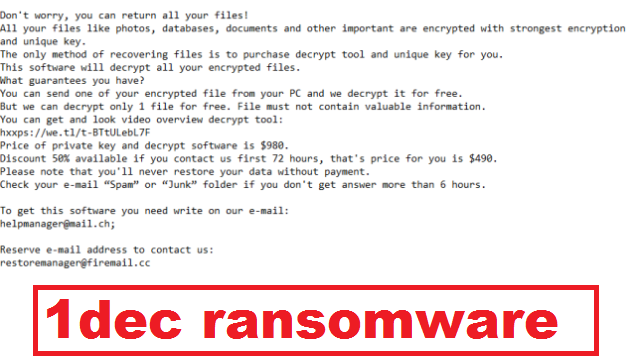

1 dec ransomware هو ملف تشفير البرمجيات الخبيثة، ولكن التصنيف الذي ربما سمعت من قبل هو انتزاع الفدية. في حين تم الحديث عن انتزاع الفدية على نطاق واسع، فمن المحتمل أنك لم تسمع به من قبل، وبالتالي قد لا تعرف الضرر الذي قد تفعله. إذا تم استخدام خوارزمية تشفير قوية لتشفير الملفات، فلن تتمكن من فتحها حيث سيتم تأمينها. يتم تصنيف رانسومواري كعدوى خطيرة للغاية لأن فك تشفير البيانات ليس ممكنًا دائمًا.

لديك خيار دفع الفدية لأداة فك التشفير ولكن هذا ليس بالضبط الخيار الذي يقترحه الباحثون في البرامج الضارة. ملف فك التشفير حتى لو كنت تدفع ليست مضمونة لذلك قد يكون مجرد إنفاق المال الخاص بك من أجل لا شيء. سنكون مندهشين إذا لم يكن المجرمين فقط أخذ المال الخاص بك ويشعر أي التزام لمساعدتك. ومن شأن هذه الأموال أن تمول أيضا مشاريع البرامج الضارة في المستقبل. هل تريد فعلا لدعم شيء أن يفعل العديد من الملايين من الدولارات في الضرر. وكلما امتثل الناس للمطالب ، كلما أصبح المزيد من انتزاع الفدية التجارية المربحة ، وهذا يجذب العديد من الناس إلى هذه الصناعة. الحالات التي يمكن أن ينتهي بك في نهاية المطاف فقدان الملفات شائعة جدا حتى شراء أفضل بكثير قد يكون النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل أن تحصل على العدوى، يمكنك فقط إصلاح dec ransomware 1 الفيروس وفتح dec ransomware 1 البيانات. قد لا تكون طرق توزيع البرامج الضارة التي تُشفّر البيانات مألوفة لك، وسنشرح الطرق الأكثر شيوعًا في الفقرات أدناه.

كيف ينتشر انتزاع الفدية

يمكن أن يحدث تلوث البرامج الضارة المشفرة بسهولة كبيرة ، غالبًا ما يستخدم طرقًا مثل إرفاق الملفات التي تعاني من البرامج الضارة برسائل البريد الإلكتروني ، والاستفادة من البرامج قديمة واستضافة الملفات الملوثة على منصات التنزيل المشبوهة. يعتمد عدد كبير من البرامج الضارة ترميز البيانات على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني ولا تحتاج إلى استخدام أساليب أكثر تطورا. هذا لا يعني أن أساليب أكثر تطورا ليست شعبية، ومع ذلك. كل ما يحتاجه القراصنة هو التظاهر بأنهم من شركة شرعية ، وكتابة بريد إلكتروني عام ولكن معقول إلى حد ما ، وإضافة الملف الذي يعصف به البرامج الضارة إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. هذه الرسائل الإلكترونية عادة ما أذكر المال بسبب حساسية الموضوع ، والناس هم أكثر عرضة لفتحها. إذا استخدم المجرمون اسم شركة كبيرة مثل Amazon ، فإن المستخدمين يخفضون دفاعهم وقد يفتحون المرفق دون التفكير إذا قال المجرمون ببساطة أنه كان هناك نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء وتمت إضافة الإيصال. هناك بعض الأشياء التي يجب أن تبحث عن قبل فتح مرفقات البريد الإلكتروني. أولاً، إذا كنت لا تعرف المرسل، تحقق من هويته قبل فتح الملف المرفق. إذا كنت تعرفها، فتأكد من أنها حقاً هي من خلال التحقق بعناية من عنوان البريد الإلكتروني. أخطاء قواعد واضحة والعديد من هي أيضا علامة. دليل آخر واضح يمكن أن يكون اسمك غائب ، إذا ، دعونا نقول لك استخدام الأمازون وكانوا على البريد الإلكتروني لك ، فإنها لن تستخدم تحيات عامة مثل عزيزي العميل / عضو / المستخدم ، وبدلا من ذلك سوف تستخدم الاسم الذي أعطيتهم مع. قد تستخدم أيضًا نقاط الضعف على برنامج الضعفاء في النظام الخاص بك كمسار إلى نظامك. يأتي برنامج مع بعض نقاط الضعف التي يمكن استخدامها للبرامج الضارة للوصول إلى جهاز ، ولكن البائعين التصحيح لهم بعد وقت قصير من اكتشافها. ومع ذلك ، إذا حكمنا من خلال كمية أجهزة الكمبيوتر المصابة من قبل WannaCry ، من الواضح أن الجميع ليس سريعًا في تحديث برامجهم. لأن العديد من البرامج الضارة يستخدم هذه الثغرات الأمنية، فمن الضروري أن البرنامج الخاص بك في كثير من الأحيان الحصول على بقع. إذا كنت لا تريد أن تكون ازعجت مع التحديثات، يمكن إعدادها لتثبيت تلقائيا.

ماذا يمكنك أن تفعل حيال ملفاتك

عندما يصبح جهازك ملوثًا، ستجد بياناتك مشفرة قريبًا. حتى لو لم يكن العدوى واضحة من البداية ، سيصبح من الواضح إلى حد ما أن هناك شيء خاطئ عندما لا يمكن الوصول إلى ملفاتك. عليك أن تدرك أن الملفات المشفرة الآن لديها ملحق ملف، وأنه من المحتمل أن تساعدك على التعرف على ملف تشفير البرنامج الخبيثة. قد تستخدم بعض البرامج الضارة المشفرة للبيانات خوارزميات تشفير قوية ، مما يجعل فك تشفير الملفات أمرًا مستحيلًا. في مذكرة، سوف المحتالين الانترنت شرح ما حدث لملفاتك، واقتراح لك وسيلة لفك تشفير لهم. سوف يطلب منك دفع مبلغ معين من المال مقابل برنامج فك تشفير البيانات. يجب أن تحدد المذكرة سعر decryptor ولكن إذا لم يكن هذا هو الحال ، فسيتعين عليك استخدام عنوان البريد الإلكتروني المحدد للاتصال بمجرمي الإنترنت لمعرفة كم ستدفع. شراء decryptor ليس الخيار المقترح، لأسباب قمنا بتحديدها بالفعل. قبل أن تفكر حتى في الدفع، حاول جميع الخيارات الأخرى أولاً. حاول أن تتذكر ربما كنت قد دعمت بعض الملفات الخاصة بك ولكن لديك. بالنسبة لبعض برامج الفدية ، يمكن العثور على أدوات فك التشفير المجانية. الباحثون الخبيثة هي في بعض الحالات قادرة على الإفراج عن أدوات فك التشفير مجانا، إذا كانوا قادرين على تكسير الملف تشفير البرنامج الخبيثة. النظر في ذلك قبل دفع المال المطلوب حتى يعبر عقلك. إذا كنت تستخدم بعض من هذا المال للنسخ الاحتياطي ، فلن تواجه فقدان الملف المحتمل مرة أخرى منذ كنت دائما يمكن الوصول إلى نسخ من هذه الملفات. إذا كنت قد قمت بـ نسخ الملفات الأساسية ، فقم فقط بإزالة فيروس 1 dec ransomware ثم استعادة البيانات. كن على بينة من كيفية انتشار رانسومواري بحيث يمكنك بذل قصارى جهدكم لتجنب ذلك. على أقل تقدير، لا تفتح مرفقات البريد الإلكتروني يميناً ويساراً، وتبقى على اطلاع على أحدث البرامج، وقم فقط بالتحميل من مصادر تعرف أن تكون آمنًا.

dec ransomware 1 إزالة

سيكون من الضروري وجود برنامج لمكافحة البرامج الضارة إذا كنت ترغب في التخلص الكامل من الملفات التي تقوم بتشفير البرامج الضارة إذا كانت لا تزال على النظام الخاص بك. إذا حاولت مسح 1 dec ransomware يدويًا، فقد يؤدي ذلك إلى ضرر إضافي بحيث لا يتم تشجيعه. بدلاً من ذلك، فإن استخدام برنامج مكافحة البرامج الضارة لن يعرض النظام للخطر. يتم تطوير هذه الأنواع من المرافق بهدف الكشف عن أو حتى وقف هذه الأنواع من التهديدات. ابحث عن الأداة المساعدة لمكافحة البرامج الضارة الأكثر ملاءمة لك، ثم قم بتثبيتها وفحص جهاز الكمبيوتر الخاص بك لتحديد موقع التهديد. ومع ذلك، لا يمكن للأداة استعادة الملفات. إذا كنت متأكدًا من أن جهازك نظيف، فانفتح قفل ملفات 1 dec ransomware من النسخة الاحتياطية.

Offers

تنزيل أداة إزالةto scan for dec ransomwareUse our recommended removal tool to scan for dec ransomware. Trial version of provides detection of computer threats like dec ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف dec ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة dec ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

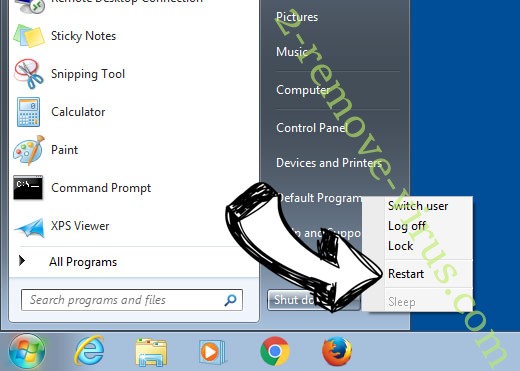

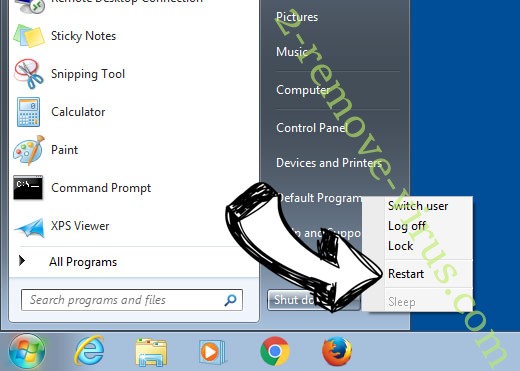

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

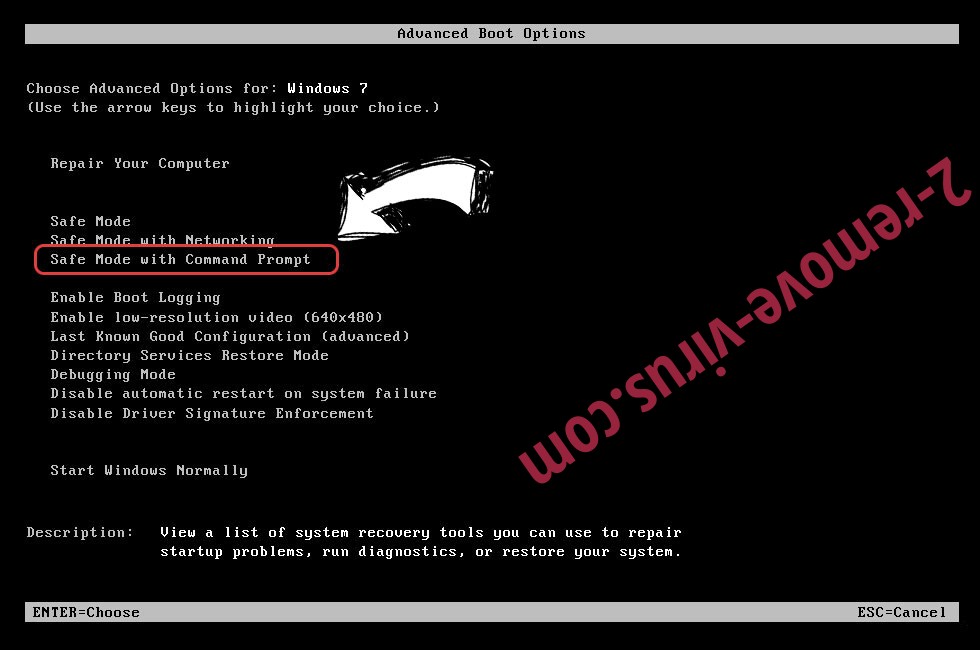

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

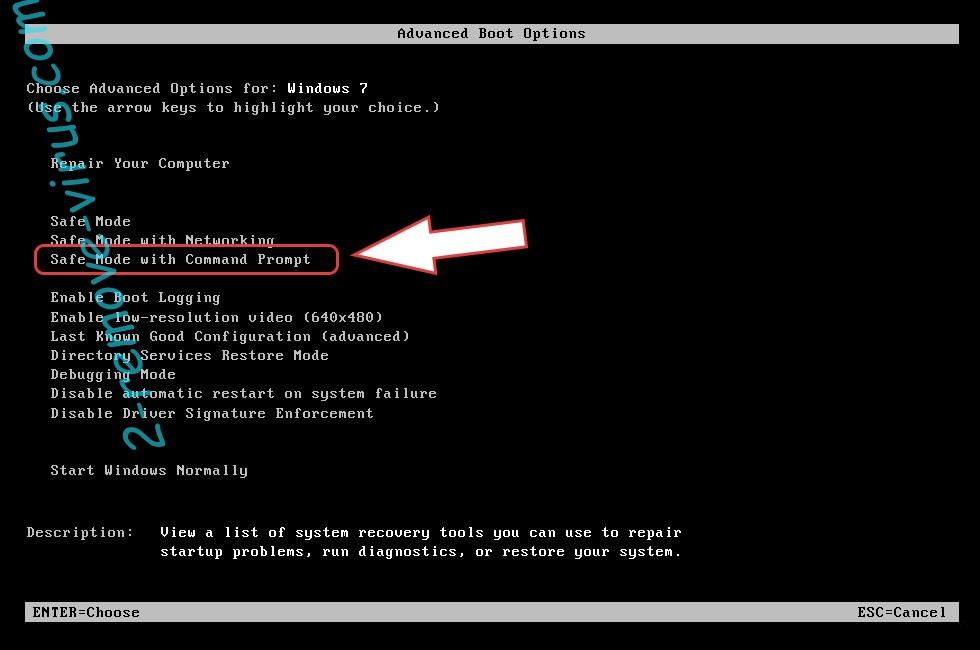

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة dec ransomware

إزالة dec ransomware من ويندوز 8/ويندوز

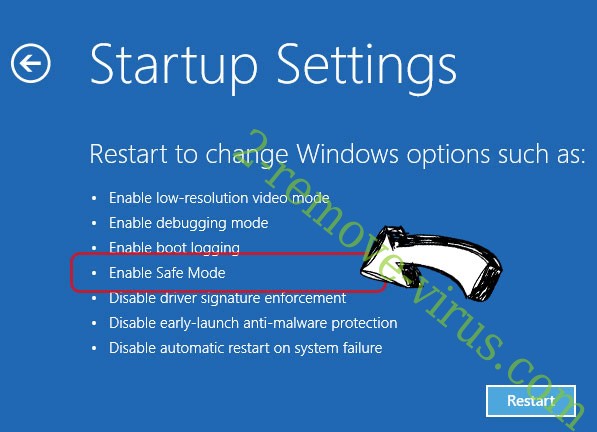

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف dec ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف dec ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

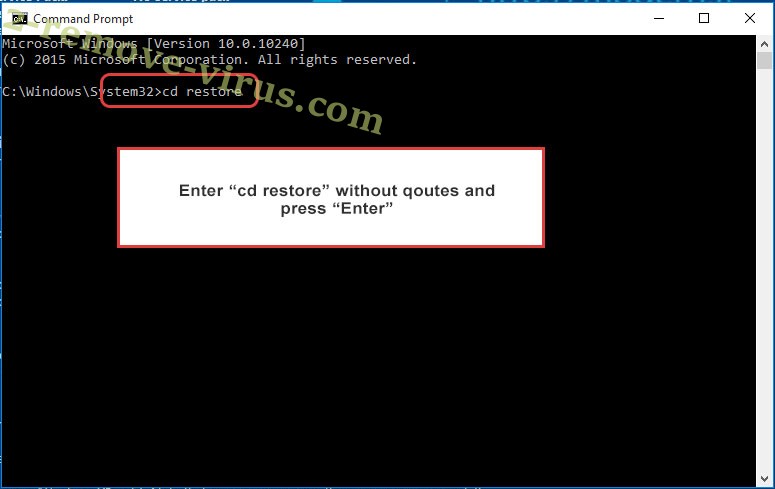

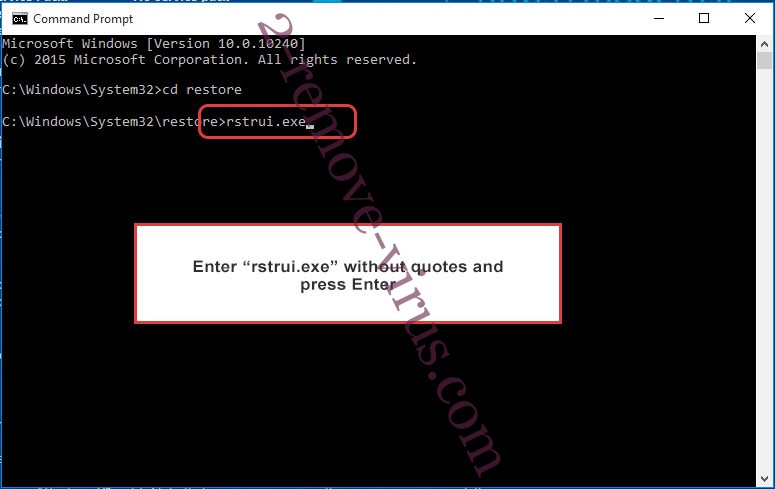

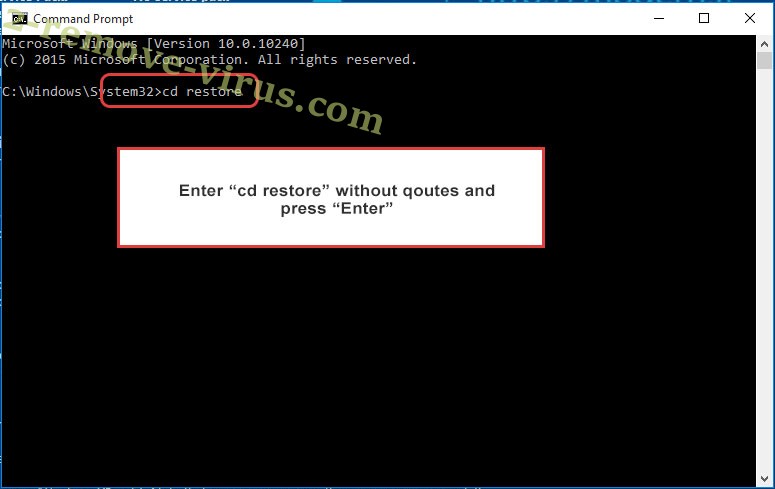

- اكتب في cd restore، واضغط على Enter.

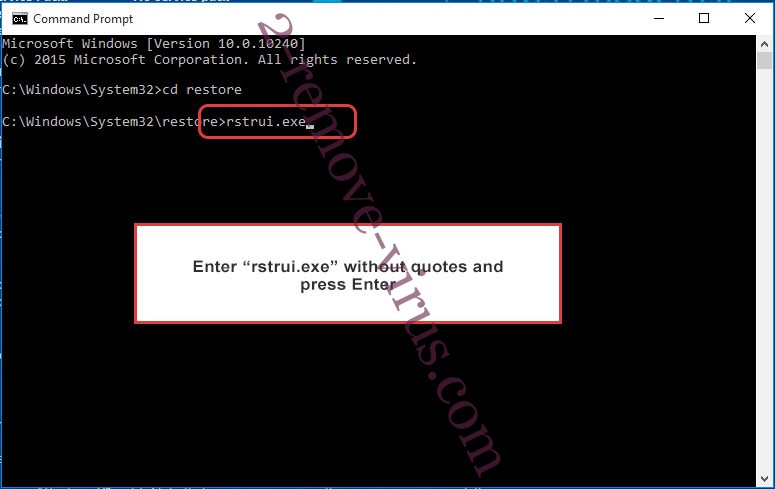

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

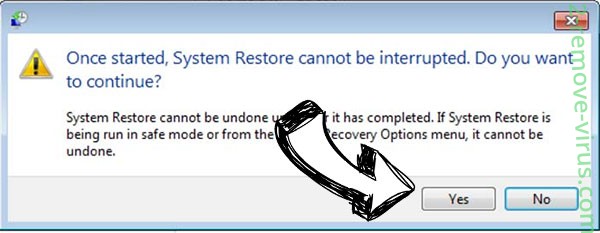

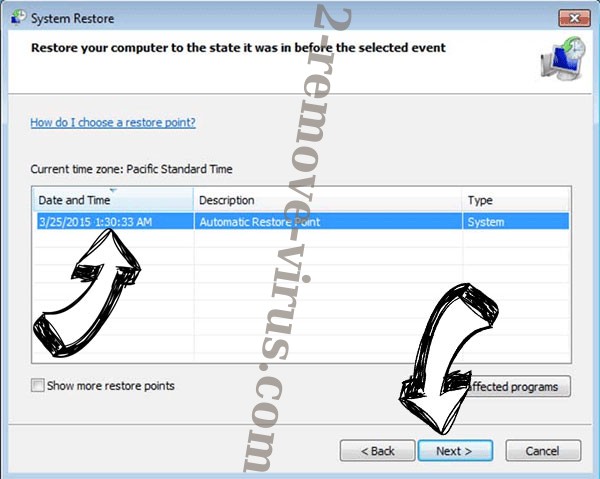

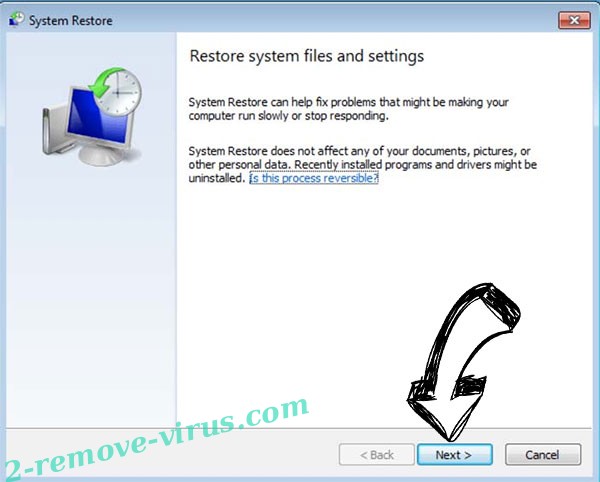

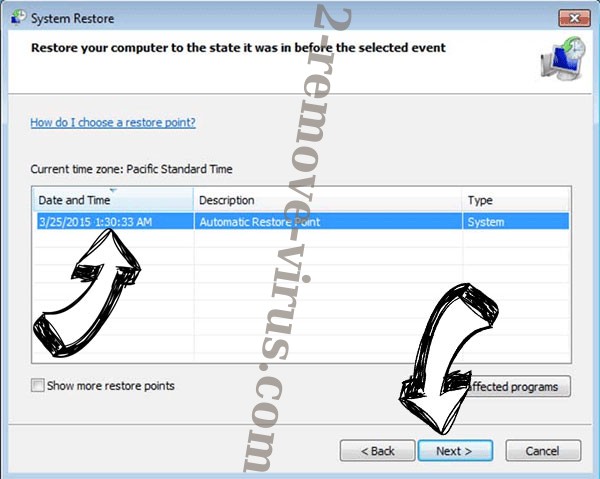

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

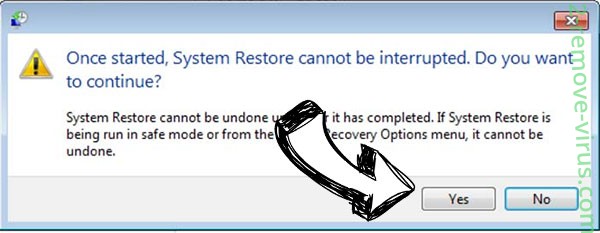

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف dec ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

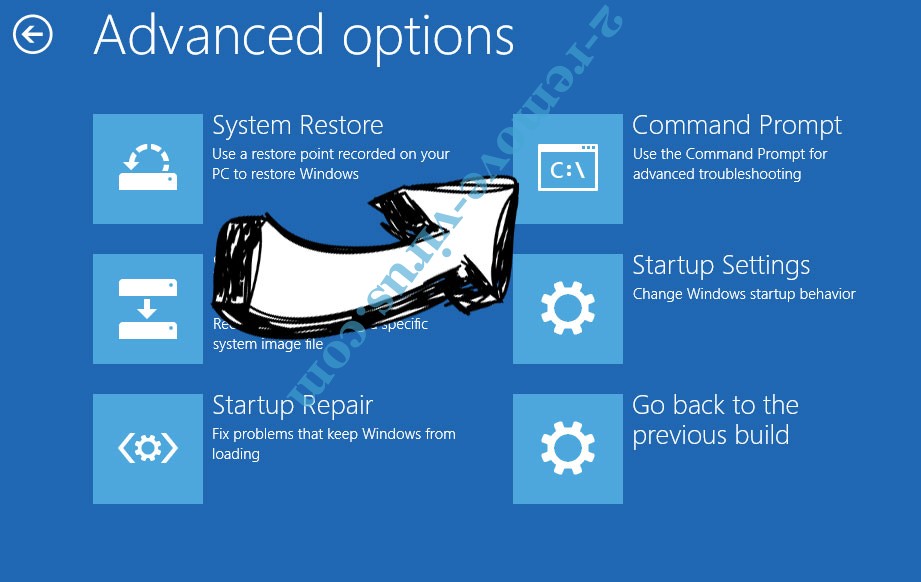

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.