ما يمكن أن يقال عن هذه العدوى

.Deman file ransomware هو ملف تشفير البرمجيات الخبيثة، والمعروفة باسم انتزاع الفدية باختصار. إذا لم تكن قد سمعت من هذا النوع من البرامج الخبيثة حتى الآن، كنت في لمفاجأة. لن تتمكن من فتح بياناتك إذا تم ترميزها بواسطة برامج ضارة لتشفير البيانات، والتي تستخدم خوارزميات تشفير قوية للعملية.

السبب في أن هذا البرنامج الضار يعتقد أنه يشكل تهديدًا خطيرًا لأنه ليس من الممكن دائمًا استعادة الملفات. هناك أيضًا خيار شراء فك التشفير من المجرمين ولكن لأسباب سنذكرها أدناه ، هذه ليست أفضل فكرة. هناك الكثير من الحالات التي لا يؤدي فيها دفع الفدية إلى استعادة الملف. لماذا الناس الذين تشفير البيانات الخاصة بك في المقام الأول تساعدك على استردادها عندما يمكنهم فقط أخذ المال. وعلاوة على ذلك، من خلال دفع كنت تمويل المشاريع المستقبلية للمجرمين. رانسومواري يكلف بالفعل الملايين من الدولارات للشركات، هل تريد حقا لدعم ذلك. كلما زاد عدد الأشخاص الذين يدفعون ، كلما أصبح الأمر أكثر ربحية ، وبالتالي جذب المزيد من الناس الذين يتم جذبهم من قبل المال السهل. قد ينتهي بك الأمر في هذا النوع من المواقف مرة أخرى ، لذلك فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون خيارًا أفضل لأنك لن تحتاج إلى القلق بشأن فقدان بياناتك. يمكنك بعد ذلك استعادة البيانات من النسخ الاحتياطي بعد إلغاء التثبيت .Deman file ransomware أو حالات العدوى المشابهة. قد لا تكون أيضًا على دراية بكيفية انتشار الملفات التي تُشفّر البرامج الضارة، وسنشرح لك الطرق الأكثر شيوعًا في الفقرات التالية.

كيف يتم توزيع انتزاع الفدية

يمكنك في كثير من الأحيان تشغيل في ملف تشفير البرامج الضارة المضافة إلى رسائل البريد الإلكتروني كمرفق أو على مواقع التحميل مشكوك فيها. الكثير من انتزاع الفدية تعتمد على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني ولا تحتاج إلى استخدام طرق أكثر تطورا. هناك بعض الاحتمال أن تم استخدام طريقة أكثر تفصيلا ً للعدوى ، حيث أن بعض برامج الفدية تستخدمها. قراصنة كتابة بريد إلكتروني مقنع إلى حد ما، في حين تستخدم اسم شركة أو منظمة معروفة، إضافة ملف البرمجيات الخبيثة التي تعاني منها إلى البريد الإلكتروني وإرسالها. يمكن في كثير من الأحيان أن تكون المواضيع حول المال واجهت منذ المستخدمين هم أكثر عرضة لفتح هذه الأنواع من رسائل البريد الإلكتروني. عادة ، يتظاهر المحتالون عبر الإنترنت بأنهم من Amazon ، حيث ينبهك البريد الإلكتروني إلى أنه كان هناك نشاط غريب في حسابك أو تم إجراء نوع من الشراء. تحتاج إلى البحث عن علامات معينة عند التعامل مع رسائل البريد الإلكتروني إذا كنت ترغب في حماية النظام الخاص بك. من المهم جدًا التأكد من إمكانية الوثوق بالمرسل قبل فتح المرفق الذي أرسله إليك. وإذا كنت على دراية بها ، تحقق مرة أخرى من عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الحقيقي للشخص / الشركة. هذه رسائل البريد الإلكتروني الخبيثة أيضا في كثير من الأحيان الأخطاء النحوية، والتي يمكن أن يكون من السهل جدا أن نلاحظ. قد تكون التحية المستخدمة أيضًا دليلًا ، فالبريد الإلكتروني لشركة شرعية مهم بما يكفي لفتحه سيتضمن اسمك في التحية ، بدلاً من عميل عالمي أو عضو. يمكن أيضًا استخدام نقاط الضعف في البرامج التي عفا عليها الزمن بواسطة ملف ترميز البرامج الضارة للوصول إلى النظام الخاص بك. تأتي البرامج مع بعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة للوصول إلى النظام ، ولكن يتم إصلاحها من قبل منشئي البرامج بعد وقت قصير من العثور عليها. ومع ذلك ، ليس كل الناس سريعون في تثبيت هذه التحديثات ، كما هو موضح في هجوم WannaCry ransomware. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هي السبب في أنه من المهم تحديث برنامجك في كثير من الأحيان. قد يكون التعرض للإزعاج بانتظام حول التحديثات مزعجًا ، حتى تتمكن من إعدادها لتثبيتها تلقائيًا.

ماذا يفعل

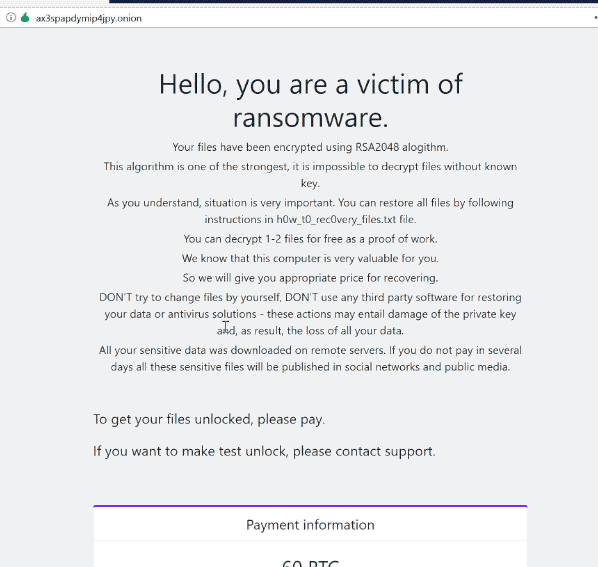

سيبدأ ملف تشفير البرامج الضارة في البحث عن أنواع معينة من الملفات بمجرد تثبيته، وعندما يتم التعرف عليها، سيتم ترميزها. في البداية ، قد يكون مربكًا فيما يتعلق بما يحدث ، ولكن عندما لا يمكن فتح ملفاتك كالمعتاد ، ستعرف على الأقل أن شيئًا ما ليس صحيحًا. سترى أن جميع الملفات المتأثرة لها ملحقات غير عادية مرفقة بها ، وهذا يساعد الناس على معرفة أي نوع من انتزاع الفدية هو عليه. في كثير من الحالات، قد لا يكون فك تشفير الملفات ممكنًا لأن خوارزميات التشفير المستخدمة في التشفير قد تكون صعبة جدًا، إن لم يكن من المستحيل فك هاكها. ستلاحظ ملاحظة فدية وضعت في المجلدات مع الملفات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وينبغي أن توضح أن الملفات الخاصة بك قد تم تشفيرها وكيف يمكنك فك تشفيرها. ما سوف يوصي المحتالين عليك القيام به هو استخدام فك التشفير المدفوعة، وتحذير من أنك قد تضر الملفات الخاصة بك إذا تم استخدام طريقة أخرى. إذا لم يتم تحديد سعر أداة فك التشفير ، فيجب عليك الاتصال بالمحتالين عبر الإنترنت عبر البريد الإلكتروني. شراء برنامج فك التشفير ليس الخيار الموصى به ، لأسباب ناقشناها بالفعل. قبل حتى النظر في الدفع ، حاول بدائل أخرى أولا. ربما كنت ببساطة لا تذكر جعل النسخ الاحتياطي. أو ربما يتوفر فك تشفير مجاني. هناك بعض المتخصصين البرمجيات الخبيثة الذين هم قادرون على كسر انتزاع الفدية، وبالتالي فإنها يمكن أن تضع برنامجا مجانيا. النظر في ذلك قبل أن تفكر حتى في الامتثال للطلبات. لن تحتاج إلى القلق إذا كان جهاز الكمبيوتر الخاص بك ملوثة مرة أخرى أو تحطمت إذا كنت استثمرت جزءا من هذا المبلغ في شراء النسخ الاحتياطي مع هذا المال. وإذا كان النسخ الاحتياطي متوفراً، يمكنك استعادة البيانات من هناك بعد إنهاء .Deman file ransomware الفيروس، إذا كان لا يزال على النظام الخاص بك. الآن بعد أن كنت أدرك كيف يمكن أن تكون ضارة انتزاع الفدية، بذل قصارى جهدكم لتجنب ذلك. على أقل تقدير ، توقف عن فتح مرفقات البريد الإلكتروني يسارًا ويمينًا ، وابق برنامجك محدثًا ، والتزم بمصادر التنزيل المشروعة.

.Deman file ransomware ازاله

إذا كان لا يزال موجودا على جهازك، سوف تكون هناك حاجة إلى أداة إزالة البرامج الضارة لإنهاء ذلك. لإصلاح الفيروس يدويا .Deman file ransomware ليست عملية بسيطة ويمكنك في نهاية المطاف جلب المزيد من الضرر. بدلاً من ذلك ، فإن استخدام أداة إزالة البرامج الضارة لن يضع النظام الخاص بك في خطر. البرنامج لن يساعدك فقط على رعاية العدوى ، ولكنه يمكن أن يوقف ترميز الملفات المستقبلية للبرامج الضارة من الدخول. ابحث عن برنامج جدير بالثقة، وبمجرد تثبيته، قم بمسح جهازك بحثًا عن التهديد. ومع ذلك، فإن البرنامج غير قادر على استعادة بياناتك. عندما يكون النظام الخاص بك خاليًا من العدوى، ابدأ في إجراء نسخ احتياطي منتظم للبيانات الخاصة بك.

Offers

تنزيل أداة إزالةto scan for .Deman file ransomwareUse our recommended removal tool to scan for .Deman file ransomware. Trial version of provides detection of computer threats like .Deman file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Deman file ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Deman file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

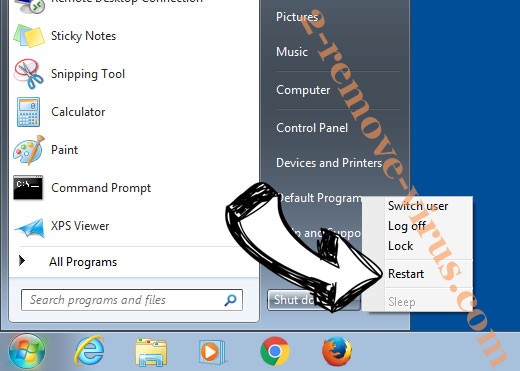

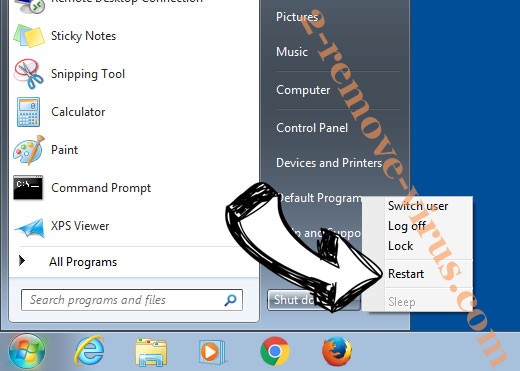

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

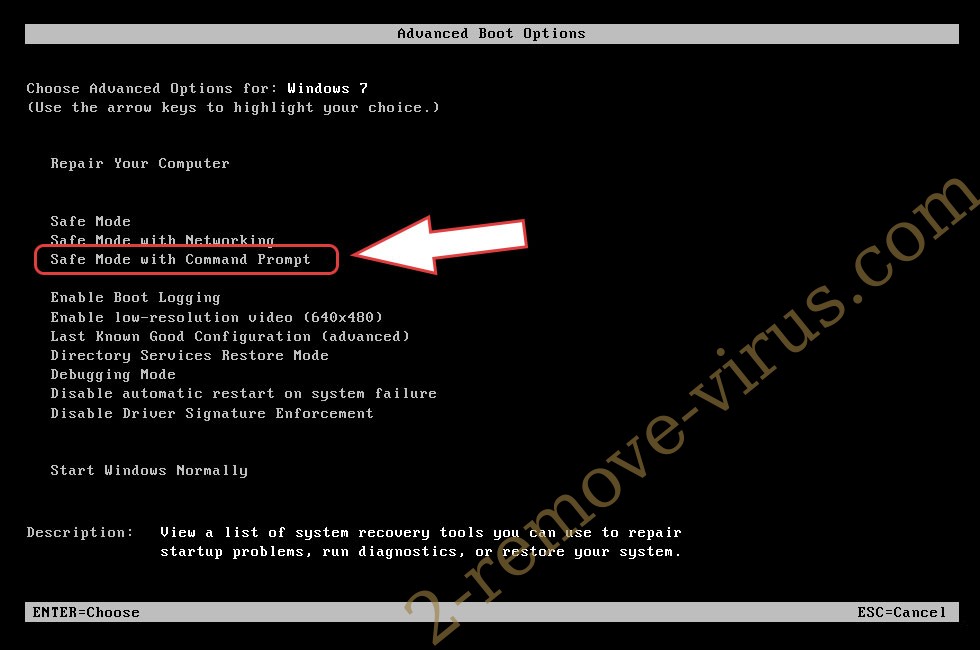

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Deman file ransomware

إزالة .Deman file ransomware من ويندوز 8/ويندوز

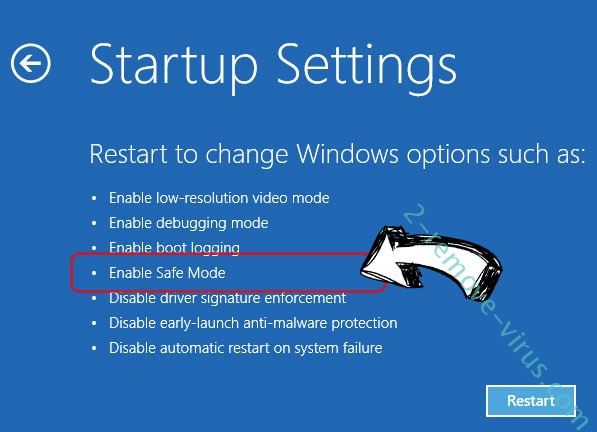

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Deman file ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .Deman file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

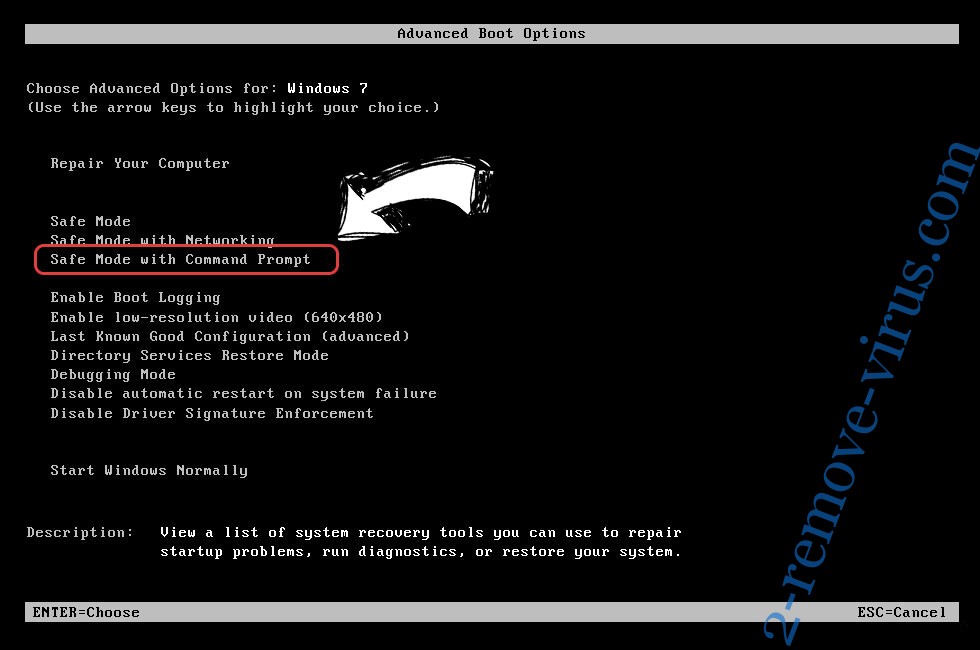

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

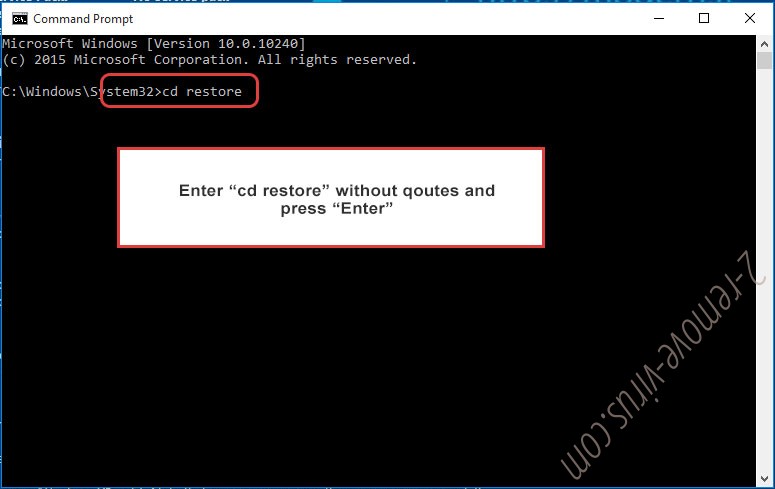

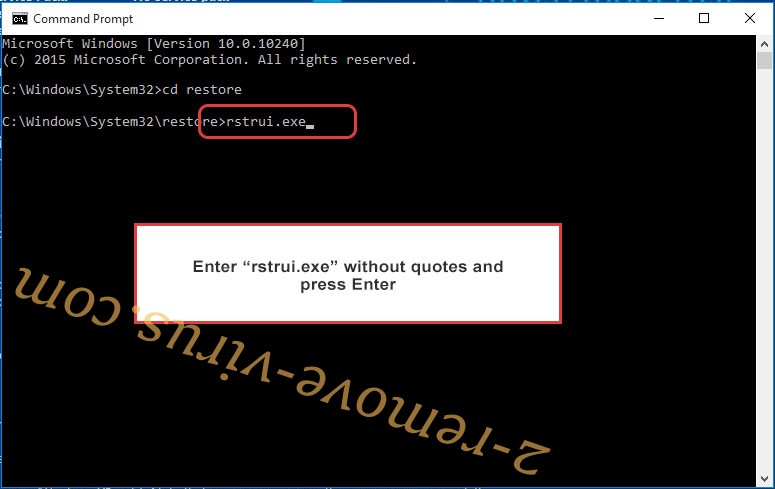

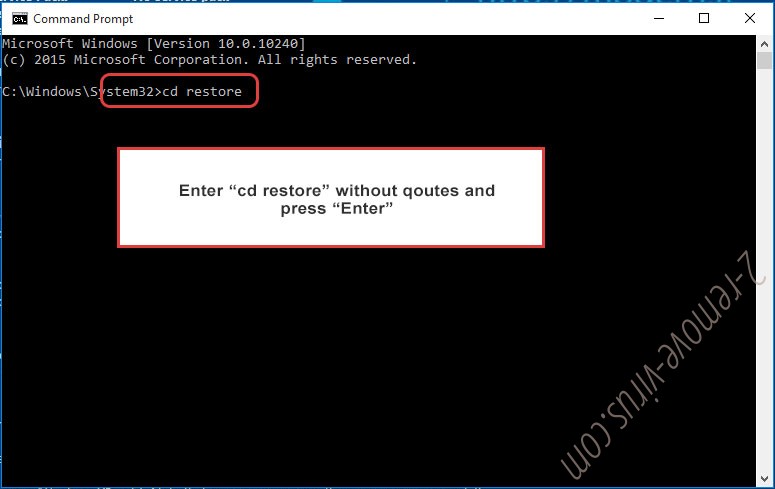

- اكتب في cd restore، واضغط على Enter.

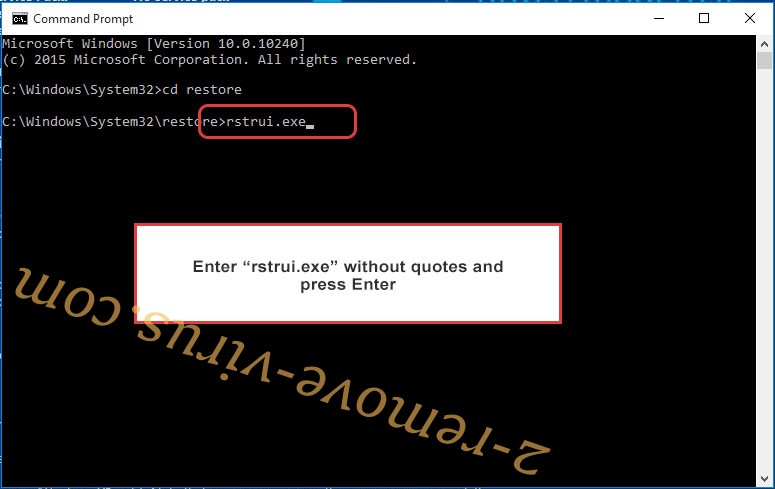

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

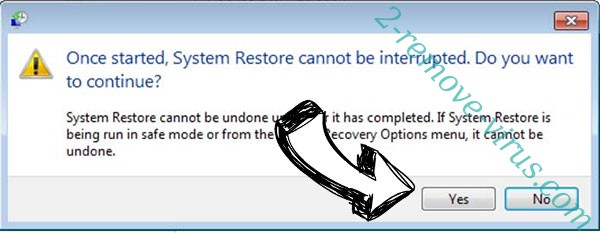

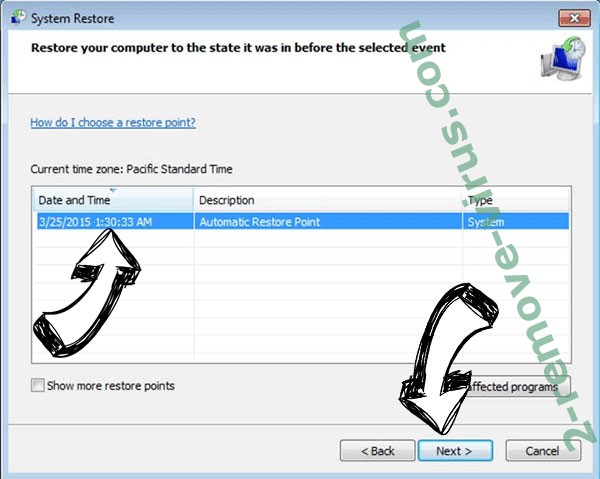

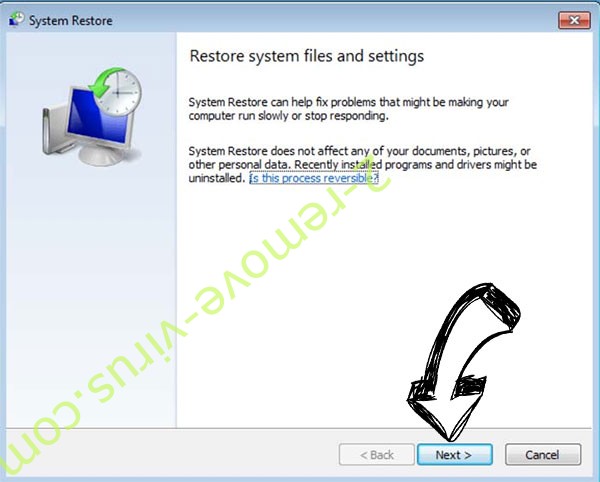

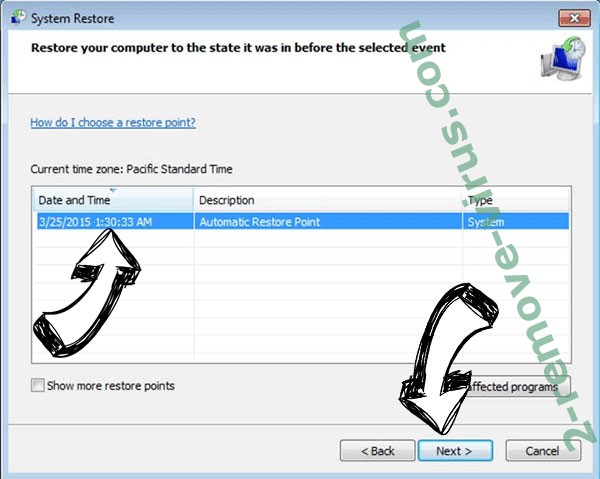

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

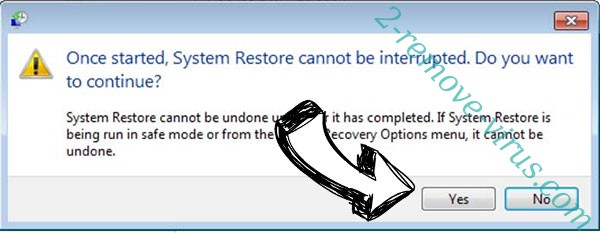

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Deman file ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

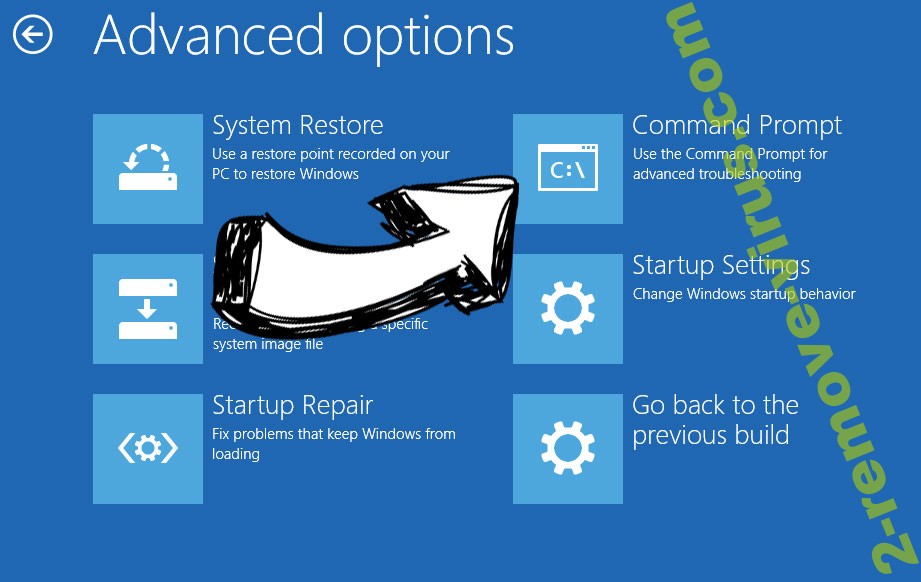

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.