ما يمكن أن يقال عن هذه العدوى

Deman ransomware انتزاع الفدية هو البرامج الضارة الخطرة كما يمكن أن يؤدي العدوى في بعض النتائج سيئة. ترميز البيانات برنامج ضار ليس شيئا كل مستخدم قد سمعت من، وإذا كانت هذه هي المرة الأولى التي تواجه ذلك، وسوف تتعلم بسرعة كيف مقدار الضرر الذي يمكن أن تفعله. إذا تم استخدام خوارزمية تشفير قوية لتشفير ملفاتك، سيتم تأمينها، مما يعني أنك لن تتمكن من الوصول إليها. نظرًا لأن فك تشفير الملفات ليس ممكنًا دائمًا ، ناهيك عن الوقت والجهد الذي يستغرقه الحصول على كل شيء مرة أخرى إلى الوضع الطبيعي ، يعتبر تشفير الملفات البرامج الضارة أحد أخطر البرامج الضارة التي يمكن أن تصادفها.

هناك خيار دفع المحتالين دفع لفك التشفير، ولكن هذا لا يشجع. فك تشفير البيانات حتى بعد الدفع غير مضمون لذلك قد يتم إهدار أموالك. ما الذي يمنع المحتالين عبر الإنترنت من مجرد أخذ أموالك ، دون إعطائك طريقة لفك تشفير البيانات. كما أن أنشطة المحتالين في المستقبل ستكون مدعومة بتلك الأموال. هل تريد في الواقع لدعم الصناعة التي لا بالفعل الملايين من الأضرار التي لحقت الشركات. وكلما زاد عدد الأشخاص الذين يمتثلون للمطالب ، فإن الملف الأكثر ربحية الذي يحصل عليه تشفير البرامج الخبيثة ، وهذا النوع من المال يجذب بالتأكيد الأشخاص الذين يريدون دخلًا سهلًا. قد تجد نفسك في هذا النوع من الوضع مرة أخرى في المستقبل ، لذلك فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون أكثر حكمة لأنك لن تحتاج إلى القلق بشأن ملفاتك. ويمكنك فقط المضي قدما للقضاء على Deman ransomware الفيروس دون مشاكل. إذا كنت لا تعرف ما هي البيانات تشفير البرمجيات الخبيثة هو، فمن الممكن أيضا كنت لا تعرف كيف تمكنت من الوصول إلى النظام الخاص بك، وفي هذه الحالة قراءة بعناية الفقرة التالية.

كيف تنتشر برامج الفدية

تستخدم Ransomware طرقًا أساسية جدًا للتوزيع ، مثل البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة. وهناك عدد كبير نوعا ما من انتزاع الفدية تعتمد على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني وطرق أكثر تفصيلا ليست ضرورية. ويمكن أيضا أن تستخدم طريقة أكثر تطورا للعدوى، وبعض انتزاع الفدية استخدامها. كل ما على المتسللين القيام به هو إرفاق ملف مصاب برسالة بريد إلكتروني ، وكتابة نص معقول ، والتظاهر بأنه من شركة / منظمة جديرة بالثقة. وكثيرا ما تستخدم المواضيع المتعلقة بالمال لأن الناس هم أكثر ميلا إلى الاهتمام بهذه الأنواع من رسائل البريد الإلكتروني، وبالتالي فهي أقل يقظة عند فتحها. عادة ، يتظاهر المجرمون بأنهم من Amazon ، حيث يعلمك البريد الإلكتروني أنه تم ملاحظة نشاط غير عادي في حسابك أو تم إجراء عملية شراء. وبسبب هذا ، عليك أن تكون حذرا حول فتح رسائل البريد الإلكتروني ، والبحث عن علامات على أنها قد تكون ضارة. من المهم التأكد من إمكانية الوثوق بالمرسل قبل فتح الملف الذي أرسلوه إليك. وإذا كنت على دراية بها ، تحقق مرة أخرى من عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الحقيقي للشخص / الشركة. تحتوي رسائل البريد الإلكتروني أيضًا على أخطاء قواعد اللغة ، والتي تميل إلى أن تكون ملحوظة جدًا. يحيط علما كيف كنت مخاطبة، إذا كان المرسل الذي يعرف اسمك، وسوف تدرج دائما اسمك في تحية. ويمكن أيضا ً استخدام نقاط الضعف في النظام للعدوى. يأتي البرنامج مزودًا ببعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة لإدخال جهاز ، ولكن يقوم البائعون بتصحيحها بمجرد اكتشافها. ومع ذلك ، ليس كل شخص سريع لتحديث برامجهم ، كما قد يتضح من هجوم WannaCry ransomware. يوصى بتحديث البرنامج، كلما تم توفير تحديث. يمكنك أيضًا اختيار تثبيت التحديثات تلقائيًا.

ماذا يمكنك أن تفعل بشأن ملفاتك

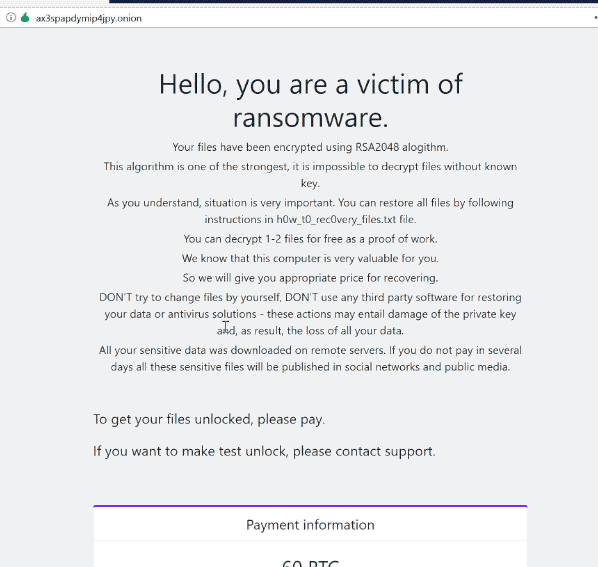

بعد فترة وجيزة من انتزاع الفدية يصيب جهازك، فإنه سيتم مسح جهاز الكمبيوتر الخاص بك لأنواع معينة من الملفات وبمجرد العثور عليها، فإنه سيتم قفل لهم. لن تتمكن من فتح ملفاتك ، لذلك حتى إذا لم تلاحظ عملية التشفير ، فستعرف أن هناك شيء غير صحيح في نهاية المطاف. سترى أيضًا إضافة إلى إضافة غريبة إلى جميع الملفات ، مما يساعد المستخدمين في التعرف على الملفات التي أصابت البرامج الضارة ترميز الملفات على وجه التحديد أجهزة الكمبيوتر الخاصة بهم. لسوء الحظ، ليس من الممكن دائمًا فك تشفير البيانات إذا تم استخدام خوارزميات تشفير قوية. سيتم وضع إشعار فدية على سطح المكتب أو في مجلدات تحتوي على ملفات مقفلة ، والتي ستصف ما حدث لملفاتك. سيطلب منك دفع مبلغ معين من المال مقابل فك تشفير البيانات من خلال فائدتها. يجب أن تشرح المذكرة بوضوح كم يكلف برنامج فك التشفير ولكن إذا لم يكن الأمر كذلك ، فسيعطيك عنوان بريد إلكتروني للاتصال بالمحتالين لإعداد سعر. كما حددنا بالفعل ، فإن الدفع مقابل أداة فك التشفير ليس الفكرة الأكثر حكمة ، لأسباب حددناها بالفعل. ابحث في كل خيار آخر من المرجح ، حتى قبل أن تفكر في شراء ما تقدمه. ربما أنت فقط لا تتذكر صنع نسخ قد تتمكن أيضًا من العثور على فك تشفير مجاني. إذا كان انتزاع الفدية هو فك تشفير، أخصائي البرامج الضارة قد تكون قادرة على الإفراج عن الأداة المساعدة التي من شأنها فتح Deman ransomware الملفات مجانا. قبل أن تقرر الدفع، ابحث في برنامج فك التشفير. قد يكون استخدام هذا المبلغ للحصول على نسخة احتياطية موثوقة فكرة أفضل. وإذا كان النسخ الاحتياطي هو خيار، يمكنك استعادة البيانات من هناك بعد إصلاح Deman ransomware الفيروس، إذا كان لا يزال يسكن جهازك. حاول التعرف على كيفية انتشار البيانات التي تقوم بتشفير برنامج ضار بحيث يمكنك بذل قصارى جهدك لتجنبذلك. تأكد من تحديث برنامجك كلما توفر تحديث، ولا تفتح مرفقات البريد الإلكتروني بشكل عشوائي، ولا تقوم بتنزيل الأشياء إلا من مصادر حقيقية.

طرق لمحو Deman ransomware الفيروس

إذا كان انتزاع الفدية لا يزال في الكمبيوتر، يجب استخدام أداة مكافحة البرامج الضارة لإنهاء ذلك. إذا حاولت إزالة Deman ransomware الفيروس بطريقة يدوية، فقد ينتهي بك الأمر إلى إتلاف جهازك بشكل أكبر حتى لا نقترحه. اختيار استخدام أداة إزالة البرامج الضارة هو قرار أفضل. يتم تطوير هذه الأنواع من المرافق بقصد الكشف عن أو حتى الوقاية من هذه الأنواع من العدوى. ابحث عن أداة مكافحة البرامج الضارة الأنسب لك، وقم بتثبيتها وأذنها بإجراء فحص لجهازك من أجل تحديد التهديد. ضع في اعتبارك أن أداة إزالة البرامج الضارة غير قادرة على المساعدة في استعادة الملفات. بعد تنظيف العدوى، تأكد من الحصول على النسخ الاحتياطي وجعل نسخ من جميع البيانات الهامة بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for Deman ransomwareUse our recommended removal tool to scan for Deman ransomware. Trial version of provides detection of computer threats like Deman ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Deman ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Deman ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

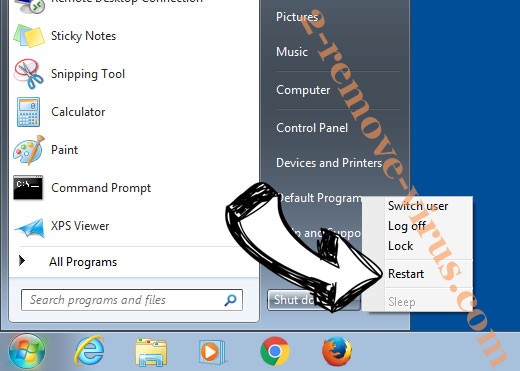

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

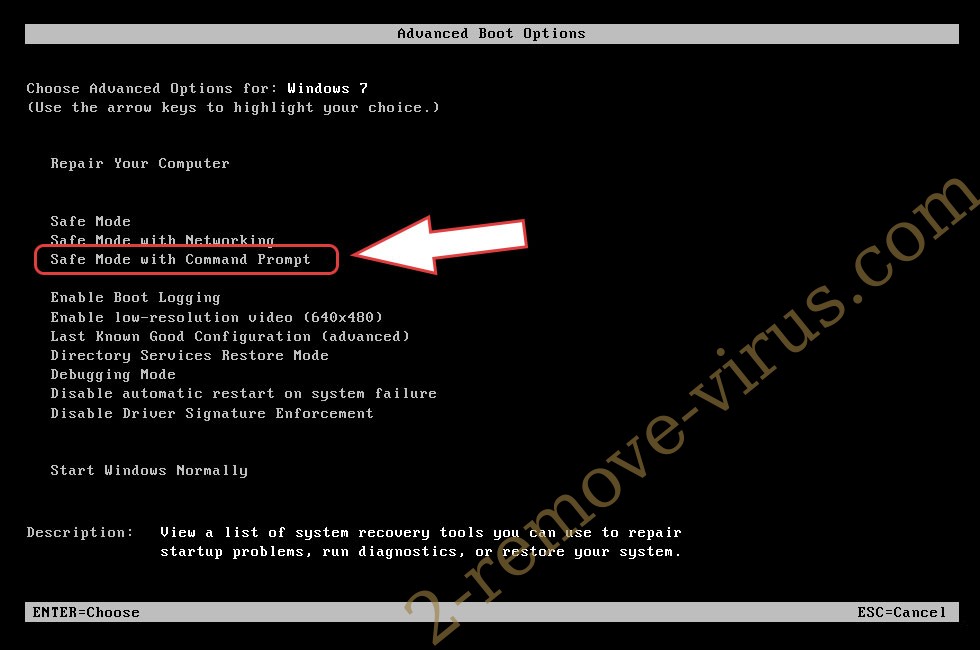

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Deman ransomware

إزالة Deman ransomware من ويندوز 8/ويندوز

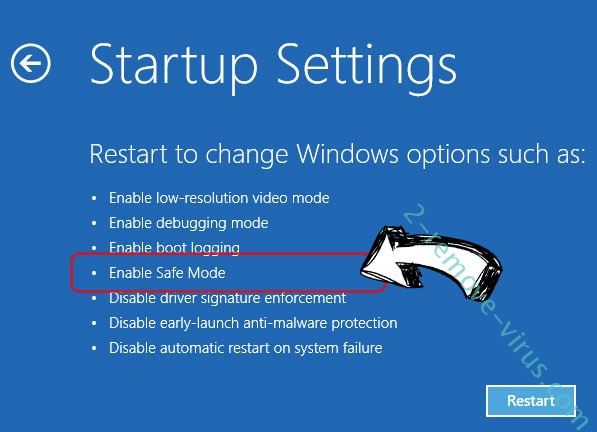

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Deman ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Deman ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

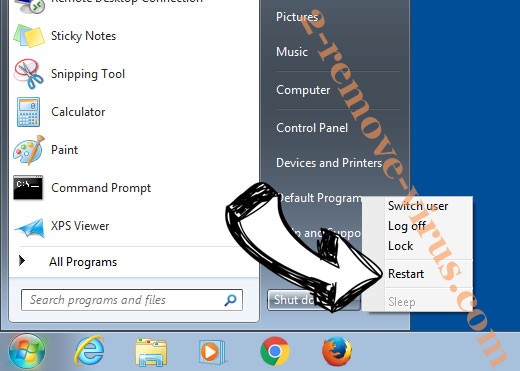

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

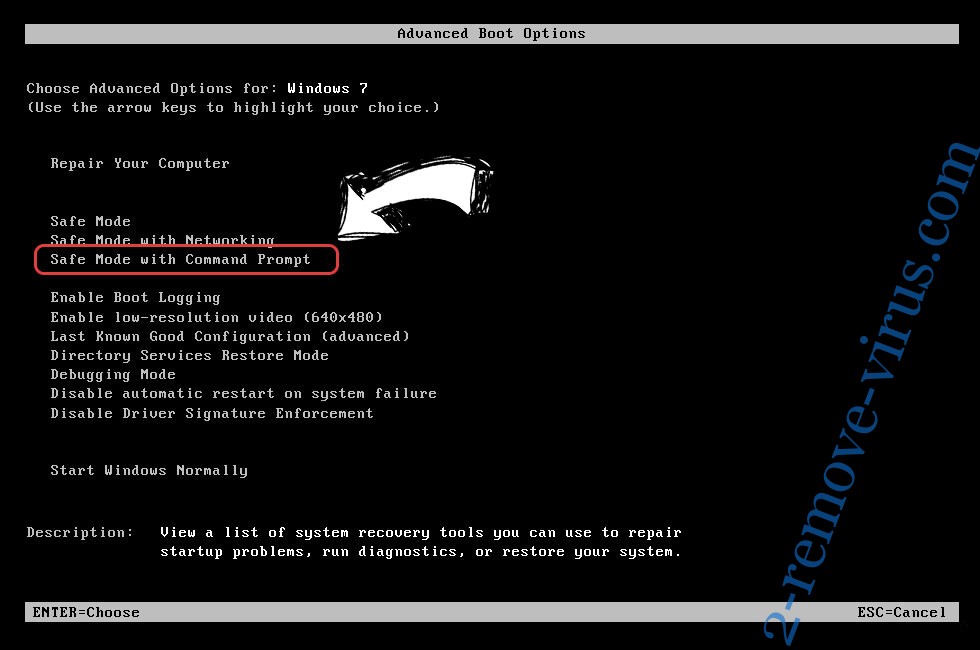

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

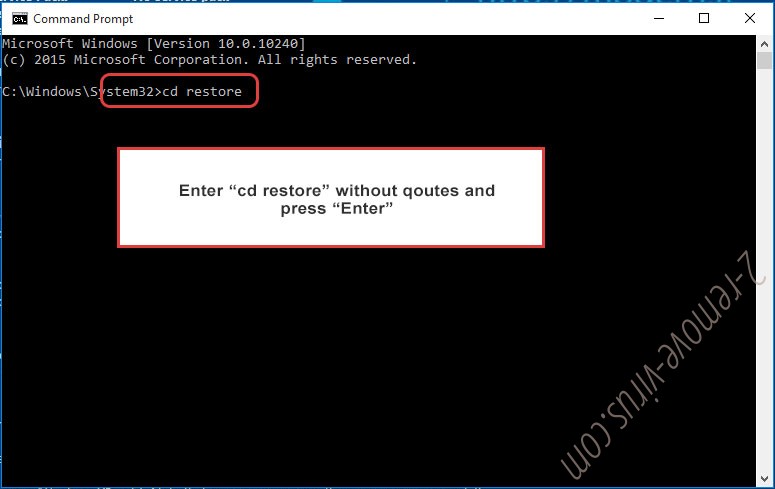

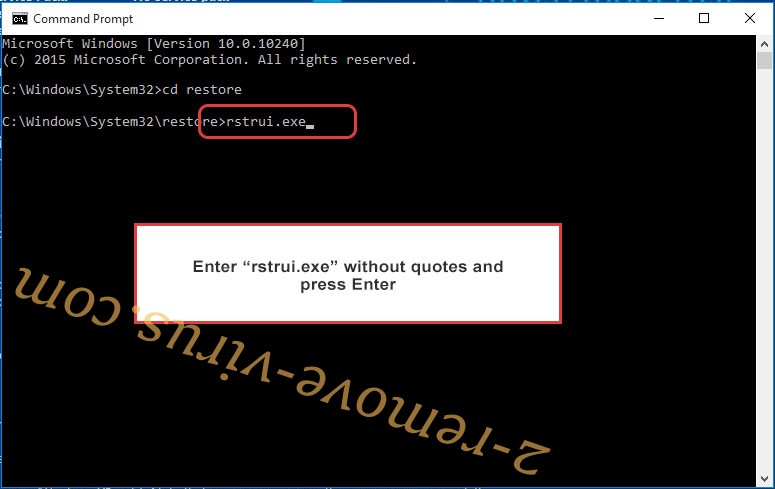

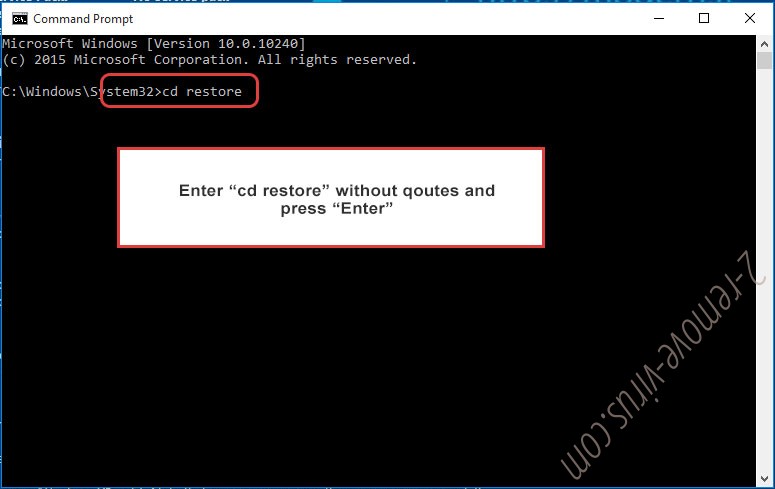

- اكتب في cd restore، واضغط على Enter.

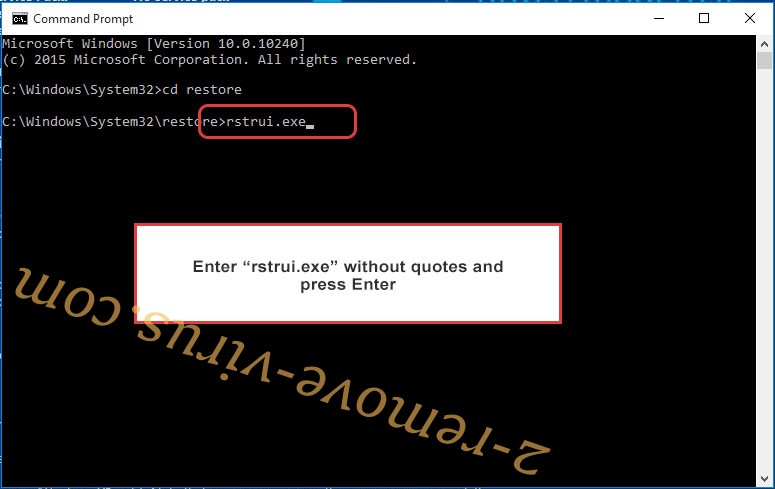

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

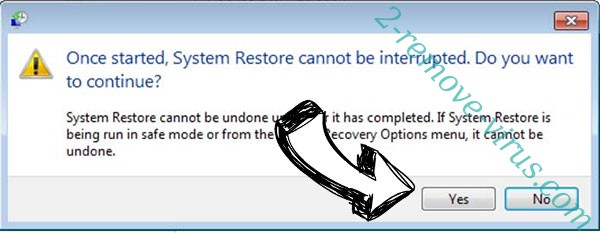

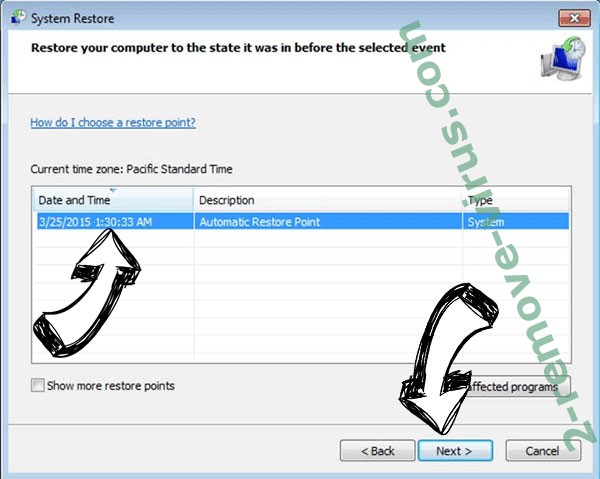

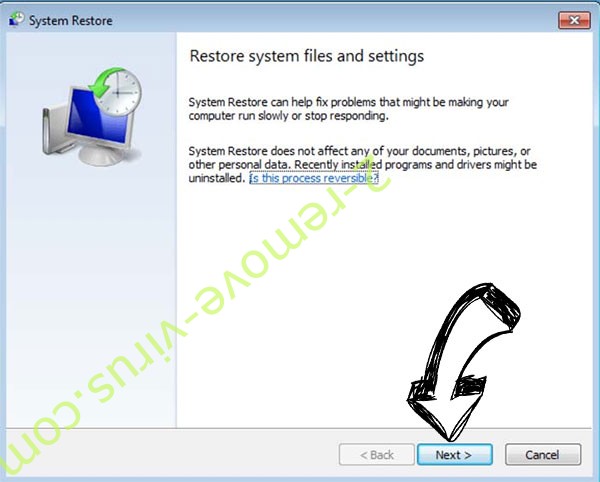

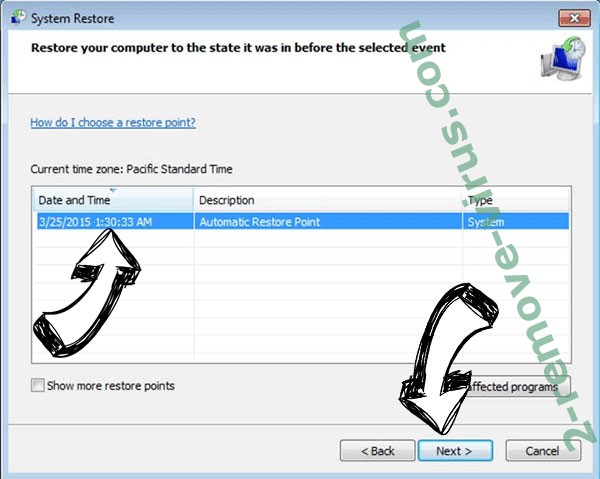

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

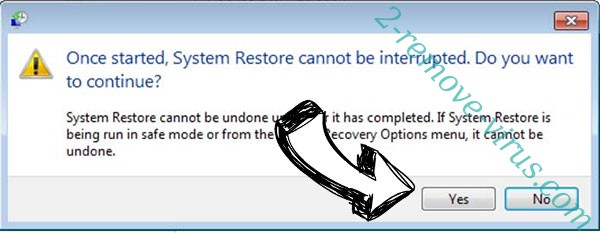

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Deman ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

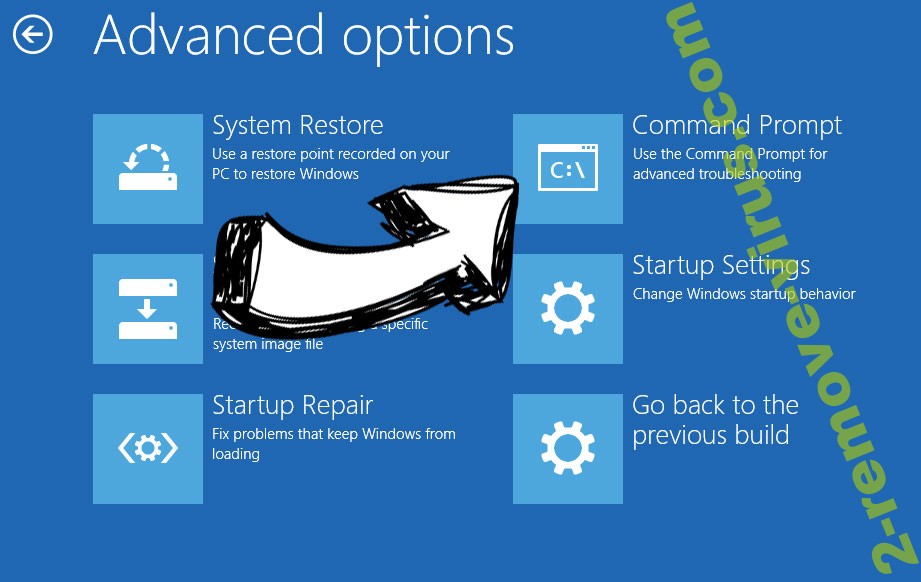

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.