حول .Eight files الفيروس

.Eight files ويعتقد أن تكون عدوى البرمجيات الخبيثة خطيرة للغاية، وتصنف على أنها انتزاع الفدية، والتي يمكن أن تضر جهاز الكمبيوتر الخاص بك بطريقة خطيرة. إذا كان انتزاع الفدية غير مألوف لك حتى الآن، قد تكون في لصدمة. يتم استخدام خوارزميات تشفير قوية لتشفير الملفات ، وإذا نجحت في تشفير ملفاتك ، فلن تتمكن من الوصول إليها بعد الآن. الضحايا ليس لديهم دائما خيار استعادة البيانات، وهذا هو السبب في انتزاع الفدية ضارة جدا.

سيعطيك المجرمون خيار فك تشفير الملفات عن طريق دفع الفدية ، ولكن هذا ليس الخيار المقترح. فمن الممكن أنك لن تحصل على البيانات الخاصة بك فك تشفير حتى بعد دفع ذلك قد يكون مجرد إنفاق أموالك من أجل لا شيء. لماذا الناس لإلقاء اللوم على تشفير الملف الخاص بك تساعدك على استردادها عندما لا يكون هناك شيء يمنعهم من مجرد أخذ أموالك. يجب عليك أيضا أن تأخذ في الاعتبار أن المال سوف تذهب إلى المشاريع الإجرامية في المستقبل. البيانات ترميز البرمجيات الخبيثة يكلف بالفعل الكثير من المال للشركات ، هل تريد حقا لدعم ذلك. والمزيد من الناس منحهم المال، وأكثر من انتزاع الفدية الأعمال مربحة يصبح، وهذا النوع من المال يجذب بالتأكيد الناس الذين يريدون دخل سهل. النظر في شراء النسخ الاحتياطي مع هذا المال بدلا من ذلك لأنه يمكن أن توضع في حالة حيث كنت تواجه فقدان البيانات مرة أخرى. إذا تم إجراء النسخ الاحتياطي قبل إصابة الكمبيوتر، قم بإنهاء .Eight files واسترداد البيانات والمضي فيه. يمكنك العثور على تفاصيل حول كيفية تأمين جهاز الكمبيوتر الخاص بك من هذا التهديد في الفقرة أدناه، إذا كنت غير متأكد حول كيفية انتزاع الفدية حتى حصلت في جهازك.

طرق توزيع رانسومواري

يمكن أن يحدث تلوث البرمجيات الخبيثة تشفير ملف بسهولة جدا، وعادة ما تستخدم أساليب أساسية مثل إرفاق الملفات المصابة إلى رسائل البريد الإلكتروني، والاستفادة من نقاط الضعف في برامج الكمبيوتر واستضافة الملفات المصابة على منصات التحميل المشبوهة. نظرًا لوجود الكثير من المستخدمين الذين لا يُحذرون من كيفية استخدامبريدهم الإلكتروني أو من حيث يقومون بالتنزيل ، لا يتعين على موزعي ترميز الملفات الضارة التفكير في طرق أكثر تعقيدًا. ومع ذلك، يمكن لبعض انتزاع الفدية استخدام أساليب أكثر تطورا بكثير، والتي تحتاج إلى مزيد من الوقت والجهد. المحتالين السيبرانية لم يكن لديك لوضع في الكثير من الجهد، مجرد كتابة رسالة بريد إلكتروني بسيطة التي تبدو مقنعة جدا، إرفاق الملف المصاب إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين، الذين قد يعتقدون أن المرسل هو شخص جدير بالثقة. بشكل عام ، ستذكر رسائل البريد الإلكتروني المال ، الذي يميل الناس أكثر إلى أخذه على محمل الجد. في كثير من الأحيان ، يتظاهر المجرمون بأنهم من Amazon ، مع تنبيه البريد الإلكتروني لك أنه تم ملاحظة نشاط غريب في حسابك أو تم إجراء عملية شراء. وبسبب هذا ، تحتاج إلى توخي الحذر بشأن فتح رسائل البريد الإلكتروني ، والبحث عن مؤشرات على أنها يمكن أن تكون ضارة. من المهم التأكد من أن المرسل جدير بالثقة قبل فتح مرفقه المرسل. حتى لو كنت تعرف المرسل ، لا تتسرع ، تحقق أولاً من عنوان البريد الإلكتروني للتأكد من مطابقته للعنوان الذي تعرف أنه ينتمي إلى هذا الشخص / الشركة. تحتوي رسائل البريد الإلكتروني الضارة هذه أيضًا في كثير من الأحيان على أخطاء النحوية ، والتي يمكن أن تكون صارخة تمامًا. يمكن أن تكون التحية المستخدمة أيضًا تلميحًا ، فالبريد الإلكتروني لشركة حقيقية مهم بما يكفي لفتحه سيتضمن اسمك في التحية ، بدلاً من عميل عام أو عضو. يمكن أن تستخدم بعض برامج ترميز البيانات الضارة أيضًا برامج غير مصححة على النظام للدخول. يتم تحديد نقاط الضعف في البرامج بانتظام والبائعين الافراج عن بقع لإصلاحها بحيث الكتاب البرمجيات الخبيثة لا يمكن استغلالها لنشر البرامج الضارة. كما ثبت من قبل WannaCry ، ومع ذلك ، ليس الجميع بهذه السرعة لتحديث برامجهم. يتم تشجيعك على تحديث البرنامج بانتظام، كلما أصبح التحديث متاحًا. يمكن تثبيت بقع تلقائيا، إذا وجدت تلك التنبيهات مزعجة.

ماذا يمكنك أن تفعل بشأن بياناتك

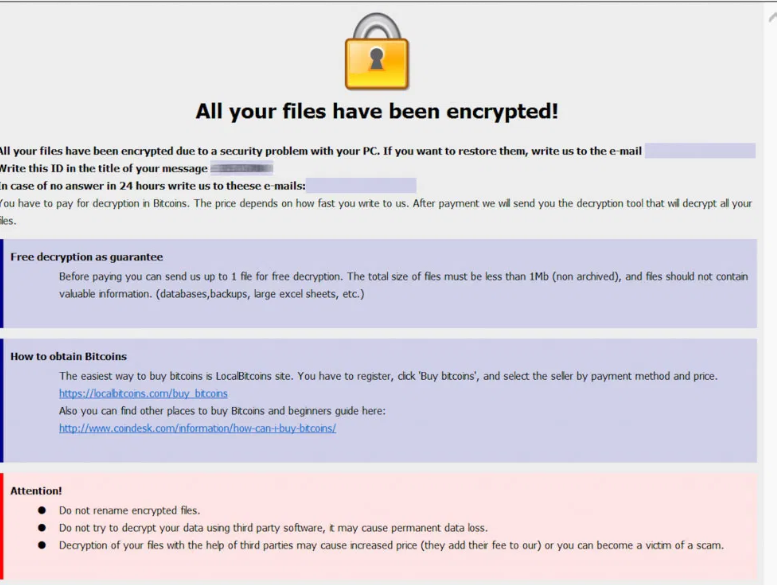

سيقوم برنامج ترميز البيانات الضار بمسح أنواع معينة من الملفات بمجرد تثبيته، وعندما يتم تحديد موقعه، سيتم ترميزه. قد لا ترى في البداية ولكن عندما لا يمكن أن تكون الملفات كالمعتاد، سوف تدرك أن هناك شيء خاطئ. سيتم إرفاق ملحق غير عادي أيضًا بجميع الملفات المتأثرة ، مما يساعد الأشخاص على تسمية برامج الفدية التي لديهم. قد تكون ملفاتك مشفرة باستخدام خوارزميات تشفير قوية، مما قد يعني أنه لا يمكنك فك تشفيرها. عليك أن تكون قادرا على ملاحظة مذكرة فدية والتي سوف تكشف ما حدث وكيف يجب أن المضي قدما لاسترداد الملفات الخاصة بك. سيتم اقتراح برنامج فك التشفير لك ، بسعر واضح ، وسيدعي المحتالون أن استخدام أي طريقة أخرى لإلغاء قفل الملفات قد يؤدي إلى .Eight files تلف الملفات بشكل دائم. إذا لم يتم تحديد سعر برنامج فك التشفير ، فيجب عليك الاتصال بالمحتالين عبر البريد الإلكتروني. للأسباب التي ناقشناها أعلاه ، فإن الدفع ليس هو الخيار الذي يقترحه الباحثون في البرامج الضارة. حتى قبل التفكير في الدفع ، والنظر في بدائل أخرى أولا. ربما كنت قد نسيت ببساطة أن كنت قد احتياطية الملفات الخاصة بك. أو، إذا كان الحظ على الجانب الخاص بك، قد يكون بعض الباحثين وضعت فك التشفير مجانا. إذا كان ترميز البيانات البرنامج الضار قابلًا لفك التشفير، فقد يتمكن شخص ما من إصدار فك تشفير مجانًا. قبل أن تقرر الدفع، فكر في هذا الخيار. يمكن أن يكون استخدام المبلغ المطلوب للحصول على نسخة احتياطية جديرة بالثقة فكرة أفضل. إذا كنت قد أنشأت نسخة احتياطية قبل حدوث العدوى ، يجب أن تكون قادرًا على استعادتها من هناك بعد إلغاء تثبيت .Eight files الفيروسات. إذا كنت ترغب في حماية جهازك من تشفير البيانات الضارة في المستقبل، فأصبح على دراية بطرق الانتشار المحتملة. تأكد من تحديث البرنامج كلما تم إصدار تحديث، لا تفتح مرفقات البريد الإلكتروني بشكل عشوائي، ولا تقوم بتنزيل الأشياء إلا من مصادر تعرف أنها شرعية.

.Eight files ازاله

إذا كانت البيانات التي تقوم بتشفير البرامج الضارة لا تزال في الجهاز، فستحتاج إلى الحصول على أداة إزالة البرامج الضارة لإنهاء ذلك. يمكن أن يكون من الصعب إصلاح الفيروس يدويًا .Eight files لأن الخطأ قد يؤدي إلى مزيد من الضرر. إذا كنت لا تريد التسبب في أضرار إضافية، فاستخدم برنامج إزالة البرامج الضارة. هذا البرنامج مفيد أن يكون على الجهاز لأنه لا يمكن إصلاح فقط .Eight files ولكن أيضا وضع حد لتلك المماثلة الذين يحاولون الدخول. اختر برنامج مكافحة البرامج الضارة الذي يمكنه التعامل بشكل أفضل مع وضعك ، وإجراء فحص كامل للكمبيوتر بمجرد تثبيته. الأداة المساعدة غير قادرة على استرداد الملفات الخاصة بك، ومع ذلك. بعد أن تختفي البيانات التي تقوم بتشفير البرنامج الضار، من الآمن استخدام النظام مرة أخرى.

Offers

تنزيل أداة إزالةto scan for .Eight filesUse our recommended removal tool to scan for .Eight files. Trial version of provides detection of computer threats like .Eight files and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Eight files باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Eight files من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

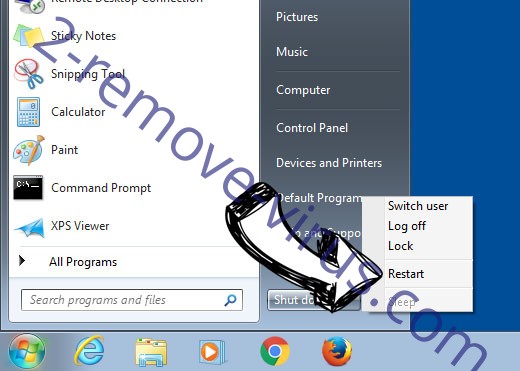

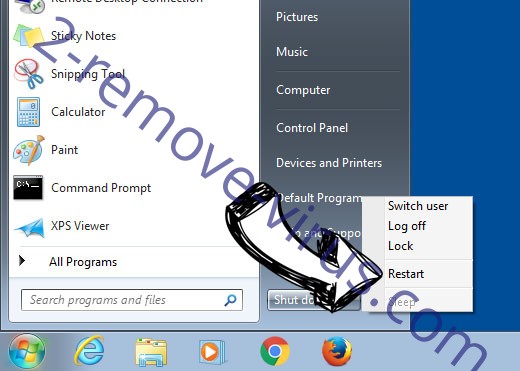

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

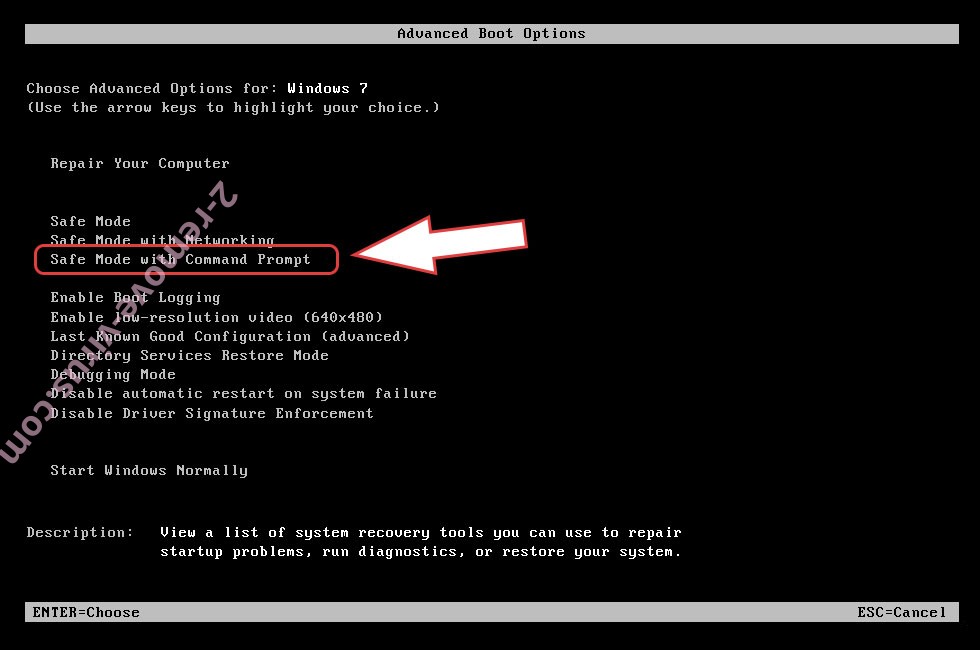

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Eight files

إزالة .Eight files من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

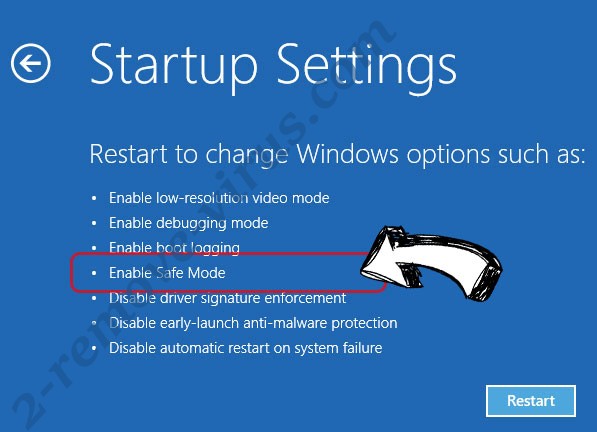

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Eight files

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .Eight files من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

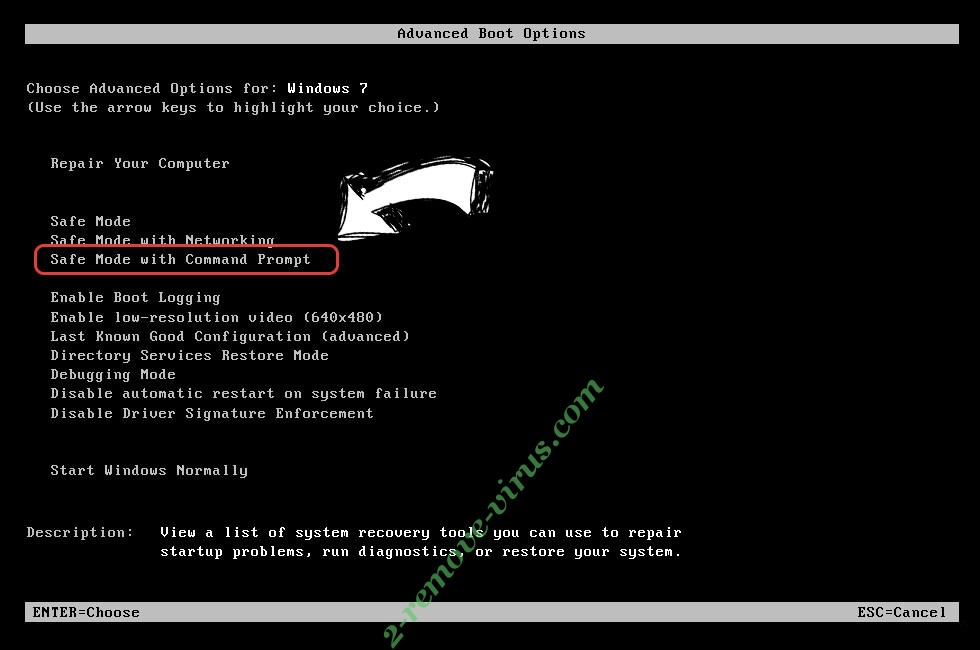

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

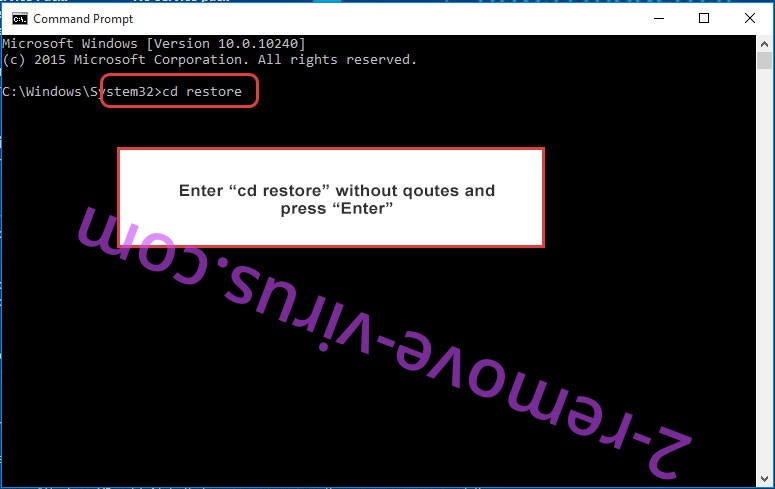

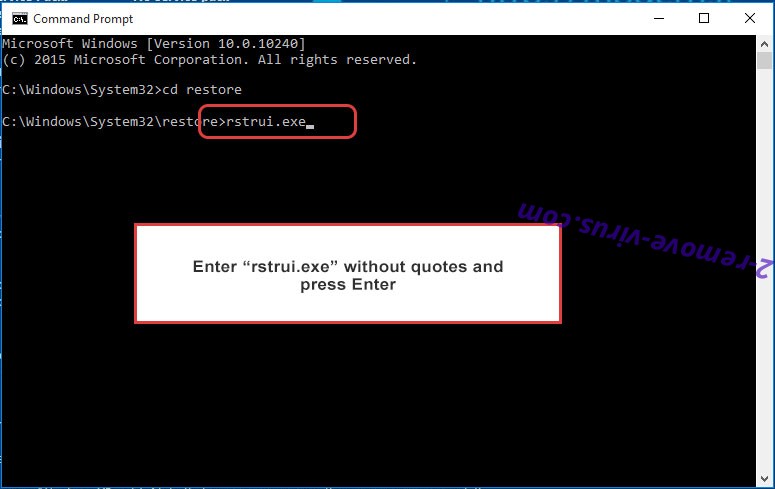

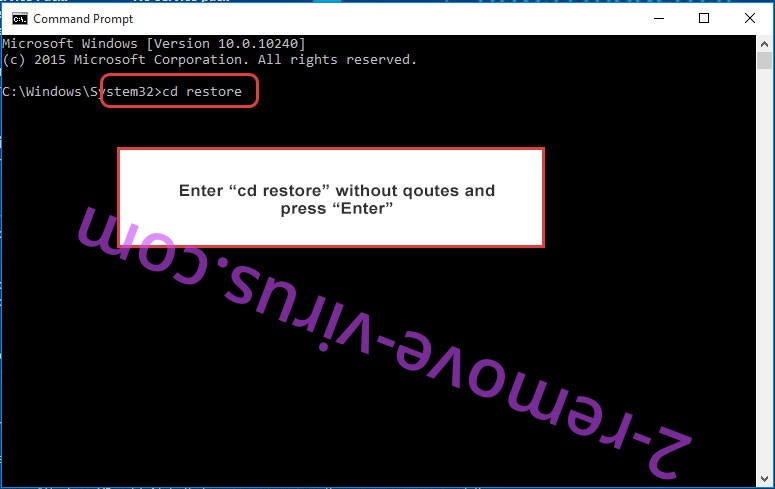

- اكتب في cd restore، واضغط على Enter.

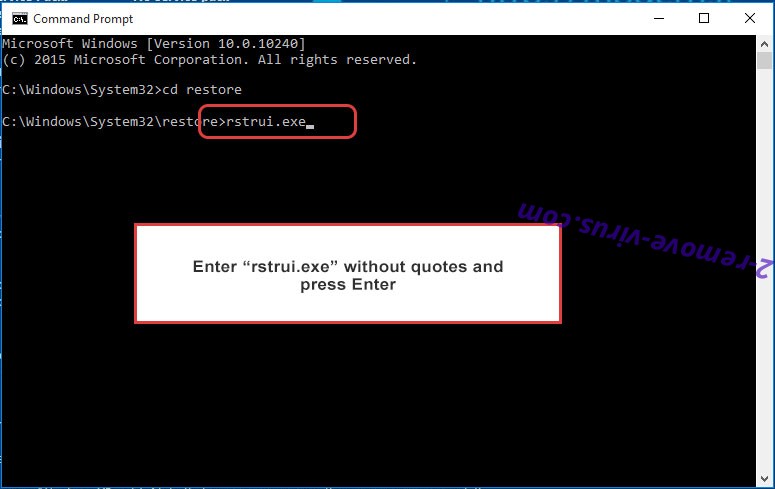

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

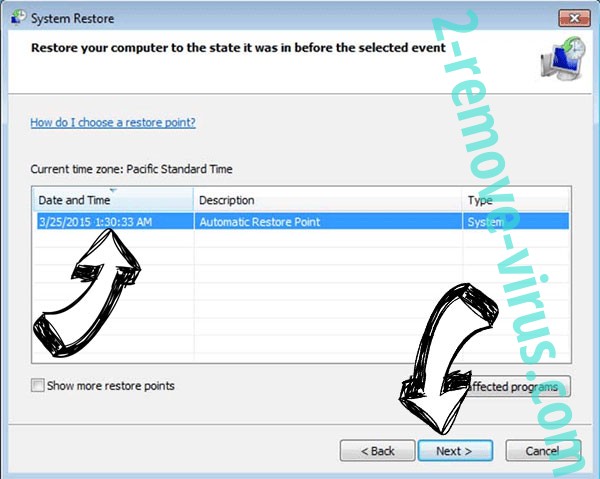

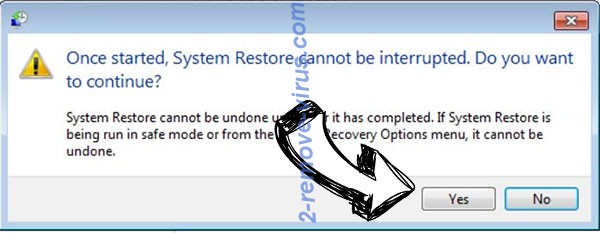

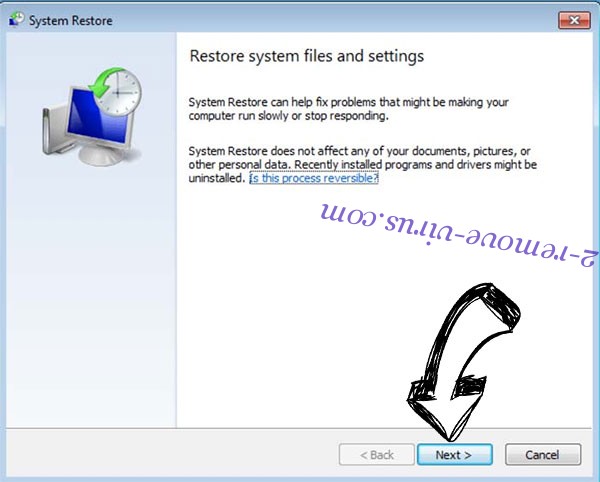

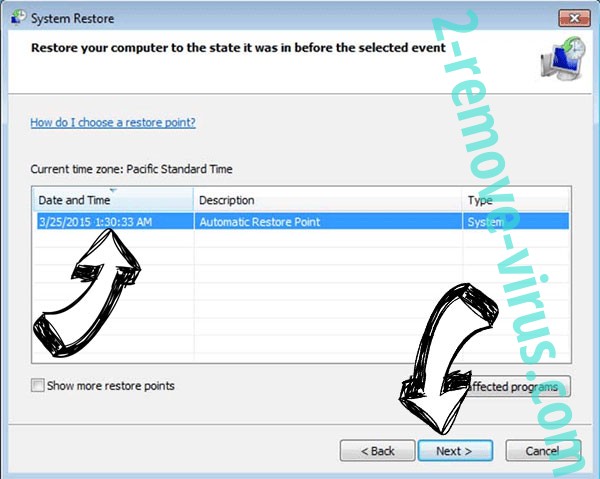

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

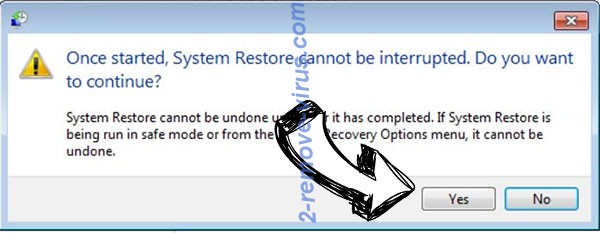

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Eight files من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

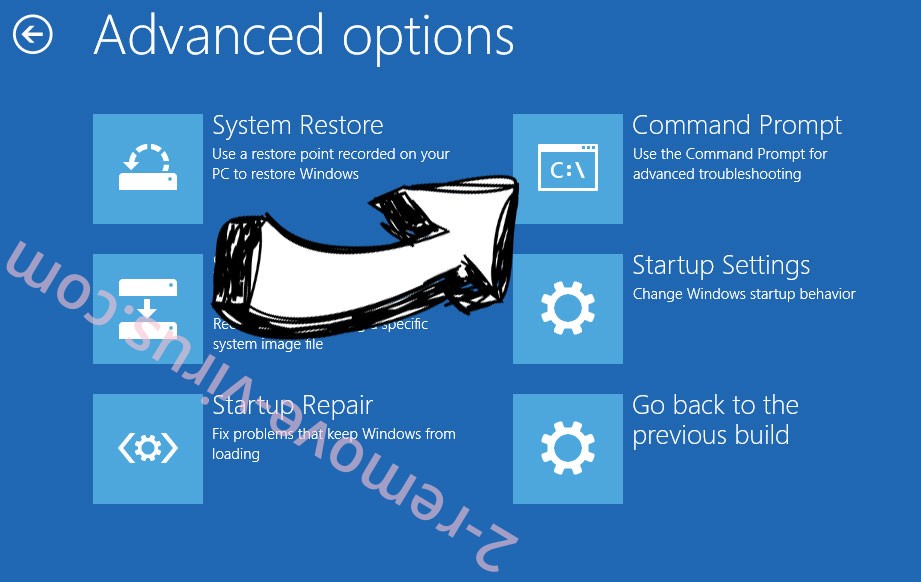

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.