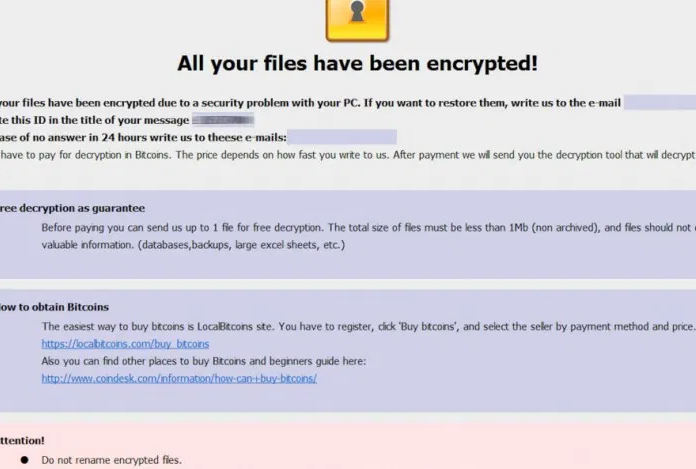

إخراج إعادة تسمية الملفات المشفرة عن طريق إضافة معرف الضحية، cynthia-it@protonmail.com عنوان البريد الإلكتروني وإلحاق ملحق “إخراج” إلى أسماء الملفات الخاصة بهم. على سبيل المثال، فإنه يعيد تسمية ملف اسمه “1.jpg” إلى “1.jpg.id[1E857D00-2833]. [سينثيا it@protonmail.com].إخراج”، “2.jpg” إلى “2.jpg.id[1E857D00-2833]. [سينثيا it@protonmail.com].طرد”، وهلم جرا. كل من النافذة المنبثقة (“info.hta”) وملف نصي “info.txt” تحتوي على تعليمات حول كيفية الاتصال المطورين إخراج وبعض وبعض التفاصيل الأخرى.

وتصنف انتزاع الفدية المعروفة باسم Eject ransomware تهديد شديد، وذلك بسبب الضرر المحتمل الذي قد يسببه. رانسومواري ليست شيئا كل شخص قد سمعت من، وإذا كانت المرة الأولى التي تواجهها، وسوف تتعلم بالطريقة الصعبة كم من الضرر قد تفعل. يتم استخدام خوارزميات التشفير القوية من قبل برامج الفدية لتشفير البيانات ، وبمجرد قفلها ، سيتم منع وصولك إليها. نظرًا لأن فك تشفير الملفات ليس ممكنًا دائمًا ، بالإضافة إلى الجهد الذي يستغرقه إعادة كل شيء إلى طبيعته ، يعتقد أن رانسومواري واحدة من أخطر البرامج الضارة التي يمكن أن تواجهها. لديك خيار دفع الفدية للحصول على أداة فك التشفير ، لكننا لا نشجع ذلك. بادئ ذي بدء ، قد ينتهي بك الأمر إلى مجرد ابذيك المال الخاص بك من أجل لا شيء لأن المحتالين لا دائما استرداد الملفات بعد الدفع. نضع في اعتبارنا أن كنت تتعامل مع المحتالين الذين من المرجح أن لا يشعر اضطر لاستعادة الملفات الخاصة بك عندما يكون لديهم خيار مجرد أخذ أموالك. كما ستدعم هذه الأموال الأنشطة المستقبلية لمجرمي الإنترنت في المستقبل. رانسومواري يكلف بالفعل الكثير من المال للشركات، هل تريد حقا أن تكون داعمة لذلك. عندما يعطي الناس في المطالب ، ملف تشفير البرمجيات الخبيثة تدريجيا يصبح أكثر ربحية ، وبالتالي رسم المزيد من الناس الذين يتم إغراء من قبل المال السهل. استثمار المبلغ المطلوب منك في النسخ الاحتياطي موثوق بها سيكون قرارا أفضل بكثير لأنه إذا كنت تأتي من أي وقت مضى عبر هذا النوع من الحالات مرة أخرى ، كنت ملف الخسارة لن تقلق كما أنها ستكون قابلة للاسترداد من النسخ الاحتياطي. يمكنك بعد ذلك المتابعة إلى استرداد البيانات بعد إصلاح Eject ransomware الفيروسات أو العدوى المماثلة. إذا لم تكن متأكدًا من كيفية حصولك على التلوث، سيتم شرح الطرق الأكثر شيوعًا في الفقرة التالية.

طرق توزيع برامج الفدية

تتضمن طرق انتشار البرامج الضارة الأكثر شيوعًا لترميز البيانات عبر رسائل البريد الإلكتروني غير المرغوب فيها ومجموعات الاستغلال والتنزيلات الضارة. الكثير من انتزاع الفدية تعتمد على المستخدمين فتح مرفقات البريد الإلكتروني بلا مبالاة وليس لديك لاستخدام طرق أكثر تفصيلا. هذا لا يعني أن المنتشرين لا يستخدمون طرقًا أكثر تفصيلاً على الإطلاق ، ومع ذلك. كل المحتالين تحتاج إلى القيام به هو إضافة ملف مصاب إلى رسالة بريد إلكتروني، وكتابة نوع من النص، والدولة زورا أن يكون من شركة مشروعة / منظمة. هذه الرسائل الإلكترونية مناقشة المال عادة لأنه نظرا لحساسية هذا الموضوع، والمستخدمين هم أكثر عرضة لفتحها. وإذا كان شخص ما الذي يدعي أنه الأمازون هو إرسال بريد إلكتروني إلى مستخدم حول نشاط مشكوك فيه في حسابه أو عملية شراء ، فقد يصاب مالك الحساب بالذعر ، ويتحول إلى مهمل نتيجة لذلك وينتهي به الأمر إلى فتح الملف الإضافي. عندما تتعامل مع رسائل البريد الإلكتروني، هناك علامات معينة للبحث عنها إذا كنت ترغب في حماية جهازك. تحقق مما إذا كان المرسل مألوفًا لك قبل فتح الملف الذي تمت إضافته إلى البريد الإلكتروني، وما إذا كان غير معروف لك، فتحقق منه بعناية. حتى لو كنت تعرف المرسل ، يجب عليك عدم التسرع ، تحقق أولاً من عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الذي تعرف أنه ينتمي إلى هذا الشخص / الشركة. الأخطاء النحوية هي أيضا علامة على أن البريد الإلكتروني قد لا يكون ما تعتقده. سمة مشتركة أخرى هي عدم وجود اسمك في التحية ، إذا كان شخص ما يجب أن يكون لديك بريد إلكتروني بالتأكيد إلى البريد الإلكتروني لك ، فإنه بالتأكيد يعرف اسمك واستخدامه بدلاً من تحية عالمية ، مثل العميل أو العضو. ويمكن أيضا ً استخدام نقاط الضعف التي تم البرمجيات في وقتها لتلويثها. يحتوي البرنامج على نقاط ضعف يمكن استغلالها بواسطة ترميز البيانات للبرامج الضارة ولكن يتم تصحيحها بانتظام من قبل البائعين. كما ثبت من قبل WannaCry ، ومع ذلك ، ليس الجميع سريعًا في تحديث برامجهم. الحالات التي تستخدم فيها البرامج الضارة نقاط الضعف للدخول هي السبب في أنه من المهم تحديث البرنامج في كثير من الأحيان. قد يكون ازعجت باستمرار حول التحديثات الحصول على مزعج، حتى تتمكن من إعدادها لتثبيت تلقائيا.

كيف يكون هذا هو

سيتم ترميز الملفات الخاصة بك عن طريق انتزاع الفدية بمجرد أن يصيب جهاز الكمبيوتر الخاص بك. لن يكون من الممكن الوصول إلى ملفاتك ، لذلك حتى إذا كنت لا ترى ما يحدث في البداية ، ستعرف أن هناك شيئًا غير صحيح في نهاية المطاف. ستلاحظ أنه تمت إضافة ملحق ملف إلى جميع الملفات المشفرة ، مما قد يساعد في التعرف على برامج الفدية. يمكن تشفير بياناتك باستخدام خوارزميات تشفير قوية ، وهناك احتمال أن تكون مقفلة بشكل دائم. سيكشف إشعار الفدية عما حدث لملفاتك. فك التشفير المقترح لن يأتي مجانا، بطبيعة الحال. إذا لم يتم تحديد سعر فك التشفير ، سيكون عليك الاتصال بالمجرمين ، عادة من خلال العنوان الذي يقدمونه لمعرفة المبلغ وكيفية الدفع. من الواضح أننا لا نقترح عليك الدفع، للأسباب التي تمت مناقشتها بالفعل. فكر فقط في الدفع عندما تكون قد جربت جميع الخيارات الأخرى. ربما كنت قد نسيت أن كنت قد دعمت الملفات الخاصة بك. أو ربما تم تطوير فك تشفير مجاني. إذا كانت البرامج الضارة لترميز الملف قابلة للاختراق ، فقد يتمكن أخصائي البرامج الضارة من إصدار برنامج فك التشفير مجانًا. خذ هذا الخيار في الاعتبار وفقط عندما تكون متأكدًا من أن فك التشفير المجاني ليس خيارًا ، فيجب عليك حتى التفكير في الامتثال للمطالب. استخدام جزء من هذا المال لشراء نوع من النسخ الاحتياطي قد تتحول إلى أن تكون أفضل. إذا كنت قد قدمت النسخ الاحتياطي قبل حدوث العدوى، يجب أن تكون قادرة على استعادتها من هناك بعد إلغاء تثبيت Eject ransomware الفيروس. إذا كنت تعرف نفسك مع البيانات التي تقوم بتشفير طرق توزيع البرامج الضارة ، فلا ينبغي أن يكون منع العدوى أمرًا كبيرًا. تأكد من تثبيت التحديث كلما أصبح التحديث متاحًا، ولا تفتح ملفات عشوائية مرفقة برسائل البريد الإلكتروني، وقمت بتنزيل الأشياء فقط من مصادر جديرة بالثقة.

Eject ransomware ازاله

سيكون من الضروري برنامج إزالة البرامج الضارة إذا كنت تريد أن تختفي البيانات التي تقوم بتشفير البرنامج الضار تمامًا. قد يكون من الصعب إصلاح Eject ransomware الفيروس يدويًا لأن الخطأ قد يؤدي إلى مزيد من الضرر. استخدام أداة مكافحة البرامج الضارة هو خيار أفضل. يتم إنشاء هذه الأنواع من المرافق بنية الكشف عن أو حتى وقف هذه الأنواع من العدوى. ابحث عن أداة جديرة بالثقة، وبمجرد تثبيتها، قم بمسح جهازك للعثور على العدوى. مهما كان مؤسفًا ، فهي أداة لمكافحة البرامج الضارة غير قادرة على فك تشفير بياناتك. إذا تم إنهاء انتزاع الفدية تماما، واستعادة الملفات الخاصة بك من حيث كنت الاحتفاظ بها المخزنة، وإذا لم يكن لديك، والبدء في استخدامه.

Offers

تنزيل أداة إزالةto scan for Eject ransomwareUse our recommended removal tool to scan for Eject ransomware. Trial version of provides detection of computer threats like Eject ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Eject ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

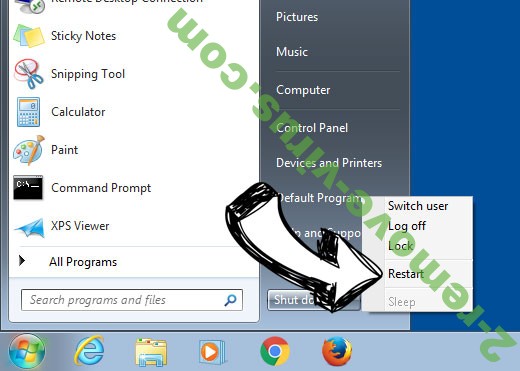

إزالة Eject ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

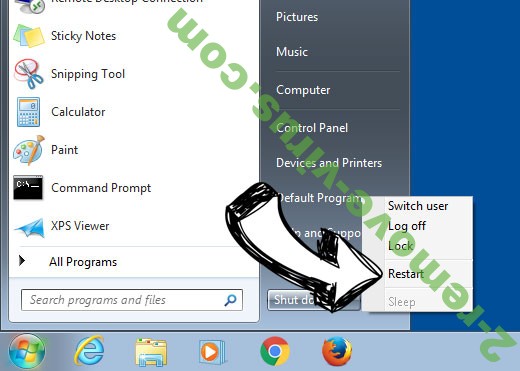

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

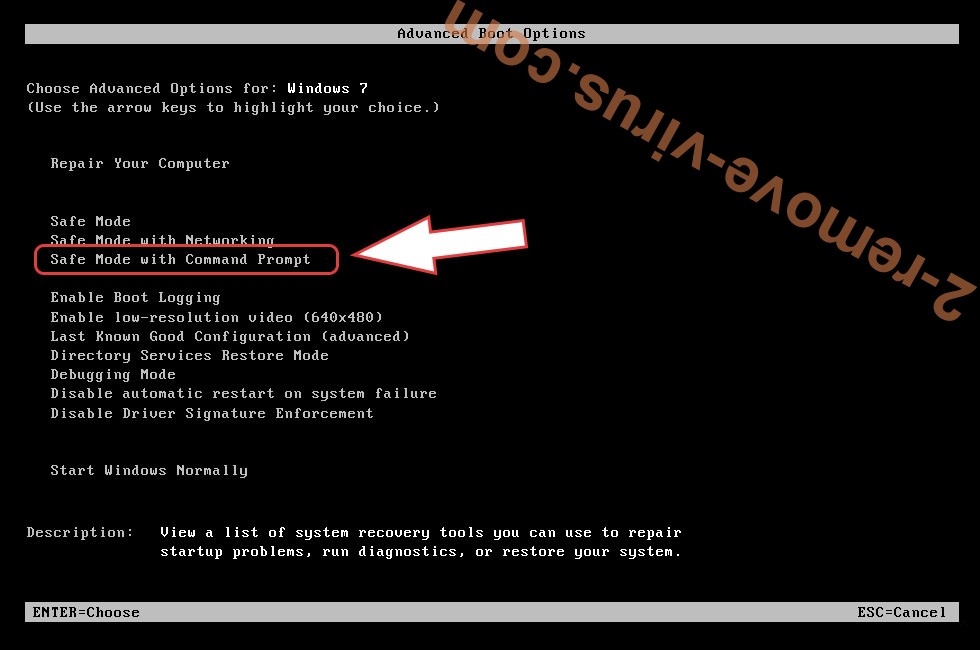

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Eject ransomware

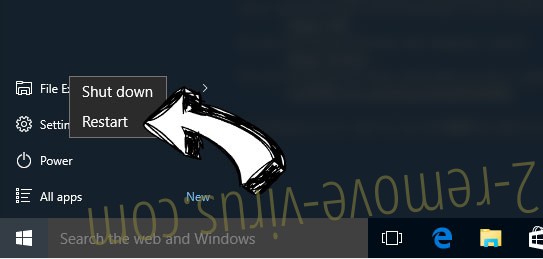

إزالة Eject ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

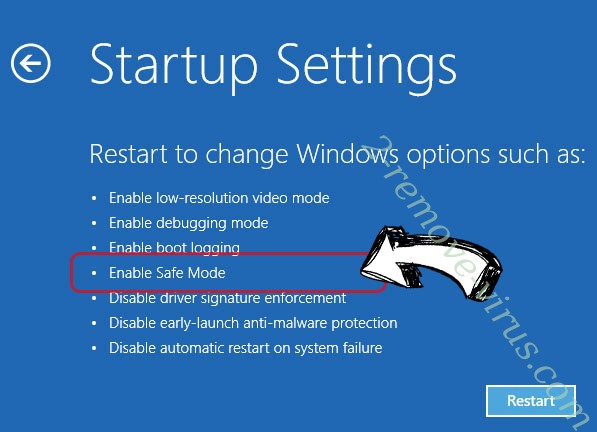

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Eject ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Eject ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

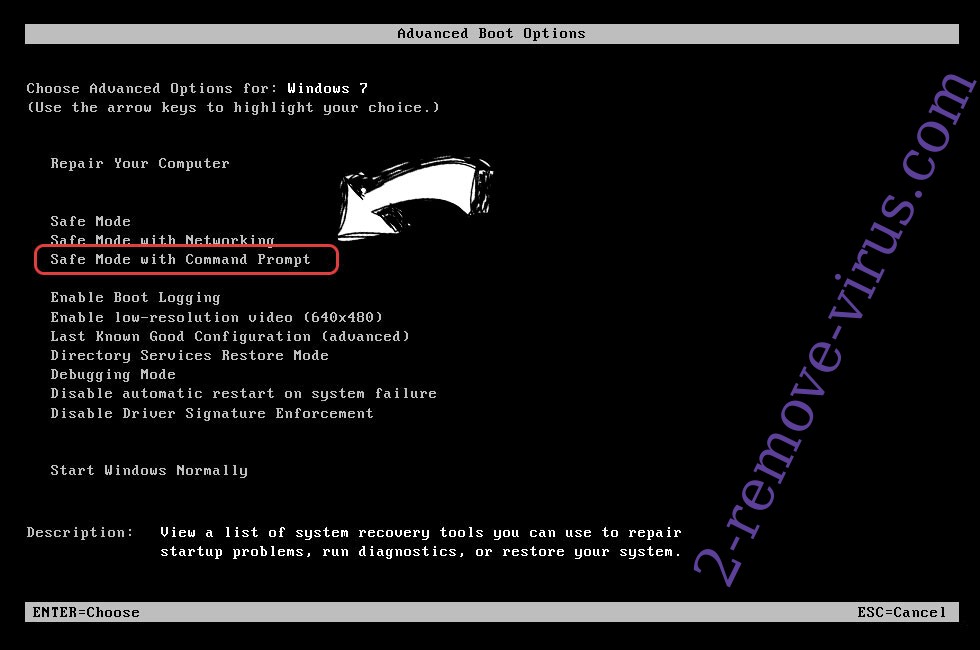

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

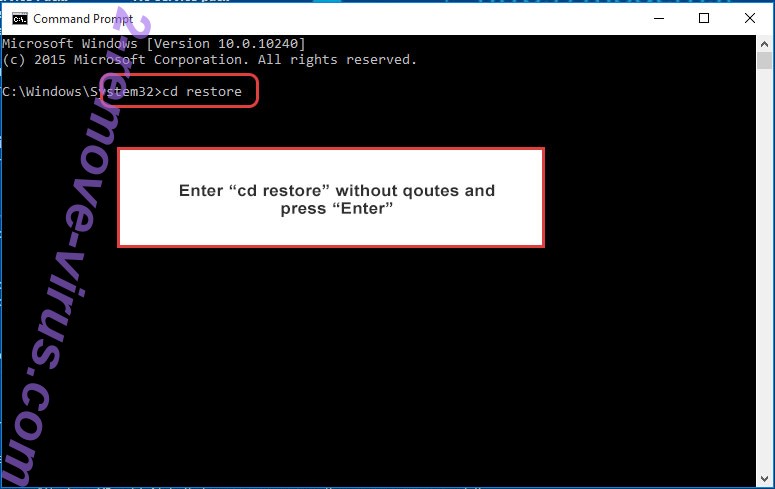

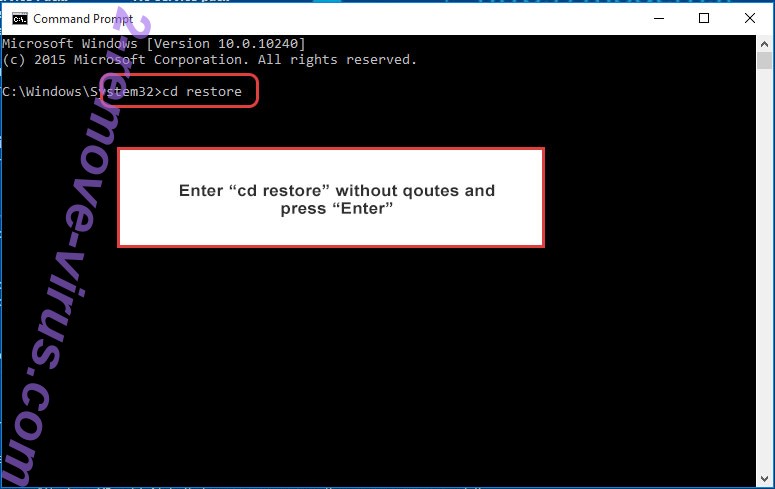

- اكتب في cd restore، واضغط على Enter.

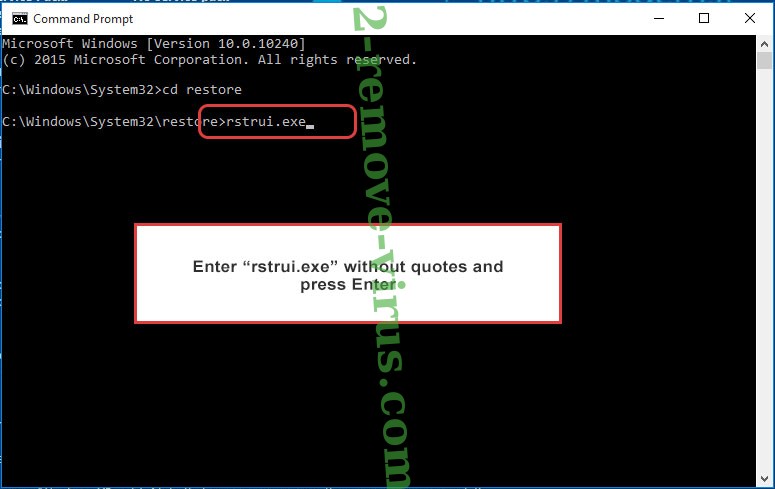

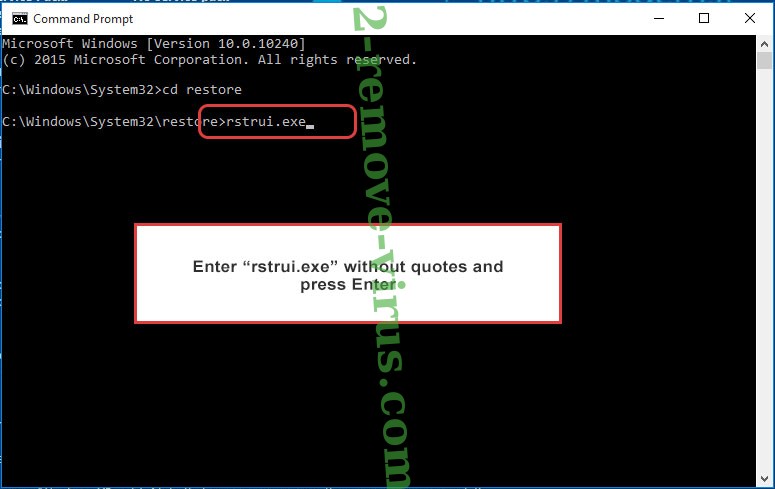

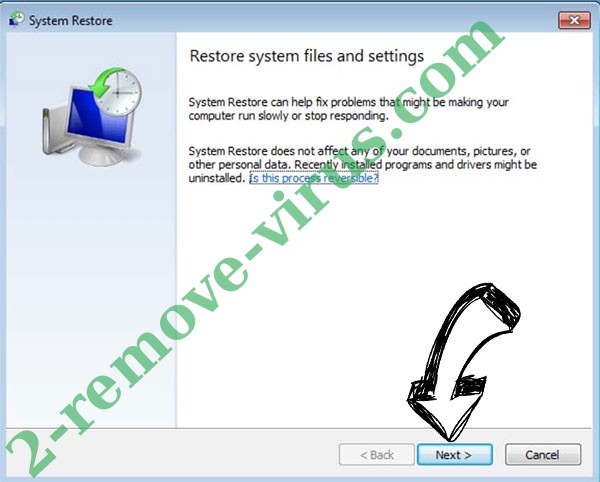

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

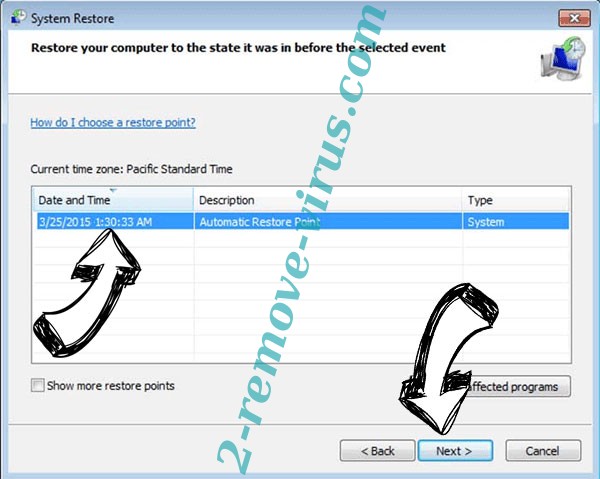

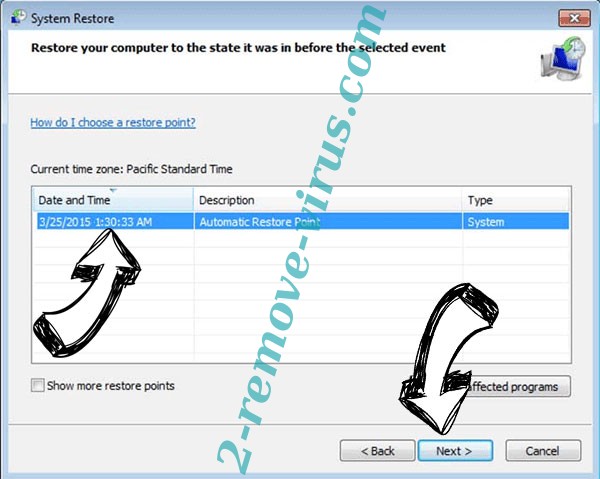

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

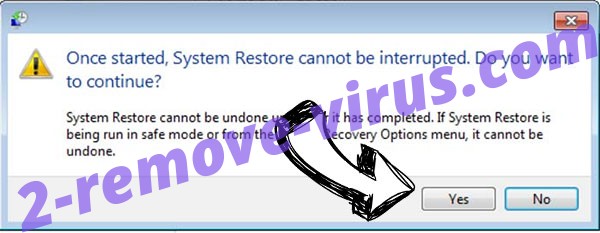

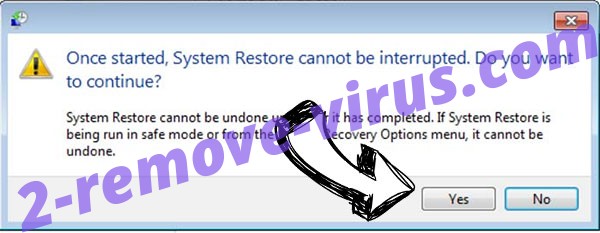

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Eject ransomware من ويندوز 8/ويندوز

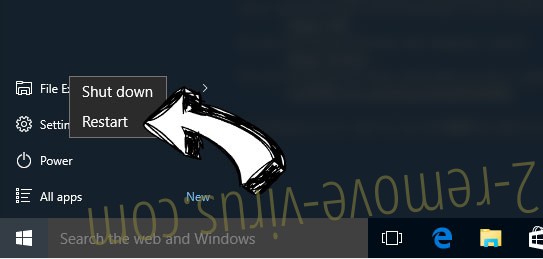

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

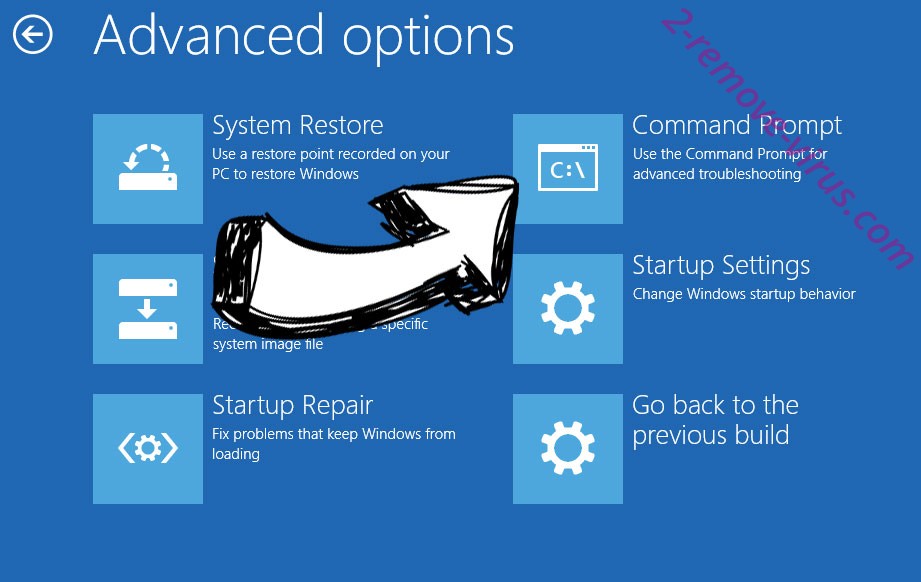

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.