ما هو ExilenceTG Ransomware الفيروس

تم تصنيف برنامج الفدية المعروف باسم ExilenceTG Ransomware على أنه تهديد خطير ، نظرا للضرر المحتمل الذي قد يسببه. من المحتمل أنك لم تواجه هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تتعرض لصدمة كبيرة. يستخدم Ransomware خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد الانتهاء من العملية ، سيتم قفل الملفات ولن تتمكن من الوصول إليها.

هذا ما يجعل برنامج تشفير الملفات الخبيث إصابة خطيرة للغاية على جهازك لأنه قد يؤدي إلى فقدان بياناتك بشكل دائم. لديك خيار دفع الفدية للحصول على أداة فك التشفير ، ولكن هذا غير مقترح. بادئ ذي بدء ، لن يضمن الدفع فك تشفير البيانات. ما الذي يمنع المجرمين من مجرد أخذ أموالك ، دون إعطائك أداة فك التشفير. بالإضافة إلى ذلك ، من خلال الدفع ، فإنك ستمول المشاريع المستقبلية للمحتالين. تشير التقديرات بالفعل إلى أن البرامج الضارة المشفرة للبيانات قد ألحقت أضرارا بقيمة 5 مليارات دولار للشركات في عام 2017 ، وهذا تقدير فقط. يدرك الناس أيضا أنه يمكنهم جني الأموال بسهولة ، وعندما يدفع الناس الفدية ، فإنهم يجعلون صناعة برامج الفدية جذابة لهذه الأنواع من الأشخاص. سيكون استثمار الأموال المطلوبة منك في نسخة احتياطية موثوقة أفضل لأنه إذا تم وضعك في هذا النوع من المواقف مرة أخرى ، فلن يكون فقدان الملف مشكلة حيث يمكنك فقط استعادتها من النسخة الاحتياطية. إذا تم إجراء النسخ الاحتياطي قبل التلوث ، فقم بإنهاء ExilenceTG Ransomware البيانات واستعادتها من هناك. لا يمكن أن تعرف طرق توزيع البرامج الضارة لتشفير البيانات ، وسنشرح الطرق الأكثر شيوعا في الفقرات أدناه.

ExilenceTG Ransomware كيف ينتشر

يمكن أن تحدث الإصابة ببرامج الفدية بسهولة تامة ، وكثيرا ما تستخدم طرقا مثل إضافة الملفات المصابة إلى رسائل البريد الإلكتروني ، واستخدام مجموعات الاستغلال واستضافة الملفات المصابة على منصات تنزيل مشكوك فيها. تعتمد الكثير من برامج الفدية على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني ولا تحتاج إلى استخدام طرق أكثر تفصيلا. قد يكون من الممكن أيضا استخدام طريقة أكثر تعقيدا للعدوى ، حيث تستخدمها بعض برامج الفدية. يكتب المحتالون عبر الإنترنت بريدا إلكترونيا موثوقا به إلى حد ما ، أثناء استخدام اسم شركة أو مؤسسة معروفة ، أضف الملف المليء ببرامج الفدية إلى البريد الإلكتروني وأرسله. ستواجه عادة موضوعات حول المال في رسائل البريد الإلكتروني هذه ، لأن هذه الأنواع من الموضوعات الحساسة هي أكثر ما يميل الناس إلى الوقوع فيه. في كثير من الأحيان ، يتظاهر المتسللون بأنهم من Amazon ، حيث ينبهك البريد الإلكتروني إلى أنه تم ملاحظة نشاط غير عادي في حسابك أو تم إجراء نوع من الشراء. هناك بعض الأشياء التي يجب أن تأخذها في الاعتبار عند فتح الملفات المرفقة برسائل البريد الإلكتروني إذا كنت تريد الحفاظ على حماية نظامك. تحقق من المرسل للتأكد من أنه شخص تعرفه. لا تتعجل في فتح الملف المرفق لمجرد أن المرسل يبدو مألوفا لك ، فسيتعين عليك أولا التحقق مرة أخرى مما إذا كان عنوان البريد الإلكتروني يتطابق مع البريد الإلكتروني الفعلي للمرسل. غالبا ما تكون رسائل البريد الإلكتروني الضارة هذه مليئة بالأخطاء النحوية. يجب عليك أيضا ملاحظة كيفية مخاطبة المرسل لك ، إذا كان المرسل يعرف اسمك ، فسيقوم دائما بتضمين اسمك في التحية. يمكن أيضا استخدام نقاط الضعف في النظام للعدوى. تحتوي جميع البرامج على نقاط ضعف ولكن بشكل عام ، يقوم البائعون بإصلاحها عند العثور عليها حتى لا تتمكن البرامج الضارة من استخدامها لدخول جهاز كمبيوتر. ومع ذلك ، كما أثبتت هجمات برامج الفدية واسعة النطاق ، لا يقوم جميع الأشخاص بتثبيت هذه التحديثات. من المهم جدا تثبيت هذه التحديثات لأنه إذا كانت الثغرة الأمنية شديدة بما فيه الكفاية ، فقد يتم استغلال الثغرات الأمنية الشديدة بسهولة بواسطة البرامج الضارة ، لذا تأكد من تحديث جميع برامجك. يمكن ضبط التحديثات للتثبيت تلقائيا ، إذا وجدت هذه التنبيهات مزعجة.

ماذا يمكنك أن تفعل حيال ملفاتك

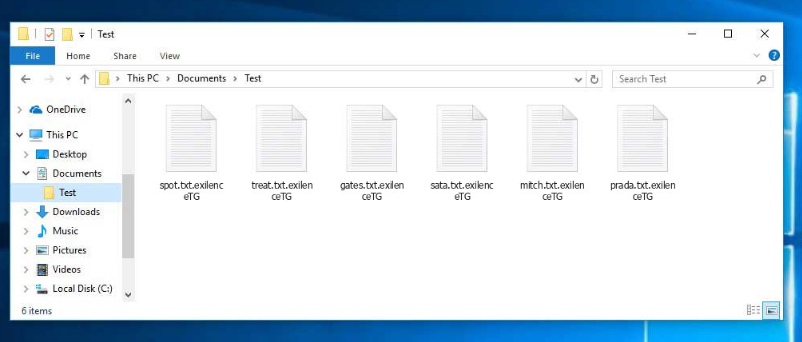

لا تستهدف برامج الفدية جميع الملفات ، فقط أنواع معينة ، وعندما يتم تحديدها ، يتم قفلها على الفور تقريبا. إذا لم تلاحظ في البداية شيئا ما يحدث ، فستعرف بالتأكيد متى لا يمكنك فتح ملفاتك. سيكون للملفات التي تم تشفيرها امتداد ملف ، مما قد يساعد في تحديد البيانات الصحيحة التي تقوم بتشفير البرامج الضارة. إذا استخدمت البرامج الضارة لتشفير البيانات خوارزمية تشفير قوية ، فقد تجعل استعادة البيانات صعبة للغاية ، إن لم تكن مستحيلة. سيتم وضع إشعار فدية في المجلدات التي تحتوي على بياناتك أو سيظهر في سطح المكتب الخاص بك ، ويجب أن يشرح كيف يجب عليك المتابعة لاستعادة البيانات. تتضمن الطريقة التي يوصون بها دفع ثمن أداة فك التشفير الخاصة بهم. يجب أن تعرض الملاحظة بوضوح سعر أداة فك التشفير ولكن إذا لم يحدث ذلك ، فستمنحك عنوان بريد إلكتروني للاتصال بالمتسللين لإعداد سعر. شراء أداة فك التشفير ليس الخيار المقترح ، لأسباب ناقشناها بالفعل. انظر إلى كل خيار محتمل آخر ، قبل التفكير في الاستسلام للطلبات. ربما نسيت ببساطة أنك قمت بعمل نسخ من ملفاتك. قد يكون من الممكن أيضا أن تتمكن من تحديد موقع أداة فك تشفير مجانية. إذا كان أخصائي البرامج الضارة قادرا على اختراق الملف الذي يقوم بتشفير البرنامج الضار ، فقد يتم تطوير برامج فك تشفير مجانية. ضع ذلك في الاعتبار قبل أن تفكر في دفع المجرمين. قد يكون شراء نسخة احتياطية بهذه الأموال أكثر فائدة. إذا تم إجراء النسخ الاحتياطي قبل الإصابة، يمكنك إجراء استرداد الملفات بعد إنهاء ExilenceTG Ransomware الفيروس. حاول التعرف على كيفية توزيع برنامج تشفير البيانات الضار بحيث يمكنك تجنبه في المستقبل. التزم بمصادر التنزيل الآمنة ، وكن حذرا عند التعامل مع الملفات المرفقة برسائل البريد الإلكتروني ، وتأكد من تحديث برنامجك باستمرار.

كيفية إزالة ExilenceTG Ransomware الفيروس

لإنهاء تشفير البيانات الضارة إذا كانت لا تزال متبقية على الكمبيوتر ، استخدم البرامج الضارة لتشفير الملفات. إذا كانت لديك خبرة قليلة عندما يتعلق الأمر بأجهزة الكمبيوتر ، فقد ينتهي بك الأمر إلى إلحاق الضرر بنظامك عن طريق الخطأ عند محاولة الإصلاح ExilenceTG Ransomware يدويا. بدلا من ذلك ، لن يؤدي استخدام أداة إزالة البرامج الضارة إلى تعريض جهاز الكمبيوتر الخاص بك للخطر أكثر. توجد هذه الأنواع من البرامج لغرض حماية جهاز الكمبيوتر الخاص بك من التلف الذي قد يحدثه هذا النوع من العدوى ، واعتمادا على الأداة ، حتى منعها من الدخول في المقام الأول. لذا اختر أداة وقم بتثبيتها وقم بإجراء فحص للكمبيوتر وتأكد من التخلص من برنامج ترميز الملفات الضار. على الرغم من أنه قد يكون من المؤسف ، وهو برنامج مكافحة البرامج الضارة غير قادر على فك تشفير ملفاتك. بعد اختفاء البرامج الضارة لترميز الملفات ، يمكنك استخدام جهازك بأمان مرة أخرى ، أثناء نسخ بياناتك احتياطيا بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for ExilenceTG RansomwareUse our recommended removal tool to scan for ExilenceTG Ransomware. Trial version of provides detection of computer threats like ExilenceTG Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف ExilenceTG Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة ExilenceTG Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة ExilenceTG Ransomware

إزالة ExilenceTG Ransomware من ويندوز 8/ويندوز

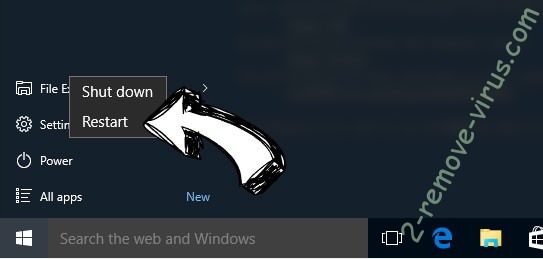

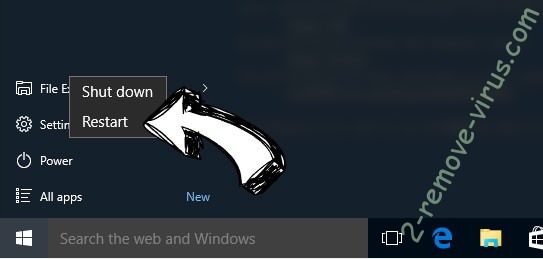

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

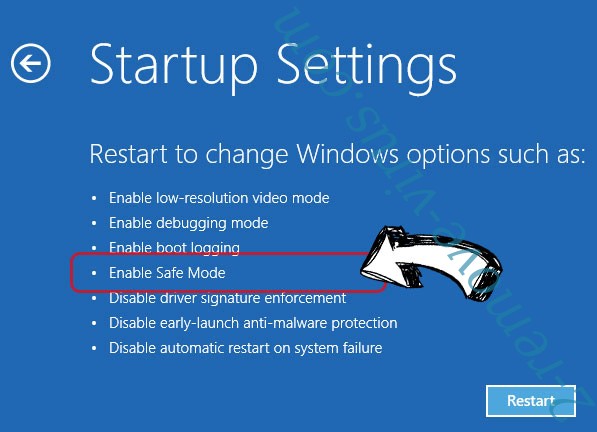

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف ExilenceTG Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف ExilenceTG Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

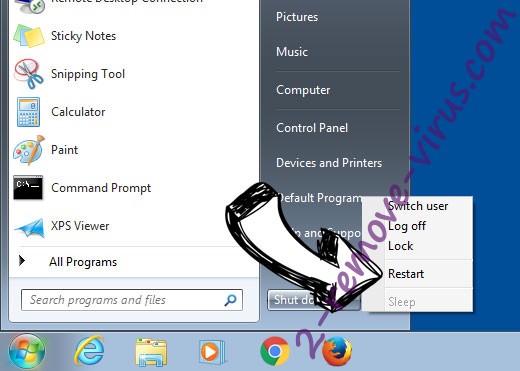

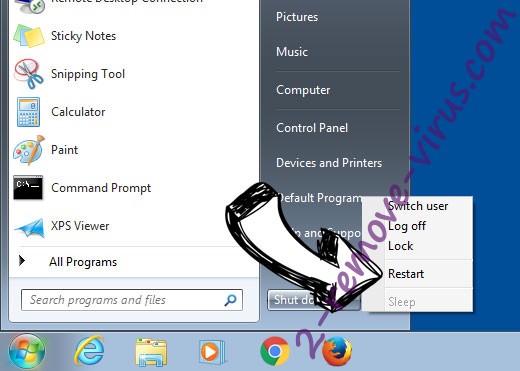

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

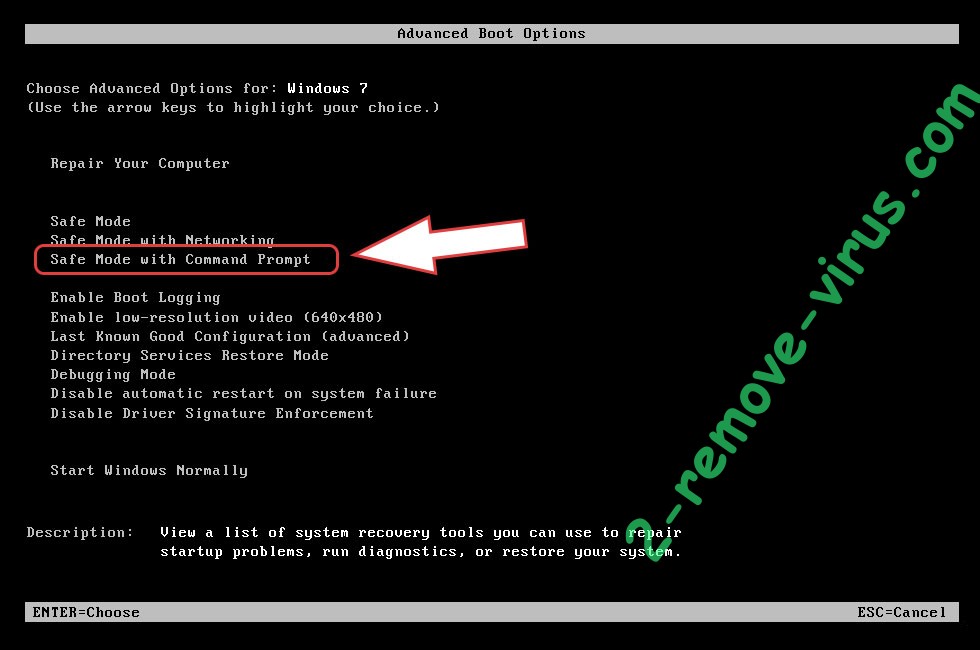

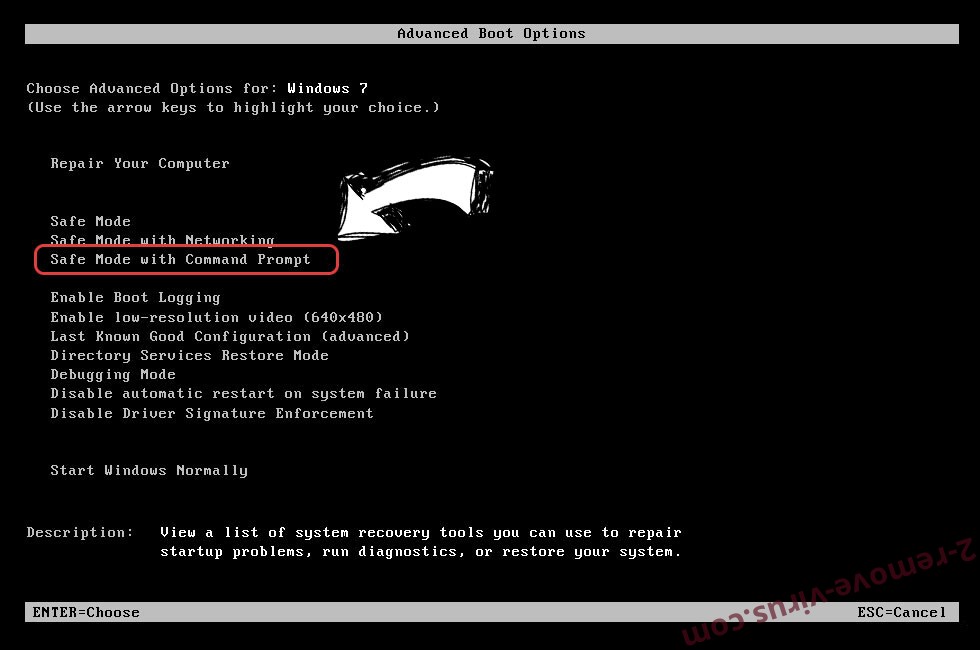

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

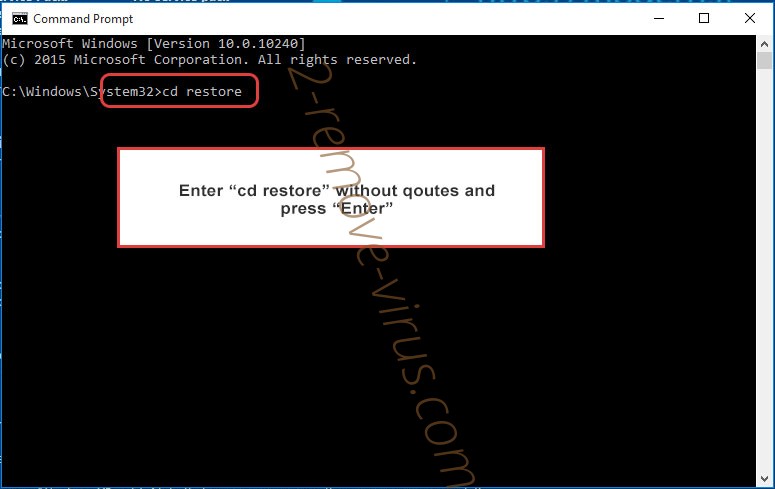

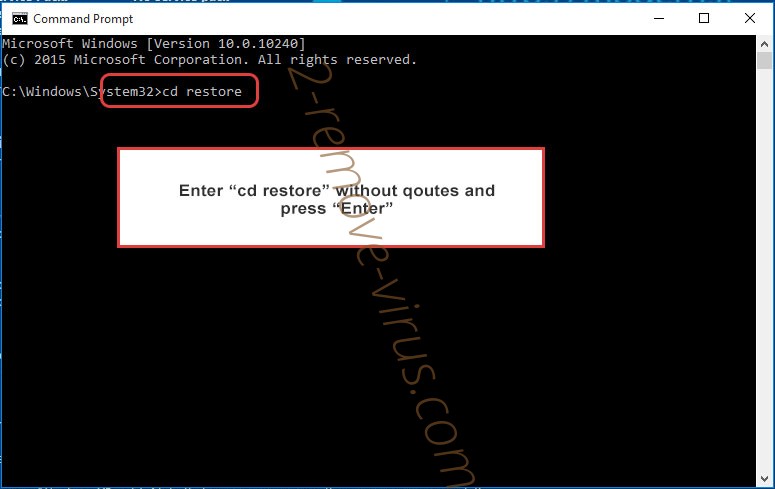

- اكتب في cd restore، واضغط على Enter.

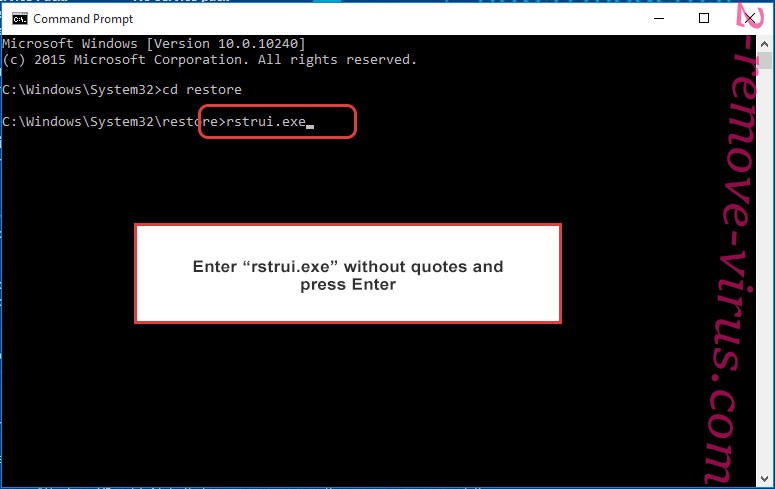

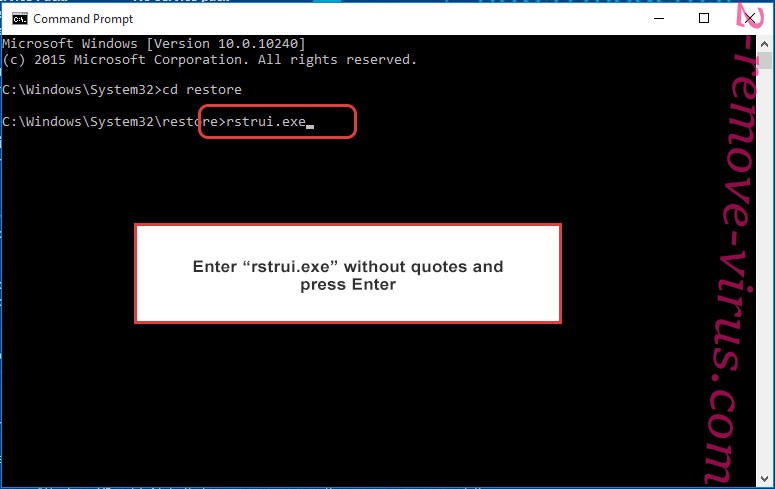

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

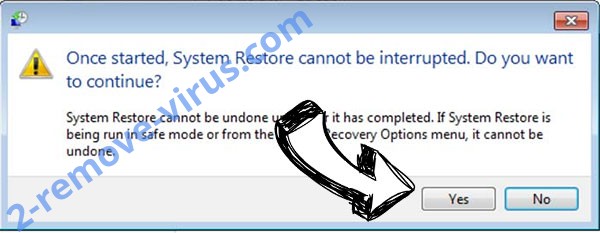

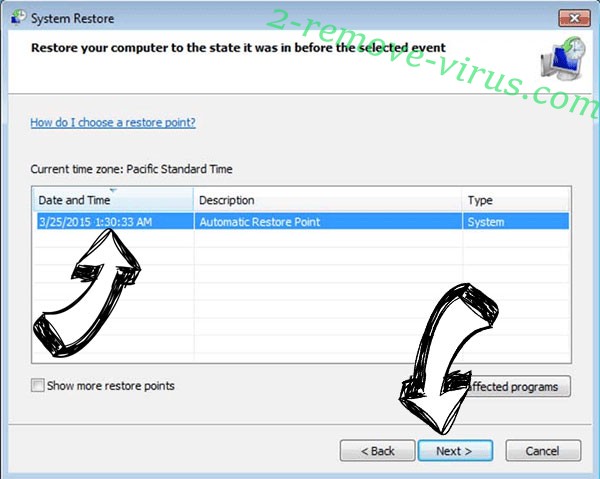

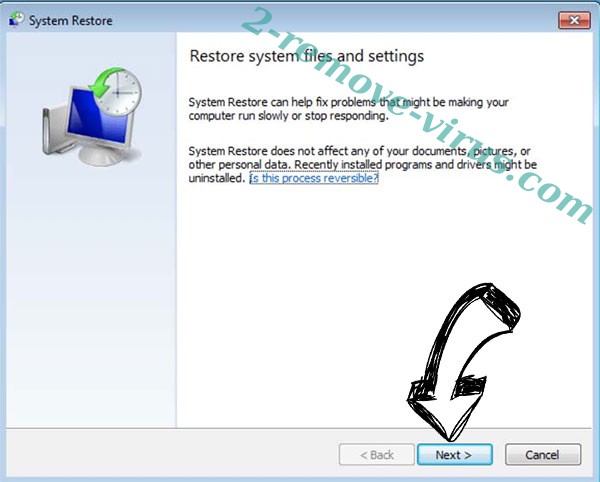

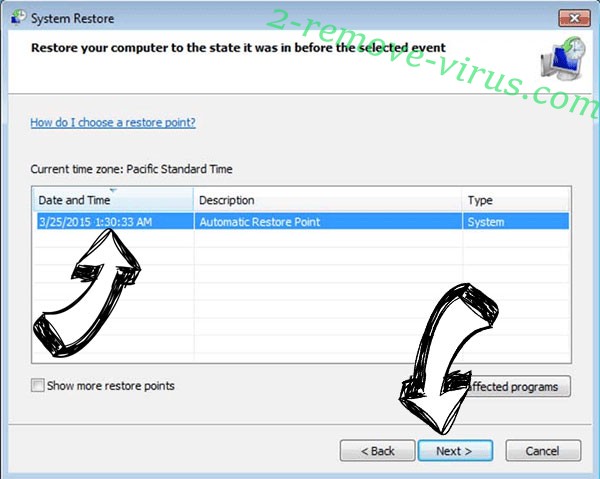

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

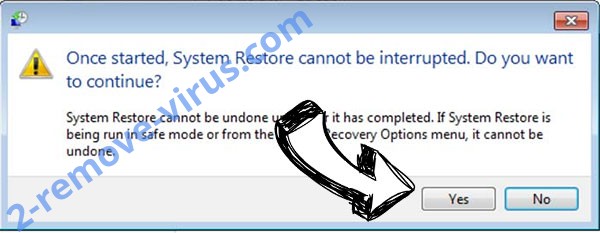

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف ExilenceTG Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

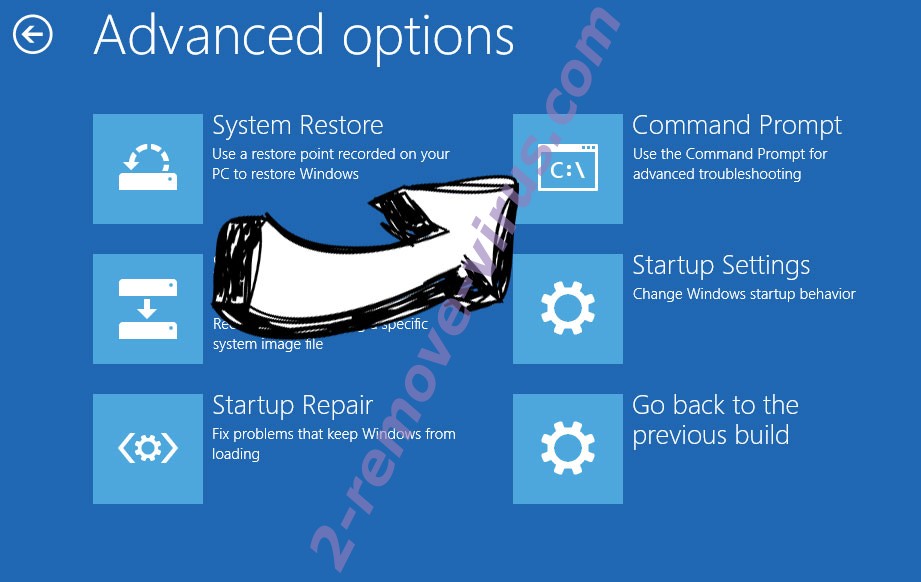

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.