ما هو .Exploit ransomware

.Exploit ransomware هو عدوى خطيرة حقا، والمعروفة باسم انتزاع الفدية أو ملف تشفير برنامج ضار. ملف ترميز البرمجيات الخبيثة ليست شيئا كل شخص قد سمعت من، وإذا كان أول مرة تواجه ذلك، عليك أن تتعلم كيف الضرر يمكن أن يكون مباشرة. لن تتمكن من فتح بياناتك إذا تم تشفيرها بواسطة البرامج الضارة الخاصة بترميز البيانات، والتي غالبًا ما تستخدم خوارزميات تشفير قوية. ترميز الملفات البرامج الضارة هو ذلك الضارة لأن فك تشفير الملف غير ممكن في كل حالة.

هناك خيار دفع المحتالين دفع لأداة فك التشفير، ولكننا لا نشجع ذلك. لا يتم ضمان فك تشفير البيانات حتى لو كنت تدفع لذلك أموالك يمكن أن تضيع فقط. ما هو وقف المحتالين من مجرد أخذ المال الخاص بك، وعدم تقديم أي شيء في المقابل. كما سيتم تمويل أنشطة المحتالين في المستقبل من خلال تلك الأموال. هل تريد حقا لدعم الصناعة التي لا بالفعل الملايين من الأضرار التي لحقت الشركات. الناس يدركون أيضا أن يتمكنوا من كسب المال السهل، وعندما يدفع الناس فدية، أنها تجعل صناعة انتزاع الفدية جذابة لتلك الأنواع من الناس. الحالات التي قد تفقد الملفات الخاصة بك هي نموذجية جدا لذلك قد يكون من الأفضل للاستثمار في النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل أن يكون الكمبيوتر ملوثًا، .Exploit ransomware احذف الملفات واستردها من هناك. يمكنك العثور على تفاصيل عن طرق التوزيع الأكثر شيوعا في الفقرة أدناه، في حال كنت غير متأكد حول كيفية انتزاع الفدية تمكنت من إصابة جهاز الكمبيوتر الخاص بك.

كيف .Exploit ransomware ينتشر

مرفقات البريد الإلكتروني، ومجموعات استغلال والتنزيلات الخبيثة هي أساليب التوزيع التي تحتاج إلى توخي الحذر حول. يعتمد الكثير من البرامج الضارة تشفير الملفات على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني ولا تحتاج إلى استخدام طرق أكثر تفصيلاً. هذا لا يعني أن الأساليب الأكثر تفصيلا ليست شعبية ، ومع ذلك. كل ما يحتاجه القراصنة هو التظاهر بأنهم من شركة جديرة بالثقة ، وكتابة بريد إلكتروني معقول ، وإضافة الملف المصاب إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. القضايا المتعلقة بالمال هي موضوع متكرر في رسائل البريد الإلكتروني هذه لأن الناس يميلون إلى أخذها على محمل الجد وأكثر عرضة للمشاركة فيها. وإذا كان شخص يدعي أنه الأمازون كان البريد الإلكتروني لشخص حول نشاط مشكوك فيه في حسابه أو شراء، قد صاحب الحساب الذعر، بدوره متسرع ونتيجة لذلك وينتهي فتح الملف المضاف. من أجل حماية نفسك من هذا ، هناك بعض الأشياء التي تحتاج إلى القيام بها عند التعامل مع رسائل البريد الإلكتروني. ما هو ضروري هو التحقق من المرسل قبل المتابعة لفتح الملف المرفق. وإذا كنت على دراية بها، قم بالتحقق من عنوان البريد الإلكتروني للتأكد من مطابقته لعنوان الشخص/الشركة الشرعي. كن على اطلاع على الأخطاء النحوية الواضحة ، فهي صارخة في كثير من الأحيان. قد تكون التحية المستخدمة أيضًا دليلًا على ذلك ، حيث أن الشركات الحقيقية التي يجب فتح بريدها الإلكتروني ستستخدم اسمك ، بدلاً من التحيات العالمية مثل عزيزي العميل / العضو. ويمكن أيضاً استخدام مواطن الضعف في النظام في التلوث. يتم تصحيح هذه الثغرات الأمنية في البرامج بشكل عام بسرعة بعد العثور عليها بحيث لا يمكن استخدامها من قبل البرامج الضارة. ومع ذلك ، إذا حكمنا من خلال كمية الأنظمة المصابة بواسطة WannaCry ، من الواضح أن الجميع ليس سريعًا في تثبيت تلك التحديثات لبرامجهم. الحالات التي تستخدم فيها البرامج الضارة نقاط الضعف للدخول هو السبب في أنه من الضروري أن البرنامج الخاص بك في كثير من الأحيان الحصول على التحديثات. يمكن تثبيت بقع تلقائيا، إذا وجدت تلك الإخطارات مزعج.

كيف .Exploit ransomware تتصرف

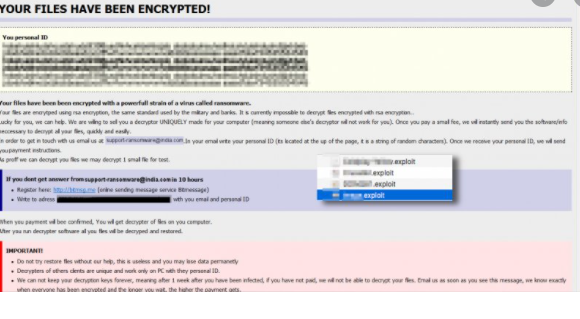

عندما تلوث بيانات تقوم بتشفير البرامج الضارة جهاز الكمبيوتر الخاص بك، سيتم مسح بعض أنواع الملفات، وبعد وقت قصير من تحديد موقعها، سيتم تشفيرها. حتى لو لم يكن الإصابة واضحة في البداية ، ستعرف بالتأكيد أن هناك خطأ ما عندما لا يمكن الوصول إلى ملفاتك. الملفات التي تم ترميزها سيكون لها امتداد الملف، مما يساعد المستخدمين التسمية التي انتزاع الفدية لديهم. يجب أن يذكر أنه، قد يكون من المستحيل فك تشفير البيانات إذا تم استخدام خوارزميات تشفير قوية. سوف يتم تنبيهك بإشعار الفدية إلى أن ملفاتك قد تم ترميزها وما الذي عليك القيام به بعد ذلك. سوف يطلب منك دفع مبلغ معين من المال مقابل فك تشفير البيانات عبر برنامجهم. إذا لم يتم تحديد مبلغ الفدية ، فسيضطر إلى استخدام عنوان البريد الإلكتروني المقدم للاتصال بالمحتوين لمعرفة المبلغ ، والذي يمكن أن يعتمد على مدى أهمية بياناتك. لقد ناقشنا هذا من قبل ولكن، نحن لا نعتقد دفع الفدية هو فكرة جيدة. وينبغي التفكير في الامتثال للطلبات عندما لا تساعد جميع البدائل الأخرى. حاول أن تتذكر ربما كنت لا تذكر. يمكنك أيضا أن تكون قادرة على تحديد موقع فك التشفير الحرة. في بعض الأحيان الباحثين الخبيثة قادرة على تكسير انتزاع الفدية، مما يعني أنك قد تحصل على decryptor مع عدم وجود مدفوعات ضرورية. قبل أن تقوم باختيار الدفع، ابحث في فك التشفير. قد استثمار جزء من هذا المال لشراء نوع من النسخ الاحتياطي تتحول إلى أن تكون أفضل. إذا كنت قد حفظت الملفات الخاصة بك في مكان ما، يمكنك الذهاب الحصول عليها بعد إزالة .Exploit ransomware الفيروس. تصبح مألوفة مع كيفية نشر برنامج ضار ترميز البيانات بحيث يمكنك بذل قصارى جهدكم لتجنب ذلك. على أقل تقدير، توقف عن فتح مرفقات البريد الإلكتروني يميناً ويساراً، وقم بتحديث برنامجك، وقم فقط بالتحميل من مصادر تعرف أنك تثق بها.

طرق لإزالة .Exploit ransomware الفيروس

إذا كانت البيانات التي تقوم بتشفير البرامج الضارة لا تزال في النظام ، فيجب استخدام برنامج إزالة البرامج الضارة للتخلص منه. قد يكون من الصعب إصلاح .Exploit ransomware الفيروس يدويًا لأن الخطأ قد يؤدي إلى ضرر إضافي. إذا كنت لا تريد أن تسبب المزيد من الضرر، انتقل مع الأسلوب التلقائي، ويعرف أيضا باسم أداة إزالة البرامج الضارة. ويمكن أيضا أن تساعد في وقف هذه الأنواع من العدوى في المستقبل، بالإضافة إلى مساعدتك في التخلص من هذا واحد. اختر برنامج إزالة البرامج الضارة الذي يطابق أفضل ما تحتاجه، ثم قم بإجراء فحص كامل للجهاز بمجرد تثبيته. البرنامج لن يساعد في استعادة الملفات الخاصة بك، ومع ذلك. بعد زوال العدوى، تأكد من إجراء النسخ الاحتياطي بشكل روتيني لجميع الملفات التي لا ترغب في فقدانها.

Offers

تنزيل أداة إزالةto scan for .Exploit ransomwareUse our recommended removal tool to scan for .Exploit ransomware. Trial version of provides detection of computer threats like .Exploit ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Exploit ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Exploit ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

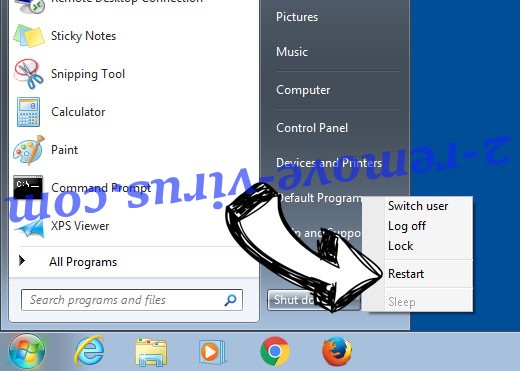

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

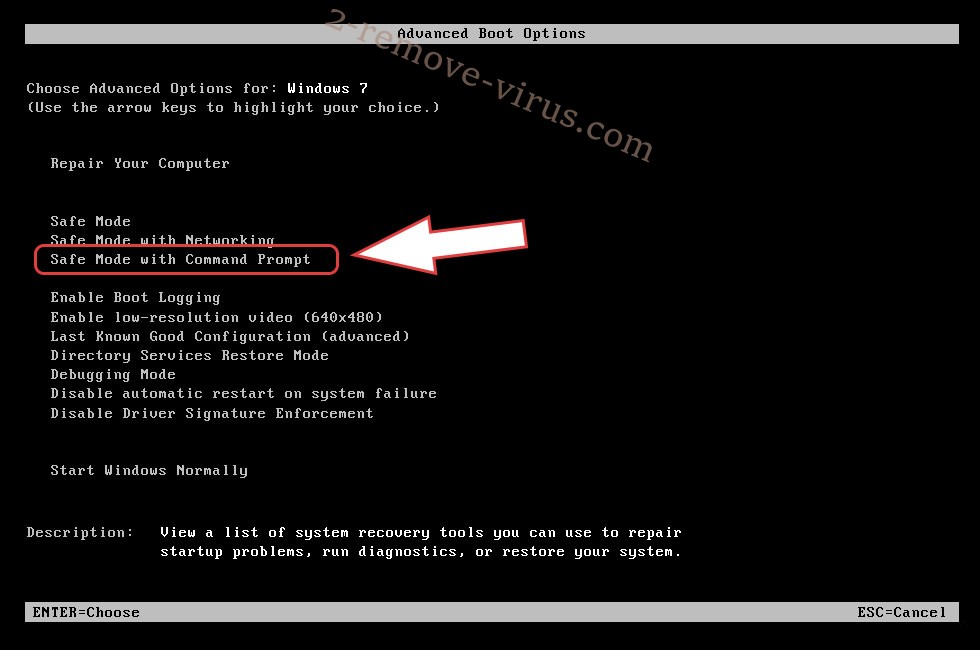

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Exploit ransomware

إزالة .Exploit ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

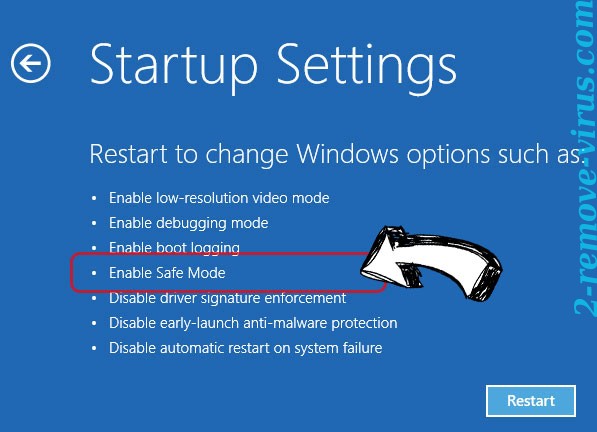

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Exploit ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .Exploit ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

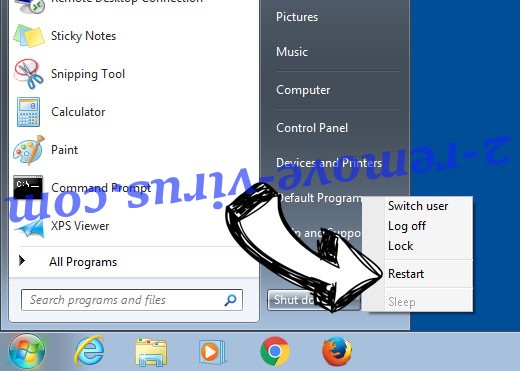

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

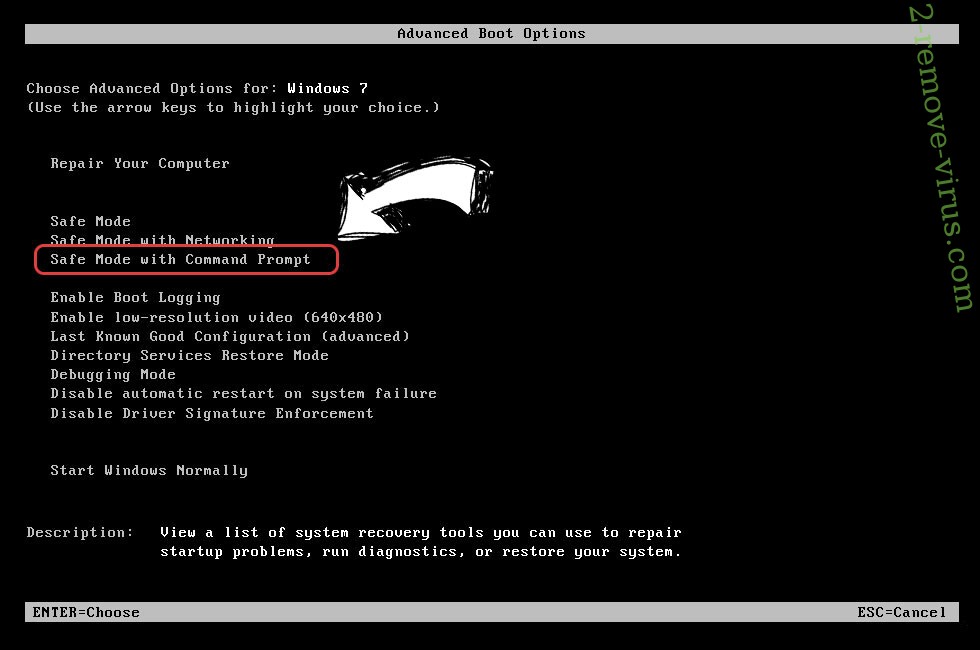

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

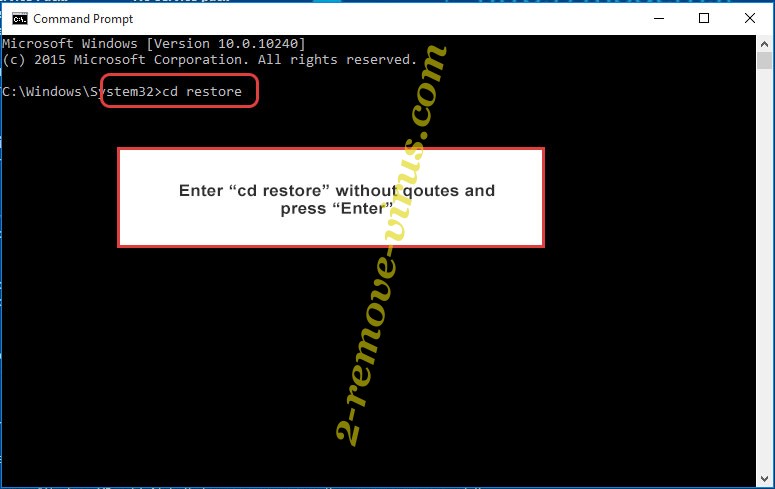

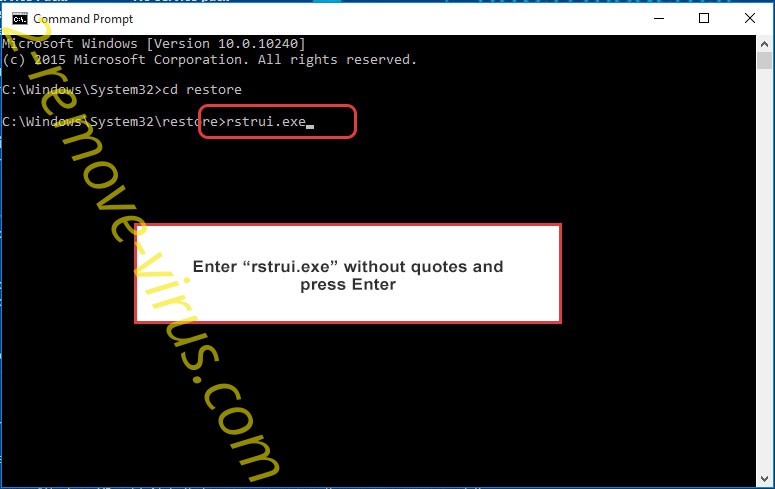

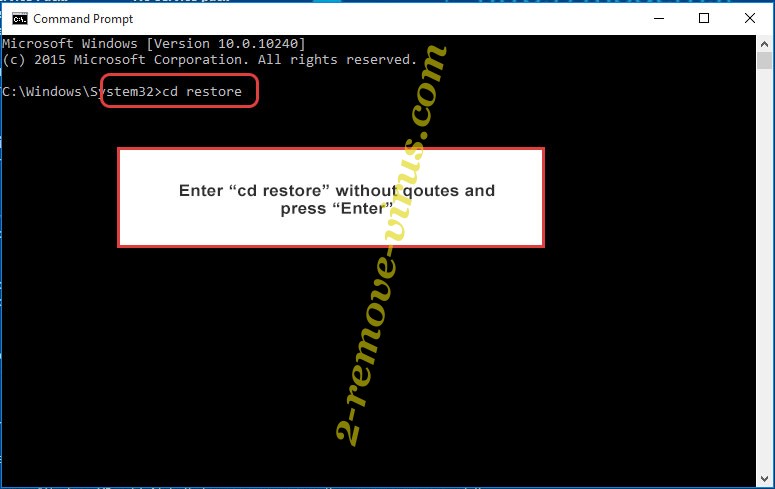

- اكتب في cd restore، واضغط على Enter.

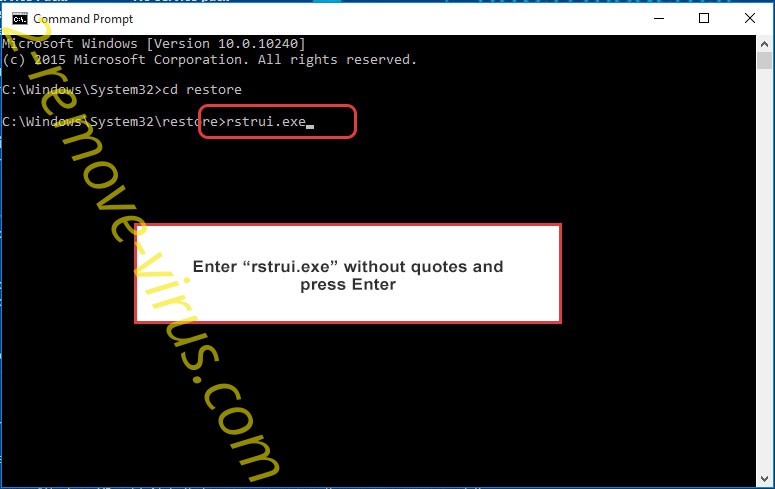

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

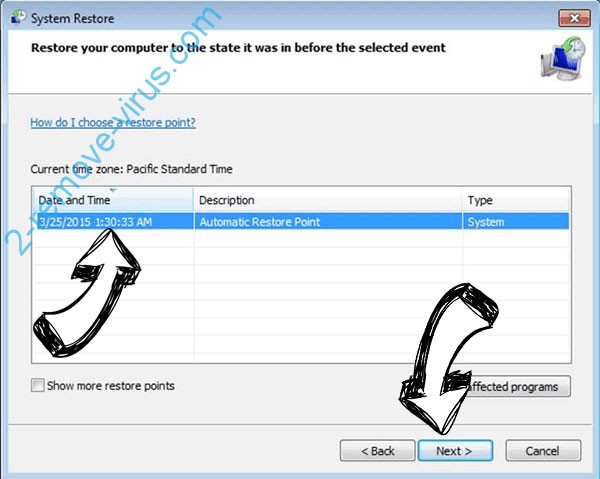

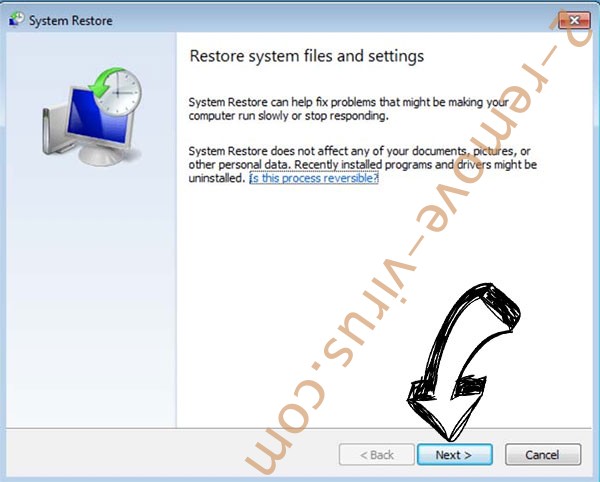

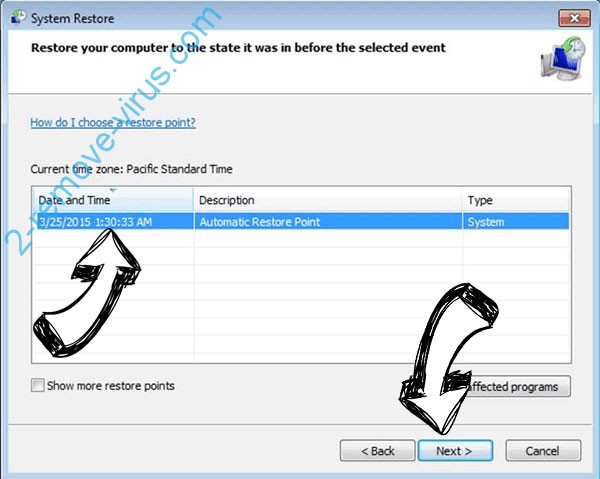

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

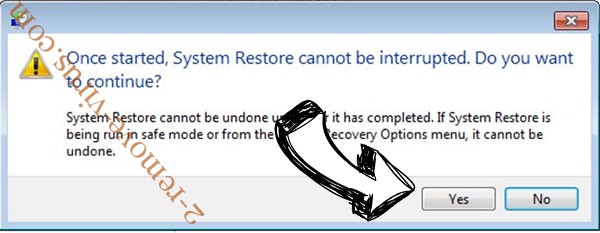

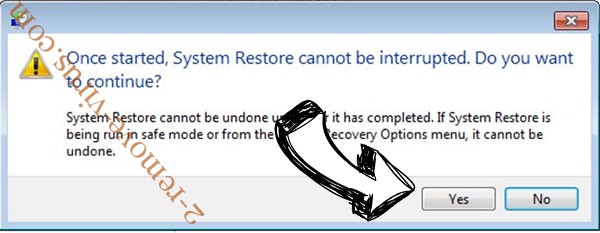

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Exploit ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

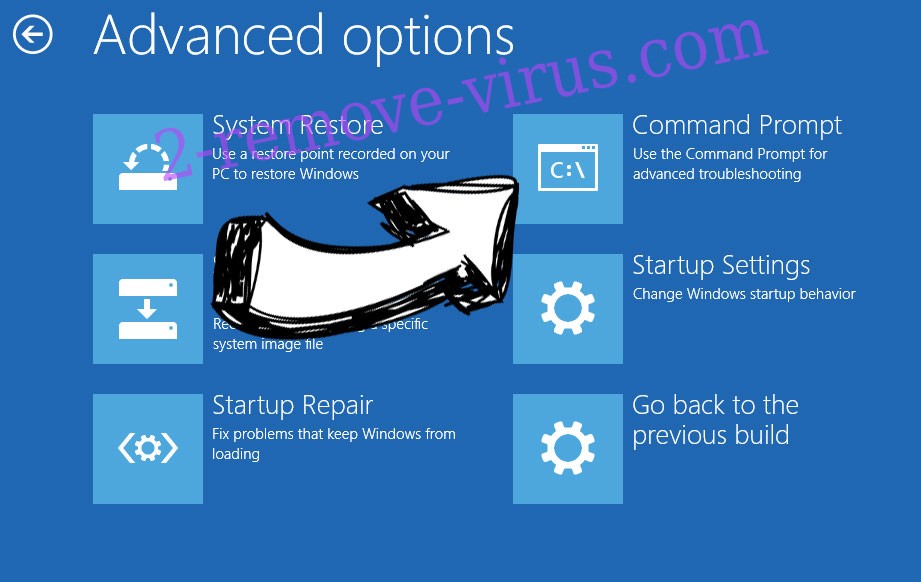

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.