ما هو .f1 Files Ransomware

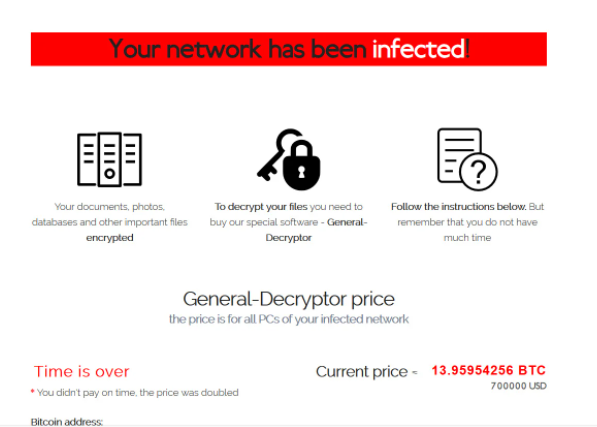

.f1 Files Ransomware ويعتقد أن تكون عدوى شديدة للغاية الخبيثة، تصنف على وجه التحديد كما انتزاع الفدية، والتي يمكن أن تلحق ضررا بالغا لجهازك. من المحتمل أنك لم تواجه هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تكون مندهشا بشكل خاص. يتم استخدام خوارزميات التشفير القوية لتشفير الملفات ، وإذا كانت خوارزمياتك مشفرة بالفعل ، فلن تتمكن من الوصول إليها لفترة أطول. الضحايا ليسوا دائما قادرين على استعادة الملفات، وهذا هو السبب في انتزاع الفدية ضارة جدا.

سوف مجرمي الإنترنت تعطيك فرصة لفك تشفير الملفات من خلال أداة فك التشفير الخاصة بهم، سيكون لديك فقط لدفع الفدية، ولكن هذا ليس خيارا الموصى بها لبضعة أسباب. الدفع لا يؤدي بالضرورة إلى الملفات التي تم فك تشفيرها ، لذلك نتوقع أن كنت قد يكون مجرد إضاعة أموالك. لا ننسى الذين كنت تتعامل مع، ولا نتوقع المحتالين لعناء لتوفير لك برنامج فك التشفير عندما يمكن أن تأخذ فقط أموالك. هذا المال سيذهب أيضا إلى الأنشطة المستقبلية لهؤلاء المحتالين. يكلف Ransomware بالفعل ملايين الدولارات من الخسائر لمختلف الشركات في عام 2017 ، وهذا تقدير فقط. وكلما زاد عدد الأشخاص الذين يستسلمون للمطالب ، كلما أصبح انتزاع الفدية التجاري مربحا ، وهذا يجذب المزيد من الناس بشكل متزايد إلى هذه الصناعة. استثمار الأموال المطلوبة منك في النسخ الاحتياطي قد يكون خيارا أكثر حكمة لأن فقدان الملفات لن يكون احتمالا مرة أخرى. يمكنك بعد ذلك المتابعة لاسترداد البيانات بعد إصلاح .f1 Files Ransomware أو تهديدات مماثلة. سيتم توفير تفاصيل حول طرق السبريد الأكثر شيوعا في الفقرة أدناه ، في حال لم تكن متأكدا من كيفية وصول برامج الفدية إلى جهاز الكمبيوتر الخاص بك.

طرق توزيع رانسومواري

يمكن أن يحدث تلوث رانسومواري بسهولة كبيرة ، وغالبا ما تستخدم أساليب مثل إضافة الملفات التي تعاني من البرامج الضارة إلى رسائل البريد الإلكتروني ، واستخدام مجموعات الاستغلال واستضافة الملفات المصابة على منصات التحميل المشبوهة. نظرا لأن الكثير من الأشخاص ليسوا حذرين بشأن فتح مرفقات البريد الإلكتروني أو التنزيل من مصادر أقل موثوقية ، فإن موزعي البرامج الضارة المشفرة للبيانات ليس لديهم ضرورة لاستخدام طرق أكثر تعقيدا. ومع ذلك، قد تستخدم بعض البرامج الضارة لترميز الملفات أساليب أكثر تعقيدا، والتي تحتاج إلى مزيد من الجهد. المتسللين لم يكن لديك لوضع في الكثير من الجهد، مجرد كتابة رسالة بريد إلكتروني بسيطة أن المستخدمين أقل حذرا قد تقع ل، إرفاق الملف الملوث إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين، الذين قد يعتقدون أن المرسل هو شخص موثوق به. سوف تأتي عادة عبر مواضيع حول المال في تلك الرسائل الإلكترونية، لأن الناس هم أكثر عرضة للوقوع في هذه الأنواع من المواضيع. غالبا ما تشاهد أسماء شركات كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon بريدا إلكترونيا مع إيصال لشراء لم يقم بها المستخدم ، فسيفتح المرفق في وقت واحد. تحتاج إلى البحث عن علامات معينة عند التعامل مع رسائل البريد الإلكتروني إذا كنت تريد جهاز خال من العدوى. أولا، إذا كنت لا تعرف المرسل، تحقق من هويته قبل فتح المرفق. لا يزال التحقق المزدوج من عنوان البريد الإلكتروني للمرسل مهما ، حتى لو كان المرسل معروفا لك. أخطاء النحوي واضحة هي أيضا علامة. تلميح هام آخر يمكن أن يكون اسمك غائبا ، إذا ، دعنا نقول أنك عميل Amazon وكانوا سيرسلون لك بريدا إلكترونيا ، ولن يستخدموا تحيات نموذجية مثل عزيزي العميل / العضو / المستخدم ، وبدلا من ذلك سيستخدمون الاسم الذي أعطيتهم به. نقاط الضعف على جهاز الكمبيوتر الخاص بك يمكن أيضا أن تستخدم البرامج الضعيفة كمسار لك الجهاز. يتم إصلاح نقاط الضعف هذه في البرامج بشكل عام بسرعة بعد اكتشافها بحيث لا يمكن استخدامها بواسطة البرامج الضارة. لسوء الحظ ، كما ثبت من قبل انتزاع الفدية WannaCry ، ليس كل من يثبت تلك الإصلاحات ، لسبب أو لآخر. لأن العديد من البرامج الضارة قد تستخدم نقاط الضعف هذه فمن الضروري جدا أن تقوم بتحديث البرامج الخاصة بك في كثير من الأحيان. كما يمكن السماح بتثبيت التحديثات تلقائيا.

ماذا يفعل

بمجرد وصول البرامج الضارة لترميز البيانات إلى جهاز الكمبيوتر الخاص بك ، ستقوم بمسح جهازك بحثا عن أنواع ملفات معينة وبمجرد التعرف عليها ، ستقوم بتشفيرها. إذا لم تلاحظ عملية التشفير، سوف تعرف بالتأكيد عندما لا يمكنك فتح الملفات الخاصة بك. سيكون لجميع الملفات المشفرة ملحق مرفق بها ، مما يمكن أن يساعد المستخدمين على معرفة اسم البرامج الضارة المشفرة. إذا تم استخدام خوارزمية تشفير قوية، فقد تجعل فك تشفير البيانات أمرا صعبا إلى حد ما، إن لم يكن مستحيلا. في ملاحظة، سيشرح المحتالون أنهم قاموا بتأمين بياناتك، ويقدمون لك طريقة لفك تشفيرها. الطريقة التي يقترحونها تنطوي على شراء decryptor بهم. يجب عرض سعر واضح في الملاحظة ولكن إذا لم يكن كذلك ، فيجب عليك استخدام عنوان البريد الإلكتروني المقدم للاتصال بالقراصنة لمعرفة مقدار تكاليف decryptor. لقد ذكرنا هذا من قبل ولكننا لا نعتقد أن دفع الفدية فكرة جيدة. جرب كل خيار محتمل آخر ، حتى قبل التفكير في الاستسلام للمطالب. حاول أن تتذكر ما إذا كنت قد قمت بعمل نسخة احتياطية من أي وقت مضى ، ربما يتم تخزين بعض بياناتك في مكان ما. قد تكون أداة فك التشفير المجانية خيارا أيضا. يجب أن نذكر أنه في بعض الحالات يكون الباحثون في البرامج الضارة قادرين على تكسير البرامج الضارة المشفرة للبيانات ، مما يعني أنه يمكنك العثور على أداة فك التشفير مجانا. قبل أن تختار الدفع، فكر في هذا الخيار. استخدام هذا المال للحصول على نسخة احتياطية موثوق بها قد يكون فكرة أكثر ذكاء. إذا كان النسخ الاحتياطي متوفرا، يمكنك استعادة البيانات بعد مسح .f1 Files Ransomware الفيروس بالكامل. في المستقبل، تأكد من تجنب ملف ترميز البرمجيات الخبيثة ويمكنك أن تفعل ذلك عن طريق تعريف نفسك طرق التوزيع الخاصة به. تأكد من تحديث البرنامج الخاص بك كلما أصبح التحديث متاحا، ولا تفتح الملفات المرفقة برسائل البريد الإلكتروني عشوائيا، ولن تقوم بتنزيل سوى الأشياء من مصادر تعرف أنها آمنة.

.f1 Files Ransomware عزل

إذا كان انتزاع الفدية لا يزال قائما، وينبغي استخدام برنامج إزالة البرمجيات الخبيثة للتخلص منه. لإصلاح الفيروس .f1 Files Ransomware يدويا ليست عملية بسيطة وكنت قد ينتهي إتلاف الجهاز عن طريق الخطأ. بدلا من ذلك، لن يؤدي استخدام أداة مكافحة البرامج الضارة إلى إلحاق المزيد من الضرر بجهازك. كما يمكن أن يمنع الملفات المستقبلية ترميز البرمجيات الخبيثة من الدخول، بالإضافة إلى مساعدتك على التخلص من هذا واحد. اختر برنامج إزالة البرامج الضارة الذي يطابق ما تحتاجه بشكل أفضل، وقم بتنزيله، وقم بإجراء فحص كامل للكمبيوتر بمجرد تثبيته. لا تتوقع أن يساعدك برنامج مكافحة البرامج الضارة في استرداد الملفات ، لأنه غير قادر على القيام بذلك. إذا تم إنهاء انتزاع الفدية تماما، استعادة البيانات من النسخ الاحتياطي، وإذا لم يكن لديك ذلك، ابدأ استخدامه.

Offers

تنزيل أداة إزالةto scan for .f1 Files RansomwareUse our recommended removal tool to scan for .f1 Files Ransomware. Trial version of provides detection of computer threats like .f1 Files Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .f1 Files Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

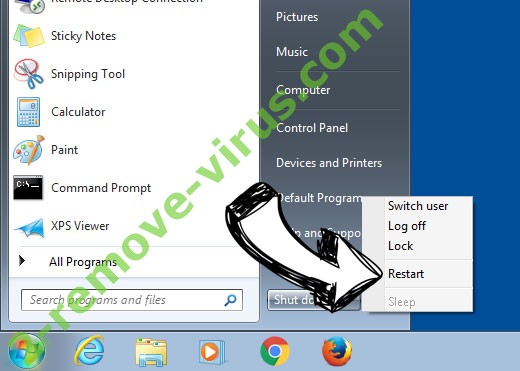

إزالة .f1 Files Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

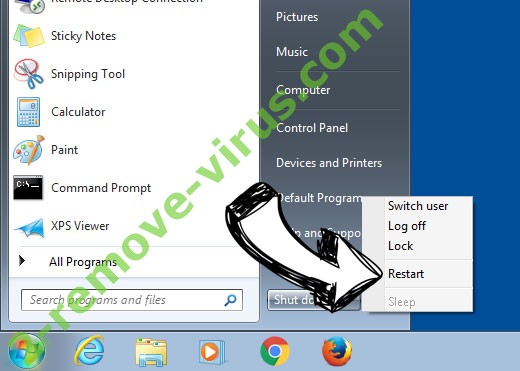

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .f1 Files Ransomware

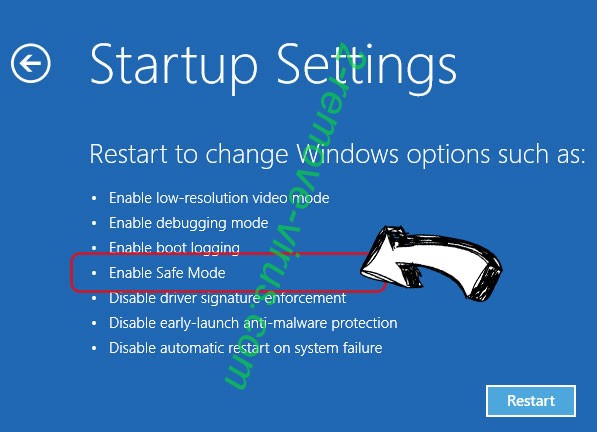

إزالة .f1 Files Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .f1 Files Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

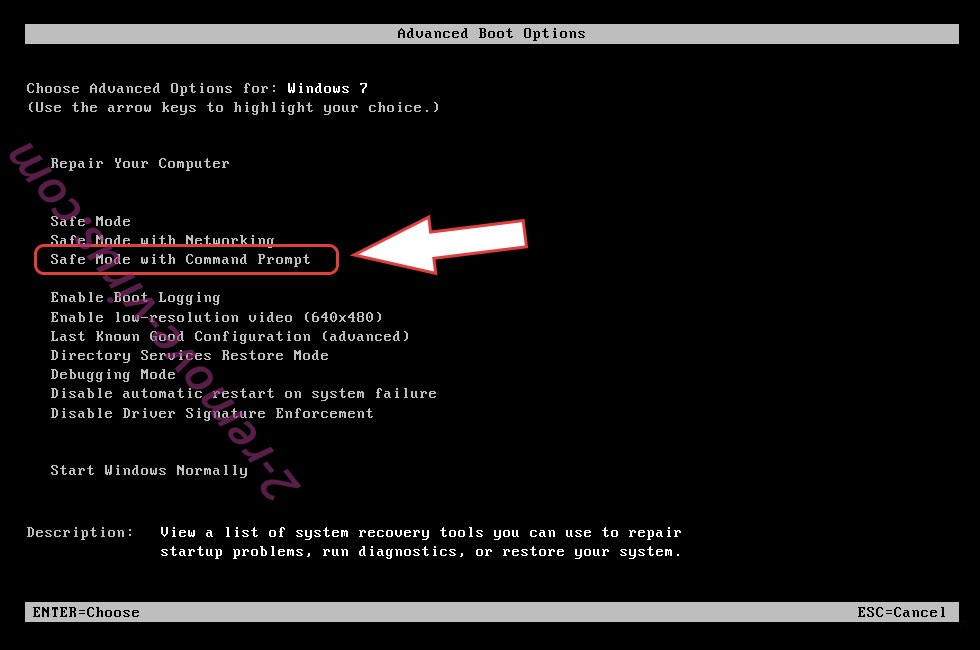

حذف .f1 Files Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

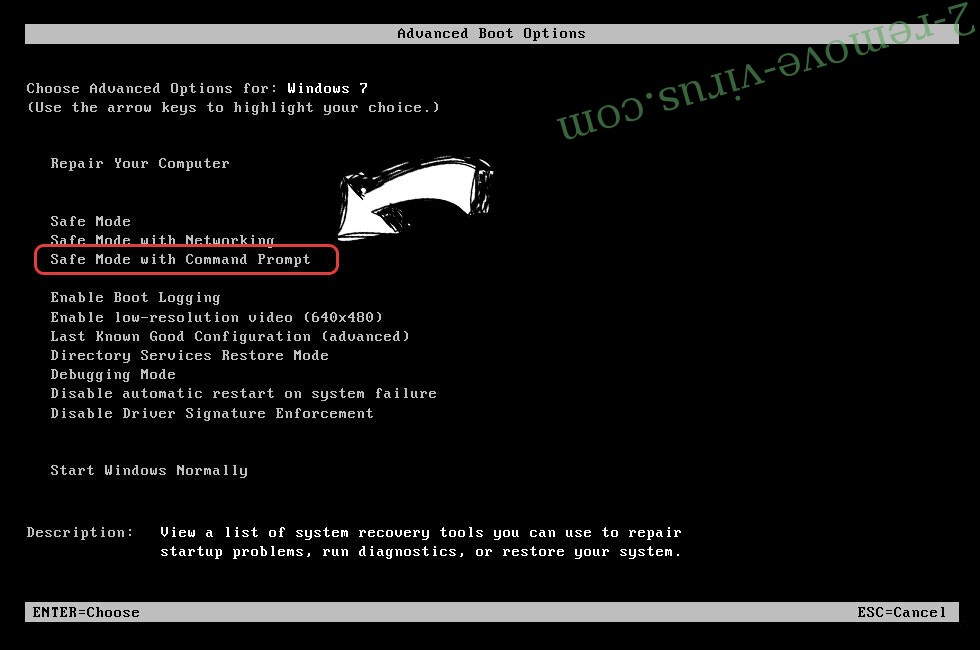

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

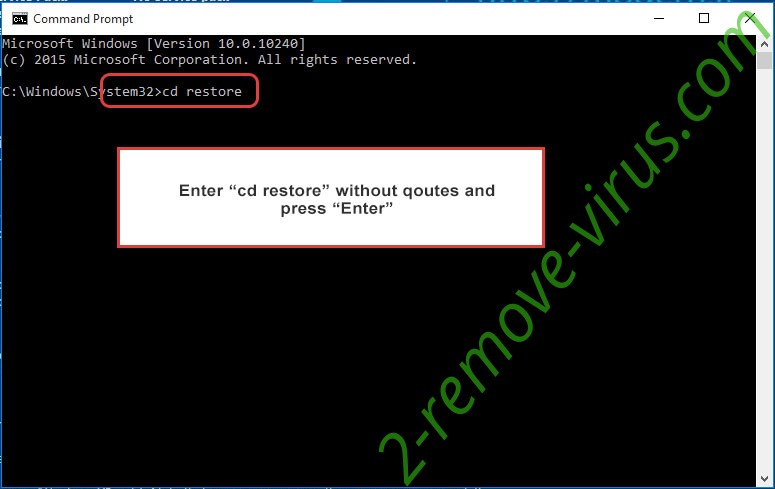

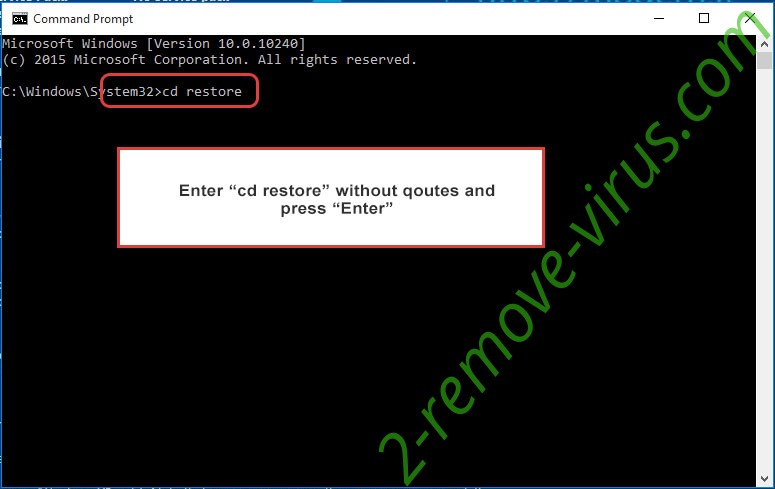

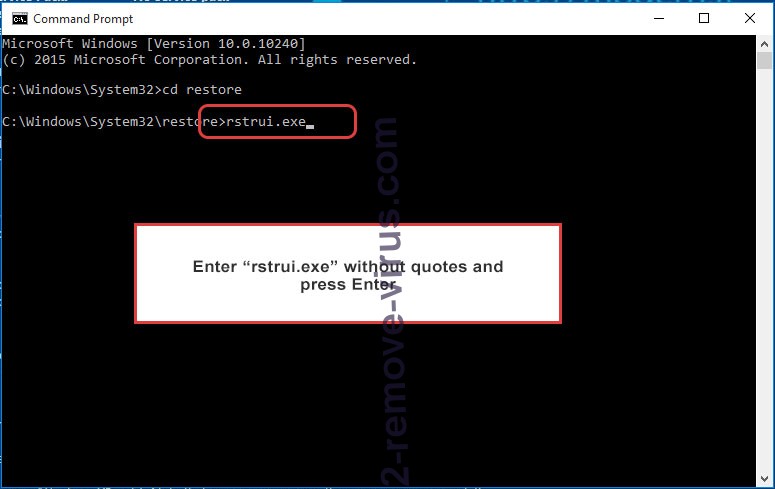

- اكتب في cd restore، واضغط على Enter.

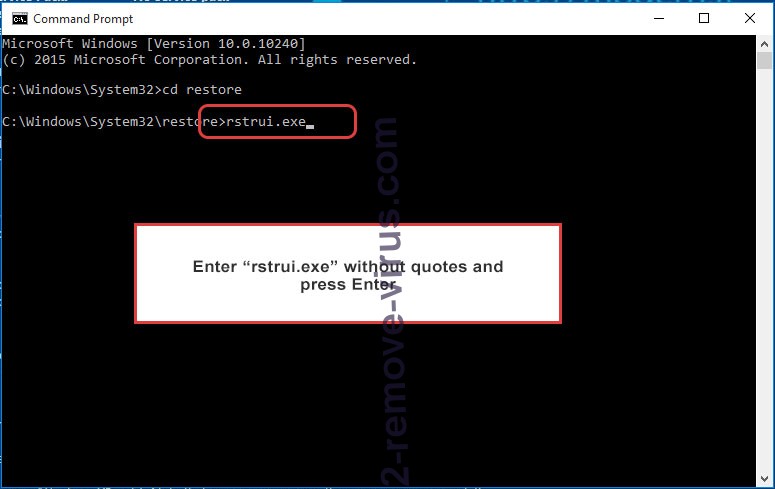

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

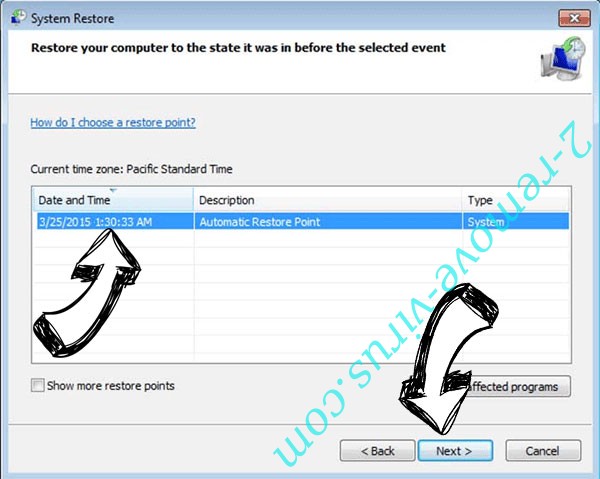

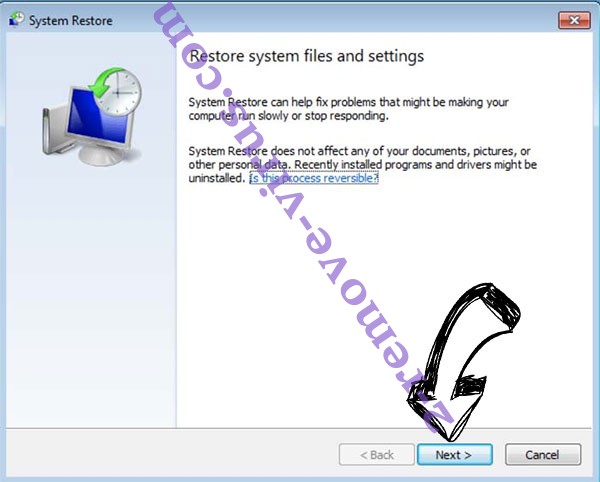

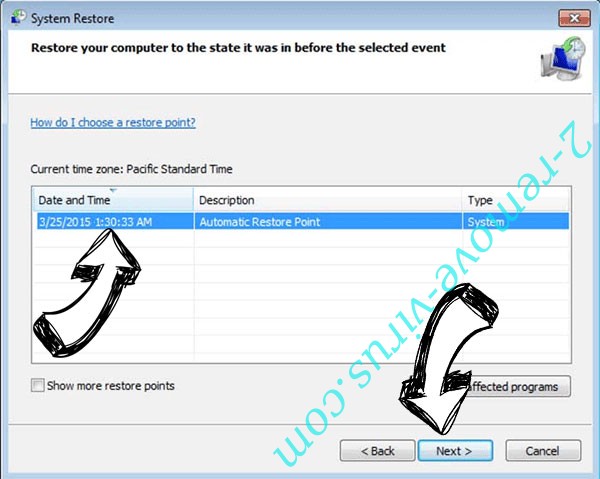

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

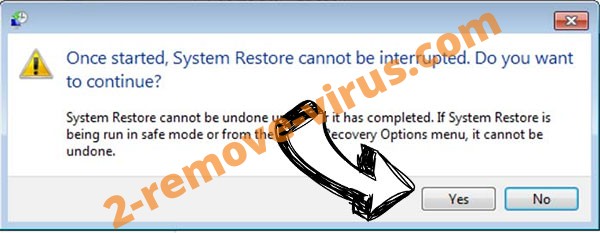

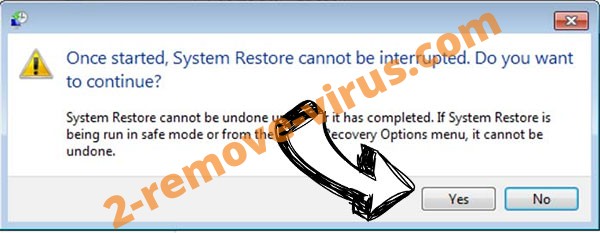

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .f1 Files Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

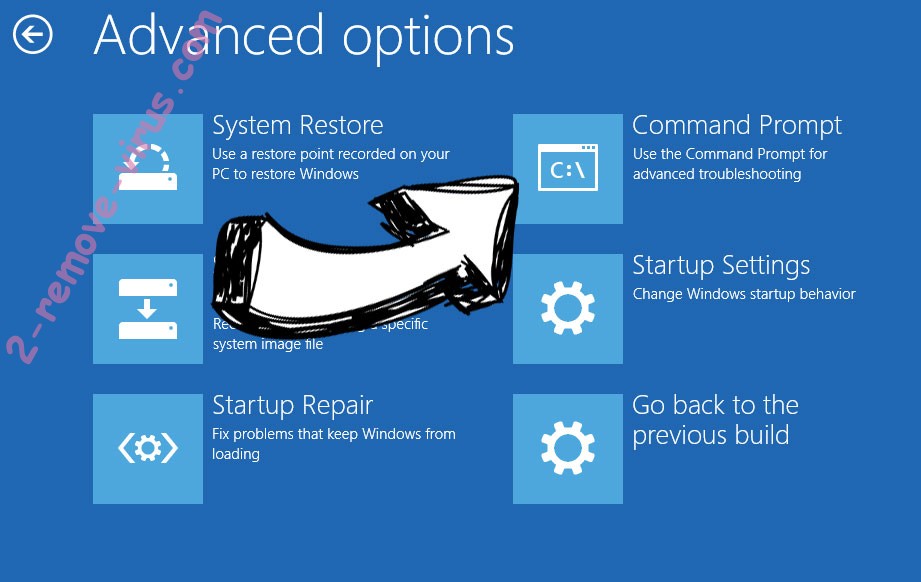

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.