حول FancyLeaks ransomware الفيروسات

FancyLeaks ransomware انتزاع الفدية هو برنامج ضار خطير كما لو كان جهاز الكمبيوتر الخاص بك يحصل عليه، هل يمكن أن تواجه مشاكل خطيرة. فمن المرجح أنك لم واجهت انتزاع الفدية من قبل، وفي هذه الحالة، قد يفاجأ بشكل خاص. قد تكون ملفاتك مشفرة باستخدام خوارزميات تشفير قوية، مما يجعلك غير قادر على الوصول إليها بعد الآن. رانسومواري خطير جدا لأن فك تشفير الملفات ليس بالضرورة ممكنا في جميع الحالات.

سوف المحتالين تعطيك أداة فك التشفير ولكن لا ينصح شرائه. أولا ، قد يكون مجرد إنفاق أموالك لأن الدفع لا يعني دائما فك تشفير الملفات. لماذا الناس مسؤولة عن تشفير البيانات الخاصة بك تساعدك على استعادتها في حين أنها يمكن أن تأخذ فقط المال الذي تعطيه لهم. النظر أيضا أن الأموال سوف تذهب إلى الأنشطة الإجرامية في المستقبل. هل تريد فعلا لدعم الصناعة التي تكلف عدة ملايين من الدولارات للشركات في الأضرار. عندما يستسلم الناس للمطالب ، يصبح انتزاع الفدية أكثر وأكثر ربحية ، وبالتالي جذب المزيد من المحتالين الذين يتم جذبهم من قبل المال السهل. الحالات التي قد تفقد البيانات الخاصة بك متكررة جدا حتى النسخ الاحتياطي سيكون أفضل شراء. ويمكنك فقط إصلاح FancyLeaks ransomware دون مشاكل. إذا كنت مرتبكا بشأن كيفية تمكن العدوى من الدخول إلى جهازك ، فسوف نناقش طرق التوزيع الأكثر شيوعا في الفقرة أدناه.

كيفية FancyLeaks ransomware توزيعها

عموما، ينتشر انتزاع الفدية من خلال رسائل البريد الإلكتروني غير المرغوبة، ومجموعات استغلال والتنزيلات الخبيثة. نظرا لأن المستخدمين مهملون جدا عندما يفتحون رسائل البريد الإلكتروني ويقومون بتنزيل الملفات ، فلا توجد عادة حاجة إلى انتشار برامج الفدية لاستخدام أساليب أكثر تفصيلا. ومع ذلك، هناك بيانات تشفير البرامج الضارة التي تستخدم أساليب متطورة. مجرمي الإنترنت فقط لإرفاق ملف مصاب إلى البريد الإلكتروني ، وكتابة نص معقول ، والتظاهر بأنها من شركة حقيقية / المنظمة. القضايا المتعلقة بالمال هي موضوع متكرر في تلك الرسائل الإلكترونية لأن المستخدمين يميلون إلى التفاعل مع تلك الرسائل الإلكترونية. في كثير من الأحيان سترى أسماء شركات كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon عبر البريد الإلكتروني إلى شخص ما إيصالا لشراء لا يتذكر الشخص إجراءها ، فسيفتح الملف المرفق على الفور. هناك بعض العلامات التي يجب أن تكون على اطلاع عليها قبل فتح مرفقات البريد الإلكتروني. أولا، إذا لم تكن على دراية بالمرسل، فتحقق منه قبل فتح الملف المرفق. لا يزال التحقق المزدوج من عنوان البريد الإلكتروني للمرسل ضروريا ، حتى لو كنت على دراية بالمرسل. أيضا ، أن يكون على البحث عن الأخطاء النحوية ، والتي عادة ما تميل إلى أن تكون واضحة إلى حد ما. لاحظ كيف تتم معالجتك ، إذا كان المرسل يعرف اسمك ، فسيستخدمون اسمك دائما في التحية. يمكن أيضا استخدام نقاط ضعف البرامج غير المصححة بواسطة انتزاع الفدية لدخول النظام الخاص بك. عادة ما يتم اكتشاف نقاط الضعف في البرامج ويطلق البائعون تصحيحات لإصلاحها بحيث لا يمكن للأطراف الضارة استغلالها لتوزيع برامجها الضارة. لسوء الحظ ، كما هو مبين في انتزاع الفدية WannaCry ، ليس كل المستخدمين تثبيت التحديثات ، لأسباب مختلفة. نقترح تحديث البرامج الخاصة بك، كلما توفر تحديث. يمكن تثبيت بقع تلقائيا، إذا كنت لا ترغب في المتاعب نفسك معهم في كل مرة.

ماذا يمكنك أن تفعل بشأن ملفاتك

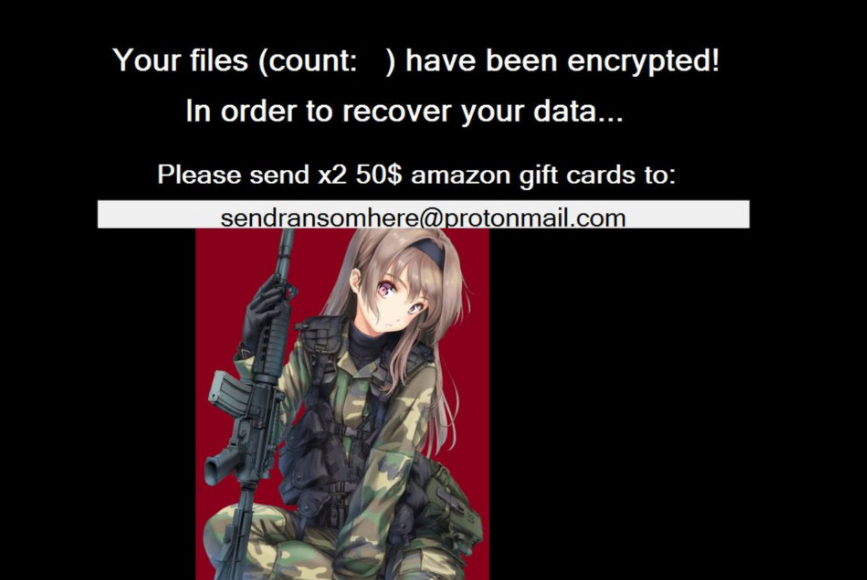

سيبدأ ملف ترميز البرامج الضارة في البحث عن أنواع ملفات معينة بمجرد تثبيتها، وعندما يتم العثور عليها، سيتم تشفيرها. إذا لم تلاحظ أي شيء غريب حتى الآن، عندما لا تتمكن من فتح الملفات، فسوف يصبح من الواضح أن شيئا ما قد حدث. جميع الملفات المتأثرة سيكون لها ملحق المضافة إليها، والتي يمكن أن تساعد الناس على معرفة اسم البرنامج الخبيث ترميز الملف. للأسف ، قد يكون من المستحيل استعادة البيانات إذا كان الملف تشفير البرمجيات الخبيثة تستخدم خوارزميات التشفير قوية. في ملاحظة، سيشرح المجرمون أنهم قاموا بتشفير ملفاتك، ويقترحون عليك طريقة لاستعادتها. سوف يعرضون عليك فك تشفير، والذي لن يكون حرا. إذا لم يتم تحديد سعر فك التشفير ، يجب عليك الاتصال بالمحتالين ، عادة عبر عنوان البريد الإلكتروني المقدم لمعرفة المبلغ وكيفية الدفع. وللأسباب التي ذكرناها أعلاه، فإننا لا نشجع على دفع الفدية. يجب أن يكون الدفع هو آخر مسار عمل لك. حاول أن تتذكر ما إذا كنت قد قمت بعمل نسخة احتياطية ، ربما يتم تخزين بعض ملفاتك في مكان ما. أو، إذا كان الحظ في جانبك، قد يكون بعض الباحثين قد طوروا فك تشفير مجاني. إذا كان متخصص البرمجيات الخبيثة يمكن كسر ترميز البيانات البرمجيات الخبيثة ، وقال انه / انها قد الافراج عن أدوات فك التشفير مجانا. ضع هذا في اعتبارك قبل أن تفكر حتى في الاستسلام للمطالب. إذا كنت تستخدم بعض هذا المبلغ على النسخ الاحتياطي، فلن يتم وضع هذا النوع من المواقف مرة أخرى لأنك قد تحصل دائما على نسخ من تلك الملفات. في حال كنت قد قدمت النسخ الاحتياطي قبل التلوث، مجرد إزالة FancyLeaks ransomware ومن ثم فتح FancyLeaks ransomware الملفات. إذا تعرفت على طرق انتشار البرامج الضارة لتشفير الملفات، فلا ينبغي أن يكون منع الإصابة أمرا مهما. على أقل تقدير، توقف عن فتح مرفقات البريد الإلكتروني بشكل عشوائي، والحفاظ على تحديث البرامج الخاصة بك، والتمسك بمصادر تنزيل آمنة.

كيفية إزالة FancyLeaks ransomware

أداة مكافحة البرامج الضارة سيكون البرنامج المطلوب أن يكون إذا كنت تريد أن يكون البرنامج الخبيث ترميز البيانات أن يذهب تماما. إذا لم تكن على دراية عندما يتعلق الأمر بأجهزة الكمبيوتر، فقد تتسبب في مزيد من الضرر عن طريق الخطأ عند محاولة الإصلاح FancyLeaks ransomware باليد. استخدام أداة إزالة البرمجيات الخبيثة سيكون أقل بكثير من المتاعب. هذه الأداة مفيدة أن يكون على النظام لأنه لا يمكن إصلاح فقط FancyLeaks ransomware ولكن أيضا منع واحد من الحصول على في المستقبل. العثور على الأداة المساعدة إزالة البرامج الضارة التي تناسب ما تحتاجه، وتثبيته ومسح النظام لتحديد موقع العدوى. مهما كان من المؤسف أن يكون ، فإن أداة مكافحة البرامج الضارة لن تستعيد بياناتك لأنها غير قادرة على القيام بذلك. إذا تم تنظيف النظام بالكامل، فافتح الملفات FancyLeaks ransomware من النسخ الاحتياطي.

Offers

تنزيل أداة إزالةto scan for FancyLeaks ransomwareUse our recommended removal tool to scan for FancyLeaks ransomware. Trial version of provides detection of computer threats like FancyLeaks ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف FancyLeaks ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة FancyLeaks ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

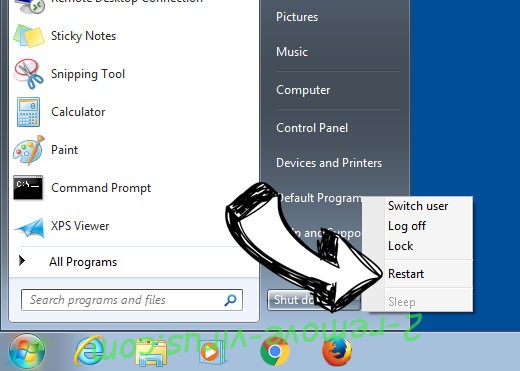

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

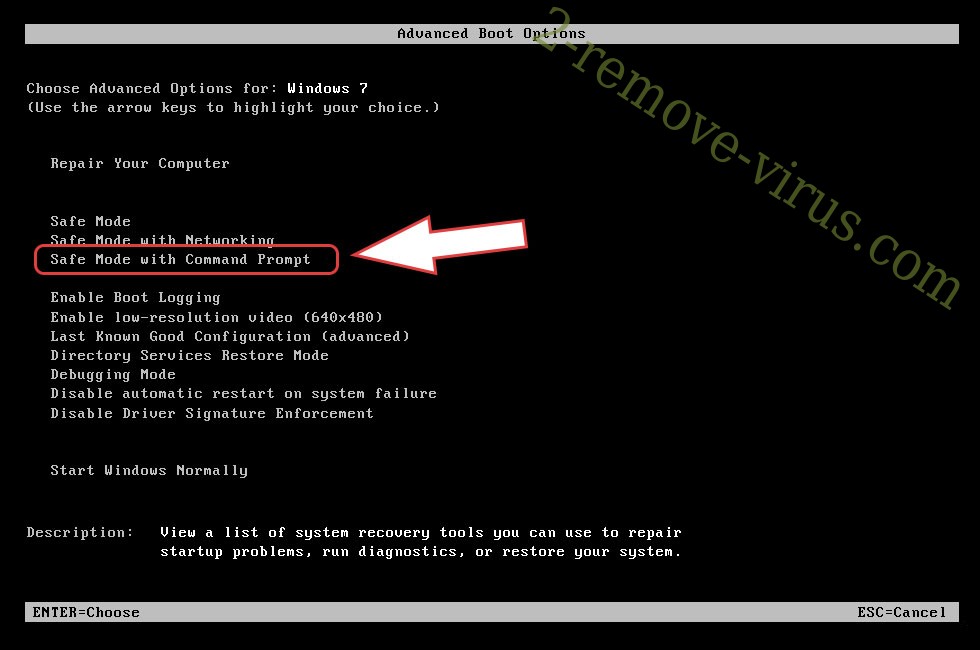

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة FancyLeaks ransomware

إزالة FancyLeaks ransomware من ويندوز 8/ويندوز

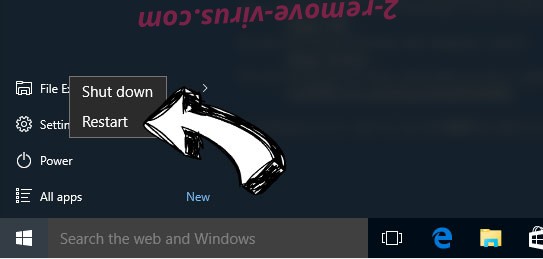

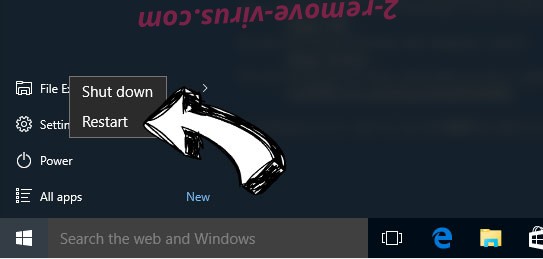

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

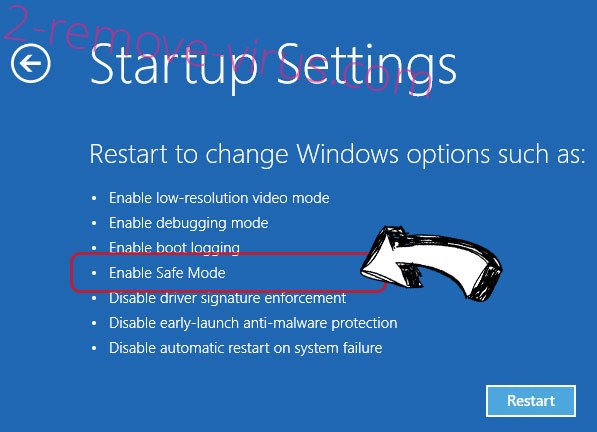

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف FancyLeaks ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف FancyLeaks ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

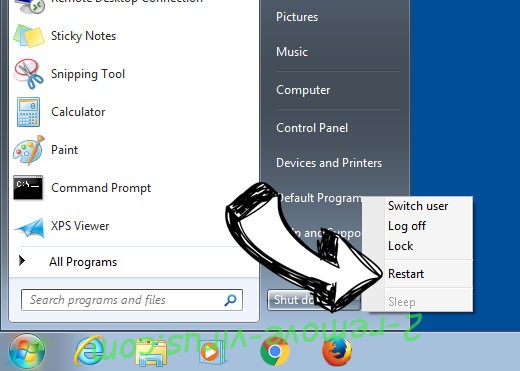

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

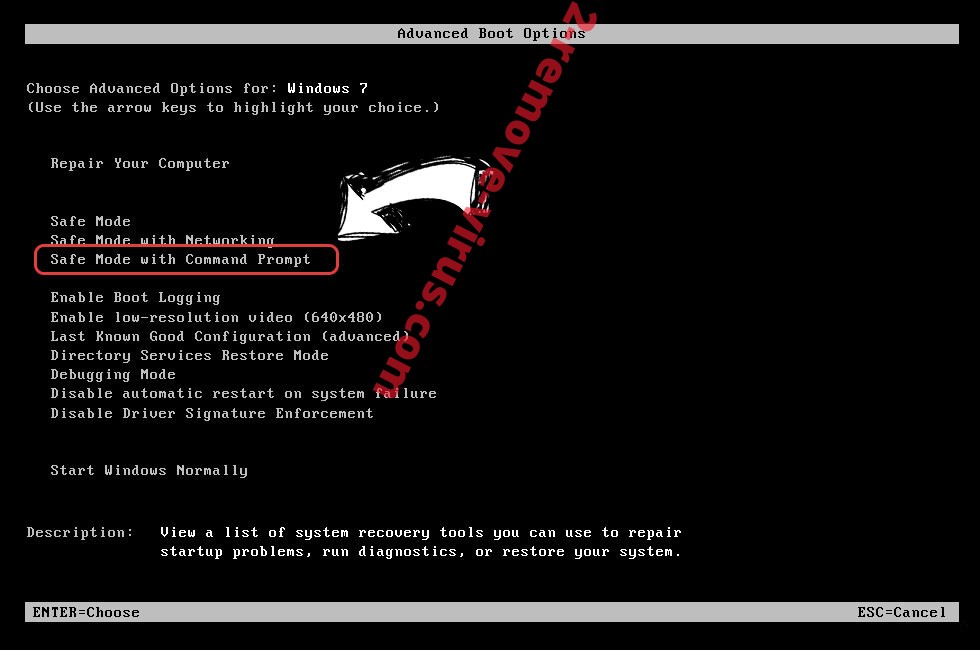

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

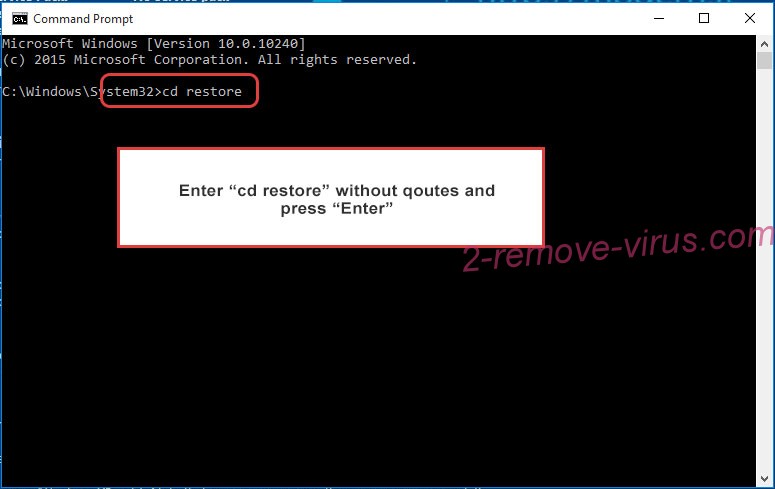

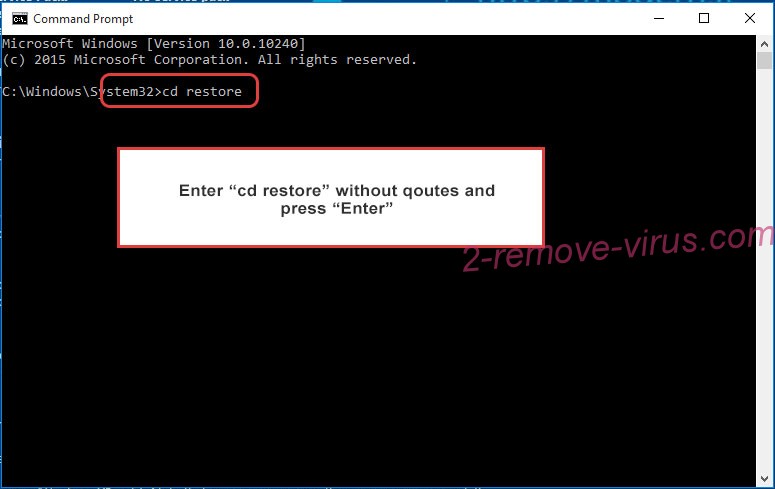

- اكتب في cd restore، واضغط على Enter.

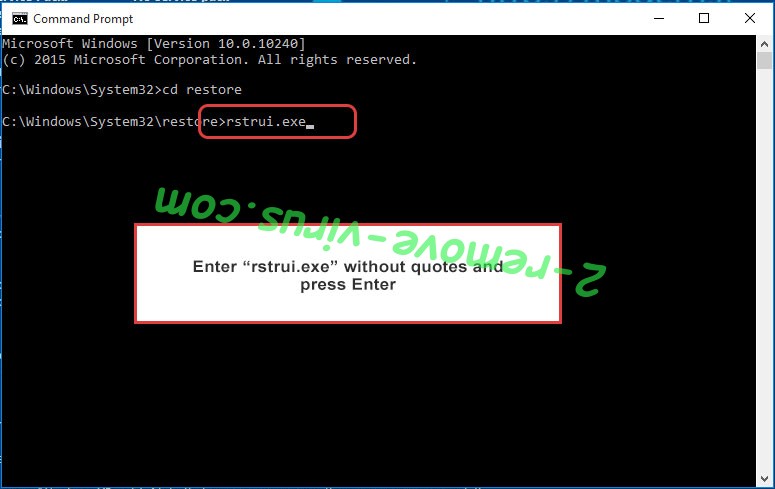

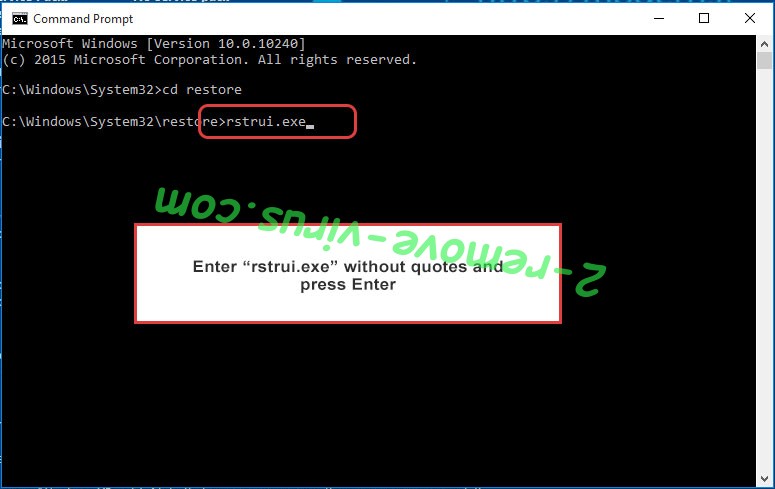

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

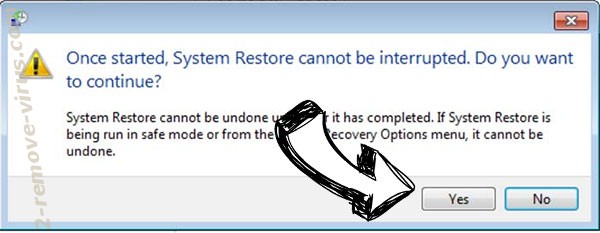

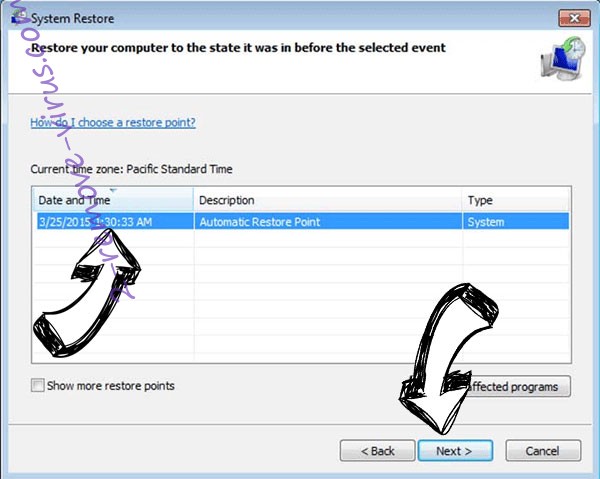

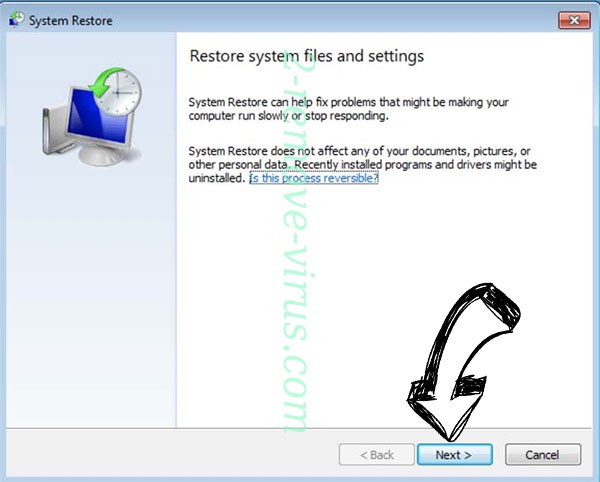

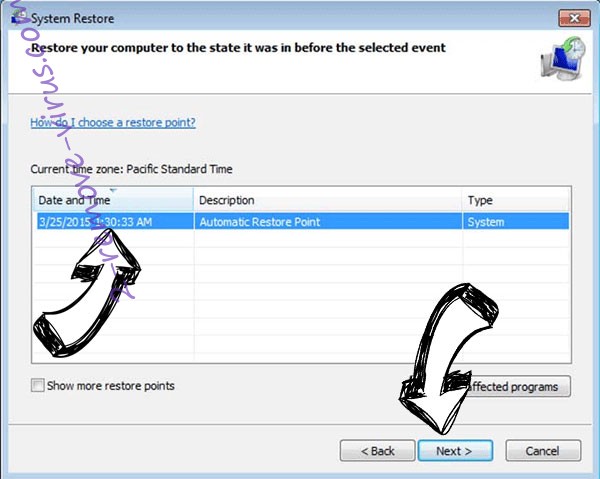

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

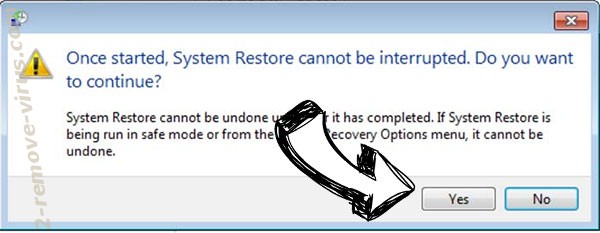

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف FancyLeaks ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

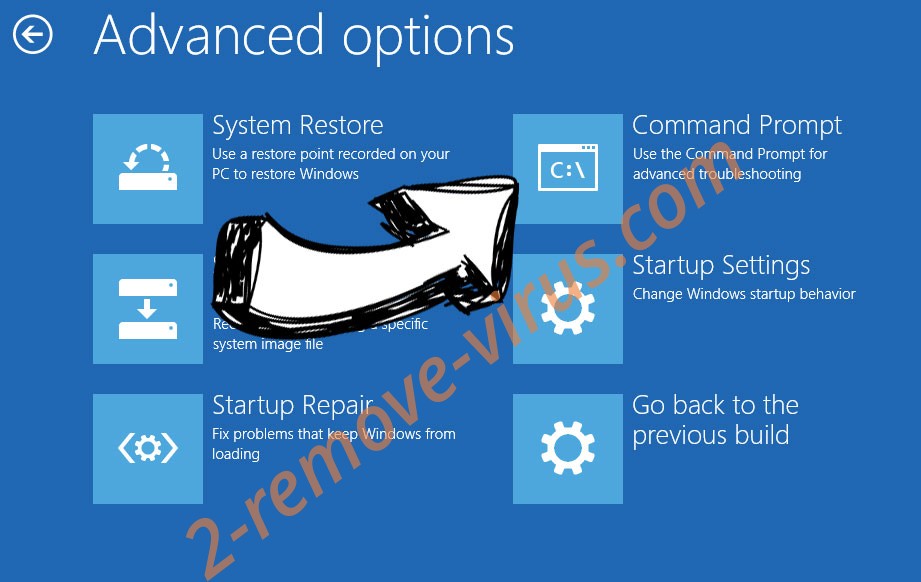

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.