حول Gtsc ransomware فيروس

انتزاع الفدية المعروف كما Gtsc ransomware هو مصنف على أنه تهديد شديد، وذلك بسبب الضرر المحتمل الذي يمكن أن تفعله للنظام الخاص بك. أنت ربما لم يسبق لك أن واجهت ذلك من قبل ، وربما يكون من الصادم بشكل خاص أن نرى ما يفعله. يستخدم رانسومواري خوارزميات تشفير قوية لترميز الملفات، وبمجرد الانتهاء من تنفيذ العملية، سيتم تأمين البيانات وسوف تكون غير قادرة على فتحها. الضحايا ليسوا دائما قادرة على فك تشفير الملفات، وهذا هو السبب في انتزاع الفدية هو ضار جدا.

لديك خيار دفع الفدية ولكن هذه ليست الفكرة الأكثر حكمة. أولا وقبل كل شيء، قد ينتهي بك الأمر فقط إنفاق أموالك من أجل لا شيء لأن المجرمين لا دائما استرداد الملفات بعد الدفع. ضع في اعتبارك أنك تتوقع أن مجرمي الإنترنت سيشعرون بأنهم ملزمون بمساعدتك على استعادة الملفات ، عندما يكون لديهم خيار أخذ أموالك فقط. كما يمكنك أن تنظر في أن الأموال سوف تستخدم لمشاريع البرمجيات الخبيثة في المستقبل. من المفترض بالفعل أن برنامج ترميز الملفات الخبيثة يكلف 5 مليارات دولار في خسارة للشركات في عام 2017 ، وهذا تقدير فقط. والمزيد من الناس منحهم المال، وأكثر ربحية ترميز البيانات برنامج خبيث يحصل، وهذا يجذب المزيد من الناس على نحو متزايد إلى هذه الصناعة. النظر في استثمار الأموال المطلوبة في النسخ الاحتياطي بدلا من ذلك لأنك قد ينتهي في حالة حيث فقدان الملف هو احتمال مرة أخرى. إذا كان لديك نسخة احتياطية متوفرة ، هل يمكن أن مجرد إلغاء ثم Gtsc ransomware استرداد الملفات دون أن تكون حريصة على فقدانها. إذا كنت غير متأكد من كيفية حصولك على التلوث، سوف نناقش طرق التوزيع الأكثر تكرارا في الفقرة التالية.

Gtsc ransomware طرق التوزيع

يمكنك أن ترى عادةً البرامج الضارة الخاصة بترميز الملفات المرفقة برسائل البريد الإلكتروني كمرفق أو على صفحات ويب التنزيلات المشبوهة. وهناك عدد كبير جدا من البرامج الخبيثة تشفير الملف تعتمد على المستخدمين على عجل فتح مرفقات البريد الإلكتروني وليس هناك حاجة بالضرورة طرق أكثر تفصيلا. ومع ذلك، هناك انتزاع الفدية التي تستخدم أساليب أكثر تطورا. كل ما يجب فعله هو إضافة ملف ضار إلى رسالة بريد إلكتروني ، وكتابة نوع من النص ، والتظاهر بأنه من شركة / منظمة جديرة بالثقة. تلك الرسائل الإلكترونية عادة ما نتحدث عن المال لأن هذا هو موضوع حساس والمستخدمين هم أكثر عرضة لتكون مندفعة عند فتح رسائل البريد الإلكتروني ذات الصلة المال. عادة ، يتظاهر المجرمون بأنهم من Amazon ، حيث ينبهك البريد الإلكتروني إلى أنه لوحظ نشاط غريب في حسابك أو تم إجراء عملية شراء. وبسبب هذا ، عليك أن تكون حذرا حول فتح رسائل البريد الإلكتروني ، والبحث عن علامات على أنها يمكن أن تكون ضارة. تحقق من المرسل للتأكد من أنه شخص تعرفه. لا يزال التحقق من عنوان البريد الإلكتروني للمرسل ضروريًا، حتى إذا كنت معتادًا على المرسل. رسائل البريد الإلكتروني أيضا في كثير من الأحيان تحتوي على أخطاء النحو ، والتي تميل إلى أن تكون واضحة جدا. قد تكون التحية المستخدمة أيضًا تلميحًا ، فإن البريد الإلكتروني لشركة حقيقية مهم بما يكفي لفتحه سيستخدم اسمك في التحية ، بدلاً من عميل أو عضو عام. يمكن أيضًا استخدام نقاط الضعف على جهازك برنامجًا ضعيفًا لإصابة. يتم اكتشاف هذه النقاط الضعيفة بشكل عام من قبل الباحثين الأمنيين ، وعندما يكتشف البائعون عنها ، فإنهم يصدرون تحديثات بحيث لا يمكن لصانعي البرامج الضارة الاستفادة منها لنشر برامجهم الضارة. لسوء الحظ ، كما هو موضح في انتزاع الفدية WannaCry ، لا يقوم الجميع بتثبيت تلك البقع ، لأسباب مختلفة. من المستحسن تثبيت التصحيح كلما تم تحريرها. يمكن تثبيت بقع تلقائيا، إذا وجدت تلك التنبيهات مزعج.

كيف Gtsc ransomware تتصرف

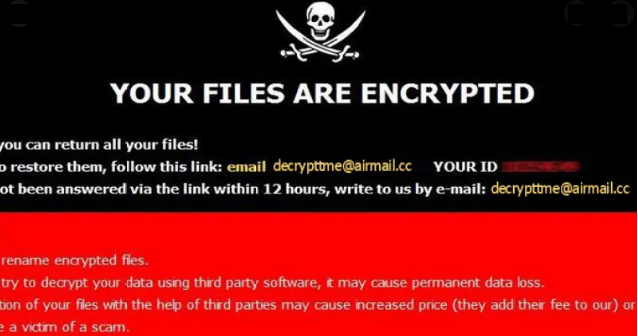

سيتم تشفير بياناتك بمجرد أن يصيب برنامج تشفير الملف الخبيث النظام الخاص بك. إذا لم تلاحظ عملية التشفير، ستعرف بالتأكيد متى لا يمكنك فتح الملفات. ابحث عن ملحقات الملفات غريبة تعلق على الملفات التي تم تشفيرها، يجب أن تظهر اسم انتزاع الفدية. إذا نفذت انتزاع الفدية خوارزمية تشفير قوية ، فقد تجعل استعادة الملف مستحيلة. بعد أن يتم تأمين جميع الملفات، سيظهر إشعار بفدية، والذي سيحاول شرح ما حدث لبياناتك. سوف يتم اقتراح decryptor، لسعر واضح، والمجرمين سوف تنبيه إلى عدم استخدام أساليب أخرى لأنه قد يؤدي إلى ملفات مشفرة بشكل دائم. إذا لم يتم تحديد مبلغ الفدية بوضوح، فسيضطر إلى استخدام عنوان البريد الإلكتروني المقدم للاتصال بالمتسللين لمعرفة المبلغ، والذي قد يعتمد على قيمة بياناتك. شراء decryptor ليس الخيار المقترح ، لأسباب قمنا بتحديدها بالفعل. فكر بعناية في جميع الخيارات الخاصة بك من خلال، قبل أن تفكر حتى في إعطاء في المطالب. ربما كنت ببساطة لا تذكر صنع نسخ. قد يكون أيضاً فك التشفير المجاني متوفراً. وينبغي أن نذكر أن المتخصصين البرمجيات الخبيثة في بعض الأحيان قادرة على كسر انتزاع الفدية، مما يعني أنك قد استرداد الملفات مجانا. ضع هذا في الاعتبار قبل دفع المال المطلوب حتى يخطر عقلك. استثمار جزء من هذا المال لشراء نوع من النسخ الاحتياطي قد تفعل المزيد من الخير. إذا كان النسخ الاحتياطي متوفراً، يمكنك إلغاء تأمين Gtsc ransomware الملفات بعد Gtsc ransomware حذفها بالكامل. في محاولة لتجنب البيانات تشفير البرمجيات الخبيثة في المستقبل واحدة من الأساليب للقيام بذلك هو أن تصبح على بينة من الوسائل التي قد تصيب النظام الخاص بك. التزم بالصفحات الآمنة عندما يتعلق الأمر بالتحميلات، وتوخى الحذر من مرفقات البريد الإلكتروني التي تفتحها، وإبقاء برنامجك محدثًا.

طرق الإصلاح Gtsc ransomware

أداة إزالة البرمجيات الخبيثة سوف يكون البرنامج الضروري أن يكون إذا كنت ترغب في التخلص من البرمجيات الخبيثة ترميز البيانات في حال انها لا تزال تسكن جهاز الكمبيوتر الخاص بك. لإصلاح يدويا Gtsc ransomware ليست عملية سهلة وإذا لم تكن يقظة، هل يمكن أن ينتهي إتلاف الجهاز عن طريق الخطأ. إذا كنت لا تريد أن تسبب المزيد من الضرر، استخدم برنامج إزالة البرامج الضارة. كما قد يمنع الملفات المستقبلية التي تقوم بتشفير البرامج الضارة من الدخول ، بالإضافة إلى مساعدتك في التخلص من هذا الملف. ابحث عن برامج مكافحة البرامج الضارة التي تتطابق بشكل أفضل مع ما تحتاج إليه، ثم قم بتثبيته وفحص جهاز الكمبيوتر الخاص بك لتحديد موقع التهديد. الأداة غير قادرة على استعادة الملفات الخاصة بك، ومع ذلك. إذا كنت متأكدا من جهاز الكمبيوتر الخاص بك هو نظيفة، فتح Gtsc ransomware الملفات من النسخ الاحتياطي، إذا كان لديك ذلك.

Offers

تنزيل أداة إزالةto scan for Gtsc ransomwareUse our recommended removal tool to scan for Gtsc ransomware. Trial version of provides detection of computer threats like Gtsc ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Gtsc ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Gtsc ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

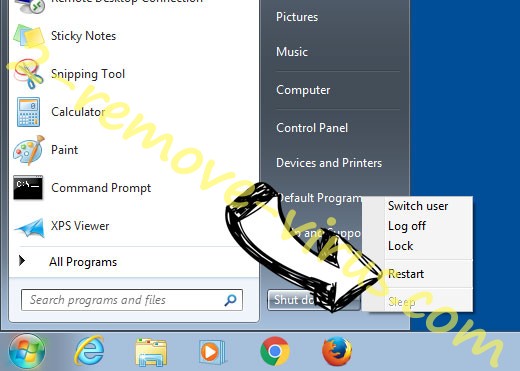

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

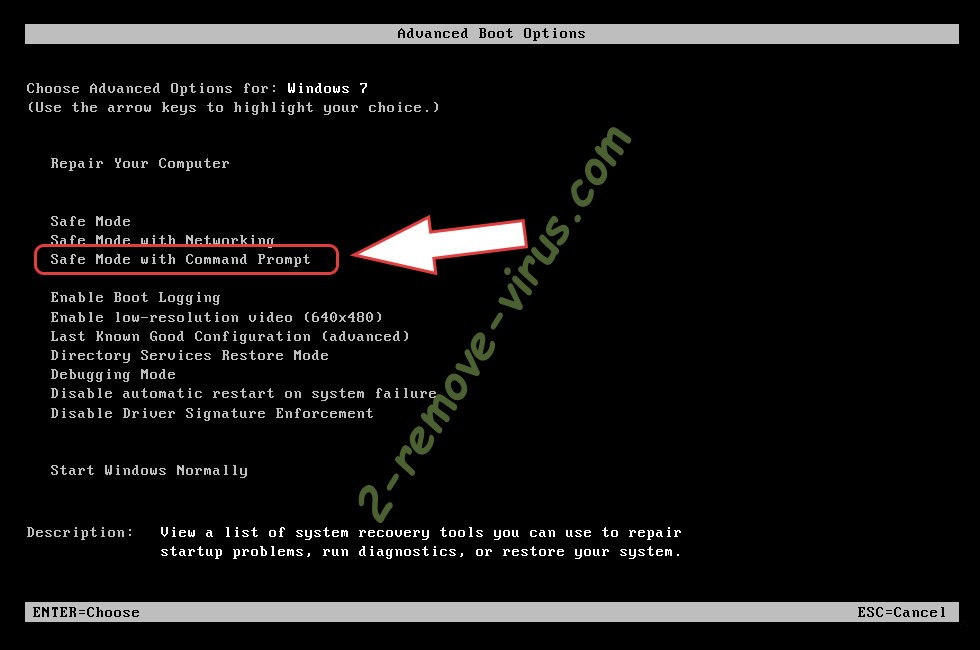

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Gtsc ransomware

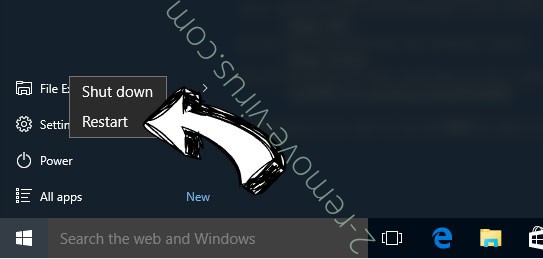

إزالة Gtsc ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

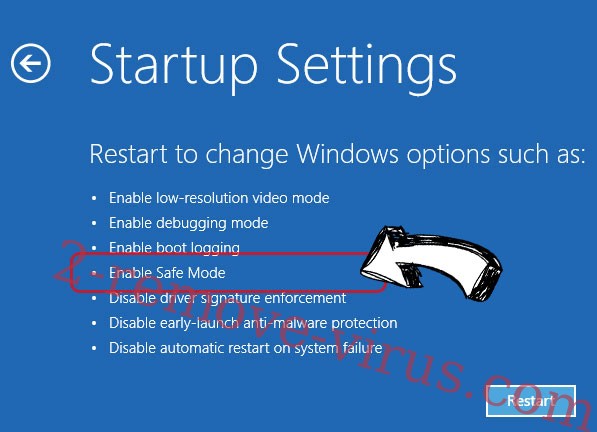

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Gtsc ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Gtsc ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

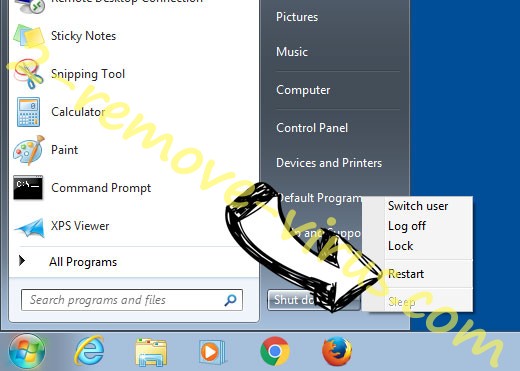

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

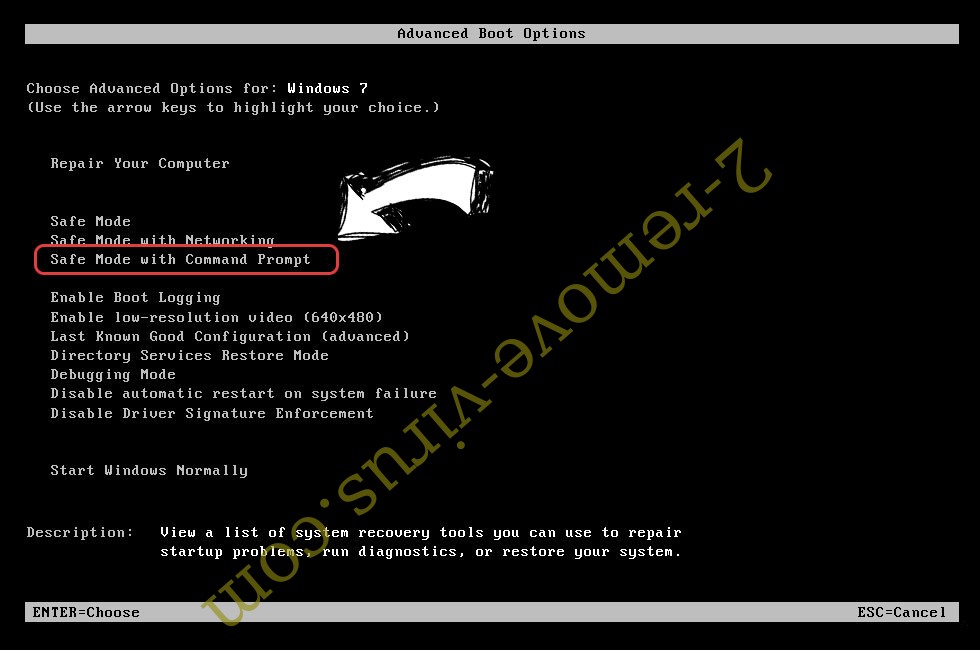

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

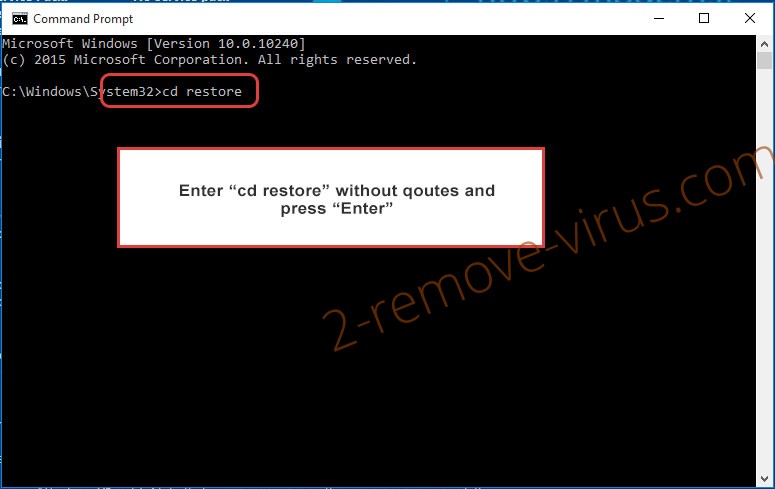

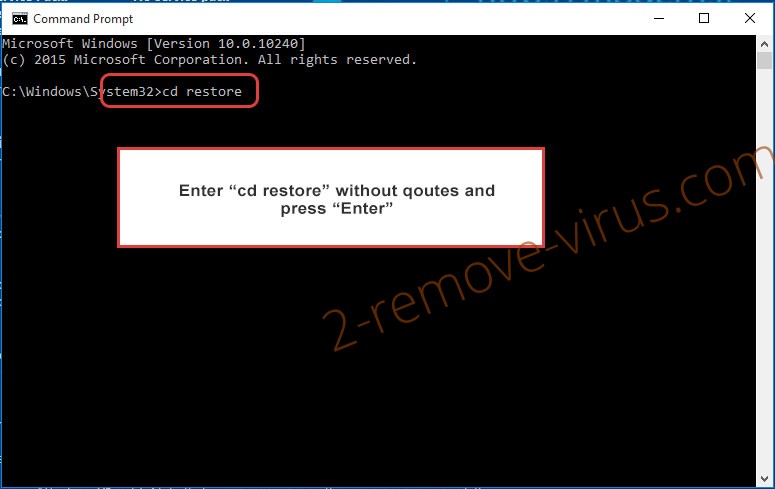

- اكتب في cd restore، واضغط على Enter.

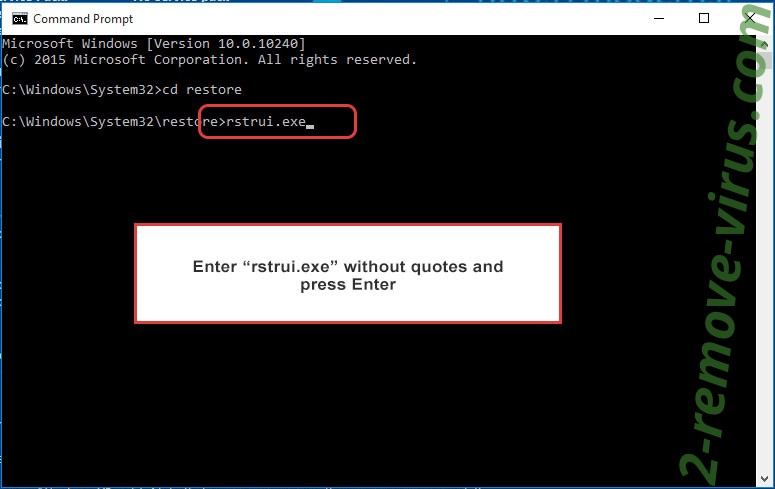

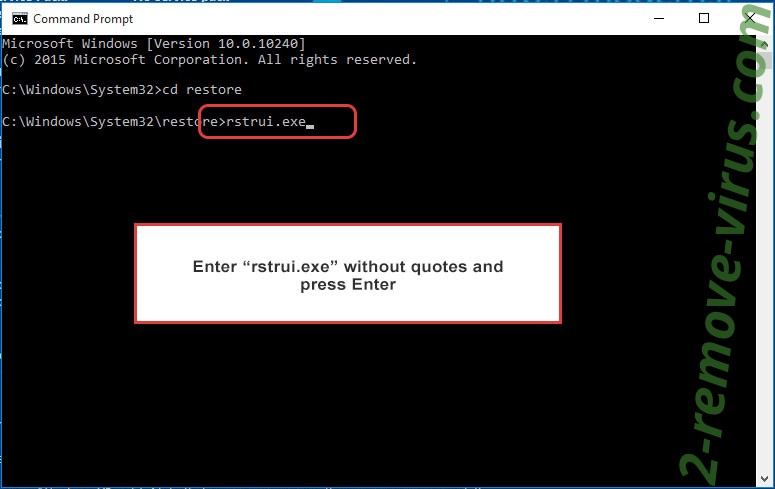

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

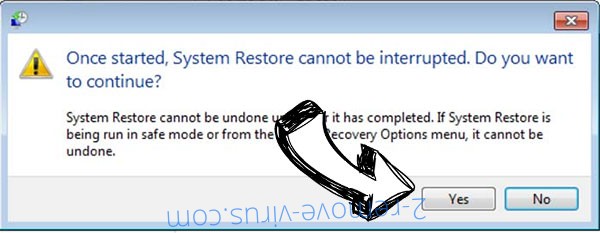

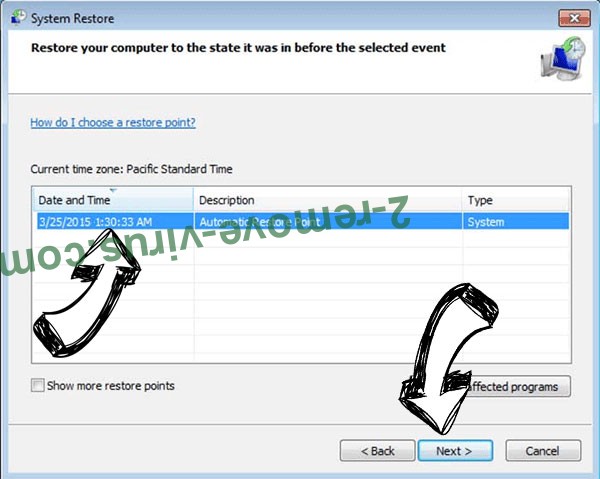

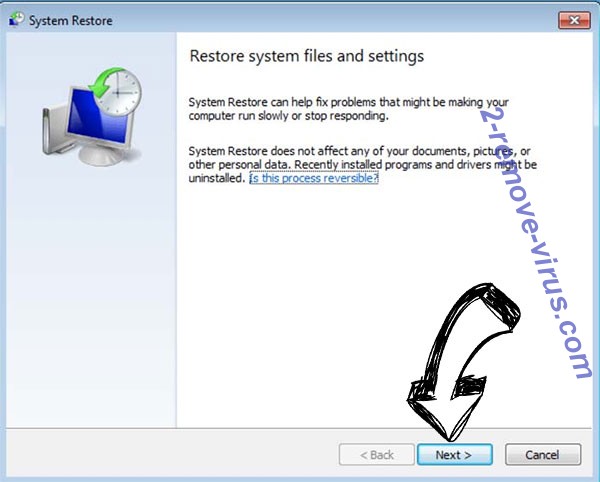

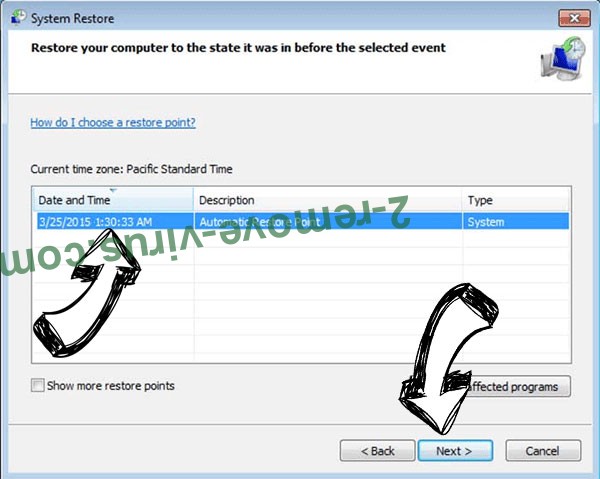

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

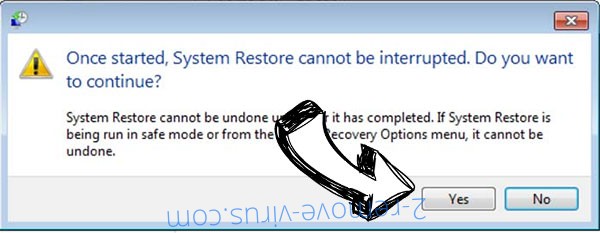

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Gtsc ransomware من ويندوز 8/ويندوز

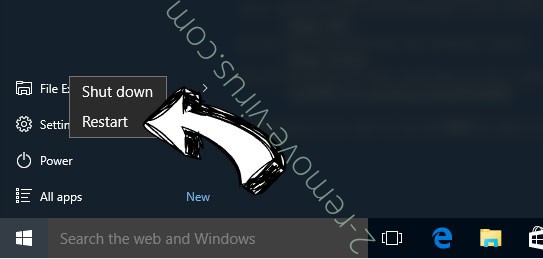

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

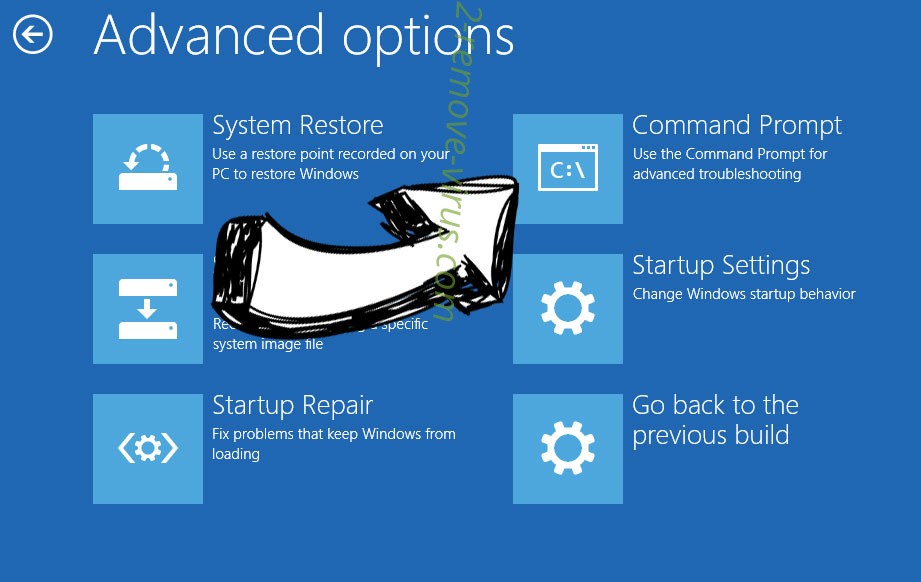

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.