ما يمكن أن يقال عن هذه العدوى

يتم تصنيف انتزاع الفدية المعروفة باسم Gula ransomware تهديد شديد، نظرا لمقدار الضرر الذي قد تفعله لجهاز الكمبيوتر الخاص بك. من الممكن أنك لم يسبق لك أن واجهت هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تكون مصدومًا بشكل خاص. يستخدم رانسومواري خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد قفلها ، لن تتمكن من فتحها. الضحايا ليسوا دائما قادرين على استرداد الملفات ، وهذا هو السبب في البيانات تشفير البرامج الضارة ويعتقد أن مثل هذه العدوى عالية المستوى.

هناك خيار دفع الفدية للحصول على فك التشفير، ولكن هذا غير مستحسن. بادئ ذي بدء ، قد تنفق أموالك مقابل لا شيء لأن الدفع لا يؤدي دائمًا إلى فك تشفير الملف. لماذا يساعدك الأشخاص الذين يلقون اللوم على تشفير بياناتك على استردادها عندما يمكنهم فقط أخذ الأموال التي تدفعها لهم. النظر أيضا أن الأموال سوف تستخدم لمشاريع البرمجيات الخبيثة في المستقبل. لقد ألحقت الملفات التي تقوم بتشفير البرامج الضارة بالفعل أضرارًا بقيمة المليارات للشركات في عام 2017 ، وهذا تقدير فقط. المحتالين يدركون أيضا أنهم يمكن أن تجعل من السهل المال، والمزيد من الضحايا الامتثال للطلبات، وملف أكثر جاذبية تشفير البرامج الضارة يصبح لهذه الأنواع من الناس. قد تحدث الحالات التي قد تفقد فيها ملفاتك طوال الوقت حتى يكون شراء أفضل بكثير النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل إصابة جهازك، فقم بحذف Gula ransomware الملفات والشروع فيها. قد لا تكون أساليب توزيع البرامج الضارة لترميز الملفات معروفة لك، وسنناقش الطرق الأكثر شيوعًا في الفقرات أدناه.

كيف ينتشر انتزاع الفدية

مرفقات البريد الإلكتروني ومجموعات الاستغلال والتنزيلات الضارة هي الملف الأكثر شيوعًا الذي يقوم بتشفير أساليب توزيع البرامج الضارة. نظرًا لأن هذه الأساليب لا تزال شائعة إلى حد ما ، فهذا يعني أن الأشخاص مهملون إلى حد ما عند استخدام البريد الإلكتروني وتنزيل الملفات. ويمكن استخدام أساليب أكثر تفصيلا كذلك، وإن لم يكن في كثير من الأحيان. كل مجرمي الإنترنت يجب القيام به هو استخدام اسم شركة معروفة ، وكتابة بريد إلكتروني عام ولكن معقول إلى حد ما ، وإضافة الملف المصاب إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. عادة ، ستتحدث رسائل البريد الإلكتروني عن المال أو مواضيع مماثلة ، والتي يميل المستخدمون إلى أخذها على محمل الجد. من المتكرر جدًا أن ترى أسماء الشركات الكبيرة مثل Amazon مستخدمة ، على سبيل المثال ، إذا أرسل Amazon بريدًا إلكترونيًا إلى شخص ما إيصالًا لشراء لم يقم به المستخدم ، فلن يتردد في فتح المرفق. لحماية نفسك من هذا ، هناك بعض الأشياء التي تحتاج إلى القيام بها عند التعامل مع رسائل البريد الإلكتروني. تحقق من المرسل للتأكد من أنه شخص تعرفه. إذا كنت على دراية بها ، فتأكد من أنها حقيقية من خلال التحقق من عنوان البريد الإلكتروني بيقظة. أيضا ، ابحث عن الأخطاء النحوية ، والتي يمكن أن تكون صارخة إلى حد ما. يجب عليك أيضًا أن تأخذ علماً بكيفية مخاطبتك، إذا كان مرسلاً كان لديك عمل معه من قبل، فسوف يرحبون بك دائمًا باسمك، بدلاً من عميل أو عضو نموذجي. يمكن أيضًا استخدام نقاط الضعف البرمجية قديمة للعدوى. تحتوي جميع البرامج على نقاط ضعف ولكن عندما يتم العثور عليها ، يتم تصحيحها عادة ً من قبل منشئي البرامج بحيث لا يمكن للبرامج الضارة استخدامها لدخول النظام. ومع ذلك ، ليس كل المستخدمين سريعين في إعداد هذه التحديثات ، كما ثبت من هجوم WannaCry انتزاع الفدية. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هو السبب في أنه من الضروري جدًا تحديث البرامج بانتظام. إذا كنت لا ترغب في أن تتعطل مع التحديثات، يمكنك إعدادها لتثبيتها تلقائيًا.

كيف يكون هذا هو

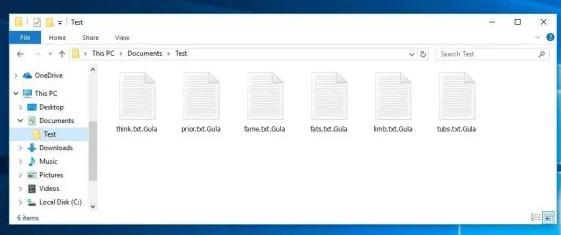

عندما يصاب جهازك بالعدوى، ستجد بياناتك مشفرة قريبًا. حتى لو لم تكن العدوى واضحة من البداية ، فسوف تصبح واضحة إلى حد ما شيء ليس صحيحا عندما لا تفتح الملفات كالمعتاد. ستعرف أي من ملفاتك تم تشفيره لأنه سيتم إرفاق ملحق غير عادي بها. تجدر الإشارة إلى أنه قد يكون من المستحيل فك تشفير الملف إذا استخدم برنامج ترميز الملف الضار خوارزمية تشفير قوية. سترى مذكرة فدية وضعت في المجلدات مع الملفات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وأنه يجب أن يشرح كيف يمكنك استعادة البيانات. سيقترحون عليك فك التشفير، والتي لن تأتي مجانا. إذا لم تحدد الملاحظة المبلغ الذي يجب دفعه، سيُطلب منك إرسال بريد إلكتروني لهم لتحديد السعر، لذلك يعتمد ما تدفعه على مقدار قيمة ملفاتك. للأسباب التي ذكرناها أعلاه ، والدفع ليس الخيار الذي يقترحه الباحثون في البرامج الضارة. فكر فقط في الامتثال للمطالب عندما تحاول كل شيء آخر. حاول أن تتذكر ما إذا كنت قد قمت بالنسخ الاحتياطي من أي وقت مضى ، قد يتم تخزين الملفات الخاصة بك في مكان ما. هناك أيضًا احتمال ية أن يتم نشر فك تشفير مجاني. إذا كان انتزاع الفدية هو الكراك، يمكن أن يكون الباحث البرمجيات الخبيثة قادرة على الافراج عن البرنامج الذي من شأنه أن يفتح Gula ransomware الملفات مجانا. خذ هذا الخيار في الاعتبار وفقط عندما تكون متأكدًا من أن فك التشفير المجاني ليس خيارًا ، إذا فكرت حتى في الدفع. استخدام هذا المال للحصول على نسخة احتياطية جديرة بالثقة يمكن أن تفعل المزيد من الخير. إذا قمت بحفظ الملفات في مكان ما، يمكنك الذهاب الحصول عليها بعد إلغاء تثبيت Gula ransomware الفيروس. الآن بعد أن كنت على بينة من مدى الضرر الذي يمكن أن يفعله هذا النوع من التهديد ، بذل قصارى جهدكم لتجنب ذلك. التزم بتأمين صفحات الويب عندما يتعلق الأمر بالتنزيلات ، وكن يقظًا عند فتح الملفات المضافة إلى رسائل البريد الإلكتروني ، والحفاظ على تحديث البرنامج.

طرق لمحو Gula ransomware الفيروس

استخدام برنامج إزالة البرامج الضارة للحصول على انتزاع الفدية قبالة جهازك إذا كان لا يزال في جهازك. لإصلاح الفيروس يدويا Gula ransomware ليست عملية بسيطة وإذا لم تكن يقظة، قد ينتهي بك الأمر إلى التسبب في مزيد من الضرر. بدلاً من ذلك، نوصي باستخدام برنامج إزالة البرامج الضارة، وهي طريقة لا تعرض الكمبيوتر للخطر. هذه الأداة المساعدة من المفيد أن يكون على الجهاز لأنه لن يضمن فقط لإصلاح Gula ransomware ولكن أيضا وضع حد لتلك المماثلة الذين يحاولون الدخول. البحث عن أداة إزالة البرامج الضارة التي من شأنها أن تتطابق على أفضل وجه مع ما تحتاج إليه ، وتنزيله ، وتفحص جهاز الكمبيوتر الخاص بك للعدوى بمجرد تثبيته. يجب أن نذكر أن أداة مكافحة البرامج الضارة غير قادرة على إلغاء تأمين Gula ransomware الملفات. بعد إنهاء ترميز البيانات البرمجية الضارة تمامًا، يمكنك استخدام الكمبيوتر بأمان مرة أخرى، مع إنشاء نسخة احتياطية بانتظام لملفاتك.

Offers

تنزيل أداة إزالةto scan for Gula ransomwareUse our recommended removal tool to scan for Gula ransomware. Trial version of provides detection of computer threats like Gula ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Gula ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

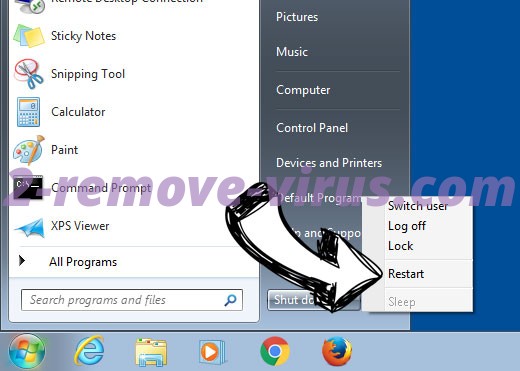

إزالة Gula ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

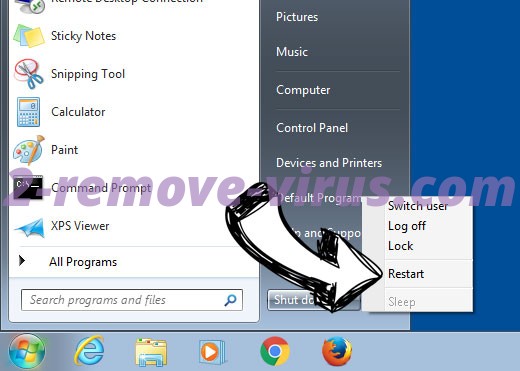

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

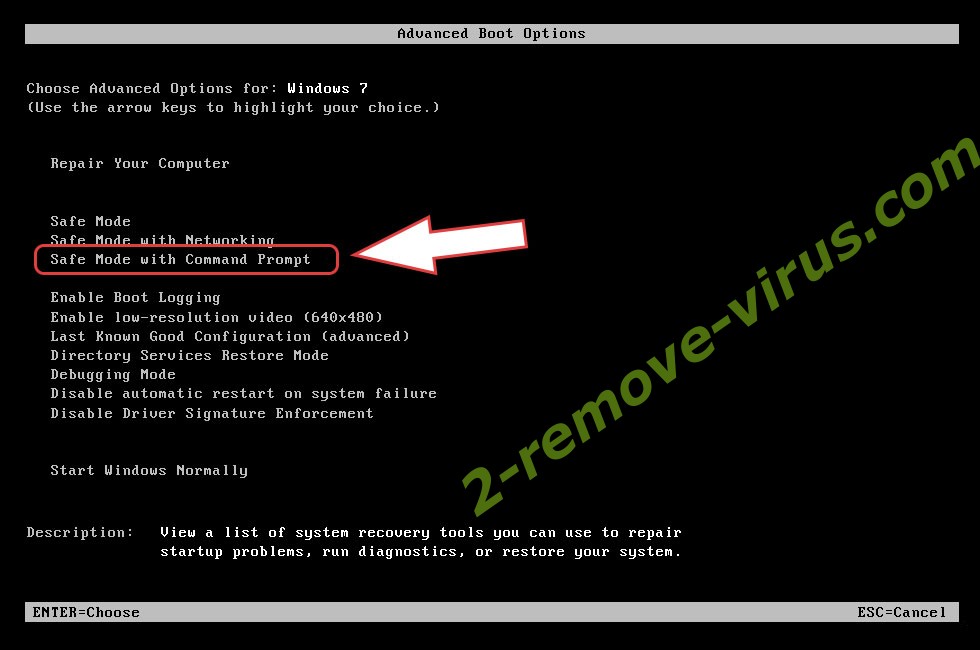

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Gula ransomware

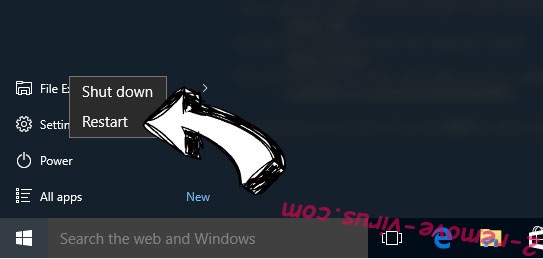

إزالة Gula ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

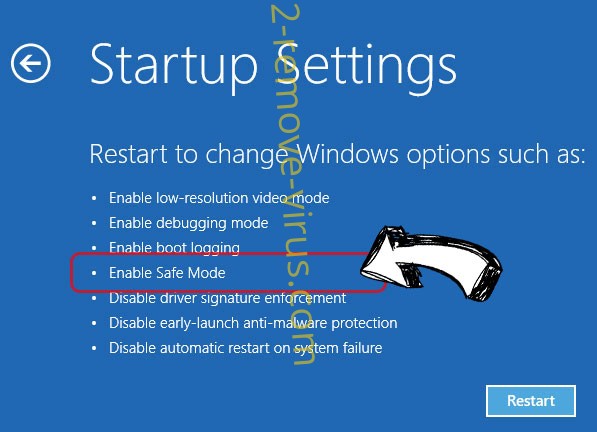

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Gula ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Gula ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

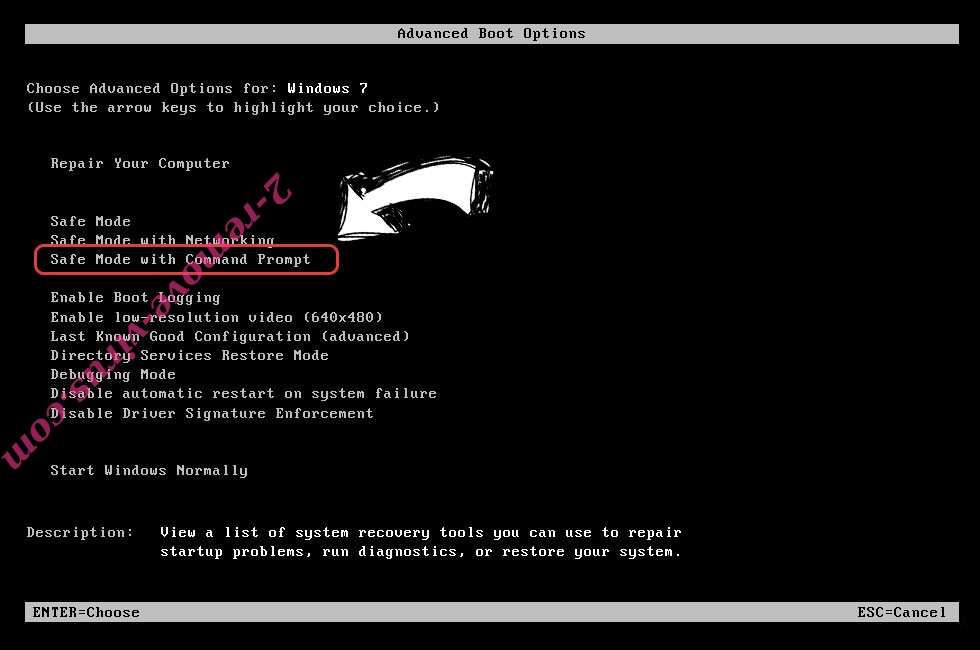

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

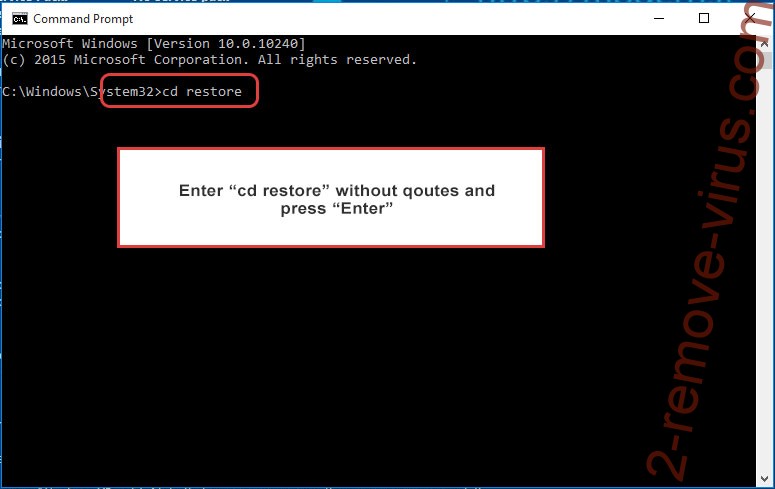

- اكتب في cd restore، واضغط على Enter.

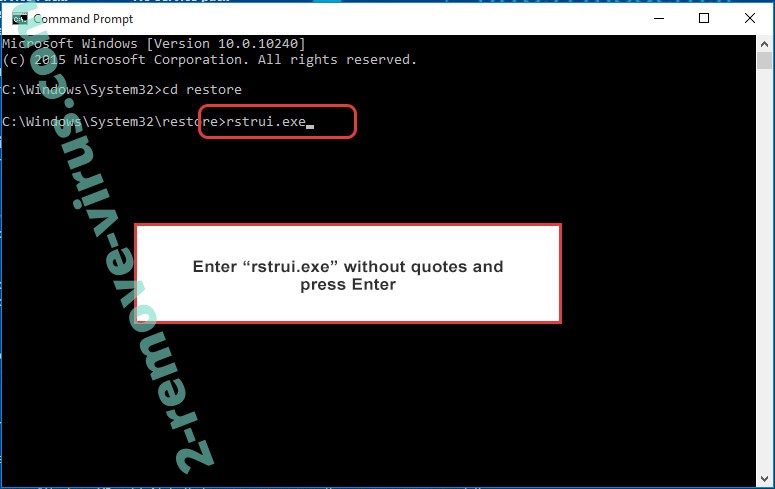

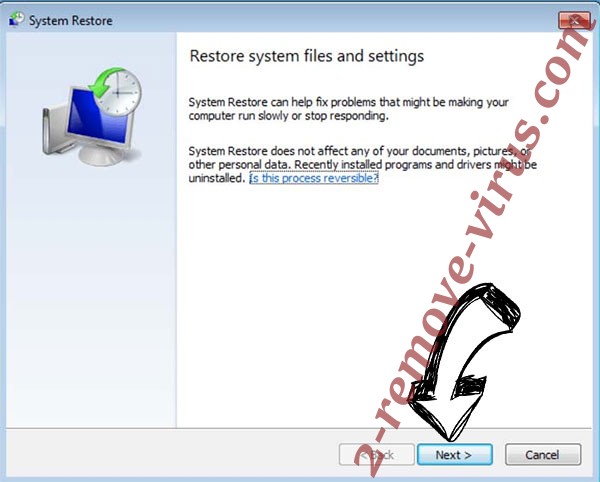

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

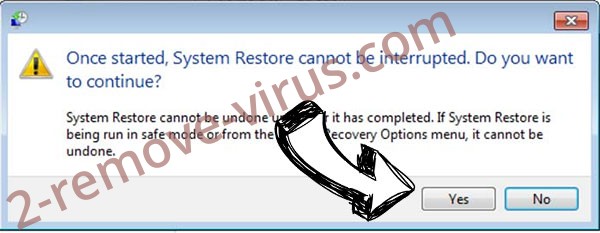

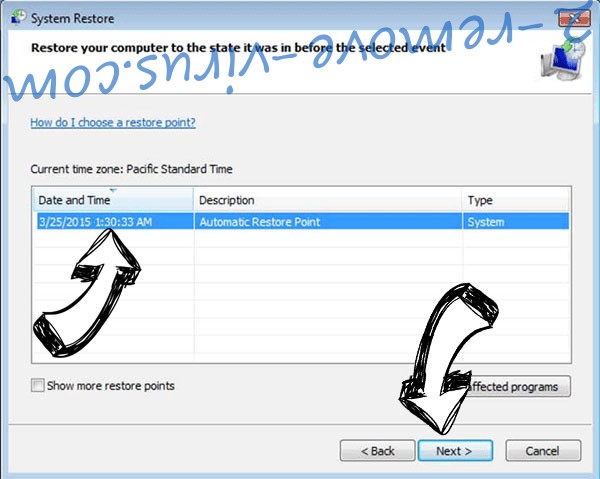

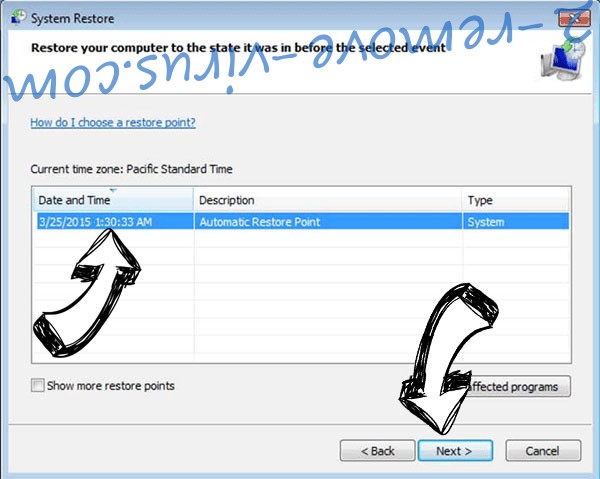

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

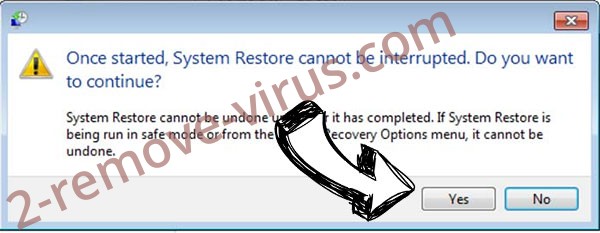

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Gula ransomware من ويندوز 8/ويندوز

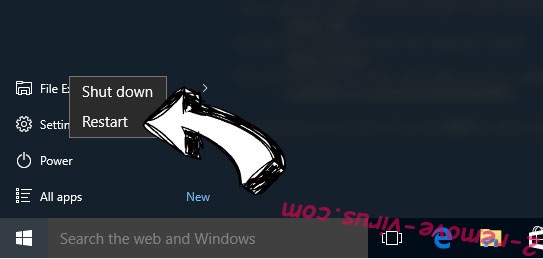

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

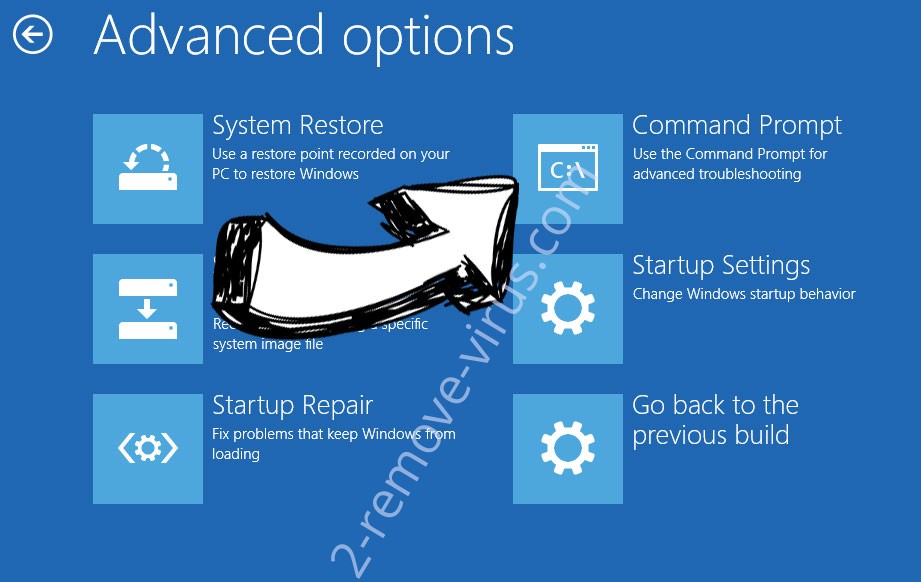

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

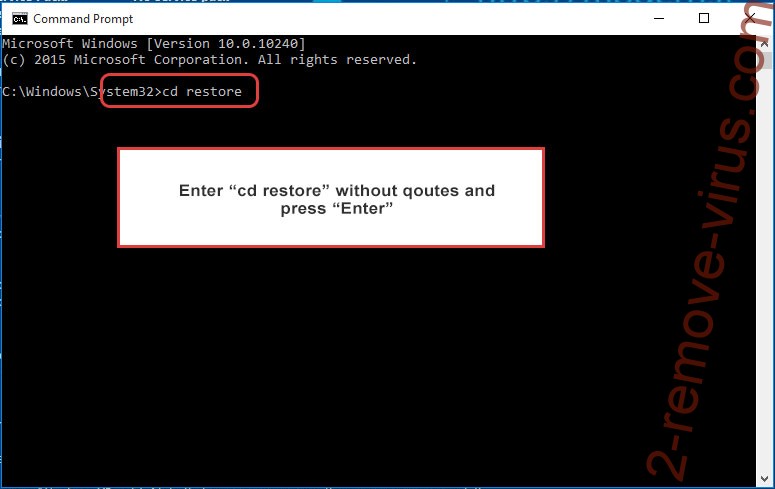

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

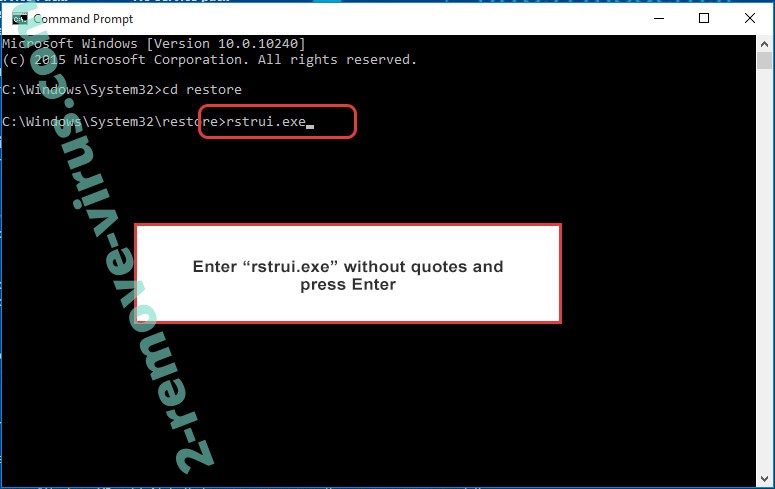

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.