ما هو Hacker Who Has Access To Your Operating System احتيال البريد الإلكتروني

Hacker Who Has Access To Your Operating System يتم تصنيف احتيال البريد الإلكتروني على أنه عملية احتيال جنسية. إنه في الأساس بريد إلكتروني مزيف يهدد بنشر مقطع فيديو خاص لك علنا إذا لم توافق على دفع 500 دولار. كانت هذه الأنواع من عمليات الاحتيال عبر البريد الإلكتروني sextortion موجودة منذ سنوات حتى الآن ، وعلى الرغم من أن حملات الابتزاز الجنسي قد يتم تشغيلها بواسطة محتالين مختلفين ، إلا أنها جميعا تتبع نفس النمط وتبدو متطابقة إلى حد ما مع بعضها البعض.  Hacker Who Has Access To Your Operating System احتيال البريد الإلكتروني لديه “تنبيه أمني. تم اختراق حساباتك من قبل مجموعة إجرامية” كسطر الموضوع ، والذي من شأنه أن يجذب انتباه الناس على الفور ويثير دسيستهم أو يخيفهم بما يكفي لفتح البريد الإلكتروني. ثم يشرع المرسل في توضيح أنه مخترق وتمكن من الوصول إلى أنظمة تشغيل المستخدمين وحساباتهم. من المفترض أنهم كانوا يراقبون أنشطة المستخدمين لبضعة أشهر ، بعد إصابة أجهزة الكمبيوتر الخاصة بهم ببرامج ضارة عبر موقع ويب للبالغين قاموا بزيارته. من المفترض أن العدوى أعطت المتسلل إمكانية الوصول إلى أجهزة الكمبيوتر الخاصة بهم ، بما في ذلك الميكروفون والكاميرا.

Hacker Who Has Access To Your Operating System احتيال البريد الإلكتروني لديه “تنبيه أمني. تم اختراق حساباتك من قبل مجموعة إجرامية” كسطر الموضوع ، والذي من شأنه أن يجذب انتباه الناس على الفور ويثير دسيستهم أو يخيفهم بما يكفي لفتح البريد الإلكتروني. ثم يشرع المرسل في توضيح أنه مخترق وتمكن من الوصول إلى أنظمة تشغيل المستخدمين وحساباتهم. من المفترض أنهم كانوا يراقبون أنشطة المستخدمين لبضعة أشهر ، بعد إصابة أجهزة الكمبيوتر الخاصة بهم ببرامج ضارة عبر موقع ويب للبالغين قاموا بزيارته. من المفترض أن العدوى أعطت المتسلل إمكانية الوصول إلى أجهزة الكمبيوتر الخاصة بهم ، بما في ذلك الميكروفون والكاميرا.

يدعي المرسل أنه استخدم الوصول إلى الميكروفون والكاميرا لإنشاء مقطع فيديو لك تشاهد فيه المواد الإباحية. وفقا للمرسل ، يظهر لك الفيديو من جانب ، وفيديو البالغين الذي كنت تشاهده من جهة أخرى. يهددون بإرسال الفيديو إلى جميع جهات الاتصال الخاصة بك إذا كنت لا توافق على إرسال 500 دولار من Bitcoin إلى عنوان المحفظة المقدم.

هذا البريد الإلكتروني ، مثل معظم رسائل البريد الإلكتروني sextortion ، ليس مقنعا بشكل خاص ولكنه قد يعمل على المستخدمين الذين ليسوا على دراية بمثل هذه الحيل. تتم كتابة البريد الإلكتروني بطريقة من شأنها أن تسبب القلق للمستلم ، وقد تضغط اللغة المهينة المستخدمة في البريد الإلكتروني ، بالإضافة إلى النغمة الساخرة ، على المستخدمين لإجراء الدفع. بعد كل شيء ، حقيقة أن عمليات الاحتيال الجنسي لا تزال موجودة بعد سنوات تعني أن نسبة مئوية منها ناجحة.

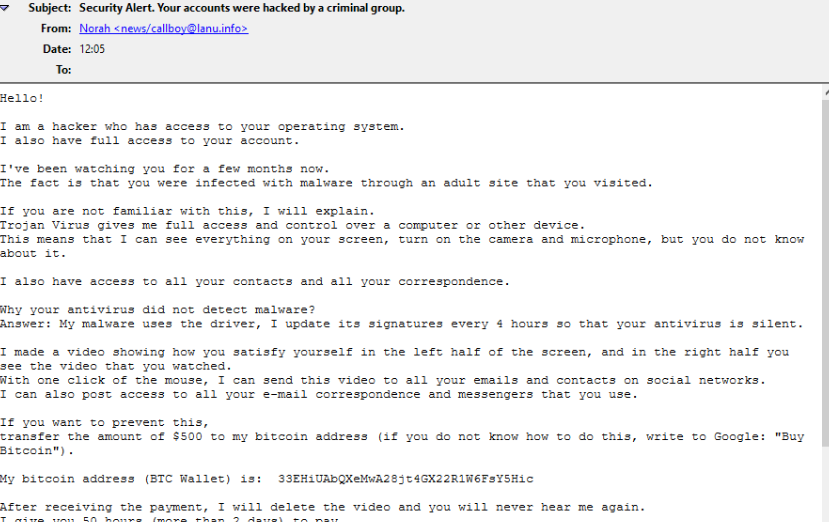

هنا كامل Hacker Who Has Access To Your Operating System احتيال البريد الإلكتروني:

Subject: Security Alert. Your accounts were hacked by a criminal group.

Hello!

I am a hacker who has access to your operating system.

I also have full access to your account.I’ve been watching you for a few months now.

The fact is that you were infected with malware through an adult site that you visited.If you are not familiar with this, I will explain.

Trojan Virus gives me full access and control over a computer or other device.

This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it.I also have access to all your contacts and all your correspondence.

Why your antivirus did not detect malware?

Answer: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent.I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched.

With one click of the mouse, I can send this video to all your emails and contacts on social networks.

I can also post access to all your e-mail correspondence and messengers that you use.If you want to prevent this,

transfer the amount of $500 to my bitcoin address (if you do not know how to do this, write to Google: “Buy Bitcoin”).My bitcoin address (BTC Wallet) is: –

After receiving the payment, I will delete the video and you will never hear me again.

I give you 50 hours (more than 2 days) to pay.

I have a notice reading this letter, and the timer will work when you see this letter.Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address.

I do not make any mistakes.If I find that you have shared this message with someone else, the video will be immediately distributed.

Best regards!

قد تحتوي رسائل البريد الإلكتروني الخاصة بالابتزاز الجنسي على معلومات شخصية صحيحة

عملية احتيال البريد الإلكتروني هذه Hacker Who Has Access To Your Operating System عامة إلى حد ما ولكن قد تحتوي بعض رسائل البريد الإلكتروني الأكثر تعقيدا على معلومات شخصية صحيحة للمستخدمين ، بما في ذلك الاسم الكامل وبعض كلمات المرور. يعد الكشف عن المعلومات الشخصية للمستخدمين تكتيكا فعالا من شأنه أن يخيف المستخدمين ويضغط عليهم لاتخاذ قرارات متهورة. ومع ذلك ، هناك تفسير سهل لكيفية تمكن المحتالين من الحصول على المعلومات ، ولا علاقة له باختراق أجهزة كمبيوتر المستخدمين.

تحصل الجهات الفاعلة الخبيثة على معلومات شخصية (مثل عناوين البريد الإلكتروني وكلمات المرور والأسماء الكاملة) من منتديات المتسللين ، حيث ينتهي بها الأمر بعد تسرب البيانات أو انتهاكها. وبالتالي ، إذا كان البريد الإلكتروني sextortion يحتوي على أي معلومات عنك ، فهذا يعني فقط أن بعض الخدمات التي كنت عميلا لها إما سربت معلوماتك الشخصية أو تعرضت لخرق للبيانات. يمكنك التحقق مما إذا كان عنوان بريدك الإلكتروني و / أو كلمة المرور قد تم تسريبها على haveibeenpwned .

على الرغم من أنه لا يوجد الكثير الذي يمكنك فعله إذا تم تسريب عنوان بريدك الإلكتروني ، إلا أنك تحتاج إلى تغيير كلمة المرور الخاصة بك على الفور إذا كانت مضمنة في بريد إلكتروني sextortion. ضع في اعتبارك أن كلمات المرور يجب أن تكون معقدة وتتضمن أحرف كبيرة / صغيرة وأرقاما ورموزا. يجب أيضا أن تكون كلمات المرور فريدة لكل حساب. إذا كنت تواجه مشكلة في تتبع كلمات المرور الخاصة بك ، فيمكنك استخدام مديري كلمات المرور.

Hacker Who Has Access To Your Operating System إزالة احتيال البريد الإلكتروني

إذا تلقيت بريدا إلكترونيا للابتزاز الجنسي ، فيمكنك ببساطة حذفه. محتويات رسائل البريد الإلكتروني هذه خاطئة ، ولا توجد برامج ضارة على جهاز الكمبيوتر الخاص بك ولا يوجد مقطع فيديو لك تشاهد المواد الإباحية. ما عليك سوى حذف Hacker Who Has Access To Your Operating System عملية احتيال البريد الإلكتروني من صندوق الوارد الخاص بك.

Offers

تنزيل أداة إزالةto scan for Hacker Who Has Access To Your Operating SystemUse our recommended removal tool to scan for Hacker Who Has Access To Your Operating System. Trial version of provides detection of computer threats like Hacker Who Has Access To Your Operating System and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. إلغاء تثبيت Hacker Who Has Access To Your Operating System والبرامج ذات الصلة.

إزالة Hacker Who Has Access To Your Operating System من ويندوز 8

زر الماوس الأيمن فوق في الزاوية السفلي اليسرى من الشاشة. متى تظهر "قائمة الوصول السريع"، حدد "لوحة التحكم" اختر البرامج والميزات وحدد إلغاء تثبيت برامج.

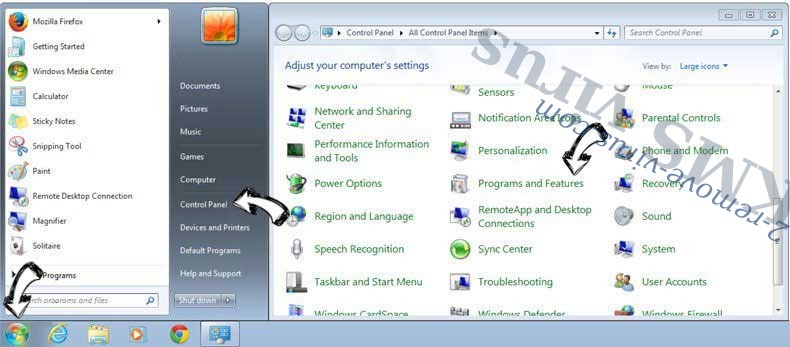

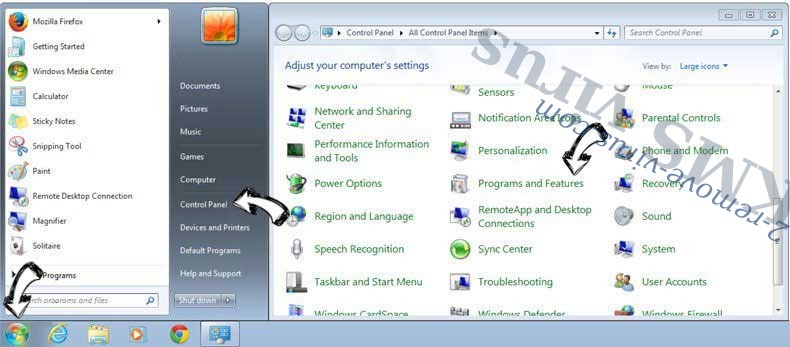

إلغاء تثبيت Hacker Who Has Access To Your Operating System من ويندوز 7

انقر فوق Start → Control Panel → Programs and Features → Uninstall a program.

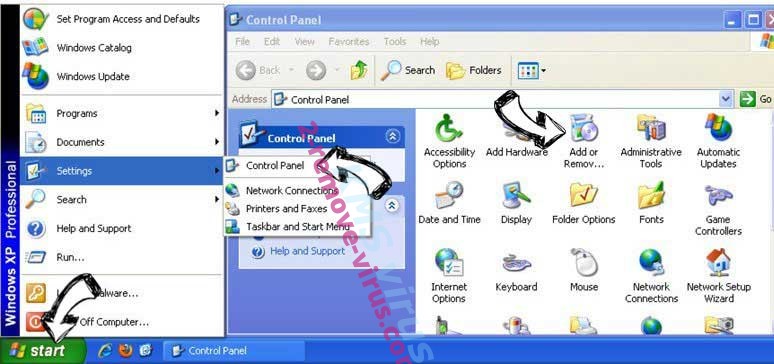

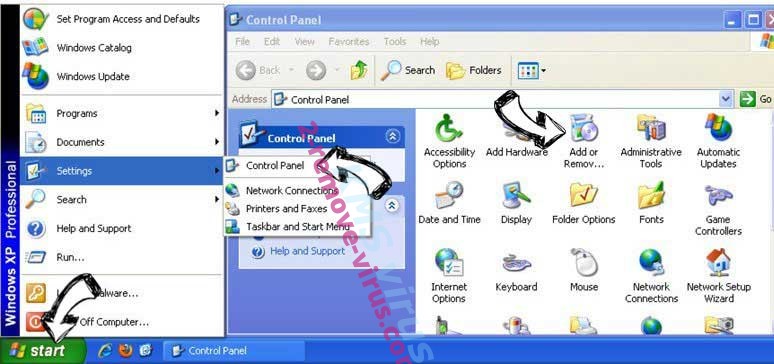

حذف Hacker Who Has Access To Your Operating System من نظام التشغيل Windows XP

انقر فوق Start → Settings → Control Panel. حدد موقع ثم انقر فوق → Add or Remove Programs.

إزالة Hacker Who Has Access To Your Operating System من نظام التشغيل Mac OS X

انقر فوق الزر "انتقال" في الجزء العلوي الأيسر من على الشاشة وتحديد التطبيقات. حدد مجلد التطبيقات وابحث عن Hacker Who Has Access To Your Operating System أو أي برامج أخرى مشبوهة. الآن انقر على الحق في كل من هذه الإدخالات وحدد الانتقال إلى سلة المهملات، ثم انقر فوق رمز سلة المهملات الحق وحدد "سلة المهملات فارغة".

الخطوة 2. حذف Hacker Who Has Access To Your Operating System من المستعرضات الخاصة بك

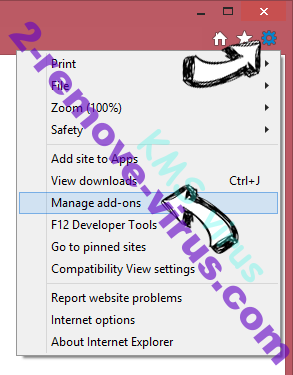

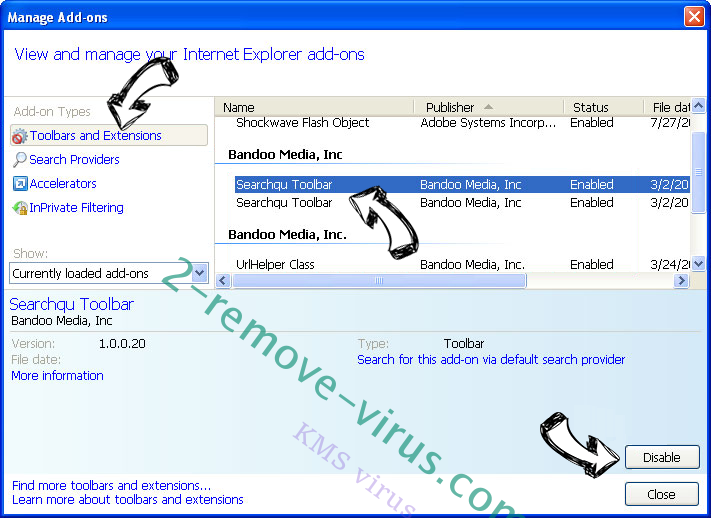

إنهاء الملحقات غير المرغوب فيها من Internet Explorer

- انقر على أيقونة العتاد والذهاب إلى إدارة الوظائف الإضافية.

- اختيار أشرطة الأدوات والملحقات، والقضاء على كافة إدخالات المشبوهة (بخلاف Microsoft، ياهو، جوجل، أوراكل أو Adobe)

- اترك النافذة.

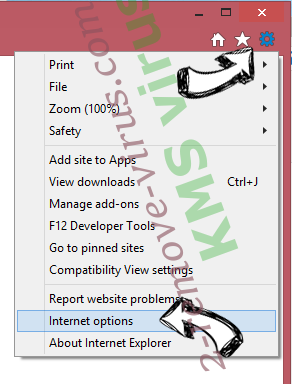

تغيير الصفحة الرئيسية لبرنامج Internet Explorer إذا تم تغييره بالفيروس:

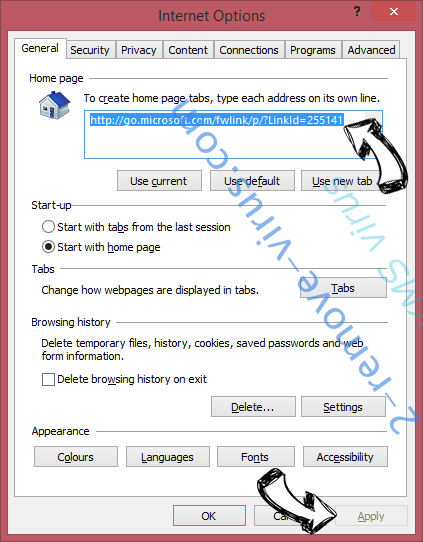

- انقر على رمز الترس (القائمة) في الزاوية اليمنى العليا من المستعرض الخاص بك، ثم انقر فوق خيارات إنترنت.

- بشكل عام التبويب إزالة URL ضار وقم بإدخال اسم المجال الأفضل. اضغط على تطبيق لحفظ التغييرات.

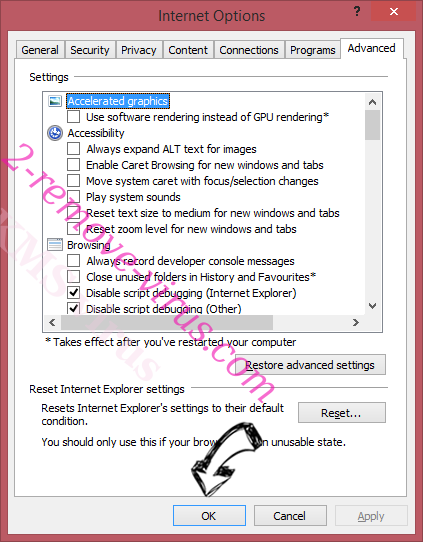

إعادة تعيين المستعرض الخاص بك

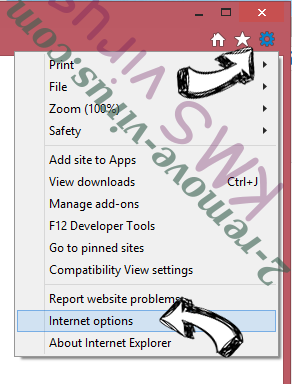

- انقر على رمز الترس والانتقال إلى "خيارات إنترنت".

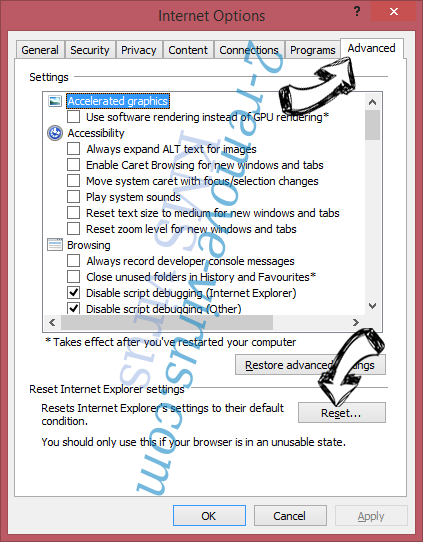

- افتح علامة التبويب خيارات متقدمة، ثم اضغط على إعادة تعيين.

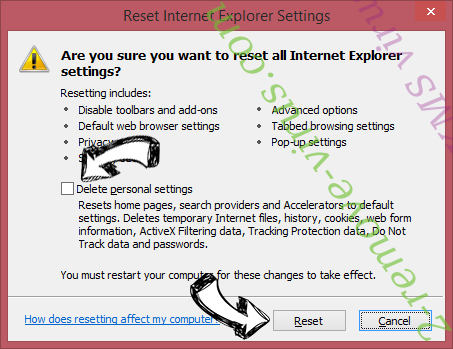

- اختر حذف الإعدادات الشخصية واختيار إعادة تعيين أحد مزيد من الوقت.

- انقر فوق إغلاق، وترك المستعرض الخاص بك.

- إذا كنت غير قادر على إعادة تعيين حسابك في المتصفحات، توظف السمعة الطيبة لمكافحة البرامج ضارة وتفحص الكمبيوتر بالكامل معها.

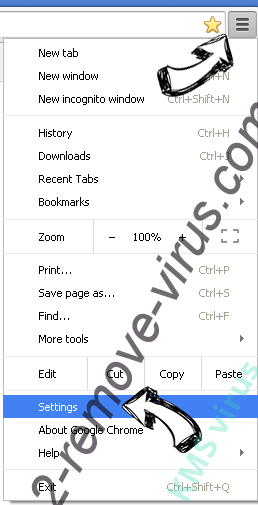

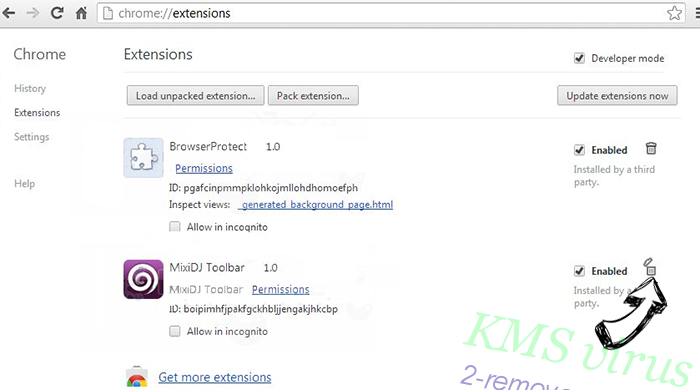

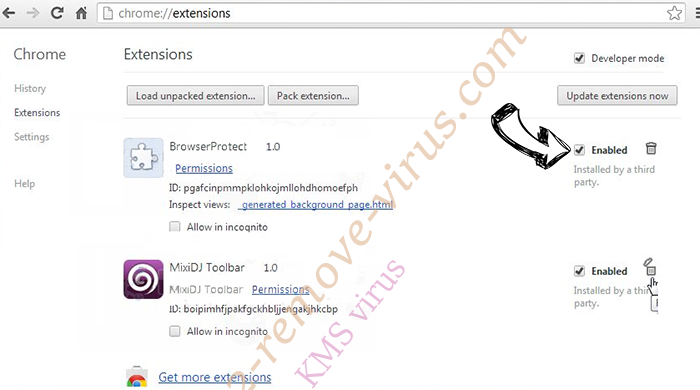

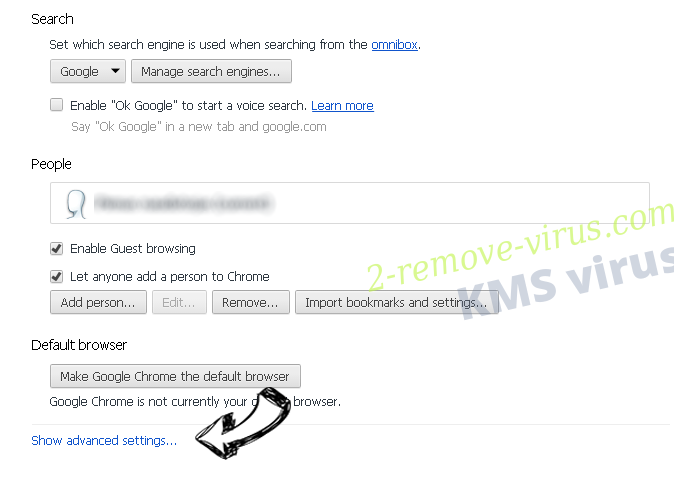

مسح Hacker Who Has Access To Your Operating System من جوجل كروم

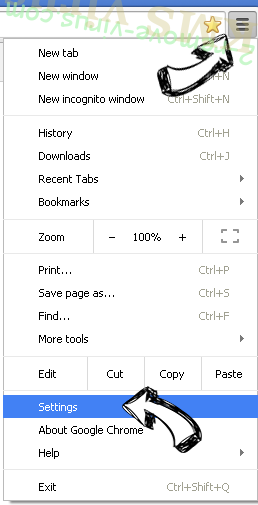

- الوصول إلى القائمة (الجانب العلوي الأيسر من الإطار)، واختيار إعدادات.

- اختر ملحقات.

- إزالة ملحقات المشبوهة من القائمة بواسطة النقر فوق في سلة المهملات بالقرب منهم.

- إذا لم تكن متأكداً من الملحقات التي إزالتها، يمكنك تعطيلها مؤقتاً.

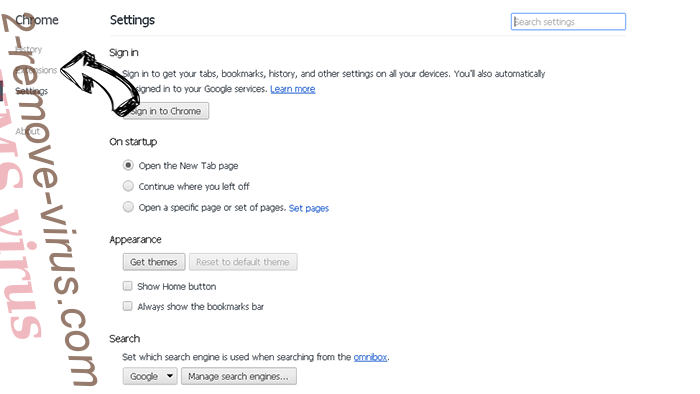

إعادة تعيين محرك البحث الافتراضي والصفحة الرئيسية في جوجل كروم إذا كان الخاطف بالفيروس

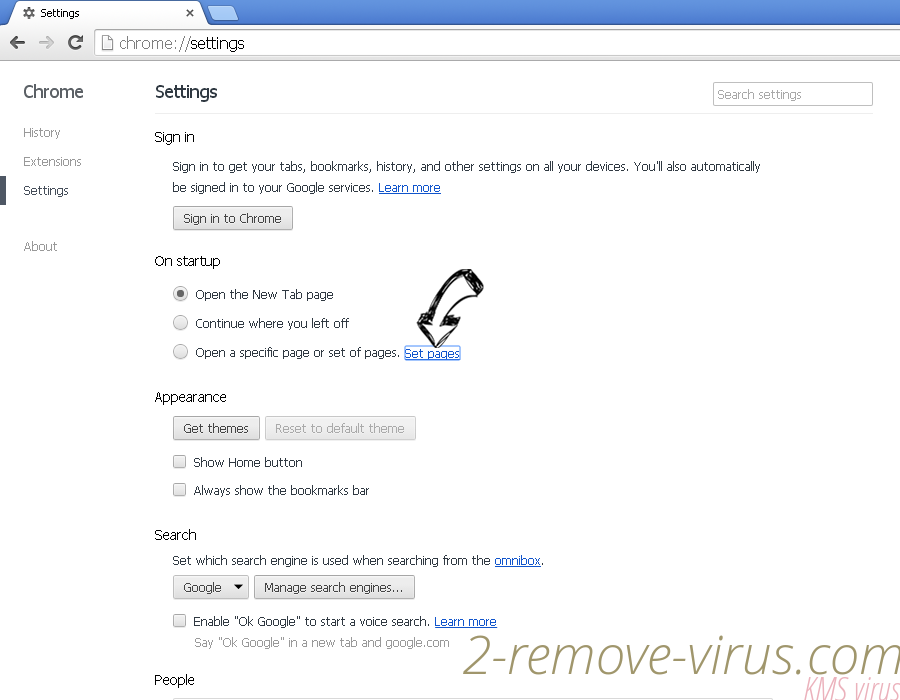

- اضغط على أيقونة القائمة، وانقر فوق إعدادات.

- ابحث عن "فتح صفحة معينة" أو "تعيين صفحات" تحت "في البدء" الخيار وانقر فوق تعيين صفحات.

- تغيير الصفحة الرئيسية لبرنامج Internet Explorer إذا تم تغييره بالفيروس:انقر على رمز الترس (القائمة) في الزاوية اليمنى العليا من المستعرض الخاص بك، ثم انقر فوق "خيارات إنترنت".بشكل عام التبويب إزالة URL ضار وقم بإدخال اسم المجال الأفضل. اضغط على تطبيق لحفظ التغييرات.إعادة تعيين محرك البحث الافتراضي والصفحة الرئيسية في جوجل كروم إذا كان الخاطف بالفيروسابحث عن "فتح صفحة معينة" أو "تعيين صفحات" تحت "في البدء" الخيار وانقر فوق تعيين صفحات.

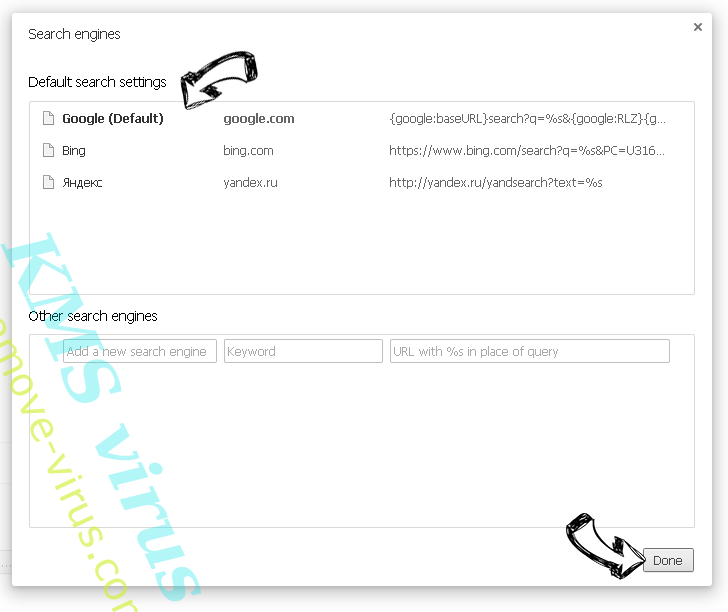

- ضمن المقطع البحث اختر محركات "البحث إدارة". عندما تكون في "محركات البحث"..., قم بإزالة مواقع البحث الخبيثة. يجب أن تترك جوجل أو اسم البحث المفضل الخاص بك فقط.

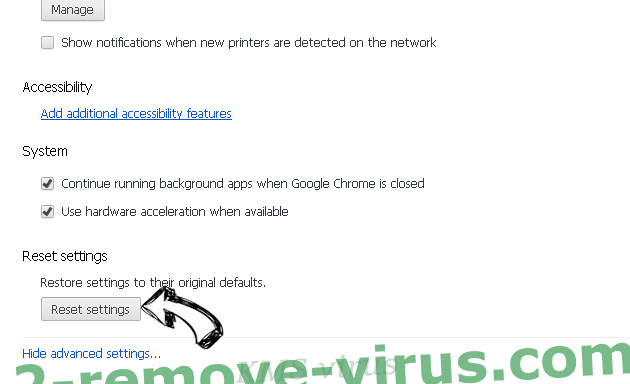

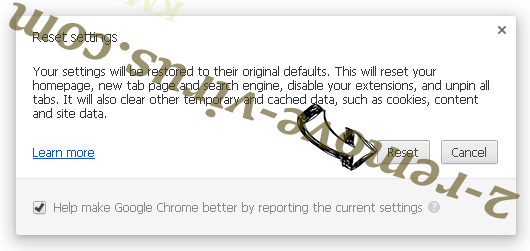

إعادة تعيين المستعرض الخاص بك

- إذا كان المستعرض لا يزال لا يعمل بالطريقة التي تفضلها، يمكنك إعادة تعيين الإعدادات الخاصة به.

- فتح القائمة وانتقل إلى إعدادات.

- اضغط زر إعادة الضبط في نهاية الصفحة.

- اضغط زر إعادة التعيين مرة أخرى في المربع تأكيد.

- إذا كان لا يمكنك إعادة تعيين الإعدادات، شراء شرعية مكافحة البرامج ضارة وتفحص جهاز الكمبيوتر الخاص بك.

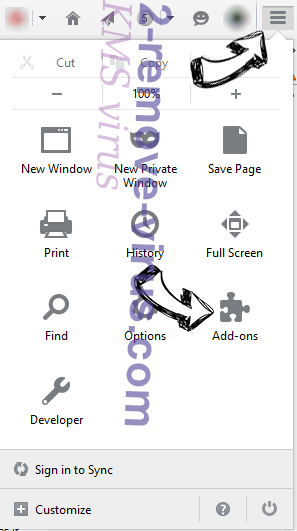

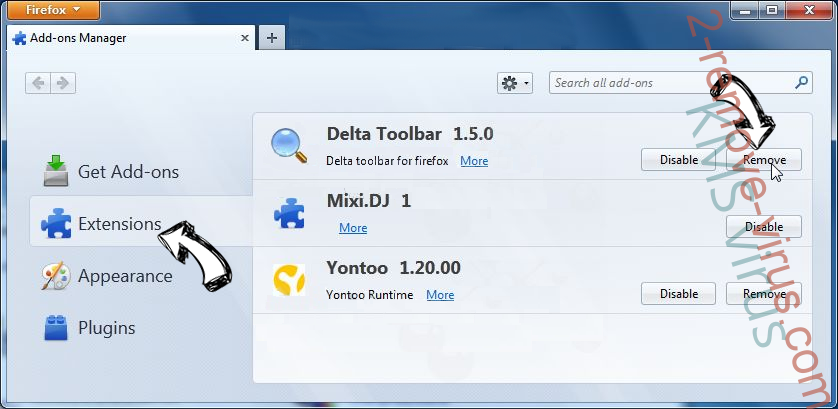

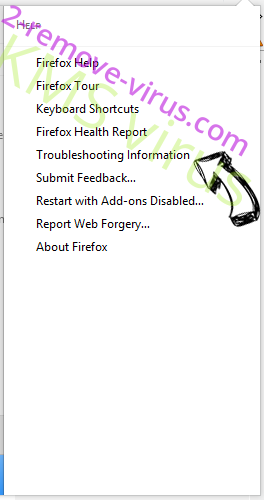

إزالة Hacker Who Has Access To Your Operating System من موزيلا فايرفوكس

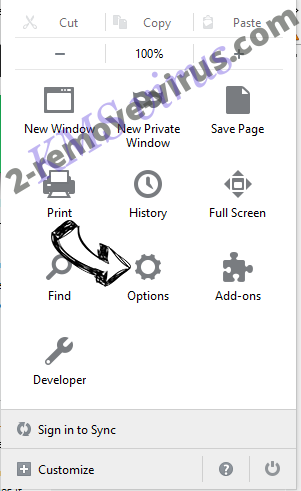

- في الزاوية اليمنى العليا من الشاشة، اضغط على القائمة واختر الوظائف الإضافية (أو اضغط Ctrl + Shift + A في نفس الوقت).

- الانتقال إلى قائمة ملحقات وإضافات، وإلغاء جميع القيود مشبوهة وغير معروف.

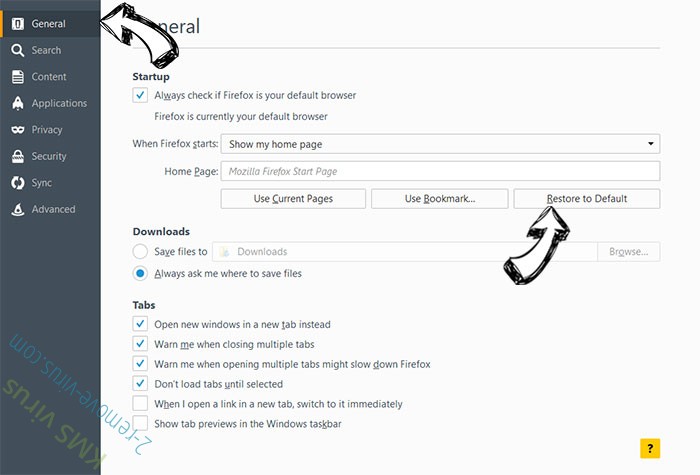

تغيير الصفحة الرئيسية موزيلا فايرفوكس إذا تم تغييره بالفيروس:

- اضغط على القائمة (الزاوية اليسرى العليا)، واختر خيارات.

- في التبويب عام حذف URL ضار وأدخل الموقع المفضل أو انقر فوق استعادة الافتراضي.

- اضغط موافق لحفظ هذه التغييرات.

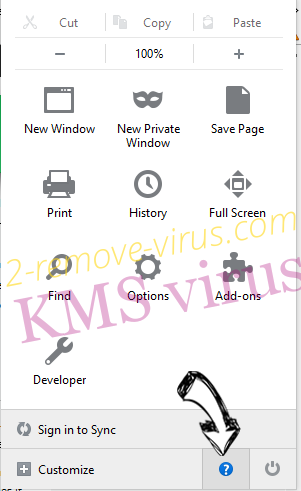

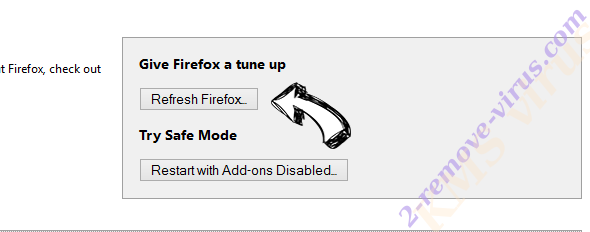

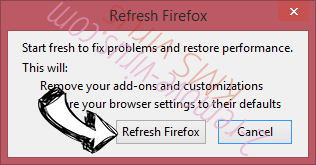

إعادة تعيين المستعرض الخاص بك

- فتح من القائمة وانقر فوق الزر "تعليمات".

- حدد معلومات استكشاف الأخطاء وإصلاحها.

- اضغط تحديث فايرفوكس.

- في مربع رسالة تأكيد، انقر فوق "تحديث فايرفوكس" مرة أخرى.

- إذا كنت غير قادر على إعادة تعيين موزيلا فايرفوكس، تفحص الكمبيوتر بالكامل مع البرامج ضارة المضادة جديرة بثقة.

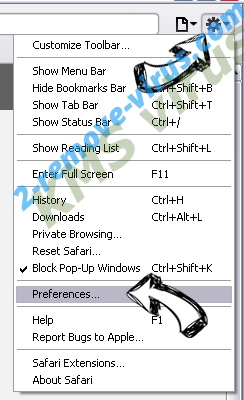

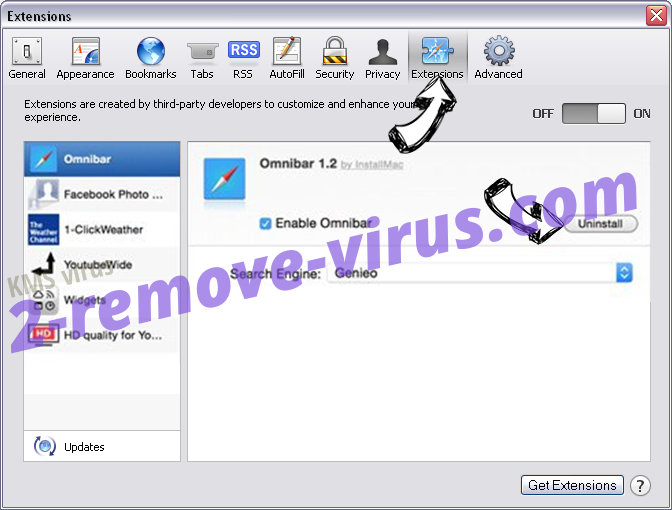

إلغاء تثبيت Hacker Who Has Access To Your Operating System من سفاري (Mac OS X)

- الوصول إلى القائمة.

- اختر تفضيلات.

- انتقل إلى علامة التبويب ملحقات.

- انقر فوق الزر إلغاء التثبيت بجوار Hacker Who Has Access To Your Operating System غير مرغوب فيها والتخلص من جميع غير معروف الإدخالات الأخرى كذلك. إذا كنت غير متأكد ما إذا كان الملحق موثوق بها أم لا، ببساطة قم بإلغاء تحديد مربع تمكين بغية تعطيله مؤقتاً.

- إعادة تشغيل رحلات السفاري.

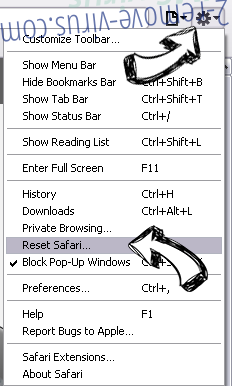

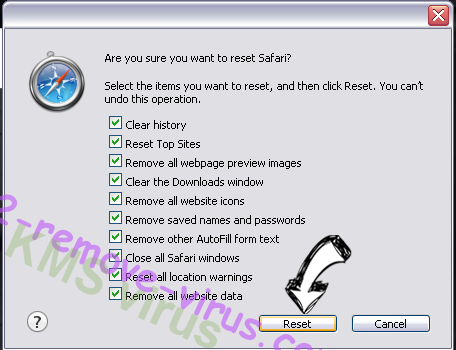

إعادة تعيين المستعرض الخاص بك

- انقر على أيقونة القائمة واختر "إعادة تعيين سفاري".

- اختر الخيارات التي تريدها لإعادة تعيين (غالباً كل منهم هي مقدما تحديد) واضغط على إعادة تعيين.

- إذا كان لا يمكنك إعادة تعيين المستعرض، مسح جهاز الكمبيوتر كامل مع برنامج إزالة البرامج ضارة أصيلة.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.