ما هو .HAT ransomware

انتزاع الفدية المعروفة كما .HAT ransomware تصنف على أنها عدوى شديدة، نظراً لكمية الضرر الذي يمكن أن تفعله للنظام الخاص بك. رانسومواري ليس شيئا الجميع قد تعاملت مع قبل، وإذا كان أول مرة واجهته، سوف تتعلم بسرعة كيف يمكن أن يكون ضارا. لن تتوفر الملفات إذا كانت البرامج الضارة ترميز البيانات قد مؤمن عليها، والتي غالباً ما تستخدم خوارزميات تشفير قوية. وهذا يجعل انتزاع الفدية تهديدا خطيرا جدا أن يكون على النظام الخاص بك لأنه قد يعني الملفات الخاصة بك يجري مؤمن بشكل دائم.

لديك خيار شراء أداة فك التشفير من المحتالين ولكن لأسباب مختلفة، وهذا ليس الخيار الأفضل. هناك الكثير من الحالات التي لم يتم فيها فك تشفير الملفات حتى بعد أن أعطى الضحايا في المطالب. لا ننسى أن كنت سوف تدفع المحتالين الانترنت الذين من المرجح أن لا يشعر مضطرة لتعطيك decryptor عندما يكون لديهم خيار مجرد أخذ المال الخاص بك. وعلاوة على ذلك، من خلال دفع لكم أن تكون داعمة للمشاريع المستقبلية (أكثر ترميز البيانات البرامج الضارة والبرامج الضارة) من هذه المحتالين السيبرانية. رانسومواري بالفعل لا مليارات الدولارات في الضرر، هل تريد حقا لدعم ذلك. والمزيد من الناس تعطي في المطالب، وأكثر ربحية ترميز البيانات برنامج خبيث يحصل، وهذا النوع من المال ومن المؤكد أن جذب مختلف الأطراف الخبيثة. استثمار الأموال التي يطلب منك في النسخ الاحتياطي موثوق بها سيكون قرارا أكثر حكمة بكثير لأنه إذا كنت وضعت من أي وقت مضى في هذا النوع من الوضع مرة أخرى، قد مجرد فتح .HAT ransomware البيانات من النسخ الاحتياطي وفقدانها لن يكون هناك احتمال. إذا كان لديك خيار النسخ الاحتياطي المتاحة ، هل يمكن محو البيانات .HAT ransomware فقط ومن ثم استرداد دون أن يكون قلقا بشأن فقدانها. إذا لم تكن قد واجهت انتزاع الفدية من قبل، قد لا تعرف كيف تمكنت من الوصول إلى جهازك، وفي هذه الحالة قراءة متأنية الفقرة التالية.

.HAT ransomware طرق التوزيع

عادة ، يتم نشر البيانات تشفير البرمجيات الخبيثة عبر رسائل البريد الإلكتروني غير المرغوب فيها ، واستغلال مجموعات والتنزيلات الخبيثة. نظراً إلى أن هذه الطرق لا تزال تستخدم، وهذا يعني أن الناس مهملين إلى حد ما عند استخدام البريد الإلكتروني وتنزيل الملفات. ومع ذلك، بعض البرامج الضارة ترميز البيانات استخدام أساليب أكثر تطوراً. كل المحتالين السيبرانية تحتاج إلى القيام به هو إضافة ملف المصابين إلى رسالة بريد إلكتروني، وكتابة نص شبه معقول، ويدعي زورا أن يكون من شركة حقيقية / منظمة. سوف تواجه في كثير من الأحيان مواضيع حول المال في تلك الرسائل الإلكترونية ، لأن المستخدمين هم أكثر عرضة للوقوع في هذه الأنواع من المواضيع. في كثير من الأحيان سترى أسماء كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon بريدًا إلكترونيًا مع إيصال لشراء لم يقوم به الشخص ، فإنه سيفتح الملف المرفق في وقت واحد. هناك بضعة أشياء يجب أن تأخذ في الاعتبار عند فتح الملفات المرفقة رسائل البريد الإلكتروني إذا كنت ترغب في الحفاظ على جهاز الكمبيوتر الخاص بك محمي. من المهم أن تقوم بالتحقق من هوية المرسل قبل فتح المرفق. حتى لو كنت تعرف المرسل، لا تتعجل، أولا التحقيق في عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الذي تعرفه أن تنتمي إلى هذا الشخص / الشركة. أخطاء قواعد واضحة هي أيضا علامة. قد تكون الطريقة التي يتم استقبالها أيضًا تلميحًا ، حيث أن الشركات الحقيقية التي يجب أن تفتح بريدك الإلكتروني تتضمن اسمك ، بدلاً من التحيات العامة مثل عزيزي العميل / العضو. يمكن لبعض البرامج الضارة ترميز البيانات أيضا استخدام نقاط الضعف في الأجهزة لتصيب. يأتي البرنامج مع نقاط الضعف التي يمكن استخدامها لتلويث جهاز ولكن عادة ، وصانعي البرمجيات إصلاحها. لسوء الحظ ، كما ثبت من قبل انتزاع الفدية WannaCry ، ليس الجميع يثبت تلك البقع ، لأسباب مختلفة. من الأهمية بمكان أن تقوم بتصحيح البرنامج بانتظام لأنه إذا كانت هناك مشكلة عدم حصانة شديدة بما يكفي ، فيمكن استخدامها من قبل جميع أنواع البرامج الضارة. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا وجدت تلك التنبيهات مزعج.

ماذا يمكنك أن تفعل حيال ملفاتك

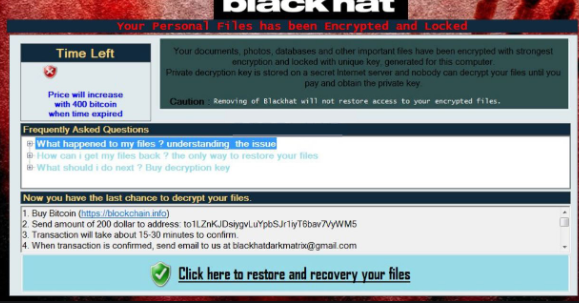

عندما تقوم برامج ضارة بترميز البيانات بتلويث النظام الخاص بك، فإنها تستهدف أنواع ملفات معينة وتشفيرها بمجرد العثور عليها. لن تتمكن من فتح الملفات، لذلك حتى لو لم تلاحظ عملية التشفير، ستعرف أن هناك شيء ما ليس صحيحًا في النهاية. تحقق من الملحقات المرفقة بالملفات المشفرة ، يجب أن تعرض اسم البرامج الضارة المشفرة للبيانات. تجدر الإشارة إلى أنه ليس من الممكن دائمًا فك تشفير الملفات إذا تم استخدام خوارزميات تشفير قوية. بعد أن يتم تأمين جميع الملفات، سترى مذكرة فدية، والتي يجب أن تشرح، إلى حد ما، ما حدث لبياناتك. تتضمن طريقة المقترحة شراء أداة فك التشفير الخاصة بهم. وينبغي أن مذكرة شرح واضح كم تكاليف decryptor ولكن إذا لم يكن هذا هو الحال، وسوف تعطيك وسيلة للاتصال المحتالين لتحديد السعر. دفع ثمن decryptor ليس الخيار الموصى به للأسباب المذكورة بالفعل. النظر بعناية في جميع الخيارات الخاصة بك من خلال، قبل أن تنظر حتى في إعطاء المطالب. حاول أن تتذكر ما إذا كنت قد قمت مؤخرًا بدعم ملفاتك في مكان ما ولكنك نسيتها. أو ربما تم نشر برنامج فك تشفير مجاني. إذا كان انتزاع الفدية هو فك التشفير، يمكن أن يكون الباحث البرمجيات الخبيثة قادرة على الافراج عن برنامج فك التشفير مجانا. النظر في هذا الخيار وفقط عندما كنت على يقين من عدم وجود decryptor الحرة، يجب عليك حتى التفكير في الامتثال للمطالب. سيكون من الحكمة لشراء النسخ الاحتياطي مع بعض من هذا المال. إذا تم إجراء النسخ الاحتياطي قبل أن تُقبل الإصابة، فقد تسترد الملفات بعد إزالة تثبيت .HAT ransomware الفيروس. محاولة للتعرف على كيفية انتشار انتزاع الفدية بحيث يمكنك بذل قصارى جهدكم لتجنب ذلك. تحتاج أساسا إلى تحديث البرامج الخاصة بك كلما تم إصدار تحديث، فقط تحميل من مصادر آمنة / مشروعة وليس فتح الملفات بشكل عشوائي إضافة إلى رسائل البريد الإلكتروني.

كيفية إزالة .HAT ransomware

إذا كان لا يزال انتزاع الفدية، وسوف تحتاج إلى الحصول على أداة إزالة البرمجيات الخبيثة لإنهائه. قد يكون من الصعب إصلاح .HAT ransomware الفيروس يدويًا لأن الخطأ قد يؤدي إلى ضرر إضافي. اختيار استخدام برنامج مكافحة البرامج الضارة هو قرار أكثر ذكاء. ويمكن أيضا منع البيانات المستقبلية تشفير البرامج الضارة من الدخول، بالإضافة إلى مساعدتك في إزالة هذا واحد. حتى ننظر في ما يطابق ما تحتاج إليه، وتثبيته، وتنفيذ مسح للنظام وتفويض البرنامج للتخلص من انتزاع الفدية. ومع ذلك، فإن أداة مكافحة البرامج الضارة لا استعادة الملفات الخاصة بك كما أنها غير قادرة على القيام بذلك. بعد تنظيف التهديد، تأكد من الحصول على نسخة احتياطية وجعل نسخ من جميع الملفات الأساسية بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for .HAT ransomwareUse our recommended removal tool to scan for .HAT ransomware. Trial version of provides detection of computer threats like .HAT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .HAT ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

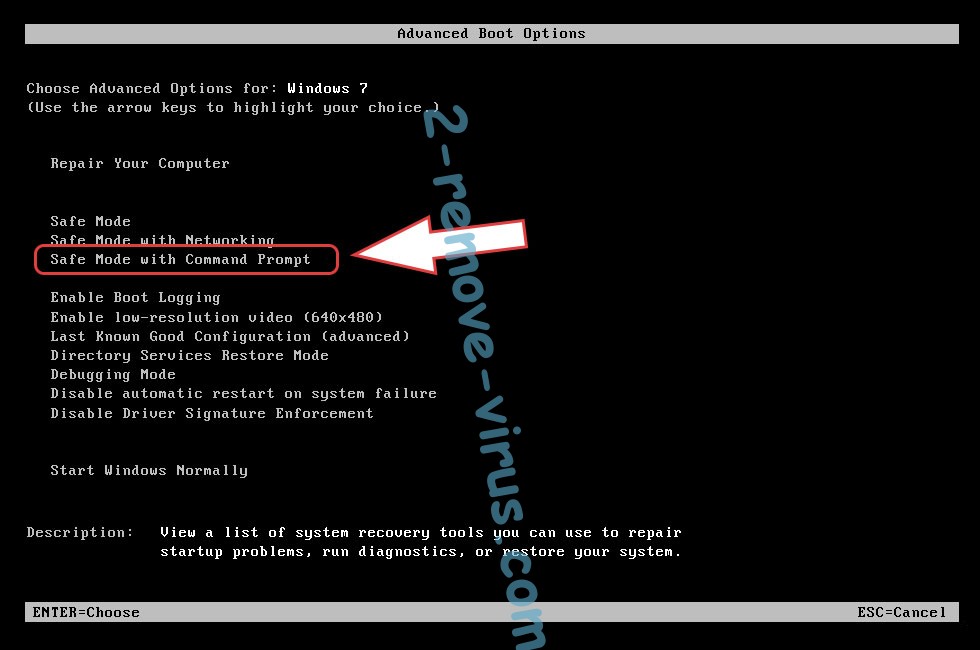

إزالة .HAT ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .HAT ransomware

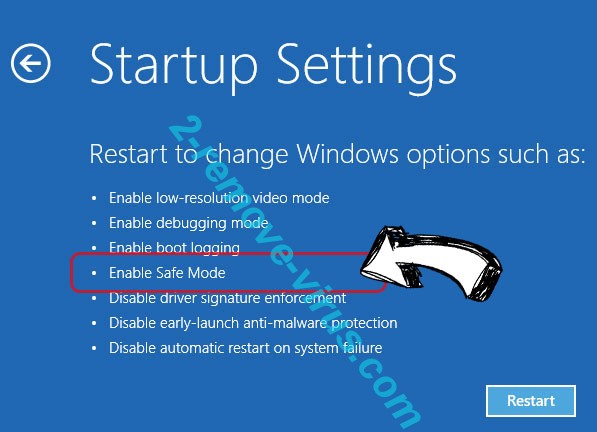

إزالة .HAT ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .HAT ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

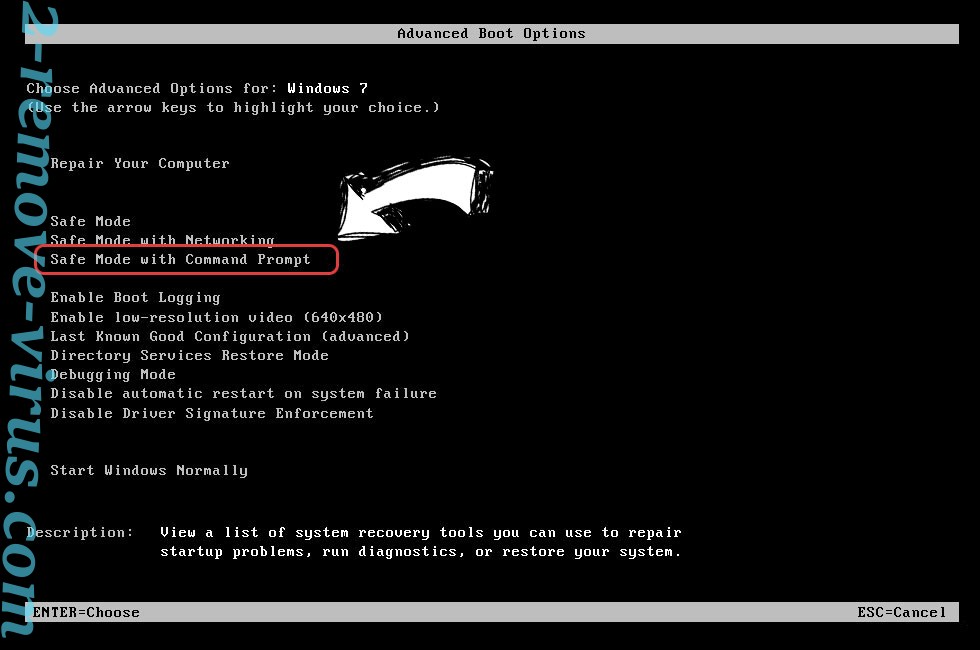

حذف .HAT ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

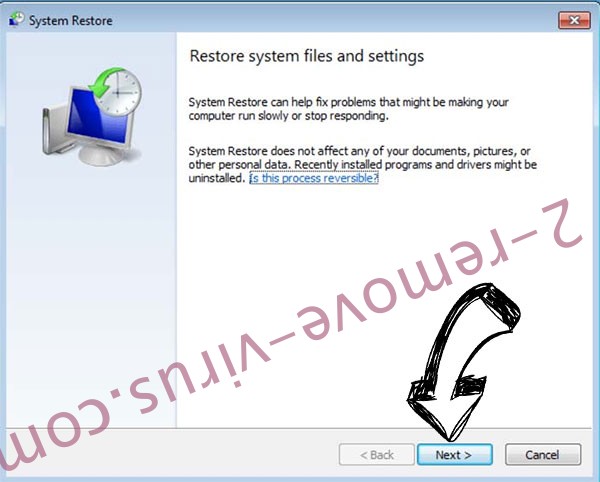

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .HAT ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

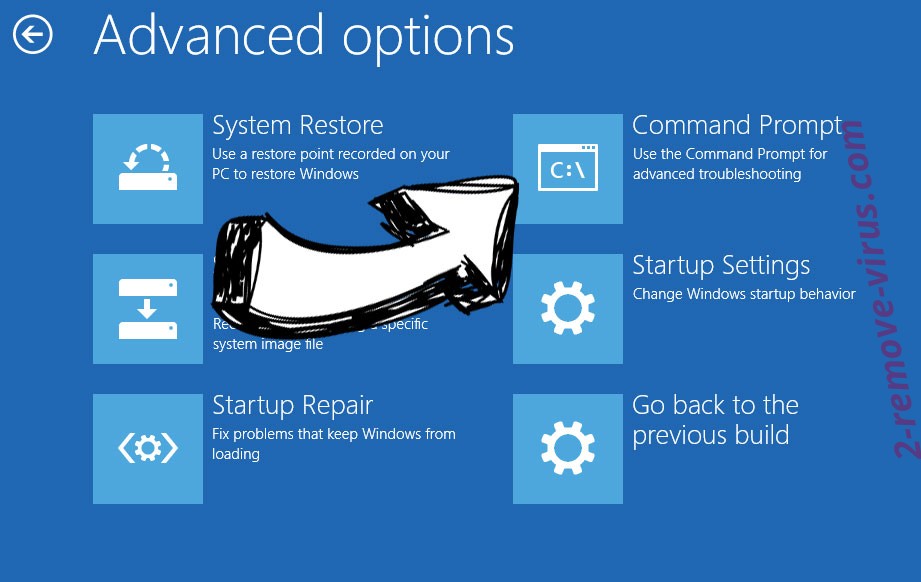

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.